Настройка DKIM/SPF/DMARC записей или защищаемся от спуфинга

1. DKIM

DKIM (DomainKeys Identified Mail) — это метод e-mail аутентификации, основанный на проверке подлинности цифровой подписи. Публичный ключ хранится TXT записи домена.

Зачем же он нужен?

DKIM необходим для того, чтобы почтовые сервисы могли проверять, является ли отправитель достоверным или нет. Т.е. защищает получателя письма от различных мошеннических писем (которые отправлены с подменой адреса отправителя).

Настройка DKIM подписи и DNS записей

Для это нам необходимо создать пару ключей:

Или можно воспользоваться онлайн-сервисом, чего я крайне не советую.

Далее необходимо указать путь с секретному ключу в файле конфигурации (для этого лучше почитать документацию) почтового сервера и публичный ключ в DNS.

Так же стоит прописать ADSP запись, которая позволяет понять, обязательно должно быть письмо подписано или нет.

_adsp._domainkey.example.com. TXT «dkim=all»

Значений может быть три:

all — Все письма должны быть подписаны

discardable — Не принимать письма без подписи

unknown — Неизвестно (что, по сути, аналогично отсутствию записи)

2. SPF

SPF (Sender Policy Framework) — расширение для протокола отправки электронной почты через SMTP. SPF определен в RFC 7208 (Wiki). Если простым языком, то SPF — механизм для проверки подлинности сообщением, путем проверки сервера отправителя. Как по мне, данная технология полезна в связке в другими (DKIM и DMARC)

Настройка SPF записей

» — дополнительные проверки, «?» — нейтрально.

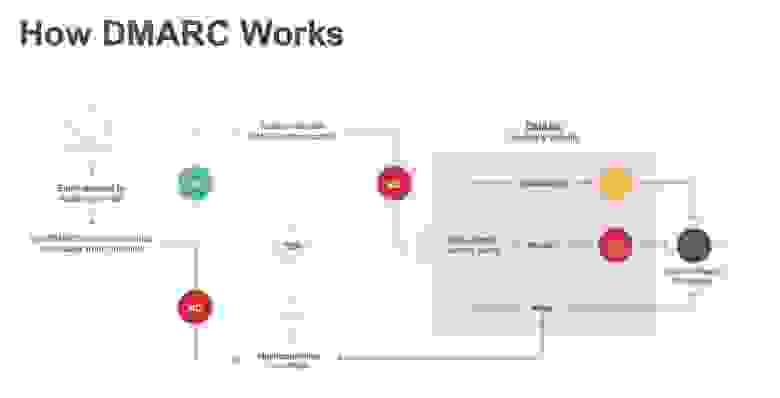

3.DMARC

Domain-based Message Authentication, Reporting and Conformance (идентификация сообщений, создание отчётов и определение соответствия по доменному имени) или DMARC — это техническая спецификация, созданная группой организаций, предназначенная для снижения количества спамовых и фишинговых электронных писем, основанная на идентификации почтовых доменов отправителя на основании правил и признаков, заданных на почтовом сервере получателя (Wiki). То есть почтовый сервер сам решает, хорошее сообщение или плохое (допустим, исходя из политик выше) и действует согласно DMARC записи.

Настройка DMARC записей

Типичная запись выглядит так: _dmarc.your.tld TXT «v=DMARC1; p=none; rua=mailto:postmaster@your.tld»

В ней не предпринимаются никакие действия, кроме подготовки и отправки отчета.

ruf — отчеты писем, не прошедшие проверку DMARC. В остальном все так же, как и выше.

Эпилог

Мы научились настраивать DKIM/SPF/DMARC и противостоять спуфингу. К сожалению, это не гарантирует безопасность в случае взлома сервера или же отправки писем на серверы, не поддерживающие данные технологии. Благо, что популярные сервисы все же их поддерживают (а некоторые и являются инициаторами данных политик).

Эта статья — лишь инструкция по самостоятельной настройке записей, своего рода документация. Готовых примеров нет намеренно, ведь каждый сервер уникален и требует своей собственной конфигурации.

DKIM-подпись

С помощью DKIM-подписи получатель письма может удостовериться в том, что оно действительно пришло от предполагаемого отправителя. Чтобы установить DKIM-подпись для писем, отправляемых с вашего домена, создайте для вашего домена TXT-запись с публичным ключом подписи.

Если вы делегировали домен на серверы Яндекса, DKIM-подпись с публичным ключом будет настроена автоматически.

Общая инструкция по настройке DKIM-подписи

Получите TXT-запись с публичным ключом в настройках Почты:

Если нужного домена нет в списке, убедитесь, что он подключен и подтвержден.

В блоке Добавление DKIM-подписи скопируйте значение публичного ключа для вашего домена.

Войдите в панель управления на сайте компании, которая предоставляет вам DNS-хостинг.

Если вы делегировали домен на серверы Яндекса, перейдите в DNS-редактор Коннекта.

Создайте TXT-запись со следующими значениями полей (в разных панелях управления названия полей могут отличаться):

Например, v=DKIM1; k=rsa; t=s; p=MIGfMA0GCSEBtaCOteH4EBqJlKpe.

Подождите, пока изменения в DNS вступят в силу. Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях.

Инструкции по настройке DKIM-подписи у некоторых хостинг-провайдеров

Перейдите на страницу Почты в Яндекс.Коннекте и скопируйте значение публичного ключа для вашего домена (см. в общей инструкции по настройке DKIM-подписи).

Откройте страницу https://reg.ru и войдите в ваш аккаунт.

Text — параметры DKIM с публичным ключом, полученные в настройках Почты.

Например, v=DKIM1; k=rsa; t=s; p=MIGfMA0GCSEBtaCOteH4EBqJlKpe.

Подождите, пока изменения в DNS вступят в силу. Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях.

Перейдите на страницу Почты в Яндекс.Коннекте и скопируйте значение публичного ключа для вашего домена (см. в общей инструкции по настройке DKIM-подписи).

Откройте страницу https://cp.masterhost.ru и войдите в ваш аккаунт.

значение (IP/host.) — параметры DKIM с публичным ключом, полученные в настройках Почты.

Например, v=DKIM1; k=rsa; t=s; p=MIGfMA0GCSEBtaCOteH4EBqJlKpe.

Поле MX preference оставьте пустым.

Подождите, пока изменения в DNS вступят в силу. Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях.

Перейдите на страницу Почты в Яндекс.Коннекте и скопируйте значение публичного ключа для вашего домена (см. в общей инструкции по настройке DKIM-подписи).

Откройте страницу https://mcp.sweb.ru и войдите в ваш аккаунт.

В выпадающем списке выберите нужный домен.

Имя поддомена — mail._domainkey

TXT — параметры DKIM с публичным ключом, полученные в настройках Почты.

Например, v=DKIM1; k=rsa; t=s; p=MIGfMA0GCSEBtaCOteH4EBqJlKpe.

Подождите, пока изменения в DNS вступят в силу. Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях.

Перейдите на страницу Почты в Яндекс.Коннекте и скопируйте значение публичного ключа для вашего домена (см. в общей инструкции по настройке DKIM-подписи).

DKIM-подпись

С помощью DKIM-подписи получатель письма может удостовериться в том, что оно действительно пришло от предполагаемого отправителя. Чтобы установить DKIM-подпись для писем, отправляемых с вашего домена, создайте для вашего домена TXT-запись с публичным ключом подписи.

Общая инструкция по настройке DKIM-подписи

Если нужного домена нет в списке, убедитесь, что он подключен и подтвержден.

В блоке Настройка DKIM-подписи скопируйте значение публичного ключа для вашего домена.

Войдите в панель управления доменом (зоной DNS) на сайте компании, которая предоставляет вам DNS-хостинг.

Если вы делегировали домен на серверы Яндекса, перейдите в DNS-редактор в Яндекс.Коннекте.

Создайте TXT-запись со следующими значениями полей (в разных панелях управления названия полей могут отличаться):

Значение — текст публичного ключа, который вы скопировали из блока Настройка DKIM-подписи в настройках домена.

Например, v=DKIM1; k=rsa; t=s; p=MIGfMA0GCSEBtaCOteH4EBqJlKpe.

Подождите, пока изменения вступят в силу. Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях.

Инструкции по настройке DKIM-подписи у некоторых хостинг-провайдеров

Откройте страницу https://reg.ru и войдите в ваш аккаунт.

Text — значение публичного ключа, полученное на странице настройки домена в Почте для бизнеса.

Например, v=DKIM1; k=rsa; t=s; p=MIGfMA0GCSEBtaCOteH4EBqJlKpe.

Подождите, пока изменения в DNS вступят в силу. Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях.

Откройте страницу https://cp.masterhost.ru и войдите в ваш аккаунт.

значение (IP/host.) — значение публичного ключа, полученное на странице настройки домена в Почте для бизнеса.

Например, v=DKIM1; k=rsa; t=s; p=MIGfMA0GCSEBtaCOteH4EBqJlKpe.

Поле MX preference оставьте пустым.

Подождите, пока изменения в DNS вступят в силу. Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях.

Откройте страницу https://mcp.sweb.ru и войдите в ваш аккаунт.

В выпадающем списке выберите нужный домен.

Имя поддомена — mail._domainkey

TXT — значение публичного ключа, полученное на странице настройки домена в Почте для бизнеса.

Например, v=DKIM1; k=rsa; t=s; p=MIGfMA0GCSEBtaCOteH4EBqJlKpe.

Подождите, пока изменения в DNS вступят в силу. Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях.

DKIM — это просто

Хочу поделиться своим небольшим опытом прикручивания DKIM (DomainKeys Identified Mail) к своему домену и почтовому серверу.

DomainKeys Identified Mail метод E-mail аутентификации.

Технология DomainKeys Identified Mail (DKIM) объединяет несколько существующих методов антифишинга и антиспама с целью повышения качества классификации и идентификации легитимной электронной почты. Вместо традиционного IP-адреса, для определения отправителя сообщения DKIM добавляет в него цифровую подпись, связанную с именем домена организации. Подпись автоматически проверяется на стороне получателя, после чего, для определения репутации отправителя, применяются «белые списки» и «чёрные списки».

В технологии DomainKeys для аутентификации отправителей используются доменные имена. DomainKeys использует существующую систему доменных имен (DNS) для передачи открытых ключей шифрования.

Теперь необходимо найти, как сформировать пару секретного и публичного ключа. После перебора нескольких вариантов я остановился на web-утилите сервиса port25.com которая, кроме формирования необходимых ключей, так же генерирует и подсказку по DNS записям:

www.port25.com/support/support_dkwz.php

Небольшое пояснение по поводу некого поля «domain selector». Данное поле позволяет привязать к одному домену несколько DKIM записей для разных нужд (например для разных почтовых серверов). В моём случае у меня только один почтовый сервер и у меня нет необходимости в селекторе, так что в роли селектора я выбрал просто «mail».

Полученный приватный ключ сохраняем на сервер в папку, к которой имеет доступ почтовый сервер. Публичный ключ в принципе можно не сохранять в виде файла. Он нам пригодится только для внесения необходимой записи в DNS. В конфигурации домена в hMailServer нам необходимо указать путь к приватному файлу ключа, а так же указать выбранный селектор (напомню, я в виде селектора взял «mail»).

В файле DNS-зоны нам необходимо указать записи вида:

;»

mail._domainkey.example.com. TXT «k=rsa\; t=s\; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDQmO9AuWRbWPgl/jzDPQodrLfFLFqYYi6bCBnsTOCOJQrFbGgiR1C01j4zLw8XgG3rQ0WAaeg6Z/y39Ah7IONfs5gQuK6eGZMmYwIsZyz2dQoUDmDLCb1WygpkrqsCbyPw3SWGihM4iChOwo7Ovo2mTOWOf5ejeZcP2qqNb9nRMQIDAQAB»

Где «mail» перед _domainkey во второй записи — это не что иное, как наш выбранный селектор, а длинный набор символов в той же записи идущий после «p=» — это наш публичный ключ.

Вроде бы всё. Теперь попробуем отправить письмо с нашего почтового сервера на почту gmail, так как доподлинно известно, что gmail проверяет DKIM. Смотрим в полученное письмо в gmail и видим заветные строки:

Authentication-Results: mx.google.com; spf=pass (google.com: domain of example@example.com designates 123.123.123.123 as permitted sender) smtp.mail=example@example.com; dkim=pass header.i=@example.com

Поздравляем меня с успешным покорением DKIM ))), чего и вам желаю. Удачи.

UPD: Для получения пары ключей без использования внешних сервисов можно воспользоваться OpenSSL:

Спасибо lorc за дополнение.

UPD 2: Небольшое дополнение от nshopik:

Так же можно у домена прописать ADSP запись (RFC5617) — это позволит принимающему серверу понять, должно ли ваше письмо быть подписано или нет.

Запись выгладит таким образом:

_adsp._domainkey.example.com. TXT «dkim=all»

Как настроить аутентификацию email сообщений

Для аутентификации email сообщений сервер получателя анализирует DKIM и SFP записи домена отправителя.

Что такое DKIM и SPF

DomainKeys Identified Mail (DKIM) — это метод подтверждения домена отправителя с помощью автоматически сгенерированной цифровой подписи.

Sender Policy Framework (SPF) — это TXT-запись в DNS-зоне домена, где указан список почтовых серверов, с которых разрешена отправка писем для данного домена.

DKIM и SPF записи настраиваются на сервере, с которого отправляются письма, чтобы снизить риск компрометирования домена и попадания писем в спам.

Как добавить DKIM и SPF записи

В первую очередь необходимо сгенерировать записи в вашем SendPulse аккаунте, а затем прописать их в панели управления вашего сайта.

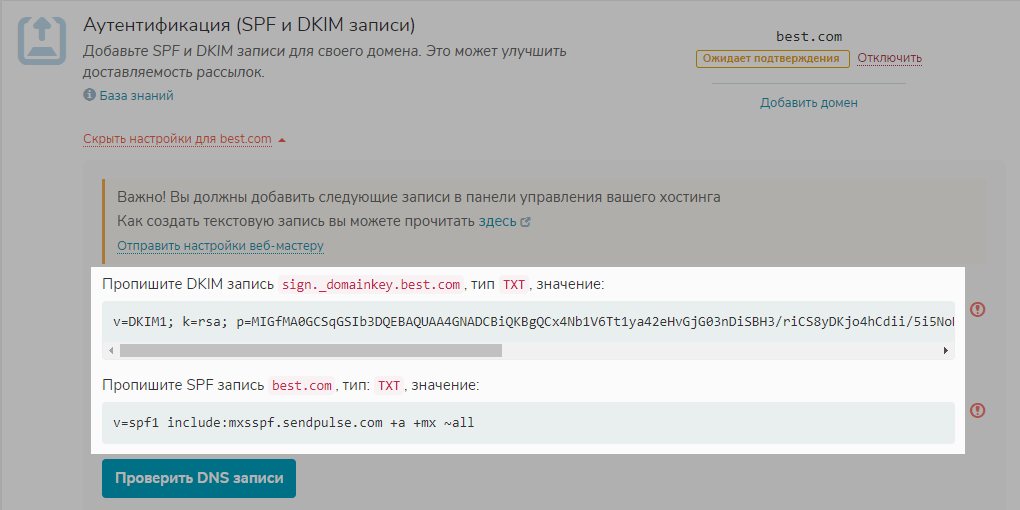

Как сгенерировать DKIM и SPF записи в сервисе SendPulse

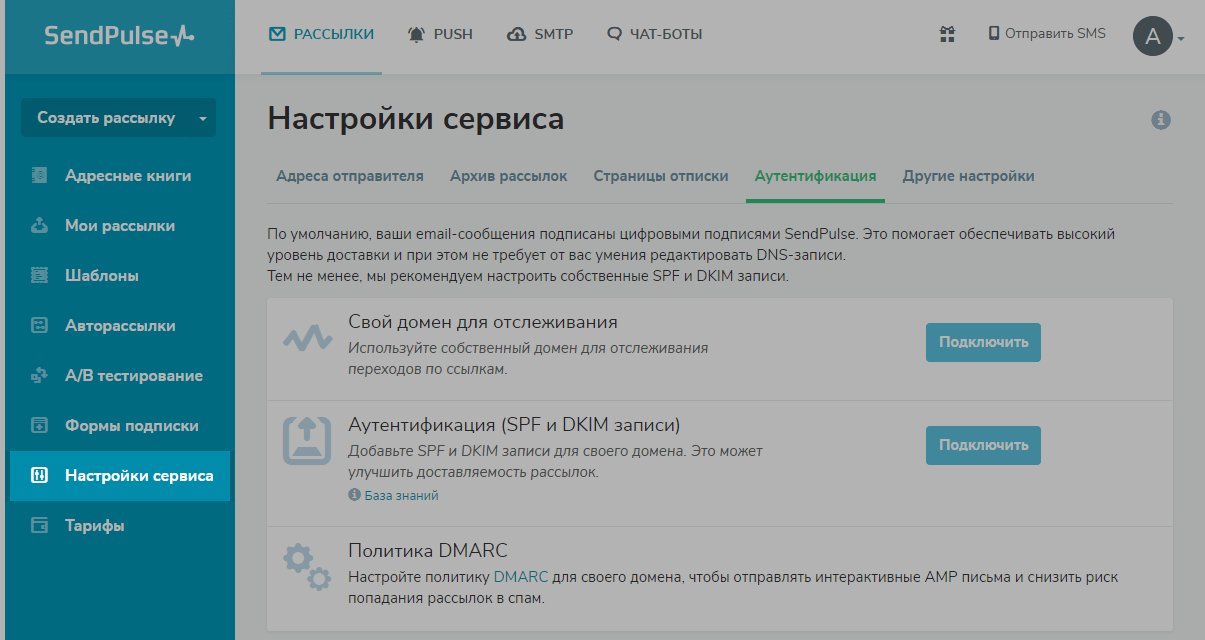

В разделе «Рассылки» выберите «Настройки сервиса».

Откройте вкладку «Аутентификация».

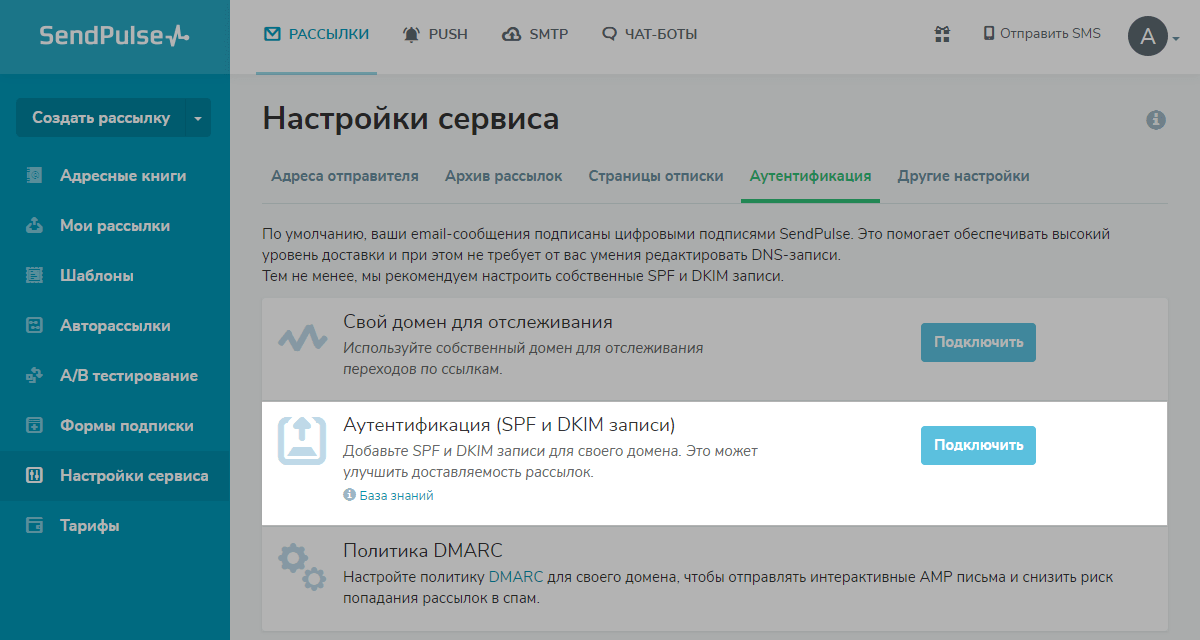

В разделе «Аутентификация (SPF и DKIM записи)» кликните «Подключить».

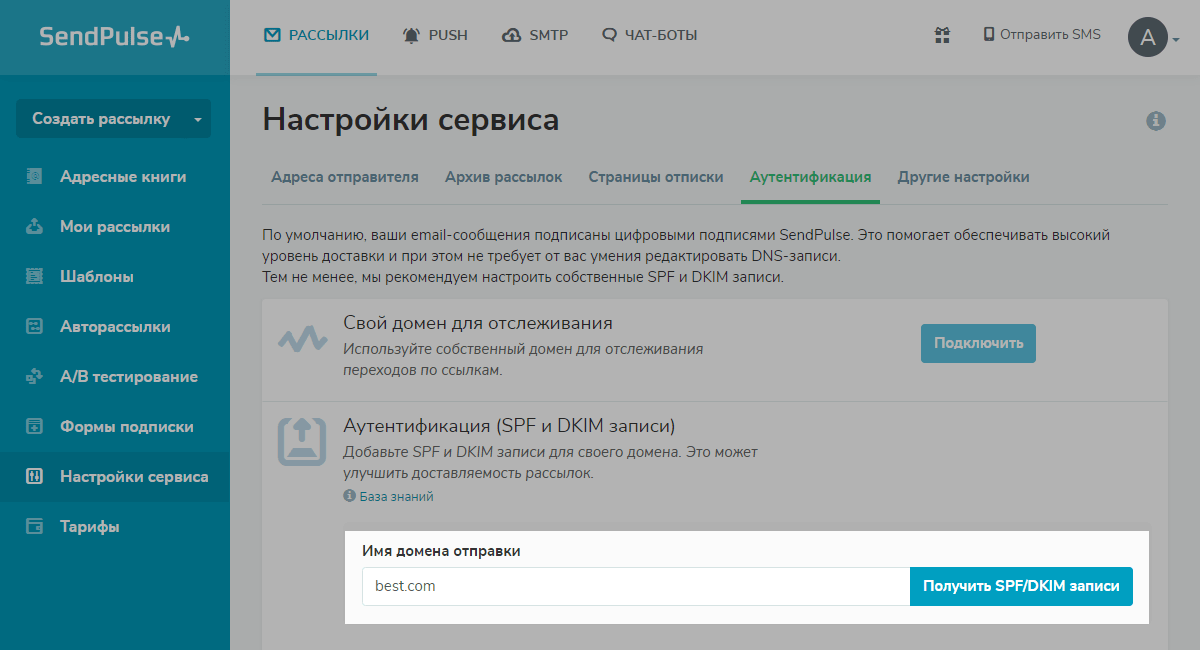

Укажите свой домен в поле «Имя домена отправки» и кликните «Получить SPF/DKIM записи».

Сервис сгенерирует все данные для добавления DNS записей SPF и DKIM, их необходимо добавить на вашем домене отправителя.

Настройки в панели управления DNS записями

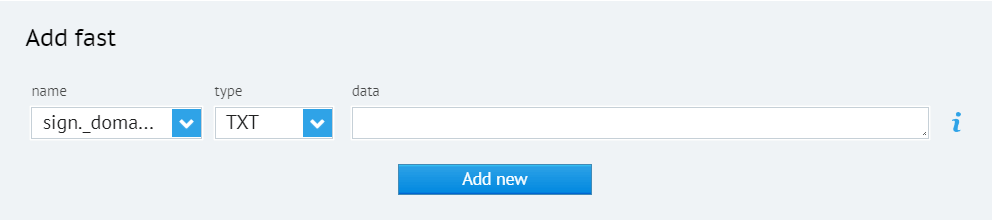

Откройте настройки DNS

Откройте панель управления вашего сайта и найдите страницу для обновления записей DNS домена. Она может носить название «Управление DNS», «Управление сервером имен» или «Дополнительные настройки».

Вы увидите подобную страницу с незаполненными полями.

Заполните поля для SPF и DKIM.

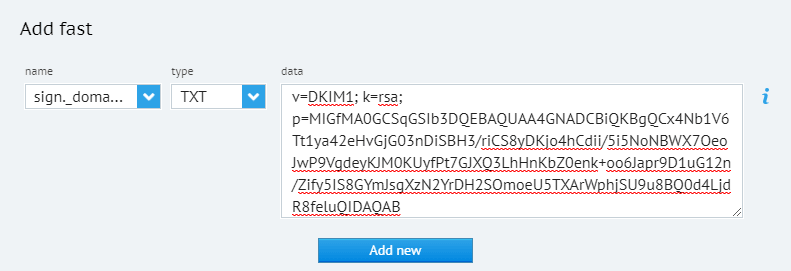

Как заполнить поля для записи DKIM

В поле «Тип записи» установите значение «TXT».

В поле «Данные» вставьте значение, которое вы сгенерировали ранее в аккаунте SendPulse.

Например: v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQ.

Нажмите на кнопку «Добавить запись», чтобы сохранить изменения. Подождите, пока изменения DNS вступят в силу. Этот процесс может занять до 72 часов.

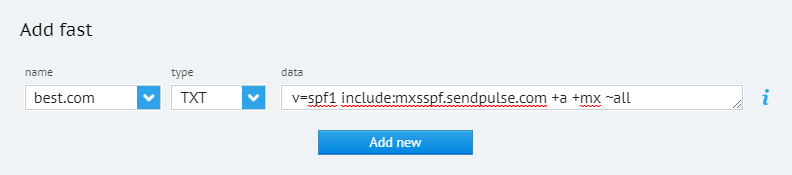

Как заполнить поля для записи SPF

В поле «Имя» укажите ваш домен, например example.com

В поле «Тип записи» установите значение «TXT».

В поле «Данные» вставьте значение, которое вы сгенерировали ранее в аккаунте SendPulse.

Например: v=spf1 include:mxsspf.sendpulse.com +a +mx

Если для вашего домена уже добавлена SPF-запись, отредактируйте существующую запись, новую создавать не нужно.

Нажмите на кнопку «Добавить запись», чтобы сохранить изменения. Подождите пока изменения DNS вступят в силу. Этот процесс может занять до 72 часов.

Письма подтверждения форм подписки и тестовые письма отправленные через опцию «Тестовая отправка», будут содержать дефолтную SPF\DKIM подпись сервиса SendPulse.

Настройки DNS записей у некоторых хостеров

Ниже приводим список ссылок на инструкции по редактированию DNS записей на платформах разных хостинг-провайдеров. Если вы пользуетесь услугами другого хостинг-провайдера, найдите документацию вашего провайдера или обратитесь в их службу поддержки.