Русские Блоги

Kernel DMA Protection for Thunderbolt™ 3

Applies to

Windows 10

В Windows 10 версии 1803 (RS4) для защиты компьютера от DMA-атак при использовании устройств с возможностью горячей замены PCI, подключенных к портам Thunderbolt ™ 3, Microsoft представила новую функцию под названием Kernal DMA Protection; возможны DMA-атаки Привести к утечке конфиденциальной информации, хранящейся на ПК,

даже внедряет вредоносное ПО, позволяя злоумышленнику обойти экран блокировки или удаленно управлять компьютером.

Эта функция не может быть защищена от DMA-атак через 1394 / FireWire, PCMCIA, CardBus, ExpressCard и т. Д.

Background

Устройства PCI поддерживают DMA, что позволяет им читать и записывать системную память по желанию, не требуя участия системного процессора в этих операциях. Функция DMA делает устройства PCI самыми высокопроизводительными устройствами, доступными сегодня. Эти устройства исторически существовали только внутри корпуса ПК, либо подключены в виде карты, либо припаяны к материнской плате. Для доступа к этим устройствам пользователь должен выключить систему и снять корпус. Сегодня, с портом Thunderbolt ™ 3, не нужно так много хлопот.

Технология Thunderbolt ™ 3 обеспечивает беспрецедентную масштабируемость для современных персональных компьютеров. Он позволяет пользователям использовать те же возможности горячей замены, что и USB, для подключения новых периферийных устройств (например, видеокарт или других устройств PCI) к своим компьютерам. Внешний порт PCI с возможностью горячей замены и легкий доступ делают компьютер уязвимым для DMA-атак.

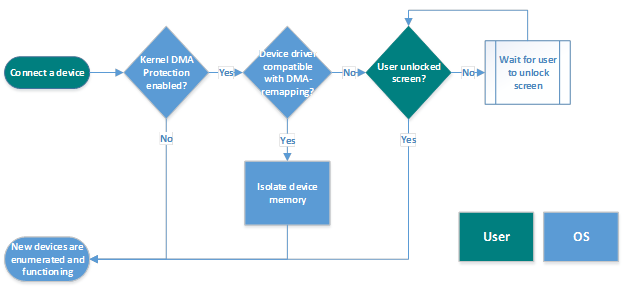

How Windows protects against DMA drive-by attacks

Windows использует блок управления системной памятью ввода / вывода (IOMMU) для предотвращения запуска и выполнения DMA периферийными устройствами, если драйверы этих периферийных устройств не поддерживают изоляцию памяти (например, переназначение DMA). Периферийные устройства с совместимыми драйверами автоматически перечисляют, запускают и разрешают выполнение DMA в выделенной области памяти. По умолчанию периферийным устройствам с несовместимыми драйверами будет заблокирован запуск и выполнение DMA до тех пор, пока авторизованный пользователь не войдет в систему или не разблокирует экран.

User experience

Если периферийное устройство вставлено до того, как авторизованный пользователь войдет в систему, или когда экран заблокирован, периферийные устройства, несовместимые с сопоставлением DMA, будут заблокированы при запуске. После разблокировки системы драйвер периферийного устройства будет запущен операционной системой, и периферийное устройство будет продолжать нормально работать до тех пор, пока система не перезагрузится или периферийное устройство не будет отключено. Если пользователь заблокирует экран или выйдет из системы, периферийное устройство продолжит нормально работать.

System compatibility

Kernal DMA Protection требует новой поддержки прошивки UEFI. Эта поддержка применима только к недавно представленным системам на базе Intel и поставляется с Windows 10 версии 1803 (не для всех систем) и не требует безопасности на основе виртуализации (VBS).

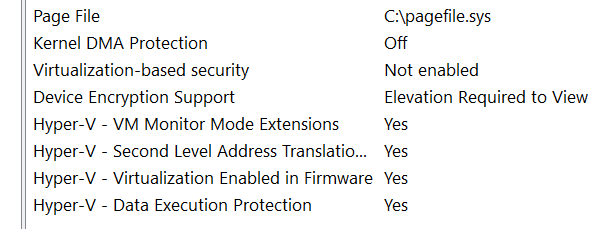

Чтобы проверить, поддерживает ли система защиту ядра DMA, проверьте настольное приложение с системной информацией (MSINFO32). Системы, выпущенные до Windows 10 версии 1803, не поддерживают защиту ядра DMA, но они могут воспользоваться другими мерами предотвращения атак DMA, описанными в разделе «Контрмеры BitLocker».

Обратите внимание: защита Kernal DMA несовместима с другими средствами противодействия атакам BitLocker DMA. Если система поддерживает защиту ядра DMA, рекомендуется отключить меры противодействия атакам BitLocker DMA. Защита ядра DMA обеспечивает более высокий барьер безопасности для системы, чем средства противодействия атакам BitLocker DMA, обеспечивая при этом доступность внешних периферийных устройств.

Tips: How to check if Kernel DMA Protection is enabled?or more questions please refer such web.

Kernal DMA Protection

Microsoft рассказала, как можно решить проблему безопасности данных на SSD с «дырявым» аппаратным шифрованием

Несколько дней назад на Хабре публиковалась статья об исследовании ученых из университета Радбоуд, которые нашли уязвимость в системе шифрования данных некоторыми моделями SSD с аппаратной защитой. Так, используя специальные методы можно получить доступ к защищенным данным, причем пароль знать вовсе необязательно.

Для ОС Windows проблема оказалась наиболее актуальной, поскольку встроенная система шифрования Windows Bitlocker отключается, если ОС определяет SSD как имеющий аппаратную защиту. Фактически, пользователи, которые работают с SSD Сrucial и Samsung и не обновили прошивку своих накопителей, держат свои данные открытыми для злоумышленников. На днях корпорация Microsoft опубликовала информацию о методах защиты данных на SSD с аппаратной защитой в среде Windows.

Компания опубликовала статью, в которой рассказывается о том, что 1394 и Thunderbolt системы имеют активированную функцию Direct Memory Access (DMA). Ее необходимо выключать отдельно, по умолчанию она включена. Если защищенное системой BlitLocker устройство разлочено, ключ шифрования хранится в памяти компьютера. При желании злоумышленники могут подключить к уязвимому ПК специальным образом сконструированный девайс 1394 или Thubderbolt для поиска и кражи ключа шифрования.

Microsoft описывает несколько способов защиты от атак такого типа. Например, использовать функцию Kernel DMA Protection, доступную в Windows 10 1803. Для пользователей, у кого эта функция недоступна, Microsoft предлагает иные методы: «Для Windows 10 1803 и последующих версий, в случае поддержки системой функции Kernel DMA Protection, мы рекомендуем использовать эту возможность для снижения вероятности успешной атаки при помощи Thunderbolt DMA».

Эта функция блокирует подключенные устройства Thunderbolt 3 и не дает им доступа к функции Direct Memory Access до момента, пока не будут выполнен определенный набор процедур.

Когда Thunderbolt 3 устройство подключено к системе с активированной функцией Kernel DMA Protection, Windows проверит системные диски на предмет поддержки DMA-ремаппинга. Это функция, которая позволяет определенному участку изолированной памяти работать с устройство, использующимся для работы с операционной системой. Это позволяет избежать вторжения DMA-гаджетов в любые иные области памяти, крое заранее договоренных.

Если устройство поддерживает изоляцию памяти, Windows тут же даст команду устройству запустить DMA в изолированных участках памяти. Для устройств, чьи драйверы не поддерживают изоляцию памяти, доступ будет закрыть до тех пор, пока пользователь не войдет в систему или не разлочит экран.

Для тех же гаджетов, которые вообще не имеют поддержки DMA-ремапа, доступ к системе будет закрыт до тех пор, пока пользователь не залогинится или не разблокирует дисплей. Как только это сделано, Windows запустит специализированный драйвер и позволит гаджету активировать функцию DMA-доступа.

Kernel DMA Protection пока доступна для Windows 10 Build 1803, правда, необходима новое firmware для UEFI. Пользователи Windows могут узнать об этом методе защиты здесь. Если компьютер не поддерживает Kernel DMA Protection или же на нем установлена не самая новая версия Windows, корпорация Microsoft рекомендует деактивировать драйвер SBP-2 1394, а также отключить контроллеры thunderbolt в Windows

Стоит понимать, что если вы не работаете с устройствами Thunderbolt или 1394, то отключение контроллеров не даст ровно никакого эффекта. С другой стороны, те пользователи, у кого есть упомянутые выше типы устройств, могут, воспользовавшись советом компании, закрыть возможность осуществления такой атаки.

В Microsoft также заявляют о том, что если железо не соответствует Windows Engineering Guidance, то в нем, скорее всего выключены функции DMA и 1943 от Thunderolt. А это означает, что пиратские системы начинают работать сразу же при подключении к ПК.

«Если ваше аппаратное обеспечение отличается от рекомендаций Windows Engineering Guidance, после включения ПК Windows может активировать DMA на таком устройстве. А это делает систему уязвимой для компрометации», — говорится в сообщении представителей Microsoft. Для того, чтобы отключить соответствующие контроллеры, необходимы точные ID устройства (речь идет о Plug and Play системе).

Kernel dma protection что это

United States of America

2254655 Page Views

Re: X390 Yoga: How to disable Kernel DMA

From my pre-customer-ship X390Y in case it’s a useful data point:

You have a non-vPro model. Can you double-check in msinfo32 and see what is reported for Kernel DMA Protection (it’s near the bottom of the list)?

United States of America

Re: X390 Yoga: How to disable Kernel DMA

Thanks for the images! So kernel DMA protection on the X390 Yoga non-vPro model is disabled, and it can’t be enabled because there’s no setting in the BIOS. So I’m confused by OP’s question «how to disable Kernel DMA».

Community Guidelines

Please review our Guidelines before posting.

Check out current deals!

Most Popular Posts

Please log in to ‘Like’ this post

Welcome to Ideation!

Ideation sections have been created for customers to engage with us by discussing and promoting ideas and improvements relating to Lenovo’s products and services.

As a reminder, your participation in Ideation is governed by Lenovo’s website Terms of Use [link] and by Lenovo’s Forums Community Guidelines. Additional terms governing the Ideation Program are included in the Ideation Terms and may be found here. For your convenience, here’s a

Quick summary of the highlights:

By clicking on “Yes” below you certify that you have read and agree to the Community Guidelines and the Ideation Terms, and acknowledge that by submitting any ideas, material, or information on the Ideation site you grant Lenovo the right to use any such submissions by you in any way without acknowledging, notifying, or compensating you, as described in those documents.

Защита DMA для ядра

Область применения

В Windows 10 версии 1803 корпорация Майкрософт представила новую функцию под названием Ядра DMA Protection для защиты компьютеров от атак прямого доступа к памяти с помощью устройств горячего подключения PCI к внешне доступным портам PCIe (например, Thunderbolt™ 3 порта и CFexpress). В Windows 10 версии 1903 корпорация Майкрософт расширила поддержку защиты DMA ядра, чтобы охватить внутренние порты PCIe (например, слоты M.2)

Атаки DMA на диске могут привести к раскрытию конфиденциальной информации, которая находится на компьютере, или даже впрыскивание вредоносных программ, позволяющих злоумышленникам удаленно обходить экран блокировки или управлять компьютерами.

Эта функция не защищает от атак DMA с помощью 1394/FireWire, PCMCIA, CardBus, ExpressCard и т. д.

Устройства PCI являются устройствами, способными к DMA, что позволяет им читать и записывать в системную память по заве. без участия системного процессора в этих операциях. Возможность DMA — это то, что делает устройства PCI самыми высокими на сегодняшний день. Эти устройства исторически существовали только в корпусе ПК, подключенных в качестве карты или припайных на материнской доске. Для доступа к этим устройствам пользователю требовалось отключить питание в системе и разобрать шасси.

Сегодня это больше не касается портов PCIe с горячим подключением (например, Thunderbolt™ и CFexpress).

Порты PCIe горячего подключения™ такие как Thunderbolt™ обеспечили современные компьютеры с емкими, недоступными ранее для компьютеров. Это позволяет пользователям прикреплять новые классы внешних периферийных устройств, таких как графические карты или другие устройства PCI, к своим ПК с горячим подключением, идентичным USB. Наличие внешних и легко доступных портов горячей вилки PCI делает компьютеры восприимчивыми к атакам DMA на диске.

Атаки DMA на диске — это атаки, которые происходят, когда владелец системы не присутствует и обычно занимает менее 10 минут с простыми и умеренными средствами атаки (доступными, готовыми аппаратными средствами и программным обеспечением), которые не требуют разборки компьютера. Простым примером может быть то, что владелец ПК покидает компьютер для быстрого кофе-брейка, а в перерыве злоумышленник включает устройство, похожее на USB, и уходит со всеми секретами на компьютере или вводит вредоносную программу, которая позволяет им удаленно управлять компьютером.

Защита Windows от атак на диски DMA

Windows использует блок управления системной вводной и выходной памятью (IOMMU), чтобы блокировать запуск и выполнение DMA внешних периферийных устройств, если драйверы этих периферийных устройств не поддерживают изоляцию памяти (например, DMA-remapping). Периферийные устройства с совместимыми драйверами DMA Remapping будут автоматически писаными, запущенными и разрешенными для выполнения DMA в назначенных областях памяти.

По умолчанию периферийные устройства с несовместимыми драйверами DMA будут заблокированы для запуска и выполнения DMA до тех пор, пока авторизованный пользователь не запишется в систему или не откроет экран. ИТ-администраторы могут изменять поведение по умолчанию, применяемое к устройствам с помощью DMA Remapping несовместимых драйверов с помощью политик MDM DmaGuard.

Взаимодействие с пользователем

По умолчанию периферийные устройства с драйверами совместимых устройств dMA будут автоматически писаными и запущены. Периферийные устройства с драйверами, несовместимыми с DMA, будут заблокированы, если периферийное устройство было подключено до входа авторизованных пользователей или во время блокировки экрана. После разблокировки системы периферийный драйвер будет запущен оси, и периферийное устройство будет работать нормально до перезагрузки системы или отключения периферийного устройства. Периферийное устройство будет работать нормально, если пользователь блокирует экран или выходит из системы.

Совместимость системы

Защита DMA ядра требует новой поддержки прошивки UEFI. Ожидается, что эта поддержка будет поддерживаться только в недавно внедренных системах на основе Intel с Windows 10 версии 1803 (не во всех системах). Безопасность на основе виртуализации (VBS) не требуется.

Чтобы узнать, поддерживает ли система защиту от DMA ядра, Сведения о системе настольное приложение (MSINFO32). Системы, выпущенные до Windows 10 версии 1803, не поддерживают защиту DMA ядра, но могут использовать другие меры по смягчению последствий атак DMA, как описано в контрмерах BitLocker.

Защита DMA ядра не совместима с другими контрмерами атак DMA BitLocker. Рекомендуется отключить контрмеры атак DMA BitLocker, если система поддерживает защиту DMA ядра. Защита DMA ядра обеспечивает более высокую планку безопасности для системы в ответ на контрмеры атак DMA BitLocker, сохраняя при этом возможность использования внешних периферийных устройств.

Как проверить, включена ли защита DMA ядра

Системы, Windows 10 версии 1803, поддерживают защиту DMA ядра, имеют эту функцию безопасности, включенную автоматически осмием без необходимости конфигурации пользователя или ИТ-администратора.

Использование приложения Безопасность Windows

Начиная с Windows 10 версии 1809, вы можете использовать приложение Безопасность Windows, чтобы проверить, включена ли защита DMA ядра. Нажмите **** > кнопку Пуск Параметрыобновления & безопасности Безопасность Windows Open Безопасность Windows безопасности устройства Основные сведения о защите доступа к > **** > **** > **** > **** > **** > памяти.

Использование системных сведений

Запуск MSINFO32.exe в командной подсказке или в Windows панели поиска.

Проверьте значение защиты от DMA ядра.

Если состояние защиты DMA ядра остается отключенным, система не поддерживает эту функцию.

Для систем, которые не поддерживают защиту DMA ядра, обратитесь к контрмерам BitLocker или Thunderbolt™ 3 и Security на операционной системе Microsoft Windows® 10 для других средств защиты DMA.

Вопросы и ответы

Поддерживаются ли на рынке системы защиты Ядра DMA для Thunderbolt™ 3?

На рынке системы, выпущенные с Windows 10 версии 1709 или более ранней версии, не будут поддерживать защиту DMA ядра для Thunderbolt™ 3 после обновления до версии Windows 10 1803, так как для этой функции требуются изменения прошивки BIOS/платформы и гарантии, которые не могут быть заданы на ранее выпущенные устройства. Для этих систем обратитесь к контрмерам BitLocker или Thunderbolt™ 3 и Security в операционной системе Microsoft Windows® 10 для других средств защиты DMA.

Предотвращает ли защита DMA ядра от атак DMA во время загрузки?

Нет, защита DMA ядра защищает от атак DMA с помощью диска только после загрузки ОС. Защита от атак с помощью портов Thunderbolt™ 3 во время загрузки является обязанностью системной прошивки/BIOS.

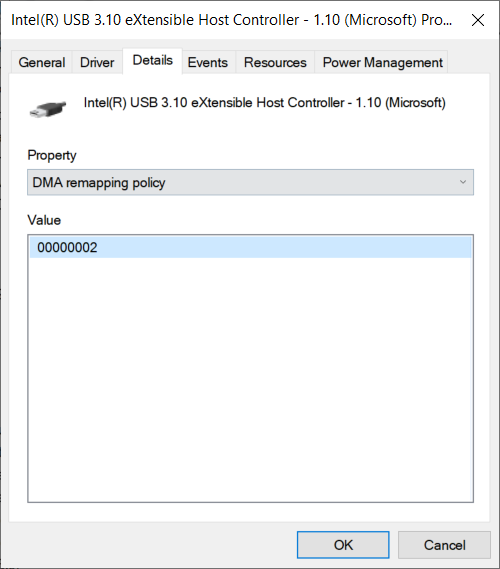

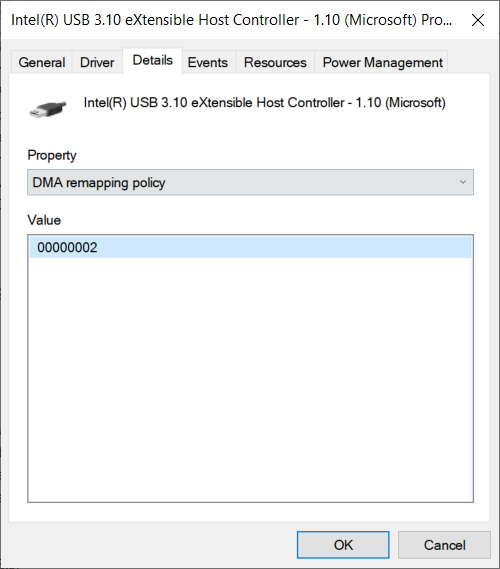

Как проверить, поддерживает ли определенный драйвер DMA-remapping?

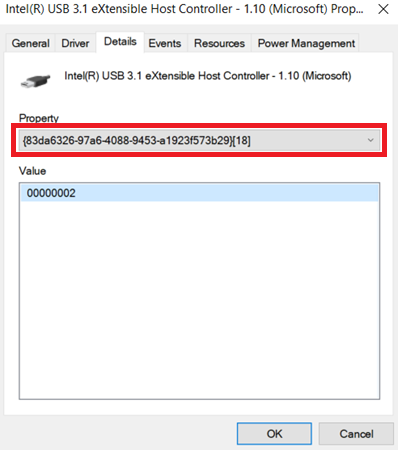

DMA-remapping поддерживается для определенных драйверов устройств и не поддерживается всеми устройствами и драйверами на платформе. Чтобы проверить, выбирается ли определенный драйвер в DMA-remapping, проверьте значения, соответствующие свойству политики изменения DMA, на вкладке Сведения о устройстве в диспетчере устройств*. Значение 0 или 1 означает, что драйвер устройства не поддерживает DMA-remapping. Значение два означает, что драйвер устройства поддерживает DMA-remapping. Если свойство не доступно, политика не устанавливается драйвером устройства (то есть драйвер устройства не поддерживает DMA-remapping). Проверьте экземпляр драйвера для устройства, которое вы тестируете. Некоторые драйверы могут иметь различные значения в зависимости от расположения устройства (внутренний или внешний).

*Для Windows 10 версий 1803 и 1809 годов поле свойств в диспетчере устройств использует GUID, как повеяно на следующем изображении.

Когда драйверы для PCI или Thunderbolt™ 3 периферийных устройства не поддерживают DMA-remapping?

Если на периферийных устройствах есть драйверы классов, предоставляемые Windows, используйте эти драйверы в ваших системах. Если нет драйверов класса, предоставляемых Windows для периферийных устройств, обратитесь к вашему поставщику периферийных устройств или драйвера, чтобы обновить драйвер для поддержки DMA Remapping.

Защита от DMA ядра моей системы отключена. Можно ли включать DMA-remapping для определенного устройства?

Да. DMA-перенаверка для определенного устройства может быть включена независимо от защиты от DMA ядра. Например, если драйвер выбирает и ВТ-d (технология виртуализации для directed I/O) включена, то для драйвера устройств будет включена переоценка DMA, даже если защита Ядра DMA отключена.

Защита DMA ядра — это политика, которая позволяет или блокирует устройства для выполнения DMA на основе их состояния и возможностей.

Поддерживают ли драйверы Майкрософт DMA-remapping?

В Windows 10 1803 г. и далее драйверы почтовых ящиков Microsoft для контроллеров USB XHCI (3.x), служба хранилища контроллеров AHCI/SATA и контроллеров служба хранилища NVMe поддерживают DMA Remapping.

Необходимо ли совместим драйверы для устройств без PCI с DMA-remapping?

Нет. Устройства для периферийных устройств, не в том что касается PCI, например USB-устройств, не выполняют DMA, поэтому нет необходимости в совместимости драйвера с DMA Remapping.

Как предприятие может включить политику переумежения внешних устройств?

Политика переумерия внешних устройств контролирует, следует ли огонять внешние периферийные устройства, не совместимые с DMA-remapping. Периферийные устройства, совместимые с DMA-remapping, всегда ок. Периферийные устройства, которые не являются, могут быть заблокированы, разрешены или разрешены только после того, как пользователь вошел (по умолчанию).

Политика может быть включена с помощью:

Kernel DMA Protection

Applies to

In Windows 10 version 1803, Microsoft introduced a new feature called Kernel DMA Protection to protect PCs against drive-by Direct Memory Access (DMA) attacks using PCI hot plug devices connected to externally accessible PCIe ports (for example, Thunderboltв„ў 3 ports and CFexpress). In Windows 10 version 1903, Microsoft expanded the Kernel DMA Protection support to cover internal PCIe ports (for example, M.2 slots)

Drive-by DMA attacks can lead to disclosure of sensitive information residing on a PC, or even injection of malware that allows attackers to bypass the lock screen or control PCs remotely.

This feature doesn’t protect against DMA attacks via 1394/FireWire, PCMCIA, CardBus, ExpressCard, and so on.

Background

PCI devices are DMA-capable, which allows them to read and write to system memory at will, without having to engage the system processor in these operations. The DMA capability is what makes PCI devices the highest performing devices available today. These devices have historically existed only inside the PC chassis, either connected as a card or soldered on the motherboard. Access to these devices required the user to turn off power to the system and disassemble the chassis.

Today, this is no longer the case with hot plug PCIe ports (for example, Thunderboltв„ў and CFexpress).

Hot plug PCIe ports such as Thunderboltв„ў technology have provided modern PCs with extensibility that wasn’t available before for PCs. It allows users to attach new classes of external peripherals, such as graphics cards or other PCI devices, to their PCs with a hot plug experience identical to USB. Having PCI hot plug ports externally and easily accessible makes PCs susceptible to drive-by DMA attacks.

Drive-by DMA attacks are attacks that occur while the owner of the system is not present and usually take less than 10 minutes, with simple to moderate attacking tools (affordable, off-the-shelf hardware and software) that do not require the disassembly of the PC. A simple example would be a PC owner leaves the PC for a quick coffee break, and within the break, an attacker steps in, plugs in a USB-like device and walks away with all the secrets on the machine, or injects a malware that allows them to have full control over the PC remotely.

How Windows protects against DMA drive-by attacks

Windows leverages the system Input/Output Memory Management Unit (IOMMU) to block external peripherals from starting and performing DMA unless the drivers for these peripherals support memory isolation (such as DMA-remapping). Peripherals with DMA Remapping compatible drivers will be automatically enumerated, started, and allowed to perform DMA to their assigned memory regions.

By default, peripherals with DMA Remapping incompatible drivers will be blocked from starting and performing DMA until an authorized user signs into the system or unlocks the screen. IT administrators can modify the default behavior applied to devices with DMA Remapping incompatible drivers using the DmaGuard MDM policies.

User experience

By default, peripherals with DMA remapping compatible device drivers will be automatically enumerated and started. Peripherals with DMA Remapping incompatible drivers will be blocked from starting if the peripheral was plugged in before an authorized user logs in, or while the screen is locked. Once the system is unlocked, the peripheral driver will be started by the OS, and the peripheral will continue to function normally until the system is rebooted, or the peripheral is unplugged. The peripheral will continue to function normally if the user locks the screen or logs out of the system.

System compatibility

Kernel DMA Protection requires new UEFI firmware support. This support is anticipated only on newly introduced, Intel-based systems shipping with Windows 10 version 1803 (not all systems). Virtualization-based Security (VBS) is not required.

To see if a system supports Kernel DMA Protection, check the System Information desktop app (MSINFO32). Systems released prior to Windows 10 version 1803 do not support Kernel DMA Protection, but they can leverage other DMA attack mitigations as described in BitLocker countermeasures.

Kernel DMA Protection is not compatible with other BitLocker DMA attacks countermeasures. It is recommended to disable the BitLocker DMA attacks countermeasures if the system supports Kernel DMA Protection. Kernel DMA Protection provides higher security bar for the system over the BitLocker DMA attack countermeasures, while maintaining usability of external peripherals.

How to check if Kernel DMA Protection is enabled

Systems running Windows 10 version 1803 that do support Kernel DMA Protection do have this security feature enabled automatically by the OS with no user or IT admin configuration required.

Using the Windows Security app

Beginning with Windows 10 version 1809, you can use the Windows Security app to check if Kernel DMA Protection is enabled. Click Start > Settings > Update & Security > Windows Security > Open Windows Security > Device security > Core isolation details > Memory access protection.

Using System information

Launch MSINFO32.exe in a command prompt, or in the Windows search bar.

Check the value of Kernel DMA Protection.

If the state of Kernel DMA Protection remains Off, then the system does not support this feature.

For systems that do not support Kernel DMA Protection, please refer to the BitLocker countermeasures or Thunderboltв„ў 3 and Security on Microsoft WindowsВ® 10 Operating system for other means of DMA protection.

Frequently asked questions

Do in-market systems support Kernel DMA Protection for Thunderboltв„ў 3?

In-market systems, released with Windows 10 version 1709 or earlier, will not support Kernel DMA Protection for Thunderboltв„ў 3 after upgrading to Windows 10 version 1803, as this feature requires the BIOS/platform firmware changes and guarantees that cannot be backported to previously released devices. For these systems, please refer to the BitLocker countermeasures or Thunderboltв„ў 3 and Security on Microsoft WindowsВ® 10 Operating system for other means of DMA protection.

Does Kernel DMA Protection prevent drive-by DMA attacks during Boot?

No, Kernel DMA Protection only protects against drive-by DMA attacks after the OS is loaded. It is the responsibility of the system firmware/BIOS to protect against attacks via the Thunderboltв„ў 3 ports during boot.

How can I check if a certain driver supports DMA-remapping?

DMA-remapping is supported for specific device drivers, and is not universally supported by all devices and drivers on a platform. To check if a specific driver is opted into DMA-remapping, check the values corresponding to the DMA Remapping Policy property in the Details tab of a device in Device Manager*. A value of 0 or 1 means that the device driver does not support DMA-remapping. A value of two means that the device driver supports DMA-remapping. If the property is not available, then the policy is not set by the device driver (that is, the device driver does not support DMA-remapping). Check the driver instance for the device you are testing. Some drivers may have varying values depending on the location of the device (internal vs. external).

*For Windows 10 versions 1803 and 1809, the property field in Device Manager uses a GUID, as highlighted in the following image.

When the drivers for PCI or Thunderboltв„ў 3 peripherals do not support DMA-remapping?

If the peripherals do have class drivers provided by Windows, use these drivers on your systems. If there are no class drivers provided by Windows for your peripherals, contact your peripheral vendor/driver vendor to update the driver to support DMA Remapping.

My system’s Kernel DMA Protection is off. Can DMA-remapping for a specific device be turned on?

Yes. DMA remapping for a specific device can be turned on independent from Kernel DMA Protection. For example, if the driver opts in and VT-d (Virtualization Technology for Directed I/O) is turned on, then DMA remapping will be enabled for the devices driver even if Kernel DMA Protection is turned off.

Kernel DMA Protection is a policy that allows or blocks devices to perform DMA, based on their remapping state and capabilities.

Do Microsoft drivers support DMA-remapping?

In Windows 10 1803 and beyond, the Microsoft inbox drivers for USB XHCI (3.x) Controllers, Storage AHCI/SATA Controllers, and Storage NVMe Controllers support DMA Remapping.

Do drivers for non-PCI devices need to be compatible with DMA-remapping?

No. Devices for non-PCI peripherals, such as USB devices, do not perform DMA, thus no need for the driver to be compatible with DMA Remapping.

How can an enterprise enable the External device enumeration policy?

The External device enumeration policy controls whether to enumerate external peripherals that are not compatible with DMA-remapping. Peripherals that are compatible with DMA-remapping are always enumerated. Peripherals that aren’t, can be blocked, allowed, or allowed only after the user signs in (default).

The policy can be enabled by using: