Процесс LSASS.exe и почему он грузит процессор?

В данном материале мы рассмотрим вопрос о загрузке процессора службой lsass.exe. Для начала давайте узнаем, что это за процесс такой, чтобы знать с чем мы имеем дело.

При работе за компьютером возникают такие моменты, когда система резко начинает тормозить, а приложения, которыми вы пользовались – вылетать. Конечно, необходимо заранее предвидеть такое и оптимизировать систему как надо. К сожалению, если в системе произошел какой-то сбой, возникающий, как по вине самого пользователя, так и из-за вирусов, то тут никакая оптимизация не поможет. Зайдя в диспетчер задач, можно обнаружить загрузку процессора под 100% и процесс, который его загружает. Такое бывает не всегда, но в этом небольшом руководстве мы рассматриваем именно этот случай.

Самое интересное, что наиболее часто загрузка процессора, оперативки или жёсткого диска происходит благодаря системным процессам и это не очень радует.

Если вы обнаружили, что lsass exe грузит процессор, то давайте разберемся с этой проблемой.

Что такое lsass.exe

Системная служба компании Micrososft, отвечающая за защиту данных, вот что такое lsass.exe. Впервые появилась в версии Vista и внедрена во все современные системы. Процесс работает сразу после включения компьютера и отслеживает всё, что делает пользователь, на основе этого активирует какие-либо защитные параметры.

Данной службой загрузка процессора или других компонентов вполне допустима, но продолжаться должно пару минут, а сама нагрузка не больше 70%. Если у вас процесс постоянно нагружает компоненты до 100%, то есть вероятность заражения файлов процесса, либо произошел какой-то сбой.

Если процесс lsass.exe заражён – что делать

Зараженные процессы по любому будут грузить всё до ста процентов, но решить проблему можно так:

Воспользуйтесь утилитами CCleaner, AdwCleaner или подобными, скачать их можно с официальных сайтов.

Зайдите и удалите всё содержимое из папки Temp. Находится она по следующему пути: C:\Users\Имя-Пользователя\AppData\Local\Temp.

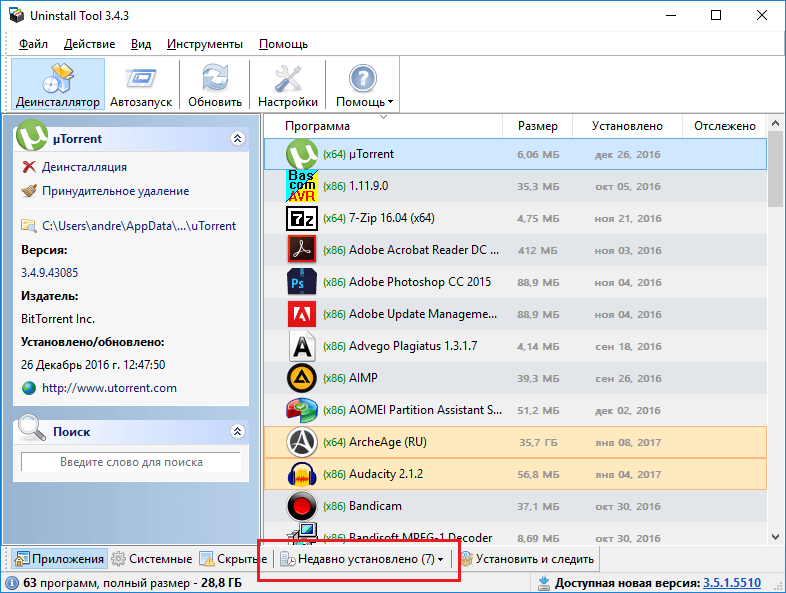

Откройте какой-нибудь деинсталлятор и проверьте, какие программы были установлены в последнее время. Если есть что-то подозрительное, то удаляем. Можно воспользоваться Uninstall Tool и альтернативными программами.

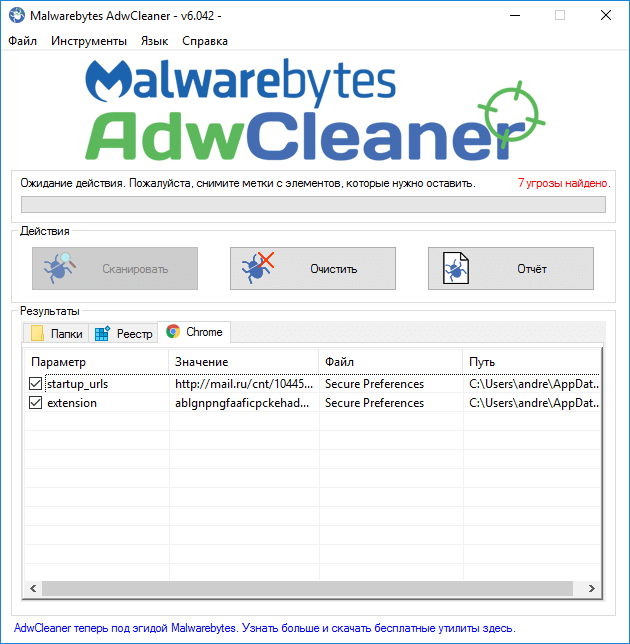

Запускаем утилиту AdwCleaner и начинаем сканирование системы.

Скачайте программу UnHackMe, запустите её и снова проведите проверку системы.

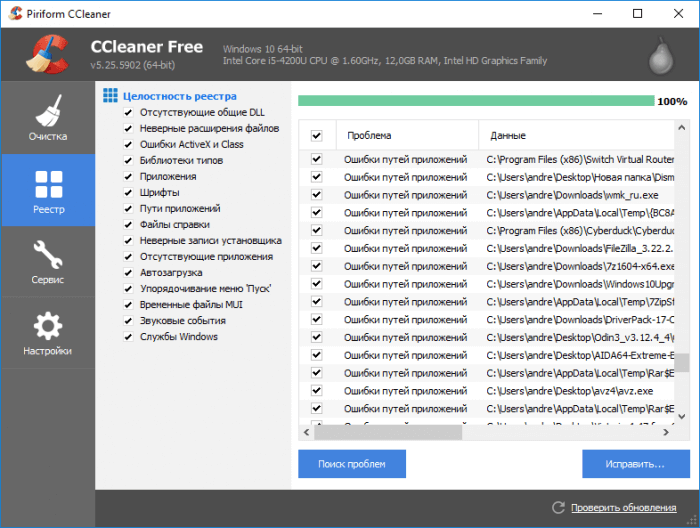

Воспользуйтесь программой CCleaner, чтобы почистить реестр от мусора и, возможно, зараженных записей.

Во всех ваших браузерах сделайте сброс настроек.

Еще скачайте кто-нибудь хороший антивирус и просканируйте полностью систему, а если будут найдены вирусы, то естественно удаляем.

Отключить процесс lsass exe

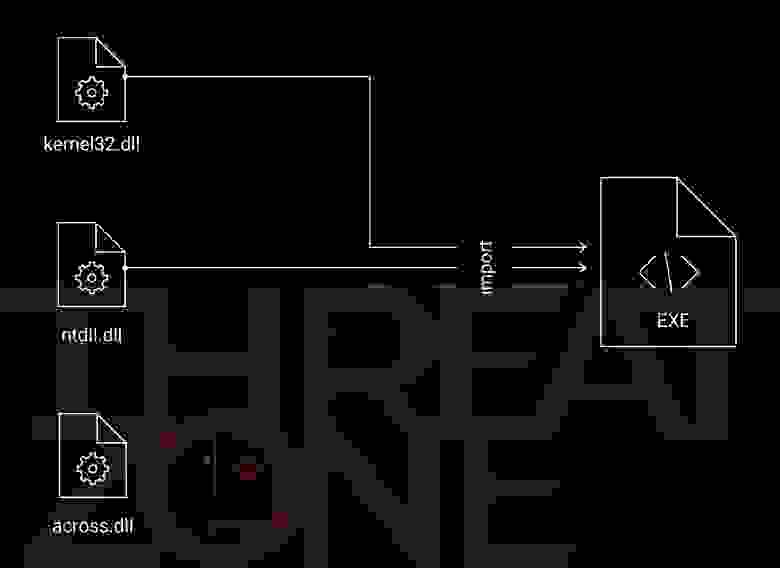

Этот пункт подразумевает, что процесс lsass.exe не заражен. Чтобы он не грузил систему мы просто его остановим, хотя системные службы отключать не рекомендуется, но выбора у нас нет.

Нам нужно попасть в утилиту «Службы». Для этого мы запускаем окно «Выполнить» с помощью клавиш Win+R, а потом вводим туда команду: services.msc.

В открывшемся окне ищем службу «Диспетчер учетных данных» и щелкаем по не дважды левой кнопкой мыши. Выбираете пункт «Свойства».

Откроется окошко, где находим вкладку «Тип запуска» и там выбираем вариант «Отключена». Также не забудьте остановить службу советующей кнопкой. Применяем все действия нажатием по кнопке «Применить».

Jlss что это за программа?

Подписание документов электронной подписью

Процесс подписания электронных документов Электронной подписью (далее ЭП) подробно описан в «Руководстве пользователя Личного кабинета сельскохозяйственного товаропроизводителя». Для подписания документов пользователю необходимо иметь:

— Записанные на защищённый носитель ключи электронной подписи;

В качестве защищённого носителя может использоваться специальное защищённое хранилище на жёстком диске компьютера пользователя. В данном случае можно обойтись без покупки специального съёмного носителя — токена.

— Соответствующий данным ключам Квалифицированный сертификат ключей проверки ЭП

Квалифицированный сертификат ключей проверки электронной подписи (КСКПЭП) — специальный документ в электронном виде, выдаваемый Удостоверяющими центрами, имеющими аккредитацию Минкомсвязи России.

— Программное обеспечение, позволяющее работать с ЭП (криптпровайдер).

Если Вас уже есть квалифицированная электронная подпись и CSP

Можете проверить подлинность сертификата ЭП при помощи специального сервиса на портале Госуслуг.

Также можете проверить корректность настройки CSP Вашего компьютера. Например, при помощи имеющейся у Вас ЭП пройдите авторизацию на портале Госуслуг

Все проверки прошли успешно? Может использовать эту ЭП для работы в Личном кабинете сельскохозяйственного производителя.

Возникли проблемы? Обратитесь в Ваш Удостоверяющий центр или к поставщику CSP.

Если Вас уже есть квалифицированная электронная подпись и CSP

ЭП можно получить в любом Удостоверяющем центре, имеющем аккредитацию Минкомсвязи России — Также Вы можете заполнить онлайн заявку на получение квалифицированной ЭП в рамках специального предложения для Сельскохозяйственных товаропроизводителей.

Оформление заявки на получение Электронной подписи

На странице «Конструктора сертификатов» выберите тип электронной подписи — юридического лица, ИП или физического лица. Если Вам нужен защищённый носитель или дополнительные расширения сертификата, сделайте соответствующие отметки (стоимость ЭП изменится).

Нажмите кнопку «Продолжить».

Укажите/проверьте все необходимые реквизиты — состав запрашиваемых реквизитов зависит от типа получаемой ЭП (юр. лица, ИП или физ. лица).

Нажмите кнопку «Продолжить».

Заполните личные данные получателя ЭП (лицо, которое будет указано в сертификате в качестве владельца ЭП).

Нажмите кнопку «Продолжить».

В предложенном списке выберите удобную для Вас «Точку выдачи», где получатель ЭП должен будет пройти верификацию.

Нажмите кнопку «Продолжить».

Заявка на получение ЭП оформлена. На электронную почту, указанную при регистрации, Вы получите:

Статус выполнения Вашей заявки в любое время можно проверить в Личном кабинете на сайте Удостоверяющего центра(реквизиты для авторизации в ЛК Вы получите по почте). Для перехода к следующему этапу (Получение ЭП) оплатите полученную квитанцию или счёт.

Получение Электронной подписи

После получения оплаты, статус Заявки изменится на «Ожидание запроса на сертификат».

Для формирования запроса на выдачу сертификата:

После завершения установки JLSS появится кнопка «Сгенерировать запрос». Нажмите на неё и следуйте появляющимся на экране подсказкам — задайте пароль для контейнера, затем запустите генератор случайных чисел.

Перед вводом пароля и генерацией ключей Вы можете поменять предлагаемое системой Имя контейнера на любое другое удобное для Вас.

После завершения генерации запроса статус заявки поменяется на «Ожидание верификации». Владельцу ЭП необходимо будет пройти верификацию в выбранной им «Точке выдачи».

Установка сертификата

После прохождения верификации в выбранной Вами «Точке выдачи» необходимо установить полученный сертификат в Контейнер ключей и в Реестр компьютера.

Для установки сертификат в Контейнер ключей нажмите соответствующую кнопку на странице заявки в Вашем Личном кабинете получателя ЭП.

Для установки сертификата в Реестр компьютера откройте криптопровайдер VipNetCSP.

Если Вы используете другой криптопровайдер, действуйте в соответствии с Инструкцией пользователя этого криптопровайдера.

В списке Контейнеров ключей найдите контейнер полученной ЭП и откройте его свойства (дважды кликнув по нему или выбрав контейнер и нажав кнопку «Свойства»).

В открывшемся окне «Свойства контейнера ключей» нажмите кнопку «Открыть».

В открывшемся окне «Сертификат» нажмите кнопку «Установить сертификат».

В открывшемся «Мастере импорта сертификата» последовательно выберите хранилище «Текущего пользователя» и «Автоматически выбирать хранилище на основе типа сертификата».

Подтвердите свои действия нажав кнопку «Готово» в окне «Завершение мастера импорта сертификатов».

Дождитесь, пока появится окно подтверждающее, что сертификат успешно импортирован.

После этого можете закрыть все окна и приступать к работе в Личном кабинете сельскохозяйственного товаропроизводителя.

Процедуры авторизации пользователя (в том числе при помощи ЭП) и подписания документов описаны в «Руководстве пользователя Личного кабинета сельскохозяйственного производителя».

Актуальную версию плагина всегда можно скачать на официальном сайте программы Крипто-Про по кнопке Скачать плагин:

https://www.cryptopro.ru/sites/default/files/products/cades/demopage/cades_bes_sample.html

Для установки/переустановки плагина Крипто-Про ЭЦП Browser Plug-in выполните следующую последовательность действий:

Дополнительные действия и настройки

Если при установке плагина или при попытке работать с ЭП (сразу после установки плагина) появились проблемы (например, не открывается список для выбора ЭП, или система «не видит» плагин и заново предлагает установить его, и/или др.), для их решения предлагаем набор дополнительных действий, выполнение одного или нескольких из которых поможет устранить проблемы.

Действия, зависящие от используемого браузера см. в разделах:

Обратите внимание! Если после дополнительных настроек система по-прежнему предлагает установить плагин или вы используете браузер, отличный от выше перечисленных, то рекомендуем проверить плагин на официальном сайте КриптоПро (для проверки достаточно только перейти на сайт):

https://www.cryptopro.ru/sites/default/files/products/cades/demopage/cades_bes_sample.html

В случае успешной проверки плагина при переходе на сайт вы увидите:

Если вместо выше указанного сообщения отображается текст ошибки, то рекомендуем обратиться за консультацией к разработчикам плагина КриптоПро: http://cryptopro.ru/contacts.

При обращении уточните, что проверяете плагин на сайте КриптоПро (можете приложить к обращению скриншот результата проверки).

По кнопке ПУСК в нижнем левом углу экрана откройте и нажмите ссылку: Все программы / КриптоПро / Настройки ЭЦП Browser Plug-in.

В браузере откроется страница Настройки КриптоПро ЭЦП Browser Plug-in.

Внимание! Если страница не открывается в вашем браузере, то откройте ее в браузере Internet Explorer. Для этого на ссылке Настройки ЭЦП Browser Plug-in вызовите контекстное меню (щелкните правой кнопкой мыши по ссылке) и выберите действие Открыть с помощью / Internet Explorer.

Lsass.exe: что это за процесс и почему он грузит процессор

В Диспетчере задач Windows можно встретить процесс с названием «lsass.exe». Обычно данный файл просто висит в памяти компьютера и не создает никаких неудобств. Но, некоторые пользователи сталкиваются с тем, что процесс «lsass.exe» грузит процессор, память или диск на 100%.

В этой статье мы расскажем, что это за процесс, является ли он вирусом и можно ли его удалить.

Lsass.exe: что это за процесс

Поскольку процесс « lsass.exe » присутствует во всех современных версиях Windows, он часто используется создателями вирусов и шпионских программ для маскировки своих зловредов в системе. Вредоносные программы могут заражать непосредственно сам файл « lsass.exe » в папке System32, создавать файлы с похожими названиями в папке System32 или использовать такое же имя, но располагаться в других папках.

Lsass.exe – это вирус?

Можно ли удалять lsass.exe?

Удалять файл « lsass.exe », даже в случае заражения вирусами, нельзя. Поскольку без этого файла вы не сможете зайти в систему и продолжить работу. Фактически Windows выйдет из строя и вам придется восстанавливать работу с помощью загрузочного диска.

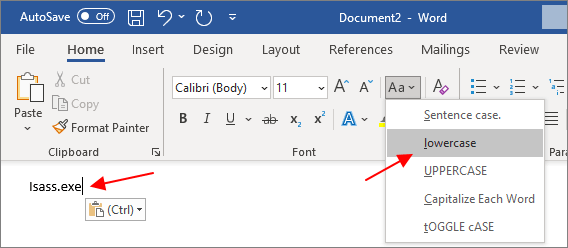

Но, если в качестве первой буквы указана большая буква « i » ( Isass.exe ), то такой файл является вирусом, который просто прикидывается системным файлом, и его можно спокойно удалять. Для того чтобы проверить, какая буква используется нужно скопировать имя файла и перевести его в нижний регистр (lowercase). Это можно сделать при помощи онлайн сервисов или программы Word.

Кроме этого, для маскировки вредоносного файла могут использоваться и другие ошибки в названии файла, например:

Также файл « lsass.exe » можно удалять если он находится не в папке « c:\windows\system32 ». В этом случае это также вирус.

Как проверить lsass.exe

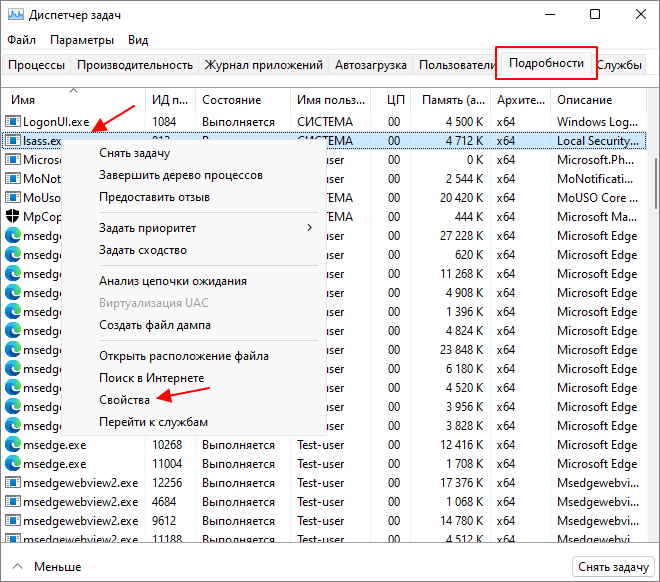

Для того чтобы узнать точное название файла и его расположение, нужно открыть « Диспетчер задач », перейти на вкладку « Подробности » и открыть свойства файла.

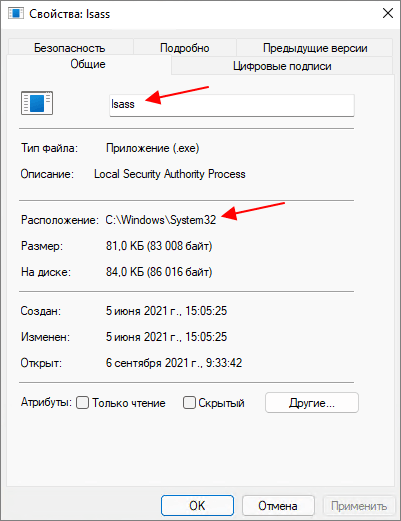

В результате откроется окно со свойствами, в котором будет указано имя файла и его расположение.

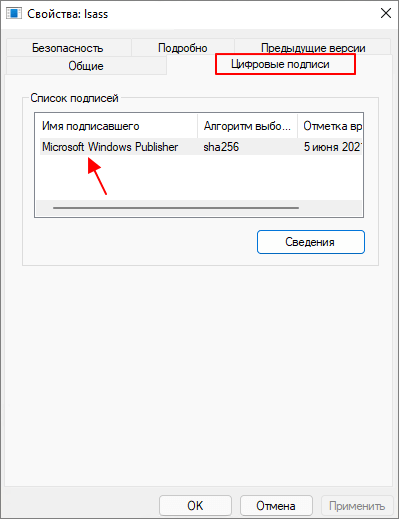

В свойствах файла также можно проверить цифровую подпись. Оригинальный файл « lsass.exe » должен быть подписан компанией Майкрософт.

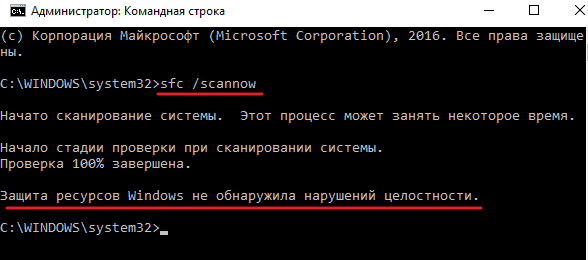

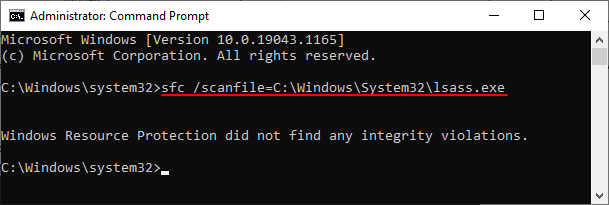

Проверка целостности системных файлов

Чтобы проверить всю операционную систему на целостность файлов нужно запустить командную строку с правами администратора и выполнить команду:

Также с помощью SFC можно проверить только файл « lsass.exe ». Для этого нужно использовать команду « sfc /scanfile » с указанием полного пути к файлу, например:

Для использования DISM вам также понадобится командная строка с правами администратора. В этом случае для проверки системы нужно выполнить:

Если операционная система не загружается, то эти команды можно выполнить с загрузочного диска. Более подробно об использовании SFC и DISM можно прочитать в отдельной статье о проверке целостности системных файлов.

Lsass.exe грузит процессор, память или диск

Пользователи иногда сталкиваются с тем, что процесс « lsass.exe » создает высокую нагрузку на процессор, оперативную память или жесткий диск. Ниже мы рассмотрим некоторые причины и возможные решения данной проблемы.

Обратите внимание, это приведет к удалению паролей, локально сохраненных в браузере.

Создатель сайта comp-security.net, автор более 2000 статей о ремонте компьютеров, работе с программами, настройке операционных систем.

Задайте вопрос в комментариях под статьей или на странице «Задать вопрос» и вы обязательно получите ответ.

Чем опасен процесс lsass.exe?

Первым процессом, о котором я расскажу, будет Lsass.exe.

Я не хочу вас утомлять заумным описанием того, для чего этот процесс служит и какие библиотеки и ресурсы операционной системы он использует. Скажу лишь, что это системный процесс и он служит для повышения безопасности вашей работы в операционной системе. Думаю, этой информации будет достаточно для большинства пользователей, но а тем, кто хочет знать больше поможет Яндекс:)

Поскольку это важный системный процесс, то он запущен на компьютере постоянно. Некоторые вредоносные программы могут использовать данный процесс, маскируясь под него.

Обратите внимание на название процесса — «Lsass». Если все название написать строчными буквами, то получится «lsass». А что если первую букву заменить на заглавную «i»? Попробуйте визуально отличить « Isass » и « lsass ». Вот именно этим сходством пользуются трояны и вирусы, а точнее их разработчики. Следует помнить, что системные процессы всегда запускаются из системной папки, например, «C:\WINDOWS\SYSTEM32\», а поддельные будут запущены из другого месторасположения.

Как узнать месторасположение процесса я рассказал в заметке «Сколько процессов svchost.exe должно быть?»

При обнаружении подозрительных процессов следует сразу провести полную антивирусную проверку компьютера, причем желательно это сделать с помощью специальных утилит вроде Dr.Web LiveDisk. Подобные антивирусные утилиты позволяют создать загрузочную флешку, загрузиться с нее и проверить компьютер не запуская Windows. Это самый надежный способ проверки и я всегда рекомендую им пользоваться в первую очередь.

И еще один важный момент. Никогда не игнорируйте сообщения Windows или предупреждения о возникшей ошибке. Внимательно читайте все что написано в сообщении. Например, в нашем примере операционная система может сообщить о неожиданном завершении процесса lsass. Это уже должно заставить вас задуматься о причинах, так как скорее всего компьютер был подвергнут атаке сетевого червя или заражению вирусом. Сразу же после появления подобных сообщений стоит провести полную проверку компьютера на вирусы и вредоносные программы.

Пока расследование не разлучит нас: малварь, которая может сидеть в сети компании годами

Недавно мы расследовали АРТ-атаку на одну российскую компанию и нашли много занятного софта. Сначала мы обнаружили продвинутый бэкдор PlugX, популярный у китайских группировок, АРТ-атаки которых обычно нацелены на похищение конфиденциальной информации, а не денег. Затем из скомпрометированной сети удалось вытащить несколько других схожих между собой бэкдоров (nccTrojan, dnsTrojan, dloTrojan) и даже общедоступных утилит.

Программы, используемые в этой преступной кампании, не отличаются сложностью, за исключением, может быть, PlugX. К тому же три из четырех вредоносов использовали при запуске давно известную технику DLL hijacking. Тем не менее, как показало наше исследование, даже при таких условиях злоумышленники могут годами оставаться в скомпрометированных сетях.

Мы решили изучить обнаруженный софт и поделиться своими наблюдениями.

PlugX

PlugX — сложная вредоносная программа. Мы постараемся рассказать о ее основных функциях, а более подробное описание малвари можно найти в отчете Dr. Web.

Запуск PlugX

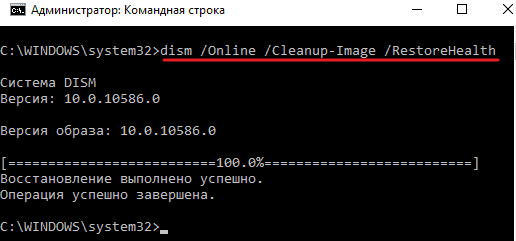

PlugX, как правило, распространяется в виде самораспаковывающихся архивов, содержащих:

Такой набор характерен для техники DLL hijacking, при которой злоумышленник заменяет легитимную DLL на вредоносную. При этом малварь получает возможность работать от имени легитимного процесса и обходить таким образом средства защиты (рис. 1).

Рис. 1. Наглядное представление техники DLL hijacking

Рассмотрим в качестве примера один из экземпляров PlugX, характеристики которого приведены в табл. 1.

| Свойство | EXE | DLL | Зашифрованная нагрузка |

|---|---|---|---|

| Имя файла | mcut.exe | mcutil.dll | mcutil.dll.bbc |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) | None |

| Размер (в байтах) | 140 576 | 4 096 | 180 358 |

| Время компиляции | 13 июня 2008 года 02:39:28 | 9 декабря 2014 года 10:06:14 | — |

| MD5 | 884d46c01c762ad6ddd2759fd921bf71 | e9a1482a159d32ae57b3a9548fe8edec | 2d66d86a28cd28bd98496327313b4343 |

| SHA-1 | d201b130232e0ea411daa23c1ba2892fe6468712 | a2a6f813e2276c8a789200c0e9a8c71c57a5f2d6 | 7bcf4f196578f2a43a2cd47f0b3c8d295120b646 |

| SHA-256 | 3124fcb79da0bdf9d0d1995e37b06f7929d83c1c4b60e38c104743be71170efe | 2f81cf43ef02a4170683307f99159c8e2e4014eded6aa5fc4ee82078228f6c3c | 0c831e5c3aecab14fe98ff4f3270d9ec1db237f075cd1fae85b7ffaf0eb2751 |

Вот что происходит при запуске невредоносного исполняемого файла (EXE) из пакета.

Сначала одна из импортируемых им библиотек (отдельная DLL) заменяется вредоносной. После загрузки в память процесса DLL открывает третий файл из пакета PlugX, который обходит средства защиты за счет отсутствия видимого исполняемого кода. Тем не менее он содержит шелл-код, после исполнения которого в памяти расшифровывается еще один дополнительный шелл-код. Он с помощью функции RtlDecompressBuffer() распаковывает PlugX (DLL). При открытии мы видим, что сигнатуры MZ и PE в исполняемом файле PlugX заменены на XV (рис. 2) — скорее всего, это тоже нужно, чтобы скрыть модуль от средств защиты.

Рис. 2. Исполняемый файл PlugX в распакованном виде с измененными сигнатурами MZ и PE

Наконец, запускается распакованная вредоносная библиотека, и управление передается ей.

В другом экземпляре PlugX мы обнаружили интересную особенность: малварь пыталась скрыть некоторые библиотечные вызовы от песочниц. При восстановлении импортов вместо адреса импортируемой функции сохранялся адрес тремя байтами ранее. Результат для функции SetFileAttributesW() виден на рис. 3.

Рис. 3. При получении адреса функции SetFileAttributesW() сохраняется адрес 0x7577D4F4

В табл. 2 приведены характеристики этого экземпляра.

| Свойство | EXE | DLL | Зашифрованная нагрузка |

|---|---|---|---|

| Имя файла | mcut.exe | mcutil.dll | mcutil.dll.bbc |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) | None |

| Размер | 140 576 | 4 096 | 179 906 |

| MD5 | 884d46c01c762ad6ddd2759fd921bf71 | 12ee1f96fb17e25e2305bd6a1ddc2de9 | e0ae93f9cebcba2cb44cec23993b8917 |

| SHA-1 | d201b130232e0ea411daa23c1ba2892fe6468712 | bf25f1585d521bfba0c42992a6df5ac48285d763 | f0efdb723a65e90afaebd56abe69d9f649ca094c |

| SHA-256 | 3124fcb79da0bdf9d0d1995e37b06f7929d83c1c4b60e38c104743be71170efe | 97ad6e95e219c22d71129285299c4717358844b90860bb7ab16c5178da3f1686 | 81e53c7d7c8aa8f98c951106a656dbe9c931de465022f6bafa780a6ba96751eb |

б)

Рис. 4. Фрагмент декомпилированного кода (а) и соответствующий ему фрагмент листинга перехваченных инструкций (б), где встречается вызов функции SetFileAttributesW()

Основная нагрузка PlugX не сохраняется в расшифрованном виде на диске.

Работа PlugX

После запуска вредоносная программа расшифровывает конфигурацию, которая содержит адреса серверов управления, а также информацию, необходимую для дальнейшего функционирования (например, способ закрепления в системе или путь, по которому копируются файлы малвари).

При этом данные для конфигурации могут браться из основного загрузчика или из отдельного файла в текущей рабочей директории. Из того же файла может быть подтянута новая конфигурация при ее обновлении в ходе взаимодействия с сервером управления.

То, как вредонос будет вести себя дальше, во многом определяет его конфигурация.

В зависимости от значения check_flag в конфигурации PlugX вредоносная программа может начать поиск в зараженной системе сетевого адаптера, MAC-адрес которого совпадает с адресом, заданным в самой малвари. В случае совпадения вредоносная программа завершит свое исполнение. Вероятно, таким образом она пытается обнаружить виртуальную среду.

Если значение mode_flag равно 0, вредоносная программа закрепляется в системе (подробнее в разделе «Закрепление в системе»). Затем она переходит к инициализации плагинов и взаимодействию с сервером управления (подробнее в разделе «Функциональность плагинов и исполнение команд»).

Если значение mode_flag равно 2, вредоносная программа сразу переходит к инициализации плагинов и взаимодействию с сервером управления.

Если значение mode_flag равно 3, вредоносная программа внедряет шелл-код в Internet Explorer. Передача управления вредоносному коду осуществляется с помощью функции CreateRemoteThread(). Также производится инициализация плагинов, и создается именованный пайп, через который вредоносная программа получает команды, предназначенные для исполнения плагинами.

Закрепление в системе

Если конфигурация PlugX предусматривает закрепление вредоноса в зараженной системе, то в ней прописан каталог, в который будут скопированы компоненты малвари.

Анализируемый образец выбирает одну из следующих директорий в зависимости от разрядности малвари:

В зависимости от persistence_flag PlugX может закрепляться:

Помним, что малварь может и не закрепляться вовсе.

В зависимости от конфигурации вредоносная программа может также попытаться создать процесс с повышенными привилегиями с последующим внедрением в него кода. В конфигурации могут быть перечислены до четырех целевых процессов.

Функциональность плагинов PlugX и исполняемые команды

Основная функциональность бэкдора реализована с помощью так называемых плагинов. Фрагмент функции, в которой производится инициализация плагинов, приведен на рис. 5.

Рис. 5. Фрагмент инициализации плагинов PlugX

PlugX может управлять процессами и службами, работать с файловой системой, вносить изменения в реестр. Он также имеет компоненты кейлоггера и скринлоггера и может получать удаленный доступ к зараженной системе — все это дает обширные возможности злоумышленникам в скомпрометированной сети.

Полный перечень функций вредоносной программы, доступной через плагины, приведен в табл. 3.

Табл. 3. Функциональность PlugX, доступная через плагины

| Плагин | Команда | Функциональные возможности |

| DISK | Собрать информацию по всем дискам (тип и свободное пространство) | |

| Перечислить файлы в директории | ||

| Перечислить файлы | ||

| Прочитать файл | ||

| Создать директорию и сохранить в нее файл | ||

| Создать директорию | ||

| Создать новый рабочий стол и запустить процесс | ||

| Копировать, переместить, переименовывать или удалить файл | ||

| Получить значение переменной окружения | ||

| KeyLogger | Отправить данные кейлоггера на сервер управления | |

| Nethood | Перечислить сетевые ресурсы | |

| Установить соединение с сетевым ресурсом | ||

| Netstat | Получить таблицу TCP | |

| Получить таблицу UDP | ||

| Установить состояние TCP | ||

| Option | Заблокировать экран компьютера | |

| Отключить компьютер (принудительно) | ||

| Перезагрузить компьютер | ||

| Отключить компьютер (безопасно) | ||

| Показать окно с сообщением | ||

| PortMap | Возможно, запустить маппинг портов | |

| Process | Получить информацию о процессах | |

| Получить информацию о процессе и модулях | ||

| Завершить процесс | ||

| Regedit | Перечислить подразделы ключа реестра | |

| Создать ключ реестра | ||

| Удалить ключ реестра | ||

| Скопировать ключ реестра | ||

| Перечислить значения ключа реестра | ||

| Задать значение ключа реестра | ||

| Удалить значение из ключа реестра | ||

| Получить значение из ключа реестра | ||

| Screen | Использовать удаленный рабочий стол | |

| Сделать скриншот | ||

| Найти скриншоты в системе | ||

| Service | Получить информацию о сервисах в системе | |

| Изменить конфигурацию сервиса | ||

| Запустить сервис | ||

| Управлять сервисом | ||

| Удалить сервис | ||

| Shell | Запустить cmd-шелл | |

| SQL | Получить список баз данных | |

| Получить список описаний драйверов | ||

| Выполнить SQL-команду | ||

| Telnet | Настроить Telnet |

Фрагмент функции обработки команд, полученных от сервера управления приведена на рис. 6.

Рис. 6. Команды сервера управления, которые получает PlugX

Описание команд приведено в табл. 4.

Табл. 4. Команды сервера управления, которые получает PlugX

| Команда | Описание |

|---|---|

| 0x1 | Отправить на сервер управления данные о зараженной системе: — имя компьютера; — имя пользователя; — информация о CPU; — текущее использование памяти системой; — информация об операционной системе; — системные дата и время; — системная информация; — язык системы |

| 0x5 | Самоудалиться (удалить службу, очистить реестр) |

| 0x3 | Передать команды плагинам со сменой протокола взаимодействия |

| 0x6 | Отправить текущую конфигурацию PlugX на сервер управления |

| 0x7 | Получить с сервера управления новую конфигурацию и обновить текущую |

| 0x8 | Отправить список процессов с внедренным шелл-кодом |

| default | Передать команды плагинам |

nccTrojan

Один из обнаруженных нами бэкдоров найден в отчете VIRUS BULLETIN и назван авторами nccTrojan по константному значению в коде основного пейлоада. Характеристики попавшегося нам образца малвари приведены в табл. 5.

| Свойство | EXE | DLL |

|---|---|---|

| Имя файла | instsrv.exe | windowsreskits.dll |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) |

| Размер (в байтах) | 83 968 | 514 048 |

| Время компиляции | 18 декабря 2019 года 03:13:03 | 21 марта 2020 года 15:19:04 |

| MD5 | c999b26e4e3f15f94771326159c9b8f9 | 056078b1c424667e6a67f9867627f621 |

| SHA-1 | ec12c469463029861bd710aec3cb4a2c01907ad2 | 5bd080285a09c0abf742fb50957831310d9d9769 |

| SHA-256 | 07d728aa996d48415f64bac640f330a28e551cd565f1c5249195477ccf7ecfc5 | 3be516735bafbb02ba71d56d35aee8ce2ef403d08a4dc47b46d5be96ac342bc9 |

Запуск nccTrojan

Работа nccTrojan

nccTrojan расшифровывает конфигурацию, хранящуюся по определенному смещению в оверлее. Конфигурация зашифрована с помощью алгоритма AES-CFB-256, он же используется для шифрования взаимодействия с сервером управления. Пары «ключ шифрования + вектор инициализации» захардкоржены и различны для шифрования конфигурации и взаимодействия с сервером управления.

Расшифрованная конфигурация содержит информацию о сервере управления и выглядит следующим образом:

Если соединение установлено, то на сервер управления отправляется следующая информация:

При этом из собранных данных формируется строка, которая дальше зашифровывается и отправляется на сервер управления. Формат создаваемой строки:

Далее вредоносная программа переходит к взаимодействию с сервером управления и может исполнять команды, приведенные в табл. 6.

Табл. 6. Команды, исполняемые nccTrojan

| Команда | Назначение |

|---|---|

| 0x2 | Запустить сmd-шелл |

| 0x3 | Выполнить команду через cmd-шелл |

| 0x4 | Записать данные в файл |

| 0x5 | Получить информацию о дисках C-Z (тип, свободный объем памяти) |

| 0x6 | Получить информацию о файлах |

| 0x8 | Запустить процесс |

| 0xA | Удалить файл или директорию |

| 0xC | Прочитать файл |

| 0xF | Проверить наличие файла |

| 0x11 | Сохранить файл |

| 0x13 | Получить список запущенных процессов |

| 0x15 | Завершить процесс |

| 0x17 | Скопировать файл |

| 0x1A | Переместить файл |

| 0x1D | Запустить cmd-шелл с правами пользователя |

dnsTrojan

Следующий бэкдор мы обнаружили впервые: на момент расследования мы не нашли упоминаний о нем в отчетах других экспертов. Его отличительная особенность — общение с сервером управления через DNS. В остальном по своей функциональности вредоносная программа схожа с бэкдором nccTrojan. Чтобы сохранить единообразие в названиях найденной малвари, назвали ее dnsTrojan.

| Свойство | EXE |

|---|---|

| Имя | a.exe.ok |

| Тип файла | PE32 executable (EXE) |

| Размер (в байтах) | 417 280 |

| Время компиляции | 13 октября 2020 года 20:05:59 |

| MD5 | a3e41b04ed57201a3349fd42d0ed3253 |

| SHA-1 | 172d9317ca89d6d21f0094474a822720920eac02 |

| SHA-256 | 826df8013af53312e961838d8d92ba24de19f094f61bc452cd6ccb9b270edae5 |

Запуск dnsTrojan

После запуска вредоносная программа извлекает из ресурсов, распаковывает и сохраняет в рабочей директории два файла:

Работа dnsTrojan

Все свои действия вредоносная программа логирует в файл %ProgramData%\logD.dat, при этом записанные данные похожи на отладочную информацию для злоумышленников (рис. 7).

Рис. 7. Фрагмент файла logD.dat

Взаимодействие с сервером управления осуществляется с использованием DNS-туннелирования. Данные передаются серверу управления в виде DNS-запроса TXT-записи в зашифрованном виде.

Сразу после запуска на сервер управления отправляются следующие данные:

Из них формируется сообщение вида 8SDXCAXRZDJ;O0V2m0SImxhY;6.1.1;1;00-13-d2-e3-d6-2e;2020113052831619.

Все передаваемые на сервер управления данные преобразуются следующим образом:

При формировании домена, для которого запрашивается TXT-запись, после каждого 64-го символа ставится точка. Запросы, отправляемые вредоносной программой, можно увидеть на рис. 8.

В ответ на запрос, отправленный на предыдущем шаге из TXT-записей, dnsTrojan получает команды сервера и может исполнить их (табл. 8).

| Команда | Назначение |

|---|---|

| 0x1 | Получить онлайн-данные |

| 0x2 | Запустить сmd-шелл |

| 0x3 | Выполнить команду через cmd-шелл |

| 0x4 | Получить информацию о дисках C–Z (тип, свободный объем памяти) или файлах |

| 0x6 | Прочитать файл |

| 0x7 | Скопировать файл |

| 0x8 | Удалить файл |

| 0x9 | Проверить наличие файла |

| 0xA | Сохранить файл |

| 0xB | Установить время бездействия программы (в минутах) |

| 0xD | Самоудалиться (очистить реестр) |

dloTrojan

dloTrojan — еще одна обнаруженная в процессе расследования вредоносная программа, которую мы классифицировали как бэкдор. Эта малварь не относится ни к одному из известных семейств вредоносов.

Характеристики файлов исследуемого нами образца приведены в табл. 9.

| Свойство | EXE | DLL |

|---|---|---|

| Имя | ChromeFrameHelperSrv.exe | chrome_frame_helper.dll |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) |

| Размер (в байтах) | 82 896 | 240 128 |

| Время компиляции | 12 июля 2013 года 19:11:41 | 14 сентября 2020 года 16:34:44 |

| MD5 | 55a365b1b7c50887e1cb99010d7c140a | bd23a69c2afe591ae93d56166d5985e1 |

| SHA-1 | 6319b1c831d791f49d351bccb9e2ca559749293c | 3439cf6f9c451ee89d72d6871f54c06cb0e0f1d2 |

| SHA-256 | be174d2499f30c14fd488e87e9d7d27e0035700cb2ba4b9f46c409318a19fd97 | f0c07f742282dbd35519f7531259b1a36c86313e0a5a2cb5fe1dadcf1df9522d |

Запуск dloTrojan

На сцену опять выходит DLL hijacking.

Итак, вредоносная программа dloTrojan состоит из двух компонентов:

После запуска исполняемого EXE-файла подгружается код вредоносной DLL. При этом библиотека проверяет имя процесса, в который она загружена, и оно должно соответствовать имени ChromeFrameHelperSrv.exe. В противном случае, вредоносный код завершит свое исполнение.

Далее библиотека расшифровывает вредоносный исполняемый файл, код которого внедряется в еще один запущенный процесс ChromeFrameHelperSrv.exe с использованием техники Process Hollowing.

Работа dloTrojan

Вредоносная программа пытается получить данные значения с именем TID из одного из двух ключей реестра (это зависит от имеющихся привилегий в системе):

Если же значение в реестре отсутствует, создается один из указанных ключей реестра. В параметре TID прописывается строка из 16 произвольных символов, которую в дальнейшем можно рассматривать как ID зараженной системы.

Строки во вредоносной программе зашифрованы методом простого сложения по модулю двух с одним байтом (отличается для различных строк).

Затем малварь расшифровывает адрес сервера управления. В зависимости от конфигурации вредоносная программа может иметь несколько адресов, в текущей конфигурации адрес сервера управления один.

Теперь dloTrojan устанавливает соединение с сервером управления. Если подключиться к серверу не удалось, малварь пытается найти настроенные прокси-серверы одним из способов:

Далее на сервер управления отправляется следующая информация о зараженной системе:

Данные передаются на сервер управления в зашифрованном виде.

В конце концов вредоносная программа получает возможность исполнять команды сервера управления: запускать cmd-шелл, создавать и удалять файлы, собирать информацию о дисках.

Перечень возможных команд приведен в табл. 10.

Табл. 10. Команды, исполняемые dloTrojan

| Команда | Назначение |

|---|---|

| 0x1 | Получить количество миллисекунд, прошедших с момента запуска системы |

| 0x2 | Запустить сmd-шелл |

| 0x3 | Выполнить команду через cmd-шелл |

| 0x4 | Закрыть cmd-шелл |

| 0x5 | Проверить существование файла. Если файла нет, создать его |

| 0x6 | Создать файл |

| 0x7 | Получить данные файла (размер, временные метки) |

| 0x8 | Прочитать файл |

| 0x9 | Получить информацию о дисках C–Z (тип, объем свободной памяти) |

| 0xA | Перечислить файлы |

| 0xB | Удалить файл |

| 0xC | Переместить файл |

| 0xD | Запустить процесс |

| 0xE | Сделать скриншот |

| 0xF | Перечислить сервисы |

| 0x10 | Запустить сервис |

| 0x11 | Перечислить процессы и модули |

| 0x12 | Завершить процесс, затем перечислить процессы и модули |

| 0x13 | Закрыть сокет |

И еще несколько программ, которые мы раскопали в ходе расследования

Вернемся к общедоступным утилитам, найденным на зараженных системах. С их помощью можно залезть в систему, утащить конфиденциальные данные и выполнить другие вредоносные действия. Ловите краткое описание каждой.

GetPassword

GetPassword предназначена для получения паролей из зараженной системы. Раньше исходный код утилиты лежал в репозитории MimikatzLite, но сейчас его почему-то удалили. Можем только поделиться скриншотом на рис. 9.

Рис. 9. Скриншот работы утилиты GetPassword

Quarks PwDump

Еще одна утилита для извлечения паролей из ОС Windows.

Исходный код можно найти в репозитории 0daytool-quarkspwdump. Скриншот утилиты приведен на рис. 10.

Рис. 10. Скриншот работы утилиты Quarks PwDump

wpmd v 2.3 (beta)

wpmd (windows password and masterkey decrypt) также предназначена для получения паролей в ОС Windows. Увы, источник мы не нашли, поэтому можем только показать скриншот (рис. 11).

Рис. 11. Скриншот работы утилиты wpmd v 2.3 (beta)

os.exe

os.exe позволяет определить версию ОС Windows (рис. 12). Источник тоже не найден 🙁

Рис. 12. Скриншот работы утилиты os.exe

nbtscan 1.0.35

nbtscan — утилита командной строки, предназначенная для сканирования открытых серверов имен NETBIOS в локальной или удаленной TCP/IP-сети. Она обеспечивает поиск открытых общих ресурсов (рис. 13). Доступна на ресурсе Unixwiz.net.

Рис. 13. Скриншот работы утилиты nbtscan

Это расследование в очередной раз убедило нас, что даже заезженные и понятные техники способны доставить жертвам много неприятностей. Злоумышленники могут годами копаться в IT-инфраструктуре жертвы, которая и подозревать ничего не будет. Думаем, выводы вы сделаете сами 🙂

PlugX (SHA256: EXE, DLL, Shell-code)

PlugX-executor: (SHA256: EXE)

nccTrojan (SHA256: EXE, DLL)

dnsTrojan (SHA256: EXE)

dloTrojan (SHA256: EXE, DLL)