ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Что такое IPS, IDS, UTM?

Если вы только думаете о том, чтобы заняться информационной безопасностью, вам не помешает знать эти аббревиатуры. Мы также поговорим о том что это, каковы их задачи и в чем их отличия.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Отличия IPS от IDS

IPS – Intrusion Prevention System, а IDS – Intrusion Detection System. То есть, первый помогает предотвращать вторжения, а второй помогает их обнаруживать. Но что интересно – они используют ну очень похожие технологии.

При всей похожести названий и технологий, это два абсолютно разных инструмента, которые используются в очень разных местах, разными людьми и выполняют очень разные задачи. /

Когда мы говорим про IPS/, то первое что приходит на ум – функционал фаервола, или межсетевого экрана – в нем всегда есть определенное количество правил: десятки, сотни, тысячи и иже с ними – в зависимости от требований. Большинство этих правил – разрешающие, т.е разрешить такой-то трафик туда-то, а в конце правила – все остальное запретить. Как вы наверное догадались, такой функционал реализуется с помощью ACL (листов контроля доступа).То есть, если трафик или его источник неизвестен – МСЭ его просто дропнет и все.

IPS в свою очередь повторяет историю про определенное количество правил – только эти правила в основном запрещающие: заблокировать такую-то проблему безопасности и т.д. Так что когда появляется пакет, IPS рассматривает свои правила свеху вниз, пытаясь найти причины дропнуть этот пакет. В конце каждого списка правил стоит скрытое «пропускать все остальное, что не попадает под критерии выше». Таким образом, в отсутствие повода или известной сигнатуры атаки, IPS просто пропустит трафик.

То есть МСЭ и IPS – устройства контроля. Они обычно находятся на периметре сети и следят\пропускают только то, что соответствует политикам безопасности. И самой логичной причиной использования IPS является наличие огромного количества известных атак в сети Интернет – и каждое IPS устройство обладает набором сигнатур (типичных признаков атак), которые должны непрерывно обновляться, чтобы вас не могли взломать с помощью новомодного, но уже известного производителям ИБ средства.

Что такое UTM?

Очевидная мысль о том, что неплохо было бы оба этих устройства поместить в одну железку, породили нечто, называемое UTM – Unified Threat Management, где IPS уже встроен в МСЭ. Более того, сейчас в одно устройство очень часто помещается гигантское количество функций для обеспечения безопасности – IPS/IDS, защита DNS, защита от угроз нулевого дня (с облачной песочницей), возможность осуществления URL фильтрации и многое другое. В случае Cisco и их МСЭ ASA/FirePOWER, к примеру, если вы купите просто железку, без подписок – вы получите только функционал stateful firewall-а и возможность смотреть в приложения, то есть распаковывать пакет до 7 уровня. А дополнительные возможности, вроде описанных выше – становятся доступными только после покупки подписок.

Опять же, какой бы сладкой не казалась мысль об унифицированной чудо-коробке, которая защитит вас от хакеров, нужно признать, что такой дизайн подходит далеко не всем.Очень часто из-за высокой нагрузки или специфической задачи данные решения требуется разносить по отдельным устройствам. Опять же – если у вас на периметре будет стоять только одно UTM – устройство, то это будет самым слабым местом вашей сети, так что всегда нужно думать о резервировании подобных вещей.

Что такое IDS?

Если IPS – это определенно средство контроля, то IDS это средство для повышения видимости в вашей сети. IDS мониторит трафик в различных точках вашей сети и дает понимание того, насколько хорошо обстоят дела с точки зрения защищенности. Можно сравнить IDS с анализатором протоколов (всем известный Wireshark) – только в этом случае анализ направлен на оценку состояния безопасности.

В руках аналитика по ИБ в не очень большой и серьезной организации, IDS обычно служит как бы окном в сеть и может показать следующие вещи:

Итак: IDS и IPS смогут замечать и предотвращать как автоматизированные вторжения, так и преднамеренные – но вместе они дают вам большую ценность, а именно – большую видимость и

Что же купить?

Если вы небольшая организация, мы бы посоветовали смотреть в сторону наборов «все-в-одном», а именно UTM решений. Опять же, многие вендоры сейчас выпускают гибридные продукты, которые совмещают в себе видимость IDS с возможностями контроля IPS. /

На всякий случай – IPS это не то, что один раз настроил и забыл. IPS систему нужно постоянно тюнинговать, чтобы она была заточена под именно вашу организацию и сеть. Если же этого не сделать, то возможно большое количество ложно-положительных и ложно-отрицательных срабатываний – то есть или пострадают какие-нибудь ваши сервисы, или вы пропустите много атак.

А если говорить про IDS, то важна не «крутость» и объем собираемых данных, а вид и удобство пользования системой конечным пользователем (скорость навигации через предоставленную IDS ценную информацию быстро и легко) – будь то системный администратор или аналитик.

Мы написали эту статью исключительно с целью общего понимания что такое IDS, IPS и UTM – конечно, есть огромное количество разнообразных типов этих систем и механизмов работы, но мы решили рассказать для начала очень кратко – чтобы дальше можно было уже глубже погружаться в подобные материи. И не забывайте, что существует огромное количество бесплатных IPS/IDS решений – каждый при должном желании и старании может попробовать скачать, установить и настроить подобное решение для более глубого понимания механизмов работы.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Система IPS — современное средство создания электронных архивов, систем документооборота, PDM и PLM

Игорь Фертман

Председатель Совета директоров Бюро ESG.

Александр Тучков

Технический директор Бюро ESG, к.т.н.

Алексей Рындин

Заместитель коммерческого директора Бюро ESG.

В своих статьях сотрудники Бюро ESG неоднократно освещали тему информационного обеспечения различных стадий жизненного цикла изделий. Время вносит свои коррективы, вызванные постоянным развитием информационных технологий и необходимостью модернизации внедренных решений. С другой стороны, сейчас явно прослеживается тенденция к использованию программного инструментария, отвечающего требованиям отечественной нормативной базы и принятым у нас в стране производственным процессам. Именно эти реалии, а также накопленный опыт автоматизации деятельности проектных предприятий побудили нас написать эту статью.

Современное состояние автоматизации конструкторской деятельности, производства и информационной поддержки последующих стадий ЖЦ изделий

Компания Бюро ESG имеет большой опыт проведения работ по внедрению систем электронного архива, PDM, PLM, систем управления инженерными данными в самых разных отраслях: судостроении (ОАО «Балтийский завод» — Рособоронэкспорт, ОАО «Севмаш», ЗАО «ЦНИИ Судового машиностроения»), машиностроении (ОАО СПб «Красный Октябрь»), промышленном и гражданском строительстве (ПФ «Союзпроектверфь», ОАО «Гипроспецгаз»), атомной отрасли (ОАО «Атомпроект», ОАО «Росжелдорпроект») и на многих других предприятиях и организациях, перечисление которых не входит в цели и задачи статьи.

Подчеркнем, что внедрения проводились на базе использования различных программных систем: TDMS, Search, SmartPlant Fondation, Autodesk Vault и других, в том числе собственной разработки. Использование той или иной программной среды обусловлено отраслью, стоящими задачами и прочими факторами. Именно обширный опыт, накопленный Бюро ESG по перечисленным направлениям, позволяет нам обрисовать общую картину внедрения систем электронных архивов, систем документооборота PDM и PLM на российских предприятиях.

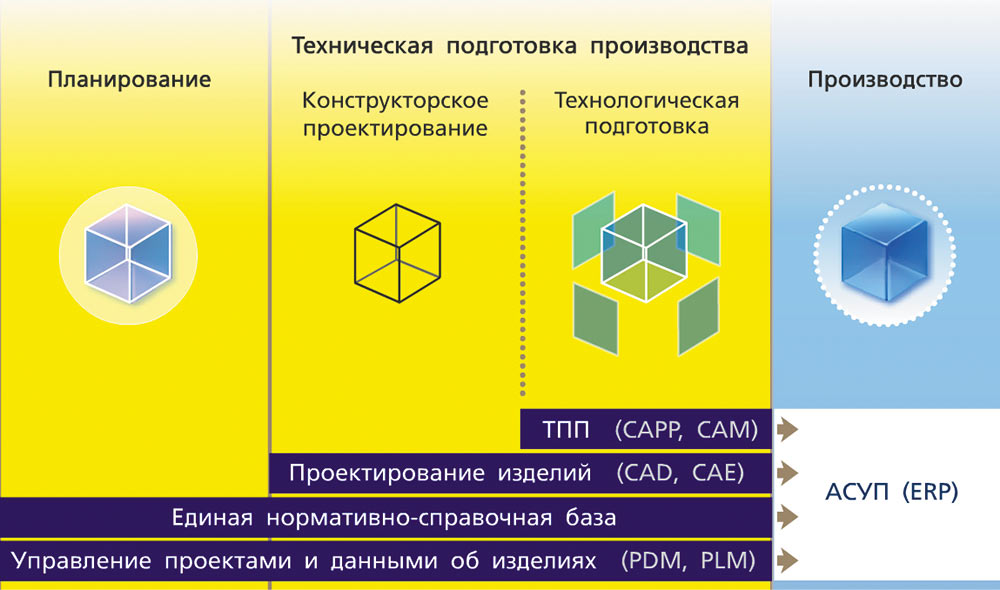

Современную конструкторскую, производственную деятельность, поддержку эксплуатации, модернизации и утилизации изделий невозможно представить без использования различного рода автоматизированных систем: CAD (САПР), CAM, PDM, систем технологической подготовки производства, PLMсистем. Общую картину иллюстрирует рис. 1.

Рис. 1. Общая картина автоматизации

Как правило, все перечисленные и не перечисленные средства автоматизации присутствуют лишь в некоторой степени, чаще на начальных стадиях ЖЦ изделий — конструкторской деятельности и производстве. На последующих же стадиях ЖЦ степень информационной поддержки процессов иногда крайне низка. Приведем лишь некоторые характерные для наиболее автоматизированных стадий ЖЦ примеры, иллюстрирующие реальную картину.

Заявления о «внедрении PDM или PLMтехнологий» на практике часто оказываются лишь внедрением системы электронного архива и документооборота КД и ТД, TDM, и не более. Причины:

— управление работой конструкторов на уровне документов, а иногда и 3Dмоделей,

— управление электронным архивом КД и ТД.

Приведем пример: опыт компании Бюро ESG, включающий работы по созданию макета информационной модели военного корабля, показал, что на стадии ЖЦ эксплуатации наиболее важна, увы, не информация проектанта и строителя, а эксплуатационная документация, интерактивные электронные технические руководства (ИЭТР). Крайне необходима на стадии ЖЦ эксплуатации и логистическая поддержка, позволяющая в кратчайшие сроки пополнить ЗИП. Очень часто ни одна система, позиционируемая производителем как PLM, не решает «по умолчанию» задач эксплуатации, хотя, не будем отрицать, такая система вполне может быть использована при соответствующих доработках, например, и для решения вопросов логистики. Заметим, что по эффективности и затраченной на доработку трудоемкости такой подход эквивалентен использованию бухгалтерской или ERPсистемы для управления конструкторской деятельностью или текстового редактора для разработки конструкторских чертежей.

Стараясь быть объективными в оценках, не будем дальше сгущать краски, а всего лишь заметим:

Причины перехода на новую платформу

Несмотря на выводы предыдущего раздела статьи, отметим, что очень часто на предприятии, где внедрен электронный архив, конструкторский документооборот, автоматизированная система технологической подготовки производства, элементы PDM/PLM, работа без внедренных средств уже не представляется возможной. Это — основной показатель внедрения. В работе нашей компании был случай, когда при сбоях, произошедших в ЛВС Заказчика не по нашей вине, стал недоступен сервер электронного архива одного машиностроительного предприятия. Время от первого сбоя до первого звонка с предприятия в наш офис специалистам по техподдержке составило менее минуты. При этом все эмоциональные заявления объединяло одно — «без доступа к БД предприятие не может работать». На наш взгляд, это наиболее весомый практический показатель, превзошедший все теоретические выкладки.

Причины перехода к новым технологиям и платформам, а также расширению внедренного функционала можно отнести к нескольким группам.

Развитие технологий и средств проектирования

Один из важных факторов перехода к новым технологиям, программным решениям и расширению внедренного функционала системы конструкторского документооборота, автоматизированной системы технологической подготовки производства, элементам PDM/PLM на стадиях работы конструкторов и производства — появление средств трехмерного проектирования и законодательной базы, определяющей работу с электронными моделями.

Как уже говорилось, в большинстве случаев «внедрения PDM и PLM» речь идет о TDM, электронном архиве и документообороте КД и ТД. Такие решения (независимо от среды, в которой они строились) на практике, как правило, работают с двумерными КД и ТД. Исторически на большинстве предприятий, где реализованы подобные внедрения, в новые системы часто «перекочевали» принципы и подходы работы с двумерной конструкторской и технологической документацией с некоторыми «модернизациями» для электронных двумерных документов. Например, согласно ГОСТ 2.5012006 изменения в электронные документы вносятся в новую версию. ГОСТ 2.50390, описывающий внесение изменений «на бумаге», допускает вносить изменения непосредственно в чертеж (зачеркиванием, подчисткой (смывкой), закрашиванием белым цветом, введением новых данных) или создавать новые документы, их листы с заменой исходных, по сути — создавать версии. Пример иллюстрирует, что «модернизации» не так уж существенны, а порядок работы с двумерным электронным документом практически повторяет работу «с бумагой».

Да и сами средства электронного архива и документооборота КД и ТД, успешно внедренные в свое время, очень часто просто не поддерживают подходы к работе с 3Dмоделью, а внедренная ранее информационная система, как правило, устарела и не содержит современных механизмов интеграции, позволяющих провести эффективную доработку.

Интеграция и оптимизация производственных процессов

Следующий фактор — интеграция и оптимизация производственных процессов. Очень часто наши заказчики испытывают законное желание максимально автоматизировать всю производственную цепочку. Например, вполне логично, что для написания техпроцессов технологу полезно иметь доступ к результатам работы конструктора. Несомненно, хотелось бы иметь некую единую интегрированную среду, причем, совсем не важно, как построена такая среда — в рамках одной или нескольких систем. Главное — сквозная передача данных между участниками производственных процессов, использование и поддержка актуальной информации…

Создание интегрированных территориально разнесенных сред

Очень часто внедренные ранее системы не содержат необходимого функционала, а встроенные средства его расширения не позволяют добиться желаемого — расширить функционал или организовать необходимое интеграционное взаимодействие с другими системами. Часто КБ и производства территориально разнесены. Иногда же существующие средства не отвечают современным представлениям об эффективной автоматизации. Например, для обмена информацией между системами в судостроении применяются файлы обмена (транспортные массивы). Нередко средством организации интеграционного взаимодействия является только COMтехнология. При этом современные системы позволяют эффективно организовать территориально распределенные БД, работу с инженерными данными, обмен ими между удаленными КБ, КБ и производством.

Экономические причины

Несомненно, в любых условиях экономическая составляющая перехода к использованию современных платформ не нова, но сегодня имеет две основные составляющие:

Современные информационные среды для создания систем электронного архива, документооборота, PDM и PLM

Отечественные разработки

По ряду причин мы не будем останавливаться на известных западных средствах автоматизации. В этом разделе мы постараемся перечислить решения: системы электронного конструкторского архива, документооборота, PDM, PLM, реально адаптированные к отечественным процессам, действующей нормативной базе РФ для КБ и производства, с одной стороны, и учитывающие современное состояние и наличие систем автоматизации проектирования, СУБД, сетевого оборудования и взаимодействия, с другой стороны. С приведенной оговоркой, выбор, увы, не так велик — возможно, ктолибо аргументированно возразит (за что мы заранее благодарны), но на отечественном рынке просматриваются всего лишь три решения:

Целью статьи является отнюдь не формализованное сравнение этих трех систем по принципу «наличия или отсутствия» той или иной функции. Наш опыт показывает, что в большинстве случаев подобный подход весьма субъективен и некорректен. В связи с этим мы сегодня ограничимся описанием лишь системы IPS.

Система IPS

Общий функционал

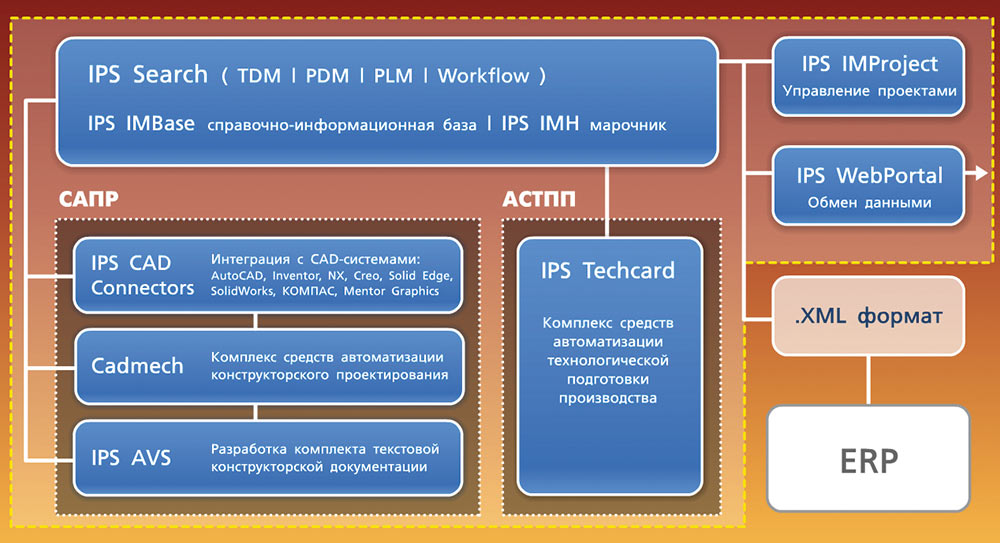

Система представляет собой модульное решение, автоматизирующее конструкторские и производственные задачи — групповую работу конструкторов, конструкторский документооборот, реализацию системы электронного архива, ведение технологической подготовки производства, организацию интеграционного взаимодействия с прочими системами Предприятия. Общая структура системы IPS приведена на рис. 2.

Рис. 2. Общая структура IPS

Гетерогенность среды IPS

Не секрет, что подавляющее большинство подобных средств является разработками производителей CADсистем. При этом каждый производитель изначально решал маркетинговую задачу привлечения заказчиков в работе с набором «своих» программных продуктов. К слову, такая концепция присуща программным решениям не только в области автоматизации конструкторской деятельности и производства и не только в нашей стране, а выражает общемировую тенденцию. Некоторое время назад подобный подход претерпел изменения, и сегодня, как правило, любой производитель PDM/PLMсистемы утвердительно ответит на вопрос о наличии программного взаимодействия с «неродными» для него CADсистемами.

Систему IPS стоит отметить не как изначально созданную от «какойнибудь родной» для нее CADсистемы. Концепцию IPS можно охарактеризовать жаргонизмом «всеядность», наиболее точно обозначающим ее отношение к средствам проектирования, используемым в КБ. При этом в реализации IPS отражена сложившаяся тенденция наличия на предприятиях множества CADсистем. Отметим, что иногда такое «изобилие средств проектирования» в ряде случаев — лишь «эхо эпохи спонтанной автоматизации», а в ряде случаев — результат экономически обоснованной политики, обусловленной, в свою очередь, сложностью и спектром проектируемых изделий. IPS одинаково успешно работает со следующими CADсистемами:

А кроме того — с системами проектирования печатных плат электронных изделий (ECAD): Mentor Graphics и Altium Designer.

Возможности настройки функционала

Платформа IPS позволяет гибко настраивать функционал. При настройках могут быть использованы встроенные средства (без программирования). Для реализации же уникального функционала могут применяться внешние среды программирования для написания программплагинов.

Важным аспектом автоматизации проектирования, производственной деятельности, внедрения электронного архива, PDM/PLMтехнологий на современном предприятии является то, что начинать приходится отнюдь не «с чистого листа». Кроме того, как правило, уже в той или иной степени организовано хранение информации в электронном виде (электронный архив), нередки успешные внедрения конструкторского документооборота, элементов PDM и PLM. В более «продвинутых» случаях существует единое информационное пространство, организовано межсистемное взаимодействие. При этом, с одной стороны, внедренные и успешно эксплуатируемые средства требуют модернизации, связанной с переходом на новые технологии (например, при внедрении трехмерных CADсистем). С другой стороны, ранее накопленные БД, технические и организационные подходы должны и могут быть применены при внедрении новых технологий. Например, БД «двумерной» документации на ранее произведенные изделия вовсе не теряет своей актуальности при переходе к использованию 3DCADсистем (изделия эксплуатируются, модернизируются, производятся вновь независимо от того, как они спроектированы — «на плоскости» или «на бумаге»).

Организация территориально распределенной работы

Добавим, что система IPS позволяет реализовывать территориально разнесенные решения как в рамках одной стадии ЖЦ изделия, например при проектировании одним или несколькими КБ, так и в рамках различных стадий. При этом возможны, например, проектирование изделия одним или несколькими КБ и удаленный доступ технологов одного или нескольких разнесенных производств к результатам работы конструкторов, автоматизация технологической подготовки производства с использованием соответствующих модулей IPS. Механизм публикаций документов и моделей позволяет удаленному от КБ предприятию вносить аннотации, инициализировать проведение изменений, работая в единой территориально распределенной среде.

Общая структура организации распределенной работы IPS приведена на рис. 3.

Рис. 3. Организация территориально распределенной работы IPS

Пример перехода КБ к использованию IPS

Приведем реальный пример перевода с ранее внедренной системы электронного архива, документооборота с элементами PDM и PLM в одном из крупных КБ.

Основные причины проведения работ:

Первый этап — разработка технологии и программнотехнических решений — проводился на ранее спроектированном, «пилотном» изделии.

В настоящее время, согласно графику работ, специалисты нашей компании выполняют следующий этап работ, основанный на полученных ранее результатах: сопровождение проектирования двух реальных изделий 3DCADсистем и системы IPS.

Сетевые системы обнаружения атак — принцип действия

Системы для обнаружения и предотвращения вторжений (IPS/IDS intrusion detection and prevention systems) — программно-аппаратные решения, детектирующие и предотвращающие попытки нелегального доступа в корпоративную инфраструктуру.

Это по сути два отдельных класса систем с разными функциональными возможностями, которые нередко объединяют при разработке программно-аппаратных комплексов по сетевой безопасности:

системы по обнаружению вторжений (СОВ или в зарубежной терминологии IDS);

системы по предотвращению вторжений (СПВ или IPS).

К основным функциям систем IDS относятся:

выявление вторжений и сетевых атак;

запись всех событий;

распознавание источника атаки: инсайд или взлом;

информирование служб ИБ об инциденте в реальном времени;

Система обнаружения вторжений собирает и анализирует полученные данные, хранит события с момента подключения к сетевой инфраструктуре и формирует отчеты и управляется из консоли администратора.

Функциональные особенности решений IPS не позволяют детектировать как внешние, так и внутренние атаки в режиме реального времени. Именно поэтому такие решения отлично дополняют программы IDS и работают единовременно.

Система IPS, как правило, предотвращает наиболее популярные сетевые атаки, заданные предустановленными политиками безопасности или проанализированные как отклонение от нормального поведения пользователей и систем. К примеру, предотвращает атаки, нацеленные на повышение прав и получение неавторизованного доступа к конфиденциальной информации, атаки на уязвимые компоненты информационных систем, и блокирует внедрение вредоносных программ, таких как трояны или вирусы в сети компаний.

Технологий IPS работают по следующим методам:

Сигнатура — это шаблон, по которому определяется атака через сравнение с возможным инцидентом. Например:

Email с вложением формата freepics.exe в корпоративной почте;

Лог операционной системы с кодом 645, который обозначает отключение аудита хоста.

Рабочая методика при обнаружении известных угроз, но при неизвестных атаках, где нет шаблона — бесполезен.

Основа технологии в сравнении нормальной активности людей и программ с активностью, отклоняющийся от нормального уровня. В IPS, наделенных модулем UBA (User behaviour analytics) есть «профили», отражающие нормальное поведение пользователей, сетевых узлов, соединений, приложений и трафика. Эти профили формируются с помощью машинного обучения в течение некоторого времени. Например, норма филиала — повышение веб-трафика на 17% в рабочие дни. При значительном превышении этого порога офицеру безопасности приходит соответствующее сообщение. Такой метод позволяет блокировать вторжения, которые были ранее неизвестны, по первым признакам аномалий.

К ключевым функциям IPS относятся:

блокировка атак — прекращение доступа к хостам, обрыв сессии сотрудника, нелегитимно обращающегося к данным;

изменение конфигурации устройств в сети компании для предотвращения атаки;

замена содержания атаки — удаление или фильтрация инфицированных файлов перед отправкой пользователям на уровне сетевых пакетов.

Риск применения IPS в том, что бывают как ложноположительные срабатывания, так и ложноотрицательные. Анализ систем обнаружения вторжений показал, что для оптимальной и своевременной защиты от вторжений важно применять решения, объединяющие в себе функции IDS и все методы подавления атак IPS.

Когда применяются системы обнаружения сетевых атак?

Как показывает практика — сетевые системы обнаружения вторжений должны работать непрерывно. Те компании, которые пренебрегают решениями для детектирования и подавления атак, несут максимальные убытки. Вспомним нашумевшие вирусы-шифровальщики Petya и Wanna Cry — они вскрыли все «болевые» точки и буквально парализовали деятельность организаций. Так как уровень атак с каждым годом только возрастает — решения по их обнаружению должны быть на шаг впереди, чтобы иметь возможность не только расследовать инциденты, но и предотвратить их уже по первым признакам в режиме реального времени.

Основные виды систем обнаружения вторжений

Выбирая систему IPS/IDS для организации важно учитывать их виды, отличающиеся расположением, механизмами работы аналитических модулей. Они могут быть:

Сетевыми (NIDS) — для проверки сетевого трафика с коммутатора. В основе лежит протокол СОВ (PIDS) — мониторит трафик по HTTP и HTTPS-протоколами.

Основанные на прикладных протоколах СОВ (APIDS) — для проверки специализированных прикладных протоколов.

Узловые или Host-Based (HIDS) — анализируют журналы приложений, состояние хостов, системные вызовы.

Требования к IDS/IPS системам

В России требования к системам обнаружения вторжений появились в 2011 году. ФСТЭК России выделила шесть классов защиты СОВ. Отличия между ними в уровне информационных систем и самой информации, подлежащей обработке (персональные данные, конфиденциальная информация, гостайна). Соответствие требованиям регулятора — важный фактор при выборе решений для защиты от вторжений. Поэтому для гарантированного результата в виде отсутствия санкций относительно выбора ПО — стоит обратить внимание на системы обнаружения вторжений, сертифицированные ФСТЭК.

Решение для комплексной сетевой защиты, обнаружения и подавления сетевых атак

Разработчик систем информационной безопасности «Гарда Технологии» выпустил решение «Гарда Монитор», сертифицированное ФСТЭК, как аппаратно-программный комплекс по расследованию сетевых инцидентов на уровне пакетов трафика, позволяющий находить уязвимости в сетевой инфраструктуре компании. Его принцип строился на записи и декодировании всех событий, происходящих в сети организации. Но главная задача безопасности — это не только найти виновных в инциденте, а его предотвратить. Поэтому следующие версии системы получили технологические обновления в виде функций анализа сетевого трафика и разбора содержания пакетов трафика, внедрения модуля поведенческой аналитики для оповещения службы информационной безопасности и обнаружение попыток вторжений в сетевую инфраструктуру в реальном времени.

В качестве системы классов IDS и IPS «Гарда Монитор» осуществляет обнаружение сетевых атак и попытки эксплуатации уязвимостей и работы вредоносного ПО (вирусов, троянов и пр.) на основе сигнатурного и поведенческого анализа. Детектирует факты обращений к командным центрам бот-сетей.

Одно решение, которое отлично масштабируется на территориально-распределенные сети, позволяет защитить сетевую инфраструктуру комплексно, видеть все, что происходит в сети в реальном времени, выявляя все виды вторжений и мгновенно предотвращая атаки. Все это возможно благодаря непрерывному анализу событий и обнаружений отклонений от нормального поведения пользователей и систем в сети.

Узнать как работает «Гарда Монитор» на практике — можно с помощью внедрения пилотного проекта — бесплатно в течение месяца. После чего можно купить систему обнаружения и предотвращения вторжений и адаптировать под все особенности сетевой инфраструктуры.