Проблемы с корневым сертификатом или что-то около того

Проблема следующего характера. Нужно было тут сынтегрироваться с этими ребятами: incust.com. Ну вроде бы ничего сложного если не одно НО.

При доступе через МТС (телефон в роли модема) браузеры и curl ругаются на ssl сертификат. Openssl возвращает следующее:

Если использую местного провайдера через мини микротик (MikroTik hAP Lite), то в Chrome получаю разрыв соединения, curl все так же ругается на сертификат.

Вот что пишет curl:

Что делал, переустанавливал пакет app-misc/ca-certificates. Делал update-ca-certificates. Перезагружался после этого. Результат тот же.

В чем может быть проблема? Какие еще данные нужны для отладки?

Т.е. их возможно зацепило случайно? А я блин башку сломал себе, думал у меня косяк. Вот отстой.

Но хотелось бы услышать ещё чьё нибудь мнение.

В любом случае огромное спасибо сейчас помощь.

В любом случае вот что странно. С телефона то нормально открывает.

Да, это блэклист, я этот сертификат(с такими датами начала/окончания срока действия) регулярно видел, пока не настроил обход блокировок.

Слушай, а что мне делать то теперь 🙂

Настраивать обход блокировок, очевидно же 🙂

Я попробовал через «другого провайдера». Сертификат прошел проверку.

★★★★★ ( 21.03.17 11:52:50 )

Последнее исправление: imul 21.03.17 11:53:32 (всего исправлений: 1)

Проблема в следующем. Не сильно настраивал тор, но всякое барахло типа pornhub’а открывать стало. Однако этот incust все так же срется. Может дело все же в моей конфигурации. На соседней виндовой машине все ок.

Вот тоже самое через тор. Я все же ссылаюсь на некую поломку в системе.

Все оказалось куда проще 🙂 Старкомовский у них ключик, в gentoo их удалили.

Своё Certificate Authority — в 5 OpenSSL команд

Зачем это нужно?

Представим, у нас есть два сервера, работают они себе, и переодически они хотят, что-то друг у друга спросить по протоколу HTTP/HTTPS.

Протокол HTTP не безопасен и логично использовать протокол HTTPS для общения меду серверами.

Для организации такого общения нам нужно 2 SSL сертификата.

Если сервера пренадлежат одной организации, то может быть проще и безопасней подписывать сертификаты самостоятельно, а не покупать.

Создаем наше CA

Первая команда создаёт корневой ключ

Для меня ключ 2048 bit достаточен, если вам хочется, вы можете использовать ключ 4096 bit.

Вторая команда создаёт корневой сертификат.

Отвечать на вопросы тут можно как душе угодно.

10000 дней срок его годности, примерно столько живет сертификат, которым google требует подписывать андроид приложения для Google Play. Если вы паникер, подписывайте на год или два.

Все! Теперь мы можем создавать сертификаты для наших серверов и устанавливать корневой сертификат на наши клиентские машины.

Создаем сертификат подписаный нашим СА

Создаем запрос на сертификат.

Тут важно указать имя сервера: домен или IP (например домен server101.mycloud)

и подписать запрос на сертификат нашим корневым сертификатом.

Теперь на клиенты нужно установить корневой сертификат rootCA.crt

rootCA.crt — можно давать друзьям, устанавливать, копировать не сервера, выкладывать в публичный доступ

rootCA.key — следует держать в тайне

Установка корневого сертификата

Windows

IE, Chrome — используют репозиторий сертификатов Windows.

Мой путь к нему таков:

Chrome — Settings — Manage Certificates…

Выбрать таб Trusted Root Certificate Authorities — Import — rootCA.crt

перезапустить Chrome

FireFox на виндоус имеет свой репозиторий.

Java имеет свой репозиторий.

Mac OS X

Safari, FireFox, Chrome — используют системный репозиторий.

Запускаем KeyChain Access.

Идём в меню File — Import Items (login или System) — выбираем файл rootCA.crt.

Когда нас спросят, отвечаем — Always Trust.

Для вашего личного Safari достаточно выбрать login.

В Ubuntu

Программа сервера на Go

Программа сервера на Go myserver.go, которая использует наш подписаный сертификат.

запустив программу на сервере server101.mycloud, ваш броузер не будет ругаться на страничку https://server101.mycloud:8443/, и откроет её как родную, если перед этим вы установили rootCA.crt в систему как корневой сертификат.

Добавление доверенного SSL-сертификата для локальной среды в Nginx на Debian/Ubuntu (используя корневой ЦС)

В этой статье я объясню, как добавить доверенный SSL-сертификат для локальной среды разработки в Nginx сервер на операционной системе Debian/Ubuntu. Я всегда использую HTTPS протокол для локальной среды разработки. Но браузер отображает уведомление о том, что он не доверяет самоподписанному (самозаверяющему) SSL-сертификату. Я уже писал статью о том, как добавить доверенный самоподписанный SSL-сертификат в Nginx на Debian/Ubuntu, но это решение не всегда работает. В какой-то момент у меня снова возникли ошибки в браузерах: NET::ERR_CERT_AUTHORITY_INVALID (Google Chrome), MOZILLA_PKIX_ERROR_SELF_SIGNED_CERT (Firefox). Возможно, после обновления системы произошли какие-то изменения. И снова мне пришлось разбираться, как решить эту проблему. На этот раз мы будем использовать корневой центр сертификации (ЦС). Я надеюсь, что эта улучшенная инструкция поможет вам тоже.

Эта инструкция была выполнена на операционных системах: Debian 10, Debian 9, Ubuntu 20.10, Ubuntu 20.04, Ubuntu 19.10.

Создание конфигурации OpenSSL

Давайте начнем с этого важного раздела. Нам нужно создать файл конфигурации для OpenSSL, выполнив команду в терминале:

Скопируйте и вставьте следующую подготовленную конфигурацию в новый файл, где DNS.1 — это название вашего сервера (укажите DNS.2, если вам нужна поддержка поддоменов):

Сохраняем изменения и закрываем файл.

Создание корневого центра сертификации (ЦС)

Мы будем использовать корневой центр сертификации (ЦС) для создания всех SSL-сертификатов. Но сначала нам нужно создать корневой сертификат. Давайте создадим приватный ключ rootCA.key, выполнив команду в терминале:

или используя парольную фразу

Теперь давайте создадим файл сертификата rootCA.pem, используя приватный ключ rootCA.key, выполнив команду в терминале:

В процессе генерации сертификата будет задано несколько вопросов. Вы можете пропустить их:

Создание SSL-сертификатов

Уже можно создавать новые сертификаты, используя корневой сертификат rootCA.pem. Но сначала нам нужно создать приватный ключ и ключ (CSR) для запроса подписи, выполнив команду в терминале:

Теперь мы создадим наш файл сертификата, используя корневой центр сертификации, который мы создали ранее, запустив команду в терминале:

Настройка Nginx для использования SSL

Давайте включим SSL в конфигурации сервера Nginx. Мы укажем прослушивание порта 443 (HTTPS) и пути к файлам сертификата и приватного ключа. Отредактируем файл конфигурации сервера /etc/nginx/sites-available/default:

Сохраняем изменения и закрываем файл. Проверим конфигурацию на валидность, выполнив команду в терминале:

Теперь применим изменения конфигурации, выполнив команду в терминале:

Добавление центра сертификации в браузер

Чтобы браузер доверял созданным сертификатам, вы должны добавить свой корневой центр сертификации rootCA.pem в список доверенных центров сертификации браузера:

Центр сертификации будет называться как «Internet Widgits Pty Ltd«. Если вы захотите отредактировать настройки доверия или удалить ЦС, ищите по этому названию.

Тестирование шифрования

Давайте проверим, что наш сервер доступен по протоколу HTTPS, введя следующий адрес в браузере:

Если вы все сделали правильно, вы увидите, что браузер начал доверять вашему SSL сертификату. Теперь ваше соединение будет зашифровано с использованием протокола HTTPS без отображения предупреждения о незащищенном соединении:

Сертификаты с ума сошли

Товарищи-пикабушники! Проблема нарисовалась неожиданно.

Посреди рабочего дня браузеры на офисной машинке стали выдавать ошибку NET::ERR_CERT_AUTHORITY_INVALID, то бишь недоверенный сертификат сайта. Такая чепушень происходит только при запросах в поисковиках (все браузеры, что есть в наличии-GoogleChrome, MozillaFireFox), при переходах по конкретным адресам всё норм. По форумам покопался, ничего дельного не предлагают.

Кто встречался с подобным? Как решали проблему?

З.Ы. Коммент оставлю внутри, минусите, кому хочется))

Если комп через маршрутизатор/роутер в инет смотрит, посмотри настройки DNS на нем. Зачастую вирусня там балуется.

фаерфокс проверь. если он пашет им пользуйся.

Попробуй сменить ДНС в настройке сетевухи либо на гугловские либо на яндексовые.

Сам работаю в школе,недавно был проблема точно такая (провайдер Ростелеком,к слову).В итоге разбирались три дня, позвонили и сказали,что у них с их стороны неполадка с сертификатами,переслали и попросили установить на наши компы вручную.Так что советую не пренебрегать советом «Гнать на провайдера»

попробуй вкрячить сертификаты от сюда

А вот, собственно и коммент.

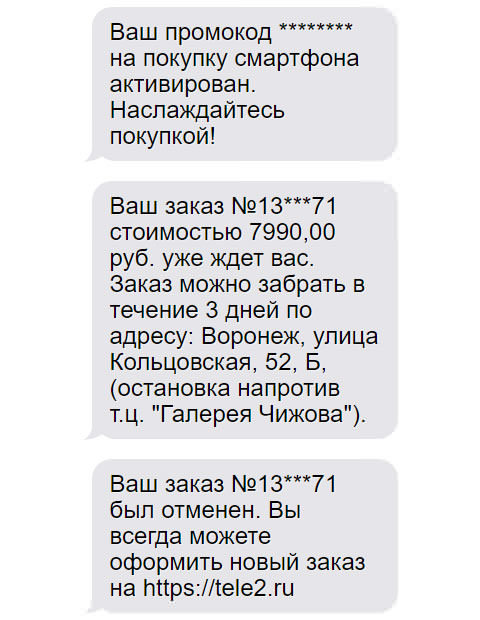

Печальный опыт участия в акции от Tele2: «Меняйте минуты на Xiaomi»

В целом то, ничего другого и не ожидал.

1. Обменял 4000 минут на промокод.

2. Сделал заказ на сайте с применением промокода. Заказ был создан и тут же отменен со стороны Tele2.

P.S. Большинство смартфонов, участвующих в акции, вообще нельзя забрать в городе самовывозом из салона (их просто нет в наличии). Ни о какой доставке и речи не идет.

Наслаждаюсь покупкой! Спасибо @tele2russia

• в 12:00 ТП Теле2 уверила в том, что 4000 минут вернут (якобы, не переживайте)

• в 17:00 ТП Теле2 позвонили и сказали, что у них нет никакой технической возможности вернуть ранее списанные 4000 минут, могут выдать новый промокод, который никак не гарантирует, что данная ситуация не повторится.

Кого ненавидят чернокожие

Довелось мне несколько лет назад побывать в американском городе Сиэттле. Был в командировке, несколько дней, ну и поехал смотреть местные «достопримечательности».

И вот, по пути домой с завода Boeing, под всеми впечатлениями, видимо, что-то нарушил, и тормозит меня местный полисмен, колоритный такой чернокожий дядька. Как оказалось я ехал слишком быстро, но не сильно, и, узнав что я не местный, штрафовать не стал, разъяснил особенности местного автомобилевождения, да и просто поболтал со мной о России, США и прочем.

В этот момент, мимо нас проносится пикап с кучей черненьких ребят, музыкой на всю катушку и какими то криками. И тут я от него слышу фразу «долбанные ниггеры» (fucking niggers). Я попытался удивиться, мол Н-слово, как так. На что получил ответ: Я, работаю, плачу налоги, я афроамериканец, а это… (пауза)…долбанные ниггеры.

Вообще полицией в сша я был приятно удивлен, но это история на потом, наверное.

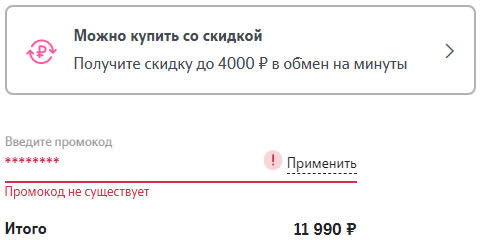

Как узнать правила въезда той или иной страны со 100% гарантией?

Всё просто, заходим на IATA.org и ищем Travel Regulations Map

или просто переходим сюда

https://www.iatatravelcentre.com/world.php

Кликаем на страну и видим свод правил, конкретно под определенную страну.

Это официальный ресурс, им руководствуются все АК мира

P.S. Пост простой, но сколько людей по незнанию лишились своих авиабилетов.

История одного препарата. От жадности до трагедии, от трагедии до спасения

Все началось в 1954 году, когда немецкая фармацевтическая фирма Хеми Грюненталь взялась за разработку нового недорогого антибиотика. Цель была замечательной, но синтезировать антибактериальное средство, несмотря на все попытки, никак не получалось. Зато в процессе исследований получили новое вещество, которое предполагалось использовать как противосудорожное средство. Планы немного поменялись, но что же, дешевый спазмолитик тоже хорошо.

Я их понимаю, иногда так тоже посты пишу, решил осветить проблематику насморка, через 3 часа: «В одном племени в Новой Гвинее туземцы в 50-х все еще ели человеческие мозги и болели не пойми чем. «

Препарат был воспринят с восторгом, люди, принимавшие его, отмечали, что таблетки обладали отличным успокаивающим эффектом и дарили долгий естественный сон. Вкупе с безвредностью, талидомид стал идеальным кандидатом и препаратом первого выбора для назначения беременным. Так началась недолгая эра талидомида в акушерстве, его назначали всем без исключения беременным женщинам, и, надо сказать, от тревоги и бессонницы он помогал отлично. Но как часто бывает, необдуманные и наспех принятые решения приводят к неожиданным последствиям. Так произошло и в этой истории.

Но история талидомида на этом не закончилась и приняла неожиданный поворот.

В 1964 году доктор Яков Шескин(на фото в центре, в костюме) в Иерусалимкой клинике вел пациента с проказой (лепрой). Больной был прикован к кровати, мучался болью, которая не снималась опиоидами, и хронической бессонницей. Яков принялся искать хоть что-то, что могло бы облегчить страдания больного. В лекарственных запасах больницы он нашел талидомид. Конечно же, Яков Шескин знал, что препарат на тот момент уже был запрещен, но все равно дал его больному, и, к его удивлению, у больного не только уменьшилась боль, но и он смог проспать, впервые за долгое время, 20 часов кряду. Самое же удивительное ждало впереди: безнадежно больной на следующий день встал с кровати и. пошел. Спустя несколько приемов болезнь пошла на убыль.

Если вы дочитали до конца и вам понравилось, предлагаю заглянуть на мой канал, где я публикую свои стать и разные интересные медицинские факты и случаи. https://t.me/noxetmedicinum

Икра коньяка

Поцелуй

Лет 12 мне было. На занятии в бассейне самая красивая девочка нашего класса утопила свои очки. И объявила, что поцелует того, кто их достанет.

Никто из альфа-самцов не смог достать до дна. А я- пухляк, очки достал.

Уже всплывая, я приготовил свои губы.

Подаю ей очки, а она говорит, что они не ее. И уходит в раздевалку.

Я снова нырять, но других очков на дне не было.

Заботливый водитель

Навстречу приключениям

Нервы

Проверка на стойкость

Новогодняя лихорадка

История о том, как коллектив СМП отучил бабку вызывать скорую помощь по пустякам

Атаковала диспетчерскую 03 денно и нощно. Вызовы на ее адрес сыпались как из рога изобилия. По любому поводу. Не только по медицинскому.

Уже никто и не помнит с чего все началось. Кажется, поначалу вызывала только по поводу высокого давления. Уколов ей никто не жалел, на свою голову. Хотя ее не слишком высокие скачки давления спокойно можно было бы решить ее же собственными таблетками.

Потом стала вызывать и на другие мелочи, такие как: головокружения после резкого вставания, головные боли после трех чашек кофе, которыми она хотела «купировать слабость», бессонницу, и т. д, и т. п.

А потом и совсем, распоясавшись окончательно, и видя, что безотказные медики ездят к ней исправно, поставила этот траффик на поток.

Ездили мы к ней, чтобы достать что-нибудь с высокой полки, закрыть дверь балкона на щеколду, открыть форточку, и еще на многую разнообразную дурь.

Понимали, конечно, что это приведет лишь к дальнейшей разбалованности нашего постоянного пациента, и увеличением количества времени на вызовы к другим пациентам, но поделать ничего не могли.

В общем, решили, что лучше делать все, что она говорит, и не делать хуже себе и коллегам. А то уже даже конфликты стали начинаться среди коллег по смене:

— Ты едил пару часов назад к бабке Н?

— Ну, что ж ты, не мог ей помочь подняться на ее третий этаж с сумками?

— Ну. вот. вызывает вот повторно.

Это был тот случай, когда бабка действительно не смогла подняться в квартиру с тяжелыми сумками, и вызвала 03 в качестве персональных носильщиков. Приехали, в итоге, подняли. Куда деваться.

Не все, конечно, согласились становиться «вымогателями», но большинство проголосовало «За».

Выглядело это, в дальнейшем, примерно так:

Приезжает доктор на вызов к бабуле, и начинается спектакль.

— Нина Ивановна! Тяжело нам, медикам скорой помощи, живется.

— Да знаю я, сынки. Сама так же живу.

— А что поделать-то сынок. Нету у меня никого больше на этом свете. Кроме вас, родных. (в это время она, как правило, начинала пускать крокодиловы слезы).

— Так пустите себе постояльца какого-нибудь. Девочку-студентку там. или еще кого. Будут жить у вас, да присматривать за вами.

— Не не не. Зачем. Да ну их. Будут ходить тут.

Нина Ивановна была жадной и хозяйственной до ужаса.

— Да нету у меня! Да и где я найду вас через год? Да и сама, поди, не доживу еще. Не, не.

Разговор длился долго. Но не дольше, конечно же, чем можно было находиться на вызове. Бабка, разумеется, стояла но своем. Но прощаясь, вся была раскрасневшаяся, и в паническом настроении.

Месяц проходит, второй. А вызовов к Нине Ивановне всё не фиксируется. Вылечилась волшебным образом. Вот уже полгода ни слуху ни духу о ней. Живем, всей подстанцией не нарадуемся.

Городок у нас маленький. И иногда видят наши сотрудники, когда сами на выходном, на улице ее где нибудь, в магазине, или на рынке.

Для закрепления полученного результата, подходят к ней, и «здороваются»:

— Здравствуйте, Нина Ивановна!

— Вы, может быть, все-таки сможете.

Ответом служит сверкающая спина убегающей вдаль Нины Ивановны.

Бедный(ая)

Ответ на пост «Запустили немного»

furdarius / ssl-certs-generation.md

На сегодняшний день (27 января 2017) в криптографии наиболее широко распространены алгоритмы построенные на базе RSA и Elliptic Curves.

RSA имеет большую популярность, в следствии того, что был изобретен раньше и прост в исполнении. RSA основан на вычислительной сложности задачи факторизации больших целых чисел.

Задачей факторизации люди занимаются уже множество десятилетий, а вот субэкспоненциальных алгоритмов решения задачи дискретного логарифмирования на сегодняшний день не известно. Алгортмы основанные на эллиптических кривых используют именно этот факт.

Ответ на StackExchange о том, почему RSA более популярен чем EC: http://crypto.stackexchange.com/a/1194

Основное преимущество ECC (Elliptic Curve Cryptography) в том, что мы можем использовать меньшую длину ключа поддерживая при этом высокий уровень безопасности.

Преимущества ECC над RSA:

Недостатки ECC в сравнении с RSA

Таким образом, если вы задумались о том, что выбрать при генерации SSL сертификата, смело выбирайте ECC

Генерация Self-Sign сертификата

Для работы с ключами принято использовать OpenSSL

Команда openssl req — это запрос на генерацию нового сертификата.

При выполнении команды у вас будут запрошены данные вашего ресурса. Вот так это может выглядеть:

Параметр Common Name обязательно должен совпадать с адресом вашего ресурса.

При использовании сертификата необходимо явно указать Web-серверу какой шифр (chipers) используется. Для примера выше стоит использовать значение EECDH+AESGCM:EDH+AESGCM:AES256+EECDH:AES256+EDH