Amazon IAM — управление пользователями и доступом

В интерфейсе пользователи и политики задаются очень наглядно. Рассмотрим как делать это в консоли. Консоль обычно удобнее, поскольку позволяет автоматизировать процессы.

Все идентификаторы в статье изменены на несуществующие.

Чтобы управлять ресурсами Amazon нужно иметь активный аккаунт и добавить на локальном компьютере конфигурационный файл с настройками и реквизитами (начало работы с AWS)

Просмотреть список уже добавленных пользователей

Вывести в консоль все группы пользоватлей

Вывести роли, информация о ролях очень обширна, ниже приведена часть того, что возвращается при запросе

Добавить AWS пользователя через консоль

Передавать можно только имя пользователя через флаг —user-name

aws iam create-user —user-name Tester

Сгенерировать секретный ключ. Его в дальнейшем увидеть нельзя, в том числе в интерфейсе. Только создать новый.

aws iam create-access-key —user-name Tester

Создать группу пользователей

aws iam create-group —group-name Dev

Добавить пользователя AWS в группу

aws iam add-user-to-group —user-name Tester —group-name Dev

При отсутствии ошибок команда в консоль ничего не выводится

Получить информацию о политиках

aws iam list-policies —scope AWS

Политик может быть три: «all», «AWS» и добавленная администратором

Чаще других предоставляется полный доступ (AmazonEC2FullAccess для группы Dev)

aws iam attach-group-policy —policy-arn arn:aws:iam::aws:policy/AmazonEC2FullAccess —group-name Dev

Вывести список политик для группы

aws iam list-attached-group-policies —group-name Dev

Создать роль AWS

Для создания роли удобно информацию сначала сохранить в json

Затем передавать путь к файлу

aws iam create-role —role-name TestRole —assume-role-document file://ec2-role-trust-policy.json

aws iam delete-role-name TestRole

Удалить группу AWS

aws iam delete-group —user-name Tester

AWS Identity and Access Management (IAM)

AWS Identity and Access Management (IAM) обеспечивает точный контроль доступа во всех сервисах AWS. С помощью IAM вы можете указать, кто может получать доступ к определенным сервисам и ресурсам и при каких условиях. Благодаря политикам IAM вы управляете разрешениями для сотрудников и систем, выдавая разрешения с наименьшими привилегиями.

IAM – это возможность аккаунта AWS, которая предоставляется без дополнительной платы. Если вы уже зарегистрированы в AWS, чтобы начать работу с IAM, войдите в Консоль управления AWS.

Примеры использования

С помощью IAM вы можете управлять разрешениями AWS для сотрудников и рабочих нагрузок. Для сотрудников мы рекомендуем использовать AWS Single Sign-On (AWS SSO), чтобы управлять доступами к аккаунтам AWS и разрешениями в пределах аккаунтов. С AWS SSO можно с легкостью назначать роли и политики IAM и управлять ими в масштабах всей организации. Для рабочих нагрузок используйте роли и политики IAM и выдавайте только необходимые разрешения.

Включите точный контроль доступа

Используя политики IAM, предоставляйте доступ к определенным API сервисов и ресурсам AWS. Вы также можете определить конкретные условия для предоставления доступа, например определенная организация AWS или использование определенного сервиса AWS.

Установите ограничения разрешений и периметры данных во всей организации AWS

Благодаря AWS Organizations вы можете использовать политики управления сервисами (SCP) для установления ограничений разрешений, которым будут соответствовать все пользователи и роли IAM в аккаунтах организации. Независимо от того, начинаете ли вы работать с SCP или они у вас уже есть, можно использовать консультанта по доступу IAM для того, чтобы уверенно ограничивать разрешения.

Создавайте разрешения с минимальными привилегиями благодаря IAM Access Analyzer

Достижение принципа минимальных привилегий – это непрерывный цикл выдачи подходящих точных разрешений по мере появления требований. IAM Access Analyzer помогает оптимизировать настройку, проверку и уточнение разрешений.

Автоматически масштабируйте точные разрешения с помощью ABAC

Управление доступом на основе атрибутов (ABAC) – это стратегия авторизации для создания детализированных разрешений на базе пользовательских атрибутов, таких как отдел, рабочая роль и название команды. С помощью ABAC можно сократить количество разрешений, необходимых для точного управления аккаунтом AWS.

Как это работает

Благодаря точным разрешениям IAM вы можете определять, кто получает доступ. Затем IAM применяет эти разрешения к каждому запросу. По умолчанию доступ запрещен и возможен только в том случае, когда выбрано значение «Разрешено»

Kubernetes: знакомство, часть 4 – аутентификация в AWS EKS, aws-iam-authenticator и AWS IAM

В предыдущем посте серии – Kubernetes: знакомство, часть 3 — обзор AWS EKS и ручное создание кластера – мы запустили свой EKS кластер – всё отлично.

kubectl работает, ресурсы создаются.

Но когда после выполнения aws eks update-kubeconfig для настройки kubectl на своём маке наш бекенд-девелопер попытался подключиться:

Казалось бы – оба IAM пользователя с админ правами в AWS Console – что могло пойти не так?

Потому – начинаем искать причину, которая снова заставляет немного углубиться в процесс аутентификации и авторизации.

В топике ниже рассмотрим:

А в следующей части – авторизацию и RBAC в Kubernetes.

Authentication vs Authorization

Для начала – поговорим о разнице между понятиями аутентификация и авторизация пользователя.

Authentication

Аутентификация – это процесс, при котором клиент должен доказать серверу, что что он именно тот, за кого себя выдаёт.

Например, после создания EKS мы поднимаем рабочие ноды, которые затем обращаются к API-серверу Kubernetes Control Plane, что бы подключиться к кластеру.

При этом – API-сервер должен иметь возможность проверить – что за клиент к нему обратился, и имеет ли он вообще право к нам обращаться.

Все доступные модули можно увидеть в документации, но нас сейчас интересует один, использующийся в AWS Elatic Kubernetes Service – aws-iam-authenticator для проверки валидности пользователя, используя сервис AWS IAM, который мы будем рассматривать ниже.

Authorization

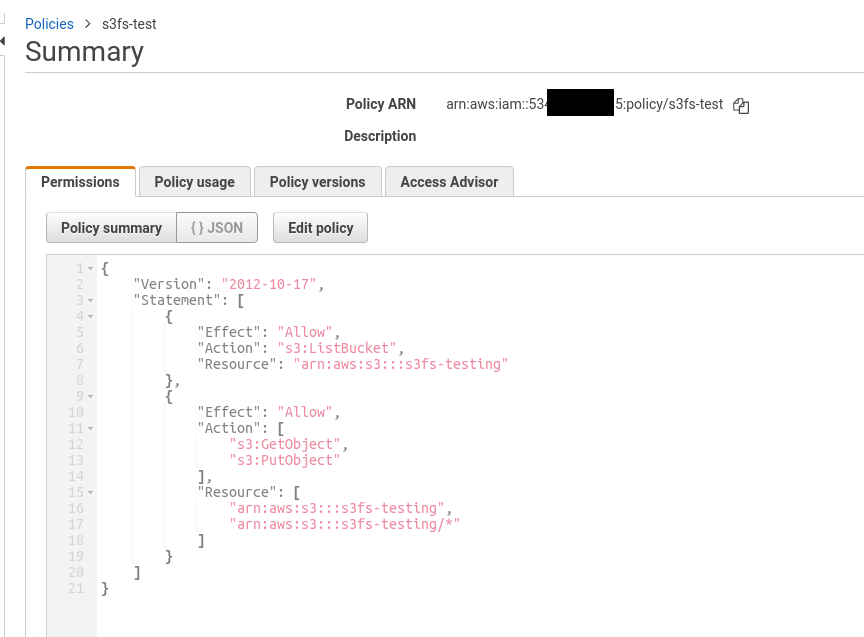

Если вспомнить IAM-политики, то в них мы явно описываем права на конкретные сервисы и действия, например:

Тут в Action указаны действия, разрешённые пользователю, к которому эта политика подключена, и при вызове им операции “ s3:DeleteObject ” – пользователь получит отказ на выполнение действия, т.е. проверяется контроль доступа к API-вызовам (а вся работа с AWS, как и с Kubernetes, выполняется через API-вызовы к ядру AWS).

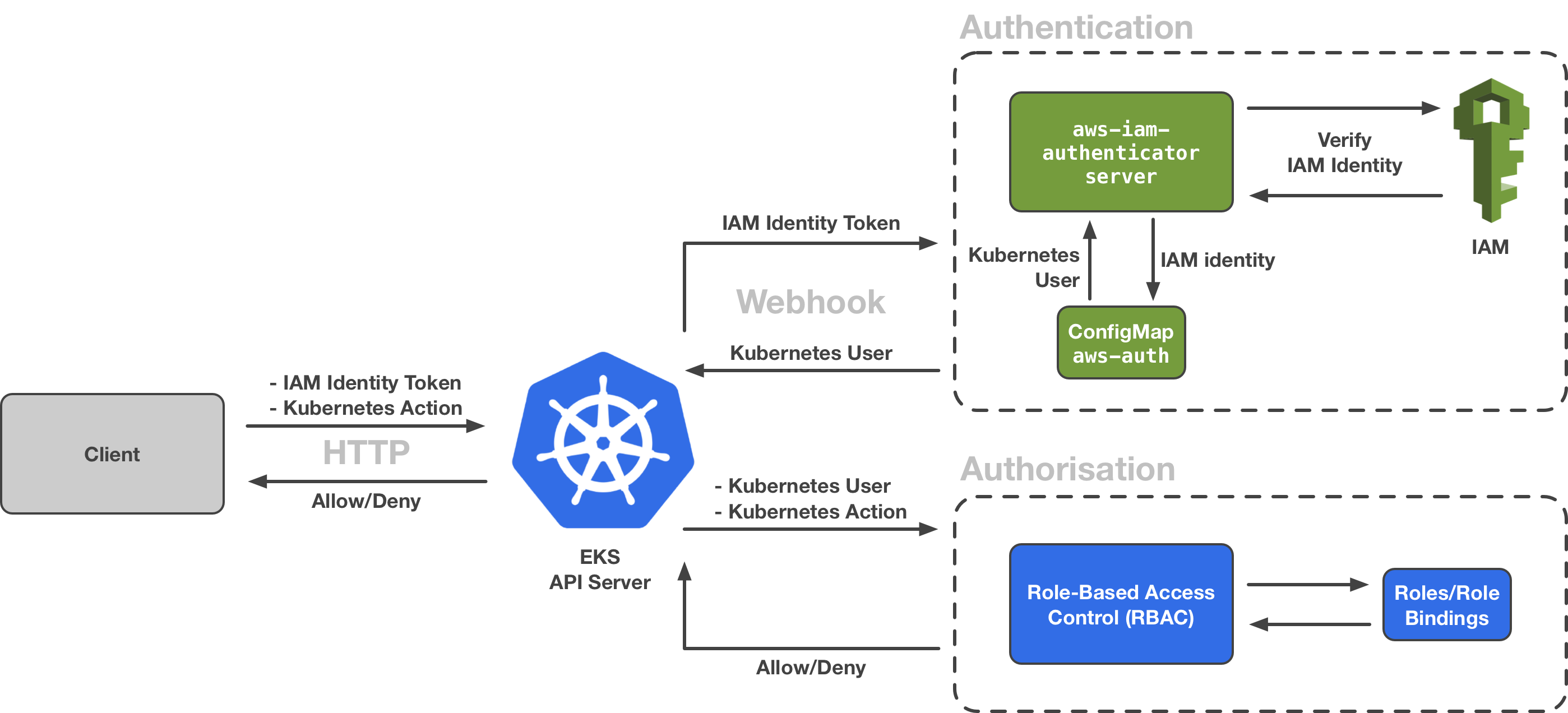

Аналогично аутентификации – у Kubernetes есть authorisation modules или authorisers, например – Attribute-based access control (ABAC) и Role-based access control (RBAC).

Модулю авторизации передаётся пользователь, прошедший аутентификацию, после чего он проходит авторизацию, на основании которой API-сервер принимает решение о выполнении действия – или отказе.

Далее рассмотрим весь процесс аутентификации и авторизации в AWS EKS, а потом перейдём к авторизации.

AWS EKS Authentication и Authorization

Всю процедуру отлично демонстрирует следующая схема:

AWS EKS IAM Authentication

Для аутентификации EKS использует токены – см. Webhook Token Authentication: клиент передаёт API-серверу специально сформированный токен аутентификации, в котором среди прочих данных передаётся идентификатор пользователя.

В случае с EKS – этим идентификатором могут являться ARN (Amazon Resource Name) либо IAM-пользователя, либо IAM-роли.

Kubrnetes-аутентификатор в свою очередь передаёт извлечённый идентификатор самому AWS IAM для проверки – есть ли такой, и имеет ли право говорить с нами, а в роли аутентификатора в Kubernetes использует AWS IAM Authenticator.

Т.е. процесс выглядит следующим образом:

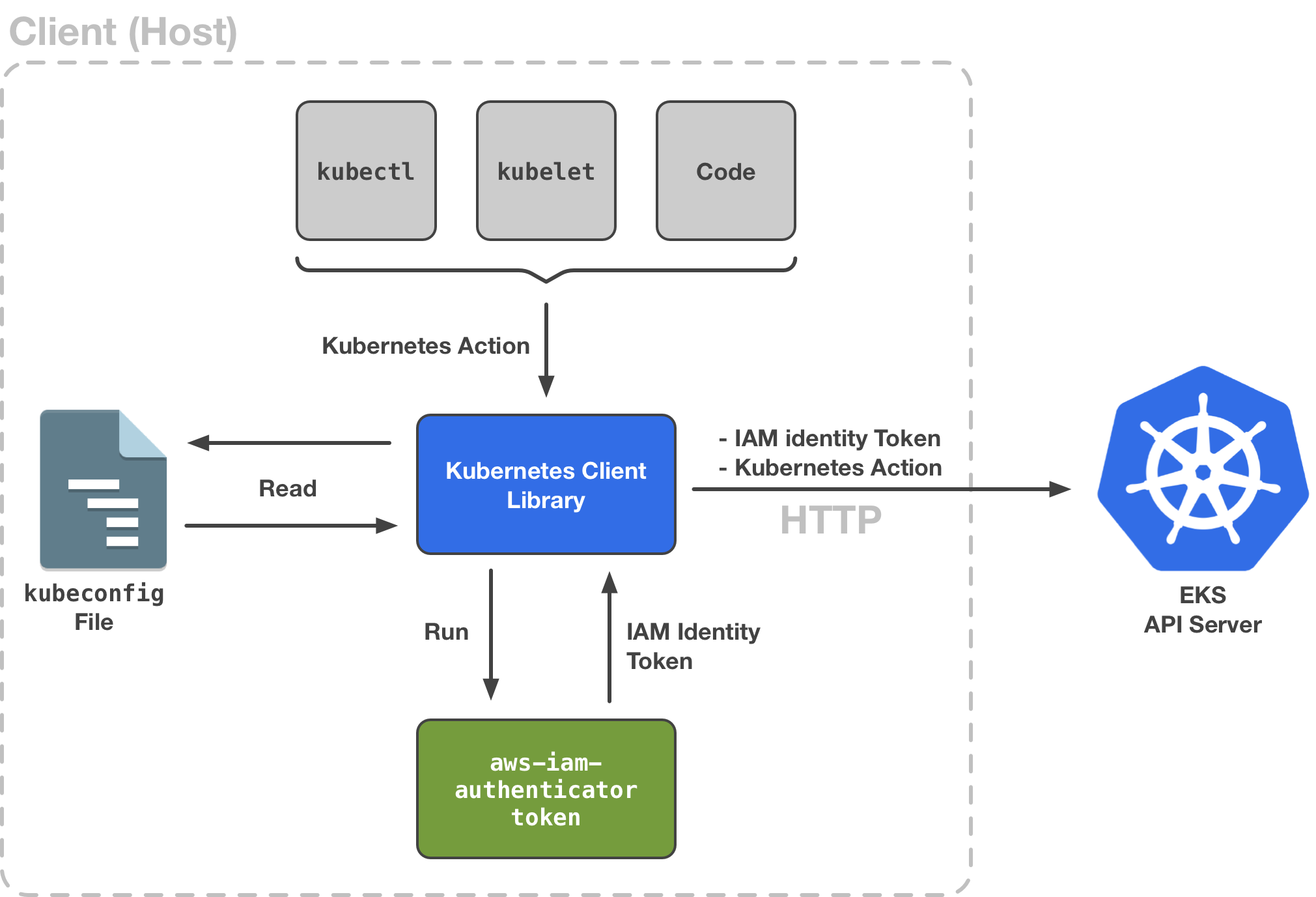

Но в моём случае клиент настраивался через aws eks update-kubeconfig и использует AWS CLI вместо вызова aws-iam-authenticator (см. AWS CLI vs aws-iam-authenticator).

Аутентификация kubectl

Используем kubectl на локальной машине в роли клиента, и посмотрим всю цепочку сами.

Итак, kubectl обращается к локальному файлу

“token”: “k8s-aws-v1.aHR…zEy” – токен получен.

Содержимое можно просмотреть например в https://www.base64decode.org (вставляем часть токена после первого “ _ “).

Оно будет следующим:

В поле Amz-Credential=AKI***D4Q как раз передаётся ACCESS_KEY нашего пользователя из профиля AWS CLI arseniy (про профили поговорим совсем скоро в в AWS профили):

IAM users

An AWS Identity and Access Management (IAM) user is an entity that you create in AWS to represent the person or application that uses it to interact with AWS. A user in AWS consists of a name and credentials.

An IAM user with administrator permissions is not the same thing as the AWS account root user. For more information about the root user, see AWS account root user.

How AWS identifies an IAM user

When you create a user, IAM creates these ways to identify that user:

An Amazon Resource Name (ARN) for the user. You use the ARN when you need to uniquely identify the user across all of AWS. For example, you could use an ARN to specify the user as a Principal in an IAM policy for an Amazon S3 bucket. An ARN for an IAM user might look like the following:

arn:aws:iam:: account-ID-without-hyphens :user/Richard

A unique identifier for the user. This ID is returned only when you use the API, Tools for Windows PowerShell, or AWS CLI to create the user; you do not see this ID in the console.

For more information about these identifiers, see IAM identifiers.

Users and credentials

You can access AWS in different ways depending on the user credentials:

Console password: A password that the user can type to sign in to interactive sessions such as the AWS Management Console. Disabling the password (console access) for a user prevents them from signing in the to the AWS Management Console using their user name and password. It does not change their permissions or prevent them from accessing the console using an assumed role.

Access keys: A combination of an access key ID and a secret access key. You can assign two to a user at a time. These can be used to make programmatic calls to AWS. If the user has active access keys, they continue to function and allow access through the AWS CLI, Tools for Windows PowerShell, AWS API, or the AWS Console Mobile Application.

SSH keys for use with CodeCommit: An SSH public key in the OpenSSH format that can be used to authenticate with CodeCommit.

Server certificates: SSL/TLS certificates that you can use to authenticate with some AWS services. We recommend that you use AWS Certificate Manager (ACM) to provision, manage, and deploy your server certificates. Use IAM only when you must support HTTPS connections in a region that is not supported by ACM. To learn which regions support ACM, see AWS Certificate Manager endpoints and quotas in the AWS General Reference.

You can choose the credentials that are right for your IAM user. When you use the AWS Management Console to create a user, you must choose to at least include a console password or access keys. By default, a brand new IAM user created using the AWS CLI or AWS API has no credentials of any kind. You must create the type of credentials for an IAM user based on the needs of your user.

Take advantage of the following options to administer passwords, access keys, and MFA devices:

Manage passwords for your IAM users. Create and change the passwords that permit access to the AWS Management Console. Set a password policy to enforce a minimum password complexity. Allow users to change their own passwords.

Manage access keys for your IAM users. Create and update access keys for programmatic access to the resources in your account.

You can enhance the security of the user’s credentials by enabling multi-factor authentication (MFA) for the user. With MFA, users have to provide two forms of identification: First, they provide the credentials that are part of their user identity (a password or access key). In addition, they provide a temporary numeric code that’s generated on a hardware device or by an application on a smartphone or tablet, or sent by AWS to an SMS-compatible mobile device.

Find unused passwords and access keys. Anyone who has a password or access keys for your account or an IAM user in your account has access to your AWS resources. The security best practice is to remove passwords and access keys when users no longer need them.

Download a credential report for your account. You can generate and download a credential report that lists all IAM users in your account and the status of their various credentials, including passwords, access keys, and MFA devices. For passwords and access keys, the credential report shows how recently the password or access key has been used.

Users and permissions

By default, a brand new IAM user has no permissions to do anything. The user is not authorized to perform any AWS operations or to access any AWS resources. An advantage of having individual IAM users is that you can assign permissions individually to each user. You might assign administrative permissions to a few users, who then can administer your AWS resources and can even create and manage other IAM users. In most cases, however, you want to limit a user’s permissions to just the tasks (AWS actions or operations) and resources that are needed for the job.

You can also add a permissions boundary to your users. A permissions boundary is an advanced feature that allows you to use AWS managed policies to limit the maximum permissions that an identity-based policy can grant to a user or role. For more information about policy types and uses, see Policies and permissions in IAM.

Users and accounts

Each IAM user is associated with one and only one AWS account. Because users are defined within your AWS account, they don’t need to have a payment method on file with AWS. Any AWS activity performed by users in your account is billed to your account.

The number and size of IAM resources in an AWS account are limited. For more information, see IAM and AWS STS quotas.

Users as service accounts

An IAM user is a resource in IAM that has associated credentials and permissions. An IAM user can represent a person or an application that uses its credentials to make AWS requests. This is typically referred to as a service account. If you choose to use the long-term credentials of an IAM user in your application, do not embed access keys directly into your application code. The AWS SDKs and the AWS Command Line Interface allow you to put access keys in known locations so that you do not have to keep them in code. For more information, see Manage IAM User Access Keys Properly in the AWS General Reference. Alternatively, and as a best practice, you can use temporary security credentials (IAM roles) instead of long-term access keys.

Вопросы и ответы об AWS Identity and Access Management (IAM)

Общие вопросы

Вопрос. Кто может использовать IAM?

Любой клиент AWS может использовать IAM. Дополнительная плата за пользование этим сервисом не взимается. Плата взимается только за использование созданными пользователями других сервисов AWS.

Управление пользователями IAM

Вопрос: Как осуществляется управление пользователями IAM?

Перечисленные ниже действия можно выполнять в IAM различными способами.

Создавать пользователей, группы и политики, а также управлять ими можно с помощью API IAM, интерфейса командной строки или консоли IAM. Для создания и тестирования политик также можно использовать визуальный редактор и симулятор политик IAM.

Вопрос: Что такое группа?

Группа – это набор пользователей IAM. Управление членством в группе осуществляется с помощью простого списка.

Вопрос. Какими данными, подтверждающими права доступа, могут обладать пользователи IAM?

Пользователи IAM могут обладать данными для доступа в любом поддерживаемым AWS сочетании. К таким данным относятся, например, ключ доступа AWS, сертификат X.509, ключ SSH, пароль для входа в интернет‑приложение или устройство MFA. Это позволяет пользователям взаимодействовать с AWS удобным для них способом. Сотрудник может иметь как ключ доступа AWS, так и пароль; система программного обеспечения может обладать только ключом доступа AWS, позволяющим совершать программные вызовы; пользователи IAM могут иметь частный ключ SSH для доступа к репозиториям AWS CodeCommit; сторонний подрядчик может иметь только сертификат X.509, позволяющий использовать интерфейс командной строки EC2. Дополнительные сведения см. в разделе Temporary Security Credentials документации IAM.

Вопрос. Какие сервисы AWS поддерживают пользователей IAM?

Полный список сервисов AWS с поддержкой пользователей IAM см. в разделе AWS Services That Work with IAM документации IAM. В AWS в будущем планируется внедрение поддержки других сервисов.

Вопрос. Можно ли активировать и деактивировать пользователей?

Да. Ключи доступа пользователей IAM можно активировать и деактивировать через API IAM, интерфейс командной строки AWS или консоль IAM. Деактивация ключей доступа означает, что пользователь не сможет получить программный доступ к сервисам AWS.

Вопрос. Кто может управлять пользователями в аккаунте AWS?

Владелец аккаунта AWS может управлять пользователями, группами, данными, подтверждающими права доступа, и разрешениями. Кроме того, отдельным пользователям можно разрешить работать с API IAM для управления другими пользователями. Например, для управления корпоративными пользователями рекомендуется создать пользователя-администратора. Пользователь, получивший такое разрешение, может управлять другими пользователями с помощью API IAM, интерфейса командной строки AWS или консоли IAM.

Вопрос. Можно ли упорядочить коллекцию пользователей в виде определенной иерархии, например LDAP?

Да. Пользователей и группы можно организовывать в отдельные ветви, аналогично ветвям объектов в Amazon S3, например /mycompany/division/project/joe.

Вопрос. Можно ли разделять пользователей по регионам?

В настоящее время нет. На сегодняшний день пользователи являются глобальными сущностями, как, например, аккаунт AWS. При определении разрешений пользователя указание региона не требуется. Пользователи могут работать с сервисами AWS в любом географическом регионе.

Вопрос. Как конфигурируются устройства MFA для пользователей IAM?

Владелец аккаунта AWS может заказать множество устройств MFA. Эти устройства можно назначить отдельным пользователям IAM с помощью API IAM, интерфейса командной строки AWS или консоли IAM.

Вопрос. Какой вид ротации ключей поддерживается для пользователей IAM?

Ротация пользовательских ключей доступа и сертификатов X.509 выполняется точно так же, как для идентификаторов доступа аккаунта AWS с правами root. Программное управление пользовательскими ключами доступа и сертификатами X.509, а также их ротация реализуются через API IAM, интерфейс командной строки AWS или консоль IAM.

Вопрос: Могут ли пользователи IAM получать персональные SSH‑ключи EC2?

В первоначальной версии такая возможность отсутствует. IAM не касается SSH-ключей EC2 или сертификатов Windows RDP. Это означает, что хотя у каждого пользователя есть данные для доступа к API веб-сервиса, у них также должны быть SSH-ключи, общие для пользователей аккаунта AWS, к которому они относятся.

Вопрос. Должны ли использоваться адреса электронной почты в качестве имен пользователей IAM?

Не обязательно, но могут. Имена пользователей представляют собой просто строки ASCII, уникальные для определенного аккаунта AWS. При назначении имен пользователей вы можете руководствоваться любыми принципами присваивания имен пользователей, используя в том числе и адреса электронной почты.

Вопрос. Какую кодировку необходимо использовать для имен пользователей IAM?

Сущности IAM поддерживают только кодировку ASCII.

Вопрос. Поддерживаются ли другие атрибуты пользователя, кроме имени?

В настоящий момент нет.

Вопрос. Как устанавливать пользовательские пароли?

Первоначальный пароль для пользователя IAM можно установить с помощью консоли IAM, интерфейса командной строки AWS или API IAM. После первичной инициализации пароли больше никогда не отображаются в виде незашифрованного текста, а также не отображаются и не возвращаются при вызове через API. Пользователи IAM могут управлять собственными паролями на странице «My Password» (Мой пароль) в консоли IAM. Чтобы перейти на эту страницу, необходимо выбрать параметр «Security Credentials» (Данные для доступа) в раскрывающемся меню Консоли управления AWS, расположенном в правом верхнем углу экрана.

Вопрос: Можно ли определить политику паролей для пользователей?

Да, можно принудительно обеспечить создание сложных паролей, например установить минимальную длину пароля или требовать присутствия в нем хотя бы одной цифры. Можно также задать автоматическое истечение срока действия пароля, запретить повторное использование старых паролей и запрашивать сброс пароля при следующем входе в AWS. Дополнительные сведения см. в разделе Setting an Account Policy Password for IAM Users.

Вопрос. Можно ли устанавливать квоты на использование для пользователей IAM?

Нет. Все ограничения накладываются на аккаунт AWS в целом. Например, если для вашего аккаунта AWS установлено ограничение в 20 инстансов Amazon EC2, то пользователи IAM с разрешениями EC2 могут запускать инстансы в пределах этого ограничения. Ограничить действия определенного пользователя невозможно.

Управление ролями IAM

Вопрос: Что такое роль IAM?

Роль – это сущность IAM, которая определяет набор разрешений для выполнения запросов к сервисам AWS. Роли IAM не связываются с конкретным пользователем или группой. Вместо этого роли присваиваются доверенным сущностям, например пользователям IAM, приложениям или сервисам AWS, таким как EC2.

Вопрос: Какие задачи решают роли IAM?

Роли в IAM позволяют делегировать доступ с определенными разрешениями доверенным сущностям без необходимости делиться ключами доступа длительного действия. Роли IAM можно использовать для делегирования доступа пользователям IAM, управляемым вашим аккаунтом, пользователям IAM, связанным с другим аккаунтом AWS, или сервису AWS, например EC2.

Вопрос. Как начать использовать роли в IAM?

Процесс создания роли аналогичен процессу создания пользователя – необходимо дать роли имя и прикрепить к ней политику. Дополнительные сведения см. в разделе Creating IAM Roles.

Вопрос. Как присвоить себе роль в IAM?

Роль в IAM можно присвоить путем вызова API AssumeRole сервиса AWS Security Token Service (STS) (другими словами, AssumeRole, AssumeRoleWithWebIdentity и AssumeRoleWithSAML). Эти API возвращают пакет временных данных, подтверждающих права доступа. Приложения могут затем использовать эти данные для подписи запросов к API сервисов AWS.

Вопрос. Сколько ролей в IAM разрешается себе присвоить?

Какое-либо ограничение по количеству присваиваемых ролей в IAM отсутствует. Однако при создании запросов к сервисам AWS можно единовременно использовать только одну роль.

Вопрос. Кто может использовать роли в IAM?

Любой клиент AWS может использовать роли IAM.

Вопрос. Сколько стоят роли в IAM?

Роли в IAM бесплатны. Вы продолжите платить за ресурсы, которые использует роль в вашем аккаунте AWS.

Вопрос. Как управлять ролями в IAM?

Создавать роли IAM и управлять ими можно с помощью API IAM, интерфейса командной строки AWS или консоли IAM, предоставляющей простой интерактивный веб‑интерфейс.

Вопрос. В чем разница между ролью в IAM и пользователем IAM?

Пользователь IAM имеет постоянные данные, подтверждающие права доступа, с длительным сроком действия и используется для взаимодействия с сервисами AWS напрямую. Роль в IAM не имеет каких-либо данных, подтверждающих права доступа, и не может выполнять запросы к сервисам AWS напрямую. Роли IAM предназначены для присвоения сущностям, имеющим соответствующие права, таким как пользователи IAM, приложения или сервисы AWS, например EC2.

Вопрос. Можно ли добавить роль IAM группе IAM?

В настоящий момент нет.

Для управляемых политик: для пользователя, роли или группы можно добавлять до 10 управляемых политик. Размер каждой управляемой политики не может превышать 6144 символов.

Вопрос. Сколько ролей IAM разрешается создавать?

В рамках одного аккаунта AWS можно создавать не более 1000 ролей IAM. Если требуется больше ролей, следует отправить запрос на увеличение лимита IAM с помощью данной формы и описать свой пример использования. Запрос будет рассмотрен.

Вопрос. К каким сервисам мое приложение может отправлять запросы?

Приложение может выполнять запросы к любым сервисам AWS, которые поддерживают ролевые сеансы.

Вопрос. Что представляют собой роли в IAM для инстансов EC2?

Роли в IAM для инстансов EC2 позволяют приложениям, запущенным в EC2, выполнять запросы к таким сервисам AWS, как Amazon S3, Amazon SQS и Amazon SNS, без необходимости копирования ключей доступа AWS для каждого инстанса. Подробнее см. в разделе IAM Roles for Amazon EC2.

Вопрос: Каковы возможности ролей в IAM для инстансов EC2?

Роли в IAM предоставляют следующие возможности для инстансов EC2.

Вопрос. Какую задачу решают роли в IAM для инстансов EC2?

Роли в IAM для инстансов EC2 упрощают развертывание ключей доступа AWS для инстансов EC2 и управление ими. Используя данную возможность, можно связать роль в IAM с инстансом. Затем ваш инстанс EC2 предоставит приложениям, запущенным в инстансе, временные данные для доступа. Приложения смогут использовать эти данные для безопасного выполнения запросов к ресурсам сервиса AWS, определенным в роли.

Вопрос. Как начать использовать роли IAM для инстансов EC2?

Чтобы понять, как роли работают с инстансами EC2, нужно создать роль, используя консоль IAM, запустить инстанс EC2, использующий эту роль, и затем изучить запущенный инстанс. Проанализировав метаданные инстанса, можно понять, как данные для доступа конкретной роли становятся доступными для инстанса. Можно также увидеть, как приложение, запущенное в инстансе, может использовать данную роль. Подробнее см. в разделе How Do I Get Started.

Вопрос. Можно ли использовать одну и ту же роль в IAM для нескольких инстансов EC2?

Да.

Вопрос. Можно ли изменить роль в IAM для запущенного инстанса EC2?

Да. Обычно роль инстанса EC2 назначается при запуске, но можно назначить роль и для уже работающего инстанса EC2. Узнать, как назначить роль для работающего инстанса, можно в разделе Роли IAM для Amazon EC2. Можно также изменить разрешения для роли IAM, связанной с работающим инстансом. Обновленные разрешения вступят в действие практически немедленно.

Вопрос. Можно ли связать роль IAM с уже работающим инстансом EC2?

Да. Для уже работающего инстанса EC2 можно назначить новую роль. Узнать, как назначить роль для уже работающего инстанса, можно в разделе Роли IAM для Amazon EC2.

Вопрос. Что будет, если удалить роль IAM, назначенную для работающего инстанса EC2?

Доступ будет немедленно запрещен любому приложению, запущенному в инстансе, который использует эту роль.

Вопрос. Можно ли контролировать то, какие роли в IAM пользователь IAM может связывать с инстансом EC2?

Да. Подробнее см. в разделе Разрешения, необходимые для использования ролей при работе с Amazon EC2.

Вопрос. Какие разрешения требуются для запуска инстансов EC2 с ролью IAM?

Для успешного запуска инстансов EC2 с ролями пользователь IAM должен обладать двумя различными разрешениями:

Вопрос: Кто может получать доступ к ключам доступа на инстансе EC2?

Любой локальный пользователь инстанса может получить доступ к ключам доступа, связанным с соответствующей ролью в IAM.

Вопрос: Как использовать роль IAM для приложения на инстансе EC2?

Если приложение разрабатывается с использованием SDK AWS, то SDK AWS автоматически использует ключи доступа AWS, ставшие доступными в инстансе EC2. Если SDK AWS не используется, запросить ключи доступа можно с помощью EC2 Instance Metadata Service. Подробнее см. в разделе Using an IAM Role to Grant Permissions to Applications Running on Amazon EC2 Instances.

Вопрос: Как обеспечить ротацию временных данных, подтверждающих права доступа к инстансу EC2?

Для временных данных, связанных с ролью в IAM и подтверждающих права доступа к AWS, ротация происходит автоматически несколько раз в день. Новые временные данные, подтверждающие права доступа, становятся доступными не позднее чем за пять минут до конца срока действия существующих временных данных.

Вопрос. Роли IAM для инстансов EC2 можно использовать с любыми типами инстансов или AMI?

Да. Роли в IAM для инстансов EC2 также работают в Amazon Virtual Private Cloud (VPC), со спотовыми и зарезервированными инстансами.

Вопрос: Что такое связанная с сервисом роль?

Связанная с сервисом роль – это тип роли, который связывается с сервисом AWS (иначе называемым «связанный сервис»), при этом данную роль может принимать на себя только этот связанный сервис. С помощью таких ролей можно делегировать сервисам AWS разрешения для создания ресурсов AWS и управления ими от имени пользователя.

Вопрос. Можно ли брать на себя связанную с сервисом роль?

Нет. Связанную с сервисом роль может брать на себя только конкретный связанный сервис. Именно по этой причине для связанной с сервисом роли нельзя изменить политику доверия.

Вопрос. Можно ли удалить связанную с сервисом роль?

Да. Если больше не требуется, чтобы сервис AWS выполнял действия от вашего имени, можно удалить связанную с сервисом роль. Перед удалением роли необходимо удалить все ресурсы AWS, связанные с этой ролью. Этот шаг защищает от случайного удаления роли, необходимой для правильной работы ресурсов AWS.

Вопрос. Как можно удалить связанную с сервисом роль?

Связанную с сервисом роль можно удалить из консоли IAM. Выберите «Roles» (Роли) на навигационной панели, выберите связанную с сервисом роль, которую требуется удалить, и нажмите «Delete role» (Удалить роль). (Примечание. При работе с Amazon Lex для удаления связанной с сервисом роли нужно использовать консоль Amazon Lex.)

Разрешения

Симулятор политик

Вопрос: Что такое симулятор политик IAM?

Симулятор политики IAM – это инструмент, позволяющий понять, проверить и оценить эффективность политик управления доступом.

Вопрос: Для чего можно использовать симулятор политик?

Симулятор политик можно использовать несколькими способами. Можно проверять изменения политик перед тем, как передать их в работу, чтобы убедиться, что они работают так, как нужно. Можно проводить оценку существующих политик, назначенных пользователям, группам и ролям, чтобы проверить разрешения и решить связанные с ними проблемы. Можно также использовать симулятор политик для того, чтобы разобраться, как политики IAM и политики на основании ресурсов работают совместно и предоставляют или отклоняют доступ к ресурсам AWS.

Вопрос. Кто может использовать симулятор политик?

Симулятор политик доступен для всех клиентов AWS.

Вопрос. Сколько стоит симулятор политик?

Симулятор политик предоставляется без дополнительной оплаты.

Вопрос. Как начать работу с сервисом?

Перейдите на страницу https://policysim.aws.amazon.com или нажмите ссылку в консоли IAM в меню «Инструменты» с правой стороны. Определите новую политику или выберите существующий набор политик, назначенный пользователю, группе или роли, для оценки. Затем выберите набор действий в списке сервисов AWS, введите всю информацию, требуемую для имитации запроса доступа, запустите имитационное моделирование и определите, разрешает или запрещает политика доступ к выбранным действиям и ресурсам. Чтобы узнать больше о симуляторе политик IAM, просмотрите видео по началу работы или ознакомьтесь с документацией.

Вопрос. Какие виды политик поддерживает симулятор политик IAM?

Симулятор политик поддерживает проверку новых и существующих политик, закрепленных за пользователями, группами или ролями. Кроме того, для политик на уровне ресурсов можно проверять предоставление доступа к определенному ресурсу для корзин Amazon S3, хранилищ Amazon Glacier, тем Amazon SNS и очередей Amazon SQS. Эта проверка включена в моделирование с указанием Amazon Resource Name (ARN) в поле «Resource» (Ресурс) раздела «Simulation Settings» (Настройки симуляции) для сервисов, которые поддерживают политики на уровне ресурсов.

Вопрос: Если внести изменения в политику в симуляторе, будут ли они применены к политике, используемой в рабочей среде?

Нет. Чтобы применить изменения в производственной среде, скопируйте политику, которую вы изменили в симуляторе, и закрепите ее за необходимым пользователем, группой или ролью IAM.

Вопрос. Можно ли использовать симулятор программным способом?

Да. Симулятор политик можно использовать не только в консоли, но и с помощью AWS SDK или интерфейса командной строки AWS. Используйте вызов API iam:SimulatePrincipalPolicy, чтобы проверить существующие политики IAM программным способом. Чтобы проверить работу новых или обновленных политик, еще не назначенных пользователям, группам или ролям, используйте вызов API iam:SimulateCustomPolicy.

Временные данные для доступа

Федерация удостоверений

Multi‑Factor Authentication

Вопрос: Что такое AWS MFA?

AWS Multi‑Factor Authentication (AWS MFA) обеспечивает дополнительный уровень безопасности, который можно использовать в среде AWS. Можно активировать AWS MFA для вашего аккаунта AWS, а также для отдельных пользователей AWS Identity and Access Management (IAM), которых вы создаете под своим аккаунтом.

Вопрос. Как работает AWS MFA?

Существует два основных способа выполнить аутентификацию с помощью устройства AWS MFA.

Вопрос: Как можно защитить ресурсы AWS с помощью MFA?

Требуется выполнить два простых действия.

1. Получить устройство MFA. Существует три варианта:

Посетите страницу AWS MFA, чтобы узнать, как приобрести аппаратное или виртуальное устройство MFA.

2. После приобретения устройства MFA его необходимо активировать в консоли IAM. Можно также использовать сервис AWS CLI, чтобы активировать виртуальное MFA и аппаратное MFA (устройство Thales) для пользователя IAM. Примечание. Интерфейс командной строки AWS CLI в настоящее время не поддерживает активацию ключей безопасности U2F.

Вопрос: Взимается ли плата за использование AWS MFA?

AWS не взимает дополнительной платы за использование AWS MFA с вашим аккаунтом AWS. Тем не менее, если потребуется использовать физическое устройство MFA, необходимо будет приобрести совместимое с AWS MFA устройство MFA от стороннего поставщика – Thales или Yubico. Для получения дополнительных сведений посетите веб‑сайт Yubico или Thales.

Вопрос. Можно ли иметь несколько активных устройств MFA для аккаунта AWS?

Да. Каждый пользователь IAM может иметь отдельное устройство MFA. При этом каждое идентификационное удостоверение (пользователь IAM или аккаунт root) может быть связано лишь с одним устройством MFA.

Вопрос. Можно ли использовать свой ключ безопасности U2F со множеством аккаунтов AWS?

Да. AWS позволяет использовать один ключ безопасности U2F с несколькими пользователями с правами root и пользователями IAM в разных аккаунтах.

Вопрос: Можно ли использовать виртуальное, аппаратное устройство MFA или MFA с помощью SMS с несколькими аккаунтами AWS?

Нет. Устройство для виртуальной или аппаратной MFA, а также номер мобильного телефона для MFA с помощью SMS связываются лишь с одним идентификационным удостоверением AWS (пользователем IAM или аккаунтом с правами root). Если на смартфоне установлено TOTP‑совместимое приложение, на одном смартфоне можно создать несколько виртуальных устройств MFA. Как и аппаратные устройства MFA (Thales), каждое из виртуальных устройств MFA связывается лишь с одним идентификационным удостоверением. Если вы разъедините (деактивируете) устройство MFA, его можно будет повторно использовать с другим идентификационным удостоверением AWS. Устройство MFA, связанное с устройством MFA, в данное время не может одновременно использоваться более чем одним идентификационным удостоверением.

Вопрос. У меня уже имеется аппаратное устройство MFA (Thales) от моего работодателя или от другого сервиса, которым я пользуюсь. Можно ли повторно использовать это устройство с AWS MFA?

Нет. Чтобы поддерживать использование вашего устройства MFA (Thales), AWS MFA необходимо знать связанные с ним уникальные конфиденциальные данные. Поскольку ограничения для обеспечения безопасности требуют, чтобы такие конфиденциальные данные никогда не становились достоянием нескольких сторон, AWS MFA не может поддерживать использование существующего устройства Thales. С AWS MFA можно использовать только совместимое аппаратное устройство MFA, приобретенное у компании Thales. Можно повторно использовать существующий ключ безопасности U2F с AWS MFA, так как ключи безопасности U2F не раскрывают никакие конфиденциальные данные нескольким сторонам.

Приобретение устройства MFA

Вопрос: У меня возникла проблема с заказом устройства MFA на веб‑сайте стороннего поставщика. Где можно получить помощь?

Обратитесь в службу поддержки пользователей компании Yubico или Thales.

Вопрос. Мне пришло дефектное или поврежденное устройство MFA от стороннего поставщика. Где можно получить помощь?

Обратитесь в службу поддержки пользователей компании Yubico или Thales.

Вопрос. Мне только что пришло устройство MFA от стороннего поставщика. Что нужно сделать?

Чтобы включить AWS MFA для своего аккаунта AWS, нужно просто активировать устройство MFA. Перейдите в консоль IAM для выполнения этой задачи.

Создание виртуального устройства MFA

Вопрос: Что такое виртуальное устройство MFA?

Виртуальное устройство MFA – это запись, созданная в совместимом с TOTP программном приложении, которое может генерировать шестизначные коды аутентификации. Это программное приложение можно запускать на любом совместимом вычислительном устройстве, например на смартфоне.

Вопрос: В чем различие между аппаратным и виртуальным устройством MFA?

Виртуальные устройства MFA могут использовать те же протоколы, что и физические устройства MFA. Виртуальные устройства MFA – это программные устройства, которые можно запустить на физических устройствах пользователя, например на смартфонах. Кроме того, большинство виртуальных приложений MFA позволяют включать несколько виртуальных устройств MFA, что делает их более удобными по сравнению с физическими устройствами MFA.

Вопрос: Какие виртуальные приложения MFA поддерживаются в AWS MFA?

С AWS MFA можно использовать приложения, которые генерируют TOTP‑совместимые коды аутентификации, например приложение Google Authenticator. Поддерживается инициализация виртуальных устройств MFA путем автоматического сканирования QR‑кода с помощью камеры устройства или ввода начального числа вручную в виртуальном приложении MFA.

Посетите страницу MFA, на которой приведен список поддерживаемых виртуальных приложений MFA.

Вопрос: Что такое QR‑код?

QR‑код представляет собой двумерный штрих‑код, который можно прочитать с помощью специализированных устройств для чтения QR‑кодов и большинства смартфонов. Этот код состоит из черных квадратов, образующих квадрат большего размера на белом фоне. QR-код содержит информацию о настройках безопасности, необходимую для инициализации виртуального устройства MFA в вашем виртуальном MFA-приложении.

Вопрос: Как создать новое виртуальное устройство MFA?

В консоли IAM можно настроить новое виртуальное устройство MFA для пользователя IAM, а также для аккаунта AWS с правами root. Кроме того, создать новые виртуальные устройства MFA для аккаунта можно с помощью команды aws iam create-virtual-mfa-device в интерфейсе командной строки AWS или API CreateVirtualMFADevice. Команда aws iam create‑virtual‑mfa‑device и API CreateVirtualMFADevice возвращают необходимую информацию о настройке, называемую начальным числом, для настройки виртуального устройства MFA в приложении, совместимом с AWS MFA. Можно либо разрешить пользователям IAM вызывать этот API напрямую, либо выполнять для них первоначальную инициализацию.

Вопрос. Как следует обращаться с материалом начальных чисел для виртуальных устройств MFA и распределять его?

Следует обращаться с материалом начальных чисел, как с любым другим секретом (например, с секретными ключами и паролями AWS).

Вопрос: Как предоставить пользователю IAM возможность управлять виртуальными устройствами MFA под соответствующим аккаунтом?

Предоставьте пользователю IAM разрешение вызывать API CreateVirtualMFADevice. Этот API можно использовать для инициализации новых виртуальных устройств MFA.

Вопрос: Можно ли еще получить ознакомительный доступ к SMS MFA?

Мы больше не регистрируем новых участников на режим ознакомления с SMS MFA. Мы рекомендуем использовать MFA в аккаунте AWS, применяя ключ безопасности U2F, аппаратное устройство или виртуальное устройство MFA.

Вопрос. Когда закончится режим ознакомления для MFA с помощью SMS?

С 1 февраля 2019 года AWS больше не будет требовать от пользователей IAM ввода шестизначного кода MFA, если пользователь IAM настроен с помощью «устройства SMS MFA». Эти пользователи больше не будут получать SMS-код при входе в систему. Мы рекомендуем использовать MFA, применяя ключ безопасности U2F, аппаратное или виртуальное устройство MFA. Возможность MFA с помощью SMS можно продолжать использовать до 31 января 2019 года.

Включение устройств AWS MFA

Вопрос: Где можно включить AWS MFA?

AWS MFA для аккаунта AWS и соответствующих пользователей IAM можно включить в консоли IAM, с помощью интерфейса командной строки AWS или вызова API. Примечание. Сервис AWS CLI и API AWS в настоящее время не поддерживают активацию ключа безопасности U2F.

Вопрос: Какая информация потребуется для активации аппаратного или виртуального устройства MFA?

Если активация устройства MFA выполняется с помощью консоли IAM, потребуется только само устройство. Если используется интерфейс командной строки AWS или API IAM, потребуются следующие сведения.

1. Серийный номер устройства MFA. Формат серийного номера зависит от того, устройство какого типа будет использоваться – аппаратное или виртуальное.

2. Два последовательных кода MFA, отображаемых устройством MFA.

Вопрос. Мое устройство MFA, кажется, работает нормально, но я не могу активировать его. Что можно сделать?

Для получения помощи свяжитесь с нами.

Использование AWS MFA

Вопрос: Если я включу AWS MFA для своего аккаунта с правами root в AWS или пользователей IAM, нужно ли им будет всегда использовать MFA для входа в Консоль управления AWS?

Да. Пользователь AWS с правами root и пользователи IAM должны иметь с собой устройство MFA всякий раз, когда захотят выполнить вход на какой‑либо веб‑сайт AWS.

Если устройство потеряно, повреждено, украдено или не работает, можно войти с помощью альтернативных факторов аутентификации, деактивировать устройство MFA и активировать новое устройство MFA. С точки зрения безопасности рекомендуется также изменить пароль аккаунта с правами root.

Если пользователи IAM потеряют или повредят устройство MFA либо если оно будет похищено или перестанет работать, вы сможете отключить AWS MFA, используя консоль IAM или интерфейс командной строки AWS.

Вопрос: Если я включу AWS MFA для своего аккаунта root в AWS или для пользователей IAM, нужно ли им будет всегда выполнять задание MFA для непосредственного вызова API AWS?

Нет, это не обязательно. Однако при вызове API, доступ к которым защищен с помощью MFA, нужно будет выполнять задание MFA.

Если вы вызываете API AWS, используя ключи доступа своего аккаунта root в AWS или пользователей IAM, вводить код MFA не потребуется. По соображениям безопасности мы рекомендуем удалить из аккаунта root в AWS все ключи доступа и использовать для вызова API AWS только ключи доступа пользователей IAM с разрешениями соответствующего уровня.

Примечание. Ключи безопасности U2F в данное время не работают с API, доступ к которым защищен с помощью MFA, и не могут использоваться как MFA для API AWS.

Вопрос: Как выполнить вход на портал AWS и в Консоль управления AWS, используя свое устройство MFA?

Вход выполняется в два этапа, как описано ниже.

Вопрос: Влияет ли AWS MFA на то, каким образом я получаю доступ к API сервисов AWS?

AWS MFA изменяет способ доступа пользователей IAM к API сервисов AWS только в том случае, если администраторы аккаунта решат активировать доступ к API, защищенный с помощью MFA. Администраторы могут активировать эту возможность, чтобы добавить дополнительный уровень безопасности для доступа к конфиденциальным API, требуя при вызове таких API выполнять аутентификацию с помощью устройства AWS MFA. Дополнительную информацию см. в разделе документации MFA‑protected API access.

К другим исключениям относятся API управления версиями S3 PUT Bucket, API управления версиями GET Bucket и API DELETE Object. Это позволяет требовать, чтобы для удаления или изменения состояния управления версиями корзины использовалась многофакторная аутентификация. Дополнительную информацию см. в документации по S3, где подробно обсуждается настройка корзины с помощью MFA Delete.

Во всех остальных случаях AWS MFA в настоящее время не изменяет способ доступа к API сервисов AWS.

Примечание. Ключи безопасности U2F в данное время не работают с API, доступ к которым защищен с помощью MFA, и не могут использоваться как MFA для API AWS.

Вопрос: Можно ли использовать полученный код MFA, полученный от виртуального или аппаратного MFA, более одного раза?

Нет. По соображениям безопасности каждый код MFA, полученный с помощью виртуального или аппаратного устройства MFA, можно использовать лишь однократно.

Вопрос: Меня недавно попросили повторно синхронизировать устройство MFA, поскольку мои коды MFA были отклонены. Стоит ли беспокоиться по этому поводу?

Нет, такое может происходить время от времени. Для виртуального и аппаратного устройства MFA необходимо, чтобы часы устройства аутентификации были синхронизированы с часами на наших серверах. Иногда показания часов расходятся. Если это происходит, когда вы используете устройство MFA для выполнения входа на защищенные страницы веб-сайта AWS или в Консоль управления AWS, AWS автоматически пытается повторно синхронизировать устройство MFA, попросив вас предоставить два последовательных кода MFA (аналогично тому, как это происходило в процессе активации).

Ключи безопасности U2F не могут рассинхронизироваться, поэтому их нет надобности синхронизировать.

Вопрос. Мое устройство MFA в целом работает нормально, но мне не удается использовать его для входа в Консоль управления AWS. Что делать?

Если вы используете виртуальное или аппаратное устройство MFA, рекомендуем повторно синхронизировать устройства MFA с учетными данными пользователя IAM. Если вы уже пытались выполнить повторную синхронизацию и по‑прежнему сталкиваетесь с проблемами при входе в систему, можно войти с использованием альтернативных факторов аутентификации и выполнить сброс устройства MFA.

Если вы используете ключи безопасности U2F, можно войти с помощью альтернативных факторов аутентификации и перезагрузить устройство MFA.

Если проблемы решить не удалось, обратитесь к нам за помощью.

Вопрос. Мое устройство аутентификации MFA потеряно, повреждено, украдено или не работает, и теперь я не могу выполнить вход в Консоль управления AWS. Что можно сделать?

Если устройство MFA связано с аккаунтом root AWS, можно сделать следующее.

Сброс устройства MFA можно выполнить из Консоли управления AWS, выполнив вход в консоль с паролем, а затем подтвердив адрес электронной почты и номер телефона, связанные с аккаунтом root.

Если устройство MFA потеряно, повреждено, украдено или не работает, можно войти с помощью альтернативных факторов аутентификации, деактивировать устройство MFA и активировать новое устройство MFA. С точки зрения безопасности рекомендуется также изменить пароль аккаунта с правами root.

Если требуется новое устройство MFA, можно приобрести его у стороннего поставщика, Yubico или Thales либо выделить новое виртуальное устройство MFA своему аккаунту, используя консоль IAM.

Если вы пробовали предложенные выше подходы и по‑прежнему не можете войти в систему, обратитесь в службу AWS Support.

Вопрос: Как отключить AWS MFA?

Чтобы отключить AWS MFA для аккаунта AWS, можно деактивировать устройство MFA, используя страницу «Security Credentials» (Данные для доступа). Чтобы отключить AWS MFA для ваших пользователей IAM, можно использовать консоль IAM или интерфейс командной строки AWS.

Вопрос: Можно ли использовать AWS MFA в GovCloud?

Да, аппаратные и виртуальные устройства AWS MFA можно использовать в GovCloud.

Доступ к API, защищенный с помощью MFA

Вопрос: Что такое доступ к API, защищенный с помощью MFA?

Доступ к API, защищенный с помощью MFA, – это дополнительные функциональные возможности, позволяющие администраторам аккаунтов обеспечивать принудительную дополнительную аутентификацию для определенных API, требуя от пользователей указывать второй фактор идентификации в дополнение к паролю. В частности, это позволяет администраторам включать в свои политики IAM условия, которые проверяют и запрашивают MFA‑аутентификацию для доступа к отдельным API. Пользователи, выполняющие вызов этих API, должны сначала получить временные данные для доступа, которые подтверждают, что пользователь ввел действительный код MFA.

Вопрос. Можно ли использовать свой ключ безопасности U2F с API, защищенными с помощью MFA?

Нет. API, защищенные с помощью MFA, в данное время не поддерживают ключи безопасности U2F.

Вопрос: Какую проблему решает доступ к API, защищенный с помощью MFA?

Ранее клиенты могли потребовать MFA для доступа к Консоли управления AWS, но не могли обеспечить принудительное выполнение требований MFA со стороны разработчиков и приложений, непосредственно взаимодействующих с API сервисов AWS. Доступ к API, защищенный с помощью MFA, обеспечивает повсеместное принудительное соблюдение политик IAM независимо от способа доступа. В результате теперь можно разработать собственное приложение, которое использует AWS и предлагает пользователям выполнить MFA‑аутентификацию перед вызовом API, обладающих широкими возможностями или предоставляющих доступ к конфиденциальным ресурсам.

Вопрос: Как начать использовать доступ к API, защищенный с помощью MFA?

Для начала использования требуется выполнить два простых действия.

Вопрос. Как разработчики и пользователи получают доступ к API и ресурсам, защищенным с помощью MFA?

Разработчики и пользователи могут использовать доступ к API, защищенным с помощью MFA, в Консоли управления AWS и в самих API.

Чтобы выполнить вход в Консоль управления AWS, любой пользователь IAM с включенной MFA должен выполнить аутентификацию с помощью своего устройства. Пользователи без включенной MFA не могут получить доступ к API и ресурсам, защищенным с помощью MFA.

На уровне API разработчики могут интегрировать AWS MFA в свои приложения, чтобы пользователи получали запрос на аутентификацию с помощью назначенных им MFA-устройств перед вызовом мощных API или получением доступа к конфиденциальным ресурсам. Разработчики включают эти функциональные возможности путем добавления дополнительных параметров MFA (серийного номера и кода MFA) в запросы на получение временных данных, подтверждающих права доступа (такие запросы называются также «запросами на сеанс»). Если параметры действительны, возвращаются временные данные для доступа, которые указывают состояние MFA. Дополнительную информацию см. в документации по временным данным, подтверждающим права доступа.

Вопрос. Кто может использовать доступ к API, защищенный с помощью MFA?

Доступ к API, защищенный с помощью MFA, могут бесплатно использовать все клиенты AWS.

Вопрос: С какими сервисами работает доступ к API, защищенный с помощью MFA?

Доступ к API, защищенный с помощью MFA, поддерживается всеми сервисами AWS, которые поддерживают временные данные для доступа. Полный список поддерживаемых сервисов см. в разделе AWS Services that Work with IAM (ориентируйтесь на столбец «Supports temporary security credentials»).

Вопрос: Что произойдет, если при запросе временных данных для доступа пользователь предоставит некорректную информацию с устройства MFA?

Такой запрос на предоставление временных данных для доступа будет отклонен. Запросы на предоставление временных данных для доступа, в которых указываются параметры MFA, должны содержать корректный серийный номер устройства, связанного с пользователем IAM, а также действительный код MFA.

Вопрос: Ограничивает ли доступ к API, защищенный с помощью MFA, доступ для аккаунтов AWS с правами root?

Нет, доступ к API, защищенный с помощью MFA, ограничивает только доступ для пользователей IAM. Аккаунты root не связаны с политиками IAM, поэтому мы рекомендуем для взаимодействия с API сервисов AWS создавать пользователей IAM, а не данные доступа для аккаунтов AWS с правами root.

Вопрос: Должны ли пользователи иметь назначенные им устройства MFA, чтобы использовать доступ к API, защищенным с помощью MFA?

Да, пользователю сначала должно быть назначено уникальное аппаратное или виртуальное устройство MFA.

Вопрос: Совместим ли доступ к API, защищенным с помощью MFA, с объектами S3, очередями SQS и темами SNS?

Да.

Вопрос: Как доступ к API, защищенный с помощью MFA, взаимодействует с существующими примерами использования MFA, например S3 MFA Delete?

Доступ к API, защищенный с помощью MFA, и S3 MFA Delete не взаимодействуют друг с другом. В настоящее время S3 MFA Delete не поддерживает временные данные, подтверждающие права доступа. Вместо этого вызовы API S3 MFA Delete должны совершаться с помощью долговременных ключей доступа.

Вопрос: Работает ли доступ к API, защищенный с помощью MFA, в GovCloud (США)?

Да.

Вопрос: Работает ли доступ к API, защищенный с помощью MFA, для федеративных пользователей?

Клиенты не могут использовать доступ к API, защищенный с помощью MFA, для управления доступом федеративных пользователей. API GetFederatedSession не принимает параметры MFA. Поскольку федеративные пользователи не могут выполнять аутентификацию с помощью устройств AWS MFA, они не могут получать доступ к ресурсам, для которых назначен доступ к API, защищенный с помощью MFA.

Вопрос. Как оплачивается использование IAM?

IAM – это возможность аккаунта AWS, которая предоставляется без дополнительной оплаты. Плата начисляется только за использование созданными пользователями других сервисов AWS.