Реанимировать HDD после неудачного Secure Erase через Parted Magic

Всем привет. Ситуация такова:

Перед продажей HDD решил стереть с него все данные без возможности восстановления. Для этого воспользовался Parted Magic OS и через Secure Erase начал форматировать. При запуске форматирования примерное время ожидания составляло какое-то огромное число (что-то около 83548ч. (короче около месяца)), я подумал что программа ещё не высчитала примерное время окончания форматирования и забил (ну а что делать, отменить форматирование нельзя). После этого пошел спать. На утро проснулся и увидел что ПК выключен, оказалось что выключали свет (я знаю что перед началом форматирование есть предупреждение о возможности кирпича). Запустил винду (на другом hhd стоит), запускалась гораздо дольше (из-за недоформатированного диска). В диспетчере управления дисками виду такую картину, как на первом скриншоте. Пробовал оба варианта, выдает ошибку ввода/вывода.

Есть ли возможность реанимировать ЖД? Или уже всё, с концами?

Прикладываю скрины CrystalDiskInfo, начало проверки HD Tune Pro (дальше наверняка так же пойдёт), если нужно что ещё пишите.

Можно ли реанимировать HDD после удара??

сдох винт на ноутбуке выдает ошибку при форматировании PM каковы могут быть причины краха? можно.

Восстановить данные с HDD после Erase

Подскажите, пожалуйста. Была запущенна проверка HDD программой «HDD Test» в режиме Erase! Через.

Нет доступа к локальному диску после неудачного объединения томов через Acronis

Здраствуйте.Проблема возникла после неудачного объединения томов через Acronis.Теперь не могу.

Nero secure disk viewer. После добавления файла на зашифрованный диск, secure viewer не видит фалов

Всех приветствую. Случилась малость не приятность. Имелся перезаписываемый диск блю-рей с.

Низкоуровневый ремонт. Чиним жесткий диск с MHDD

Содержание статьи

Введение

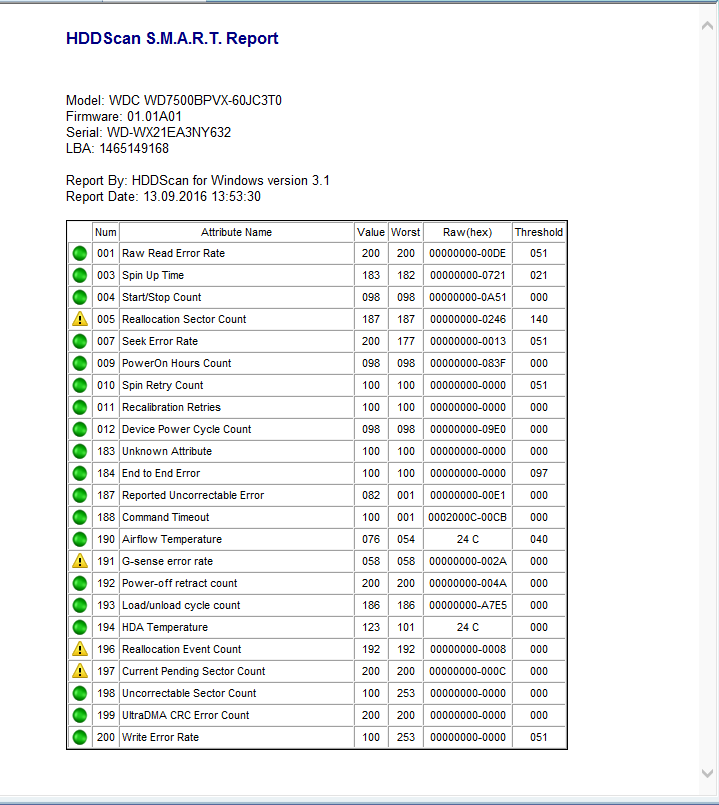

Если SMART показывает проблемы, чаще всего это означает одно: диск вот-вот начнет сыпаться, и повлиять может даже лишняя загрузка ОС. Следующее, что нужно понять, — это софтверные на нем «бэды» или хардварные. Если хардварных не так много, то диск еще можно попытаться вернуть к жизни.

Думаю, ты слышал о таких продуктах, как MHDD и Victoria. Они незаменимы для низкоуровневой работы с жестким диском и помогут тебе совершить великие подвиги в восстановлении и диагностике. О Victoria «Хакер» уже писал пару выпусков назад, теперь настало время разобраться со второй — архаичной, но по-прежнему мегаполезной утилитой.

MHDD — это небольшая, но мощная бесплатная программа, которая предназначена для работы с накопителями на самом низком уровне (насколько это возможно). Первая версия была выпущена Дмитрием Постриганем в 2000 году. Она могла сканировать поверхность накопителя с интерфейсом IDE в режиме CHS. Сейчас MHDD — это значительно больше, чем диагностика. С MHDD ты можешь делать все что угодно: диагностировать накопители, выполнять чтение и запись произвольных секторов, управлять системой SMART, парольной системой, системой управления шумовыми характеристиками, а также изменять размер накопителя.

Ох уж эти интерфейсы

Не каждый интерфейс может корректно распознаваться программой.

Интерфейс SATA. Есть вероятность, что диск не определится в MHDD. Причина может заключаться в режиме работы SATA-контроллера (IDE и AHCI) в BIOS. MHDD, увы, не поддерживает режим AHCI. Необходимо менять настройки BIOS. Хуже всего то, что нынче не все матплаты поддерживают этот режим. Выходом может стать только использование машины с подходящей материнкой или отказ от MHDD.

Интерфейс SCSI. Может не определиться драйвер SCSI-контроллера.

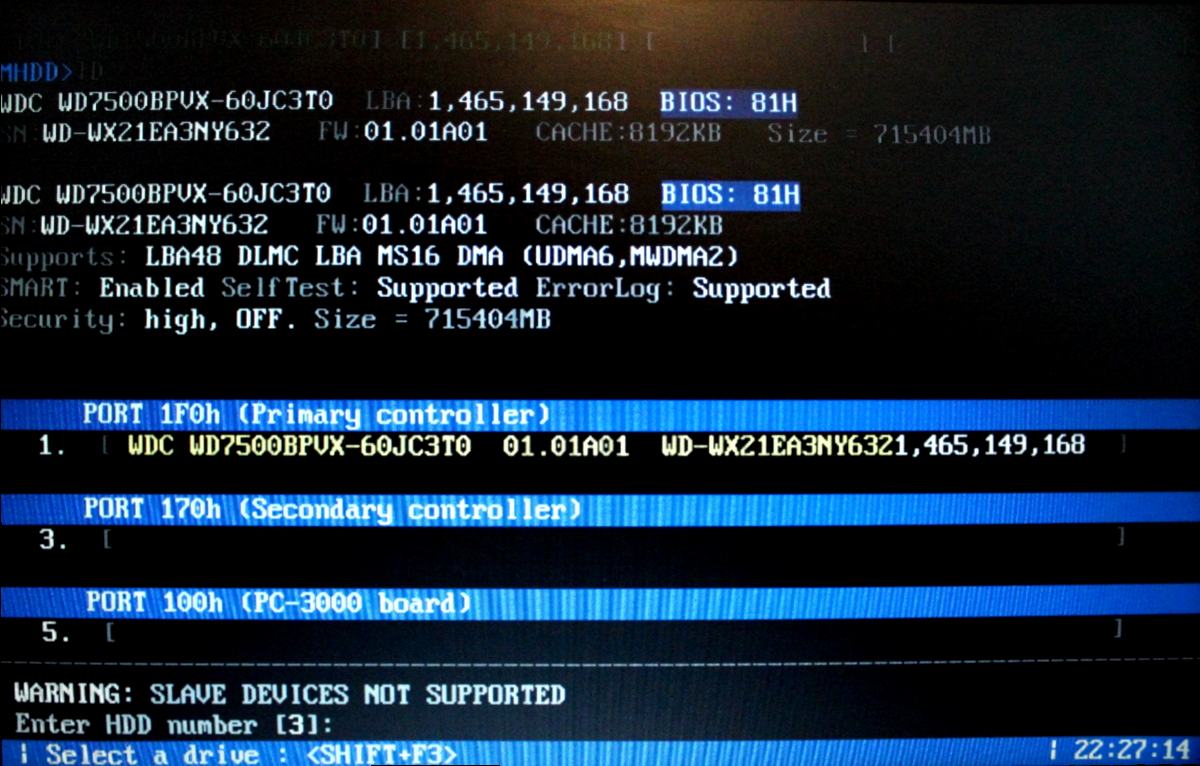

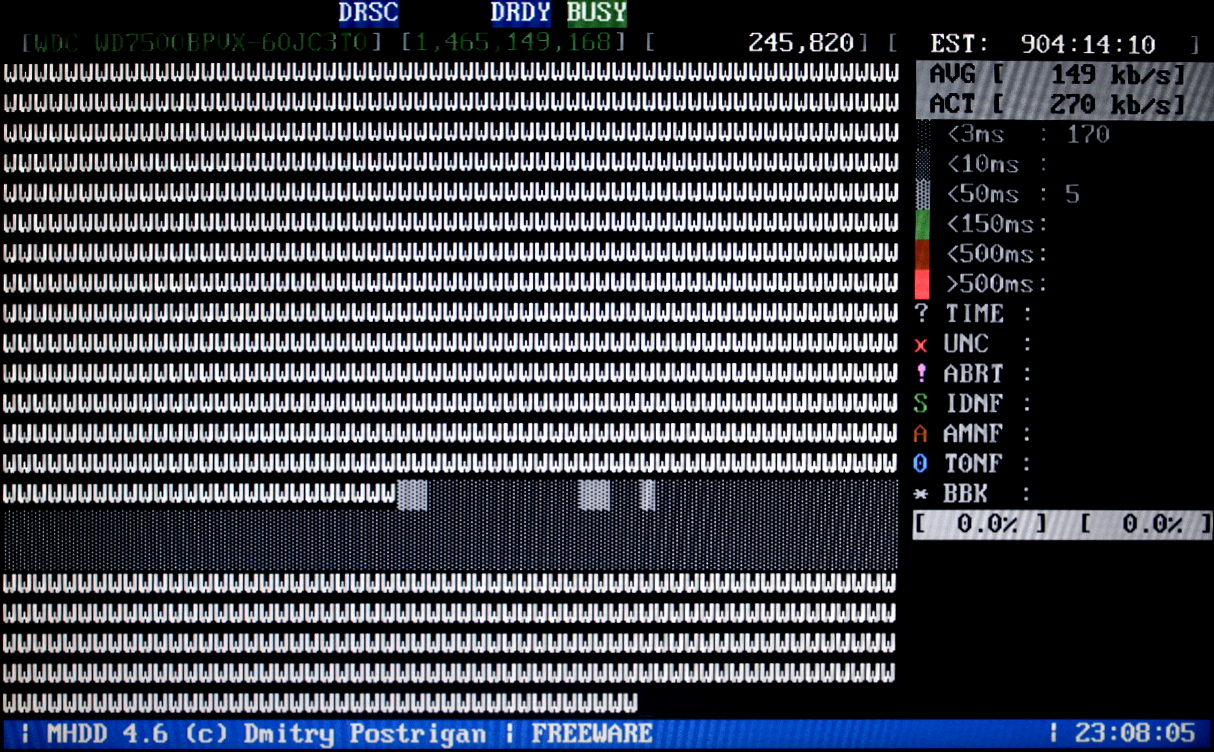

Итак, я беру с полки один из сломанных дисков (я обычно клею на них этикетку broken) и сейчас попробую воскресить его, чтобы показать тебе, как это работает на практике. У меня на руках оказался винт WDC WD7500BPVX-60JC3T0 с винегретом вместо системы и всех файлов на нем.

Раз уж ситуация настолько печальна, я могу с чистой совестью форматировать диск вдоль и поперек, что заметно упрощает мою задачу. Но для начала давай разберемся с небольшой теорией и планом восстановления.

Готовимся

Первоначально диск должен инициализироваться программой, что вполне логично. После этого производится сканирование поверхности, которое дает понимание текущего положения дел: MHDD покажет состояние поверхности харда. Затем нужно будет отформатировать диск и провести проверку еще раз. Обычно на этом этапе софт-бэды пропадают, и остаются только хардварные. Далее можно будет выполнить процедуру REMAP, чтобы бэд-блоки переназначить в служебную область.

Главная проблема в том, что служебная область не резиновая, и даже после всех операций за диском нужно смотреть. Если бэд-блоки продолжают появляться, то диск, как ни старайся, уже не жилец. Но в более удачных случаях этот способ должен помочь. Как показывает практика, после ремапа диск может проработать еще очень много времени и даже пережить соседей по корзине. В другие разы он умирает сразу же после перезагрузки — тут уж как повезет, и предсказать эффект практически невозможно.

Не убий

Угробить диск значительно проще, чем восстановить его. К примеру, каждому известно (или должно быть известно), что к печальным последствиям ведет отсоединение шлейфа во время работы. Также крайне не рекомендуем бездумно переключать флаги и выполнять команды в MHDD. Внимательно читай документацию и не начинай что-то делать, если до конца не понимаешь, к чему это может привести.

Что ж, можно приступать к делу! Для начала создаем загрузочную флешку. Для этого я рекомендую USB Tools — полная инструкция и сам DOS есть вот здесь. Когда носитель готов, остается только бросить в его корень MHDD, чтобы лишний раз не лазить по директориям из командной строки.

Чтобы диск, подключенный на первый канал, точно отображался, нужно подредактировать конфиг mhdd.cfg, который лежит в папке CFG.

Как я уже говорил, сканирование любого устройства возможно, только если оно определяется командами ID или EID (или нажатием F2).

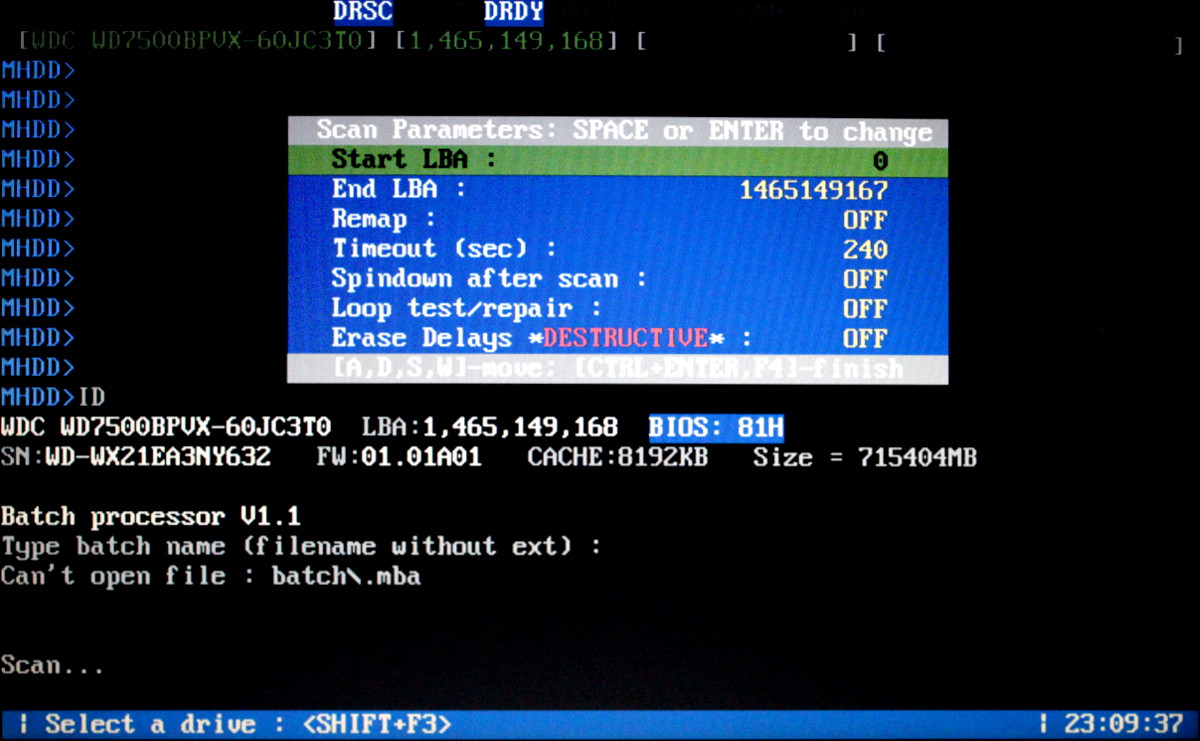

Сканируем

Чтобы выполнить сканирование, набираем SCAN и жмем ENTER или используем F4. Появится меню, из которого можно изменить часть настроек. По умолчанию начальный сектор равен нулю (стартовый сектор). Конечный сектор равен максимально возможному (конец диска). Все деструктивные по отношению к пользовательским данным функции (Remap, Erase Delays) по умолчанию выключены.

Давай пройдемся по параметрам сканирования.

Снова нажимаем F4 для запуска сканирования. MHDD сканирует накопители блоками. Для накопителей IDE/SATA один блок равен 255 секторам (130 560 байт).

Вот как работает сканирование:

MHDD повторяет шаги 1–5 до конечного сектора. Если нужен протокол сканирования, его всегда можно найти в файле log/mhdd.log. Во время сканирования ты можешь увидеть много прямоугольников разного цвета. Чтобы ты не сильно пугался, привожу выдержку из справки:

Первое, что должно быть сделано, — это полная очистка поверхности командой erase. Если это не помогло, то scan с включенной опцией EraseWaits. Если bad-блоки так и не исчезли, следует запустить scan с включенной опцией Remap.

Восстанавливаем

Накопитель пересчитает поля ECC для каждого сектора. Это помогает избавиться от так называемых soft-bad-блоков. Если стирание не помогло, запускаем сканирование с включенной опцией REMAP.

Если видишь, что каждый блок содержит ошибку, не пытайся стирать накопитель или сканировать с включенной опцией REMAP. Скорее всего, у накопителя повреждена служебная область, и это не может быть исправлено стандартными командами MHDD.

Внимательный читатель, посмотрев на картинки сканирования диска, вероятно, присвистнул и сокрушенно покачал головой. Да, мой диск, пока я писал статью, умер окончательно. Количество хардварных бэдов превысило все допустимые пределы, и к набиванию последних строк статьи он уже хрустел, как трактор «Беларусь». Это к слову о том, что если диск начинает сыпаться, то доверять ему нельзя, особенно если появляются хардварные бэды. Ремап сможет помочь тогда, когда диск еще не начал активно сыпаться, но на поверхности возникли дефекты. В любом случае, даже если починить удалось, используй такой диск только для некритичных данных и ни в коем случае не как основной.

О чем сигнализируют индикаторы

Когда загорается ERR, смотри в правую верхнюю часть экрана: там будет отображен тип последней ошибки:

Вверху могут появляться еще два индикатора: PWD сигнализирует об установленном аппаратном пароле, HPА появляется в том случае, если размер накопителя был изменен с помощью команды HPA (обычно используется для скрытия бэд-блоков в конце диска).

Сравнение Secure Erase и других методов удаления данных в гос. ведомствах

Технически, существуют и другие методы уничтожения данных, не основанные на перезаписи секторов на носители, например уничтожение носителей в шреддерах, размагничивание жёстких дисков или сжигание жестких дисков и SSD. Как правило, термин «очистка данных» относится именно к программным методам удаления информации.

Список методов очистки данных

Вот несколько популярных методов очистки данных, используемых программами уничтожения данных:

Большинство программ уничтожения данных также позволяют настроить свой собственный метод очистки данных с любым шаблоном перезаписи и таким количеством проходов, которые вы хотите. Например, программа может разрешить перезаписать данные нулями во время первого прохода, единицами на втором проходе, а затем случайными символами в течение еще восьми проходов.

Какой метод очистки данных является лучшим?

Использование любого метода очистки для удаления данных на самом деле просто сводится к записи других данных поверх ваших предыдущих – это происходит и когда вы безопасно удаляете один файл, и когда очищаете весь жёсткий диск или дисковый массив.

Если одной перезаписи достаточно, почему существует так много методов очистки данных?

Некоторые исследователи считают, что существуют или могут появиться методы извлечения информации с жестких дисков, использующие остаточную намагниченность пластин, которые позволят восстановить данные даже после полной перезаписи каждого сектора на диске. Поэтому независимо друг от друга разные организации разработали собственные стандарты, гарантирующие невозможность восстановления не только существующими сегодня методами, но и теми, что появятся в будущем. Говоря простым языком, каждый пытается сделать себе имя на том, что непонятно и недоступно остальным.

Что значит «проверка записи»?

Большинство методов безопасного стирания устройств используют проверку записи сектора, чтобы убедиться, что его содержимое действительно было изменено. Некоторые программы очистки данных позволяют изменять количество таковых проверок: единожды в самом конце процесса (после того, как все проходы были завершены), или после каждого прохода.

Secure Erase

После того, как жесткий диск был стерт с помощью программы, которая использует команды SecureErase, ни одна программа восстановления файлов или разделов не сможет извлечь данные из диска. Работает этот метод следующим образом:

1 проход: заполнение единицами или нулями

Никакая проверка перезаписи здесь не нужна, потому что процесс перезаписи контролируется прошивкой жёсткого диска. Благодаря этому, SecureErase работает быстрее других методов очистки данных и, возможно, более эффективно.

Подробнее о Secure Erase

Использование SecureErase для удаления данных с жесткого диска часто считается лучшим способом, потому что он осуществляется на низком уровне. Ни операционная система, ни файловая система не имеют отношения к процессу, когда сам контроллер последовательно перезаписывает весь жёсткий диск.

Чтобы выполнить команду SecureErase, необходимо использовать программу, которая взаимодействует непосредственно с жестким диском. Одной из таких программ является HDD Erase, разработанная Центром Исследований Магнитной Записи Калифорнийского университета в Сан-Диего. (https://cmrr.ucsd.edu/resources/secure-erase.html)

Функция SecureErase реализована не во всех жёстких дисках и SSD. Некоторые файловые шредеры и программы очистки данных используют слова Secure Erase в технических характеристиках, но если они специально не указывают поддержку этой функции, вероятно они используют какие-то другие алгоритмы.

Применение SecureErase в СХД:

Большинство систем хранения данных, включая корпоративные модели и NAS-ы для домашних пользователей от компаний Huawei, QNAP и Synology поддерживают функцию Secure Erase: просто выберите диск, который требуется очистить, запустите функцию «очистка диска», и ждите, пока процесс завершится. Естественно, до этого надо удалить диск из используемого массива.

Применение SecureErase на настольных компьютерах и в ноутбуках

Функция безопасного стирания диска может быть интегрирована в UEFI, что является лучшим и самым удобным методом очистки. Если же её нет- вот список программ, использующих метод SecureErase:

Применение SecureErase для SSD

Как правило, если вы применяете команду SecureErase к SSD диску, контроллер понимает её и исполняет, сбрасывая все ячейки памяти командой Block Erase, включая те, что зарезервированы для внутренних нужд в состояние “Empty”. Не затрагиваются только данные SMART, прошивка и таблица повреждённых ячеек. Диск возвращается в состояние нового и восстанавливает заводскую скорость записи. На обычном SSD эта команда выполняется за минуту-две против нескольких часов на HDD.

Программы, разработанные для вычищения жёстких дисков методом SecureErase, будут работать и с SATA SSD. То есть, если в системе хранения данных есть функция быстрой очистки дисков, она будет работать и с SATA SSD накопителями. На персональных компьютерах лучше пользоваться утилитами от производителя SSD:

Большинство SAS/ NVME / PCI Express SSD аналогичным образом очищаются, используя команду SecureErase или Format Unit. Кстати, если во время процесса очистки SSD отключить питание, то при следующем включении накопитель первым делом закончит выполнение очистки и только потом перейдёт в состояние готовности.

Альтернативой использованию команды Secure Erase может стать простое форматирование с последующим выполнением команды TRIM. Контроллер накопителя аналогичным образом освобождает ячейки памяти, надёжно затирая всё, что в них хранилось ранее.

Производители SSD настоятельно не рекомендуют использовать для них все те способы многократной перезаписи данных, разработанные для жёстких дисков, так как во-первых, это повышает износ накопителя, а во-вторых эти методы не очищают недоступные для операционной системы ячейки данных, включая области перераспределения и поврежденные блоки.

Таким образом, мы с вами выяснили, что SecureErase и встроенные команды очистки HDD/SDD – это надёжный проверенный годами способ гарантированно удалить любые данные, так что ни один хакер, ни одна лаборатория их не восстановит. Тем не менее, боясь неизведанного, люди придумали многопроходные способы удаления данных.

Общепринятые стандарты удаления данных

Все рассматриваемы ниже стандарты удаления данных реализуются программно, и больше всего подходят для удаления отдельных файлов или логических томов, в том числе в больших дисковых массивах. Мы сведём их в таблицу, чтобы вы могли легко сравнить их между собой.

Интересно, что минобороны и министерство безопасности США отказались от любых программных методов очистки данных, решив что уничтожение может быть только физическим. В настоящее время в формулярах, распространяемых этими ведомствами, указано, что при уничтожении носителей данных допускается использовать измельчители в крошку диаметром 2 мм, размагничиватели или печи для сжигания при температуре не ниже 1600 градусов Цельсия.

В настоящее время всё больше компаний выбирают перманентное шифрование в качестве альтернативы удалению данных: данные хранятся на носителе всегда в зашифрованном виде, и при необходимости утилизации ключ шифрования попросту удаляется.

Михаил Дегтярёв (aka LIKE OFF)

11/02.2019

Удалить всё: как стереть данные и вернуть NVMe SSD к заводским настройкам

Привет, Хабр! Мы часто говорим о способах восстановления данных на магнитных и твердотельных накопителях, резервном копировании, создании RAID’ов и прочих ухищрениях, которые помогают не остаться без важной информации в самый неподходящий момент нашей цифровой жизни. А что делать, если в какой-то момент нам понадобится уничтожить данные на одном из SSD-накопителей и вернуть его в исходное состояние, будто он только что из коробки?

Или же, наоборот. Понадобилось вам, допустим, надежно затереть все данные на твердотельном “диске”. Причем так, чтобы восстановить их было невозможно. А то мало ли любопытных людей и охотников за данными. Что делать в таких ситуациях? Достаточно ли просто форматнуть SSD, как традиционный HDD (если вы не шаманили с прошивкой “жестянки”, конечно) или же потребуется что-то еще?

К сожалению, простое форматирование ячеек памяти нельзя назвать высоким залогом надежного стирания данных. В случае с SATA-накопителями поможет функция ATA Secure Erase, о которой мы рассказывали в другой статье. Но что делать с в m.2/mSATA-накопителями? Здесь на помощь приходит функция криптографического стирания (Crypto Erase), которая реализована на таких устройствах, как Kingston UV500, A2000, KC2000, KC600. Безопасность — одна из основных функций этих накопителей, включающая 256-битное самошифрование основе алгоритма AES, совместимость с решениями безопасности TCG Opal 2.0, стандартом безопасности IEEE1667, а также встроенной поддержкой Microsoft eDrive и BitLocker.

С вышеперечисленными SSD-накопителями конечные пользователи могут содержать все данные в безопасности от посторонних глаз, даже если накопитель будет вынут из основного компьютера и установлен в чужой ПК. Нетрудно догадаться, что подобные накопители нацелены на использование по большей части в бизнес-среде для предотвращения, например, попыток промышленного шпионажа. Не менее трудно предположить и то, что для обеспечения максимальной безопасности в этих накопителях просто обязана быть возможность стирания данных навсегда. В нашем с вами случае — эта функция называется TCG Revert.

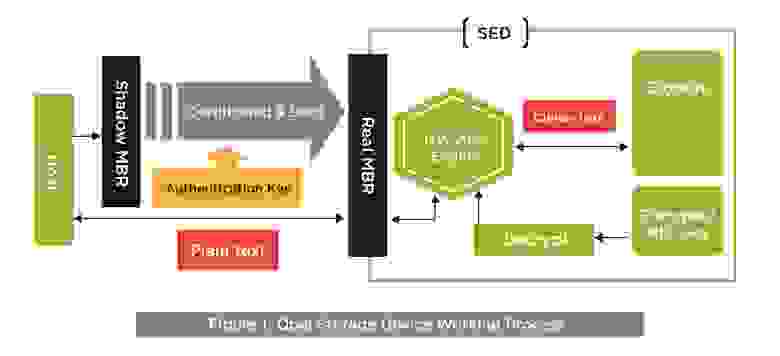

SSD с самошифрованием: как это работает?

Диски с самошифрованием (SED / Self-Encrypting Drive) существуют на рынке в течение многих лет, но на самом деле очень немногие люди полностью используют возможности этих накопителей. Такие SSD используют механизм шифрования, встроенный в контроллер накопителя, для шифрования каждого файла, хранящегося в ячейках флеш-памяти. Этот аппаратный метод шифрования обеспечивает высокий уровень безопасности данных, невидим для пользователя, не может быть отключен и не влияет на производительность.

Современные самошифрующиеся накопители основаны на отраслевом стандарте SSC V1.0 Trusted Computing Group (TCG) Enterprise. В старых продуктах механизм аппаратного шифрования просто использовал бы ключ шифрования, предоставленный пользователем. В случае с TCG Opal 2.0 аппаратный механизм использует случайный “ключ шифрования ключей” (KEK), созданный генератором случайных чисел. Этот ключ недоступен для любого внешнего интерфейса и используется для шифрования ключей MEK (или “ключей шифрования мультимедиа”), которые всегда хранятся в зашифрованном виде внутри контроллера SED SSD.

Что такое TCG Opal?

Класс подсистемы безопасности TCG — это аппаратная фича для самошифрующихся SED SSD, помогающая ускорить шифрование данных на накопителе. В отличие от программного, аппаратное шифрование освобождает процессор или операционную систему от нагрузки процесса шифрования и дешифрования, поэтому общая производительность не ухудшается. Сам набор спецификаций Opal SSC представляет набор стандартов управления безопасностью для защиты данных от кражи и взлома недобросовестными лицами, которые могут получить доступ к устройству хранения или хост-системе, в которую оно установлено. Стоит отметить, что функция TCG Opal не работает сама по себе, а предусматривает установку на накопитель специального софта (от Symantec, McAfee, WinMagic и других компаний), который обеспечивает настройку параметров безопасности и инициализацию пользователя при каждом включении компьютера.

Спецификации Opal SSC предназначены для защиты данных в состоянии покоя, когда запоминающее устройство было выключено, а пользователь вылогинился из системы. В данном случае не стоит ассоциировать состояние покоя со “спящим режимом”, когда выхода пользователя из системы не происходит. Как итог: приходится идти на компромиссы и отказываться от удобного использования режима StandBy. Также стоит принимать во внимание, что SED SSD не предназначены для защиты от доступа к данным после того, как устройство хранения было разблокировано с использованием действительных учетных данных.

В состоянии покоя основная область диска полностью заблокирована и недоступна. Однако при загрузке системы зашифрованный диск запускает теневую копию основного загрузочного раздела для проведения предзагрузочной идентификации. Эта теневая MBR представляет собой небольшую операционную систему, запрашивающую у пользователя пароль от накопителя, который затем передается на контроллер SSD через команды OPAL. Если пароль действителен, диск разблокируется, а затем загружается реальная операционная система. В итоге только авторизованные пользователи могут получить доступ к данным на устройстве, к которому они добавили защиту паролем; это сводит к минимуму вероятность кражи, подделки или потери данных.

Как безвозвратно стереть данные с SSD?

Некоторые SSD-накопители, включая самошифрующиеся, попросту нельзя стереть начисто из-за этого самого аппаратного шифрования. В то же время есть эффективное решение, позволяющее произвести так называемое криптографическое “стирание” информации посредством операции PSID Revert. По сути, вся процедура чистки сводится к процессу уничтожения всех ключей шифрования. Таким образом, данные больше не смогут быть расшифрованы. Обратите внимание, что этот метод не может быть задействован на SSD-накопителях без поддержки TCG Opal. Также она не будет работать, если опции TCG Opal и eDrive не активизированы. С более подробным мануалом по работе с TCG Opal, применительно к накопителям Kingston, можно ознакомиться на официальном сайте компании. В данной же статье мы затронем только лишь тему полного удаления данных с SSD, не вдаваясь в тонкости предварительных настроек, которые необходимо производить перед использованием Opal-совместимых накопителей.

Итак. от слов к делу. Чтобы стереть все данные с твердотельного накопителя Kingston KC2000 500GB, воспользовавшись методом Revert, вам потребуется назначить вышеуказанный “диск” в качестве вторичного накопителя в среде Windows 8, 10 или Windows Server 2012. Когда все будет готово, останется лишь скачать с официального сайта производителя утилиту Kingston SSD Manager, установить ее на основной накопитель и запустить (для накопителей других производителей также предусмотрены аварийные утилиты с похожей функциональностью, так что метод криптографического стирания будет схожим). Среди настроек по обслуживанию диска есть необходимая нам опция по сбросу настроек накопителя.

Найти ее можно на вкладке Security (“Безопасность”), где потребуется выбрать команду TCG Revert (“Возврат исходных настроек TCG”). Для подтверждения доступа к SSD введите в текстовое поле справа от TCG Revert номер PSID — уникальный 32-циферный идентификатор SSD (найти его можно на самом накопителе) и активируйте опцию сброса настроек. После завершения операции сброса, программа выдаст сообщение об успешном выполнении операции. В противном случае (если сообщение не появилось: например, вы ошиблись и ввели неверный номер PSID) сброс настроек нужно выполнить заново.

По итогам выполнения процедуры все данные на накопителе будут криптографически удалены, а SSD сброшен к заводским настройкам. Осталось отключить поддержку IEEE1667, и накопитель готов к повторному использованию без каких-либо опасений на тему того, что информацию на нем получится восстановить. Более того, для повторной активации OPAL или eDrive на таком SSD можно использовать любое совместимое приложение безопасности.

Для получения дополнительной информации о продуктах Kingston Technology обращайтесь на официальный сайт компании.