Android: обнаружение Frida, отключение проверки на root и Android 11

Содержание статьи

Почитать

Как обнаружить Frida

Detect Frida for Android — статья о том, как обнаружить, что приложение работает под управлением Frida (известный инструмент, позволяющий перехватить управление приложением и внедрить код). Автор приводит пять известных техник и три собственные:

Примеры использования последних трех техник опубликованы в репозитории на GitHub.

Обход детекта root с помощью Frida

Android Root Detection Bypass Using Objection and Frida Scripts — рассказ о способах отключить проверку на права root в подопытном приложении с помощью Frida или тулкита Objection на базе Frida.

В большинстве случаев будет достаточно либо скачать уже готовый скрипт из репозитория Frida, либо воспользоваться тулкитом Objection для отключения проверки на root:

Однако эти способы могут не сработать, и тогда придется писать свой собственный скрипт. Для этого необходимо декомпилировать/дизассемблировать подопытное приложение и найти в нем функцию, ответственную за проверку наличия прав root на устройстве. Обычно она выглядит примерно так:

Далее скармливаем наш скрипт Frida и запускаем под ее управлением приложение:

Как защитить нативную библиотеку

Security hardening of Android native code — статья, рассказывающая, как защитить от реверса нативные библиотеки в приложениях для Android.

Обычно разработчики выносят сенситивный код в нативные, написанные на языках C/C++ библиотеки, чтобы повысить производительность и затруднить реверс приложения (читать дизассемблерные листинги нативного кода гораздо сложнее, чем код smali, и тем более сложнее, чем декомпилированный с помощью того же jadx код на Java). Однако не стоит забывать, что одно лишь наличие нативного кода не остановит опытного и мотивированного взломщика, поэтому стоит использовать дополнительные средства, чтобы его запутать. Есть несколько несложных способов это сделать.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Евгений Зобнин

Редактор рубрики X-Mobile. По совместительству сисадмин. Большой фанат Linux, Plan 9, гаджетов и древних видеоигр.

Добавляем в игру мультиплеер с помощью Node.JS и Frida. Часть 1

На Хабре уже есть пару упоминаний об инструменте Frida («Frida-node или немножко странного кода», «Точки соприкосновения JavaScript и Reverse Engineering»). В одной статье уже упоминается использование Frida на практике, однако почти везде инструмент используют как фреймворк для реверс-инжиниринга и исследования функционала программ (может даже взлом).

Я же хочу рассказать о процессе превращения одной любимой для меня однопользовательской игрушки в полноценную, многопользовательскую.

Сразу хочу предупредить: в подобном процессе я почти новичок, поэтому не удивлюсь, если в меня полетят гнилые помидоры от гуру системного программирования. С другой стороны я надеюсь, что моя статья позволит начать использовать Frida (и не только) другим новичкам, а из гневных комментариев гуру я почерпну что-то полезное для себя. Также продолжать написание статей (при положительных оценках конечно) я буду прямо в процессе разработки мультиплеера.

Дано:

Node.Js + Frida + frida-node

Игра Street Legal Racing: Redline

SLRR: java pack

Установка Frida

Что с игрой

Небольшая история игры.

Сама игра была выпущена в 2003 году компанией Activision. Игру разработала Венгерская компания Invictus Games. Случилось так, что игра, толи из-за плохого маркетинга, толи из за явного несоответствия интересам аудитории, не взлетела. Несмотря на это, у игры образовалось несколько сообществ фанатов, скорее всего из-за особенностей

геймплея: Автомобиль можно практически полностью разбирать и собирать, менять и настраивать детали, очень реалистичная (на тот момент) физика, деформация кузова, и поведение на дороге. Несколько раз сообщество пыталось заполучить исходные коды игры, подписывая петиции и отправляя их в Invictus. Разработчики отказывались их передавать, ссылаясь на проблемы с правами и компанией Activision, которой в данный момент принадлежат права. Несмотря на это, как-то случилось так, что в сеть утекло часть java кода игры. В саму игру встроена какая-то старая и урезанная версия JVM (Java Virtual Machine, даже без поддержки throw-catch), полностью отсутствуют функции для работы с сетью, а файлы сохраняются и открываются только во встроенном в игру формате.

На данный момент нашим земляком, с ником RAXAT был выпущен неофициальный патч 2.3.0LE, который стал

стандартом для этой игры. На базе этого патча я и решил добавить в игру поддержку мультиплеера.

Неудачные и удачные попытки

Сразу хочу заметить, что я не первый из сообщества, кто захотел реализовать мультиплеер в игре. Также я сам сделал несколько попыток добавить нужные функции в игру. Изначально я делал это с использованием dll, написанной на Delphi, которая инжектировалась в процесс. Такой метод работал, но добавлять что-либо в модуль было достаточно трудоемкой задачей.

На помощь пришел инструмент Frida, который позволяет внедрять в процесс JavaScript движок V8, и работать с процессом «изнутри». Самой важной задачей по началу являлось добавить обмен данными между JVM игры и внешним процессом Node.js.

Код проекта валяется на Github: https://github.com/lailune/SLRRMultiplayer однако представляет из себя исключительно тестовую версию, и то, что я имею на данный момент.

Ссылку на игру не привожу по понятным причинам.

Скрипт, загружаемый внутрь процесса будет называться injectScript.js. Название самого скрипта приложения не важно, я назвал его app.js.

Наш скрипт будет запускать бинарник игры, и передавать pid процесса модулю Frida для внедрения скрипта.

В случае прихода какой-либо «посылки» (payload) из нашего внедренного скрипта мы должны его обработать по своему. Для этого есть функция handleMessage, в которой, правда, пока реализован только прием информации о позиции игрока в виртуальном пространстве.

Теперь мы можем распоряжаться этими данными так, как нам захочется, например: передать их на сервер.

injectScript.js

Возможно на этом этапе у многих появятся замечания, которые буду рад услышать.

Немного Java

Поскольку игра использует внутри себя урезанную версию Java, придется немного написать на этом великолепном языке.

Интересный момент: прямо внутрь игры встроен компилятор java в байт код для JVM, достаточно положить java файл в соответствующую директорию внутрь папки src, и при запуске игры будет создан class файл.

Для теста я использовал класс City (реализует базовые функции для управления городом в игре). В дальнейшем планирую вынести реализацию своего псевдо-сокета в отдельный глобальный класс.

Пока реализует только передачу данных наружу.

Внедрение кода в чужое приложение с помощью Frida

Когда речь идет о взломе и модификации чужого приложения, то на ум приходит использование декомпилятора, дизассемблера и отладчика. Но есть софтина, которая работает по другому. Знакомьтесь — Frida, тулкит, который позволяет внедриться в какой-нибудь процесс и переписать его части на языке JavaScript.

Внедрение кода в чужое приложение

Представьте, что вам в руки попал семпл какого-нибудь вредоноса. Вы запускаете его в эмуляторе и пытаетесь проанализировать поведение. Но оказывается, что в эмуляторе он работает совсем не так, как на реальном устройстве, и никакой подозрительной активности не проявляет: вредонос умеет определять, что находится в эмулируемой среде.

Вы об этом догадываетесь и поэтому решаете запустить вредонос под дебаггером (предварительно распаковав малварь и добавив строчку android:debuggable=»true» в AndroidManifest.xml), чтобы определить, как именно вредонос производит проверку на эмулятор. И снова проблема: она умеет определять, что работает под отладчиком, и просто не запускается при запуске. Следующий шаг: статический анализ кода с помощью декомпилятора и дизассемблера, правка с целью вырезать куски, проверяющие наличие отладчика и эмулируемой среды, снова правка кода по причине ошибки и все в таком духе.

А теперь представьте, что у вас есть инструмент, позволяющий прямо во время работы приложения отключить все эти проверки, просто переписав проверочные функции на JavaScript. Никаких дизассемблерных листингов smali, никаких правок низкоуровневого кода, никаких пересборок приложения; вы просто подключаетесь к работающему приложению, находите нужную функцию и переписываете ее тело. Не плохо звучит, не так ли?

Внедрение кода в чужое приложение с помощью Frida

Frida — это так называемый Dinamic Instrumentation Toolkit, то есть набор инструментов, позволяющих на лету внедрять собственный код в другие приложения. Ближайшие аналоги Frida — это знаменитый Cydia Substrate для iOS и Xposed Framework для Android, те самые фреймворки, благодаря которым появились твики. Frida отличается от них тем, что нацелена на быструю правку кода в режиме реального времени. Отсюда и язык JavaScript вместо Objective-C или Java, и отсутствие необходимости упаковывать «твики» в настоящие приложения. Вы просто подключаетесь к процессу и меняете его поведение, используя интерактивную JS-консоль (ну или отдаете команду на загрузку ранее написанного скрипта).

Frida умеет работать с приложениями, написанными для всех популярных ОС, включая Windows, Linux, macOS, iOS и даже QNX. Мы же будем использовать ее для модификации приложений под Android.

Итак, что нам потребуется:

Автоматизация Android на POST\GET с помощью Frida-Server+BURPSuite

Всем привет!

Ранее уже писал статью на счет автоматизации приложений на Android, с помощью GETPOST запросов, при использовании ZennoPoster. Однако появилась необходимость разобраться подробнее.

Многим было непонятно то, как оно работает и сам пример в статье был слишком простой, в этот раз мне бы хотелось более детально пройтись по всем моментам. Особенно как на этом заработать

Некоторые даже думали что дальнейшей работы шаблона нужен включенный эмулятор. Это не так, ведь самое большое преимущество в запросах, то, что нам не нужно держать включенными кучу копий эмулятора, потому запускать много потоков можно сравнительно на слабом железе.

Когда у меня есть время, то я в основном лью на дейтинг. На данный тип трафика можно лить практически любой трафик, если вы вспомните с прошлой статьи, то оттуда сливался спортивный и он конвертился.

В основном мы начинаем по примитивному использовать приложение, например добавляем фотку красивой девушки, ссылки в профиль и начинаем фолловить пользователей мужского пола. Этот способ имеет право на жизнь! Так каждый день появляется столько новых разных приложений, на любой цвет и вкус.

Но есть еще много разных способов, как использовать. Есть отличная статья про точки касания, переписывать я не буду, просто пройдитесь глазами.

В прошлой статье, я описал возможность работы с эмулятором Nox, но со временем столкнулся с такой проблемой, что он перестал запускаться и все приложения которые я сохранил на будущее для их изучения, они пропали.

Это была не самая приятная ситуация которая заставила меня перейти на MEMU поскольку он оказался более шустрым и стабильным.

Хочется показать, что есть не только тот способ для вскрытия приложения от SSL сертификата. Но еще с помощью Frida-Server и BURPSuite. Про бурп это вообще отдельная тема, советую всем научится с ним работать.

Так что погнали!

Данный пункт вы можете пропустить, если уже установлен Python и он нормально работает на Win10.

Установка Python в Windows 10

1. Переходим на сайт и качаем свежую версию Python https://www.python.org/downloads/

2. После того как скачали файл, запускаем установочный файл.

3. Ставим галочку на Add Python 3.8 to PATH и дальше на Customize Installation

4. На этом шаге смотрим чтобы галочки везде стояли.

5. Тут тоже самое, обращаем внимание чтобы галочка стояла на Add Python to environment variables и меняем папку по умолчанию например на C:Python

6. Ждем пока установщик сделает свое дело.

7. Снимает ограничения на длину имени файла.

8. Далее для того, чтобы Python нормально заработал, переходим в Параметры->Приложения и возможности->Псевдонимы выполнения приложения и снимаем тумблеры

Приложения и возможности->Псевдонимы выполнения приложения и снимаем тумблеры»/>

9. Далее открываем cmd от имени администратора и вводим эти две команды:

Код:

10. Проверяем в cmd что Python у нас установился и работает:

Устанавливаем Memu

Установка и настройка BURPSuite

4.Переходим в вкладку Proxy->Options и жмем Add

Options и жмем Add»/>

5.В порт вписывает 8082 и нажимаем галочку на All interfaces

6.Дальше нажимаем Yes.

7.Запускаем эмулятор который мы создали.

8.Устанавливаем приложение, которое мы хотим снять сертификат.

9.В эмуляторе переходим Настройки->wifi->Наша_wifi_сеть->Расширенные настройки и добавляем туда наш прокси 192.168.1.7:8082

wifi->Наша_wifi_сеть->Расширенные настройки и добавляем туда наш прокси 192.168.1.7:8082 «/>

10.Далее в браузере переходим по тому адресу, который мы добавляли 192.168.1.7:8082 и качаем CA Certificate. Скачаются сертификаты на эмулятор.

11.Переходим в файловый менеджер на устройстве и переименовуем с cacert.der на cacert.crt и устанавливаем его.

Устанавливаем Frida

Открываем cmd с правами администратора и вводим:

1. pip install frida

2. pip install objection

3. pip install frida-tools

Качаем adbtools и Frida-server+остальное

1.Качаем на сайте свежую версию adbtools тут и распаковываем в удобную папку, в моем случае это C:adb

2.Сохраняем этот скрип под именем fridascript.js в папке adb

3.Переходим в эмулятор Настройки->О планшете и пару раз кликаем на на вкладку «Номер сборки»

О планшете и пару раз кликаем на на вкладку «Номер сборки» «/>

4.Теперь у нас появился пункт в меню настройки «Для разработчиков» переходим туда и включаем тублер «Отладка по USB»

5.Дальше нам нужно подключить устройство к adb, для этого переходим в папку C:Program Files (x86)MicrovirtMEmuMemuHyperv VMsMEmu (у вас путь может отличаться если вы устанавливали не по умолчанию эмулятор, так же если это не первый эмулятор названия похожие, думал принцип потянет)

6.Редактируем блокнотом файл MEmu.memu и находим там строку которая нам нужна, а именно hostip=»127.0.0.1″ hostport=»21503″

7.Открываем cmd в папке с adb (в моем случае это C:adb) и подключаем устройство

adb connect 127.0.0.1:21503

8.После этой команды, мы должны проверить если устройство подключено к adb, вводим еще командую строку adb devices

и видим что наше устройство подключено:

9.Дальше нам надо скачать Frida-server в соответсвии архитектуры нашего устройства, потому для этого впишем в cmd еще одну команду adb shell getprop ro.product.cpu.abi

10.Переходим на сайт https://github.com/frida/frida/releases/ и скачиваем, в моем случае это frida-server-12.9.4-android-x86.xz

11.Распаковываем содержимое архива в папке с adb

12.Внедряем frida-server в наше устройство, для этого запускаем cmd с папки adb и вводим:

adb push C:adbfrida-server-12.9.4-android-x86 /data/local/tmp/

adb shell chmod 777 /data/local/tmp/frida-server-12.9.4-android-x86

13.Теперь нам надо запустить frida-server adb shell /data/local/tmp/frida-server-12.9.4-android-x86 &

Тут ищем то приложение с которого нам нужно снять сертификат. Отмечено красным.

16.Получилось Теперь запросы у нас видны, мы сняли сертификат.

Заработок

Разбираемся с рассылками внутри приложения

Теперь перейдем к тому, как разослать сообщения внутри самого приложения! Случайно наткнулся в PlayMarket’e на VerbApp. Аудитория приложения маленькая, но там для того, чтобы научится, подойдет как-раз. Скачиваем на эмулятор, снимаем любым удобным способом сертификат и делаем шаблон, который будет рассылать по личным сообщением. Как-раз в этом приложении нет никаких ограничений на отправку в ЛС. Но из-за маленькой аудитории, заработать почти не получится. Но нам же главное способ?)

1. Регистрируемся в приложении

2. Заполняем профиль

3. Дальше нам нужно отслеживать запросы, пробуем написать человеку в ЛС и смотрим запросы, нам важны эти два

Делаем GET запрос и тем самым мы получаем id для создания переписки:

Переносим запросы в кубик ProjectMaker:

Пробуем его воспроизвести и видим, что мы получили id

Тоже самое делаем со втором запросом:

Выполняем и видим результат в переменной:

Теперь пишем сообщение человеку и дальше ловим запросы:

Как видим при отправке используется conversation_id который мы парсили первым get кубиком, потому при отправке мы должны это значение подставить:

Опять же переносим это в ProjectMaker и заменяем «Привет» на другое сообщение, подставляем переменную, выполняем и смотрим уже в самом приложении если отправилось:

После выполнения видим, что в эмуляторе оно отправилось.

Теперь нам больше эмулятор не нужен, мы можем обойтись без него с помощью GETPOST запросов.

Конец

Хотел сказать то, что изначально статья должна была быть более полной в плане автоматизации Android приложений, но тут я заболел и еле себя заставил добить ее ( Если заметите какие-то орфографические ошибки, прошу намекнуть! Надеюсь кому-то будет полезно!

Не забывайте подписаться на канал и вступить в чат:

Больше годноты на канале — Довольный Арбитражник

Обсудить и задать вопросы в чате — Арбитраж трафика | Довольный

Поделиться ссылкой:

Добавить комментарий Отменить ответ

Для отправки комментария вам необходимо авторизоваться.

Инъекция для андроида. Внедряем код в чужие приложения с помощью Frida

Содержание статьи

Немного словоблудия

Представь, что тебе в руки попал семпл малвари. Ты запускаешь его в эмуляторе и пытаешься проанализировать поведение. Но оказывается, что в эмуляторе он работает совсем не так, как на реальном устройстве, и никакой подозрительной активности не проявляет: малварь умеет определять, что находится в эмулируемой среде.

Ты об этом догадываешься и поэтому решаешь запустить малварь под дебаггером (предварительно распаковав зловред и добавив строчку android:debuggable=»true» в AndroidManifest.xml ), чтобы определить, как именно малварь производит проверку на эмулятор. И снова проблема: она умеет определять, что работает под отладчиком, и просто падает при запуске. Следующий шаг: статический анализ кода с помощью декомпилятора и дизассемблера, правка с целью вырезать куски, проверяющие наличие отладчика и эмулируемой среды, снова правка кода по причине ошибки и все в таком духе.

А теперь представь, что у тебя есть инструмент, позволяющий прямо во время работы приложения отключить все эти проверки, просто переписав проверочные функции на JavaScript. Никаких дизассемблерных листингов smali, никаких правок низкоуровневого кода, никаких пересборок приложения; ты просто подключаешься к работающему приложению, находишь нужную функцию и переписываешь ее тело. Недурно, не так ли?

Frida

Frida — это так называемый Dinamic Instrumentation Toolkit, то есть набор инструментов, позволяющих на лету внедрять собственный код в другие приложения. Ближайшие аналоги Frida — это знаменитый Cydia Substrate для iOS и Xposed Framework для Android, те самые фреймворки, благодаря которым появились твики. Frida отличается от них тем, что нацелена на быструю правку кода в режиме реального времени. Отсюда и язык JavaScript вместо Objective-C или Java, и отсутствие необходимости упаковывать «твики» в настоящие приложения. Ты просто подключаешься к процессу и меняешь его поведение, используя интерактивную JS-консоль (ну или отдаешь команду на загрузку ранее написанного скрипта).

Frida умеет работать с приложениями, написанными для всех популярных ОС, включая Windows, Linux, macOS, iOS и даже QNX. Мы же будем использовать ее для модификации приложений под Android.

Итак, что тебе нужно:

Для начала установим Frida:

Далее скачаем сервер Frida, который необходимо установить на смартфон. Сервер можно найти на GitHub, его версия должна точно совпадать с версией Frida, которую мы установили на комп. На момент написания статьи это была 10.6.55. Скачиваем:

Подключаем смартфон к компу, включаем отладку по USB (Настройки → Для разработчиков → Отладка по USB) и закидываем сервер на смартфон:

Первые шаги

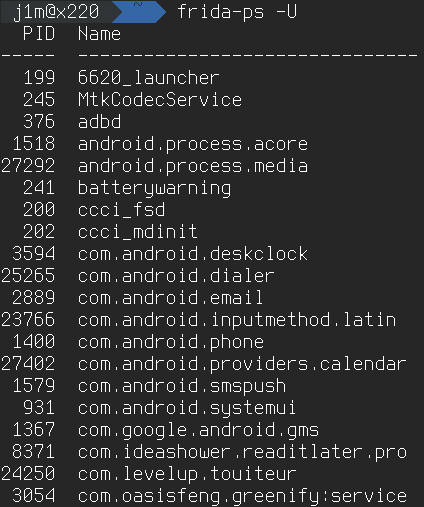

Ок, Frida установлена на комп, сервер запущен на смартфоне (не закрывай терминал с запущенным сервером). Теперь надо проверить, все ли работает как надо. Для этого воспользуемся командой frida-ps :

Xakep #228. Как крадут ICO

Возьми телефон и немного потыкай интерфейс Телеграма. На экран должны посыпаться сообщения примерно следующего содержания:

Эта строка означает, что Телеграм открыл файл userconfig.xml внутри каталога shared_prefs в своем приватном каталоге. Каталог shared_prefs в Android используется для хранения настроек, поэтому нетрудно догадаться, что файл userconfig.xml содержит настройки приложения. Еще одна строка:

Здесь все еще проще. Телеграм агрессивно кеширует загруженные данные, поэтому для отображения картинки он взял ее из кеша.

Выглядит странно, не так ли? На самом деле все просто. Файл /dev/ashmem виртуальный, он используется для обмена данными между процессами и системой с помощью IPC-механизма Binder. Проще говоря, эта строка означает, что Телеграм обратился к Android, чтобы выполнить какую-то системную функцию или получить информацию. Такие строки можно смело пропускать.

Пишем код

Но вывод в данном случае будет не особо информативным:

Это автоматически сгенерированный код хука, который Frida выполняет, когда подопытное приложение обращается к указанной функции. Именно он ответственен за вывод тех малоинформативных строк, которые мы увидели. По умолчанию код выглядит так:

Видно, что хук просто выводит второй аргумент как есть. Но мы знаем, что второй аргумент системного вызова connect() — это указатель на структуру sockaddr, то есть просто адрес в памяти. Сама структура sockaddr имеет следующий вид:

А в случае с сокетами типа AF_INET, которые нам и нужны, такой:

То есть сам IP-адрес находится в этой структуре по смещению 4 байта (short sin_family + unsigned short sin_port) и занимает 8 байт (unsigned long). Это значит, что нам нужно добавить к исходному адресу 4, затем прочитать 8 байт по полученному адресу и пропарсить их, чтобы получить текстовый IP-адрес с точками. Сделаем это, заменив изначальный хук таким:

Сохраняем файл и вновь запускаем frida-trace :

Внедряемся

Конечно же, возможности Frida гораздо шире, чем перехват обращений к нативным функциям и системным вызовам. Если мы взглянем на упоминавшийся API Frida, то увидим, что в нем есть объект Java. С его помощью мы можем перехватывать обращения к любым Java-объектам и методам, а значит, изменить практически любой аспект поведения любого приложения для Android (в том числе написанного на Kotlin).

Начнем с простого — попробуем узнать обо всех загруженных в приложение классах. Создай новый файл (пусть он называется enumerate.js ) и добавь в него следующие строки:

И видим на экране длинный, кажущийся бесконечным список классов, некоторые из них — часть самого приложения, но подавляющее большинство — стандартные классы фреймворка Android (Android загружает весь фреймворк в каждый процесс в режиме copy-on-write).

На самом деле нам этот список не особо интересен. Намного интереснее то, что в любой из этих классов можно внедрить свой код, а если быть точным — переписать тело любого метода любого из этих классов. Для примера возьмем такой код:

Если ты загрузишь данный скрипт во Frida, запустишь Телеграм, затем выйдешь из него, затем снова откроешь, то заметишь, что при каждом возврате в Телеграм в терминале будет появляться сообщение «onResume() got called!».

Точно таким же образом мы можем перехватывать нажатия на кнопки:

А вот пример логирования всех URL, к которым обращается приложение:

Frida CodeShare

У Frida есть официальный репозиторий скриптов, в котором можно найти такие полезности, как fridantiroot — комплексный скрипт, позволяющий отключить проверки на root, Universal Android SSL Pinning Bypass — обход SSL Pinning, Alert On MainActivity — пример кода, который реализует полноценное диалоговое окно Android на JavaScript.

Любой из этих скриптов можно запустить без предварительного скачивания с помощью такой команды:

Ломаем CrackMe

А теперь давай попробуем взломать что-то реальное. На просторах интернета можно найти множество разных CrackMe. Возьмем первый попавшийся. Точнее, первый из пяти опубликованных в данном репозитории. Crackme-one.apk записывает файл в свой приватный каталог, а наша задача — вытащить содержимое этого файла. Сразу скажу, что существует масса способов сделать это за двадцать секунд, но в то же время это хороший пример, чтобы понять, как работать с Frida.

Итак, скачиваем и устанавливаем приложение:

Вуаля, на экране появляется строка

Отмечу три момента:

Выводы

Frida — очень мощный инструмент, с помощью которого можно сделать с подопытным приложением практически все, что угодно. Но это инструмент не для всех, он требует знания JavaScript, понимания принципов работы Android и приложений для него. Так что, если ты рядовой скрипт-кидди, тебе остается довольствоваться автоматизированными инструментами, созданными на основе Frida, например appmon.

Евгений Зобнин

Редактор рубрики X-Mobile. По совместительству сисадмин. Большой фанат Linux, Plan 9, гаджетов и древних видеоигр.