Куда и для чего передает данные Windows 10? Конечные точки подключения системы

В 2015 году мы опубликовали статью Конфиденциальность в Windows 10, чтобы подчеркнуть основные проблемы конфиденциальности системы, в частности невозможность отключить сбор телеметрических данных через пользовательский интерфейс.

Из-за проблем с конфиденциальностью Windows 10 Microsoft подверглась жесткой критике со стороны государственных учреждений в различных странах, в частности во Франции и в Нидерландах. С выходом Windows 10 сразу стало появляться множество инструментов защиты приватности, например O&O ShutUp10 и Blackbird, которые обещают ограничить Microsoft доступ к персональным данным.

У пользователей и системных администраторов Windows всегда остается возможность заблокировать конечные точки, чтобы соединения для передачи данных даже не устанавливались. Данный метод требует расширенного тестирования, потому что при блокировке соединения может нарушиться критически важная функциональность.

Если вы блокируете конечные точки службы обновления Windows, тогда не удивляйтесь, что система перестанет автоматически обновляться.

Стандартные системы Windows 10 выполняют огромное число подключения в автоматическом режиме для различных нужд. Windows 10 постоянно проверяет обновления, проверяет файлы в рамках сканирований Защитника Windows или передает телеметрические данные на сервера Microsoft.

В то время, как некоторые подключения требуются для нормальной работы системы, другие соединения можно спокойно отключить без существенного влияния на функциональность. Особенно это актуально, если какая-либо функция не используется в системе.

Microsoft опубликовала контрольный список конечных точек подключения Windows 10. Список конечных точек для потребительских версий доступен для Windows 10 версий 1709 и 1803, а список для Windows 10 Корпоративная доступен для версии 1709.

Конечные точки подключения для выпусков Windows 10 версии 1803

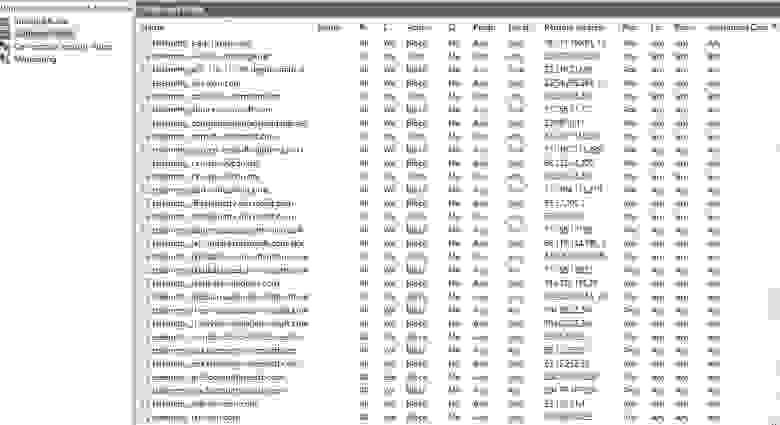

Ниже приведен список конечных точек подключения Windows 10 версии 1803 для выпусков, отличных от Windows 10 Корпоративная:

990x.top

Простой компьютерный блог для души)

msedge.exe — что это?

Почему он появляется? Во-первых его можно встретить в только самых последних версиях десятки, во-вторых процессов может быть несколько, вероятно связано с тем, что браузер теперь работает на движке Google Chrome. В третьих процессы могут запускаться автоматически после включения Windows, хотя вы браузер не запускали, причина — предзагрузка, которая позволит потом запустить браузер уже намного быстрее (может можно отключить в настройках или автозагрузке). Ну и конечно самое банальное — процессы будут в диспетчере, если вы просто запустите браузер, думаю это логично.

Вот на рабочем столе ярлык Microsoft Edge:

Если мы по нему нажмем правой кнопкой, то будет меню, в котором если выбрать пункт расположение файла:

То потом откроется папка с выделенным файлом msedge.exe, а сама папка имеет такой адрес:

C:\Program Files (x86)\Microsoft\Edge\Application

Судя по пути, где расположен файл — думаю все ясно, он точно относится к встроенному в систему браузеру Microsoft Edge. Если этот файл запустить — запустится соответственно браузер:

Но что еще интересно — если посмотреть в диспетчере задач, то мы видим несколько процессов msedge.exe:

Почему так? Все просто, скорее всего Microsoft Edge теперь работает на движке Хрома, поэтому процессов будет несколько, как в Хроме. В любом случае — это нормально, данный процесс безопасный, это не вирус.

В диспетчере на первой вкладке Процессы видим тоже самое примерно:

Надеюсь теперь вы поняли предназначение процесса msedge.exe, думаю самое главное, что это не вирус.

Удачи вам и добра, до новых встреч друзья!

Еще один способ отключения сбора телеметрии в OC Windows 10

Микрософт с помощью пасьянса и косынки учила пользователей пользоваться мышью,

теперь с помощью windows 10 учит читать лицензионное соглашение.

После выхода windows 10 сразу появились сообщения о сборе информации о действиях пользователей и много обсуждений, что делать. Достаточно быстро пользователи составили список основных серверов, собирающих информацию и попытались их заблокировать через файл hosts. Но скептики сразу выдвинули здравое предположение, что MS мог предусмотреть этот метод и некоторые адреса прописать в коде. Тем более, что MS всегда может актуализировать адреса серверов через windows update.

В нашей компании начали появляться первые пользователи windows 10, и мы решили опробовать блокировку передачи телеметрии через встроенный windows firewall.

Итак, собран простой тестовый стенд:

Два ноутбука, на один из них ставим Windows 10 и подключим его к интернету через второй ноутбук, используя internet sharing. На втором ноутбуке, который работает как NAT роутер, поставим Wireshark и определим исходящий трафик на сервера MS с первого ноутбука.

Правила для Firewall

После того как мы получили список IP и убедились в эффективности их блокировки, можно, с помощью Powershell скрипта, внести их в настройки.

Для добавления правила в Firewall необходимо выполнить следующую команду (в качестве примера возьмем сервер «watson.telemetry.microsoft.com»):

Где:

name – имя правила и по совместимости название сервера Microsoft;

dir = out – параметр указывающий, что правило соответствует только исходящему сетевому трафику;

action=block – сетевые пакеты, указанные в этом правиле, будут отбрасываются firewall;

remoteip – IP-адрес получателя области исходящего сетевого пакета;

enable=yes – указывает на то, что правило в настоящее время включено.

Аналогично этому будут прописаны и другие правила. В итоге, скрипт будет иметь примерно следующий вид:

Выполнение созданного скрипта

Где ms_new.ps1 – имя созданного файла с power shell командами.

После этого, добавленные правила будут отображаться в Windows Firewall, как на скриншоте ниже:

И, дополнительно, информация, не относящиеся к firewall, но относящаяся к сбору телеметрии

Windows 7/8/8.1

Также стоит отметить, что пользователи ОС Windows 7/8/8.1 получили обновления, которые расширяют возможности системы по сбору и отправке телеметрических данных. Соответственно, к этим пользователям также можно применить рекомендации, представленные в этой статье, или удалить обновления habrahabr.ru/post/265283.

Key logger

Надо отключить «DiagTrack» (сбор данных в компонентах Windows) и «dmwappushservice» (cлужба маршрутизации push-сообщений WAP). Для этого запускаем командную строку от имени администратора и отключаем службы:Или же вообще их удаляем:

Планировщик отправки телеметрии

В консоли Taskschd.msc надо запретить задания:

также подозриетльные задачи в планировщике, рекомендую отключить:

Все вышесказанное не 100% панацея, но одно из компромиссных решений.

Мы будем обновлять в этой статье список серверов и PS скрипт для них.

update 1: Обновили список планировщика задач.

Windows 10: как отключить слежку за пользователем.

Около 10% — таков процент пользователей, использующих новую ОС Windows 10. Это больше чем у Mac OS X и у Windows XP. Это наглядно демонстрирует успех последнего продукта корпорации Microsoft и заставляет подумать о переходе на новую операционную систему Windows 10 не только частных пользователей, но и корпоративных клиентов. Однако все тут же сталкиваются с главным недостатком этой ОС — безопасностью конфиденциальных данных. По многочисленным сообщениям в Сети от пользователей легко понять, что эта проблема имеет огромный масштаб.

«Microsoft оставляет за собой право собирать, хранить и разглашать персональные данные, включая создаваемый пользователем контент — такой, как электронные письма, другие личные сообщения или файлы — в случае необходимости для защиты других пользователей, использования в других сервисах или по требованию властей», — говорится в лицензионном соглашение Windows 10 (раздел Mandatory Disclosures документа Privacy policy в редакции от февраля 2015 года).

Не удивительно, что многие частные пользователи, а также большинство компаний и корпораций не спешат переходить на Windows 10, не обеспечив должный уровень безопасности хранящейся в системе информации.

Операционная система Windows 10 все же оставляет возможность отключить слежку за пользователем и сохранить свои данные в безопасности. Как это сделать? На этот вопрос мы и постараемся ответить в данной статье.

Исходя из специфики задачи — обеспечить защищенность даже от гипотетических угроз, — нужно учитывать всю, в том числе непроверенную и косвенную информацию о наличии того или иного канала утечки конфиденциальных данных.

Анализ информации из открытых источников в рамках этого подхода показал следующее.

В соответствии с Microsoft Privacy Statement и Services Agreement при подключении пользователя к аккаунту в Windows 10 система синхронизируется с облаком, автоматически передавая Microsoft следующую информацию:

адреса открытых в браузере страниц;

историю посещенных сайтов;

сайты, сохраненные в избранном;

пароли сайтов и приложений;

имена и сохраненные пароли сетей Wi-Fi и мобильных точек доступа;

различные диагностические данные (в зависимости от установленного в настройках режима):

в режиме Basic — параметры устройств, данные от любых встроенных датчиков, информацию об установленных приложениях, журнал ошибок Windows;

в режиме Enhanced — данные из режима Basic, а также статистику по использованию приложений (какие, как часто и в каком объеме эксплуатирует пользователь) и ОС (время включения, выключения),

информацию о сбоях,

состояние оперативной памяти в момент сбоя;

в режиме Full — данные из режима Enhanced, а также системные файлы и дампы памяти.

При включении виртуального голосового помощника Cortana дополнительно собирается следующая информация:

имя и никнейм пользователя;

местоположение и история передвижения устройства, на котором установлена ОС; информация из календаря;

сведения об используемых приложениях;

данные из электронных писем и смс-сообщений;

список звонков; контакт-лист и частота общения с людьми в нем;

список медиафайлов на устройстве (фильмы, музыка);

настройки будильника; статистика включения экрана блокировки;

статистика покупок и просмотров в магазине приложений;

история поисковых запросов в интернете и на локальном устройстве;

В соответствии с обновленным лицензионным соглашением дополнительно Microsoft собирает:

статистику использования приложений (всегда, а не только в режимах Enhanced и при включенном голосовом помощнике);

данные обо всех сетях, к которым происходит подключение.

Кроме того, Windows 10:

генерирует уникальный рекламный ID, позволяющий однозначно идентифицировать пользователя и персонифицировать показываемую ему рекламу;

сохраняет резервную копию ключей средства дискового шифрования BitLocker в облаке;

пересылает в Microsoft информацию о набираемом пользователями тексте и рукописном вводе (функция Send Microsoft info about how I write), а также информацию при первом включении веб-камеры;

хранит 2 списка сертификатов доверенных удостоверяющих центров: явный (certmgr.msc), в котором содержатся несколько десятков сертификатов, и скрытый, включающий сотни (местоположение в системе неизвестно);

устанавливает объемные обновления (порядка нескольких гигабайт) неизвестного содержания.

Факт сбора и периодической отправки некой информации циклами по 5 и 30 минут (все сведения, пересылаемые системой, шифруются) подтверждает анализ исходящего трафика с помощью сетевого сканирования.

Чтобы снизить риск утечки конфиденциальных данных и для отключения большинства механизмов их сбора, рекомендуется принять следующие меры.

При установке или обновлении до Windows 10 необходимо:

1. Отключить следующие функции:

2. Создать локальную учетную запись пользователя, не использовать аккаунт Microsoft: для этого при установке системы выбрать опцию Create a new account, затем нажать Sign in without a Microsoft account.

Для отключения оставшихся механизмов сбора информации в уже развернутой системе требуется:

1. Изменить настройки ОС, влияющие на приватность, в следующих разделах (см. рис. 2–6):

Privacy (вкладки General, Location, Speech, Inking, Typing, Other devices, Feedback and Diagnostics).

Рисунок 2. Изменение общих настроек приватности

Рисунок 3. Отключение слежения за местоположением пользователя

Рисунок 4. Отключение слежения за местоположением пользователя

Рисунок 5. Настройка синхронизации с другими устройствами

Рисунок 6. Отключение функции отправки телеметрии

Другим (в дополнение к Feedback & diagnostic) способом настройки телеметрии является настройка соответствующей групповой политики. Для этого требуется:

В версиях Windows Enterprise и Server открыть групповые политики (gpedit.msc) и перейти в Computer Configuration — Administrative Templates — Windows Components — Data Collection. Далее включить политику Allow Telemetry, изменив ее значение на Off.

Рисунок 7. Отключение функции отправки телеметрии

В версиях Windows Pro и Home для отключения телеметрии требуется добавить 32-битное значение 0 типа DWORD в ключ реестра HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\DataCollection

Network & Internet (вкладка Wi-Fi — Manage Wi-Fi settings).

Рисунок 8. Отключение передачи информации о Wi-Fi-сетях

2. Отключить отправление отчетов об ошибках. Для этого необходимо открыть групповые политики (gpedit.msc) и перейти в Computer Configuration — Administrative Templates — Windows Components — Windows Error Reporting — Disable Windows Error Reporting. Включить политику.

Рисунок 9. Отключение отправки отчетов об ошибках

3. В случае использования учетной записи Microsoft (Office 365) отключить использование OneDrive для хранения файлов (может вызвать проблемы при работе с некоторыми сетевыми сервисами): для этого необходимо открыть групповые политики (gpedit.msc) и перейти в Computer Configuration — Administrative Templates — Windows Components — OneDrive — Prevent the usage of OneDrive for file storage. Включить политику.

Рисунок 10. Отключение отправки отчетов об ошибках

4. Отключить сервисы Diagnostics Tracking Service (в версии Threshold 2 — Connected User Experiences and Telemetry) и dmwappushsvc в services.msc.

Рисунок 11. Настройка Diagnostics Tracking Service

Также можно отключить сервисы из консоли командами:

“sc stop DiagTrack”, “sc config DiagTrack start= disabled”

“sc stop dmwappushservice”, “sc config dmwappushservice start= disabled”

5. Желательно обнулить и запретить системе доступ к файлу сервиса DiagTrack с уже собранными данными: C:\ProgramData\Microsoft\Diagnosis\ETLLogs\AutoLogger\AutoLogger-Diagtrack-Listener.etl

cacls AutoLogger-Diagtrack-Listener.etl \d SYSTEM

Удалять его не рекомендуется, так как Windows создаст файл заново.

6. Выключить виртуальный голосовой помощник Cortana (Start — Настройки — Cortana).

Рисунок 12. Отключение голосового помощника Cortana

7. Выключить обновления по протоколу bit-torrent (Update & Security > Windows Update > Advanced Options > Choose how updates are delivered).

8. Не использовать шифрование BitLocker, либо в Windows 10 Pro использовать его с локальным аккаунтом. В таком случае ключи не будут передаваться в облако.

9. При использовании браузера Edge отключить персонализированную рекламу (по ссылке https://choice.microsoft.com/en-gb/opt-out, выключив Personalized ads in this browser и Personalized ads wherever I use my Microsoft account).

10. В случае использования встроенного антивируса Windows Defender отключить отправку статистики анализа зловредных программ. Для этого в ключе реестра установить значение 0 ключам SpyNetReporting и SubmitSamplesConsent в ветке реестра

В случае возникновения ошибки доступа необходимо добавить пользователю соответствующие права. Для этого требуется выделить раздел SpyNet, выбрать в меню Permissions. Во вкладке Permissions for Spynet выбрать Advanced. В появившемся окне назначить себя владельцем (опция owner). Принять изменения. Проверить наличие прав на изменение флагов у группы пользователей Administrators. Добавить права на Full Control в случае отсутствия соответствующей отметки.

При использовании альтернативного антивируса необходимо отключить Windows Defender. Для этого необходимо установить ключ DisableAntiSpyware на 1 (если ключа нет – создать) в ветке реестра:

В случае возникновения ошибки доступа необходимо добавить пользователю соответствующие права. Для этого требуется выделить раздел SpyNet, выбрать в меню Permissions. Во вкладке Permissions for Spynet выбрать Advanced. В появившемся окне назначить себя владельцем (опция owner). Принять изменения. Проверить наличие прав на изменение флагов у группы пользователей Administrators. Добавить права на Full Control в случае отсутствия соответствующей отметки.

При использовании альтернативного антивируса необходимо отключить Windows Defender. Для этого необходимо установить ключ DisableAntiSpyware на 1 (если ключа нет – создать) в ветке реестра:

11. Отключить управление качеством программного обеспечения (SQM). Для этого изменить ключ CEIPEnable на 0 в ветке:

или (в зависимости от версии Windows):

12. Отключить задачи в планировщике, используя скрипт:

schtasks /Change /TN «Microsoft\Windows\AppID\SmartScreenSpecific» /Disable

schtasks /Change /TN «Microsoft\Windows\Application Experience\ProgramDataUpdater» /Disable

schtasks /Change /TN «Microsoft\Windows\Application Experience\Microsoft Compatibility Appraiser» /Disable

schtasks /Change /TN «Microsoft\Windows\Application Experience\AitAgent» /Disable schtasks /Change /TN «Microsoft\Windows\Autochk\Proxy» /Disable

schtasks /Change /TN «Microsoft\Windows\Customer Experience Improvement Program\Consolidator» /Disable

schtasks /Change /TN «Microsoft\Windows\Customer Experience Improvement Program\KernelCeipTask» /Disable

schtasks /Change /TN «Microsoft\Windows\Customer Experience Improvement Program\BthSQM» /Disable

schtasks /Change /TN «Microsoft\Windows\CloudExperienceHost\CreateObjectTask» /Disable

schtasks /Change /TN «Microsoft\Windows\DiskDiagnostic\Microsoft-Windows-DiskDiagnosticDataCollector» /Disable

schtasks /Change /TN «Microsoft\Windows\Maintenance\WinSAT» /Disable

schtasks /Change /TN «Microsoft\Windows\NetTrace\GatherNetworkInfo» /Disable

schtasks /Change /TN «Microsoft\Windows\Shell\FamilySafetyMonitor» /Disable

schtasks /Change /TN «Microsoft\Windows\Shell\FamilySafetyRefresh» /Disable

schtasks /Change /TN «Microsoft\Windows\IME\SQM data sender» /Disable

schtasks /Change /TN «Microsoft\Office\OfficeTelemetryAgentFallBack» /Disable

schtasks /Change /TN «Microsoft\Office\OfficeTelemetryAgentLogOn» /Disable

13. Рекомендуется также отключить задачи StartupAppTask, File History (maintenance mode), Sqm-Tasks, AnalyzeSystem с помощью скрипта:

schtasks /Change /TN «Microsoft\Windows\Application Experience\StartupAppTask» /Disable

schtasks /Change /TN «Microsoft\Windows\FileHistory\File History (maintenance mode)» /Disable

schtasks /Change /TN «Microsoft\Windows\PI\Sqm-Tasks» /Disable

schtasks /Change /TN «Microsoft\Windows\Power Efficiency Diagnostics\AnalyzeSystem» /Disable

14. Кроме указанных выше действий, может иметь смысл отключить через реестр следующие лишние или подозрительные механизмы, работа которых может влиять на конфиденциальность пользовательских данных:

Bing Search и Web Search — через флаги реестра BingSearchEnabled и SearchBoxTaskbarMode;

функции персонализации, использования датчиков и биометрии (Personalization, Sensors, Biometric);

процессы так называемого Activity Log:

AppCompat — флаги AITEnable (поставить 0), DisableUAR (поставить 1), DisableInventory (поставить 1);

AppHost — EnableWebContentEvaluation (поставить 0);

TIPC — Enabled (поставить 0).

механизм автоматической загрузки драйверов DriverSearching;

использование рекламного ID (Advertising Info).

Межсетевое экранирование

Необходимо заблокировать IP- и доменные адреса, на которые ОС осуществляет отправку данных, используя межсетевой экран (встроенный МЭ Windows не умеет блокировать доменные имена), файл hosts или настройки сетевого оборудования.

Обязательными к блокировке являются 58 адресов, на которые идет прямая отправка конфиденциальных данных:

Стоит отметить, что добавление в файл hosts узлов по IP-адресам не приводит к желаемому эффекту и для двух первых элементов списка необходимо отдельно использовать команду route add:

route add 65.52.108.92 0.0.0.0

Кроме того, следующие адреса (их 51), вероятнее всего, используются для сбора информации и рекомендуются к блокировке:

Для 11 подозрительных адресов блокировка чревата проблемами при работе с сетевыми сервисами, однако может быть и целесообразной:

Обзор имеющихся решений

На момент выхода обновления Windows Threshold 2 (v. 1511) актуальными были следующие программы для блокировки слежки за пользователями

Windows 10 Enterprise N LTSB (версия 1.4.0)

Windows Tracking Disable Tool (версия 2.5.1)

Windows 10 TNBT (версия 1.7)

Destroy Windows 10 Spying (версия 1.5)

DoNotSpy10 (версия 1.0.0.2)

Анализ их функционала в сравнении с программным решением, разработанным ЗАО «ПМ», позволил составить следующую таблицу:

Таблица 1. Сравнение доступных решений по блокировке следящих функций Windows 10

Как можно заметить, даже общепризнанно лучшие решения не обеспечивают весь необходимый функционал.

AM Privacy Protector for Windows 10

Приложение, разработанное ЗАО «Перспективный мониторинг», полностью автоматизирует приведенную выше методику, по умолчанию реализуя все ее пункты, в том числе рекомендуемые, и закрывает все известные каналы утечки для версий Windows 10.0 10240, 10565, 10586 (Threshold 2). Для этих версий Windows была не только предоставлена возможность необходимой настройки системы, но и проведена проверка исходящего системного трафика с использованием сетевого сканера WireShark, показавшая эффективное устранение подозрительных потоков данных из системы.

Кроме указанных, решение позволяет блокировать нежелательный функционал и других сборок Windows 10 (10575, 10568, 10547, 10532, 10525 и более ранних, нежели 10240).

Сценарий использования приложения (на примере Windows 10 сборки 10565) выглядит следующим образом:

Запустить приложение AMPrivacyProtector.exe от имени администратора.

В появившемся окне убрать галочки напротив тех задач, выполнение которых не требуется (по умолчанию выполняются все задачи).

Рисунок 13. AM Privacy Protector for Windows 10

Нажать на кнопку Run console application.

Примечание: задача Disable Tasks является ресурсоемкой и выполняется длительное время. Некоторые механизмы ОС устарели и были удалены в новых сборках (в частности, wifinetworkmanager::FeatureStates модуля Wi-Fi Sence в версии 10565), поэтому ошибка их перенастройки указывает на их отсутствие в текущей версии ОС (сообщение об ошибке отображается в логе, а сама ошибка никак не влияет на работу приложения).

В случае если была выбрана опция Disable Windows Features, PowerShell потребует подтверждение со стороны пользователя для операции перезаписи содержимого защищенного файла. Необходимо ввести Y. Для версий старше 10586 необходимо ввести R для каждой итерации запуска скрипта, открывающегося в отдельном окне.

По окончании работы приложения необходимо нажать любую клавишу для закрытия окна.

Заключение

Как показали последние нововведения, появившиеся в Windows 10 после выхода Threshold 2 (переименование Diagnostics Tracking Service в Connected User Experiences and Telemetry), Microsoft продолжает придерживаться политики сбора конфиденциальной информации с машин пользователей вне зависимости от их согласия, даже несмотря на критику общественности. Это ставит в сложное положение корпоративных клиентов, которым не безразлична безопасность данных компании.

Использование специальных программ, даже лучших из них, решает проблему только отчасти: гарантированно безопасность обеспечивается лишь до выхода следующего обновления. Затем Microsoft с высокой долей вероятности вместе с новым функционалом может ввести и новые механизмы слежки за пользователями.

Единственный выход — внимательно следить за реакцией сообщества на каждое вышедшее обновление, ставить только те, что не вызывают подозрений, и вовремя скачивать новые версии ПО для борьбы со слежкой. Либо переходить на другие, более безопасные ОС.