Как удалить с компьютера вирус троян

Вредоносная программа, которую называют троян, создается и распространяется людьми. Внедряется она непосредственно в компьютерные системы. Активированная программа на вашем компьютере позволяет злоумышленникам украсть пароли, реквизиты или получить другие ресурсы с вашего технического устройства. Для того чтобы избежать подобной ситуации, на компьютере должен быть установлен надежный антивирус. Однако, и он не всегда срабатывает, в таком случае вам понадобится избавляться от вируса самостоятельно. Способы удаления вирусов с компьютера могут отличаться в зависимости от их видов.

Что представляет из себя троян

Перед тем, как удалить вирус троян win32, давайте рассмотрим, что представляет из себя данная программа. Свое название вирус получил от знаменитой легенды о Троянском коне. Обычно он маскируется под какую-либо полезную программу. Отличительной чертой трояна является то, что он активируется только после того, как вы сами запускаете его.

К примеру, вирус может представлять собой папку EXE, которая располагается на флешке или каком-либо ресурсе интернет-сети. Пользователь, который не обращает внимание на расширение, пытается открыть папку и кликает на нее. Естественно, зайти в нее не получается, а вирус начинает активно действовать. При этом он опасен не только для зараженного компьютера, но и всех других устройств, которые связаны сетью с ним. Чтобы не попасться на уловки мошенников, следует быть осторожным, не нажимать на все подряд ссылки, а также не открывать программы, присланные с неизвестных адресов.

Чистка автозагрузки

Но если вы все-таки подцепили вредоносную программу, то, как удалить вирус троян с компьютера, знать вам просто необходимо. Для начала следует попробовать избавиться от него с помощью антивируса. Для начало нужно проверить компьютер на вирусы при помощи антивирусов и по возможность программе найти и вылечить все зараженные объекты. Но следует знать, что в обычном режиме антивирус не сможет проверить те файлы, которые использует операционная система. Поэтому более эффективно запустить проверку, перейдя в Безопасный режим.

Чтобы сделать последнее действие, перезапускаем компьютер и нажимаем клавишу F8 до того, как загрузилась операционная система. В появившемся списке выбираем Безопасный режим. После этих действий WINDOWS загрузится, но многие драйвера и программы работать не будут, что позволяет антивирусу проверить все более тщательно, чем при обычной загрузке.

Нередко программа не видит вирус, поэтому приведенные выше рекомендации оказываются неэффективными. Тогда на помощь может прийти бесплатная утилита Dr.web Cureit. Установите ее на компьютер и проведите еще раз глубокую проверку. Чаще всего после этого проблема отпадает.

Если вы уверены в том, что подобные утилиты не установлены на вашем компьютере, то галочку рядом с ними нужно убрать, что деактивирует вредоносные программы. А добавляются программы необходимые вам немного по другому, об этой читайте здесь.

Следует отметить файл svchost.exe, который является вирусом. Его опасность состоит в том, что он часто шифруется под системные службы компьютера. Помните, что в автозагрузке этот файл не должен отображаться, поэтому если он здесь высветился, то можете смело его удалять.

Дальнейшие действия

Следующий шаг – это удаление файлов восстановления системы. Очень часто именно сюда в первую очередь попадает троян и другие вирусы. Кроме того, желательно просмотреть папку temp и очистить кэш-память браузера, которым вы пользуетесь. Для этих действий можно использовать специальные программы, например, эффективна Ccleaner, которая, кстати, применяется и для мобильных устройств или планшетов.

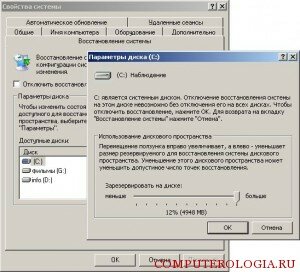

Также удалить файлы восстановления системы можно следующим образом. Заходим в Мой компьютер и переходим по ссылке Свойства. Здесь выбираем вкладку Восстановление системы. Кликаем по кнопке Параметры диска. Переводим ползунок до отметки 0 и нажимаем ОК. После того, как очистка закончится, можно поставить его на место.

Для поиска и обнаружения троянов эффективно использовать программу Trojan Remover. Утилита распространяется за определенную плату. Однако, в сети есть и демоверсия программы, которая полностью рабочая в течение первого месяца после установки. После запуска Trojan Remover проверяет на наличие трояна реестр операционной системы, сканирует все документы и файлы, в которых может быть вирус. Причем программа эффективна не только против троянов, но и против некоторых видов червей. Интерфейс антивируса довольно прост и интуитивно понятен даже для новичков, не часто сталкивающихся с техникой.

Если вы заподозрили, что на компьютере или ноутбуке появилась вредоносная программа, то незамедлительно следует заняться его “лечением”. Для этого можно использовать антивирусы. Кроме того, есть и другие способы, например, очистить компьютер от вредоносных программ вручную. На самом деле все не так сложно, а в результате можно оградить себя от значительных неприятностей, которые доставляют компьютерные вирусы.

ESET CONNECT

Единая точка входа для ресурсов ESET

Войти через социальные сети

Сообщение получилось объемное, могу условно разделить его на несколько логических частей:

1. Суть инцидента (рабочая версия)

2. Описание проявлений и обнаружения

3. Предполагаемая схема лечения хостов сети (в процессе дополнения)

4. Описание и вопрос по лечению «ворот» атаки (почтовый сервер)

5. Дополнительная информация: ссылки на статьи по теме, логи детектов вирусной активности с зараженных машин

1. Суть инцидента (рабочая версия):

Воспользовавшись цепочкой уязвимостей ProxyLogon (CVE-2021-26855, CVE-2021-26857, CVE-2021-26858 и CVE-2021-27065) на необновленном почтовом сервере (отсутствовал мартовский патч безопасности) злоумышленники через открытый 443 порт обошли аутентификацию на сервере Exchange и получили возможность для удаленного запуска произвольного кода.

На сервер был загружен первичный веб-шелл для дальнейшего развития атаки и скомпрометированы пароли, в частности пароль локального администратора, который на всех хостах сети был одинаковый.

Заражает машины с Windows 7, Server 2008, Server 2012, как физические, так и виртуальные. Компы с WinXP и Server2003 вирусу пока не интересны.

Корпоративная сеть: несколько территориально разнесенных филиалов (соединены vpn-туннелями по топологии «звезда»), два независимых леса AD и ряд не входящих не в один домен серверов/клиентских машин.

Заразились хосты как состоящие в доменах, так и вне их (скорее всего из-за того, что пароль локального администратора на всех хостах был одинаковый).

2. Описание проявлений и обнаружения

Если антивирус на машине не стоит, то загрузка процессоров под 100% процессами schtasks.exe и несколькими powershell.exe

Если антивирус установлен (например, Касперский), то в логах «Мониторинг активности» содержатся регулярные записи об обнаружении/запрещении зловреда:

Пользователь: NT AUTHORITY\система

Тип пользователя: Системный пользователь

Название: PDM:Exploit.Win32.Generic

Путь к объекту: c:\windows\system32

Имя объекта: cmd.exe

и

Путь к объекту: c:\windows\system32\wbem

Имя объекта: wmiprvse.exe

На пролеченных серверах с установленным Каspersky Security for Windows Server ситуация аналогичная: нагрузка отсутствует, но установленный антивирус периодически режет попытки вылезти в интернет:

Так же на ряде компов в автозагрузке было обнаружена строка c:\windows\temp\sysupdater0.bat

Антивирус при обнаружении этот файл обычно казнит ( У программы обнаружено подозрительное поведение, характерное для вредоносной программы:

Обнаружено: PDM:Trojan.Win32.Generic ), но удалось раздобыть один, вот содержимое:

Данные пункты были осуществлены в двух филиалах, после чего в логах антивируса на хостах этих филиалов прекратились детекты зловредов и попыток вылезти в интернет.

Есть еще ряд пунктов, которые посоветовали неравнодушные люди, но я их еще не обкатывал на практике, поэтому приводить в данном сообщении не буду.

После проверки отпишусь в теме и дополню алгоритм решения инцидента.

Пока могу упомянуть следующее: на зараженных хостах, с которых было зафиксировано обращение по вредоносным адресам, обнаружены службы с произвольными именами (например LFRJLAFYBRJFQEBBLCCB или YVRDGSBWEDTLLHHLUKXW).

Есть мнение, основное заражение происходит через wmi подписки и классы, а они уже раскатывают все остальные службы и т.п.

В системе зафиксированы вредоносные классы в корне root\default и root\Subscription.

В результате антивирусной проверки Касперский должен их удалять, но случается так, что по каким-то причинам вредонос остаётся.

Команды по поиску и удалению вредоносных классов (запускаются в PowerShell, должны подходить для всех ОС с powershell 2.0 и выше):

4. Описание и вопрос по лечению «ворот» атаки (почтовый сервер)

В рамках диагностики на почтовике скачали и запустили скрипт, который ищет в логах события с потенциальным пробивом и левые записи в конфигурации, которые могут быть этим источником создания вредоносных файлов.

Сообщения о детектах из Журнала Касперского с почтового сервера:

Обнаружен возможно зараженный объект: Троянская программа HEUR:Backdoor.MSIL.Webshell.gen.

Имя объекта: App_Web_r0zdr.aspx.f5dba9b9.d7wo2roq.dll

MD5 хеш файла: e91aa8fb8225d5e019311d67774f1946

Хеш SHA256 файла: e3614efab364abe01dd98d92e61d6a73decc9ad87e9d6ce14059581e4ca4 ccc2

Обнаружен возможно зараженный объект: Троянская программа HEUR:Exploit.Script.CVE-2021-26855.gen.

Имя объекта: log.aspx

MD5 хеш файла: f0520236bf9c8c73f199a244d029a49f

Хеш SHA256 файла: 264f9bf852f2c00eb804050861da39b78c1720dc5f77e08dc484dde0a854 30eb

Обнаружен возможно зараженный объект: Троянская программа HEUR:Exploit.Script.CVE-2021-26855.gen.

Имя объекта: RXT7WB.aspx

MD5 хеш файла: c2b67fb32ef0953722ea437295be386b

Хеш SHA256 файла: b4d02ac0e79ca6376416f52c30a82d8b72efcb8966640f3dbf5b22f67e60 75b9

Обнаружен возможно зараженный объект: Троянская программа HEUR:Exploit.Script.CVE-2021-26855.gen.

Имя объекта: dgFfuh.aspx

MD5 хеш файла: 0418b10fdf926066fa6a19e83332e34e

Хеш SHA256 файла: 59720c4ae289ab2a8336a1cd24fbfb2a24478e1ed88d517725999751e510 b97a

Обнаружен возможно зараженный объект: Троянская программа HEUR:Exploit.Script.CVE-2021-26855.gen.

Имя объекта: 7r3q2.aspx

MD5 хеш файла: dbb0576553870e07f8220386b5989cdb

Хеш SHA256 файла: 6377ada51e66550bafda31038897ed13be71f928dabbefd657a1d3b8be67 2237

Обнаружен возможно зараженный объект: Троянская программа HEUR:Exploit.Script.CVE-2021-26855.gen.

Имя объекта: log.aspx

MD5 хеш файла: f0520236bf9c8c73f199a244d029a49f

Хеш SHA256 файла: 264f9bf852f2c00eb804050861da39b78c1720dc5f77e08dc484dde0a854 30eb

5. Дополнительная информация: ссылки на статьи по теме, логи детектов вирусной активности с зараженных машин

Далее привожу примеры из журналов безопасности антивирусов в качестве дополнительной информации и для индексации поисковых систем, т.к. в процессе поиска причин и вариантов решения я внятного алгоритма решения не нашел. Возможно найденные варианты решения окажутся полезными кому-нибудь еще.

Если на зараженной машине, на которой не стоит антивирус, запустить DrWeb CureIT, то обнаруживаются обычно следующие угрозы (пример с конкретной машины):

Объект: powershell.exe

Угроза: PowerShellDownLoader.1452

Путь: \Process\4288\Device\HarddiskVolume2\Windows\System32\Window sPoweShell\v1.0\powershell.exe

Объект: CommandLineTemplate

Угроза: PowerShellMulDrop.129

Путь: \WMI\root\subscription\CommandLineEventConsumer<266c72e5-62e8-11d1-ad89-00c04fd8fdff>\CommandLineTemplate

powershell.exe может быть несколько, CommandLineTemplate обычно один.

После пролечивания утилитой DrWeb CureIT «паразитные» процессы исчезают, но через какое-то время снова происходит заражение и последующая загрузка мощностей машины.

В рамках борьбы с заражением на сервера установлены Каspersky Security for Windows Server 11.0.1.897

После установки, активации, обновления баз и включения KSN запускалась «Проверка важных областей» с настройками «по умолчанию» (Действия над зараженными и другими обнаруженными объектами: Выполнять рекомендуемое действие).

Находилось следующее:

Обнаружен объект: Потенциальная уязвимость HEUR:Trojan.Multi.GenAutorunSvc.ksws.

Имя объекта: WMIService:BVMFJGIVCEOAWSUOYQTH

После последующей перезагрузки сервера в диспетчере задач всё выглядит прилично и «лишние» процессы не грузят систему.

Но в «Событиях» задачи «Постоянная защита файлов» постоянно появляются блоки новых записей с пометкой «Уровень важности: Критический».

Блок сообщений с одного из серверов:

Время: 26.08.2021 2:06:54

Обнаружен объект: Потенциальная уязвимость HEUR:Trojan.Multi.GenAutorunWmi.ksws.

Имя объекта: WMI-Consumer:SCM Event8 Log Consumer

Время: 26.08.2021 2:06:55

Обнаружен объект: Потенциальная уязвимость HEUR:Trojan.Multi.GenAutorunWmi.ksws.

Имя объекта: WMI-Consumer:SCM Event8 Log Consumer2

На других серверах дополнительно появлялись сообщения с другими пользователями и процессом:

990x.top

Простой компьютерный блог для души)

PDM:Trojan.Win32.Generic — что за вирус, как удалить?

Приветствую. Данный материал расскажет о угрозе PDM:Trojan.Win32.Generic, а также о способах удаления.

PDM:Trojan.Win32.Generic — что это такое? (вирус)

Угроза, обнаруженная проактивной защитой, предположительно может быть типом вируса троян, шифровальщик.

Важно понимать — приставка PDM означает результат работы проактивной защиты Касперского (эвристический анализ). Другими словами — действия приложения были подозрительные, поэтому сработала защита. Можно вручную проверить файл в Лаборатории Касперского или на VirusTotal.

Также под данным названием может обнаруживаться угроза WANNACRY (Wana Decrypt0r), которая распространяется через уязвимость SMB-сервера (Microsoft Security Bulletin MS17-010), используя которую устанавливается набор скриптов для запуска модуля шифровальщика. Лечение: установить специальный патч от Microsoft — MS17-010, а также активировать опцию Мониторинг системы в Касперском. Задача такого вируса — зашифровать файлы на ПК, используя уникальный ключ шифрования, который подходит только к одному персональному компьютеру. Расшифровка может быть платной, после которой — не факт что данные будут восстановлены.

Также под данным может быть вирусы Bad Rabbit, ExPetr.

Вышепредставленные вирусы — существуют давно, сегодня антивирусные продукты Касперского уже умеют обнаруживать данные угрозы и удалять.

Кстати чаще всего угрозы находятся в папке загрузок (Downloads):

PDM:Trojan.Win32.Generic — как удалить?

Не перезагружая ПК:

Данные утилиты позволяет провести комплексную проверку против опасных/рекламных угроз.

При отсутствии качественного антивируса — установить пробную версию Kaspersky Total Security, запустить глубокую проверку компьютера.

Trojan:Win32/MpTamperSrvDisableAV.D (MpTamperSrvDisableAV Trojan) — Virus Removal Guide

If you see the message reporting that the Trojan:Win32/MpTamperSrvDisableAV.D was found on your PC, or in times when your computer works too slow and offer you a ton of migraines, you certainly comprise your mind to scan it for MpTamperSrvDisableAV as well as clean it in an appropriate method. Today I will certainly show to you exactly how to do it.

It is better to prevent, than repair and repent!

Subscribe to our Telegram channel to be the first to know about news and our exclusive materials on information security.

Subscribe to our Telegram channel to be the first to know about news and our exclusive materials on information security.

Most of MpTamperSrvDisableAV are made use of to earn a profit on you. The organized crime specifies the range of harmful programs to swipe your bank card information, online banking credentials, as well as other facts for fraudulent objectives.

Threat Summary:

| Name | MpTamperSrvDisableAV Trojan |

| Detection | Trojan:Win32/MpTamperSrvDisableAV.D |

| Details | MpTamperSrvDisableAV tool that looks legitimate but can take control of your computer. |

| Fix Tool |

Subscribe to our Telegram channel to be the first to know about news and our exclusive materials on information security.

Subscribe to our Telegram channel to be the first to know about news and our exclusive materials on information security.