Компания KrebsOnSecurity Брайана Кребса пыталась связаться с Федеральной службой безопасности и обнаружила технические недостатки на сайте службы.

Хорохорин говорил, что этот генератор чисел был отмечен 20 различными антивирусами и продуктами безопасности как вредоносный. По его словам, под видом генератора случайных чисел выгружался троян.

По словам Кребса, большое количество инструментов безопасности, используемых VirusTotal или другими подобными службами «песочницы» для вредоносных программ, неправильно помечают безопасные файлы как подозрительные. Так, в конце прошлого года похожий инцидент случился с Dell, и два десятка антивирусных инструментов помечали несколько ее драйверов как вредоносное ПО.

Джеймс отмечает, что метод шифрования работает по ГОСТу, и ложные срабатывания антивируса вызваны определенным поведением, которое может быть истолковано как вредоносное. Данные VirusTotal демонстрируют, что часть содержимого файла соответствует правилам обнаружения, созданным для обнаружения программ-вымогателей. Он включает программные процедуры, которые стирают журналы событий из системы пользователя.

Как удалить ML.Attribute.HighConfidence

ML.Attribute.HighConfidence является вредоносной вирус идентифицирован несколькими вирусами и вредоносными программами. В ML.Attribute.HighConfidence эвристическое обнаружение классифицируется как вирус, потому что он наносит и действует как вредоносного угрозы в Windows ХР, Windows Vista, Windows 7, 8 Windows и Windows 10 операционной системы.

Что ML.Attribute.HighConfidence?

ML.Attribute.HighConfidence изменяет системные файлы, создает новые папки вредоносные программы, устанавливает новый Windows задачи и создает новые файлы, вредоносные программы для заражения и взлома компьютерной системы. ML.Attribute.HighConfidence-это вирус, который загружается или упал на вашем компьютере во время серфинга в интернете.

Используйте средство удаления вредоносных программ Spyhunter только для целей обнаружения. Узнайте больше о SpyHunter Spyware Detection Tool и шаги для удаления SpyHunter.

Как ML.Attribute.HighConfidence заразить компьютер?

Большинство пользователей понятия не имеют, как эту угрозу ML.Attribute.HighConfidence установлена на их компьютере, пока их антивирусные программы определяют ее как вредоносную угрозу, вредоносных программ или вирусов. Ниже Вы найдете несколько советов для того, чтобы предотвратить ML.Attribute.HighConfidence вредоносных программ.

Удаление ML.Attribute.HighConfidence

Если ваша защита обнаружила вирус ML.Attribute.HighConfidence, его нет в списке для удаления по умолчанию. ML.Attribute.HighConfidence определяется как вредоносный и посоветовал поставить ML.Attribute.HighConfidence в карантин.

Шаг 1: Остановите все ML.Attribute.HighConfidence процессы в диспетчере задач

Шаг 2: Удалите ML.Attribute.HighConfidence сопутствующие программы

Шаг 3: Удалите вредоносные ML.Attribute.HighConfidence записи в системе реестра

Шаг 4: Устранить вредоносные файлы и папки, связанные с ML.Attribute.HighConfidence

Шаг 5: Удаление ML.Attribute.HighConfidence из вашего браузера

Используйте средство удаления вредоносных программ Spyhunter только для целей обнаружения. Узнайте больше о SpyHunter Spyware Detection Tool и шаги для удаления SpyHunter.

Internet Explorer

Используйте средство удаления вредоносных программ Spyhunter только для целей обнаружения. Узнайте больше о SpyHunter Spyware Detection Tool и шаги для удаления SpyHunter.

Mozilla Firefox

Используйте средство удаления вредоносных программ Spyhunter только для целей обнаружения. Узнайте больше о SpyHunter Spyware Detection Tool и шаги для удаления SpyHunter.

Google Chrome

* SpyHunter сканера, опубликованные на этом сайте, предназначен для использования только в качестве средства обнаружения. более подробная информация о SpyHunter. Чтобы использовать функцию удаления, вам нужно будет приобрести полную версию SpyHunter. Если вы хотите удалить SpyHunter, нажмите здесь.

Немного кривоватый перевод, но суть понять можно:

ML.Attribute.HighConfidence является вредоносной вирус идентифицирован несколькими вирусами и вредоносными программами. В ML.Attribute.HighConfidence эвристическое обнаружение классифицируется как вирус, потому что он наносит и действует как вредоносного угрозы в Windows ХР, Windows Vista, Windows 7, 8 Windows и Windows 10 операционной системы.

Что ML.Attribute.HighConfidence?

ML.Attribute.HighConfidence изменяет системные файлы, создает новые папки вредоносные программы, устанавливает новый Windows задачи и создает новые файлы, вредоносные программы для заражения и взлома компьютерной системы. ML.Attribute.HighConfidence-это вирус, который загружается или упал на вашем компьютере во время серфинга в интернете.

Как ML.Attribute.HighConfidence заразить компьютер?

Большинство пользователей понятия не имеют, как эту угрозу ML.Attribute.HighConfidence установлена на их компьютере, пока их антивирусные программы определяют ее как вредоносную угрозу, вредоносных программ или вирусов. Ниже Вы найдете несколько советов для того, чтобы предотвратить ML.Attribute.HighConfidence вредоносных программ.

Держаться подальше от вредоносных веб-страниц, эти страницы включают веб-страниц для взрослых и азартные игры веб-страниц.

Держите вашу операционную систему в актуальном состоянии.

Обновите Ваш браузер до последней версии. Google Chrome, Firefox, скачать последнюю Windows обновления для Internet Explorer, Microsoft край и Safari.

Держитесь подальше от пиратского программного обеспечения

Не нажимайте на фишинговые электронные письма.

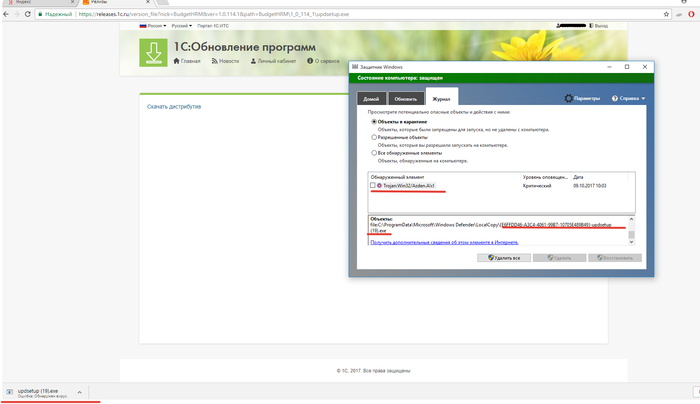

В файле с обновлениями обнаружен троян, хотя возможно защитник и ошибается

Всем привет! Сегодня решил обновить «Зарплата и кадры бюджетного учреждения, редакция 1.0» на релиз 1.0.114.1,загружаю его с официального сайта, а там тадааам, защитник и браузеры ругаются на троян. Возможно это и ошибка но,будьте осторожны!

1C:Предприятие 8

160 постов 2.4K подписчика

Правила сообщества

В 1С можно всё. Я проверял.

Скорее всего защитник виндоус ошибается. Я бы на вашем месте отправил эту картинку в 1С обратной связью.

Если кому то интересно, получил ответ от компании 1С:

«Здравствуйте! Файлы чистые. Проблема заключается в том, что некоторые антивирусные программы относят алгоритм саморазархивирующегося файла к вирусу. Но это не так.

Большинство доверительных и общеупотребимых антивирусных программ не находят в файлах вирус.

Вы можете проверить это на сайте www.virustotal.com.

Наши специалисты занимаются вопросом замены алгоритма. К сожалению, сроки замены назвать мы пока не можем.

пользователей 1С:Предприятие 8»

Мне вот кажется или это какой то странный вброс?

Опытный 1сник даже внимание на такой бы не обратил. Тут автор мало того, что устроил истерику, так ещё и ник взял 1сник.

ммм а забрось ка его на VirusTotal

как по мне лже тревога

ВНИМАНИЕ! Опасный вирус-шифровальщик для 1С

Антивирусная компания «Доктор Веб» сообщила 22 июня 2016 г. о том, что выявлен опасный вирус для 1С:Предприятия – троянец, запускающий шифровальщика-вымогателя.

Троянец распространяется в виде вложения в сообщения электронной почты с темой «У нас сменился БИК банка» и следующим текстом:

К письму прикреплен файл внешней обработки для программы «1С:Предприятие» с именем ПроверкаАктуальностиКлассификатораБанков.epf. Тело этого модуля защищено паролем, поэтому просмотреть его исходный код стандартными средствами невозможно. Если получатель такого письма последует предложенным инструкциям и откроет этот файл в программе «1С:Предприятие», на экране отобразится диалоговое окно.

Какую бы кнопку ни нажал пользователь, 1C.Drop.1 будет запущен на выполнение, и в окне программы «1С:Предприятие» появится форма с изображением забавных котиков.

В это же самое время троянец начинает свою вредоносную деятельность на компьютере. В первую очередь он ищет в базе 1С контрагентов, для которых заполнены поля с адресом электронной почты, и отправляет по этим адресам письмо с собственной копией. Текст сообщения идентичен приведенному выше. Вместо адреса отправителя троянец использует e-mail, указанный в учетной записи пользователя 1С, а если таковой отсутствует, вместо него подставляется адрес 1cport@mail.ru. В качестве вложения троянец прикрепляет к письму файл внешней обработки с именем ОбновитьБИКБанка.epf, содержащий его копию. Пользователи, попытавшиеся открыть такой файл в приложении 1С, также пострадают от запустившегося на их компьютере шифровальщика, однако эта копия 1C.Drop.1 разошлет по адресам контрагентов поврежденный EPF-файл, который программа «1С:Предприятие» уже не сможет открыть. 1C.Drop.1 поддерживает работу с базами следующих конфигураций 1С:

«Управление торговлей, редакция 11.1»

«Управление торговлей (базовая), редакция 11.1»

«Управление торговлей, редакция 11.2»

«Управление торговлей (базовая), редакция 11.2»

«Бухгалтерия предприятия, редакция 3.0»

«Бухгалтерия предприятия (базовая), редакция 3.0»

Руководство по удалению вируса GandCrab 5.0.2

Что такое GandCrab 5.0.2 вымогатель

GandCrab 5.0.2 — еще одна версия GandCrab вымогателя, появившаяся вместе с тремя другими версиями

GandCrab 5.0.2 вымогатель — это вредоносный криптовирус, который блокирует данные, используя алгоритмы шифрования Salsa20 и RSA-2048. Он появился вместе с GandCrab 5 и использует тот же шаблон для формирования расширения файла. Чтобы пометить файлы, которые были зашифрованы, GandCrab 5.0.2 берет десять случайных букв и помещает их в конец имени каждого файла. Эти случайные буквы указывают, какие файлы были зашифрованы печально известным вирусом и больше не могут использоваться. После завершения этой процедуры шифрования вирус также создает текстовый файл, который называется несколькими случайными буквами и словом «DECRYPT». В примечании предлагается заплатить выкуп в обмен на расшифрованные файлы, но имейте в виду, что выплата выкупа не гарантирует, что ваши данные будут дешифрованы, поскольку вы имеете дело с киберпреступниками.

Вирус-вымогатель GandCrab 5.0.2 — один из самых последних вариантов в печально известном семействе вымогателей, которое, как известно, шифрует данные пользователей и требует огромного количества денег в биткоине как единственный способ их разблокировать. Эта конкретная версия вышла 1 октября и с тех пор распространяется с помощью комплекта эксплойтов Fallout.

Сразу же после завершения процесса шифрования вирус-вымогатель генерирует файл с некоторыми инструкциями и более подробными сведениями о начальной атаке. С момента появления первого варианта семейства GandCrab эти сообщения о выкупе были помещены в HTML файл. В настоящий момент файл записка о выкупе создается как текстовый файл. В частности, GandCrab 5.0.2 создает примечание о выкупе, названное как СЛУЧАЙНЫЕ БУКВЫ-DECRYPT.txt, и помещает его в каждую папку, содержащую закодированные файлы. Оно гласит следующее:

—= GANDCRAB V5.0.2 =—

Attention!

All your files, documents, photos, databases and other important files are encrypted and have the extension: <5 random letters>

The only method of recovering files is to purchase an unique private key. Only we can give you this key and only we can recover your files.

The server with your key is in a closed network TOR. You can get there by the following ways:

———————————————————————–

| 0. Download Tor browser – https://www.torproject.org/

| 1. Install Tor Browser

| 2. Open Tor Browser

| 3. Open link in TOR browser http://gandcrab

| 4. Follow the instructions on this page

On our page you will see instructions on payment and get the opportunity to decrypt 1 file for free.

ATTENTION!

IN ORDER TO PREVENT DATA DAMAGE:

• DO NOT MODIFY ENCRYPTED FILES

• DO NOT CHANGE DATA BELOW

Как вы можете видеть в цитате, не так много сведений о процессе шифрования или сумме выкупа. Однако, следуя этим инструкциям и перейдя в TOR браузер, где размещена страница оплаты, вы можете увидеть сумму выкупа, время, которое осталось для оплаты, и другую информацию.

Однако, как и любой другой исследователь,, мы не рекомендуем платить разработчикам GansCrab 5.0.2 вымогателя. Вам следует избегать контакта с киберпреступниками любым способом и вместо этого сосредоточиться только на его удалении. Затем, когда ваше устройство будет чистым, вы можете попробовать методы восстановления, показанные ниже, или восстановить ваши данные из безопасных резервных копий.

Удаление GandCrab 5.0.2 вымогателя можно выполнить с помощью надежного антивируса или надежной антишпионской программы. Разработчики антивирусов, которые проанализировали этот конкретный вариант вымогателя, обнаружили основной файл под разными именами:

Разработчики вымогателя для распространения используют разные инструменты

Поскольку криптовирусы являются одними из самых опасных кибер-угроз, эти методы распространения могут варьироваться от варианта к варианту и быть более опасными, чем вы думаете. Наиболее распространенным способом распространения этих кибер-инфекций являются спам-вложения электронной почты, содержащие вредоносные файлы или направляющие нагрузку вымогателя.

Тем не менее, эти несколько версий вымогателя в определенном семействе угроз, как известно, распространяются с использованием наборов эксплойтов и различных уязвимостей системы. В частности, в этой атаке используется набор эксплойтов Fallout, наряду с уязвимостями Adobe Flash и Task Scheduler ALPC

Кроме того, вымогатель может использовать грубую силу, чтобы прорвать незащищенный RDP и установить вредоносное ПО напрямую или распространять различные вредоносные программы, которые предназначены для заражения устройства полезной нагрузкой вымогателя.

Избавьтесь от GandCrab 5.0.2 вымогателя прямо сейчас

Удаление GandCrab 5.0.2 вымогателя важно, если вы хотите вернуть свои файлы и тщательно очистить свое устройство. Это непросто, но все же возможно, для этого вы можете следовать инструкциям ниже. Эти пошаговые руководства объясняют, как защитить вашу систему и избавиться от вымогателя.

В качестве бонуса вы можете найти методы дешифрования ниже. Если у вас нет правильных резервных копий, сохраненных на внешнем устройстве или облачном сервисе, вы можете попробовать одну из программ, предназначенных для восстановления файлов, перечисленных в статье.