Mitre Att&ck

Mitre Att&ck (Adversarial Tactics, Techniques & Common Knowledge — «тактики, техники и общеизвестные факты о злоумышленниках») — основанная на реальных наблюдениях база знаний компании Mitre, содержащая описание тактик, приемов и методов, используемых киберпреступниками.

Базу Mitre Att&ck компания Mitre создала в 2013 году. Цель проекта — составление структурированной матрицы используемых киберпреступниками приемов, чтобы упростить задачу реагирования на киберинциденты.

Матрицы Mitre Att&ck

Информация в базе знаний Mitre Att&ck представлена в виде матриц. Каждая матрица представляет собой таблицу, в которой заголовки столбцов соответствуют тактикам киберпреступников, то есть основным этапам кибератаки или подготовки к ней, а содержимое ячеек — методикам реализации этих тактик, или техникам. Так, если сбор данных согласно Mitre Att&ck — это тактика атаки, то способы сбора, например автоматический сбор или сбор данных со съемных носителей, — это техники.

Матрицы Mitre Att&ck объединены в четыре группы:

Помимо матриц, в базе знаний Mitre Att&ck доступны перечни техник, которыми пользуются известные APT-группировки, а также списки вредоносного инструментария этих группировок. Кроме того, на сайте Mitre Att&ck представлены основные методы укрепления защиты организации.

Применение Mitre Att&ck

Специалисты по информационной безопасности используют матрицы Mitre Att&ck для решения следующих задач:

Публикации на схожие темы

Предприятие с изолированной подсетью: что может пойти не так?

Киберпанк 2021: CD Projekt атаковали вымогатели

Насколько неуязвим Linux?

История года: программы-вымогатели в заголовках СМИ

Обзор APT-угроз за 2021 год

Киберугрозы для финансовых организаций в 2022 году

Как системы анализа трафика обнаруживают тактики хакеров по MITRE ATT&CK на примере PT Network Attack Discovery

Согласно Verizon, большинство (87%) инцидентов ИБ происходят за считанные минуты, а на их обнаружение у 68% компаний уходят месяцы. Это подтверждается и исследованием Ponemon Institute, согласно которому у большинства организаций уходит в среднем 206 дней на обнаружение инцидента. По опыту наших расследований, хакеры могут годами контролировать инфраструктуру компании и не быть обнаруженными. Так, в одной из организаций, где наши эксперты проводили расследование инцидента ИБ, было выявлено, что хакеры полностью контролировали всю инфраструктуру организации и регулярно похищали важные сведения в течение восьми лет.

Допустим, у вас уже работает SIEM, который собирает логи и анализирует события, и установлены антивирусы на конечных узлах. Тем не менее, не все можно обнаружить с помощью SIEM, так же как и невозможно на всю сеть внедрить системы EDR, а значит, «слепых» зон не избежать. Справиться с ними помогают системы анализа сетевого трафика (network traffic analysis, NTA). Эти решения выявляют активность злоумышленников на самых ранних этапах проникновения в сеть, а также во время попыток закрепиться и развить атаку внутри сети.

NTA бывают двух видов: одни работают с NetFlow, вторые анализируют сырой трафик. Преимущество вторых систем в том, что они могут хранить записи сырого трафика. Благодаря этому специалист по ИБ может проверить успешность атаки, локализовать угрозу, понять, как атака произошла и как предотвратить аналогичную в будущем.

Мы покажем, как с помощью NTA можно по прямым или косвенным признакам выявлять все известные тактики атак, описанные в базе знаний MITRE ATT&CK. Мы расскажем о каждой из 12 тактик, разберем техники, которые детектируются по трафику, и продемонстрируем их обнаружение с помощью нашей NTA-системы.

О базе знаний ATT&CK

MITRE ATT&CK — это общедоступная база знаний, разработанная и поддерживаемая корпорацией MITRE на основе анализа реальных APT. Она представляет собой структурированный набор тактик и техник, используемых злоумышленниками. Это позволяет специалистам по информационной безопасности со всего мира разговаривать на одном языке. База постоянно расширяется и дополняется новыми знаниями.

В базе выделяются 12 тактик, которые разделены по стадиям кибератаки:

Описание каждой техники включает в себя:

О PT Network Attack Discovery

Выявлять применение техник из матрицы ATT&CK мы будем с помощью системы PT Network Attack Discovery — NTA-системы Positive Technologies, предназначенной для выявления атак на периметре и внутри сети. PT NAD покрывает в разной степени все 12 тактик матрицы MITRE ATT&CK. Он наиболее силен в выявлении техник первоначального доступа (initial access), перемещения внутри периметра (lateral movement) и управления и контроля (command and control). В них PT NAD покрывает более половины известных техник, обнаруживая их применение по прямым или косвенным признакам.

Система выявляет атаки с применением техник ATT&CK с помощью правил детектирования, создаваемых командой PT Expert Security Center (PT ESC), машинного обучения, индикаторов компрометации, глубокой аналитики и ретроспективного анализа. Разбор трафика в реальном времени в сочетании с ретроспективой позволяет выявлять текущую скрытую вредоносную активность и отслеживать векторы развития и хронологию атак.

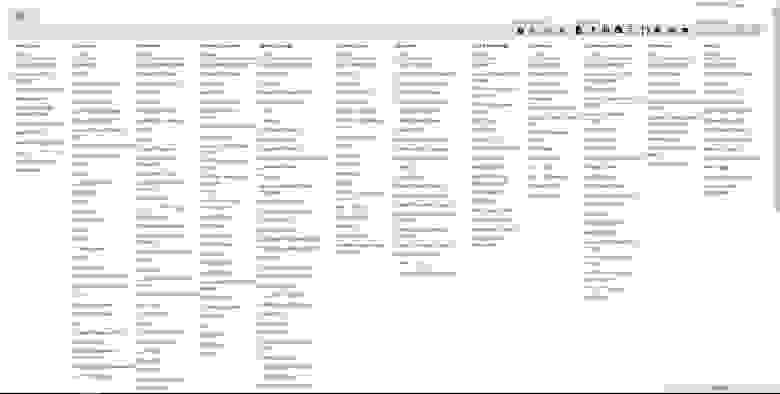

Вот здесь полный маппинг PT NAD на матрицу MITRE ATT&CK. Картина большая, так что предлагаем вам ее рассмотреть в отдельном окне.

Первоначальный доступ (initial access)

Тактика получения первоначального доступа включает в себя техники для проникновения в сеть компании. Цель злоумышленников на этом этапе — доставить в атакуемую систему зловредный код и обеспечить возможность его дальнейшего выполнения.

Анализ трафика с PT NAD позволяет выявить семь техник получения первоначального доступа:

1. T1189: drive-by compromise

Техника, при которой жертва открывает веб-сайт, который используется злоумышленниками для эксплуатации веб-браузера, получения токенов доступа к приложению.

Что делает PT NAD: если веб-трафик не шифрованный, PT NAD инспектирует содержимое ответов HTTP-серверов. Именно в этих ответах находятся эксплойты, которые позволяют злоумышленникам исполнить произвольный код внутри браузера. PT NAD автоматически выявляет такие эксплойты с помощью правил детектирования.

Дополнительно PT NAD обнаруживает угрозу на предыдущем шаге. Правила и индикаторы компрометации срабатывают, если пользователь посетил сайт, который перенаправил его на сайт со связкой эксплойтов.

2. T1190: exploit public-facing application

Эксплуатация уязвимостей в сервисах, которые доступны из интернета.

Что делает PT NAD: производит глубокую инспекцию содержимого сетевых пакетов, выявляя в нем признаки аномальной активности. В частности, есть правила, позволяющие обнаруживать атаки на основные системы управления контентом (content management system, CMS), веб-интерфейсы сетевого оборудования, атаки на почтовые и FTP-серверы.

3. T1133: external remote services

Применение злоумышленниками служб удаленного доступа для подключения к ресурсам внутренней сети извне.

Что делает PT NAD: так как система распознает протоколы не по номерам портов, а по содержимому пакетов, пользователи системы могут отфильтровать трафик так, чтобы найти все сессии протоколов удаленного доступа и проверить их легитимность.

4. T1193: spearphishing attachment

Речь идет о пресловутых отправках фишинговых вложений.

Что делает PT NAD: автоматически извлекает файлы из трафика и проверяет их по индикаторам компрометации. Исполняемые файлы во вложениях выявляются правилами, которые анализируют содержимое почтового трафика. В корпоративной среде такое вложение считается аномальным.

5. T1192: spearphishing link

Использование фишинговых ссылок. Техника подразумевает отправку злоумышленниками фишингового письма со ссылкой, при клике на которую скачивается вредоносная программа. Как правило, ссылку сопровождает текст, составленный по всем правилам социальной инженерии.

Что делает PT NAD: выявляет фишинговые ссылки с помощью индикаторов компрометации. Например, в интерфейсе PT NAD мы видим сессию, в которой было HTTP-соединение по ссылке, занесенной в список фишинговых адресов (phishing-urls).

Соединение по ссылке из списка индикаторов компрометации phishing-urls

6. T1199: trusted relationship

Доступ к сети жертвы через третьих лиц, с которыми у жертвы установлены доверенные взаимоотношения. Злоумышленники могут взломать доверенную организацию и подключаться через нее к целевой сети. Для этого они используют VPN-соединения или отношения доверия доменов, что можно выявить с помощью анализа трафика.

Что делает PT NAD: разбирает прикладные протоколы и сохраняет разобранные поля в базу данных, благодаря чему ИБ-аналитик с помощью фильтров может найти в базе данных все подозрительные VPN-соединения или кросс-доменные подключения.

7. T1078: valid accounts

Использование стандартных, локальных или доменных учетных данных для авторизации на внешних и внутренних сервисах.

Что делает PT NAD: в автоматическом режиме извлекает учетные данные из протоколов HTTP, FTP, SMTP, POP3, IMAP, SMB, DCE/RPC, SOCKS5, LDAP, Kerberos. В общем случае это логин, пароль и признак успешности аутентификации. Если они были использованы, они отображаются в соответствующей карточке сессии.

Выполнение (execution)

В тактику Выполнение входят техники, которые злоумышленники применяют для выполнения кода в скомпрометированных системах. Запуск вредоносного кода помогает атакующим закрепить присутствие (тактика persistence) и расширить доступ к удаленным системам в сети, перемещаясь внутри периметра.

PT NAD позволяет выявить применение злоумышленниками 14 техник, используемых для выполнения вредоносного кода.

1. T1191: CMSTP (Microsoft Connection Manager Profile Installer)

Тактика, при которой злоумышленники готовят специальный вредоносный установочный INF-файл для встроенной в Windows утилиты CMSTP.exe (установщик профилей диспетчера подключений). CMSTP.exe принимает файл в качестве параметра и устанавливает профиль службы для удаленного подключения. В результате CMSTP.exe может быть использован для загрузки и выполнения динамически подключаемых библиотек (*.dll) или скриптлетов (*.sct) с удаленных серверов.

Что делает PT NAD: автоматически обнаруживает в HTTP-трафике передачу INF-файлов специального вида. В дополнение к этому, он обнаруживает передачу по протоколу HTTP вредоносных скриптлетов и динамически подключаемых библиотек с удаленного сервера.

2. T1059: command-line interface

Взаимодействие с интерфейсом командной строки. C интерфейсом командной строки можно взаимодействовать локально или удаленно, например при помощи утилит удаленного доступа.

Что делает PT NAD: автоматически детектирует наличие шеллов по ответам на команды запуска различных утилит командной строки, таких как ping, ifconfig.

3. T1175: component object model and distributed COM

Использование технологий COM или DCOM для выполнения кода на локальной или удаленных системах при продвижении по сети.

Что делает PT NAD: детектирует подозрительные DCOM-вызовы, которые злоумышленники обычно используют для запуска программ.

4. T1203: exploitation for client execution

Эксплуатация уязвимостей для выполнения произвольного кода на рабочей станции. Наиболее полезные для атакующих эксплойты — те, которые позволяют выполнять код в удаленной системе, так как с их помощью злоумышленники могут получить доступ к такой системе. Техника может быть реализована следующими методами: вредоносная почтовая рассылка, веб-сайт с эксплойтами для браузеров и удаленная эксплуатация уязвимостей приложений.

Что делает PT NAD: во время разбора почтового трафика PT NAD проверяет его на наличие исполняемых файлов во вложении. Автоматически извлекает офисные документы из писем, в которых могут быть эксплойты. Попытки эксплуатации уязвимостей видны в трафике, что PT NAD выявляет автоматически.

5. T1170: mshta

6. T1086: PowerShell

Использование PowerShell для поиска информации и выполнения вредоносного кода.

Что делает PT NAD: когда PowerShell применяется атакующими удаленно, PT NAD детектирует это с помощью правил. Он обнаруживает ключевые слова языка PowerShell, которые чаще всего используются во вредоносных скриптах, и передачу PowerShell-скриптов по протоколу SMB.

7. T1053: scheduled task

Применение планировщика задач Windows и других утилит для автоматического запуска программ или скриптов в определенное время.

Что делает PT NAD: атакующие создают такие задачи, как правило удаленно, а значит такие сессии видны в трафике. PT NAD автоматически выявляет подозрительные операции по созданию и изменению задач с использованием RPC-интерфейсов ATSVC и ITaskSchedulerService.

8. T1064: scripting

Исполнение скриптов для автоматизации различных действий атакующих.

Что делает PT NAD: выявляет факты передачи скриптов по сети, то есть еще до их запуска. Он обнаруживает контент скриптов в сыром трафике и детектирует передачу по сети файлов с расширениями, соответствующими популярным скриптовым языкам.

9. T1035: service execution

Запуск исполняемого файла, инструкций интерфейса командной строки или скрипта с помощью взаимодействия со службами Windows, например с диспетчером управления службами (Service Control Manager, SCM).

Что делает PT NAD: инспектирует SMB-трафик и детектирует обращение к SCM правилами на создание, изменение и запуск сервиса.

Техника запуска служб может быть реализована с помощью утилиты для удаленного выполнения команд PSExec. PT NAD анализирует протокол SMB и детектирует применение PSExec, когда она использует файл PSEXESVC.exe или стандартное имя сервиса PSEXECSVC для выполнения кода на удаленной машине. Пользователю необходимо проверить список выполненных команд и легитимность удаленного выполнения команд с узла.

В карточке атаки в PT NAD отображаются данные об использованных тактиках и техниках по матрице ATT&CK, чтобы пользователь мог понять, на какой стадии атаки находятся злоумышленники, какие цели они преследуют и какие компенсирующие меры предпринять.

Сработка правила о применении утилиты PSExec, что может свидетельствовать о попытке выполнения команд на удаленной машине

10. T1072: third-party software

Техника, при которой злоумышленники получают доступ к ПО для удаленного администрирования или корпоративной системе развертывания ПО и с их помощью запускают зловредный код. Примеры такого ПО: SCCM, VNC, TeamViewer, HBSS, Altiris.

Кстати, техника особенно актуальна в связи с массовым переходом на удаленную работу и, как следствие, подключением многочисленных домашних незащищенных устройств по сомнительным каналам удаленного доступа

Что делает PT NAD: автоматически выявляет в сети работу такого ПО. Например, правила срабатывают на факты подключения по протоколу VNC и активность трояна EvilVNC, который скрытно устанавливает VNC-сервер на хост жертвы и автоматически его запускает. Также PT NAD автоматически определяет протокол TeamViewer, это помогает аналитику при помощи фильтра найти все такие сессии и проверить их легитимность.

11. T1204: user execution

Техника, при которой пользователь запускает файлы, которые могут привести к исполнению кода. Это может быть, например, если он откроет исполняемый файл или запустит офисный документ с макросом.

Что делает PT NAD: видит такие файлы еще на этапе передачи, до их запуска. Информацию о них можно изучить в карточке сессий, в которых они передавались.

12. T1047: Windows Management Instrumentation

Применение инструмента WMI, который обеспечивает возможность локального и удаленного доступа к системным компонентам Windows. С помощью WMI атакующие могут взаимодействовать с локальными и удаленными системами и выполнять множество задач, например собирать информацию в целях разведки и удаленно запускать процессы в ходе горизонтального перемещения.

Что делает PT NAD: так как взаимодействия с удаленными системами по WMI видны в трафике, PT NAD автоматически обнаруживает сетевые запросы на установление WMI-сессий и проверяет трафик на факт передачи скриптов, которые используют WMI.

13. T1028: Windows Remote Management

Использование службы и протокола Windows, который позволяет пользователю взаимодействовать с удаленными системами.

Что делает PT NAD: видит сетевые соединения, установленные с помощью Windows Remote Management. Такие сессии детектируются правилами в автоматическом режиме.

14. T1220: XSL (Extensible Stylesheet Language) script processing

Язык разметки стилей XSL используется для описания обработки и визуализации данных в XML-файлах. Для поддержки сложных операций стандарт XSL включает поддержку встроенных сценариев на разных языках. Данные языки позволяют выполнять произвольный код, что ведет к обходу политик безопасности, основанных на белых списках.

Что делает PT NAD: выявляет факты передачи таких файлов по сети, то есть еще до их запуска. Он автоматически обнаруживает факт передачи по сети XSL-файлов и файлы с аномальной XSL-разметкой.

В следующих материалах мы рассмотрим, как NTA-система PT Network Attack Discovery находит другие тактики и техники злоумышленников в соответствии с MITRE ATT&CK. Stay tuned!

The Matrix has you: обзор проектов, использующих MITRE ATT&CK

Уже давно на разных площадках обсуждается матрица MITRE ATT&CK (Adversarial Tactics, Techniques and Common Knowledge), в том числе есть целая серия статей здесь, на самом Хабре. Можно сказать, что сообщество приняло эту модель, более того — многие начали ее использовать. Сегодня мы составили для вас небольшой обзор различных проектов, которые направлены на:

Содержание

Вступление

Первая модель ATT&CK была создана в сентябре 2013 года и была ориентирована в основном на Windows. С тех пор ATT&CK значительно эволюционировала благодаря вкладу сообщества кибербезопасности. Помимо нее была создана дополнительная база знаний PRE-ATT&CK, описывающая подготовку к атаке, и ATT&CK для мобильных устройств.

По состоянию на июль 2019 года Enterprise ATT&CK включает 314 методов атак для Windows, Linux и Mac. Структура матрицы состоит из 11 тактик: от начального доступа до взятия под контроль через C&C и эксфильтрацию данных. Каждая фаза жизненного цикла атаки состоит из множества техник, которые успешно использовались различными группами киберпреступников при компрометации сети организации. При тестировании безопасности RedTeam по сути делает то же самое, потому не использовать подобную базу знаний было бы большим упущением.

В данной статье мы не будем подробно останавливаться на самой матрице ATT&CK, все подробности можно найти на сайте разработчиков. О пользе и применимости данной базы знаний говорит её частое применение крупными и не очень вендорами: почти все threat detection and hunting решения уже имеют корреляцию событий с данной матрицей.

Навигация по матрице, представление данных

ATT&CK Navigator

Веб-приложение с открытым исходным кодом, которое предоставляет базовую навигацию и аннотации всех матриц платформы. Несмотря на свою простоту, приложение значительно упрощает работу с матрицей, позволяет создавать слои поверх основной матрицы. Конкретный слой может демонстрировать техники определенной группировки или же наоборот, визуализировать защитное покрытие. Навигатор поможет спланировать работу ваших RedTeam или BlueTeam. По сути приложение просто позволяет вам манипулировать ячейками в матрице: цветовое кодирование, добавление комментария, присвоение числового значения и т.д.

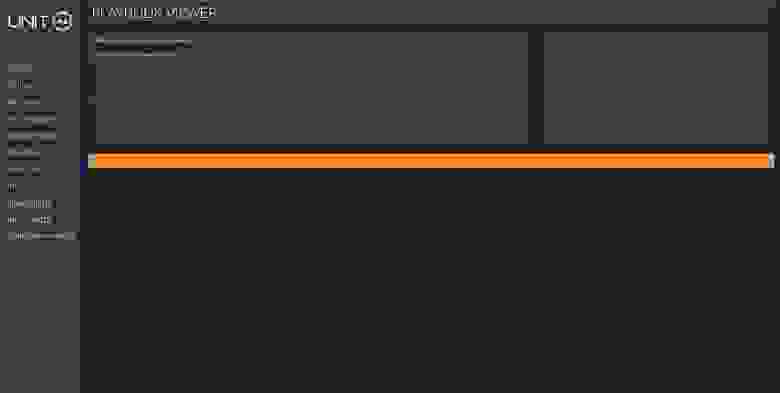

Viewer Playbook

Viewer Playbook — это система для анализа контента STIX2, который содержит методы противника. Цель Playbook состоит в том, чтобы упорядочить инструменты, методы и процедуры, которые использует противник, в структурированный формат, которым можно делиться с другими. Инфраструктура MITRE ATT&CK предоставляет имена, описания и ссылки на примеры использования противниками тактик во время операции, а также методы, используемые противником для их достижения.

Для BlueTeam

Cyber Analytics Repository (CAR) и CAR Exploration Tool (CARET), Unfetter

В организации MITRE решили не останавливаться на одной только матрице ATT&CK и развивать идею дальше: так был создан реестр методов обнаружения поведения нарушителей на основе ATT&CK Cyber Analytics Repository. К нему для удобства добавили GUI — так получился CAR Exploration Tool (CARET). Но и этого показалось мало, поэтому совместно с Агентством национальной безопасности США был создан проект Unfetter. Этот проект расширяет возможности CARET, чтобы помочь специалистам в области кибербезопасности выявлять и анализировать бреши в защите. В Unfetter есть 2 проекта:

CASCADE

Это исследовательский проект MITRE, цель которого — автоматизировать большую часть работы BlueTeam для определения масштабов и вредоносности подозрительного поведения в сети с использованием данных хоста. Прототип сервера CASCADE может обрабатывать аутентификацию пользователей, выполнять аналитику данных, хранящихся в Splunk или ElasticSearch, генерировать предупреждения. Оповещения запускают рекурсивный процесс расследования, когда несколько последующих запросов собирают связанные события, которые включают в себя родительские и дочерние процессы (деревья процессов), сетевые подключения и файловую активность. Сервер автоматически генерирует график этих событий, показывая отношения между ними, и помечает график информацией из матрицы ATT&CK.

Atomic Threat Coverage

Это инструмент, который позволяет автоматически генерировать аналитику, предназначенную для борьбы с угрозами на основе ATT&CK. С его помощью можно создавать и поддерживать свой собственный аналитический репозиторий, импортировать аналитику из других проектов (таких как Sigma, Atomic Red Team, а также частные ветки этих проектов с вашей собственной аналитикой) и осуществлять экспорт в читаемые вики-страницы на двух платформах:

ATT&CK Python Client

Скрипт на Python для доступа к содержимому матрицы ATT&CK в формате STIX через общедоступный сервер TAXII. В этом проекте используются классы и функции Python-библиотек cti-python-stix2 и cti-taxii-client, разработанных MITRE. Основная цель проекта — предоставить простой способ доступа и взаимодействия с новыми данными ATT&CK.

Для RedTeam

CALDERA

CALDERA — автоматизированная система эмуляции действий злоумышленников, построенная на платформе MITRE ATT&CK. Ее основное назначение — тестирование решений безопасности конечных точек и оценка состояния безопасности сети. Согласно терминам Gartner, эту систему можно отнести к продуктам breach and attack simulation (BAS). CALDERA использует модель ATT&CK для выявления и репликации поведения противника, как если бы происходило реальное вторжение. Это позволит избежать рутинной работы и даст больше времени и ресурсов для решения сложных задач.

Недавнее обновление системы изменило её структуру: если раньше она состояла из сервера, агента и исполняемого файла для эмуляции противника, то теперь используется архитектура плагинов. Они подключают новые функции и поведение к базовой системе. Сейчас CALDERA поставляется с несколькими заранее созданными шаблонами поведения противников с помощью плагина Stockpile, но добавить свои собственные достаточно легко.

Atomic Red Team

Является, пожалуй, самым популярным проектом, связанным с матрицей ATT&CK. Red Canary создали библиотеку простых тестов, сопоставленных с MITRE ATT&CK Framework. Это небольшие, легко переносимые тесты для обнаружения атак, каждый тест предназначен для сопоставления с определенной тактикой. Тесты определены в структурированном формате с расчетом на их применение средами автоматизации, что дает защитникам эффективный способ немедленно начать тестирование своей защиты против широкого спектра атак.

ATT&CK-Tools

Репозиторий содержит следующее:

Purple Team ATT&CK Automation

Проект компании Praetorian, в котором реализованы тактики, техники и методы из матрицы MITRE ATT&CK в качестве post-модулей Metasploit Framework. Проект призван автоматически эмулировать тактику противника.

Red Team Automation (RTA)

RTA представляет собой набор из 38 сценариев и поддерживающих исполняемых файлов, которые пытаются выполнить вредоносную деятельность в соответствии с методами матрицы ATT&CK. На данный момент RTA обеспечивает покрытие 50 тактик. Там, где это возможно, RTA пытается выполнить описанную сценариями вредоносную деятельность, в других случаях будет эмулировать ее.

EDR-Testing-Script

Этот репозиторий содержит простой скрипт для тестирования решений EDR на основе платформ Mitre ATT&CK / LOLBAS / Invoke-CradleCrafter. На самом деле трудно проверить, сколько различных вредоносных атак правильно идентифицировано и предотвращено EDR. Для этой цели и был создан этот скрипт, запустите его и наблюдайте какие сообщения приходят на консоль EDR. Большинство тестов будут просто выполнять calc.exe, но их можно легко изменить (например, попытаться загрузить и выполнить Mimikatz). Этот скрипт работает только в Windows и должен работать с большинством решений EDR.

Проект сейчас находится в зачаточном состоянии.

Приложения для Splunk

Splunk — это система хранения и анализа логов; имеет веб-интерфейс и возможность создавать панели (dashboard’ы) — свое собственное Splunk-приложение.

ThreatHunting

ThreatHunting — приложение для Splunk, созданное с целью мониторинга угроз согласно матрице ATT&CK. Приложение основано на данных Sysmon — это бесплатный мощный инструмент трассировки на уровне хоста, использующий драйвер устройства и службу, которая работает в фоновом режиме и загружается очень рано в процессе загрузки. Этот сервис также позволяет вам настроить то, что будет регистрироваться. Открыв приложение ThreatHunting, вы попадете на страницу обзора с подсчетом всех триггеров для каждой категории ATT&CK за последние 24 часа, а также увидите техники с наибольшим количеством срабатываний и наиболее уязвимые хосты. Приложение позволяет отслеживать события, связанные с ATT&CK, построить на основе данных дерево событий и собрать отчет. За более подробной информацией можно обратиться к блогу автора.

DarkFalcon, InfernoAuger

DarkFalcon — система дашбордов, помогающая работать с ATT&CK Framework в вашем Splunk. Есть также обновленная версия InfernoAuger — пересобранный DarkFalcon, который может автоматизировать многие компоненты в приложении FireDrill и отправлять отчеты в Splunk. FireDrill предоставляет библиотеку настраиваемых атак, которые помогут определить, могут ли ваши системы защиты остановить или обнаружить их. Сценарии из данной библиотеки помещаются в наборы настроенных тестов (“assessments”), с которыми уже взаимодействуют модули InfernoAuger. В настоящее время есть пять модулей:

Разное

VECTR

Это централизованная панель мониторинга, которая облегчает отслеживание действий по тестированию RedTeam и BlueTeam, чтобы измерить возможности обнаружения и предотвращения атак по различным сценариям, согласно данным из матрицы MITRE ATT&CK. Обладает в том числе следующими возможностями:

ATT-CK_Analysis

Научно-аналитический репозиторий, содержащий анализ данных из MITRE ATT&CK. Независимые аналитики ищут ответы на ряд вопросов, например:

The Hunting ELK (HELK)

Новый проект Hunting ELK (Elasticsearch, Logstash, Kibana). Это экосистема, состоящая из нескольких платформ с открытым исходным кодом, работающих вместе с главной целью расширения возможностей агентов по обнаружению угроз, возможностей стека Elastic ELK. Аналитические возможности поиска обеспечиваются внедрением технологий Spark & Graphframes. Это одна из первых общедоступных сборок, позволяющая бесплатно использовать функции обработки данных в стеке ELK. Кроме того, в проект интегрирован Jupyter Notebook для создания прототипов при использовании больших данных и/или машинного обучения. Этот стек предоставляет механизм полнотекстового поиска, смешанный с визуализациями, графическими реляционными запросами и расширенной аналитикой. Проект находится на этапе разработки, код и функциональность будут меняться. В ближайших планах добавление дашбордов с данными из ATT&CK. Подробнее о проекте можно прочитать в блоге автора.

Заключение

Количество проектов, активно использующих матрицу MITRE ATT&CK, продолжает расти. Нельзя не отметить, что это хорошая база знаний для аналитиков, свежий взгляд на модель угроз информационной безопасности. Впрочем, отдельные исследователи отмечают некоторые недостатки матрицы. Например, встречаются случаи очень расплывчатого описания техник, что сильно затрудняет работу с ними.

Главное, о чем не стоит забывать: эта матрица построена на основе успешно проведенных атак. Т.е. по большому счету это историческая справка о том, какие техники и методы применялись. Несомненно, это хорошая база знаний, удобная в эксплуатации, но все же она никогда полностью не опишет все возможные техники противника.