Атака «Man In The Middle» (MITM) в Wi-Fi сети

Многие уже слышали о такой атаке, как «человек посередине», или, по-другому — атака MiTM. Однако теория является мертвой без практики. Поэтому в статье хотел бы рассказать о том, как реализовал данную атаку в беспроводной сети. Получилось, правда, примитивно, ну да ладно.

Исходная сеть

Имеется обычный роутер, который раздает интернет своим клиентам, образуя беспроводную сеть Wi-Fi.

Я выступаю в роли злоумышленника, который как и все является обычным клиентом с обычным ПК. На моей машине операционная система Windows 7. Также у меня установлен сетевой сниффер (анализатор сетевого трафика) WireShark (акула).

Дополнительно предлагаемый мною способ имеет смысл, если есть возможность подключаться к «вебморде» роутера, или же как альтернативный вариант, если есть возможность заставить роутер временно отключиться, выйти из строя и перезагрузиться (см. атака DDos на маршрутизатор).

Итак, моя цель: Организовать «прослушку» трафика от клиентов в сети. Для этого нужно «встать посередине».

Задачи сводятся в четыре шага:

1. Подготовка двойника настоящей точки доступа.

2. Разрешение доступа в интернет на созданный беспроводной сетевой интерфейс.

3. Перезагрузка роутера на правах администратора, или DDOS-атака на роутер.

4. В момент провисания настоящего роутера задействовать двойника.

Первый шаг. Необходимо подготовить точку доступа. Для этого воспользуемся встроенной в Windows программой netsh.

В моем случае, SSID настоящей точки доступа Rostelecom_16 и, так как я являюсь клиентом сети, то мне известен пароль к настоящей точке доступа. Создаем с таким же названием и таким же паролем точку доступа:

netsh wlan set hostednetwork mode=allow ssid=«Rostelecom_16» key=«пароль настоящей ТД» keyUsage=persistent

В сетевых подключениях появится новый беспроводной интерфейс.

Не торопимся запускать данное подключение!

Примечание: если ничего не появилось в сетевых подключениях, то поможет перезапуск Wi-Fi адаптера.

Второй шаг. Делаем интернет от Rostelecom_16 общим для созданного (но еще не запущенного!) подключения:

Третий шаг. Как я уже отмечал, что в моем случае есть возможность администрирования роутера. Кстати, не секрет, что одной из самых распространенных уязвимостей являются пароли и настройки по умолчанию. Для роутеров по дефолту чаще всего установлен login и pass: admin.

В настройках маршрутизатора всегда есть кнопка «перезагрузить». Ею мы и воспользуемся, чтобы временно сбросить всех клиентов.

Четвертый шаг. Когда начнется сброс (именно в этот момент!), нужно активировать точку доступа двойника.

Команда: netsh wlan start hostednetwork

Чтобы убедится, что «вы стали посередине», смотрим своих клиентов командой: netsh wlan show hostednetwork

Всё! Что произошло? Нетрудно, догадаться, что мы воспользовались моментом простоя и совершили подмену настоящего сервера, сдвинув настоящий сервер на второй план. Вовремя сброса (перезагрузки) роутера, он пропадает из поля видимости, поэтому в начале сброса все клиенты отцепились от сети, но когда обнаружили такой же SSID (наш двойник), то сразу же подцепились, казалось бы, обратно. А на самом деле к серверу двойнику, который также раздает интернет, поэтому обычные пользователи даже не заметят этой подмены, да что уж тут говорить об обычных пользователях, когда беспроводные устройства не замечают подмены. Лично для меня это странно.

В завершении, чтобы окончательно добиться поставленной цели, запускаем так называемую программу акулу WireShark и слушаем трафик от клиентов.

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Защита в публичных сетях: MITM атака

Защита от человека «посередине»

Безопасность личных данных стоит почти наравне с физической безопасностью людей. Развитие Интернет технологий создало возможность мгновенного доступа ко всей информации не выходя из дома. Государственные организации создают электронный порталы, где можно получить любую информацию о себе. Финансовые организации оказывают онлайн услуги клиентам в виде интернет-банкинга.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Публичные сети же сделали все это более доступным. Сидя в любом кафе можем проверить свой банковский счет, получить нужную справку в электронном формате, занять онлайн очередь в разных структурах. Но зачастую подключаясь к открытым, бесплатным беспроводным сетям мы даже не задумываемся, а на самом ли деле на том конце стоит маршрутизатор и наши данные не попадают в руки тех, кто не должен их видеть.

В публичных сетях много угроз, одной из которых является атака MITM Man-in-the-Middle «Человек посередине» или атака посредника. Вкратце это такой тип атаки когда хакеры, подключившись к точке доступа, могут поместить себя в качестве посредника между двумя пользователями, у которых нет протоколов взаимной аутентификации. Как только злоумышленники полностью завладевают соединением, они могут читать и даже изменять любую передаваемую информацию. Опытные хакеры могут даже извлечь из потока данных информацию о вашей банковской карте. Последствия утраты таких данных очевидны. Такой вид атаки легче организовать в беспроводных сетях, хотя и проводные сети не застрахованы от этой атаки.

Но в проводных сетях можно настроить сетевые устройства таким образом, чтобы она реагировала на смену связки IP и MAC-адреса и при обнаружении заблокировать доступ к сети подозрительному устройству.

В проводных же сетях, особенно если это публичные сети, всё немного сложнее. Поэтому пользователям придется самим позаботиться о безопасности своих личных данных.

Приготовиться к атаке!

Чтобы не стать жертвой атаки типа MITM, нужно знать всего несколько правил безопасности.

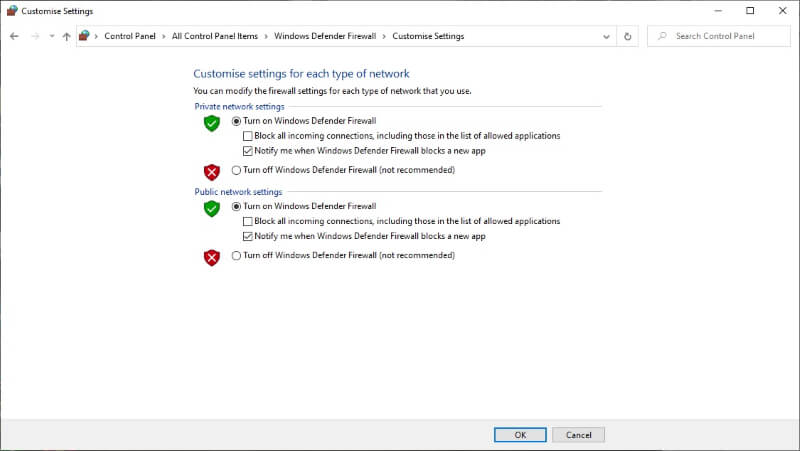

Во-первых, включите на своём устройстве межсетевой экран. В системе Windows это Windows Defender Firewall. Он по умолчанию включён, если у вас не установлено стороннее ПО, выполняющее ту же функцию. Проверить и включить Firewall можно на панели управления перейдя по одноимённому пункту меню и выбрав Включить/выключить Windows Defender Firewall:

Это защитит ваш компьютер от вторжения злоумышленника и кражи ваших электронных данных. Также не помещает установить какой-нибудь антивирус, даже бесплатный, который способен защитить ваше устройство от заражения сетевым червем, который тоже занимается кражей данных и не только.

Никакого HTTP!

Во-вторых, в публичных сетях лучше избегать пользования услугами онлайн-банкинга. Но если есть сильная необходимость, то убедитесь, что ваш банк обеспечивает шифрованное соединение между вами и сервером. Проверить это легко. При шифрованном соединении в строке браузера перед адресом отображается значок замка, а перед адресом сайта отображается https://. HTTPS это защищенный протокол передачи данных в сети.

Hypertext Transfer Protocol основной протокол связи в интернете. Когда пользователь вводит адрес в строке браузера, последний создает соединение с веб-сервером по этому протоколу. Позже была разработана защищенная версия данного протокола, которая отправляет данные поверх SSL или TLS.

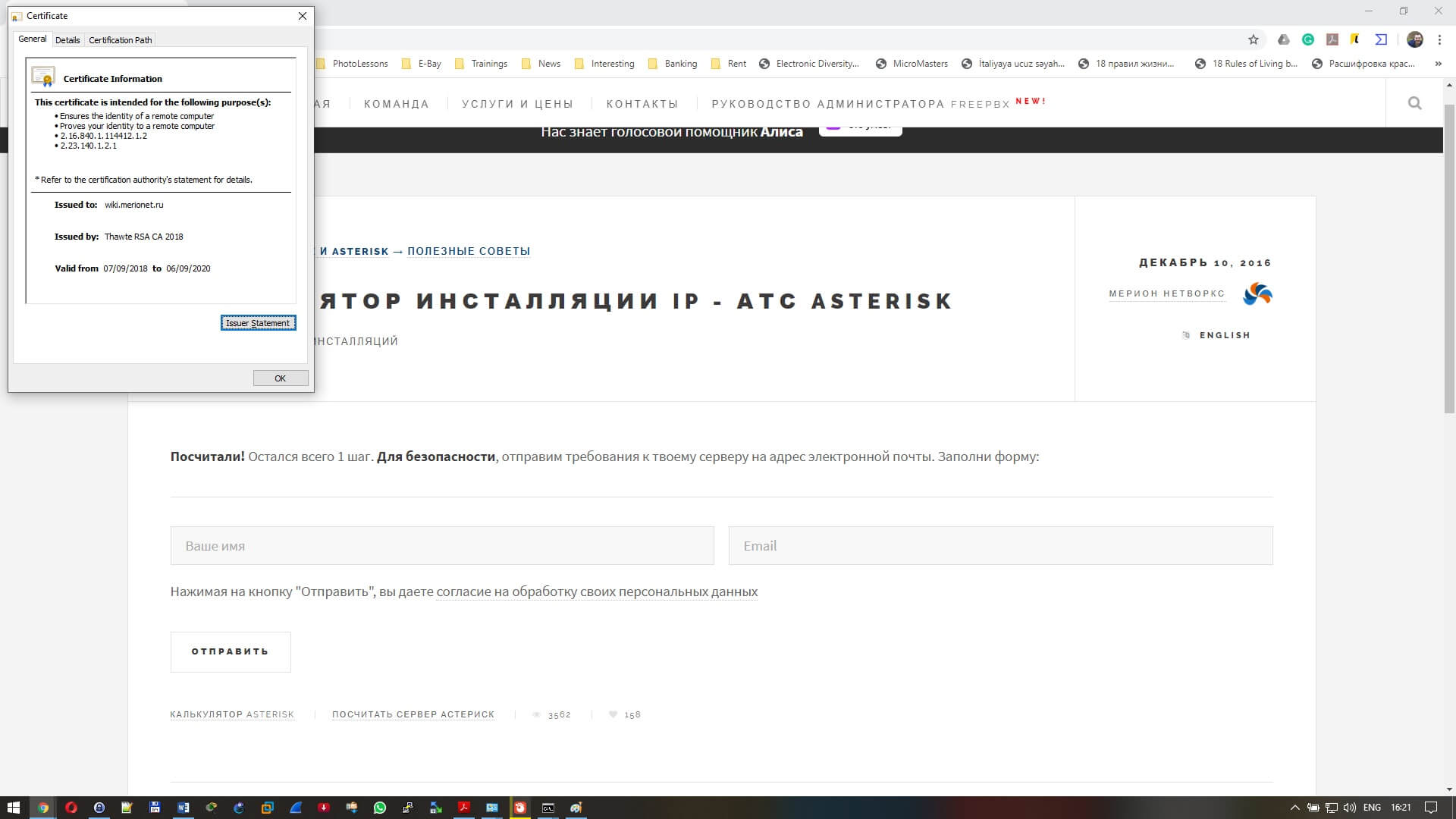

Такое соединение позволяет шифровать данные перед отправкой на сервер. Шифрование происходит на устройстве пользователя методом асимметричного шифрования с помощью публичного ключа, который сайт отправляет вам вместе с сертификатом. Посмотреть сертификат сайта и публичный ключ можно в том же браузере. В Google Chrome кликаем на значок замка и выбираем Certificate. В открывшемся окне можно увидеть всю информацию о сертификате включая срок действия и подписавшую сертификат центра сертификации.

Расшифровать данные сможет только веб-сервер где имеется вторая приватная часть ключа шифрования. И даже если ваши зашифрованные данные попадут в руки злоумышленников, расшифровать их им придется долго.

Правда, атака посредника имеет несколько векторов развития и при наличии необходимых навыков злоумышленник может получить доступ даже к шифрованной информации. Например, он может взломать сервера центра сертификации и заполучить все ключи, которые выданы клиентам. Но это уже больше забота самих центров сертификации.

Некоторые сайты имеют две версии, защищенную и обычную через http-протокол. Чтобы всегда пользоваться только защищенным соединением, можете устанавливать специальные расширения для браузеров.

Шифрование через VPN

В-третьих, при подключении к публичным сетям рекомендуется пользоваться VPN сервисами. VPN сервисы создают защищенный туннель между вами и серверами поставщика VPN услуг. Все данные в таком туннеле тоже шифруются надежными алгоритмами шифрования. Услуги VPN предоставляют даже некоторые браузеры, например Opera или Яндекс.Браузер. Так же есть специальные расширения для браузеров и настольные приложения. Правда, при работе через VPN скорость ощутимо падает, но безопасность данных того стоит.

Ну а напоследок, просто быть повнимательнее. Не нужно подключаться к первой попавшейся беспроводной сети с подозрительным названием. Если вы сидите в кафе, то название точки доступа обычно совпадает с названием объекта. Правда, подмену SSID никто не отменял, но для этого нужно вырубить роутер, безопасность которого забота сотрудников ИТ отдела данного объекта.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Что такое «человек посередине»?

Украсть личную информацию можно разными способами. Например, став невидимым звеном между жертвой и сервером.

Целью большинства атакующих ваш компьютер, вне зависимости от требуемого в конечном итоге результата, является кража пользовательских данных. Это одинаково верно как для простых пользователей, так и для крупных веб-ресурсов или баз данных, подвергающихся атаке. Методы могут быть разными, но цель всегда одна.

В большинстве случаев нападавшие сначала попытаются установить вредоносное ПО на компьютерах пользователей, так как это самый короткий маршрут между ними и вашими данными. Но если это невозможно по каким-либо причинам, другой популярный метод компромиентации системы – «человек посередине«. Как следует из названия, этот вектор атаки предполагает, что атакующий ставит себя или свои вредоносные инструменты между жертвой и целевым ресурсом, как то: сайт, банковский или почтовый ящик. Эти нападения могут быть весьма эффективными и довольно трудно обнаруживаемыми, особенно для пользователей, которые не знают о такой опасности.

Определение «человека посередине»

Концепция MITM-нападения (Man-in-the-Middle) на удивление проста, и она не ограничивается безопасностью компьютера или онлайн-ресурса. В самом простом случае злоумышленнику надо всего лишь поставить себя в цепь между двумя общающимися сторонами, чтобы перехватывать их сообщения друг другу. При этом злоумышленник всегда должен выдавать себя за каждую из противоположных сторон. Например, в реальной жизни можно создать поддельный счет и положить его в почтовый ящик жертвы. После чего перехватить его на почте, когда жертва попытается счет оплатить. В онлайне все намного сложнее, но суть та же. Злоумышленник ставит себя между целью и ресурсом, требуемым цели. При этом наличие атакующего всегда должно оставаться незаметным для обеих сторон. В этом залог успеха атаки.

Варианты MITM-атаки

Больше всего распространены MITM-атаки, когда злоумышленник использует Wi-Fi-маршрутизатор в качестве инструмента перехвата сообщений. В данном случае создается подмена используемого роутера и подмена самой сети. Либо используются ошибки в настройке и защите сети, позволяющие вполне легально перехватывать сессии. В первом сценарии злоумышленник настраивает в своем ноутбуке точку беспроводного доступа, давая ей то же имя, что и используемое в общественном месте с доступным Wi-Fi. Когда пользователи подключаются к этой псевдосети, то при попытке совершить какое-либо действие с коммерческими сайтами, банковскими или прочими финансовыми ресурсами, их информация перехватывается, после чего злоумышленник уже может пользоваться ей по своему усмотрению.

Второй вариант сценария предполагает, что злоумышленник находит уязвимости в настройке или шифровании в легальной сети, после чего использует этот недостаток для слежения за жертвами. Это более сложный путь, но он может быть не менее эффективным, если атакующий имеет постоянный доступ к интересующему его роутеру в течение длительного времени. Это дает ему возможность незаметно «прослушивать» интересующую сессию и, пока жертва считает, что она в безопасности, собирать большое количество нужной информации.

В последнее время встречается и вариант MITM-атаки «Человек-в-браузере». В этом случае злоумышленник использует один из нескольких возможных методов для того, чтобы занести вредоносный код, работающий внутри браузера, на компьютер жертвы. Это ПО потом незаметно записывает все данные, передаваемые между браузером и различными сайтами, после чего отсылает полученные сведения злоумышленнику. Такой вариант становится все более распространенным, так как он может применяться к большой группе пользователей-жертв, а также не требует, чтобы злоумышленник находился поблизости.

Защита

Есть несколько эффективных средств защиты от MITM-атак, но почти все они используются либо в самом маршрутизаторе, либо на серверах, к которым обращается потенциальная жертва. При этом самой жертве невдомек, на настоящем она сервере либо это подделка, подставленная злоумышленником. Одним из способов защиты от такой атаки является использование стойкого шифрования между клиентом и сервером. В таком случае сервер может идентифицировать себя посредством предоставления цифрового сертификата, после чего между пользователем и сервером устанавливается шифрованный канал для обмена конфиденциальными данными. Но в этом случае возникает зависимость от самого сервера и выбора им метода шифрования.

Другим вариантом защиты от некоторых видов MITM-атак является полный отказ от использования открытых Wi-Fi-сетей для работы с личными данными. Хорошую защиту дают некоторые плагины для браузеров. Например, HTTPS Everywhere или ForceTLS, которые самостоятельно устанавливают защищенное соединение всякий раз, когда эта опция доступна на стороне сервера. Но, как бы то ни было, все способы защиты имеют определенные ограничения. Кстати, не стоит забывать и об уже проведенных с целью демонстрации возможностей атаках, таких как SSLStrip или SSLSniff, которые легко сведут на нет безопасность SSL-соединения.

Mitm атака в масштабах многоквартирного дома

С чего все началось

Некоторое время назад в квартиру был проведен интернет от нового провайдера, ранее услуги интернета поставлялись в квартиру по технологии ADSL. Так как дома провожу мало времени, мобильный интернет был более востребован, чем домашний. С переходом на удаленку решил, что скорости в 50-60 Мб/с для домашнего интернета прям совсем мало и решил увеличить скорость. По технологии ADSL по техническим причинам скорость свыше 60 Мб/с поднять не получится. Было принято решение перейти на другого провайдера с другой заявленной скоростью работы и уже c предоставлением услуг не по ADSL.

Могло быть как-то по-другому

Связался с представителем интернет провайдера. Пришли монтажники, просверлили в квартиру отверстие, провели патч-корд RJ-45. Дали договор и указания с сетевыми настройками, которые нужно выставить на роутере (выделенный ip, шлюз, маску подсети и ip адреса своих DNS), взяли оплату за первый месяц работы и ушли. Когда я ввёл в домашний роутер выданные мне сетевые настройки, интернет ворвался в квартиру. Процедура первичного входа в сеть нового абонента показалась мне слишком простой. Никакой первичной авторизации произведено не было, а моим идентификатором был выданный мне ip адрес. Интернет работал быстро и стабильно.В квартире работал wifi-роутер и через несущую стену скорость соединения немного проседала. В один из дней, нужно было скачать файл размером в два десятка гигабайт. Я и подумал, почему бы не подключить идущий в квартиру RJ-45 напрямую в пк.

Знай ближнего своего

Загрузив весь файл, я решил ближе познакомиться с соседями по гнездам коммутатора.

В многоквартирные дома зачастую интернет-соединение идет от провайдера по оптике, заходит в коммутационный шкаф в один из коммутаторов и распределяется между подъездами, квартирами по Ethernet кабелям, если рассматривать самую примитивную схему подключений. Да, уже есть технология когда оптика идет прямиком до квартиры (GPON), но это пока не так повсеместно распространено.

Если брать очень сильно упрощенную топологию в масштабах одного дома, то выглядит это примерно так:

Выходит так, что клиенты данного провайдера, некоторые соседние квартиры, работают в одной локальной сети на одном коммутационном оборудовании.

Включив прослушивание интерфейса, подключенного напрямую к сети провайдера, можно увидеть летящий от всех хостов в сети широковещательный ARP трафик.

Провайдер решил особо не заморачиваться с разбиением сети на мелкие сегменты, поэтому в пределах одного коммутатора мог гулять широковещательный трафик с 253 хостов, если не считать выключенные, тем самым забивая полосу пропускания каналов.

Просканировав с помощью nmap сеть, определилось количество активных хостов из всего пула адресов, версия ПО и открытые порты главного коммутатора:

А где ARP там рядом и ARP-spoofing

Для осуществление дальнейших действий была использована утилита ettercap-graphical, есть и более современные аналоги, но данный софт привлекает своим примитивным графическим интерфейсом и простотой в использовании.

В первом столбце IP адреса всех откликнувшихся на пинг роутеры, во втором их физические адреса.

Физический адрес является уникальным, по нему можно собрать информацию о географическом местоположении роутера и прочее, поэтому в рамках данной статьи он будет скрыт.

Целью 1 добавляем основной шлюз с адресом 192.168.xxx.1, целью 2 добавляем один из других адресов.

Представляемся шлюзу как хост с адресом 192.168.xxx.204, но со своим MAC адресом. Затем пользовательскому роутеру представляемся как шлюз с адресом 192.168.xxx.1 со своим MAC. Детали данной уязвимости протоколоа ARP подробно разобраны в других статьях которые легко гуглятся.

В итоге всех манипуляций мы имеем трафик с хостов который идет через нас, предварительно включив форвардинг пакетов:

Да, почти везде уже используется https, но в сети еще полно других незащищенных протоколов. К примеру, тот же самый DNS c атакой DNS-spoofing. Сам факт возможности осуществления MITM атаки порождает множество других атак. Все становится ужаснее когда в сети доступно несколько десятков активных хостов. Стоит учесть, что это частный сектор, а не корпоративная сеть и не у всех стоят средства защиты обнаружения и противодействиям сопутствующим атакам.

Как это избежать

Данной проблемой должен быть обеспокоен провайдер, настроить защиту от подобных атак очень просто, в случае того же самого коммутатора Cisco.

Включение Dynamic ARP Inspection (DAI) позволило бы предотвратить подмену MAC адреса главного шлюза. Разбитие широковещательного домена на более мелкие сегменты предотвратило хотя бы распространение ARP трафика на все хосты подряд и уменьшение количества числа возможных для атаки хостов. Клиент в свою очередь может защититься от подобных манипуляций настроив VPN прямо на домашнем роутере, большинство устройств уже поддерживают данный функционал.

Man-in-the-Middle: советы по обнаружению и предотвращению

Атака «человек посередине» (Man-in-the-Middle) — это форма кибератаки, при которой для перехвата данных используются методы, позволяющие внедриться в существующее подключение или процесс связи. Злоумышленник может быть пассивным слушателем в вашем разговоре, незаметно крадущим какие-то сведения, или активным участником, изменяя содержание ваших сообщений или выдавая себя за человека или систему, с которыми вы, по вашему мнению, разговариваете.

Вспомните 20-й век, когда у многих были стационарные телефоны с несколькими трубками, и один член семьи мог взять трубку во время разговора другого. Вы могли даже не подозревать, что вас слушает кто-то еще, пока он не начнет вклиниваться в разговор. В этом и заключается принцип атаки «человек посередине».

Как работает атака «человек посередине»?

Большинство атак «человек посередине», независимо от используемых методов, имеет простую последовательность действий. Рассмотрим ее на примере трех действующих лиц: Алисы, Боба и Чака (злоумышленника).

Многофакторная аутентификация может быть эффективной защитой от кражи учетных данных. Даже если злоумышленник узнает ваше имя пользователя и пароль, ему понадобится ваш второй фактор аутентификации, чтобы их использовать. К сожалению, в некоторых случаях многофакторную защиту можно обойти.

Вот практический пример реальной атаки «человек посередине» на Microsoft Office 365, когда злоумышленник обошел многофакторную аутентификацию:

Методы и типы атак «человек посередине»

Вот несколько распространенных приемов, используемых злоумышленниками, чтобы стать «человеком посередине».

Протокол разрешения адресов (ARP) — это низкоуровневый процесс, который преобразует адрес машины (MAC) в IP-адрес в локальной сети.

Злоумышленники вводят в эту систему ложную информацию, чтобы заставить ваш компьютер принимать компьютер злоумышленника за сетевой шлюз. Когда вы подключаетесь к сети, злоумышленник получает весь ваш сетевой трафик (вместо вашего реального сетевого шлюза) и передает его по своему реальному месту назначения. Вам кажется, что все нормально. Но в это время злоумышленник видит все данные, которые вы принимаете и передаете.

Отравлением кэша DNS называется действие, когда злоумышленник дает вам поддельную запись DNS, которая ведет на другой сайт. Он может выглядеть как Google, но это не Google, и злоумышленник будет перехватывать любые данные, которые вы вводите на поддельном сайте, в том числе имя пользователя и пароль:

Аббревиатура HTTPS вселяет в пользователей уверенность в том, что их данные «защищены». Здесь буква S означает secure — безопасный. По крайней мере, злоумышленник хочет, чтобы вы так думали. Злоумышленники создают веб-сайты HTTPS, которые выглядят как сайты с действующими сертификатами аутентификации, но URL-адрес у них немного другой. Например, они регистрируют имя веб-сайта с кодировкой Юникод, в котором буква «а» выглядит как «а», но не является таковой. Продолжим на примере условного сайта example.com: здесь URL может выглядеть как www.exаmple.com, но буква «а» в слове example будет кириллической. Это действительный символ Юникод, выглядящий точно так же, как и английская «а», но имеющая другое Юникод-значение.

Перехват сеанса — это атака «человек посередине», при которой злоумышленник наблюдает за вами, чтобы войти на веб-страницу (например, учетную запись банка или электронной почты), а затем крадет ваш cookie-файл сеанса для входа в ту же учетную запись из своего браузера. Этот вид атаки мы демонстрируем на нашем семинаре по кибератакам Live Cyber Attack, о котором упоминали ранее.

Как только злоумышленник получит ваш cookie-файл активного сеанса, он сможет делать на этом веб-сайте то же самое, что и вы. Чак (наш парень из примера) мог перевести все ваши сбережения на оффшорный счет, купить кучу товаров с помощью сохраненной банковской карты или использовать перехваченный сеанс, чтобы проникнуть в сеть вашей компании и глубоко внедриться в корпоративную сеть.

Насколько распространены атаки «человек посередине»?

Атаки «человек посередине» существуют уже давно, и хотя они не так распространены, как фишинг, вредоносные программы или даже программы-вымогатели, они обычно являются частью комплексных целевых атак, когда злоумышленник имеет четкие намерения. Например, злоумышленник, который хочет украсть номер банковской карты, может найти эти данные, перехватив трафик Wi-Fi в кафе. Другой злоумышленник может использовать методы атаки «человек посередине» как часть более масштабного плана проникновения в сеть крупной компании. Наша лаборатория, изучающая атаки «человек посередине», демонстрирует, как злоумышленник может использовать вредоносное ПО для перехвата сетевого трафика и проникновения в корпоративную почту.

Как обнаружить атаку «человек посередине»

Атаки «человек посередине» трудноуловимы, но их присутствие всё же оставляет следы в обычной сетевой активности, а профессионалы в области кибербезопасности и конечные пользователи могут обнаружить эти следы. Принято считать, что лучше предотвратить, чем обнаружить.

Признаки атаки «человек посередине»

Вот некоторые признаки того, что в ваших сетях могут быть непрошенные слушатели:

Как предотвратить атаку «человек посередине»

Вот несколько рекомендаций по защите вас и ваших сетей от атак типа «человек посередине». Однако ни одна из них не гарантирует 100% надежности.

Общие передовые практики

Cоблюдение общих правил кибербезопасности поможет вам защититься от атак типа «человек посередине»:

Почему шифрование может защитить вас от атак «человек посередине»?

Сквозное шифрование поможет предотвратить чтение ваших сетевых сообщений злоумышленником, даже если он прослушивает ваш трафик. При шифровании отправитель и получатель используют общий ключ для шифрования и дешифрования передаваемых сообщений. Без этого ключа ваши сообщения будут выглядеть просто набором случайных символов, и «человек посередине» не сможет извлечь из них пользу.

Шифрование затрудняет злоумышленнику перехват и чтение сетевых данных, но все же это возможно и не дает полной защиты от раскрытия вашей информации, поскольку злоумышленники разработали методы обхода шифрования.

Например, в нашей лаборатории, изучающей атаки «человек посередине», мы демонстрируем, как злоумышленник может украсть маркер проверки подлинности, содержащий имя пользователя, пароль и данные многофакторной аутентификации, чтобы войти в учетную запись электронной почты. После захвата cookie-файла сеанса не имеет значения, зашифрована ли связь между клиентом и сервером, — хакер просто входит в систему как конечный пользователь и может получить доступ к той же информации, что и этот пользователь.

Будущее атак «человек посередине»

Атаки типа «человек посередине» будут оставаться эффективным инструментом в арсенале злоумышленников до тех пор, пока они смогут перехватывать важные данные, такие как пароли и номера банковских карт. Между разработчиками программного обеспечения и поставщиками сетевых услуг с одной стороны, и киберпреступниками с другой идет постоянная гонка вооружений для устранения уязвимостей, которые злоумышленники используют для запуска своих атак.

Возьмем, к примеру, массовое распространение интернета вещей (IoT) за последние несколько лет. Устройства интернета вещей еще не соответствуют стандартам безопасности и не обладают такими возможностями, как другие устройства, что делает их более уязвимыми для атак «человек посередине». Злоумышленники используют их для входа в сеть организации, а затем переходят к другим методам. Кто бы мог подумать, что холодильник с выходом в интернет — это не просто новое модное устройство, а еще и дыра в системе безопасности? Киберпреступники об этом знают!

Широкое распространение беспроводных сетей, например сетей 5G, — еще одна возможность для злоумышленников использовать атаки типа «человек посередине» для кражи данных и проникновения в организации. Это было наглядно продемонстрировано на конференции по компьютерной безопасности BlackHat 2019. Компании, занимающиеся технологиями беспроводной связи, обязаны устранять уязвимости, подобные тем, что были показаны на BlackHat, и обеспечивать безопасную магистраль для пользователей и устройств.

Современные тенденции таковы, что количество сетей и подключенных к ним устройств растет, а это означает, что у злоумышленников больше возможностей использовать методы «человека посередине». Знание явных признаков атаки «человек посередине» и применение методов обнаружения может помочь вам обнаруживать атаки до того, как они нанесут ущерб.

Посетите наш семинар по кибератакам Live Cyber Attack Workshop, на котором мы продемонстрируем, как с помощью метода «человек посередине» злоумышленник может перехватить маркер проверки подлинности пользователя, чтобы проникнуть и украсть важные данные. Мы также покажем, как Varonis может обнаруживать атаки такого вида.