Mina Protocol — особенности самого легкого блокчейна

Mina Protocol — это первый в мире криптовалютный протокол, сжатый до размера нескольких твитов, он всегда составляет 22кб. Революционная блокчейн-архитектура Mina использует доказательство с нулевым разглашением, что решает множество проблем нынешних блокчейнов (конфиденциальность данных, перегрузка сети, транзакционные издержки, простота использования и простота интеграции в традиционные сервисы).

Почему у Mina такой маленький блокчейн?

Доказательство с нулевым разглашением — это прорывная технология, позволяющая использовать протокол Mina. Это крошечные криптографические сертификаты, которые проверяют состояние сети, не раскрывая содержимого цепочки.

Вот простая метафора того, как Mina держит свою цепочку такой маленькой:

Геолог, идущий по лесу, натыкается на ряд тяжелых валунов. (Блоки в цепочке). Он хочет осмотреть их мраморные внутренности. (Проверить транзакции).

Он вскрывает их, изучает и сообщает о своих находках. Коллеги со всего мира (другие валидаторы) хотят увидеть валуны, но не могут позволить себе стоимость поездки. (Стоимость запуска полноценного проверяющего узла).

Его решение: он фотографирует каждый валун. (Фотографии являются доказательствами с нулевым разглашением, они же zk-SNARKs — снимок каждого блока).

Теперь ему не нужны валуны — фотографии не хуже.

Mina позволяет полным узлам отбрасывать блоки после их проверки, заменяя их zk-SNARKs, снимком каждого блока.

Цепочка снимков — это огромное улучшение по сравнению с цепочкой блоков, но проблема не решена: цепочка все равно будет расти, и мы хотим, чтобы она была постоянной.

У геолога есть новое решение. Он делает фото первого валуна… затем делает фото второго валуна вместе с фото первого валуна.

Теперь ему не нужна первая фотография, ведь она уже есть на второй фотографии.

Он продолжает делать фото каждого валуна рядом с самой последней фотографией и посылает своим коллегам последнюю.

zk-SNARKs (Zero Knowledge Successive Non-Interactive Arguments of Knowledge) подобны двумерным фотографиям 3D-объектов. Точнее: это микроскопически маленькие криптографические свидетельства чего-то гораздо большего.

Каждый блок привязывается к снимку самого себя. Затем каждый снимок привязывается к изображению всей цепочки.

Именно так Mina сжимает цепочку размером в сотни гигабайт до 22-килобайтный zk-SNARK.

Революция в децентрализованных протоколах

Bitcoin показал, что люди хотят деньги, устойчивые к цензуре.

Ethereum показал, что людям нужны децентрализованные финансовые приложения.

Стейблкоины показали, что люди хотят цифровые доллары.

Bitcoin не смог масштабироваться, не жертвуя аспектами сопротивления цензуре.

Ethereum не может интегрировать данные реальных приложений без нарушения конфиденциальности пользователей.

Стейблкоины не могут быть интегрированы в традиционные приложения без чрезмерной сложности разработки.

Mina решает все эти проблемы сразу

Блокчейн фиксированного размера обеспечивает Mina беспрецедентную устойчивость к цензуре, обеспечивая полностью устойчивые к цензуре деньги.

zk-SNARK предоставляют приложения Mina, которые вычисляют логику и данные вне сети для обеспечения конфиденциальности и масштабируемости, а затем проверяют их целостность в сети.

Протокол Mina дает разработчикам легкий доступ к цифровым долларам — любой, кто использует Mina, может интегрировать платежи по стейблкоинам в свои приложения с помощью всего пары строк кода.

Давайте рассмотрим каждое из этих трех утверждений немного подробнее:

Деньги, устойчивые к цензуре

Минимальный блокчейн позволяет каждому пользователю в сети проверять состояние реестра, гарантируя, что критические аспекты сопротивления цензуре не смогут проскользнуть.

Mina — это первое полностью устойчивое к цензуре средство обмена, созданное для повседневного использования и интеграции в традиционные сервисы.

Следующее поколение приложений

Вычисления на Ethereum происходят по цепочке, что привело к целому ряду проблем: перегрузка сети, крайне высокие транзакционные сборы, прозрачно выставленные пользовательские данные и постоянно растущие затраты на вычисления всей цепочки с нуля, когда разработчик хочет развернуть DApp.

Mina решает все эти проблемы с помощью совершенно новой категории децентрализованных приложений под названием Snapps.

Snapps — это приложения на базе SNARK, отличающиеся от DApps двумя характеристиками:

Масштабируемость: Snapps проверяют выполнения вычислений, позволяя пропускной способности и интенсивным вычислениям процессора перемещаться вне цепочки.

Конфиденциальность: Snapps проверяют целостность данных, не раскрывая сами данные.

Доступные всем цифровые доллары

Mina легко интегрирует стейблкоины в традиционные веб-приложения и мобильные приложения — в отличие от других блокчейнов, которые требуют дорогостоящего и сложного промежуточного программного обеспечения.

Разработчики-новички могут мгновенно интегрировать цифровые доллары (или любой другой актив, выпущенный на Mina) в продукты с помощью всего лишь пары строк кода JavaScript, который Mina планирует поддерживать в качестве языка разработки для Snapps.

Что дает эта комбинация особенностей?

Возможность совершать неконтролируемые платежи через традиционные веб-приложения прямо из своего браузера или смартфона.

Возможность доказать, что ваша зарплата и кредитный рейтинг достаточно высоки для получения кредита, без раскрытия своего дохода и истории платежей.

Возможность получить мгновенное доказательство того, что фотография подлинная, а не дипфейк.

Системы голосования, где никто не может видеть за кого вы голосовали, но каждый может проверить результаты.

Возможность предоставлять свои идентификационные данные одному провайдеру аутентификации не требующего доверия, а не сотням компаний требующие доверия к ним.

Представьте, как молодые предприниматели на всех континентах, получат возможность создавать криптографические продукты, которые напрямую интегрируются в традиционные финансы, необремененные искусственно завышенными расходами или сложностью, без необходимости спрашивать разрешения у «взрослых» контролеров.

Snapps включает все эти и многие другие сценарии.

Roadmap Mina содержит поддержку моста к Ethereum и простое преобразование DApps в Snapps.

Представьте DeFi платформы, децентрализованные биржи и открытые финансовые площадки, работающие на Mina с более высокой пропускной способностью, за небольшую часть затрат для разработчика и конечного пользователя, с включенной по умолчанию конфиденциальностью данных пользователей.

Таково видение Mina о будущем децентрализованных технологий.

Более подробную информацию о протоколе можно найти на сайте Mina.

В моём Telegram-канале я помогаю новичкам в криптомире, рассказываю о других интересных проектах и веду личный блог о инвестициях в криптовалюты.

Mini token что это

Токен (также аппаратный токен, USB-ключ, криптографический токен) — компактное устройство, предназначенное для обеспечения информационной безопасности пользователя, также используется для идентификации его владельца, безопасного удалённого доступа к информационным ресурсам и т. д. Как правило, это физическое устройство, используемое для упрощения аутентификации. Также этот термин может относиться и к программным токенам, которые выдаются пользователю после успешной авторизации и являются ключом для доступа к службам. Часто используется для несанкционированного доступа к аккаунту злоумышленниками.

Токены предназначены для электронного удостоверения личности (например, клиента, получающего доступ к банковскому счёту), при этом они могут использоваться как вместо пароля, так и вместе с ним. В некотором смысле токен — это электронный ключ для доступа к чему-либо.

Обычно аппаратные токены обладают небольшими размерами, что позволяет носить их в кармане или кошельке, часто они оформлены в виде брелоков. Некоторые предназначены для хранения криптографических ключей, таких как электронная подпись или биометрические данные (например, детали дактилоскопического узора). В одни встроена защита от взлома, в другие — мини-клавиатура для ввода PIN-кода или же просто кнопка вызова процедуры генерации и дисплей для вывода сгенерированного ключа. Токены обладают разъёмом USB, функциями RFID или беспроводным интерфейсом Bluetooth для передачи сгенерированной последовательности ключей на клиентскую систему.

Содержание

Типы паролей [ править | править код ]

Все токены содержат некоторые секретные сведения, которые используются для подтверждения личности. Есть четыре различных способа, в которых эта информация может быть использована:

Устройство содержит пароль, который физически скрыт (не виден обладателю), но который передаётся для каждой аутентификации. Этот тип уязвим для атак повторного воспроизведения.

Устройство генерирует новый уникальный пароль с определённым интервалом времени. Токен и сервер должны быть синхронизированы, чтобы пароль был успешно принят.

Одноразовый пароль генерируется без использования часов, с помощью шифра Вернама или другого криптографического алгоритма.

Используя криптографию с открытым ключом, можно доказать владение частным ключом, не раскрывая его. Сервер аутентификации шифрует вызов (обычно случайное число или по крайней мере, данные с некоторыми случайными частями) с помощью открытого ключа. Устройство доказывает, что обладает копией соответствующего частного ключа, путём предоставления расшифрованного вызова.

Одноразовые пароли, синхронизированные по времени [ править | править код ]

Синхронизированные по времени одноразовые пароли постоянно меняются в установленное время, например, раз в минуту. Для этого должна существовать синхронизация между токеном клиента и сервером аутентификации. Для устройств, не подключённых к сети, эта синхронизация сделана до того, как клиент приобрёл токен. Другие типы токенов синхронизируются, когда токен вставляется в устройство ввода. Главная проблема с синхронизированными токенами состоит в том, что они могут рассинхронизоваться спустя какой-то большой период времени. Тем не менее, некоторые системы, такие как SecurID компании RSA, позволяют пользователю синхронизировать сервер с токеном путём ввода нескольких последовательных кодов доступа. Большинство из них не может иметь сменных батарей, следовательно, они имеют ограниченный срок службы.

Одноразовые пароли на основе математического алгоритма [ править | править код ]

Другой тип одноразовых паролей использует сложный математический алгоритм, например, хеш-цепи, для создания серии одноразовых паролей из секретного ключа. Ни один из паролей нельзя отгадать, даже тогда, когда предыдущие пароли известны. Существует общедоступный, стандартизированный алгоритм OATH; другие алгоритмы покрыты американскими патентами. Каждый новый пароль должен быть уникальным, поэтому неавторизованный пользователь по ранее использованным паролям не сможет догадаться, каким может быть новый пароль.

Типы токенов [ править | править код ]

Токены могут содержать чипы с различными функциями от очень простых, до очень сложных, в том числе и несколько методов аутентификации. Простейшим токенам безопасности не нужны никакие подключения к компьютеру. Токены имеют физический дисплей; Пользователь просто вводит отображаемое число для входа. Другие токены подключаются к компьютерам, используя беспроводные технологии, такие как Bluetooth. Эти токены передают ключевую последовательность локальному клиенту или ближайшей точке доступа. Кроме того, другой широко доступной формой токена является мобильное устройство, которое взаимодействует с использованием внеполосного канала (например, SMS или USSD). Тем не менее, другие токены подключаются к компьютеру, и может потребоваться PIN-код. В зависимости от типа токена, операционная система компьютера или прочитает ключ от токена и выполнит криптографические операции на нём, или попросит, чтобы программируемое оборудование токена выполнило эти операции самостоятельно. Таким приложением является аппаратный ключ (электронный ключ), необходимый для некоторых компьютерных программ, чтобы доказать право собственности на программное обеспечение. Ключ помещается в устройство ввода, и программное обеспечение получает доступ к рассматриваемому устройству ввода / вывода, чтобы разрешить использование данного программное обеспечение. Коммерческие решения предоставляются различными поставщиками, каждый со своими собственными (и часто запатентованными) функциями безопасности. Проекты токенов, соответствующие определённым стандартам безопасности, удостоверены в Соединённых Штатах как совместимые с FIPS 140, федеральный стандарт безопасности США. Токены без какой-либо сертификации часто не отвечают стандартам безопасности принятым правительством США, они не прошли тщательное тестирование, и, вероятно, не могут обеспечить такой же уровень криптографической защиты, как токены, которые были разработаны и проверены сторонними агентствами.

Токены без подключения [ править | править код ]

Токены без подключения не имеют ни физического, ни логического подключения к компьютеру клиента. Как правило, они не требуют специального устройства ввода, а вместо этого используют встроенный экран для отображения сгенерированных данных аутентификации, которые, в свою очередь, пользователь вводит вручную с помощью клавиатуры. Токены без подключения являются наиболее распространённым типом токена (авторизации), используемый (обычно в сочетании с паролем) в двухфакторной аутентификации для онлайн-идентификации. [1]

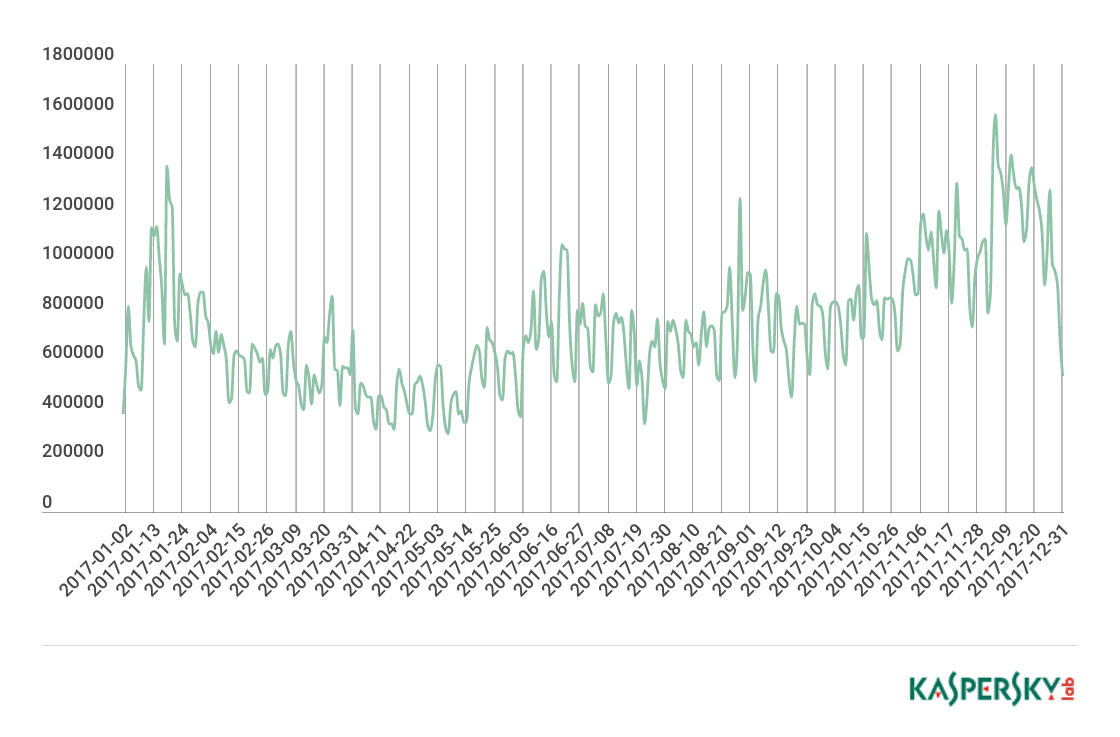

По данным аналитиков «Лаборатории Касперского», в 2017 году было предпринято более 260 млн попыток фишинговых атак — это один из способов получить все ваши пароли и данные. От этого может не спасти даже двойная аутентификация через СМС или специальное приложение.

Но люди придумали такую штуку, как USB-токен — она лучше защищает ваши данные. Рассказываем, почему этот способ более надежный и как правильно все настроить.

Что это такое и как работает?

USB-токен — небольшое устройство, похожее на обычную флешку. Внутри них специальный уникальный код, заменяющий другие способы двойной аутентификации.

По факту его можно сравнить с ключом от вашей квартиры — если ключ в компьютере, то вы можете войти в свой аккаунт. Только здесь разница в том, что ваш аккаунт гораздо сложнее взломать отмычкой.

Почему это надежнее двойной аутентификации?

Обычная двойная аутентификация работает так: вы вводите пароль от почты, вам по СМС приходит код подтверждения для входа в аккаунт. Получается, что если у злоумышленника нет вашего смартфона, то зайти под вашим логином он не сможет. Но на самом деле это не совсем так.

Почти у всех сервисов с такой функцией злоумышленник может перехватить ваш код от аккаунта из-за общей уязвимости, заключенной в системе SS7. Через нее любой человек может следить за вашим смартфоном — слушать разговоры и читать все сообщения. Операторы эту проблему не признают, хотя ей уже больше 30 лет.

Приложения-аутентификаторы, вроде Google Authentificator, в этом плане надежнее. Для вас каждые 30 секунд генерируется новый пароль — его знают только ваш смартфон и аккаунт в интернете. Но даже так хакеры могут до вас добраться, особенно если вы доверчивый.

Злоумышленник может получить доступ к этим кодам безопасности на этапе настройки приложения. Кроме того, вас могут обмануть и вы зайдете на фальшивый сайт Google, где сами выдадите все пароли хакерам.

Да кто будет пользоваться этими «флешками»?

Все сотрудники из Google этим пользуются и очень довольны. В начале 2017 года все работники корпорации перешли на этот способ аутентификации своих аккаунтов. Как итог — за этот год не произошло ни одной кражи личной информации.

Теперь в Google считают, что USB-токены — самый надежный способ защитить свой аккаунт. Вот так.

Все слишком хорошо! Какие подводные?

Да, подводные камни здесь есть. Пока полноценно эти токены поддерживаются только в двух браузерах — Google Chrome и Opera. В Firefox это реализовали через расширение, а в Edge обещают добавить позже. Разработчики Safari вообще об этой функции ничего не говорят.

И еще один недостаток связан со смартфонами. Чтобы войти в аккаунт на своем Айфоне, вам понадобится ключ с Bluetooth — он стоит немного дороже. Еще можно попробовать переходник, но мы этот способ не проверяли, так что может не сработать.

Это не страшно. Как начать пользоваться ключом?

В первую очередь — вам нужен тот самый USB-токен. Его можно купить в интернете — в России проще всего достать JaCarta U2F. Я купил такой за 1500 рублей.

Процедура настройки ключа практически везде одинакова, поэтому мы покажем настройку на примере аккаунта в Google.

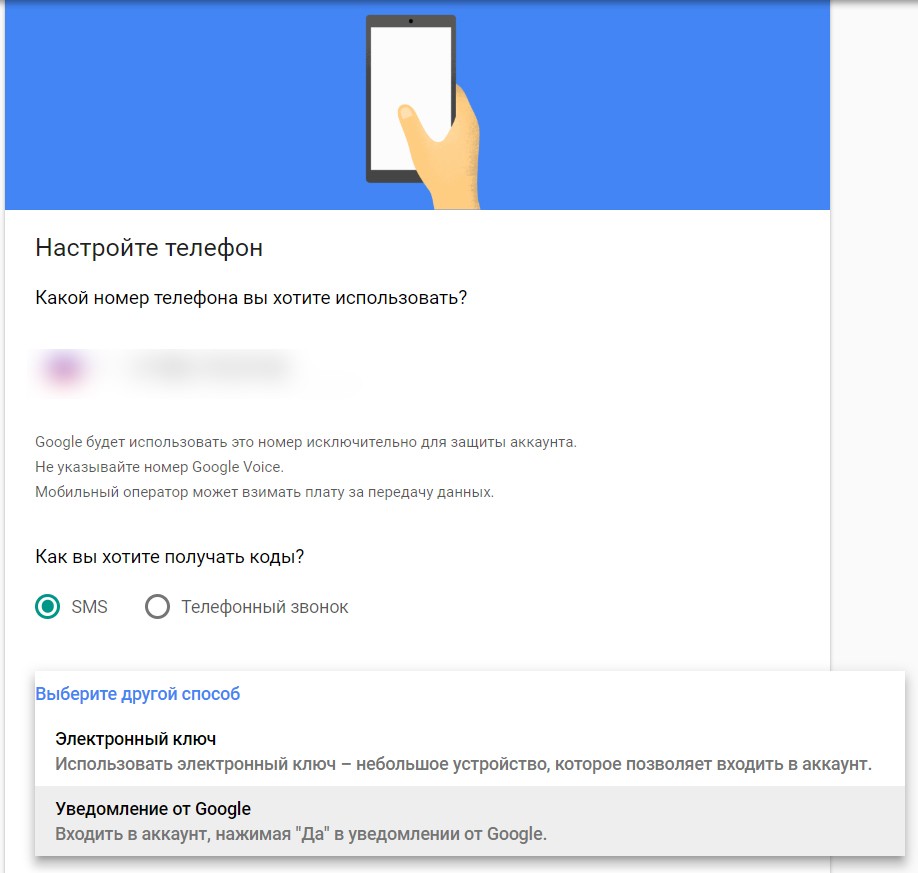

1 — Войдите в настройки двойной аутентификации аккаунта. Нажмите на «Выберите другой способ» и выберите там электронный ключ:

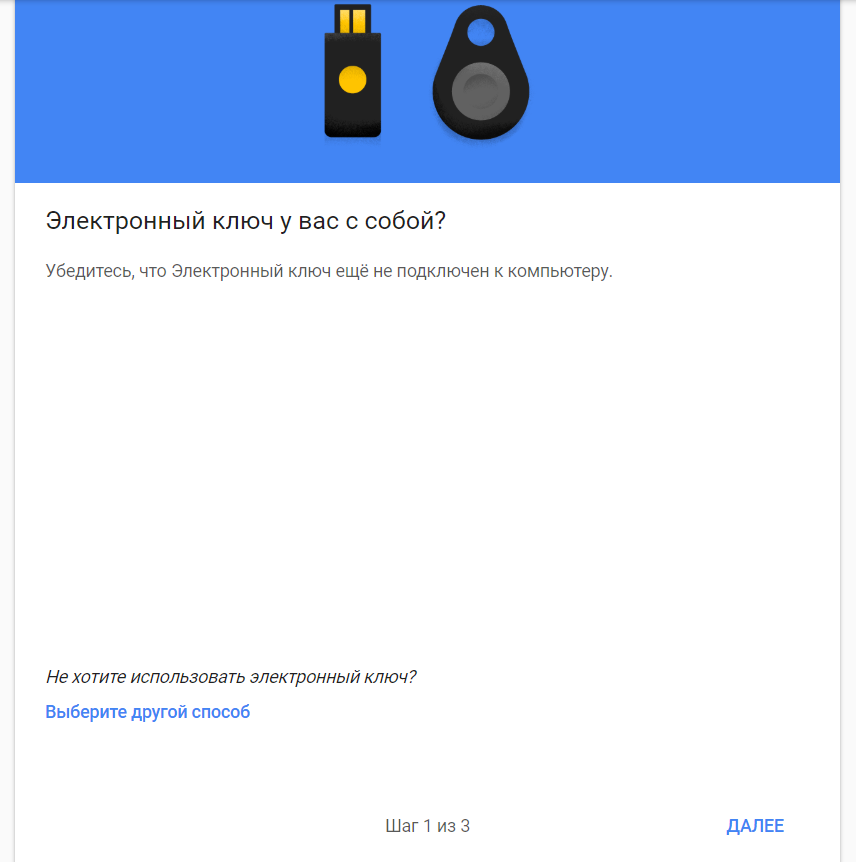

2 — Подключать ключ к компьютеру сразу нельзя. Убедитесь, что он у вас в руке и жмите «Далее»:

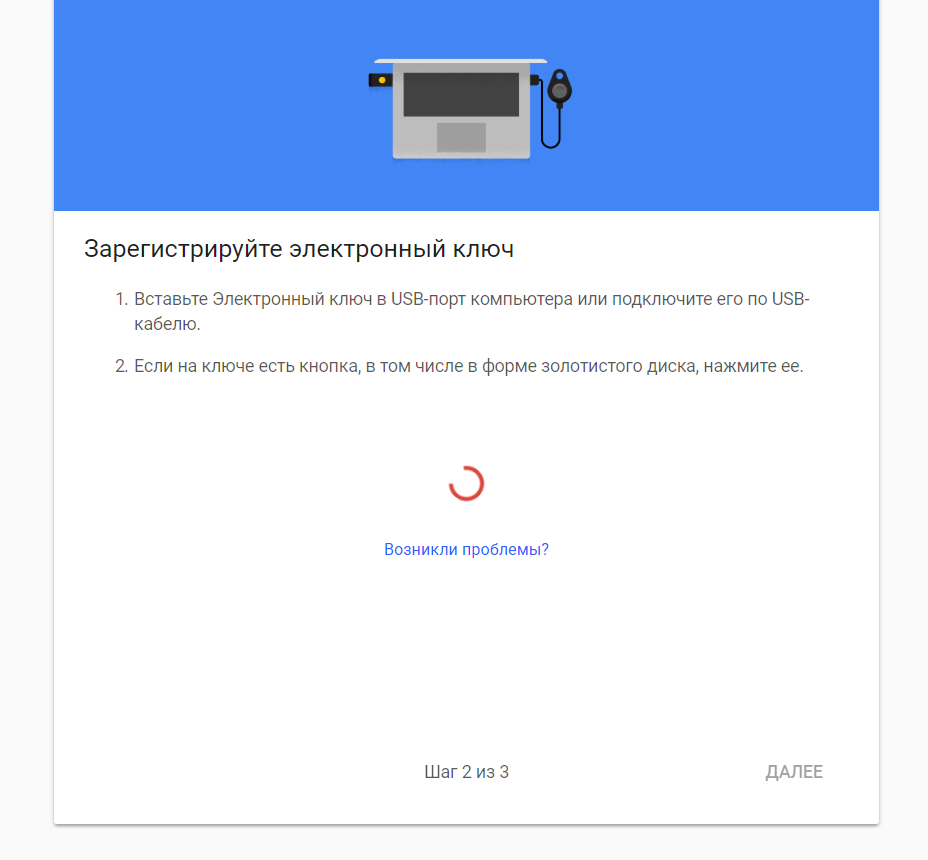

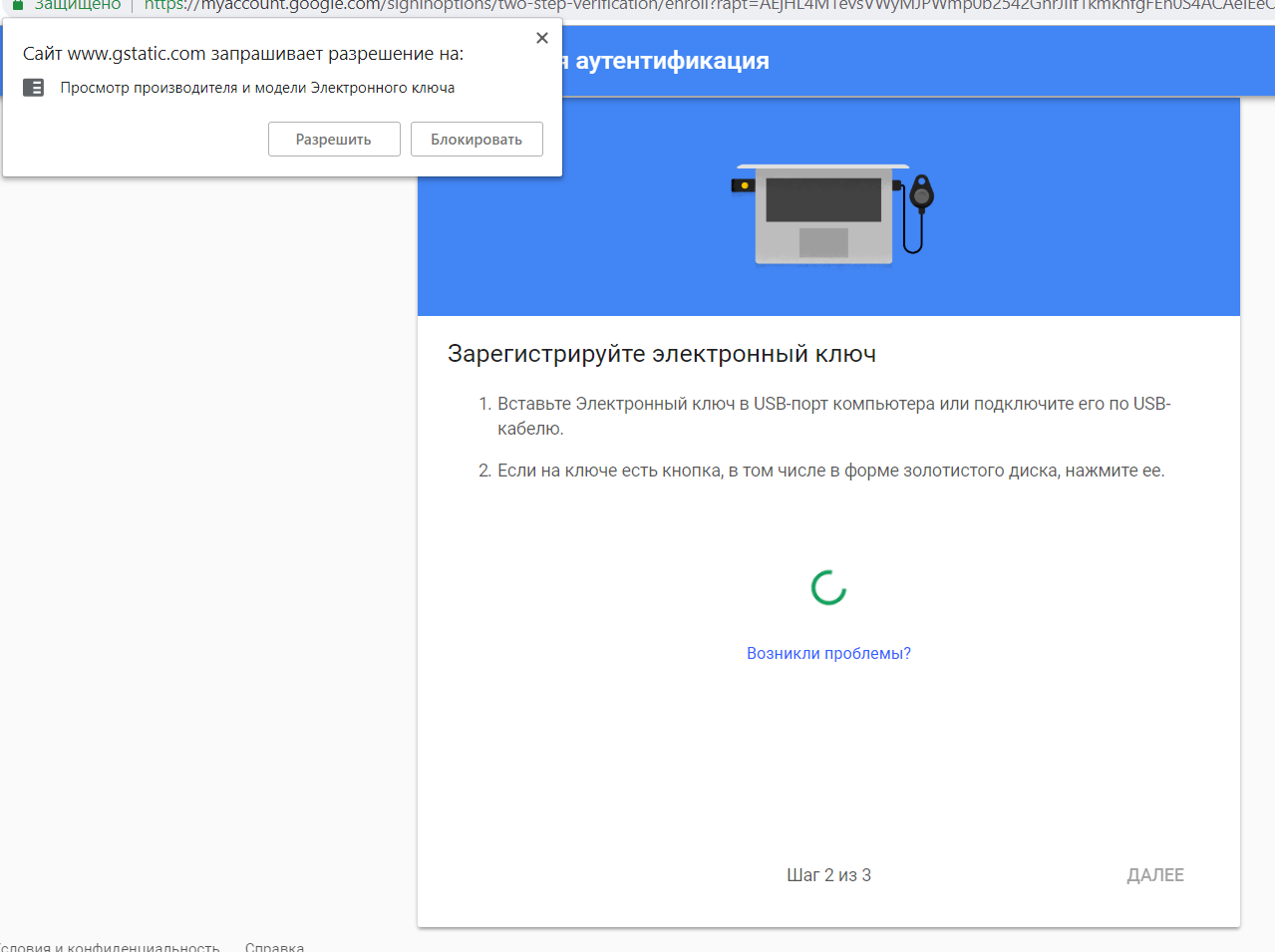

3 — Вставьте ключ в USB-разъем и нажмите на нем кнопку:

Ключ загорится красным светом, а браузер попросит разрешения на доступ к устройству:

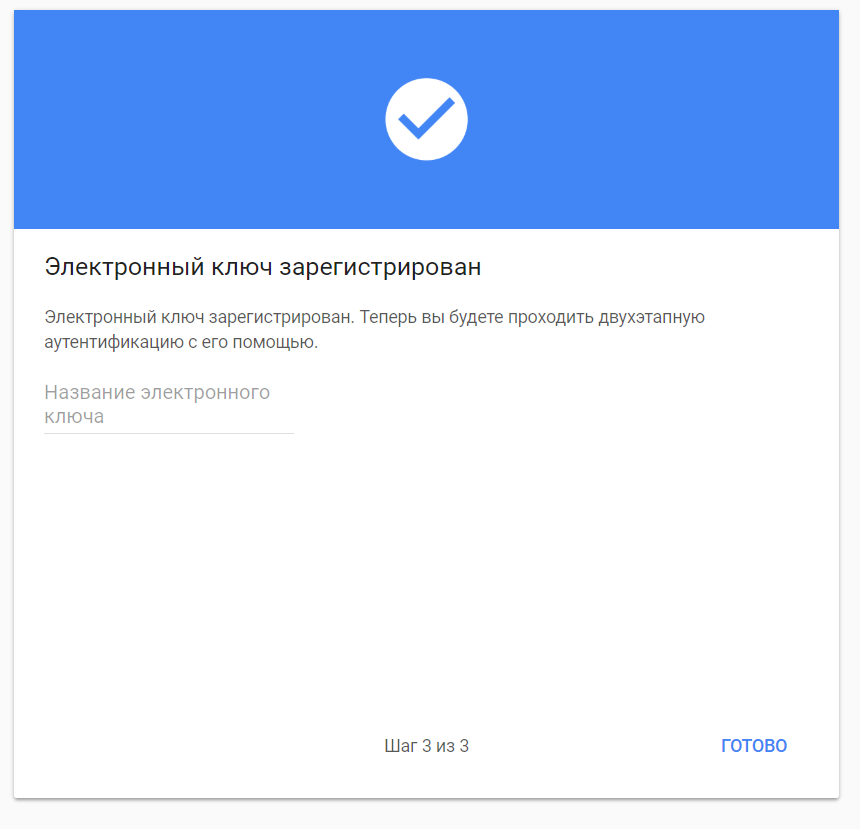

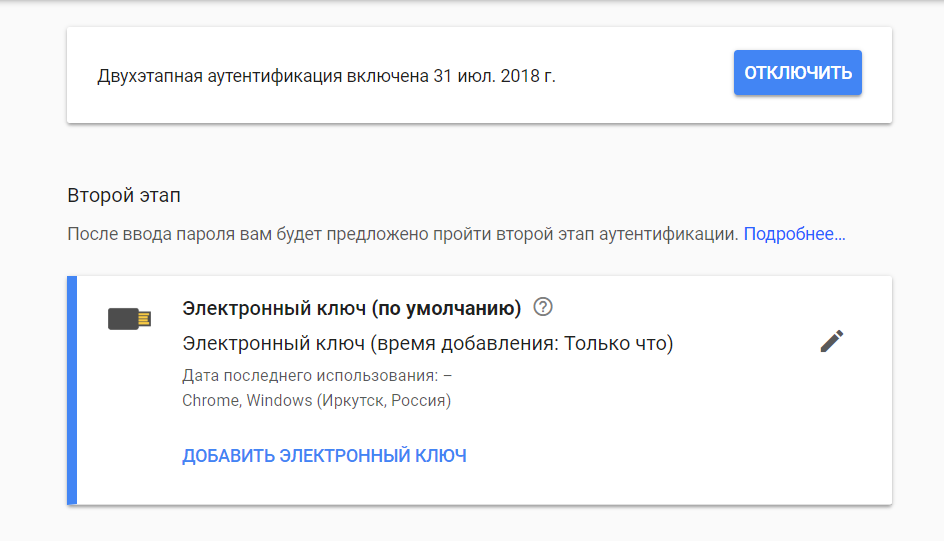

4 — Ваш ключ зарегистрируется и вам нужно будет придумать ему имя:

5 — Готово! Теперь добавьте дополнительные способы входа в аккаунт — через приложение или СМС-код. Это нужно, если вы потеряете свой токен. Но я этого делать не буду.

А теперь небольшой челендж для читателей. Вот все данные аккаунта, на котором я установил свой USB-ключ:

Если вы сможете войти в этот аккаунт до 15 августа и оставить мне там послание, то я вам перечислю 5 тысяч рублей. Вперед, хакеры!

Ключевая особенность аппаратного OTP токена Protectimus SLIM mini — возможность вшить в него любой секретный ключ, нужный пользователю. Использование этого токена позволяет полностью исключить риск компрометации секретных ключей провайдером двухфакторной аутентификации, а также дает возможность подключить к системе двухфакторной аутентификации пользователей, которые не хотят или не могут использовать свой сотовый телефон в качестве OTP токена.

Аппаратная замена Google Authenticator

Аппаратный OTP-токен Protectimus SLIM mini подойдет для любой системы 2FA созданной на базе Google Authenticator. Он может быть использован, как в корпоративном сегменте, так и для защиты личных аккаунтов на популярных сайтах, таких как Google, Facebook, ВКонтакте, Dropbox, GitHub и т.д.

Универсальный солдат

Мы предлагаем использовать аппаратный токен Protectimus SLIM mini как альтернативу SMS и программным токенам, ведь это самый безопасный способ генерации OTP. Аппаратные токены не подключаются к какой-либо сети, поэтому одноразовые пароли защищены от возможности перехвата или вируса на смартфоне.

Изящный дизайн

Токены Protectimus SLIM mini выполнены в изящном форм-факторе смарт-карты размером 64 x 38 мм. Такой OTP-токен не займет много места в вашем кошельке и при этом вы будете уверены в максимально надежной защите своего аккаунта от взлома. При заказе от 1000 штук у вас есть возможность заказать собственных дизайн токенов.

Основные характеристики

Загрузки

Как купить?

Вы с легкостью можете стать счастливым обладателем данного устройства. По вашему желанию мы можем разместить логотип и иные визуальные атрибуты вашей компании на устройстве, также может быть выбран цвет токена. Производство токенов согласно заданным атрибутам требует дополнительные 3-4 недели.

Стоимость токенов не включает стоимость доставки и другие дополнительные платежи, такие как налоги и таможенные сборы.

Длительность доставки зависит от нескольких факторов, а именно: объем партии, наличия токенов на нашем складе, почтовой службы. Также на срок доставки влияет необходимость размещения дополнительных визуальных атрибутов на изделиях. При наличии необходимого объема на складе доставка, обычно, осуществляется в срок от 2 до 6 недель.

Для заказа, пожалуйста, заполните форму и наш специалист в кратчайшие сроки свяжется с вами.

Смотрите также

Одноразовые пароли генерируются по специальному алгоритму (TOTP, HOTP, OCRA) на основании секретного ключа. В обычные OTP токены секретные ключи вшиваются во время производства и не могут быть изменены. Но такие токены можно подключить не к каждой системе 2FA. Например, в решениях 2FA на базе Google Authenticator ключи генерируются внутри сервера, подключить аппаратный токен с предварительно вшитым секретом нельзя. В свою очередь, в прошиваемый токен можно вшить секретный ключ, сгенерированный системой аутентификации клиента и перепрошивать его каждый раз при переназначении другому человеку.

Купить токены Protectimus SLIM mini может каждый, кто желает защитить свой аккаунт в Google, Facebook, Vkontakte (VK, ВКонтакте), Dropbox, GitHub, Kickstarter, KeePass, Microsoft, Teamviewer и т.д. Системы 2FA этих и других популярных платформ, построенных на базе Google Authenticator, предлагают своим пользователям установить приложение от Google или подключить доставку OTP по SMS. Но аппаратные OTP токены более надежны, так как исключают возможность перехвата one-time password.

SMS сообщения — один из самых удобных и широко распространенных способов доставки одноразовых паролей. Но не самый безопасный. В процессе передачи, SMS сообщение может быть перехвачено при помощи атаки «человек посередине» или вируса, гнездящегося на смартфоне пользователя. Кроме того, к этим сообщениям могут иметь доступ работники SMS-центра. Аппаратные OTP токены работают абсолютно автономно не требуя подключения к какой-либо сети, а значит они защищены от подобных угроз. Таким образом перепрошиваемые токены — это более безопасная альтернатива SMS-аутентификации.

Программный токен был изобретен с появлением смартфонов как удобная альтернатива аппаратному OTP токену. Функционально программные токены идентичны аппаратным, а зачастую более удобны, так как в одном приложении можно создать несколько токенов для разных ресурсов. Но с точки зрения безопасности лучше купить аппаратный токен, так как с ростом популярности смартфонов выросло и количество вирусов созданных специально с целью компрометации приложений для генерации OTP и перехвата SMS-сообщений с одноразовыми паролями. На аппаратный токен вирус внедрить невозможно.

Миниатюрный перепрошиваемый токен смарт-карта размером 64 x 38 x 1 мм — новое слово в двухфакторной аутентификации. Этот OTP токен выглядит стильно, не занимает много места в кошельке, при этом водоустойчив и надежен. Срок службы токенов Protectimus Slim mini составляет до 3-5 лет, гарантия — 12 месяцев. Мир давно ждал подобного решения для укрепления систем двухфакторной аутентификации построенных на базе Google Authenticator. И наконец-то с появлением технологии NFC это стало возможным.

Чтобы подключить данные OTP токены к вашей системе 2-факторной аутентификации, их нужно предварительно перепрошить. Для выполнения данной задачи мы предоставляем специальное приложение для смартфонов на базе операционной системы Android. Обратите внимание, что ваш смартфон должен поддерживать технологию NFC. Подробная инструкция по использованию данного приложения представлена на сайте.