Mikrotik proposal check что это

Бесплатный чек-лист

по настройке RouterOS

на 28 пунктов

IPIP, IPSec между двумя сетями через инет («для чайников»)

Требуется объединить две сетки с помощью IPSec на роутерах Mikrotik.

IPIP тоннель.

Абсолютно «самодостаточный» тоннель, никак не пересекающийся с IPSec.

Настраивается просто: создается тоннель между двумя роутерами и прописывается правило маршрутизации.

Достаточно прописать всего два правила, больше ничего делать не требуется.

В результате получим работающий туннель без шифрования.

IPSec.

В микротике это тоже абсолютно «самодостаточный» тоннель, которому не требуется в качестве основы ни IPIP, ни PPPoe, ни любой другой тоннель.

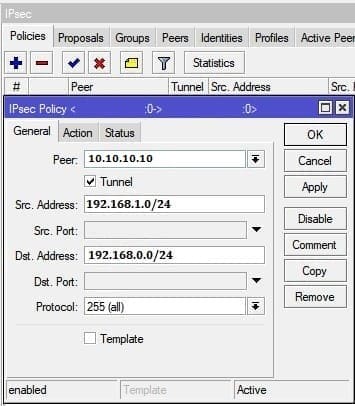

Оговорюсь, что настраивать IPSec мы будем именно в туннельном режиме, не в транспортном (разницу обзорно можно почитать тут http://wiki.mikrotik.com/wiki/Manual:IP/IPsec).

Если вы уже настроили IPIP тоннель по правилам выше, удалите или отключите эти правила.

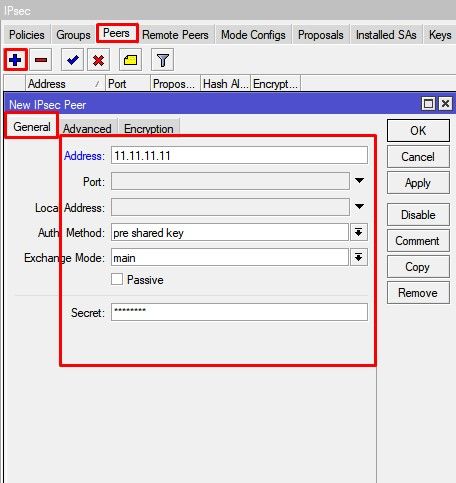

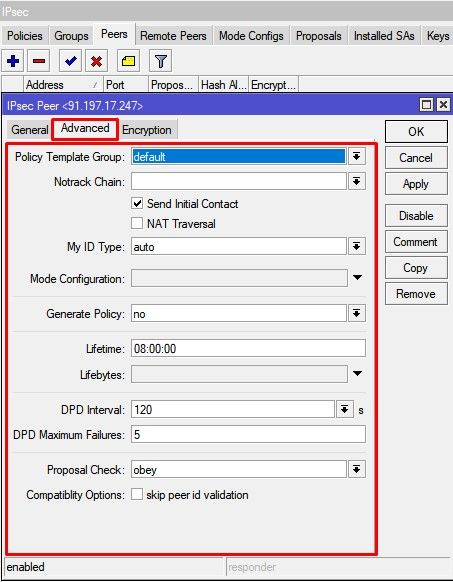

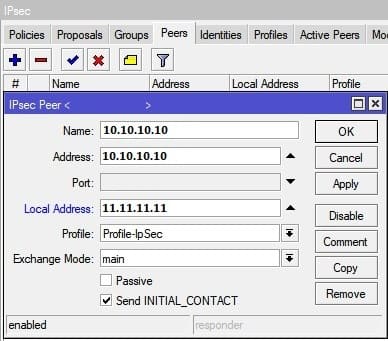

Обратите внимание, что только один роутер выступает инициатором авторизации (только на одном роутере стоит галочка passive, без разницы на каком), при этом IPSec будет подниматься только одной стороной, стороной активной (без галочки passive). Это удобно когда достаточно одностороннего доступа, например, удаленный офис соединяется с центральным (роутер центрального офиса в режиме passive). Это отнюдь не значит, что удаленный доступ будет только в одном направлении, доступ будет в обоих направлениях, но только после того, как «активный» роутер инициирует поднятие IPSec, в рамках времени жизни ключа шифрования lifetime (след. пункт).

Чтобы иметь возможность поднимать IPSec с обеих сторон, убираем галочки passive у обоих роутеров.

Обязательно ставим галочку на обоих роутерах NAT traversal, для трансляции адресов из одной подсети в другую.

Инструкции по настройке MikroTik

Настройка MikroTik IpSec, VPN туннель между офисами

Краткое описание: Руководство по созданию шифрованного канала связи между офисами – MikroTik IpSec VPN. Будут рассмотрены конфигурации для двух версий прошивок, до и после RouterOS 6.43, а также после RouterOS 6.44. Принцип построения VPN туннелей не изменился, разница касается только в расположении настроек.

Содержание

Для чего нужен VPN IpSec и какой роутер MikroTik выбрать

Одна из самых популярных опций в роутере для бизнес сегмента. Позволяет объединить в локальную сеть удаленные офисы. Масштабирование такой сети ограничивается прошивкой RouterOS:

ну а практическая реализация от быстродействия самого Mikrotik. В первую очередь стоит обращать внимание на аппаратную поддержку IpSec, отсутствие которой сопровождается обработкой всего блока шифрования через CPU маршрутизатора. Это характеристика в первую очередь влияет на количество пропускаемого трафика. Если ваш маршрутизатор(роутер) MikroTik начинает тормозить от передачи файлов к примеру 200-300Мб по каналу IpSec, стоит задуматься над переходом на маршрутизатор, который имеет аппаратную поддержку IpSec. Из актуальных моделей это может быть:

Если вам необходима помощь в подборе оборудования для использования MikroTik VPN IpSec – заполните форму запроса.

Как было указано выше, в зависимости от версии RouterOS визуальное расположение разделов для настройки VPN IpSec будет отличаться. Чтобы привести оба примера, первым будет рассмотрен вариант для версии RouterOS 6.44 и старше, а за ним последует зеркальная настройка второго маршрутизатора(роутера) MikroTik, только с прошивкой RouterOS 6.43 и младше. Схема будут состоять их двух подключений, будет введено наименование маршрутизаторов: MikroTik-1 и MikroTik-2.

Настройка MikroTik VPN IpSec для прошивки 6.44 и выше для роутера MikroTik-1

VPN туннель Ipsec состоит из двух фаз:

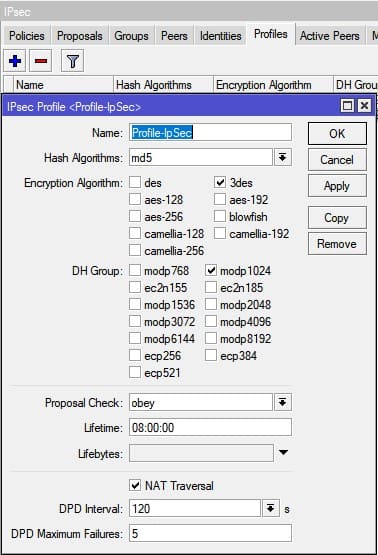

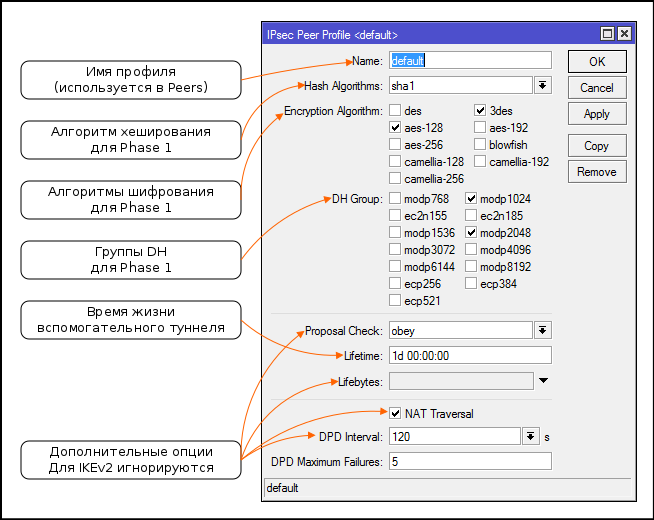

Создание профиля для IpSec phase-1

Настройка находится в IP→IPsec→Profile

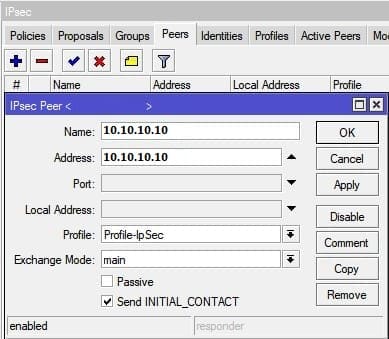

Создание Peer для IpSec phase-1

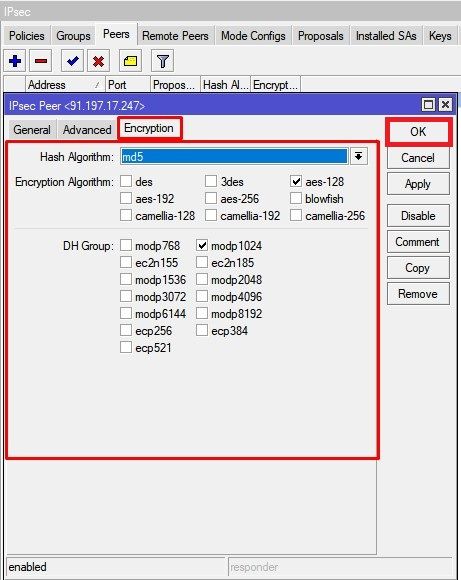

Настройка находится в IP→IPsec→Peers

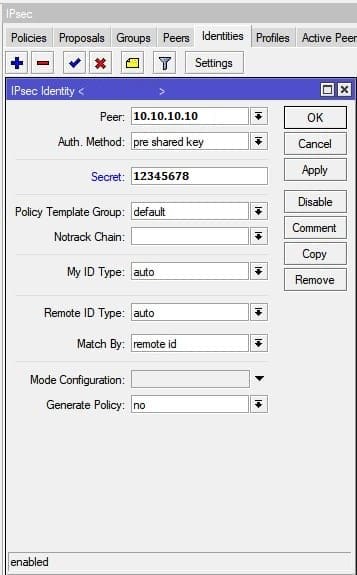

Определение ключа IpSec phase-1

Настройка находится в IP→IPsec→Identities

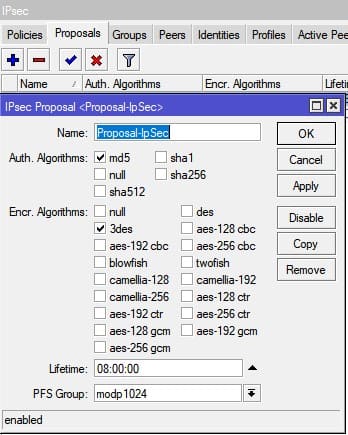

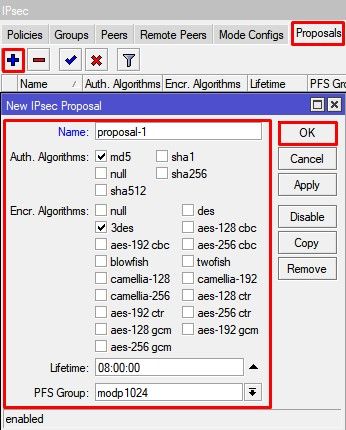

Настройка параметров Proposal IpSec phase-2

Настройка находится в IP→IPsec→Proposals

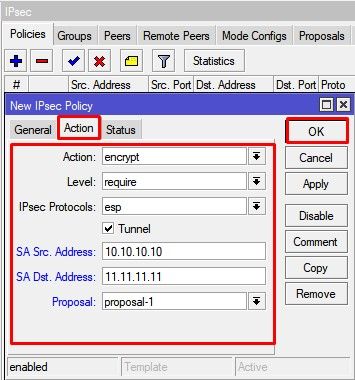

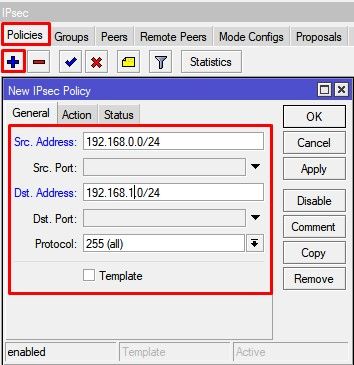

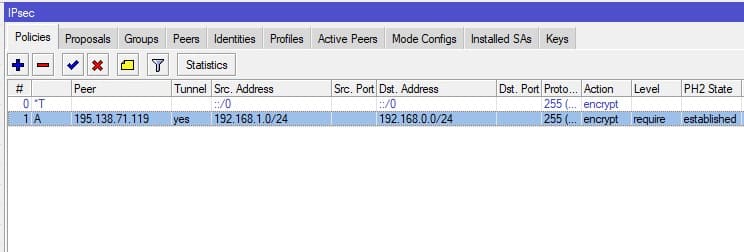

Создание политики(Policies) IpSec phase-2

Настройка находится в IP→IPsec→Policies

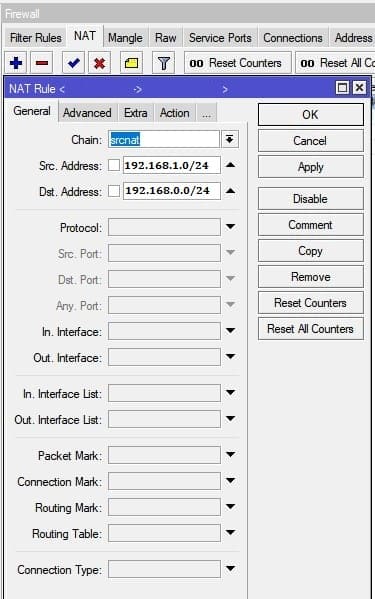

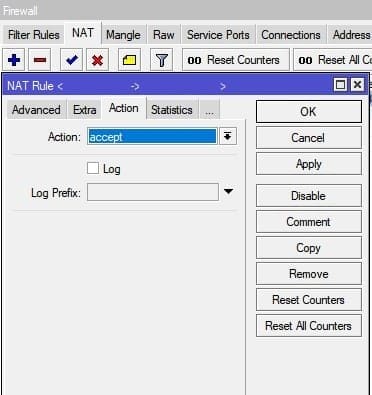

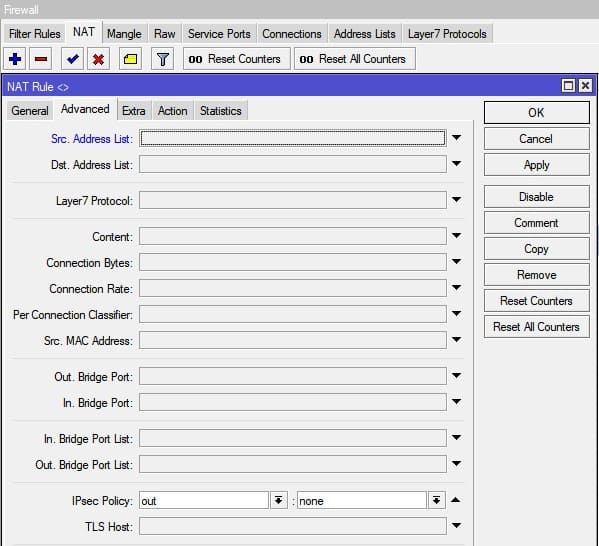

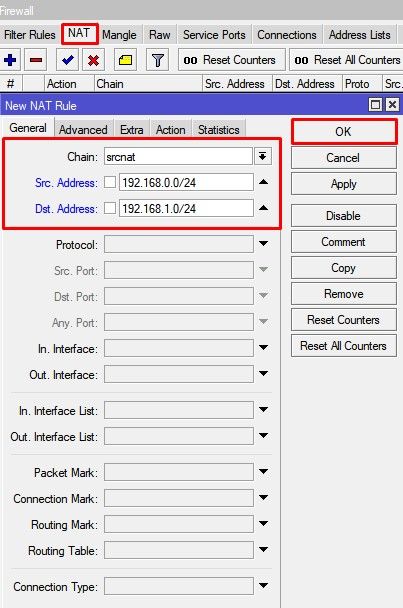

Создание правил NAT

Данное правило нужно для того, чтобы трафик IpSec не направляется к провайдеру. Для решении есть два способа:

Создать правило с цепочкой srсnat

Исключить IpSec трафик из правила masquerade

Настройка MikroTik VPN IpSec для прошивки 6.43 и ниже для роутера MikroTik-2

Настройка находится в IP->IPsec->Proposlas

Для того, чтобы трафик мог перемещаться по каналу нужно добавить правило в NAT, которое в обязательно нужно поднять выше максардинга, иначе пакеты будут пересылаться провайдеру.

Настройка находится в IP->Firewall->NAT

Проблемы при настройке и работе IpSec в MikroTik

Ниже будут рассмотрены самые частые проблемы, которые не относятся к прямой настройке VPN туннеля типа IpSec, но косвенно могут повлиять на его работу: соединение может

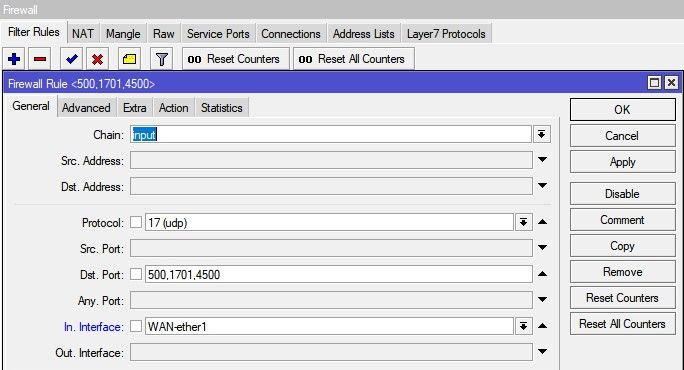

Если соединение не принимает статус ESTABLISHED, кроме корректности настроек следует обратить внимание на Firewall.

Настройка Firewall в MikroTik для IpSec

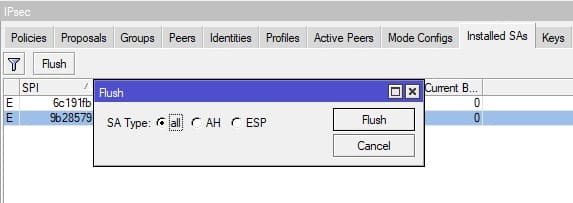

Следующей проблемой может быть нелегитимные ключи IpSec SA, срок действия которых закончился, но новый ключ не был сгенерирован и согласован. Тут стоит обратить внимание на время жизни туннеля, на обоих роутерах, IpSec Profile и IpSec Proposals должны быть идентичными. Для исправления это ситуации нужно:

Очистить соответствующие ключи IpSec SA

Проконтролировать статус IpSec туннеля

после регенерации ключей он должен быть в статусе ESTABLISHED.

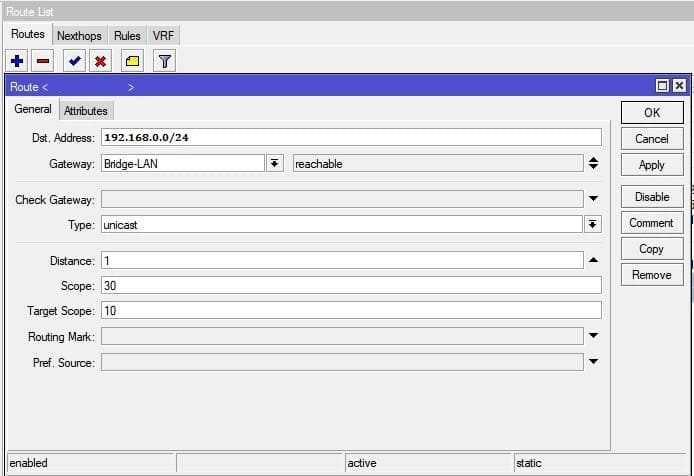

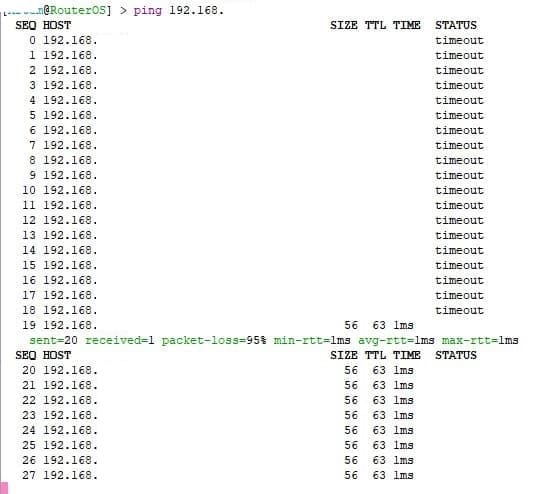

И последнее дополнение в сторону диагностики работы IpSec туннеля через роутер MikroTik.

Добавить статический маршрут для IpSec

Ниже представлен пример, до и после включение приведенного статического маршрута.

Как настроить VPN IpSec в MikroTik, если и вас 2(и более) провайдеров

Если на маршрутизаторе(роутере) MikroTik заведено несколько провайдеров, то может возникнуть ситуация, когда нужно явно указать через какого провайдера будут устанавливаться VPN туннель IpSec. Этот параметр должен указываться в первой фазе(phase-1) и определяет параметром Local Address.

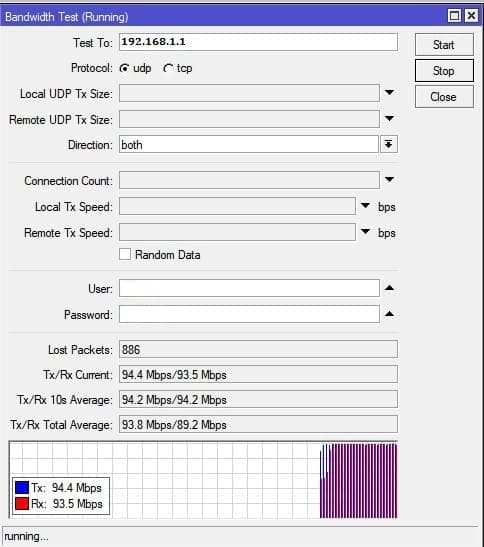

Скорость передачи данных через VPN туннель IpSec в маршрутизаторах(роутерах) MikroTik

Этим вопросом часто задаются интеграторы VPN решений, когда нужно пропустить прогнозируемый трафик через VPN туннель или VPN туннель не справляется даже с незначительной нагрузкой 2-3Мб\с. Как правило это зависит от устройств, между которыми поднят VPN туннель IpSec. В качестве примера того, что VPN IpSec кроме высокого уровня защищенности данных обеспечивает высокую скорость будет продемонстрирован тест:

В качестве маршрутизаторов(роутеров) выступают MikroTik RB4011iGS+RM и MikroTik RB1100AHx4.

Есть вопросы или предложения по настройке VPN типа IpSec MikroTik? Активно предлагай свой вариант настройки! Оставить комментарий →

Mikrotik proposal check что это

IPSec (IP Security) — набор протоколов и алгоритмов для шифрования данных в IPv4 и IPv6 сетях. Звучит не сложно, но IPSec не устанавливает четких правил для шифрования трафика, вместо этого разработчики реализуют набор инструментов (протоколов и алгоритмов), используя которые администратор создает защищенный канал для данных.

Я хочу затронуть тему IPSec в RouterOS немного глубже простого HOWTO, с минимальным погружением в теорию и примерами по настройке и отладки IPSec. Это не гайд и без практики на тестовом стенде не рекомендуется приступать к настройке реальных туннелей и VPN серверов.

Преимущества и недостатки IPSec

Протоколы в составе IPSec

Глобально, все протоколы, с которыми вы будете иметь дело при конфигурации, можно разделить на две группы: протоколы обмена ключами и протоколы защиты данных.

Протоколы обмена ключами (IKE)

Основная задача — аутентифицировать участников соединения и договориться о параметрах и ключах шифрования для защиты передаваемой информации.

На практике большая часть IPSec соединений реализуется с использованием IKE, в силу устаревшего оборудования, либо нежелания что-то менять у администраторов.

Протоколы защиты данных (ESP, AH)

Основная задача — защищать данные пользователя.

Порядок установки IPSec соединения

Участников IPSec соединения принято называть пирами (peers), что показывает на их равнозначность в устанавливаемом соединении. Возможна конфигурация близкая к клиент-серверной, но при построении постоянных IPSec туннелей любой из пиров может быть инициализатором.

Одним из ключевых понятий в IPSec является SA (Security Association) — это согласованный пирами набор алгоритмов шифрования и хеширования информации, а также ключи шифрования.

Иногда можно встретить разделение на:

Порядок работы протоколов согласования ключей

Протокол IKE может работать в двух режимах: основном (main) и агрессивном (aggressive), протокол IKEv2 содержит один режим.

IKE Main

Первая фаза состоит из шести пакетов:

1-2: Согласование параметров шифрования вспомогательного туннеля и различных опции IPSec

3-4: Обмен информацией для генерации секретного ключа

5-6: Аутентификация пиров используя вспомогательный шифрованный канал

Вторая фаза состоит из трех пакетов:

1-3: Используя шифрованный вспомогательный канал. Согласование параметров защиты трафика, обмен информацией для генерации секретного ключа

IKE Aggressive

Певая фаза состоит из трех пакетов:

1: Отправка предложения для установки вспомогательного шифрованного канала и информации для генерации секретного ключа

2: Ответ на предложение, информация для генерации секретного ключа, данные для аутентификации

3: Данные для аутентификации

Вторая фаза состоит из трех пакетов:

1-3: Используя шифрованный вспомогательный канал. Согласование параметров защиты трафика, обмен информацией для генерации секретного ключа

В агрессивном режиме инициатор отправляет только один набор параметров в предложении. Обмен информацией для аутентификации пиров происходит до установки защищенного вспомогательного туннеля. Агрессивный режим согласуется быстрее, но менее безопасен.

IKEv2

В IKEv2 фазы получили имена: IKE_SA_INIT и IKE_AUTH. Но если ниже по тексту я говорю про Phase1 и Phase2, то это относится и к фазам IKEv2.

Каждая фаза IKEv2 состоит из двух пакетов:

IKE_SA_INIT: Согласование параметров шифрования вспомогательного туннеля, обмен информацией для генерации секретного ключа

IKE_AUTH: используя шифрованный вспомогательный канал. Аутентификация пиров, согласование параметров защиты трафика, обмен информацией для генерации секретного ключа

Security Assotiations Database (SAD)

Результатом работы IKE (и IKEv2) являются Security Assotiations (SA), определяющие параметры защиты трафика и ключи шифрования. Каждый SA является однонаправленным и соединение IPSec содержит пару SA. Все SA хранятся в базе SAD и доступны администратору для просмотра и сброса.

Инкапсуляция данных

IPSec предоставляет два варианта инкапсуляции данных:

Security Policy Database (SPD)

База правил, определяющих какой трафик необходимо подвергать шифрованию, протокол защиты данных, тип инкапсуляции и ряд других параметров.

Положение проверки пакета SPD можно отобразить на схеме Packet Flow.

Преодоление NAT

IPSec использует протоколы сетевого уровня для передачи данных, которые не может обработать NAT. Для решения проблемы используется протокол NAT-T (расширение в IKE и часть IKEv2). Суть NAT-T в дополнительной инкапсуляции пакетов IPSec в UDP пакеты, которые обрабатывает NAT.

IPSec в Mikrotik

IPSec доступен бесплатно на любом устройстве под управлением RouterOS с установленным пакетом Security.

Аппаратное шифрование

Для разгрузки CPU в некоторые модели маршрутизаторов MikroTik добавляют аппаратное ускорение шифрования, полный список можно найти на wiki.

Наиболее бюджетные варианты: RB750Gr3, RB3011, HAP AC^2.

Своими силами проверял скорость IPSec между двумя RB1100AHx2 и между двумя RB750Gr3.

Для достижения максимального результата на RB1100AHx2 необходимо:

170Mb/sec, на обычном

На RB750Gr3 без оптимизаций около 200Mb/sec.

Маршрутизаторы на одноядерных Qualcomm показывают результат 10-40mb/sec в зависимости от модели, оптимизаций и загруженности другими процессами.

Рекомендую ознакомиться с презентацией от сотрудника mikrotik, там затронуты темы оптимизации настроек для уменьшения нагрузки на CPU и увеличения скорости, которые я не стал добавлять в текст.

Различия 6.42.X и 6.43.X

В зависимости от используемой версии RouterOS меню конфигурации IPSec будет различаться.

В testing версии уже есть новые изменения, так что читайте Release Notes перед обновлением.

Конфигурация IPSec

М еню [IP]->[IPSec] не такое страшное, как кажется на первый взгляд. Из схемы видно, что основными пунктами конфигурации являются: Peers и Profiles.

Вкладки Remote Peers и Installed SAs являются информационными.

Peers и Peers Profiles

Конфигурация пиров IPSec для установки IKE соединения и создания вспомогательного защищенного туннеля.

Настройка удаленных пиров IPSec

Настройка профилей (Proposals) для согласования Phase 1

Policies и Policy Proposals

Политики проверяют проходящие пакеты на соответствие условиям и применяют указанные действия. Если вернетесь к Packet flow, то блоки с IPSec Policy и есть сверка с политиками. В действиях задается: протокол защиты IPSec (ESP или AH), предложения для согласования SA, режим инкапсуляции.

Пакет проходит политики поочередно, пока не совпадет с условиями одной из них.

Настройка политик

Настройка предложений (Proposals) для согласования SA

Groups

Используются для связи шаблонов политик и пиров.

В одной из старых версий RouterOS был баг с нерабочей группой default.

Mode Config

Отправка и получение параметров IP без использования дополнительных протоколов. Позволяет создавать самодостаточный Client-to-Server VPN только средствам IPSec.

Keys и Users

Используются для расширенной аутентификации пиров.

Keys

Ключи RSA: генерация, импорт, экспорт. Не поддерживаются в IKEv2.

Users

База данных пользователей xAuth, для «сервера». Клиент указывает настройки xAuth в конфигурации пира. Возможно пересылать аутентификацию xAuth на RADIUS сервер.

Remote Peers

Список всех пиров устанавливающих и установивших вспомогательный туннель (Phase 1). Можно удалять пиров для обновления ключей вспомогательного туннеля.

Installed SAs

база данных SAD или список всех согласованных SA. Можно посмотреть используемые алгоритмы защиты данных и ключи.

Флаг Hardware AEAD указывает на использование аппаратного шифрования.

Администратор может сбросить SA, но только одновременно все одного типа (esp или ah).

IPSec и Firewall

В Firewall можно проверить соответствует трафик входящей или исходящей IPSec политики или нет. Очевидное применение — L2TP/IPSec, можно запретить установку L2TP соединений если трафик не был предварительно зашифрован.

Протоколы и порты, используемые в IPSec

IPSec и Endpoinds

А теперь о наболевшем…

На wiki mikrotik есть таблицы с алгоритмами хеширования и шифрования для: Windows, iOS, OS-X.

Про встроенный в android vpn клиент я информации не нашел, но в целом он работает с proposals от windows. Поддержки IKEv2 в Android нет, необходимо использовать StrongSwan.

Примеры конфигурации

Схема и базовая конфигурация для примеров с Site-to-Site туннелями:

add address=10.10.10.10/24 interface=ether1 network=10.10.10.0

add address=192.168.100.1/24 interface=ether2 network=192.168.100.0

add action=masquerade chain=srcnat out-interface=ether1

add distance=1 gateway=10.10.10.1 dst-address=0.0.0.0/0

add address=10.20.20.20/24 interface=ether1 network=10.20.20.0

add address=192.168.200.1/24 interface=ether2 network=192.168.200.0

add action=masquerade chain=srcnat out-interface=ether1

add distance=1 gateway=10.20.20.1 dst-address=0.0.0.0/0

IPSec в туннельном режиме

Для работы в туннельном режиме необходим фейковый маршрут до удаленной подсети, либо маршрут по умолчанию, иначе пакеты не пройдут дальше Routing decision. С первым вариантом проблем обычно нет, а вот с дефолтным маршрутом и Source NAT (первое и второе присутствует на подавляющем большинстве домашних и офисных маршрутизаторов) будут проблемы.

Вспоминаем Packet Flow. Пакеты проходят Source NAT раньше чем политики IPSec, правило с masquerade ничего не знает о том что трафик предназначен для отправки в «эфимерный» туннель и будет транслировать заголовки пакетов подлежащих отправки в IPSec, когда пакет с измененным заголовком попадет на проверку в Policies адрес источкина в заголовке не будет подходить под правило и пакет улетит на default route, который увидев адрес назначения из приватной сети вероятнее всего его отбросит.

Есть несколько решений проблемы:

IPIP/IPSec

Предварительная настройка IPIP туннеля:

Пошаговая конфигурация IPSec: