Сам себе РКН или родительский контроль с MikroTik (ч.2)

▍ 1. Firewall Mangle

Рассмотрим имеющиеся возможности по маркировке трафика в контексте родительского контроля. Firewall Mangle подробно изучается на курсе MikroTik Certified Traffic Control Engineer (MTCTCE), тема требует внимательности и сосредоточенности. Разметим проходящий через маршрутизатор трафик:

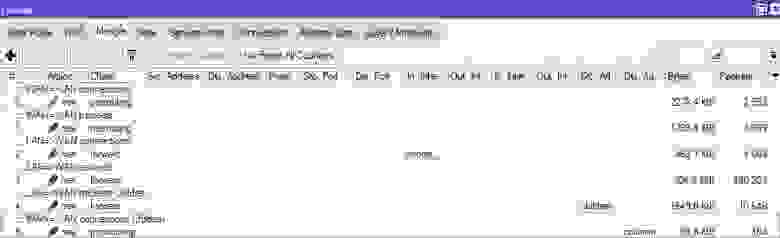

В текстовом варианте они плохо представляются, поэтому объясним их по скриншоту. Как видно, трафик пользователей размечается на входящий (WAN => LAN) и исходящий (LAN => WAN).

На самом деле, так делать не нужно, ведь достаточно маркировать только исходящий трафик, потому что входящий – это всегда ответ на исходящий, в контексте домашнего устройства. TCP соединение устанавливается по инициативе пользователя, так же как и UDP пакеты к нам идут в ответ на наши запросы.

Итого нам нужно пометить весь исходящий трафик. Сразу будем выделять только детские соединения. Весь трафик разделим на четыре категории: DNS, HTTPS, QUIC и остальные соединения. DNS будем отлавливать в цепочки prerouting, сначала помечая соединения, затем пакеты в этих соединениях:

Чтобы понять, почему это нужно делать именно в prerouting, следует обратиться к схеме прохождения трафика внутри маршрутизатора MikroTik. Например, можно воспользоваться рисунком от этой компании.

Если первичным DNS сервером (/ip dhcp-server network add address=10.0.0.0/24 dns-server=10.0.0.1 gateway=10.0.0.1 netmask=24) будет выступать ваш роутер, то запросы от клиентов пойдут именно к нему, т. е. в Input Interface. Далее уже будем работать с цепочкой Forward. Помечаем все детские соединения. Среди них выделяем соединения HTTPS и QUIC:

Одинаково помечаем пакеты в HTTPS и QUIC соединениях, так как к ним будет применена одинаковая логика обработки:

Для самоконтроля, рекомендую на каждом этапе проводить зеркалирование пакетов и их ручную обработку в Wireshark (как настроить прием трафика, рассмотрено ранее):

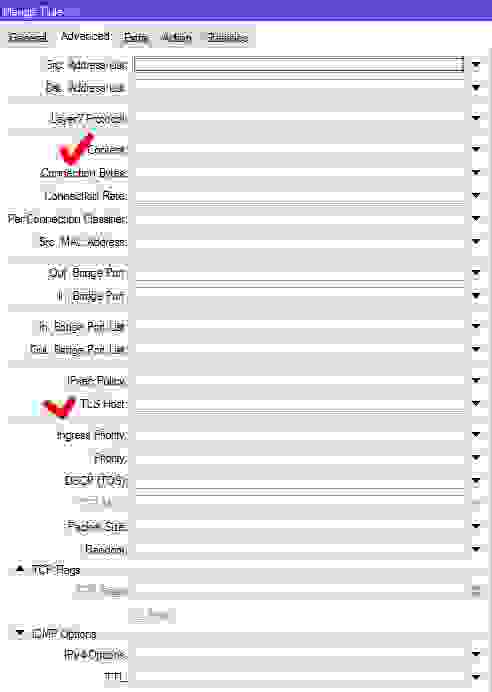

Трафик размечен, теперь прикрутим сюда параметры блокировки. В Firewall Mangle во вкладке Advanced имеются следующие интересующие нас возможности: Content и TLS Hosts.

Параметр Content позволяет задать текст, который будет искаться во всех проходящих через маршрутизатор пакетах. В первую очередь, это подойдет для HTTP соединений по понятным причинам. Для HTTPS и QUIC это тоже работает. В качестве примера рассмотрим соединение с одним из сайтов, о которых нельзя говорить вслух:

Видно, что его доменное имя несколько раз проходит в устанавливаемом соединении. Используем его в качестве фильтра, для всех типов размеченных пакетов: DNS и остального трафика Именно поэтому нужна была перемаркеровка пакетов, выполненная ранее в цепочке Forward:

Конечно, такой анализ сильно грузит процессор роутера. Как видно, при срабатывании хотя бы одно из правил ставится запрет на дальнейшую перемаркировку трафика, что разгрузит маршрутизатор (passthrough=no).

Параметр TLS Hosts позволяет задать SNI или Server Name Indication – расширение популярного широко используемого криптографического протокола TLS. Смысл SNI в том, что если в настройках web сервера включена поддержка технологии, то на одном IP адресе может размещаться неограниченное количество сайтов, работающих по HTTPS. Изначально HTTPS можно было использовать только при наличии выделенного IP адреса. Если возникала необходимость разместить на сервере второй сайт, работа с которым была бы возможна по защищенному соединению, нужно было использовать другой белый IP. В современном мире, конечно, на одном сервере хостится огромное количество сайтов.

Рассмотрим как проверить SNI на сервере:

Наличие в выводе строки TLS server extension «server name» (id=0), len=0 будет означать, что SNI используется, и на сервере с одним IP адресом можно разместить любое количество сайтов. Таким образом, можно помечать пакеты на основании параметра TLS Hosts:

Запретим дальнейшую перемаркеровку пакетов (passthrough=no) и поставим эти правила перед правилами с параметром Content. Говорят, таким же образом работает великий китайский firewall, но при этом он умеет лезть еще глубже. Жалко пока нет технических подробностей.

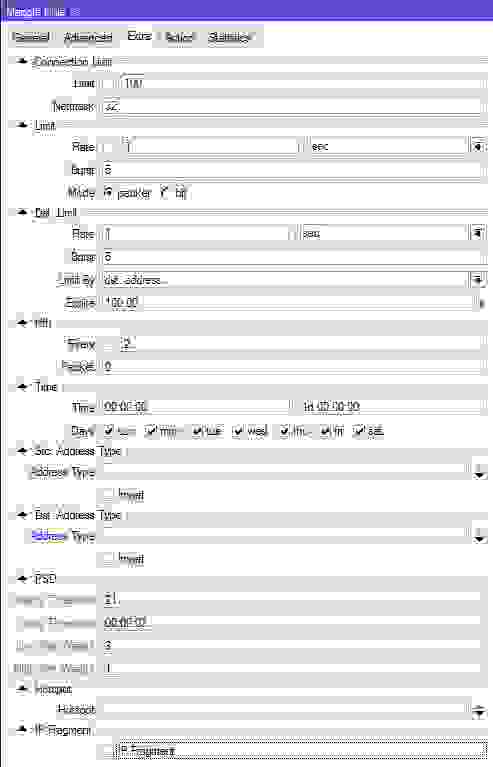

Во вкладке Mangle Extra для решения поставленной задачи нам ничего не подойдет, увы…

Теперь соберем все правила Mangle воедино по следующей схеме:

Пакеты, помеченные как Children Filter, будем дропать в Firewall Filter. Иллюстрация ниже, взятая опять же у этих ребят, объясняет почему это нужно делать именно там, а не в результате, например, роутинга:

Блокирующее правило придется поставить самым первым в цепочке Forward, иначе пакеты, подлежащие фильтрации, перескочат через Firewall:

В результате ограничиваемые соединения будут просто прибиваться, браузер ребенка не сможет загрузить ничего из запрещенного контента.

Упомяну еще про /ip firewall layer7-protocol. Данный фильтр позволяет искать совпадения в первых 2 KB трафика (или 10 первых пакетах) по регулярным выражениям в ICMP, TCP и UDP потоках. Не рекомендую его использовать, слишком вероятностно все там работает и очень сильно загружает процессор роутера.

▍ 2. Заключение

RouterOS обладает различными возможностями по организации родительского контроля. В статьях представлены различные подходы: работа с DNS протоколом, Firewall Filter, Firewall Mangle и Kid-Control. Последний является средством автоматизации от MikroTik и не несет самостоятельных инженерных решений. Что же лучше использовать: работу с DNS, Firewall Filter или Firewall Mangle?

Работа DNS протокола неизбежна связана с кешированием, как на промежуточных серверах, так и на вашем роутере и даже в операционной системе. Нельзя сказать, чтобы это прямо-таки был минус, но нужно учитывать. Чтобы вы, как родитель, не подставили в DNS ответ, но до него дело может даже не дойти. Устройство ребенка извлечет IP адрес запрашиваемого ресурса из своего собственного хранилища. А вот то, что рано или поздно шифрованный DNS прочно войдет в нашу жизнь, нужно понимать уже сейчас. Поэтому в будущем актуальность эксплуатации собственных DNS серверов или коммерческих аналогов, по моему мнению, сохранится. Для данного подхода придется задействовать дополнительные технические ресурсы и, самое главное, поддерживать всю эту инфраструктуру в исправном и актуальном состоянии, что, скорее всего ляжет на ваши сисадминские плечи.

Дропать пакеты по IP адресу в Firewall Filter – достаточно топорное решение. Автоматический резолвинг доменных имен работает хорошо. Однако поле TLS Hosts в Firewall Mangle имеет перед ним сильное преимущество, так как позволяет фильтровать и субдомены. Ведь забивать их все в address-list совсем не хочется. А если на одном IP адресе окажется несколько сайтов, что было достаточно частой проблемой в период известных блокировок Роскомнадзора, то ничего хорошего из подобного подхода не выйдет. Грамотно разметить трафик в Firewall Mangle – это хороший навык, который позволяет решать много инженерных задач, в том числе таких как, приоритезация трафика и балансировка. Поэтому он мне нравится больше других.

Параметр Content может показаться исключительно хорошим решением, однако прогон толстого трафика через не достаточно сильный MikroTik по множеству фильтров может перегрузить центральный процессор роутера. Поэтому это остается последней мерой качественной фильтрации трафика.

В статье не рассмотрены подходы к блокировкам различных VPN, которые позволят перепрыгнуть через все описанные фильтры, потому как, считаю, это не относится к родительскому контролю.

Получается, что все описанные технические возможности хороши с определенными оговорками. Выбираем, что нравится больше и используем, а лучше все сразу. И потолще и побольше. Если вы действительно хотите организовать родительский контроль за трафиком ребенка. Но это уже не тема нашей статьи.

Mangle

Mangle is a kind of ‘marker’ that marks packets for future processing with special marks. Many other facilities in RouterOS make use of these marks, e.g. queue trees, NAT, routing. They identify a packet based on its mark and process it accordingly. The mangle marks exist only within the router, they are not transmitted across the network.

Additionally, the mangle facility is used to modify some fields in the IP header, like TOS (DSCP) and TTL fields.

Firewall mangle rules consist of five predefined chains that cannot be deleted:

Properties

For example, if a router receives an IPsec encapsulated Gre packet, then rule ipsec-policy=in,ipsec will match Gre packet, but a rule ipsec-policy=in,none will match the ESP packet.

Sets a new MSS for a packet.

Matches source address type:

Stats

To show additional read-only properties:

| Property | Description |

|---|---|

| bytes (integer) | The total amount of bytes matched by the rule |

| packets (integer) | The total amount of packets matched by the rule |

To print out stats:

Configuration example

Change MSS

It is a known fact that VPN links have a smaller packet size due to encapsulation overhead. A large packet with MSS that exceeds the MSS of the VPN link should be fragmented prior to sending it via that kind of connection. However, if the packet has a Don’t Fragment flag set, it cannot be fragmented and should be discarded. On links that have broken path MTU discovery (PMTUD), it may lead to a number of problems, including problems with FTP and HTTP data transfer and e-mail services.

In the case of a link with broken PMTUD, a decrease of the MSS of the packets coming through the VPN link resolves the problem. The following example demonstrates how to decrease the MSS value via mangle:

Manual:IP/Firewall/Mangle

Contents

Summary

Sub-menu: /ip firewall mangle

Mangle is a kind of ‘marker’ that marks packets for future processing with special marks. Many other facilities in RouterOS make use of these marks, e.g. queue trees, NAT, routing. They identify a packet based on its mark and process it accordingly. The mangle marks exist only within the router, they are not transmitted across the network.

Additionally, the mangle facility is used to modify some fields in the IP header, like TOS (DSCP) and TTL fields.

Properties

For example, if router receives Ipsec encapsulated Gre packet, then rule ipsec-policy=in,ipsec will match Gre packet, but rule ipsec-policy=in,none will match ESP packet.

Matches source address type:

Stats

/ip firewall filter print stats will show additional read-only properties

| Property | Description |

|---|---|

| bytes (integer) | Total amount of bytes matched by the rule |

| packets (integer) | Total amount of packets matched by the rule |

By default print is equivalent to print static and shows only static rules.

To print also dynamic rules use print all.

Or to print only dynamic rules use print dynamic

Menu specific commands

| Property | Description |

|---|---|

| reset-counters (id) | Reset statistics counters for specified firewall rules. |

| reset-counters-all ( ) | Reset statistics counters for all firewall rules. |

Basic examples

Change MSS

It is a well known fact that VPN links have smaller packet size due to encapsulation overhead. A large packet with MSS that exceeds the MSS of the VPN link should be fragmented prior to sending it via that kind of connection. However, if the packet has DF flag set, it cannot be fragmented and should be discarded. On links that have broken path MTU discovery (PMTUD) it may lead to a number of problems, including problems with FTP and HTTP data transfer and e-mail services.

In case of link with broken PMTUD, a decrease of the MSS of the packets coming through the VPN link solves the problem. The following example demonstrates how to decrease the MSS value via mangle:

Marking packets

Marking each packet is quite resource expensive especially if rule has to match against many parameters from IP header or address list containing hundreds of entries.

Lets say we want to

Setup looks quite simple and probably will work without problems in small networks. Now multiply count of rules by 10, add few hundred entries in address list, run 100Mbit of traffic over this router and you will see how rapidly CPU usage is increasing. The reason for such behavior is that each rule reads IP header of every packet and tries to match collected data against parameters specified in firewall rule.

Fortunately if connection tracking is enabled, we can use connection marks to optimize our setup.

Now first rule will try to match data from IP header only from first packet of new connection and add connection mark. Next rule will no longer check IP header for each packet, it will just compare connection marks resulting in lower CPU consumption. Additionally passthrough=no was added that helps to reduce CPU consumption even more.

Mikrotik mangle passthrough для чего

Резюме

Средства mangle позволяют маркировать IP-пакеты специальными метками. Эти метки используются для идентификации пакетов различным оборудованием маршрутизатора. В дополнение, средства mangle используются для изменения некоторых полей в заглавии IP, таких как TOS (DSCP) и TTL.

Спецификации

Требуемые пакеты: system

Необходимая лицензия: Level1

Уровень меню: /ip firewall mangle

Стандарты и технологии: IP

Аппаратное обеспечение: Зависит от количества правил mangle.

Описание

Mangle это «маркер», который маркирует пакеты специальными метками для дальнейшей обработки. Многие другие средства в RouterOS используют эти маркеры. Например, деревья очередей и NAT. Они идентифицируют пакеты по их маркерам и, соответственно, обрабатывают их. Марки mangle используются только маршрутизатором, они не передаются по сети.

Описание свойств

• mark-packet маркировка, определенная параметром new-packet-mark на пакете, который соответствует правилу;

• mark-routing маркировка пакета, определенная параметром new-routing-mark. Этот вид маркировки используется только для политики маршрутизации;

• 00:00:00 – оставляет адрес в списке адресов навсегда.

comment(text) описательный комментарий для правила. Комментарий может быть использован для соответствия определенному правилу сценария.

• 0 – бесконечность. Например, connection-bytes=2000000-0 используется это правило, если более чем 2Мб было передано через выбранное соединении.

• established – пакет, принадлежащий установленному соединению, например пакет ответа или пакет, который принадлежит ответному соединению;

• invalid – пакет, который не может быть идентифицирован по некоторым причинам. Это может происходить при нехватке памяти и ICMP ошибках, которые не принадлежат другим известным соединениям. Это главный критерий для сброса пакета;

• new – пакет, начинающий новое ТСР соединение;

• related – пакет, связанный с существующим соединением, но не являющийся частью этого соединения. Такой как ICMP ошибка или пакет, который начинает FTP передачу (последнее требует включения трассировщика FTP соединения при помощи /ip firewall service-port).

connection-type(ftp | gre | h323 | irc | mms | pptp | quake3 | tftp) – проверка пакетов из связанных соединений, использующих информацию о них (соединениях), получаемую от их трассирующих помощников. Соответствующие вспомогательные соединения должны быть разрешены в /ip firewall service-port.

content(text) – текст, который должны содержать пакеты для соответствия правилу.

dst-port(integer: 0..65535 integer: 0..65535) – номер или диапазон номеров порта назначения.

• to-client – правда, если пакет посылается клиенту.

in-interface(name) – интерфейс, на который заходит пакет, следующий через маршрутизатор (если интерфейсом является мост, то исходящий из мостового интерфейса пакет создастся самостоятельно).

• any – соответствие, по крайней мере, одной опции ipv4;

• no-record-route – определяет пакеты без опции записи маршрута. Эта опция используется для маршрутизации интернет дейтаграмм, базирующихся на информации, поставляемой источником;

log-prefix(text) – все сообщения, записанные в журнал событий, будут содержать префикс, определенный здесь. Используется в паре с action=log.

new-connection-mark(name) – определение нового значения метки соединения, которое будет использоваться в связке с action=mark-connection.

nth(integerinteger: 0…15integer) – определенный Nth пакет, полученный в соответствии с правилом. Может использоваться один из 16 доступных счетчиков пакетов:

• every – каждое соответствие Every+1th пакету. Для примера, если Every=1, тогда правило соответствия отрабатывается на каждом 2-ом пакете;

• packet соответствие заданному номеру пакета. Значение, по понятным причинам, должно находиться между 0 и every. Если эта опция используется для заданного счетчика, то должно быть, по крайней мере, одно every+1 правило с этой опцией, покрывающее все значения между 0 и every включительно.

out-interface(name) – интерфейс, через который пакет покидает маршрутизатор (если интерфейс настроен как мост, то пакет самостоятельно появится, чтобы уйти через мостовой интерфейс).

port(port) – соответствует, если любой (источник или назначение) порт соответствует определенному списку портов или диапазону портов (примечание: при этом должен быть выбран протокол, также как и при использовании соответствий src-port и dst-port).

src-address(IP addressnetmaskIP addressIP address) – определяет диапазон адресов, от которых пришел IP-пакет. Примечание: консоль конвертирует ввод значения address/netmask в действительный адрес, т.е. 1.1.1.1/24 конвертируется в 1.1.1.0/24.

• broadcast – IP-пакет, посылаемый от одной точки ко всем другим точкам IP-подсети;

src-port(integer: 0..65535integer: 0..65535) – номер или диапазон номеров порта источника.

tcp-flags(multiple choice: ack | cwr | ece | fin | psh | rst | syn | urg) ниже перечислены tcp флаги:

Примечание

Вместо создания двух правил, для маркировки пакета, соединения или маршрута, необходимо отметить и закончить действие таблицы mangle на данном событии (другими словами, промаркировать и принять пакет), нужно отключить установленное по умолчанию свойство passthrough промаркированного правила.

Как правило, маркировка маршрута не используется для P2P, так как маршрутизация P2P трафика всегда ведется через шлюз по умолчанию.

Примеры использования Описание

В следующей секции обсуждаются некоторые примеры использования средства mangle.

Peer-to-Peer Traffic Marking

Для гарантированного улучшения качества работы сетевых соединений, типы интерактивных трафиков, таких как VoIP и HTTP должены быть приоритетны, по отношению к неинтерактивному, такому как peer-to-peer. Внедрение RouterOS QOS, в первую очередь, использует mangle для маркировки различных типов трафика, а затем помещает их в очереди с различными лимитами.

Представленный ниже пример предоставляет P2P трафику не более чем 1 Mbps всей полосы, а всему остальному трафику разрешает использовать всю полосу:

[admin@MikroTik] > /ip firewall mangle add chain=forward \

\. p2p=all-p2p action=mark-connection new-connection-mark=p2p_conn

[admin@MikroTik] > /ip firewall mangle add chain =forward \

\. connection-mark=p2p_conn action=mark-packet new-packet-mark=p2p

[admin@MikroTik] > /ip firewall mangle add chain=forward \

\. connection-mark=!p2p_conn action=mark-packet new-packet-mark=other

[admin@MikroTik] > /ip firewall mangle print

0 chain=forward p2p=all-p2p action=mark-connection new-connection-mark=p2p_conn

1 chain=forward connection-mark=p2p_conn action=mark-packet new-packet-mark=p2p

2 chain=forward packet-mark=!p2p_conn action=mark-packet new-packet-mark=other

[admin@MikroTik] > /queue tree add parent=Local packet-mark=p2p limit-at=1000000 \

[admin@MikroTik] > /queue tree add parent=Local packet-mark=other limit-at=1000000 \

Маркировка по MAC адресам

Для маркировки трафика по известным МАС адресам, которые проходят к/через маршрутизатор выполните следующее:

[admin@MikroTik] > / ip firewall mangle add chain=prerouting \

\. src-mac-address=00:01:29:60:36:E7 action=mark–connection new-connection-mark=known_mac_conn

[admin@MikroTik] > / ip firewall mangle add chain =prerouting \

\. connection-mark=known_mac_conn action=mark-packet new-packet-mark=known_mac

Смена MSS

Всем известно, что VPN ссылки имеют меньшие размеры пакетов, чем встроенные в заголовок. Большой пакет с MSS, который превышает MSS для VPN ссылки, предварительно может быть фрагментирован для передачи через данный вид соединения. Однако, если в пакете установлен флаг DF, то он не может быть фрагментирован и должен быть удален. В ссылках, имеющих нарушенный путь MTU (PMTUD) это может создать ряд проблем, включая проблемы с FTP и HTTP передачей данных, а также почтовыми сервисами.

В случае ссылок, с нарушенными PTUMD, уменьшение MSS пакетов, проходящих через VPN соединения, решает эту проблему. Приведенный ниже пример демонстрирует то, как можно уменьшить значение MSS средствами mangle:

[admin@MikroTik] > /ip firewall mangle add out-interface=pppoe-out \

\. protocol=tcp tcp-flags=syn action=change-mss new-mss=1300 chain=forward

[admin@MikroTik] > /ip firewall mangle print \

0 chain=forward out-interface=pppoe-out protocol=tcp tcp-flags=syn

Mikrotik mangle passthrough для чего

Кроме того, функция mangle используется для изменения некоторых полей в заголовке IP, таких как поля TOS (DSCP) и TTL.

Свойства

action

по умолчанию: accept)

address-list

( строка ; По умолчанию:)

address-list-timeout

( строка ; По умолчанию:)

( целое-целое ; по умолчанию:)

( целое число, сетевая маска ;

( целое число 0..4294967295 ;

tftp ; по умолчанию 🙂

content

dst-address-type

dst-limit

dst-port

( целое [-integer]: 0..65535 ;

( да | нет ; по умолчанию:)

icmp-options

in-bridge-port

ipsec-policy

( in | out, ipsec | none;

Например, если маршрутизатор получает пакет Gre, инкапсулированный в Ipsec, то правило ipsec-policy=in,ipsecбудет соответствовать пакету Gre, но правило ipsec-policy=in,noneбудет соответствовать пакету ESP.

ipv4-options

маршрут без записи |

предупреждение об отсутствии маршрутизатора |

маршрутизация без источника |

без отметки времени |

нет | маршрут записи | предупреждение маршрутизатора |

строгая маршрутизация от источника |

Layer7-protocol

limit

( строка ; По умолчанию:)

new-dscp

new-mss

( целое ; по умолчанию 🙂

( строка ; По умолчанию:)

new-priority

new-routing-mark

( строка ; По умолчанию:)

new-ttl

out-bridge-port

( целое [-integer]: 0..65535 ;

( да | нет ; по умолчанию: да )

per-connection-classifier ( ValuesToHash: знаменатель /

остаток ; по умолчанию 🙂

port

( integer [-integer]: 0..65535 ; по умолчанию 🙂

( имя или идентификатор протокола ; по умолчанию: tcp )

( строка ; По умолчанию:)

src-ardess

( IP / маска сети, диапазон IP ;

src-address-list

src-address-type

( unicast | local | broadcast | multicast ; По умолчанию:)

Соответствует типу адреса источника:

src-port

( integer [-integer]: 0..65535 ; по умолчанию 🙂

src-mac-address

( MAC-адрес ; по умолчанию:)

tcp-flags

( ack | cwr | ece | fin | psh | rst | syn | urg ; по умолчанию 🙂

tcp-mss

( integer [-integer]: 0..65535 ; по умолчанию 🙂

time

( время-время, сб | пт | чт | ср | вт | пн | вс ; по умолчанию:)