Mikrotik с нуля. 04 Коммутация

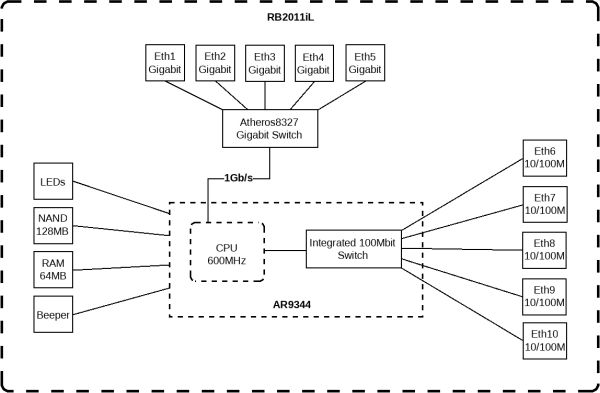

Ранее уже обсуждалось, что RouterBOARD может в себя включать встроенный коммутатор.

В данной схеме устройство в себе объединяет два чипа коммутации: гигабитный и 100мбитный.

Любой порт данного устройства можно либо объединить в логически единый коммутатор, либо порт может работать отдельно, на 3-м уровне.

Нужно понимать что сам по себе чип коммутации способен коммутировать без участия процессора, при этом существуют разные чипы коммутации, которые могут быть включены в состав RouterBOARD.

https://wiki.mikrotik.com/wiki/Manual:Switch_Chip_Features

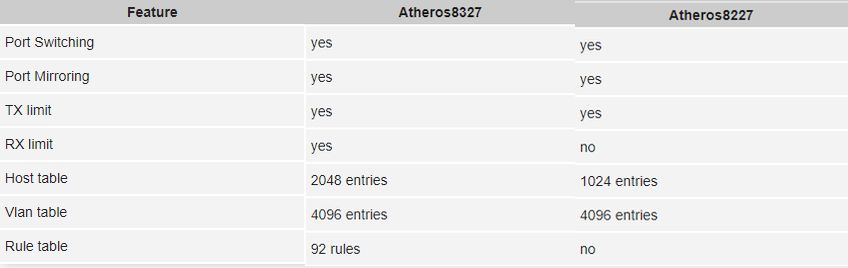

Выше приведена диаграмма RB2011, в составе которого входят два чипа: Atheros8327 (ether1-ether5+sfp1); Atheros8227 (ether6-ether10)

Возможности данных чипов приведена ниже:

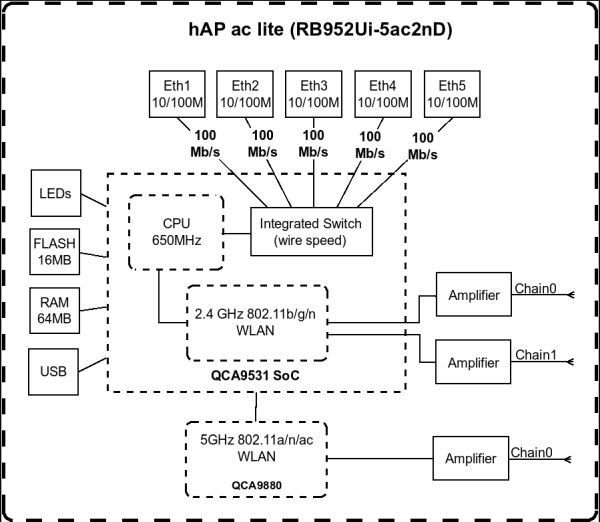

hAP ac lite (RB952Ui-5ac2nD)

hAP ac lite имеет на борту чип Atheros8227 (ether1-ether5)

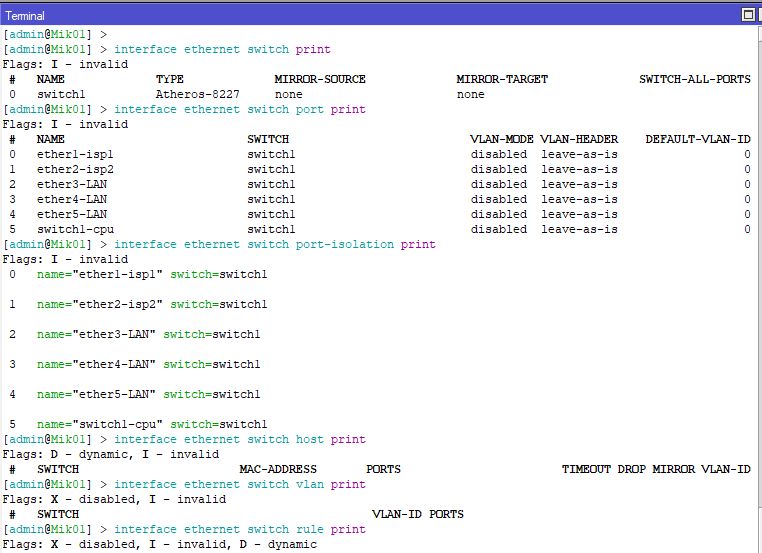

На уровне switch мы можем управлять элементами:

— switch

— port

— port-isolation

— host

— vlan

— rule

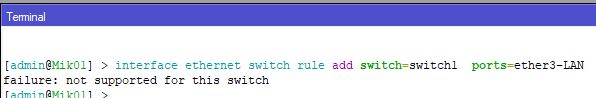

При этом при попытке создать rule, мы получим ошибку, поскольку данный switch не поддерживает rule.

Объединение портов

Здесь стоит упомянуть, что до версии 6.41 в коммутации было понятие master-port.

После версии 6.41 все объединения портов выполняются через bridge.

Поэтому не рекомендуется даунгрейдить на версию ниже 6.41

Далее весь материал будет применяться к версии 6.41 и старше.

Итак, принадлежность портов к тому или иному свитчу или чипу можно определить командами:

interface ethernet print

interface ethernet switch port print

Как видно, в данной модели RouterBOARD все порты «живут» на одном чипе switch1.

Например, hAP ac lite имеет на борту чип Atheros8227 (ether1-ether5). И при включении функции Bridge VLAN Filtering, Hardware Offload будет невозможна, т.к. данный чип не поддерживает эту функцию. Hardware Offload будет автоматически отключена и в обработке коммутации Bridge будет участвовать CPU.

Fast Path

Настройка Bridge

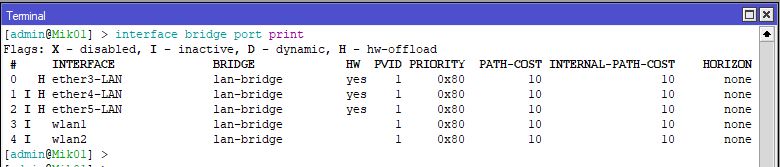

Как видно, мы добавили все три порта в Bridge. Теперь все IP адреса должны «жить» на интерфейсе Bridge.

DHCP также должен быть привязан к интерфейсу Bridge

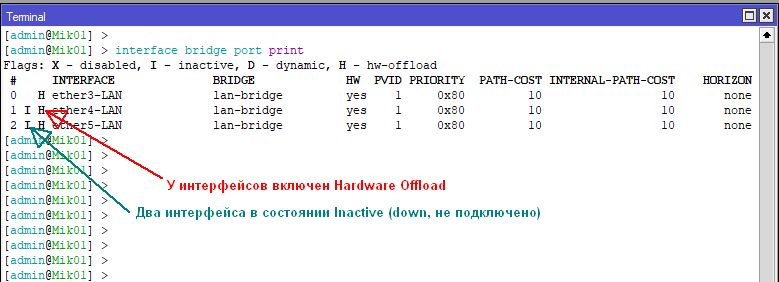

interface bridge port print

Если добавить в созданный Bridge интерфейсы wifi:

interface bridge port print

Как видно, на интерфейсах wlan отсутствует Hardware Offload. Это из-за того, что интерфейсы wlan «не живут» на чипе switch

Mikrotik BRIDGE

BRIDGE – это виртуальный интерфейс, который объединяет в себе несколько интерфейсов под одним IP-адресом.

Рис.1. Раздел Bridge в mikrotik routerboard.

Переходим в раздел bridge в Mikrotik routerboard. Жмем “плюс”, чтобы добавить новый bridge в mikrotik routerboard.

Рис.2. Создаем bridge в Mikrotik routerboard.

Здесь, при желании, можно изменить название и жмем “ок”.

Рис.3. Добавляем интерфейсы.

Теперь переходим на вкладку Ports. Как обычно жмем “плюс”.

Interface – выбираем интерфейс, который будет добавлен в bridge.

Bridge – выбираем bridge, в который будет добавлен интерфейс.

По такому же принципу добавляем необходимые интерфейсы.

Рис.4. Список интерфейсов.

На рисунке мы видим, что bridge объединил два интерфейса.

Рис.5. Присваиваем IP-адрес bridge mikrotik.

Теперь нужно присвоить IP-адрес вновь созданному bridge mikrotik. Для этого нужно перейти в раздел IP Address и изменить интерфейс, чтобы переназначить IP-адрес.

Рис.6. Firewall в bridge mikrotik.

Для того, чтобы правила Firewall применялись к bridge, необходимо поставить “галочку” напротив use IP Firewall.

Евгений Рудченко специально для asp24.

Настройка MikroTik Bridge

Научиться настройке MikroTik можно на онлайн курсе по оборудованию этого производителя. Автор курса является сертифицированным тренером MikroTik. Подробней Вы можете прочитать в конце статьи.

В этой статье будет приведен пример того, как настроить MikroTik Bridge на Routerboard. Данный метод может быть применен к устройствам Микротик, которые имеют более одного интерфейса. Перед внедрением этого руководства убедитесь, что вы понимаете, как работает коммутатор.

Проверка интерфейсов маршрутизатора для настройки моста

Убедитесь, что ваше устройство имеет более одного интерфейса.

Mikrotik Routerboard выглядит как коммутатор, для чего нам нужно делать мост? Мы можем просто подключить кабель, и он будет работать как обычный switch?

MAC-адресация

Знаете ли вы, что на каждом интерфейсе вашего маршрутизатора есть MAC-адрес, назначенный ему? Да, на каждом порту / интерфейсе. Почему на каждом порту? Поскольку Mikrotik Routerboard — это в основном маршрутизатор, который объединяет сети. Каждый интерфейс роутера подключен к сети, и каждый интерфейс в сети выступает в качестве шлюза для клиентов в сети. Поэтому для каждого интерфейса требуется IP-адрес (layer3), и, на более низком канальном уровне им нужна адресация 2 уровня.

Настройка Mikrotik Bridge

Поскольку основная наша цель — создать сеть второго уровня модели OSI (сеть с коммутатором), то нам необходимо настроить функцию моста. Благодаря функции моста (mikrotik bridge) можно объединить несколько портов в один сегмент. Поэтому все порты, которые объединяются интерфейсом моста, станут плоскими, аналогично простому коммутатору.

Алгоритм создания mikrotik мост для трех портов

Создадим новый интерфейс мост на mikrotik (этот интерфейс станет основным интерфейсом). Скажем, мы создаем мост с именем bridge1:

/ interface bridge add name = bridge1 disabled = no protocol-mode = rstp

Поместить порты (интерфейсы) в мост (эти интерфейсы станут подчиненными интерфейсами). Теперь эти интерфейсы называются портами, как на обычном коммутаторе. Пример: ether1-ether3 будут помещены в bridge1:

/interface bridge port add bridge=bridge1 interface=ether1

/interface bridge port add bridge=bridge1 interface=ether2

/interface bridge port add bridge=bridge1 interface=ether3

Мост — это гибкая функция, мы можем поместить другие технологии layer2 в мост (эти интерфейсы также станут подчиненными интерфейсами). Например, wifi:

/interface bridge port add bridge=bridge1 interface=wlan1

Что происходит с MAC-адресом на интерфейсах, которые объединены с мостом? Так как мост является устройством 2 уровня, MAC-адрес на каждом интерфейсе будет проигнорирован

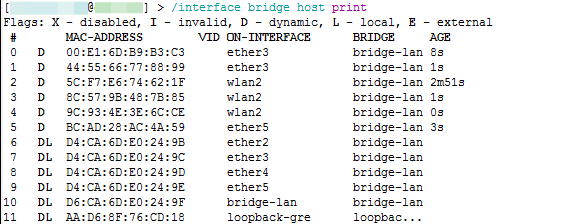

Как проверить MAC-таблицу и увидеть процесс заполнения адресами?

Вы можете увидеть список на вкладке хоста в меню моста или вы можете отобразить таблицу с помощью mikrotik CLI:

/ interface bridge host print

MikroTik: куда нажать, чтобы заработало?

При всех своих достоинствах, есть у продукции компании MikroTik один минус – много разобщенной и далеко не всегда достоверной информации о ее настройке. Рекомендуем проверенный источник на русском языке, где все собрано, логично и структурировано – видеокурс « Настройка оборудования MikroTik ». В курс входит 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект. Все материалы остаются у вас бессрочно. Начало курса можно посмотреть бесплатно, оставив заявку на странице курса. Автор курса является сертифицированным тренером MikroTik.

Bridge

Ethernet-like networks (Ethernet, Ethernet over IP, IEEE 802.11 in ap-bridge or bridge mode, WDS, VLAN) can be connected together using MAC bridges. The bridge feature allows the interconnection of hosts connected to separate LANs (using EoIP, geographically distributed networks can be bridged as well if any kind of IP network interconnection exists between them) as if they were attached to a single LAN. As bridges are transparent, they do not appear in the traceroute list, and no utility can make a distinction between a host working in one LAN and a host working in another LAN if these LANs are bridged (depending on the way the LANs are interconnected, latency and data rate between hosts may vary).

Bridge Interface Setup

To combine a number of networks into one bridge, a bridge interface should be created (later, all the desired interfaces should be set up as its ports). One MAC address from slave (secondary) ports will be assigned to the bridge interface, the MAC address will be chosen automatically, depending on «port-number», and it can change after a reboot. To avoid unwanted MAC address changes, it is recommended to disable «auto-mac», and to manually specify MAC by using «admin-mac».

Sub-menu: /interface bridge

When the last client on the bridge port unsubscribes to a multicast group and the bridge is acting as an active querier, the bridge will send group-specific IGMP/MLD query, to make sure that no other client is still subscribed. The setting changes the response time for these queries. In case no membership reports are received in a certain time period ( last-member-interval * last-member-query-count ), the multicast group is removed from the multicast database (MDB).

Maximum transmission unit, by default, the bridge will set MTU automatically and it will use the lowest MTU value of any associated bridge port. The default bridge MTU value without any bridge ports added is 1500. The MTU value can be set manually, but it cannot exceed the bridge L2MTU or the lowest bridge port L2MTU. If a new bridge port is added with L2MTU which is smaller than the actual-mtu of the bridge (set by the mtu property), then manually set value will be ignored and the bridge will act as if mtu=auto is set.

When adding VLAN interfaces on the bridge, and when VLAN is using higher MTU than default 1500, it is recommended to set manually the MTU of the bridge.

Multicast querier generates periodic IGMP/MLD general membership queries to which all IGMP/MLD capable devices respond with an IGMP/MLD membership report, usually a PIM (multicast) router or IGMP proxy generates these queries.

By using this property you can make an IGMP/MLD snooping enabled bridge to generate IGMP/MLD general membership queries. This property should be used whenever there is no active querier (PIM router or IGMP proxy) in a Layer2 network. Without a multicast querier in a Layer2 network, the Multicast Database (MDB) is not being updated, the learned entries will timeout and IGMP/MLD snooping will not function properly.

Only untagged IGMP/MLD general membership queries are generated, IGMP queries are sent with IPv4 0.0.0.0 source address, MLD queries are sent with IPv6 link-local address of the bridge interface. The bridge will not send queries if an external IGMP/MLD querier is detected (see the monitoring values igmp-querier and mld-querier ).

Example

To add and enable a bridge interface that will forward L2 packets:

Mikrotik RoS 6.41: Большие изменения в Bridging и VLAN

Что нового?

Теперь, нет необходимости заниматься хитростями, на подобие этих: Mikrotik: маленькая хитрость switch chip.

ВНИМАНИЕ! Читаем предупреждение в Release Notes.

Теперь настроить VLAN можно непосредственно в Bridge, при этом при наличие аппаратной поддержки, чип коммутации возьмет на себя работу с VLAN и пересылкой трафика между портами (Список поддерживаемых устройств: Bridge Hardware Offloading).

Немного практики:

Обратимся к руководству и моей предыдущей статье. Задача сделать мост для интернета с ТВ-приставкой и остальной сети.

Использование хитрости с VLAN на чипе коммутации позволяло снять нагрузку с CPU роутера по пересылке пакетов в рамках одной группы коммутации (эмулировали несколько групп с помощью VLAN).

Но такая задача решается в принципе теперь элементарно, так как мост поддерживает hw-offload, и все сводится к добавлению портов в соответсвующий мост, всё!

Поэтому усложним задачу. У меня кроме RB951G используется RBmAP2nD (оба устройства не поддерживают аппаратную разгрузку), который кроме основной WiFi держит еще и гостевую сеть. Поэтому, до него у меня будет идти тегированный трафик обычной локалки и гостевой.

Начинается все довольно очевидно, нам нужно три моста:

Обращаем внимание на опцию vlan-filtering, её не стоит включать до завершения остальных настроек, иначе роутер станет недоступен. Опция pvid задает VLAN по умолчанию для всего моста.

Задаем VLAN, которые будут обслуживаться на мостах.

Тут можно видеть, что мы в явном виде, непосредственно в мосте указываем, какие порты тегировать, а какие нет.

И создадим VLAN гостевой сети:

Добавим нужные нам порты в мосты:

Указывая опцию pvid, мы указываем vlan по умолчанию для этого порта. Так-же, с помощью frame-types, мы задаем, какие пакеты мы собираемся принимать на порту.

Теперь включаем vlan-filtering=yes и все работает!

По мне, такая конфигурация нагляднее, так как не требует лезть в настройки чипа, и как-то «догонять» как они связанны с настройками интерфейсов и мостов, но не поддерживается во всех домашних моделях.