Под защитой MIFARE

Екатерина Собкина

Инженер СКУД «Сфинкс» компании «Промавтоматика»

Технология MIFARE (MIkron FARE-collection System) Standard 1K была разработана в 1994 г. австрийской фирмой Mikron, она стала основой для создания семейства RFID-устройств с рабочей частотой 13,56 МГц. Появление технологии было обусловлено необходимостью повышения уровня безопасности доступа и защиты карт от подделки и клонирования. Технология MIFARE соответствует требованиям стандарта ISO/IEC 14443 Type A, единственным владельцем торговой марки MIFARE является компания NXP Semiconductors (Нидерланды).

Отличия и защита

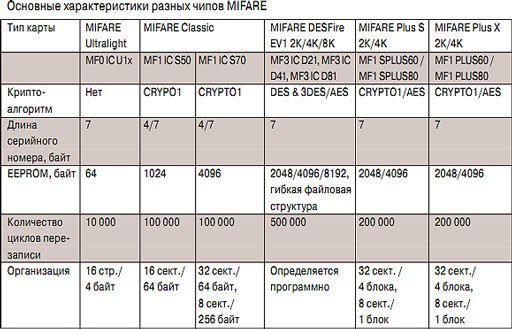

Под маркой MIFARE выпускается семейство чипов Smart-карт и устройств для считывания содержащейся в них информации. Взаимодействие карта–считыватель защищено использованием криптоалгоритмов от Crypto-1 до 3DES и AES, что делает его значительно надежнее, чем при использовании EM-Marine.

Микросхема MIFARE довольно мала и может одинаково успешно встраиваться как в пластиковую карточку, так и в брелок, браслет и т.п. Выпускаются также метки MIFARE с клейкой подложкой, позволяющие превратить что угодно в бесконтактную Smart-карту.

Чипы MIFARE дают возможность не только считывать, но и многократно перезаписывать информацию во внутреннюю память, что и является одним из основных их отличий от чипов EM-Marine.

Структура памяти чипа MIFARE имеет фиксированный объем и разделена на некоторое количество секторов, каждый из которых состоит из нескольких блоков данных и одного блока хранения ключей. Блоки данных становятся доступными для чтения или записи только при условии успешной авторизации по ключу. Ключи генерируются пользователем, и каждый сектор может иметь свои ключи доступа. Используя разные ключи, можно организовать разные права доступа к одному и тому же блоку данных. При записи разной информации в разные блоки появляется возможность применения одной и той же MIFARE-карты в разных системах, например в качестве пропуска на территорию, проездного билета и платежного средства одновременно.

Единственной незащищенной информацией этих чипов является их UID (серийный номер), который прошивается на заводе и не подлежит последующему изменению.

Линейка чипов

Компания NXP Semiconductors разработала несколько разновидностей микросхем MIFARE, отличающихся рядом параметров, и активно использует их как в СКУД, так и в системах учета рабочего времени, платного доступа, платежных системах и социальных проектах. Рассмотрим несколько вариантов, наиболее подходящих, на мой взгляд, для использования в СКУД. Карты MIFARE Classic получили наибольшую распространенность в линейке, но из-за невысокой степени защиты криптоалгоритма Crypto-1 существует возможность их подделки. Чипы MIFARE Plus и MIFARE DESFire же используют общепризнанные стойкие шифры AES и 3DES. Поэтому на объектах, где действуют повышенные требования к уровню безопасности, рекомендуется применение карт MIFARE Plus.

Помимо описанных микросхем в линейке MIFARE присутствуют еще несколько решений, ориентированных для использования в качестве идентификатора СКУД, – это MIFARE ID и MIFARE Mini, которые являются по сути урезанным по количеству секторов вариантом MIFARE Classic.

Поддельные чипы

MIFARE является интеллектуальной собственностью и зарегистрированной торговой маркой компанией NXP, поэтому только она имеет право выпускать чипы под этим наименованием. Существуют также производители (в основном китайские), выпускающие поддельные чипы, технически воспроизводящие работу MIFARE, например Fudan, Belling, ISSI, HuaHong и др. Такие карты имеют более низкую стоимость (порядка 10 руб.) и могут отличаться нестабильной работой.

Как это работает

В системах с использованием карт MIFARE идентификация может производиться по UID карты или по защищенному паролем значению, записанному в память карты. В первом варианте память карты не задействуется, и ни о какой защите данных говорить нельзя, поскольку UID MIFARE открыт, легко узнаваем и копируем так же, как и у EM-Marine.

Для настройки защищенного режима нужно, чтобы его поддерживала пара карта–считыватель. Только такая совокупность технических средств обеспечивает должную защиту информации. В случае использования других считывателей, равно как и поддерживающих MIFARE, но не настроенных после покупки, будет задействовано только чтение UID карты. Настройка считывателя включает в себя сообщение ему реквизитов доступа к памяти карты – информации, откуда из памяти читать идентификационные данные, какой ключ (пароль) для этого использовать. В зависимости от марки MIFARE-считывателя данная настройка выполняется либо предъявлением считывателю специальной карты программирования (мастер-карты), либо проводным подключением к компьютеру со специально установленным ПО. Создание мастер-карт, равно как и инициализация (эмиссия) карт доступа, осуществляется с помощью настольного USB-считывателя, подключенного к компьютеру со специальным ПО, позволяющим выполнить тонкую настройку используемых блоков данных и ключей шифрования. Поставка карт MIFARE от производителя осуществляется также с открытыми для чтения/записи блоками памяти и выключенной криптозащитой, поэтому процесс эмиссии является необходимым для работы системы в защищенном режиме.

Унекоторых производителей СКУД реализована глубокая интеграция работы с MIFARE, позволяющая в рамках одного программного интерфейса производить инициализацию мастер-карт и карт доступа без использования стороннего ПО, что исключает дополнительные сложности при работе, а также значительно упрощает схему настройки всей системы в целом. В результате работа с картами MIFARE для пользователя ведется не сложнее, чем с картами EM-Marine, однако уровень результирующей защиты получается значительно выше

Сколько это стоит

Для оценки существующих на рынке считывателей возьмем за основу типы карт, работу с которыми они поддерживают, и глубину работы с MIFARE. Цены приведены из расчета на 1 считыватель на октябрь 2015 г.

Для расширения функциональности СКУД считыватели, поддерживающие работу с MIFARE-картами, могут дополнительно иметь: поддержку других форматов карт, считыватель биометрического признака, например отпечатка пальца, поддержку NFC или кодонаборную клавиатуру.

Как это используется в СКУД

При помощи специального ПО в сектор карты MIFARE записывается идентификатор. Доступ к этому сектору защищается уникальным ключом, который передается каждому из считывателей, установленных на объекте. В момент поднесения карты дверной считыватель обращается к соответствующему сектору памяти карты, предъявляя уникальный ключ. При совпадении ключей происходит считывание данных из памяти карты. Считанный идентификатор передается в контроллер, который, в свою очередь, принимает решение о предоставлении доступа.

Заводские настройки карт и считывателей необходимо изменить до начала использования на объекте. Известны на практике случаи, когда монтажные организации или производители карт для «удобства» конечного пользователя прошивают MIFARE-карты сами, не сообщая ключ владельцу объекта, что может привести к жесткой привязке пользователя к такой организации

NFC

Компания NXP Semiconductors является одним из основных разработчиков технологии NFC (Near Field Communication), повсеместно используемой в мобильных устройствах – телефонах и планшетах. При установке на устройство специального ПО, поставляемого некоторыми производителями СКУД, можно использовать его в качестве считывателя MIFARE- карты. Это дает возможность организовать мобильное рабочее место, на котором можно просматривать информацию о сотрудниках, фиксировать их проходы.

Биометрия

Применение карты MIFARE позволяет организовать в СКУД, использующих идентификацию по биометрическому признаку, хранение шаблона в памяти самой карты. Например, для дактилоскопических технологий идентификации объем памяти карты MIFARE позволяет хранить шаблоны нескольких отпечатков пальцев, при этом пропадает необходимость хранить шаблоны в памяти считывателя или обращаться за ними к базе данных системы. Монтаж и внедрение таких систем происходят быстрее и проще.

Беспроводные замковые системы

На базе беспроводных замковых систем и карт MIFARE существует возможность организации полноценной беспроводной СКУД. Во внутреннюю память карты записывается информация о правах доступа к конкретной точке, оборудованной беспроводным замком, а при совершении прохода соответствующее событие также записывается в память карты. В комбинированным системах, в которых реализована поддержка беспроводных замков наряду с обычными контроллерами, карты MIFARE будут универсальными идентификаторами для всех типов устройств.

Как перейти на карты MIFARE

Для перехода на использование карт MIFARE не нужно заменять весь комплекс устройств СКУД, замене подлежат только считыватели и карты доступа. При выборе считывателя следует понимать, какой уровень безопасности на объекте нужно организовать и какие карты будут при этом использоваться.

Некоторые производители предлагают в качестве миграционного решения для перехода от EM-Marine к MIFARE гибридные считыватели, однако эта продукция мало распространена и заметно дороже, что в пересчете на весь объект может оказаться экономически невыгодно.

Вывод напрашивается сам собой – технология MIFARE со временем стала распространеннее и доступнее, стоимость карт и считывателей в значительной степени приблизилась к стоимости устройств EM-Marine, а высокий уровень защиты позволяет смело переходить на применение MIFARE.

Для вузов распространенной практикой является переход на СКУД с использованием MIFARE за счет заинтересованной организации, например банка, который оплачивает стоимость карт и считывателей в обмен на использование этих же карт в качестве платежных

Идентификация по картам MIFARE с защитой от копирования

MIFARE – торговая марка одной из самых распространенных технологий изготовления бесконтактных смарт-карт. Карты MIFARE имеют ряд преимуществ, за счет чего использование защищенной области их памяти становится все более распространённым решением в системах контроля доступа.

История развития идентификации

Своими корнями радиочастотная идентификация уходит еще во времена Второй Мировой Войны. Немецкие пилоты в полете изменяли крен самолёта, чтобы радары получали немного изменённый сигнал, что позволяло операторам радиолокационной станции отличать самолёты Люфтваффе от вражеских. Позже сэром Робертом Александром Уотсоном-Уаттом была разработана система IFF («свой-чужой»), позволявшая осуществлять идентификацию самолётов без опасных манёвров со стороны пилотов.

В дальнейшем эволюция радиочастотной идентификации позволила применять ее и в других сферах. Так, в 1969 году американский изобретатель Марио Кардулло представил бизнес-план для инвесторов касательно системы RFID и сфер ее применения. 23 Января 1973 года он получил патент US3713148A на прообраз современной RFID системы. В том же году Чарльз Уолтон получил патент на пассивный транспондер, который использовался для открытия двери без ключа. Уолтон лицензировал эту технологию для производителя замков Schlage и некоторых других компаний.

Идентификация сегодня

Сегодня на рынке максимально распространены два формата карт: карты EM4100 производства компании EM Microelectronic-Marin, работающие в диапазоне 125 kHZ, и карты, производящиеся компаниями NXP Semiconductors и HID, работающие в диапазоне 13.56 MHz.

Смарт-карты MIFARE с защитой от копирования

Главное отличие формата карт Mifare – наличие внутренней памяти. Доступ к памяти может быть ограничен ключом. К примеру, для карт Mifare DESFire длина ключа составляет 32 символа. Для данного вида карт к ключу применен алгоритм шифрования AES/3DES, что исключает любую возможность получения доступа к приложению.

Все карты Mifare имеют встроенную структуру памяти – EEPROM. Помимо этого, каждой карте присвоен уникальный идентификатор UID (Unique Identifier). UID не является защищенной областью, его можно считать на любом устройстве. В некоторых случаях UID наносят на карту. До недавнего времени для идентификации в СКУД использовали только UID карт Mifare. Но сегодня такой способ не обеспечивает полноценную защиту от взлома. Можно приобрести карты, позволяющие записать известный UID на новую карту Mifare и использовать ее в качестве дубликата. Для этого используют карты, работающие на частоте 13.56 MHz, с возможностью перезаписи UID (например, карты Mifare ZERO, выпускаемые компаниями на территории КНР). Поэтому для идентификации пользователей в системах контроля доступа сегодня все чаще используется внутренняя память карт Mifare или, другими словами, EEPROM.

EEPROM (Electrically Erasable Programmable Read-Only Memory) – электрически стираемое перепрограммируемое постоянно запоминающее устройство (ПЗУ). Обычно EEPROM состоит из 16 или 40 секторов, и именно в эти сектора и записывается идентификатор доступа, который потом используется для идентификации в СКУД. Сектора EEPROM защищаются ключом.

Ассортиментный ряд карт MIFARE

Ассортиментный ряд карт MIFARE насчитывает несколько семейств карт, отличающихся между собой степенью защиты, структурой памяти, скоростью передачи данных и объемом хранимой информации.

Семейство MIFARE® Ultralight

Семейство MIFARE® Classic

Данные карты имеют расширенный объем памяти, увеличенную скорость передачи данных и возможность криптозащиты. Основные области применения: контроль доступа, платёжные системы, карты для кампусов/ID карты, карты программ лояльности. В 2007 году сотрудники Университетского Колледжа Лондона, Великобритания и Университета Неймегена, Нидерланды, обнаружили серьезную уязвимость таких карт. Примечательно, что компания NXP пыталась в судебном порядке остановить публикации статей, посвящённых взлому Mifare Classic. Суд отклонил их запрос, аргументируя решение тем, что «В демократическом обществе публикации исследований в области информационной безопасности имеют огромный вес, так как информируют общество о серьёзных недоработках в существующих технологиях и позволяют избежать больших рисков».

С 2008 года было предложено множество способов взлома этого типа карт. Большинство из них основаны на уязвимости внутреннего генератора псевдослучайных чисел карты. Несмотря на это, карты MIFARE® Classic активно используются в системах СКУД, так как часто они функционируют в системе совместно с другими методами идентификации, например, совместно с идентификацией по биометрическим данным.

Факт взлома карт семейства Classic побудил компанию NXP к разработке более защищенных семейств карт: Plus и DESFire.

Семейство MIFARE® Plus и MIFARE® DESFire

Обновленные семейства карт MIFARE® Plus и MIFARE® DESFire являются самыми современными картами производителя NXP. Применяются они там же, что и карты MIFARE® Classic. На картах этих семейств возможна установка отдельных приложений. Главная особенность – применение алгоритма шифрования AES/3DES, который считается неуязвимым для взлома данных.

| MIFARE® Ultralight | MIFARE® MF0ICU1 MIFARE® Ultralight C MIFARE® Ultralight EV1 MIFARE® Ultralight Nano |

| MIFARE® Classic | MIFARE® Classic EV1 1K MIFARE® Classic EV1 4K |

| MIFARE® PLUS | MIFARE® PLUS EV1 2K MIFARE® Plus EV1 4K MIFARE® Plus SE 1K MIFARE® Plus S 2K MIFARE® RE Plus S 4K MIFARE® PLUS X 2K MIFARE® PLUS X 4K |

| MIFARE® DESFire | MIFARE® DESFire EV1 256B MIFARE® DESFireEV1 2K MIFARE® DESFire EV1 4K MIFARE® DESFire EV1 8K |

Считывающие устройства для работы с защищенными картами

Для эффективной реализации мер по защите карт от копирования принципиально важно, чтобы считыватели системы контроля доступа поддерживали режим чтения идентификаторов с защищенной области. Стандартные версии считывателей такой возможности не имеют.

Алгоритм организации СКУД с идентификацией по картам MIFARE c защитой от копирования

На данном этапе осуществляется выбор формата карт на объекте, определение раздела памяти карты*, куда будет записан идентификатор для каждого пользователя, задание ключей защиты доступа.

*Структура памяти всех карт Mifare различна. Для карт Ultralight деление осуществляется на страницы, для карт Classic и карт Plus – на сектора и блоки, для карт DesFire – на приложения.

В случае выбора карт Classic 1 KB необходимо определить номер сектора и блока для записи идентификатора и задать ключ аутентификации.

Фактически в каждом секторе карты Mifare Classic 1 KB содержится по 4 блока, где 0-ой блок нулевого сектора хранит данные (UID), блок №1-2 используется для хранения данных, а 4-ый блок (блок №3) называется «трейлер», он содержит по 2 ключа доступа к каждому блоку и условия доступа.

Сохраненная конфигурация записывается на мастер-карту для последующей передачи данных в считыватели системы. Запись мастер-карты осуществляется с помощью штатного настольного считывателя системы.

После передачи данных мастер-карта содержит следующую информацию:

Передача конфигурации в считыватели системы

Конфигурация передается во все считыватели системы при помощи мастер-карты. Администратор предъявляет мастер-карту каждому считывателю системы.

После поднесения мастер-карты считыватели запрограммированы на работу только с определенным семейством карт Mifare, чтение осуществляется только из раздела памяти, указанного в конфигурации, чтения UID карт Mifare не происходит.

Инициализация карт доступа

В раздел памяти карты доступа, указанный ранее в конфигурации, записывается номер идентификатора для сотрудника. Запись идентификаторов на карты осуществляется с помощью контрольного считывателя. Выбор раздела памяти карты для записи осуществляется автоматически в соответствии с конфигурацией.

Выдача инициализированных карт доступа сотрудникам

Уже инициализированные карты физически выдаются сотрудникам.

Система готова к работе.

Вывод

Сегодня наибольшее распространение в СКУД получили карты формата EM-Marin, работающие на частоте 125 kHZ. Такие идентификаторы не обладают защитой от копирования, на рынке доступно достаточное количество инструментов для создания любых дубликатов данного вида карт.

Использование в системах СКУД карт формата Mifare позволяет исключить возможность копирования карты. Обязательное условие – запись идентификаторов в защищенную крипто-алгоритмом область карт и применение считывателей (в том числе контрольных считывателей), которые обращаются к внутренней памяти карт Mifare по заданным крипто-ключам. Только в этом случае возможна корректная инициализация карт пользователей и дальнейшее считывание идентификаторов.

OOO «ПЭРКо» использует файлы «cookie» использует файлы «cookie» с целью персонализации сервисов и повышения удобства пользования веб-сайтом. «Cookie» представляют собой небольшие файлы, содержащие информацию о предыдущих посещениях веб-сайта.

Если вы не хотите использовать файлы «cookie», измените настройки браузера.

«PERCo» uses «cookie» files to personalize the services and to increase website usability. «Cookies» are little text files containing information about previous website visits.

If you don’t want to use «cookie» files, please change browser settings.

О бедном заказчике замолвите слово. Как получить правильную СКУД на картах Mifare Plus?

Олег Быков Генеральный директор компании NCS

Типичный пример. В действующей СКУД используются всем известные карты EM-Marine. Если выражаться технически более точно – Proximity-карты на частоте 125 кГц. К ним относятся и EM-Marine (на практике китайский аналог ТК4100) и HID Prox. Владелец объекта, на котором установлена СКУД, устал от копирования карт доступа и ищет новые варианты, гарантирующие защиту.

И находит. Например, MIFARE 1K. И полагает: это то, что нужно. На него сыплется информация примерно такого содержания:

Заказчик мало что понимает, но обилие «умных» терминов подсказывает ему, что это хорошо, данные карты будут защищены от копирования. И заказывает карты доступа MIFARE 1K и соответствующие считыватели.

Какой же результат он получает? Реальная практика говорит о том, что деньги потрачены напрасно. Никакой дополнительной защиты карт доступа от копирования нет.

Почему? Потому что большинство имеющихся считывателей MIFARE 1K, применяемых в СКУД, не задействуют шифрования и криптографии при работе с картами MIFARE 1K.

Незащищенный номер чипа

Ничего из перечисленных выше технических особенностей MIFARE 1K (кроме идентификатора длиной 32 бита) считыватели MIFARE 1K не используют. То есть большинство считывателей работают с картами MIFARE 1K так же, как и с картами EM-Marine, а именно – считывают открытый номер чипа. Серийный номер чипа MIFARE 1K (часто называемый ID или UID) – это открытая последовательность цифр, ничем не защищенная. Все приведенные выше «умные» термины, характеризующие технические особенности MIFARE 1K, относятся к памяти чипа и не затрагивают его серийный номер. При считывании ID-номера ни микропроцессор, ни 3-проходная аутентификация, ни криптография не задействуются. Номер чипа ничем не защищен. И легко может быть скопирован для изготовления дубликатов карты доступа.

Дублирование номеров карт

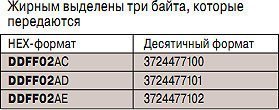

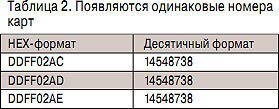

Другой распространенный недостаток многих считывателей MIFARE 1K – это интерфейс Wiegand-26, с помощью которого считка подключается к контроллеру СКУД. Номер чипа MIFARE 1K имеет длину 4 байта (те же 32 бита). А по интерфейсу Wiegand-26 можно передать число длиной максимум 3 байта. Соответственно, один байт отсекается.

Номер чипа передается через контроллер в систему не полностью. И в системе появляются одинаковые номера карт. Что в реальной практике и встречается.

Ситуация усугубляется еще и тем, что длина номера чипа MIFARE 1K может быть не 4, а 7 байт. Обусловлено это тем, что компания NXP – разработчик и собственник торговой марки MIFARE – несколько лет назад объявила, что диапазон уникальных 4-байтовых номеров исчерпан. И что в дальнейшем чипы MIFARE 1K будут выпускаться с 7-байтными уникальными номерами (UID). Чипы с 4-байтными номерами продолжают выпускаться, но 4-байтные номера больше не являются уникальными и называются NUID (Non Unique ID – с англ. «не уникальный идентификационный номер»).

Соответственно, при использовании считывателя MIFARE 1K с интерфейсом Wiegand-26 вероятность появления в системе карт с «одинаковыми» номерами повышается, так как отсекаться будет 4 байта из 7.

Можно ли получить карты доступа, защищенные от копирования, применяя MIFARE 1K? Конечно, можно. При правильной работе с картой и использовании правильного считывателя. «Правильно» – значит с помощью всех тех технических особенностей, которые и характеризуют MIFARE 1K. А именно – необходимо задействовать память MIFARE 1K и обращаться к памяти с помощью той самой 3-проходной аутентификации, встроенных криптографических алгоритмов. И для этого на рынке есть технические средства

Защита MIFARE 1К от копирования

Защитить карту доступа MIFARE 1K просто. Достаточно записать в один из 64 блоков памяти идентификатор (номер длиной 3 байта для передачи по Wiegand-26) и закрыть доступ к этому блоку криптоключом. А считыватель вместо чтения ID-номера настроить на чтение идентификатора из указанного блока памяти MIFARE 1K с помощью такого же криптоключа, которым закрыта память MIFARE 1K.

Для этого предлагаются технические и программные средства. И стоят они недорого.

Но тут кроется еще один подводный камень. А кто придумывает значение криптоключа? Кто записывает его в карту MIFARE и прошивает в считыватель? Ведь если криптоключ известен постороннему, то тот легко может копировать карты доступа.

Поэтому вопросы криптозащиты заказчик/ собственник объекта должен взять на себя – не доверять это ни поставщику карт и считывателей, ни монтажнику СКУД.

Если ключи и пароли находятся в руках у третьего лица, защита карт от копирования будет зависеть от его добросовестности, а также от непредвиденных случайностей (уволился обиженный специалист и назло понаделал копии карт…).

От владельца объекта СКУД требуется немного. Сначала понять важность этого момента. Затем самому или через доверенное лицо придумать значения паролей и ключей и записать их в карты и считыватели. Для этого имеются простые и удобные программно-технические средства. Например – создание мастер-карты. Собственник объекта создает мастер-карту, на которой будет храниться вся «ключевая» информация. Далее оператор с помощью мастер-карты сможет «прошивать» и карты MIFARE 1K, и считыватели. Но знать ключи, пароли и т.д. не будет.

Это и есть тот путь, который позволит защитить карты доступа MIFARE 1K от копирования.

Распространенные заблуждения

Но время идет, хакеры не дремлют. Криптозащита, встроенная в чип MIFARE 1K, в настоящее время признается невысокой. Об этом есть публикации в открытой научно-технической прессе. На некоторых сайтах можно найти информацию о способах взлома защиты MIFARE 1K. Что делать заказчику, стремящемуся надежно защитить карты доступа от копирования и подделки?

Есть современные надежные средства. Например, компания NXP разработала линейку чипов MIFARE Plus, где используется криптография AES, вскрытие которой в настоящее время считается невозможным. Применение MIFARE Plus – гарантия защиты карт доступа от копирования и подделки.

Но и здесь заказчику приходится нелегко. Изготовители считывателей карт для СКУД часто скрывают технические тонкости.

Поддержка различных форматов MIFARE

Еще один типичный пример. Разработчик считывателя узнал, что 4-байтные серийные номера чипов больше не являются уникальными, а компания NXP выпустила 7-байтную версию чипа MIFARE 1K. Производитель дорабатывает свою считку (оставляя при этом тот же самый интерфейс Wiegand-26) на чтение 7-байтного номера MIFARE 1K. И тут он понимает, что может еще и расширить перечень чипов, с которыми якобы работает его считка. Ведь 7-байтный UID имеется у многих других продуктов MIFARE, а именно – у MIFARE Ultrlaight C, MIFARE Plus, MIFARE DESFire EV1. И разработчик тут же включает в документацию фразу такого характера: «Поддержка различных форматов MIFARE Ultralight, MIFARE Plus, DESFire EV1».

Бедный неосведомленный заказчик покупает карты MIFARE Plus и такой считыватель. Что он получает? Снова ничего, кроме напрасно потраченных денег.

Считыватель будет работать с открытым UID, который никак не защищен (об этом говорилось выше). Криптография AES, встроенная в чип MIFARE Plus, не распространяется на UID. Этот UID копируется так же легко, как и ID MIFARE 1K, и считывание номера чипа MIFARE Plus ничего не добавляет к защите карт от копирования и подделки.

Карты MIFARE Plus поступают с завода-изготовителя в незащищенном режиме и на самом деле в таком виде не предназначены для использования. В отличие от традиционных Proximity-карт (HID Prox, EM-Marine) карты MIFARE Plus после покупки должны быть проинициализированы. И сделать это должен заказчик.

Считка MIFARE Plus

Как еще некоторые изготовители считывателей вводят заказчика в заблуждение? Есть пример из жизни.

Известно, что карты MIFARE Plus могут быть проинициализированы таким образом, что чип MIFARE Plus полностью эмулирует MIFARE 1K (в том числе и криптоалгоритм СRYPTO-1). Более точно этот режим называется переводом чипа MIFARE Plus на уровень безопасности SL1 в режиме эмуляции MIFARE Classic. Не проводя тестирования, изготовитель считывателя (гипотетический) добавляет в свою документацию фразу «Поддержка MIFARE Plus». К несчастью для заказчика, купившего подобную считку, корректно работать с картами MIFARE Plus она не будет.

6 этапов защиты MIFARE Plus

Что же делать, чтобы карты доступа MIFARE Plus работали в СКУД в защищенном режиме?

1. Первое – проникнуться пониманием, что необходимо личное участие владельца объекта СКУД в решении вопросов защищенности карт MIFARE Plus. Это чисто организационный момент, но необходимый.

2. Далее следует выбрать уровень безопасности, на котором будут работать карты MIFARE Plus в данной СКУД: SL1, SL2 или SL3.

Здесь потребуется консультация специалиста. Тот или иной уровень должен быть выбран, исходя из специфики объекта и требований защищенности. Уровень SL3 – самый высокий с точки зрения защиты, но и подготовка карт и считывателей MIFARE Plus для работы на SL3 технически самая сложная. К тому же, не все считыватели могут работать на уровне SL3.

3. Выбирая уровень безопасности, заказчик должен решить, сколько секторов будет закрываться секретными ключами. Для СКУД вполне достаточно закрыть только один сектор памяти MIFARE Plus.

4. Следующий этап – предэмиссия карт MIFARE Plus. Это фактический перевод карт MIFARE Plus на выбранный уровень безопасности (SL1, SL2 или SL3) и закрытие выбранного сектора памяти секретным ключом с криптографией AES.

5. Затем – подготовка считывателей. Каждый считыватель, подключаемый к контроллеру СКУД, должен быть запрограммирован на чтение данных из того же блока памяти и по тому же ключу AES, что и карта MIFARE Plus.

6. Далее следует собственно эмиссия карт доступа, то есть запись идентификатора в выбранный сектор памяти MIFARE Plus. Этот идентификатор будет связан с конкретным работником и будет считываться в защищенном режиме.

Скопировать или подделать такую карту MIFARE Plus будет невозможно. Ввод в систему карт доступа MIFARE Plus осуществляется через контрольный считыватель (с интерфейсом USB, RS-232 или RS-485, TCP/IP). Контрольный считыватель читает идентификатор, хранящийся в защищенной памяти MIFARE Plus, используя при этом криптографию AES.

Бесконтактные карты MIFARE Plus поддерживают 3 уровня безопасности и могут быть в любой момент переведены с одного уровня на более высокий.

Уровень безопасности 0 Карты MIFARE Plus на уровне 0 не предназначены для использования. Заказчик должен проинициализировать чип MIFARE Plus и перевести его на более высокий уровень. Инициализация чипа может производиться по ключам, соответствующим MIFARE Classic с применением криптоалгоритма CRYPTO1, или по ключам AES.

Уровень безопасности 1 На этом уровне карты имеют 100%-ную совместимость с MIFARE Classic 1K, MIFARE Classic 4K. Карты MIFARE Plus легко работают в существующих системах вместе с картами MIFARE Classic.

Уровень безопасности 2 Аутентификация по AES является обязательной. Для защиты данных используется CRYPTO1.

Уровень безопасности 3 Аутентификация, обмен данными, работа с памятью только по AES

Описанный выше подход позволяет использовать карты доступа MIFARE Plus со многими имеющимися на рынке контроллерами СКУД. Современные считыватели, поддерживающие работу с MIFARE Plus, имеют различные интерфейсы подключения к контроллерам, в том числе и распространенный – Wiegand-26. Это позволяет легко и просто переводить действующие СКУД с карт EM-Marine на карты MIFARE Plus. Потребуется только замена считывателей. Контроллеры, программное обеспечение, базы данных сохраняются.