MeddleMonkey отключено во всех браузерах

Судя по всему гугл начал считать что оно содержит вредоносное ПО, поэтому расширение автоматически отключено во всех браузерах у всех пользователей.

Для тех кто в танке что это:

Возможно, что tampermonkey, но не уверен.

Всмысле отключено вообще или можно поставить вручную в developer mode из crx-файла? Так-то гугл уже давно отключает в браузере юзера расширения если они ставились из его магазина, хозяин барин, но они спокойно ставятся вручную и работают.

Можно поставить отсюда, скачать crx, распаковать его архиватором и папку установить вручную в хром. Хотя может и за дело удалили, я сталкивался с тем что расширения могут и рекламу загружать и прочее, я лично всегда пользовался TamperMonkey/GreaseMonkey.

Нужно ещё в манифесте строчку с ключами-хешами какими-то удалить, чтобы id расширения поменялся. А то опять отключат (да, даже распакованное).

Гугол таким образом борется не за безопасность пользователей, а со своими конкурентами, которые, через вирусные дополнения, также воруют и продают персональные данные пользователей, уменьшая его доходы на рынке торговли ПД.

То же просматривая сегодня расширения на предмет необходимости, увидел, что гугл стал ругаться на данное расширение. Если оно у вас стоит как и у меня, то я советую его сохранить, если конечно оно вам нужно, вот пример комикса, как это сделать http://pyatilistnik.org/kak-sohranit-rasshirenie-google-chrome-na-kompyuter/

насчет того, что нужно ограничить рождаемость на земле думаю все разумные люди с билли согласны.

Что такое tampermonkey? объясните мне доступным языком))) зачем это нужно?

Tampermonkey – это вредоносное расширение для браузера, которое попадает на ваш компьютер вместе с другим программным обеспечением (обычно это различные служебные программы). Приложение меняет настройки браузера под себя, прописывает свой автозапуск в реестре ОС «Windows», отслеживает ваши перемещения в сети, меняет результаты поисковых систем под себя — в общем, делает всё, что делает классический «хиджакер». Стартовая страница вашего браузера будет изменена на какой-либо рекламный сайт: ad-tizer.net или igrok.rocks, в процессе работы у вас будут всплывать рекламные окна, компьютер будет подтормаживать, а само посещение страниц в Интернете станет весьма неудобным. Хотя данное злокачественное ПО Tampermonkey не обладает функционалом вируса, оно может здорово затруднить работу с вашим ПК. Поэтому, при обнаружении данного приложения на вашем компьютере рекомендуется немедленно убрать Tampermonkey. Как? Об этом ниже.

Удаляем Tampermonkey

Вместо того чтобы самостоятельно копаться в реестре ОС и настройках браузера предлагаю вам воспользоваться испытанными программами, уже доказавшими свою эффективность в борьбе с подобным вредоносным ПО.

Используем Spy Hunter

Данная программа является отличным инструментом для деинсталляции хиджакера, кейлоггера, программы-шпионама, резидентного вируса. Spy Hunter эффективно проверяет запущенные программы, ключи реестра, отлично сканирует всю систему и удаляет найденное вредоносное ПО.

Чтобы воспользоваться её функционалом скачайте и установите данную программу;

Выберите слева сверху «System scan» и программа проведёт анализ вашей системы на наличие различного злокачественного ПО — Tampermonkey;

После нахождения вредоносных файлов Tampermonkey они будут удалены. Используем Dr.Web CureIt!

Эффективная утилита от компании «Доктор Веб» призвана быстро и эффективно расправиться с различным вредоносным ПО.

Скачайте и установите приложение;

Нажмите «Начать проверку»;

Программа проведёт поиск злокачественного ПО и удалит Tampermonkey;

Может потребоваться перезагрузка компьютера. Используем AdwCleaner

Функционал и цели создания приложения направлены на борьбу с рекламным ПО. Установите приложение, нажмите на кнопку «Scanner» и дождитесь окончания процесса. Заключение

С помощью указанных выше программ можно быстро и эффективно избавиться от злокачественного вируса наподобие Tampermonkey, вернув компьютеру его нормальную работоспособность. Если методы выше не помогли изучите статью об удалении похожего вредоносного расширения — http blocker.

При этом я бы советовал в первую очередь уделить внимание профилактике попадания подобных программ на ваш компьютер, отказываться от автоматической установки незнакомых программ, и внимательно проверять список программ для инсталляции на ваш ПК. Тогда риск того, что ваша система подвергнется воздействию подобных вредоносных программ значительно понизиться, а ваш компьютер долгое время будет радовать вас стабильностью и надёжностью своей работы.

MediaMonkey

MediaMonkey – это не только медиа проигрыватель для Windows, поддерживающий большинство популярных аудио и видео форматов, включая OGG, FLAC, ALAC, MP3, WMA, AAC/M4A, MPC, WAV, WMV, AVI, MP4, MKV и другие, но и удобнейший органайзер музыкальной коллекции, позволяющий обеспечить максимально простой и удобный доступ к аудиофайлам на компьютере.

Медиаплеер MediaMonkey обладает массой самых разнообразных возможностей. Далее перечислены лишь некоторые из них.

Возможности и особенности MediaMonkey

Скачать MediaMonkey

Программа распространяется разработчиком в бесплатной версии (freeware) и коммерческой (Gold), которая предлагает некоторые дополнительные функции, например, виртуальный CD, автоматическую организацию музыкальной коллекции в фоновом режиме, таймер сна и др.

На нашем сайте вы можете скачать бесплатную версию MediaMonkey на русском языке для Windows 32 и 64-бит.

Операционная система: Windows

Дата релиза: 22 апреля 2021

Статус программы: Бесплатная

Разработчик: Ventis Media

Рейтинг:

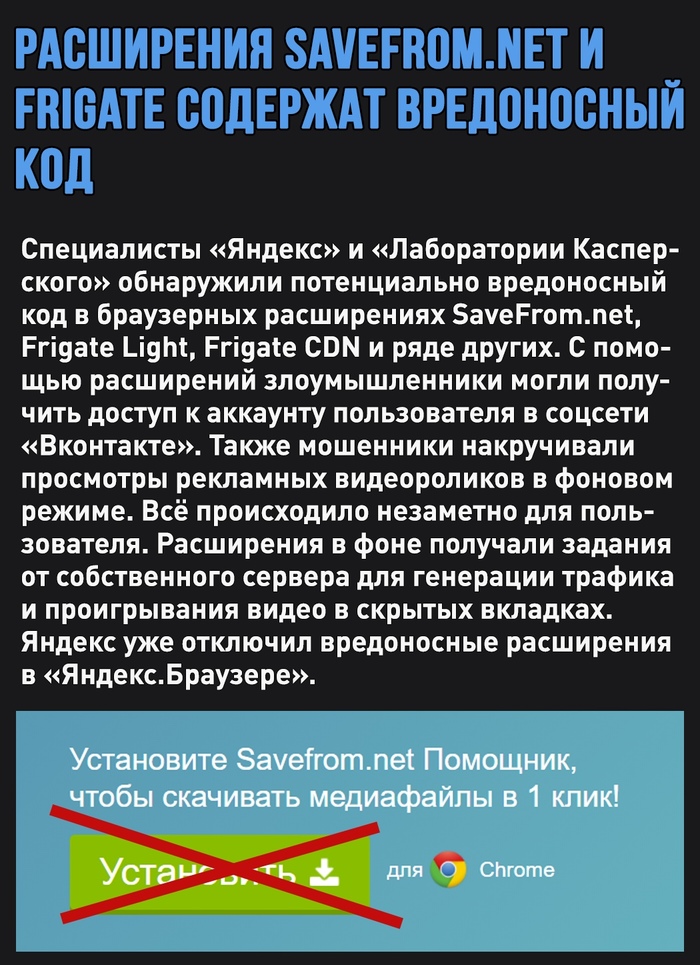

Удалите эти расширения немедленно

VDP: Best Video Downloader

Y2Mate Video Downloader

friGate3 proxy helper

Специалисты Яндекса и Касперского, которые сами продадут любые данные пользователя.

Яндекс, в котором засрано рекламой абсолютно все, объявляет ВПН вредоносным.

Это оформление ставит пост наравне с вышками 5g и вредной давжды кипяченой водой.

О, забеспокоились всё-таки. Рекламные видосы прокликиваются вхолостую, надо же)

Таки сегодня 31 декабря расширения серии frigate были заблокированы в Crome. В Менеджере расширений они помечены красным сообщением о наличии вредоносного ПО, в Магазине расширений страницы frigate недоступны.

С ВК источник ведёт на хаброблог Яндекса. В статье намного более подробные объяснения и даже разбор кода.

https://habr.com/ru/company/yandex/blog/534586/

Амиго надо установить срочно!

Некоторые думают но это не значит что это так, касперский антивирус тож многие нормальные проги за вирусы принимает. А яндекс и хром давно уже обнаглели берут на себя роль антивируса, хотя задача браузкра только доступ в интернет.

нет ябраузера нет проблем

Это какой-то ржач? Я не в курсе, ребят. Но вот Friate и SaveFromNet я доверяю больше, чем Яндексу!

я как-то поставил расширения впн, так потом кто-то ломался мне в ФБ, то ли пароль хотели сменить хотели, то ли что-то такое

ужас какой, пойду лучше сам удалюсь

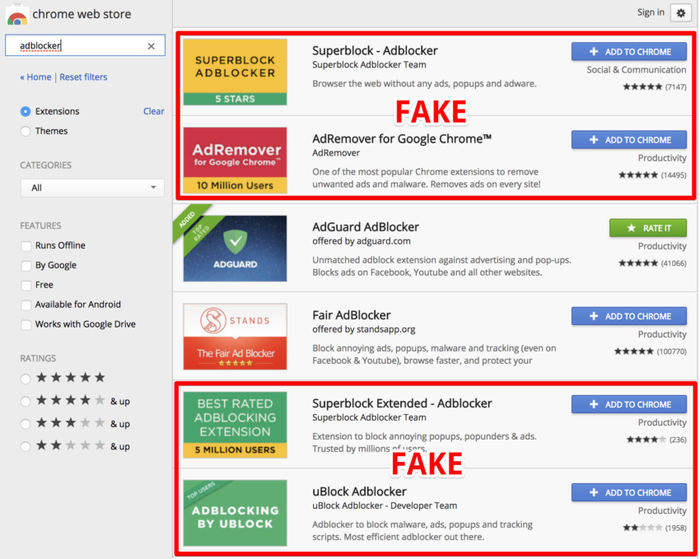

Больше 20 миллионов пользователей используют фальшивые блокировщики рекламы

Один из сооснователей и разработчиков AdGuard, Андрей Мешков, опубликовал в блоге компании интересную запись. Он пишет, что из-за плохой модерации Chrome Web Store более 20 млн пользователей установили себе фальшивые блокировщики рекламы и фактически являются участниками ботнета.

Фальшивые блокировщики рекламы, равно как и подделки любых популярных аддонов и приложений, вовсе не редкость. К примеру, осенью 2017 года в официальном Chrome Web Store обнаружили поддельную версию Adblock Plus, которой пользовались порядка 37 000 человек.

Мешков рассказывает, что данная проблема не нова. Мошенники довольно давно размещают в Chrome Web Store клоны популярных блокировщиков (добавляя всего несколько строк собственного кода). В результате пользователи вполне могли установить что-то вроде Adguard Hardline или Adblock Plus Premium или другие имитации. Единственный возможный способ борьбы с подобными фейками — это обратиться к Google с жалобой о неправомерном использовании товарного знака. Удаление клона занимает несколько дней.

По данным AdGuard, в настоящее время ситуация стала хуже, а мошенники умнее. На скриншоте ниже приведены результаты поиска, содержащие подделки. К этим клонам злоумышленники добавили пару строк кода и аналитику, но также употребляют ключевые слова в описании расширений, чтобы оказаться первыми в результатах поиска.

Очевидно, что таких простых трюков и пребывания в топе достаточно для завоевания доверия случайных пользователей. К примеру, только у одной из подделок насчитывается более 10 миллионов пользователей.

Об исследовании кода можно прочитать тут:

Так что опасные расширения с именами:

AdRemover for Google Chrome™(10+ млн пользователей);

uBlock Plus(8+ млн пользователей);

Adblock Pro(2+ млн пользователей);

По сути почти все расширения со словом «AdRemover» и «Adblocker» являются потенциально опасными, так как эти ключевые слова используют злоумышленники для поднятия своих фейков в топ.

Так же обратите внимание на превьюшку расширения в Chrome Web Store (скрин 1). У поддельных расширений она зачастую без логотипа и нарисована «на коленке в парке под пивко».

Для того чтобы скачать официальный блокировщик:

Это самое распространенное.

Берегите свои данные и себя!

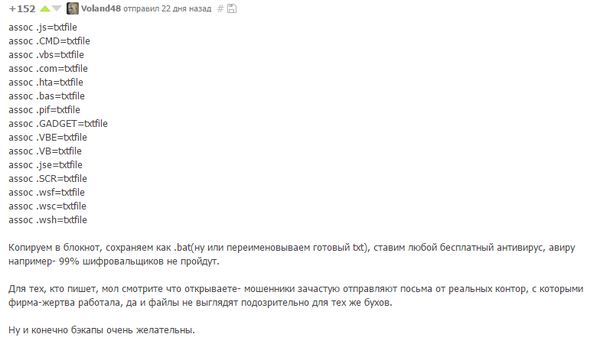

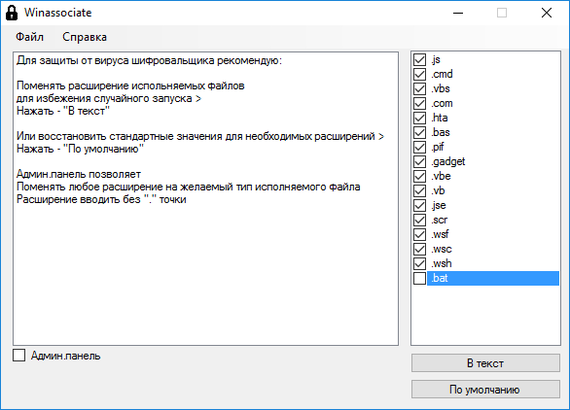

Хочу довести информацию, что данный топорный метод #comment_82295458 имеет место быть.

После этого все исполняемые файлы с которыми часто запускаются шифровальщики будут ассоциироваться с текстовым файлов и открываться в блокноте.

Если потребуется вернуть стандартные значения прописываем в командной строке:

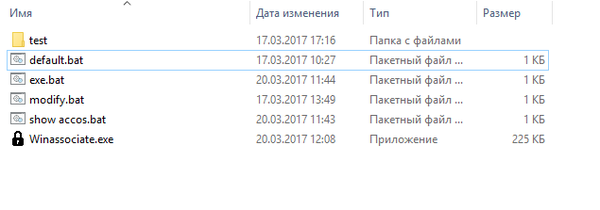

Для упрощения данных операций написал следующую простую программу

+ добавил расширения исполняемых файлов

Было желание сделать только для данных расширений, но позже добавил

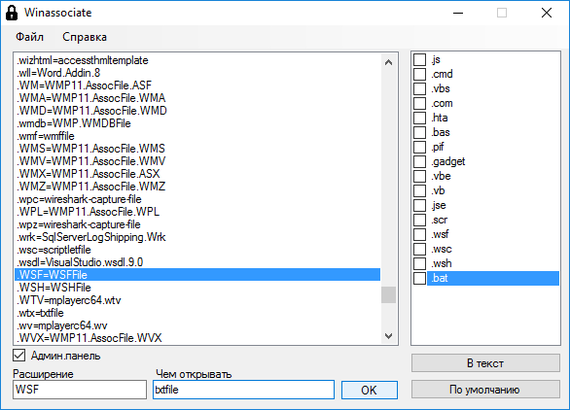

+ Админ.панель которая показывает и позволяет менять все расширения (ассоциации)

Для того чтобы проверить в папке «test» пустые файлы со всеми расширениями в списке

Программа будет работать только если Запустить от имени администратора

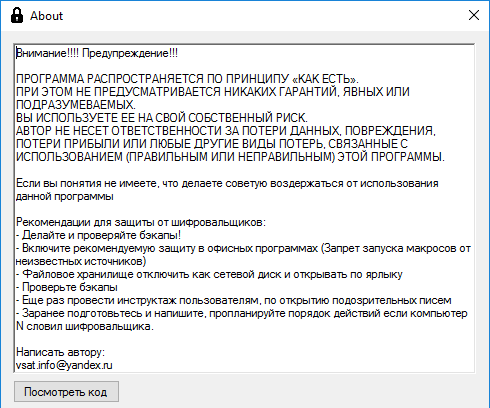

Для желающих напишите на почту отправлю исходники

Советы, рекомендации, пожелания туда же

Спасибо тем кто дочитал, надеюсь кому нибудь окажется полезной.

Для тех, кто резко против прошу не топить (коменты для минусов прилагаются)

Вирус-параноик FURTIM проверяет ПК на наличие 400 разных антивирусов

Если установка все же прошла успешно, Furtim избегает сервисов DNS фильтрации, сканируя сетевые интерфейсы зараженной машины и подменяя известные фильтрующие неймсерверы на публичные неймсерверы Google и Level3 Communications. Также малварь блокирует порядка 250 различных доменов связанных с информационной безопасностью.

Однако «паранойя» зловреда на этом не заканчивается. Furtim также отключает механизм уведомлений и всплывающие окна в Windows, и перехватывает контроль над командной строкой и Диспетчером задач, не давая попасть туда жертве.

Убедившись, что все под контролем, вредонос собирает данные о зараженной машине и отправляет на командный сервер. Управляющий сервер, в свою очередь, использует эту информацию для идентификации жертв, и передает Furtim финальную порцию пейлоадов, так как до этого на компьютере, по сути, работал только загрузчик малвари. Эта операция производится всего один раз, что тоже затрудняет работу экспертов по безопасности.

Костяк вредоноса состоит из трех файлов. Первый отключает на зараженной машине спящий режим и не дает жертве изменить соответственные настройки. Второй файл, это малварь Pony, похищающая данные. Pony ворует все, что плохо лежит, от учетных данных FTP-серверов и почтовых клиентов, до истории браузера и паролей, хранящихся на компьютере. Что делает третий пейлоад, эксперты enSilo пока понять не смогли, так как «разобрать» его им пока не удалось.

Также исследователи enSilo смогли определить, что управляющий сервер малвари расположен на российском домене и связан с несколькими украинскими IP-адресами.

Новый вирус криптовымогатель «Locky»

Исследователями в области информационной безопасности был обнаружен новый тип ransomwave — вредоносной программы, шифрующей пользовательские файлы и требующей выкуп в bitcoin. Новый криптовымогатель, который сами создатели назвали «locky», распространяется не совсем стандартным для подобного ПО способом — при помощи макроса в Word-документах.

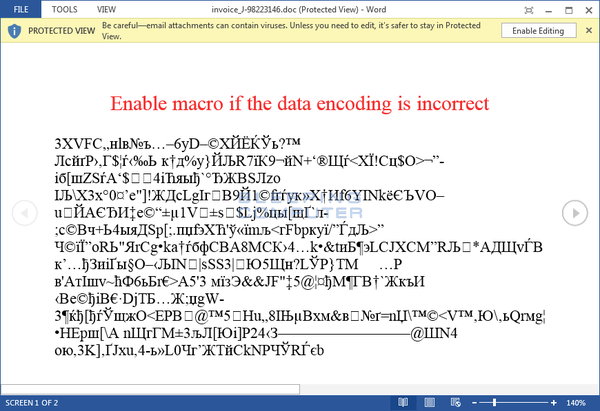

По словам специалиста по информационной безопасности Лоуренса Абрамса, криптовымогатель маскируется под выставленный пользователю счет и приходит жертве по почте.

Прикрепленный файл имеет имя вида invoice_J-17105013.doc, а при его открытии пользователь увидит только фарш из символов и сообщение о том, что «если текст не читабелен, включите макросы».

При включении макросов начинается загрузка исполняемого файла зловреда с удаленного сервера и его установка на компьютер жертвы.

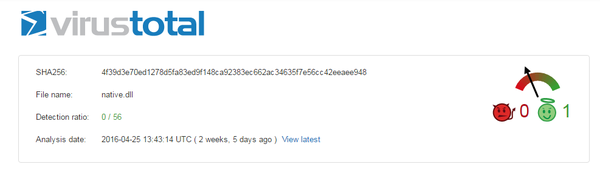

Изначально загруженный файл, из которого и производится дальнейшая установка Locky, хранится в папке %Temp%, однако, после старта шифрования пользовательских данных он удаляется.

В начале своей работы Locky присваивает жертве уникальный шестнадцатеричный номер и после начинает сканировать все локальные диски, а также скрытые и сетевые папки. Для шифрования пользовательских данных зловред использует AES-шифрование.

Отдельно следует заметить, что Locky шифрует и сетевые диски, поэтому всем системным администраторам следует обратить внимание на политики доступа и максимально ограничить возможности пользователей. Но и это не все. Locky также удаляет все теневые копии файлов, чтобы пользователь не мог восстановить даже то, с чем он недавно работал.

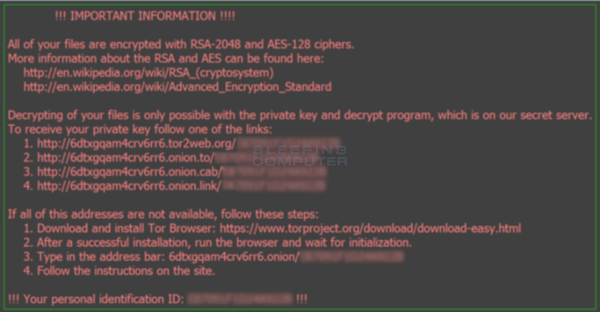

После того, как все, до чего смог дотянуться зловред, зашифровано, он создает на рабочем столе и в каждой папке файл _Locky_recover_instructions.txt, в котором объясняется, жертвой чего стал пользователь, а также инструкции по выкупу своих данных.

Трафик Locky варьируется от 1 до 5 запросов в секунду. Таким образом, к концу сегодняшнего дня, жертвами криптовымогателя могут стать еще до 100 000 компьютеров по всему миру, кроме уже зараженных, что делает Locky беспрецедентным явлением в области кибербезопасности.

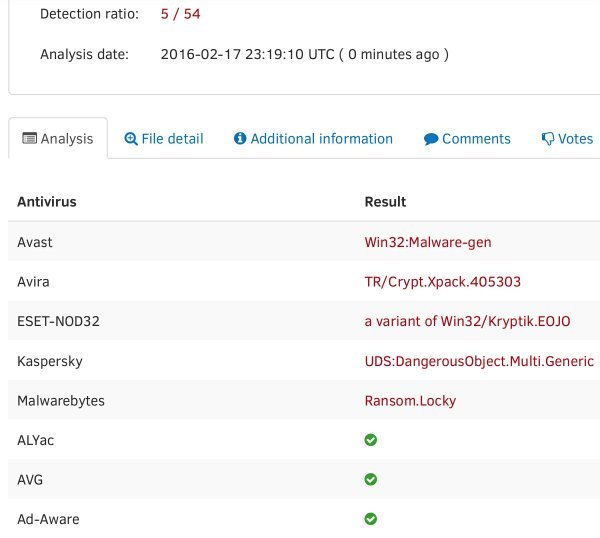

Вчера, по данным Кевина, Locky заражал до 18 000 компьютеров в час, а уже сегодня эта цифра может быть значительно больше. Еще печальнее то, что пока Locky детектится всего 5 антивирусами из 54 протестированных:

Как обнаружить вредоносные программы

Да, да, эта штука на столько серьезна, что её выкупила империя зла и разместила на своём официальном сайте.

В списке программ наглядно видно какая программа запустила какую и кому принадлежит.

В общем устал я писать, и так более чем достаточное руководство расписал. Удачи в поисках наркоманов!

Что такое tampermonkey?

Многие пользователи, которые периодически просматривают активные плагины и дополнения к своим браузерам, таким как Chrome, Opera и Firefox могли видеть среди них дополнение с именем Tampermonkey. Причем его специально никто не устанавливал. Откуда же тогда оно взялось и для чего предназначено. Ответы на эти вопросы вы найдете в данной статье.

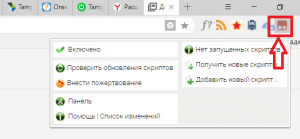

tampermonkey в браузере

Расширение tampermonkey

Для начала давайте разберемся с его переводом на русский язык. Tampermonkey состоит из двух слов. Tamper – вмешиваться и monkey – обезьяна. Вот и получается что Tampermonkey это вмешивающаяся обезьяна, что само по себе интересно.

На многих сайтах можно найти информацию, что Tampermonkey это дополнение для браузеров, которое призвано управлять пользовательскими скриптами. Скрипт представляет собой записанную последовательность некоторых команд для браузера.

Чаще всего со скриптами работают программисты. Но и обычные пользователи постоянно с ними сталкиваются в интернете на различных сайтах. Просто этого не замечают.

Многими пользователями было замечено, что после отключения и удаления Tampermonkey показ рекламы в браузерах прекращается.

Как Tampermonkey попадает на компьютер?

Делает он это как и большинство других вредоносных приложений – при скачивании контента с сайтов сомнительного происхождения, распространяющих вредоносное ПО. Причем вы этого можете даже и не заметить.

Сразу после запуска скачанного файла установка Tampermonkey может начаться в фоновом режиме.

Как удалить Tampermonkey?

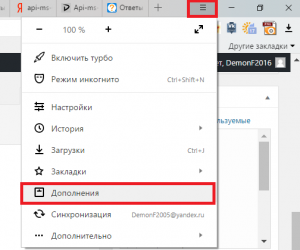

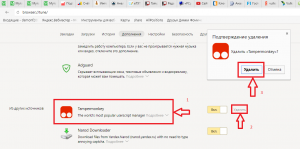

Нужно зайти в управление расширениями вашего браузера (Меню-> Расширения (Дополнения)), найти в списке установленных дополнений Tampermonkey и удалить или выключить его.

Дополнения Яндекс браузера

Вывод

Tampermonkey 99% пользователей не будут использовать в качестве менеджера скриптов. Следовательно пользы от него нет никакой. Если вы не хотите постоянно видеть рекламу с в своем браузере, то удаляйте Tampermonkey из него.

Как перенести данные WhatsApp на другой телефон?

Проверка работоспособности ПК в Windows 10 что это?

Что делать, если айфон не включается и горит яблоко?

6 комментариев

Прохожий

Глупости. Около восьми лет вижу это расширение в своих браузерах и проблем оно не вызывало. Оно нужно для работы ряда других расширений. Если после удаления обезьяны вирусная реклама пропала, то, значит, просто перестали работать другие вредоносные расширения, которым нужен Tampermonkey. Когда ставлю сейв-фром, ему нужна и обезьяна. Повторюсь: реклама из-за неё Не появляется. У меня слабый компьютером по нынешним меркам (пентиум 4) и при постоянной рекламе на страницах не смог бы нормально лазить по интернету. Против рекламы поставьте другое расширение: АдБлок. Против лишних скриптов установите расширение, блокирующее их. Можете против скриптов использовать Тор-браузер или браузер K-Meleon – там легко они отключаются. Сегодня узнал, что про Tampermonkey не знают даже люди, работающие в фирмах системными админам – у меня челюсть отвалилась от такого открытия. Я написал чётко – кто не поверил мне, то майтесь дальше непонятно чем) и любуйтесь большим процентом загрузки процессора своего компа).