Multi-factor Authentication

AWS Multi-Factor Authentication (MFA) is a simple best practice that adds an extra layer of protection on top of your user name and password. With MFA enabled, when a user signs in to an AWS Management Console, they will be prompted for their user name and password (the first factor—what they know), as well as for an authentication code from their AWS MFA device (the second factor—what they have). Taken together, these multiple factors provide increased security for your AWS account settings and resources.

You can enable MFA for your AWS account and for individual IAM users you have created under your account. MFA can be also be used to control access to AWS service APIs.

After you’ve obtained a supported hardware or virtual MFA device, AWS does not charge any additional fees for using MFA.

MFA Form Factors

| Virtual MFA Device | Universal 2nd Factor (U2F) Security Key | Hardware Key Fob MFA Device | Hardware Display Card MFA Device | Hardware Key Fob MFA Device for AWS GovCloud (US) | |

|---|---|---|---|---|---|

| See table below. | Purchase. | Purchase. | Purchase. | Request a MFA token for AWS GovCloud (US) | |

| Physical Form Factor | Use your existing smartphone or tablet running any application that supports the open TOTP standard. | Durable, waterproof, and crush resistant hardware YubiKey security key provided by Yubico, a third-party provider. | Tamper-evident hardware key fob device provided by Gemalto, a third-party provider. | Tamper-evident hardware display card device provided by Gemalto, a third-party provider. | Tamper-evident hardware key fob device provided by SurePassID, a third-party provider. |

| Features | Support for multiple tokens on a single device. | Support for multiple root and IAM users using a single security key. | The same type of device used by many financial services and enterprise IT organizations. | Similar to key fob devices, but in a convenient form factor that fits in your wallet like a credit card. | A key fob device exclusively for use with AWS GovCloud (US) accounts. |

| Compatibility with AWS GovCloud (US) | ✔ | ✔ | |||

| Compatibility with Root Account | ✔ | ✔ | ✔ | ✔ | |

| Compatibility with IAM User | ✔ | ✔ | ✔ | ✔ | ✔ |

Virtual MFA Applications

Applications for your smartphone can be installed from the application store that is specific to your phone type. The following table lists some applications for different smartphone types.

U2F Security Key

AWS supports U2F security key as a MFA device for accessing the AWS Management Console using certain web browsers. We encourage you to use virtual or hardware MFA for the AWS Console Mobile App. For more information, please review the configurations associated with U2F security key supported by AWS.

IAM FAQs

For more information about AWS multi-factor authentication, see the IAM FAQs.

Что такое многофакторная аутентификация (MFA)?

Как работает многофакторная аутентификация?

Многофакторная аутентификация (MFA) использует несколько технологий для аутентификации личности пользователя. Напротив, однофакторная аутентификация (или просто «аутентификация») использует единую технологию для подтверждения подлинности пользователя. С MFA пользователи должны комбинировать технологии проверки как минимум из двух разных групп или факторов аутентификации. Эти факторы делятся на три категории: то, что вы знаете, что у вас есть, и то, чем вы являетесь. Вот почему использование PIN-кода с паролем (как из категории «что-то, что вы знаете») не будет считаться многофакторной аутентификацией, в то время как использование PIN-кода с распознаванием лиц (из категории «что-то вы есть») будет считаться. Обратите внимание, что пароль не требуется для получения права на MFA. Решение MFA может быть полностью беспарольным.

Также допустимо использовать более двух методов аутентификации. Однако большинству пользователей нужна беспроблемная аутентификация (возможность проверки без необходимости выполнения проверки).

Какие факторы аутентификации используются в MFA?

Ниже приведены три основные категории:

Чтобы добиться многофакторной аутентификации, для процесса аутентификации должны использоваться как минимум две разные технологии из как минимум двух разных технологических групп. В результате использование PIN-кода в сочетании с паролем не будет считаться многофакторной аутентификацией, в то время как использование PIN-кода с распознаванием лиц в качестве второго фактора будет. Также допустимо использовать более двух форм аутентификации. Однако большинству пользователей все чаще требуется беспроблемная аутентификация (возможность проверки без необходимости выполнения проверки).

В чем разница между двухфакторной и многофакторной аутентификацией?

Какие существуют типы технологий многофакторной аутентификации?

Ниже приведены распространенные технологии MFA:

Зачем организациям нужна многофакторная аутентификация?

Каковы основные преимущества MFA?

В рамках своей стратегии безопасности организации используют MFA для достижения:

Повышенная безопасность

Многофакторная аутентификация обеспечивает повышенную безопасность по сравнению со статическими паролями и процессами однофакторной аутентификации.

Соответствие нормативным требованиям

Многофакторная аутентификация может помочь организациям соблюдать отраслевые нормы. Например, MFA необходим для удовлетворения требований строгой аутентификации PSD2 для строгой аутентификации клиентов (SCA).

Улучшенный пользовательский интерфейс

Отказ от использования паролей может улучшить качество обслуживания клиентов. Сосредоточившись на задачах аутентификации с низким уровнем трения, организации могут повысить безопасность и улучшить взаимодействие с пользователем.

Как облачные вычисления влияют на MFA?

Банки, финансовые учреждения и другие организации, предоставляющие финансовые услуги, начинают переходить от приложений с внутренним хостингом к облачным приложениям типа «программное обеспечение как услуга» (SaaS), таким как Office 365, Salesforce, Slack и OneSpan Sign. В результате количество конфиденциальных данных и файлов, размещенных в облаке, увеличивается, что повышает риск утечки данных скомпрометированной личной информации (PII), что приводит к захвату учетных записей. Угрозу безопасности усугубляет то, что пользователи приложений SaaS могут находиться где угодно, а не только в корпоративных сетях. Дополнительные уровни безопасности, обеспечиваемые MFA, по сравнению с простой защитой паролем могут помочь противостоять этим рискам. В дополнение к факторам знания, владения и принадлежности некоторые технологии MFA используют факторы местоположения, такие как адреса управления доступом к среде (MAC) для устройств, чтобы гарантировать, что ресурс доступен только с определенных устройств.

Как банкам начать работу с многофакторной аутентификацией?

Решения для многофакторной аутентификации OneSpan были разработаны с нуля для защиты учетных записей и транзакций, предлагая несколько факторов аутентификации при одновременном удовлетворении требований к простому процессу входа в систему. OneSpan потратила значительное время и ресурсы на создание простых в использовании, масштабируемых и надежных решений, обеспечивающих надежную аутентификацию с использованием ряда простых вариантов проверки, таких как цветные QR-коды и Bluetooth. Это включает:

Почему потребители финансовых услуг должны использовать MFA?

How to MFA, или настройка многофакторной аутентификации для удалённого VPN-доступа

Многофакторная аутентификация (MFA) в условиях вынужденной удалённой работы и использования VPN-сервисов приобретает особое значение для многих организаций. На примере RADIUS-сервера и Microsoft Azure, а также FreeRADIUS-сервера и службы Google Authenticator расскажем, как обезопасить учётные данные сотрудников и защитить свою сеть.

Введение

В последнее время удалённая работа становится распространённым видом организации рабочего процесса. Всё больше компаний переводят сотрудников на работу вне офиса. Но кроме всех очевидных выгод растут и риски. По данным ESET, число ежедневных брутфорс-атак выросло до 100 000 из-за самоизоляции. Заметное количество пользователей, работающих с конфиденциальными данными, оказалось под угрозой.

Большинство компаний, перешедших на удалённый формат работы, используют VPN-сервисы для подключения к своим внутренним ресурсам. Идентификация и аутентификация пользователей при этом, как правило, осуществляются путём ввода имени пользователя и пароля.

Учитывая, что имя пользователя зачастую можно найти в открытых источниках, перед злоумышленником остаётся лишь одна преграда — пароль. Подбор, троянская программа, социальная инженерия. способов незаконного получения пароля — множество.

В этой ситуации для усиления безопасности рекомендуется задействовать дополнительные факторы аутентификации пользователей. Применение ещё одного или нескольких паролей, токенов и других методов аутентификации снижает риск компрометации учётных данных и получения несанкционированного доступа.

Сегодня мы рассмотрим примеры организации MFA для VPN-шлюза Check Point. Описание настройки дано в двух вариантах:

Аутентификация удалённого доступа с использованием сервера RADIUS и службы Microsoft Azure

Подробная инструкция по интеграции Microsoft Azure с Active Directory доступна по этой ссылке и здесь рассматриваться не будет.

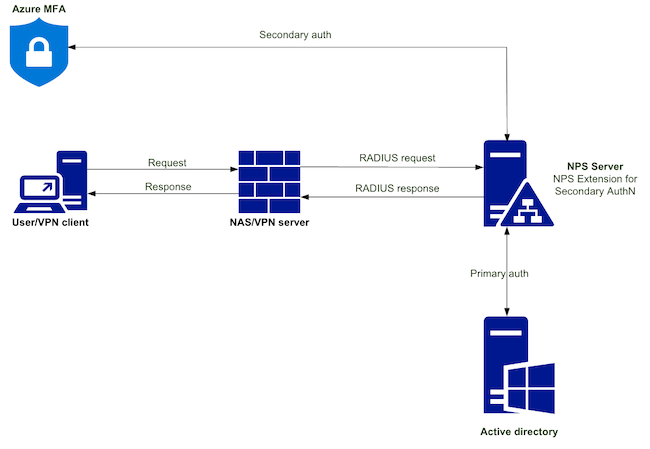

Для описания процесса интеграции и настройки взаимодействия будем рассматривать схему, приведённую на рисунке ниже.

Рисунок 1. Логическая схема взаимодействия компонентов решения

Настройка RADIUS на Windows Server 2016

Шаг 1. В случае если Network Policy Server (NPS) не установлен на вашем сервере, откройте «Server Manager», далее — «Manage» → «Add roles and features», в открывшемся окне проходим первые этапы настройки без изменений, нажимая «Next» до пункта «Server roles». Находим пункт «Network Policy and Access Services», выбираем его, далее вновь нажимаем «Next» до завершения установки.

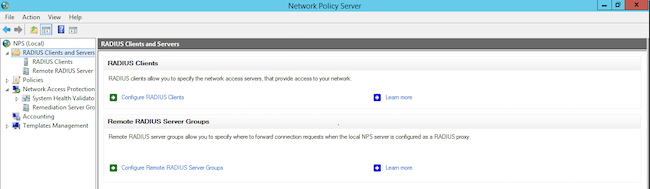

После завершения перезагрузите сервер. Далее запускаем «Server Manager» и во вкладке «Tools» открываем появившийся «Network Policy Server».

Рисунок 2. Интерфейс Network Policy Server

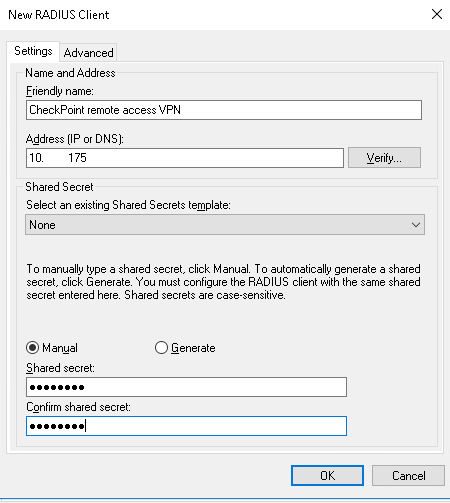

Шаг 2. Создайте клиент RADIUS, выбрав «RADIUS» → «New». Заполнять поля следует согласно значениям в вашей инфраструктуре.

Рисунок 3. Создание клиента RADIUS

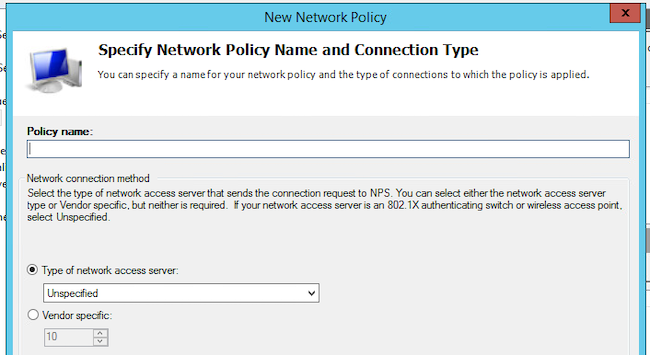

Шаг 3. Переходим к окну NPS. Выберите «Network policy» и далее «New».

Рисунок 4. Создание политики

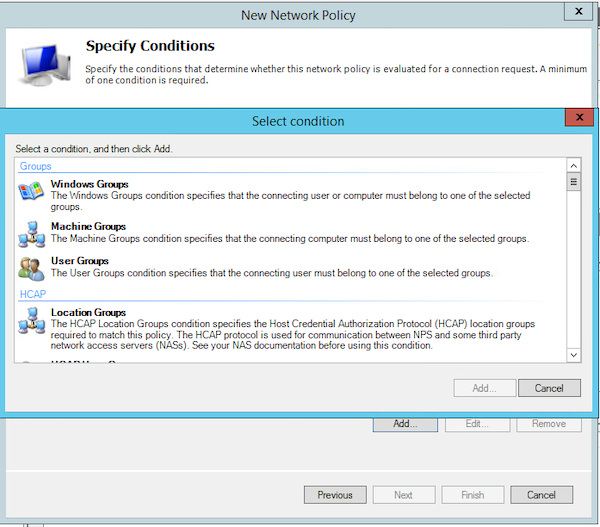

Шаг 4. Введите имя для своей политики и оставьте в поле с типом сервера для доступа к сети вариант «Unspecified». Затем нажмите кнопку «Next», в поле «Select condition» выберите «Add».

Рисунок 5. Окно «Specify conditions»

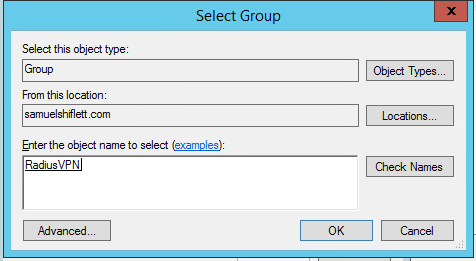

Шаг 5. Выберите «Windows Groups», а затем «Add group». Введите своё название группы и нажмите кнопку «Check Names».

Рисунок 6. Добавление группы

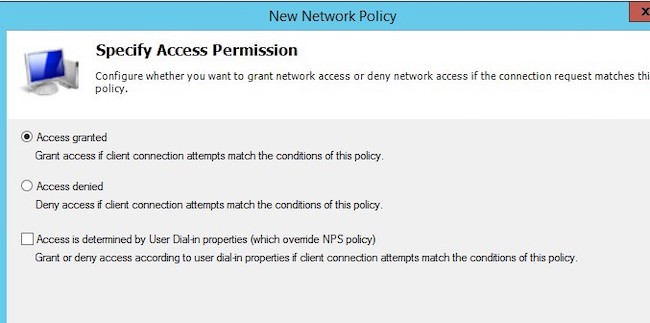

Шаг 6. Нажмите «OK» дважды в соответствующих окнах, а затем — «Next». На следующей странице выберите «Access granted».

Рисунок 7. Назначение доступа

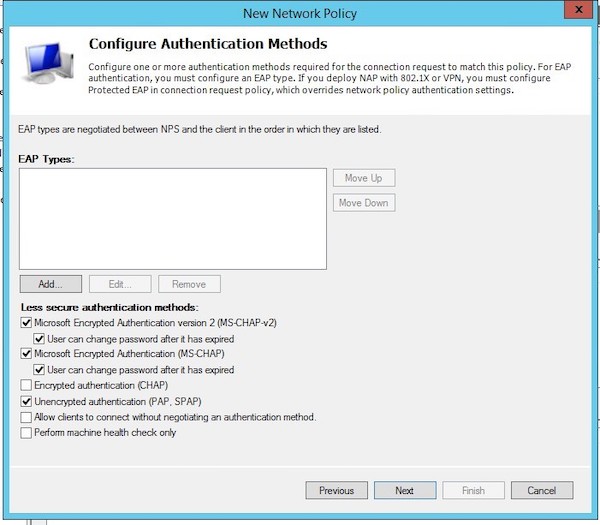

Шаг 7. Нажмите кнопку «Next». Для указания методов проверки подлинности необходима как минимум проверка MS-CHAP-v2 или PAP (в соответствии с аналогичными параметрами протоколов в настройках RADIUS-сервера в консоли управления Check Point (шаг 16)).

Рисунок 8. Настройка метода аутентификации

Шаг 8. Нажмите кнопку «Next». Выберите необходимые дополнительные ограничения, например по времени работы.

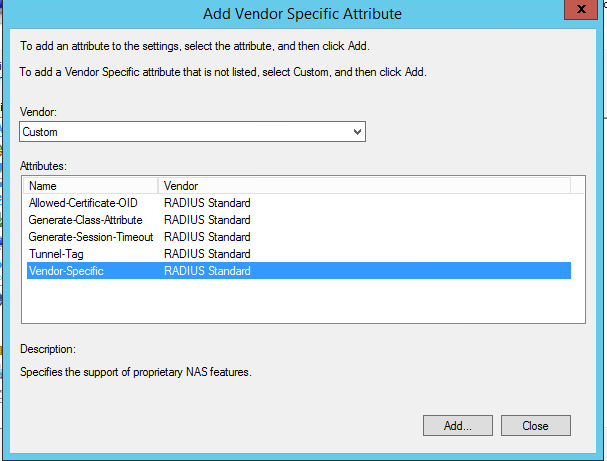

Шаг 9. Выберите «Vendor Specific» и нажмите кнопку «Add».

Шаг 10. Нажмите кнопку «Add» в следующем окне.

Шаг 11. Измените вендора на пользовательское значение и выберите «Vendor-Specific». Нажмите кнопку «Add» ещё раз.

Рисунок 9. Добавление вендора

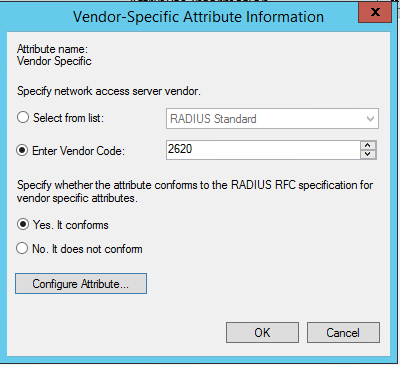

Шаг 12. Нажмите кнопку «Add» ещё раз. Измените значение в поле «Enter Vendor Code» на «2620» (это значение атрибута вендора используется для продуктов Check Point). Затем — «Configure Attribute».

Рисунок 10. Информация о вендоре

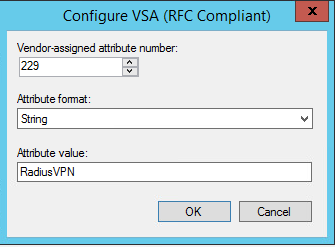

Шаг 13. Введите «229» для приписываемого номера, выберите строку для формата атрибута и введите имя созданной группы. Значение «229» используется для продуктов Check Point под управлением ОС Gaia.

Рисунок 11. Определение атрибута вендора

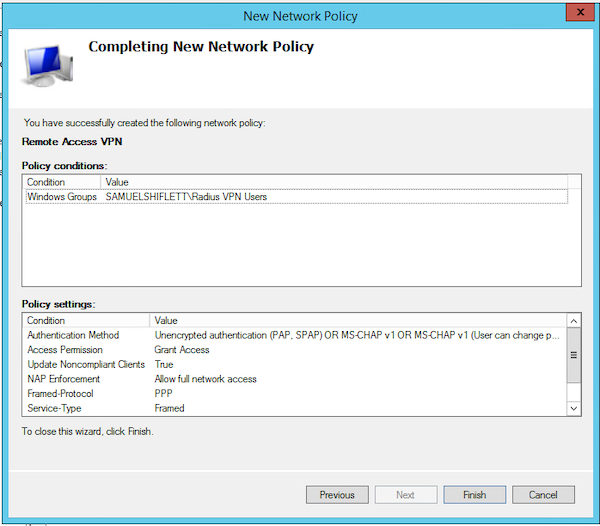

Шаг 14. Нажмите «OK» необходимое количество раз, а затем выберите «Next». Проверьте настройки и нажмите кнопку «Finish».

Рисунок 12. Завершение настройки NPS

Настройка RADIUS-аутентификации для удалённого VPN-доступа в Check Point SmartConsole

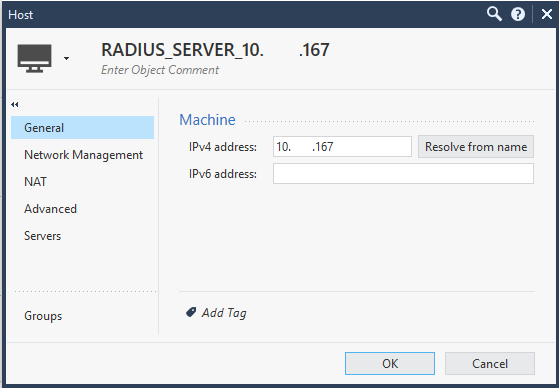

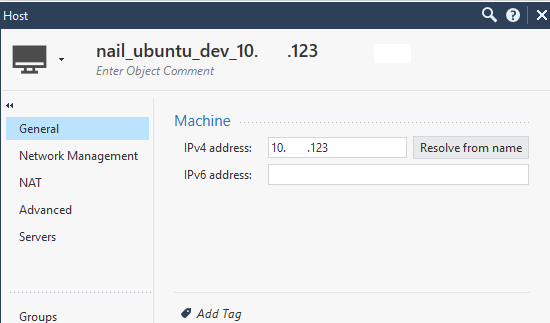

Шаг 15. Создайте хост-объект для сервера RADIUS.

Рисунок 13. Создание хост-объекта в консоли Check Point SmartConsole

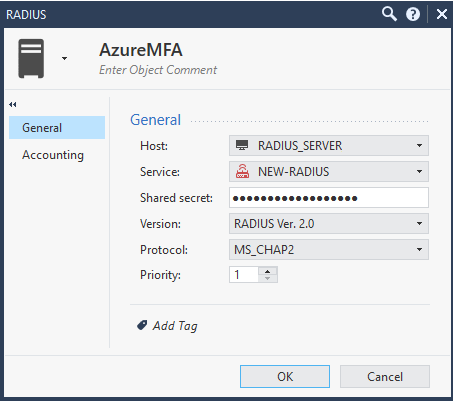

Шаг 16. Создайте объект «RADIUS Server» (значение поля «Shared secret» должно быть идентично тому, что было на шаге 2).

Рисунок 14. Создание объекта сервера RADIUS

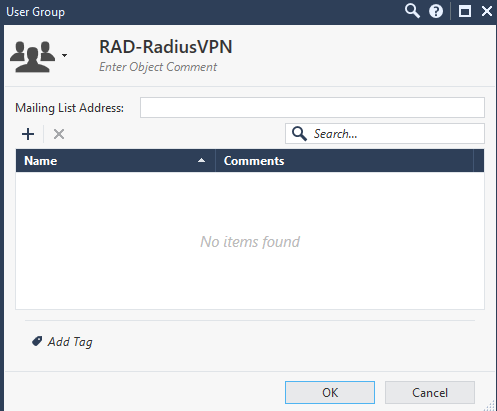

Шаг 17. Создайте пустую группу с названием «RAD-Attributevalue». Значение «Attributevalue» должно соответствовать названию атрибута, указанному в шаге 13.

Рисунок 15. Создание группы

Шаг 18. Опубликуйте свои изменения и закройте консоль.

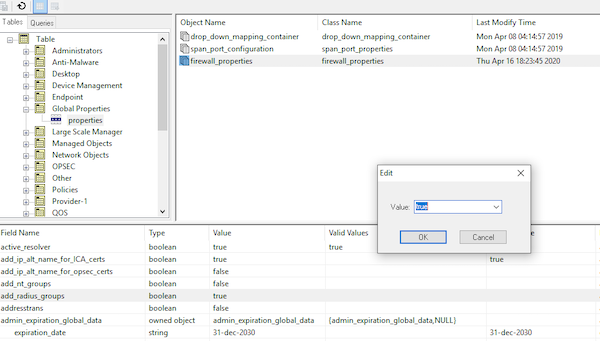

Шаг 19. Откройте GuiDBedit (находится в директории с установленной консолью Check Point SmartConsole в папке «PROGRAM»).

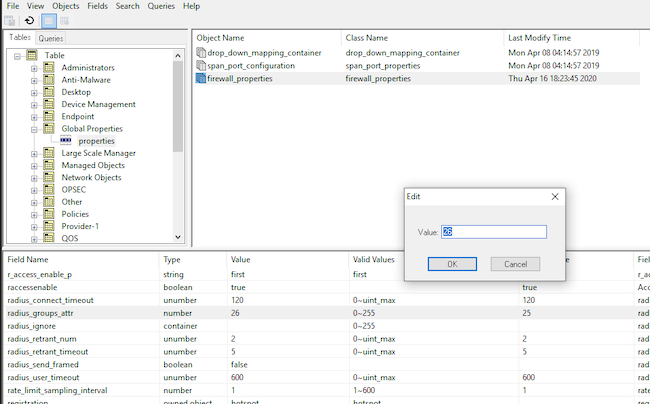

Шаг 20. Измените свойство «add_radius_groups» («Global properties» → «Firewall properties») с «false» на «true».

Рисунок 16. Изменение параметров «add_radius_groups» в окне GuiDBedit

Шаг 21. Измените значение «radius_groups_attr» с 25 на 26 (атрибут 26 позволяет вендору создавать дополнительные 255 значений IETF и инкапсулировать их за значением атрибута 26). Сохраните изменения и закройте GuiDBedit.

Рисунок 17. Изменение параметров «radius_groups_attr» в окне GuiDBedit

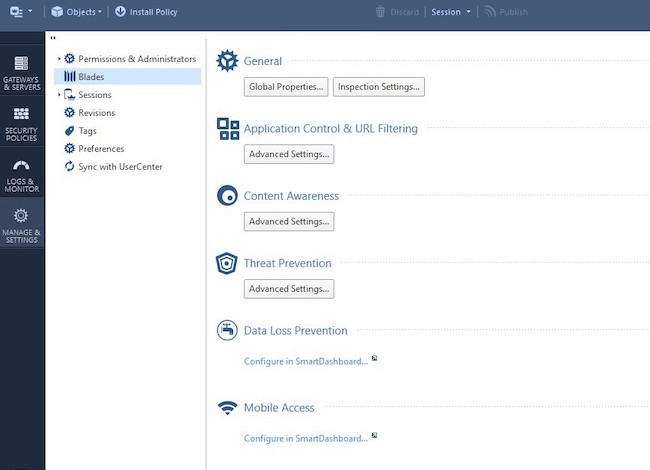

Шаг 22. Откройте SmartConsole. Нажмите на кнопку «Manage & Settings», а затем — «Blades», выберите «Mobile Access», затем «Configure in SmartDashboard».

Рисунок 18. Настройка Mobile Access Blade

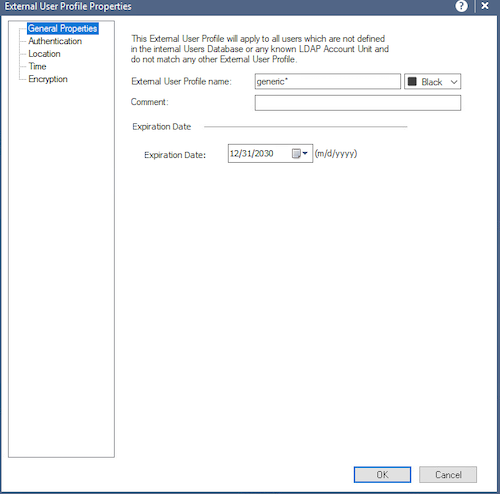

Шаг 23. Выберите значок пользователя в «Object Explorer» в левом нижнем углу. Затем выберите правой кнопкой мыши «External user profiles» и «New external user profile».

Рисунок 19. Добавление профиля пользователя

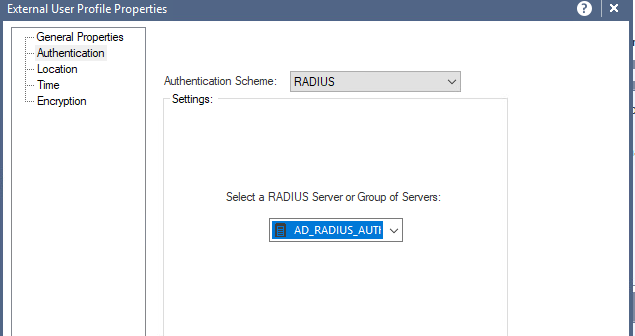

Шаг 24. Откройте раздел «Authentication» и измените схему аутентификации на «RADIUS». Затем выберите созданный на шаге 16 объект сервера RADIUS.

Рисунок 20. Выбор способа аутентификации

Шаг 25. Нажмите «OK» и сохраните изменения. Затем закройте окно SmartConsole.

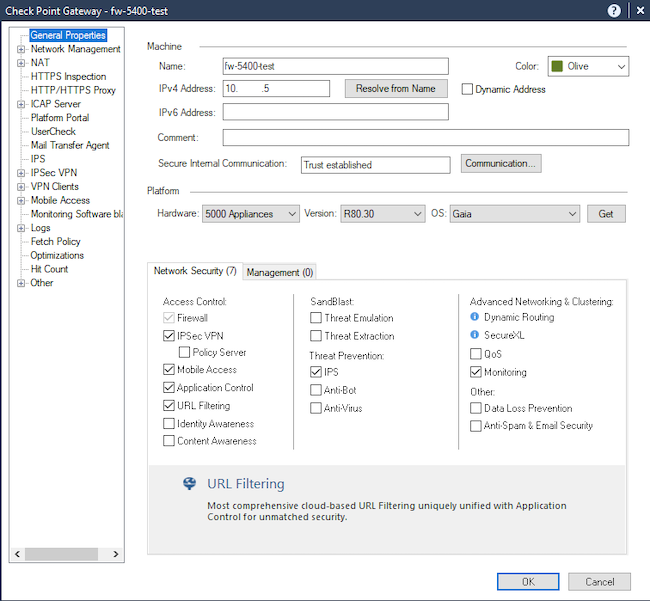

Шаг 26. В SmartConsole откройте объект шлюза удалённого доступа.

Рисунок 21. Интерфейс объекта шлюза в Smart Center

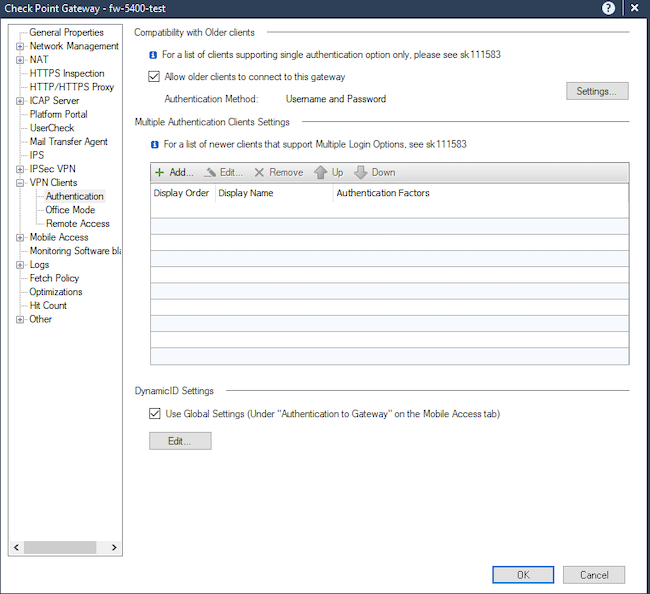

Шаг 27. Выберите «VPN clients», затем — «Authentication».

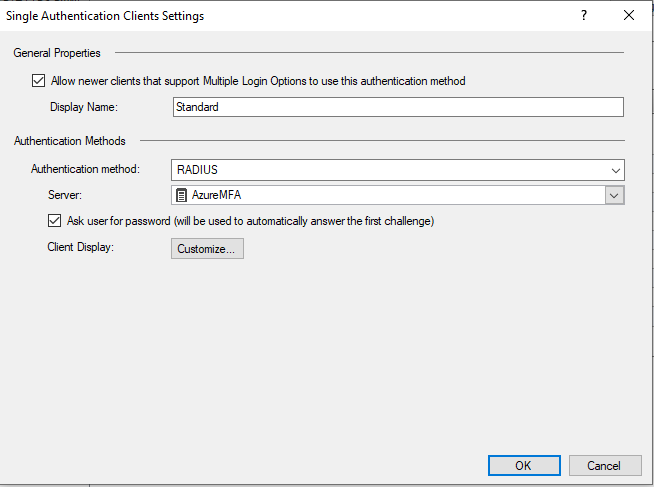

Примечание: в данном примере был настроен единственный метод аутентификации с использованием RADIUS. Также можно настроить различные методы через «Multiple authentication settings», добавив необходимые варианты с помощью кнопки «Add». Эта технология поддерживается в Mobile Access Portal и в последних версиях Check Point Endpoint Client:

Рисунок 22. Настройка аутентификации в параметрах шлюза

Шаг 28. Измените метод проверки подлинности на «RADIUS» и выберите сервер, созданный на шаге 16. Установите флажок «Allow older clients to connect to this gateway» (это нужно для того, чтобы удалённые пользователи, подключавшиеся раньше другими методами, смогли выбрать в приложении метод аутентификации и указать «Standard», применив тем самым настройки RADIUS). Далее нажимаем «ОК».

Рисунок 23. Выбор метода аутентификации в настройках шлюза

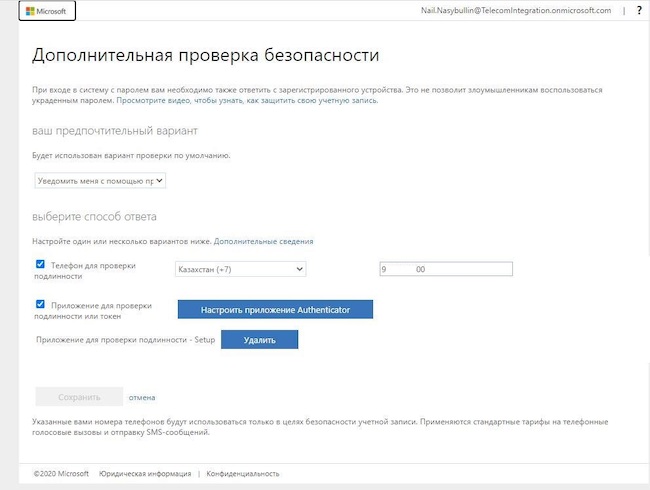

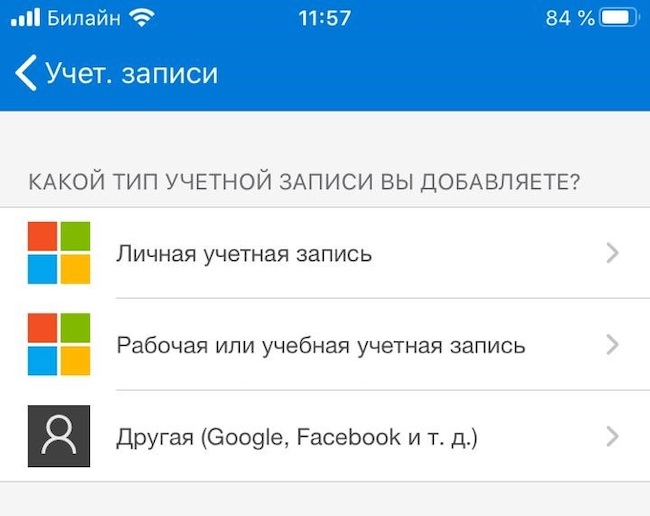

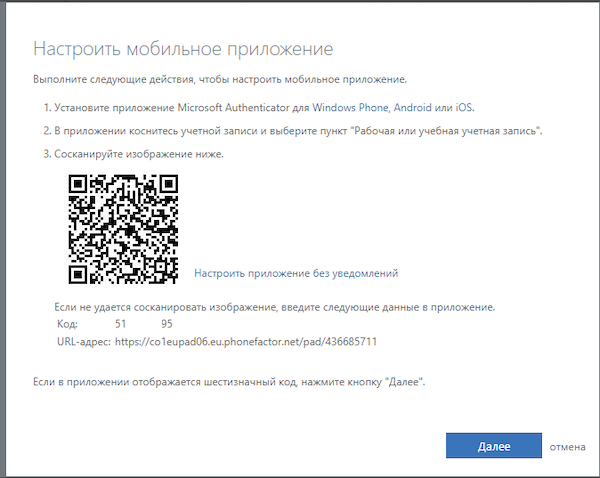

Шаг 29. Активация мобильного приложения.

Нужно установить на мобильный телефон приложение Microsoft Authenticator. По этой ссылке необходимо зайти под учётной записью Microsoft Azure.

Рисунок 24. Активация мобильного приложения

Шаг 30. Выберите «Настроить приложение Authenticator».

Рисунок 25. Настройка мобильного приложения

Шаг 31. Выбор учётной записи — необходимо в приложении телефона отсканировать QR-код с экрана компьютера.

Рисунок 26. Выбор учётной записи

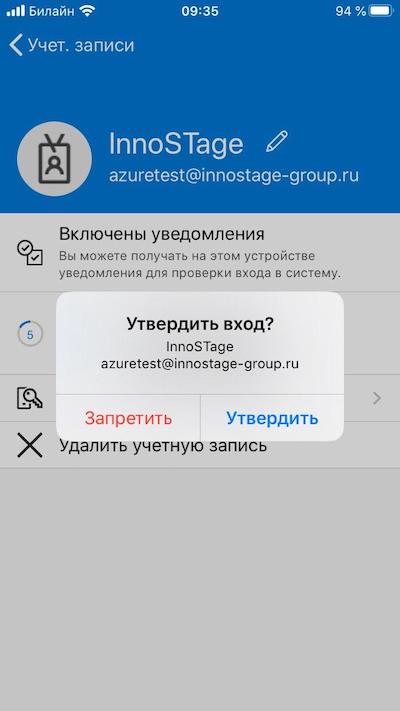

Шаг 32. В приложении утверждаем вход — Microsoft MFA с учётной записью Azure активирована.

Рисунок 27. Утверждение входа

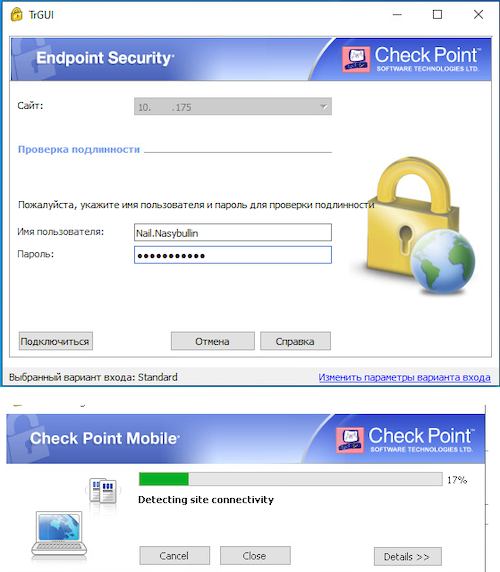

Шаг 33. Проверка работы MFA для VPN-подключения. С рабочей станции, на которой установлен VPN-клиент, подключаемся используя учётные данные Microsoft Azure.

Рисунок 28. VPN-подключение

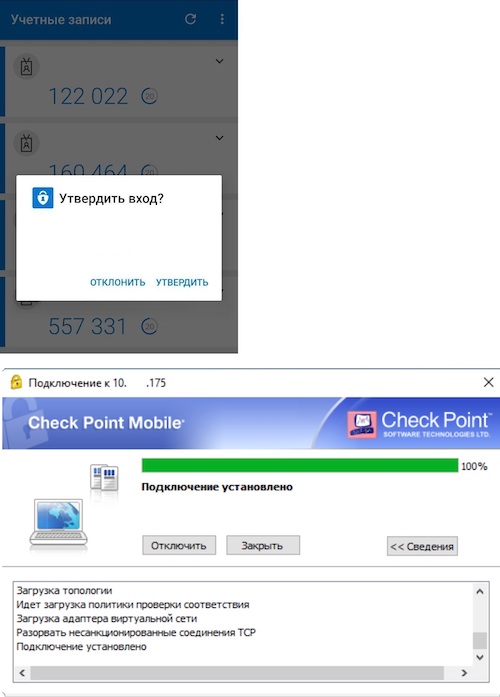

Шаг 34. В мобильном приложении появляется всплывающее окно об утверждении или отклонении запрашиваемого удалённого подключения. Важно иметь в виду, что новый пароль генерируется каждые 30 секунд. Если не успеть утвердить в данный отрезок времени — сессия организована не будет.

Рисунок 29. Успешное подключение

Аутентификация удалённого доступа с использованием сервера FreeRADIUS и службы Google Authenticator

Рассмотрим пример при работе под управлением сервера Ubuntu версии 16.04 (дистрибутив данной или более новой версии доступен по ссылке).

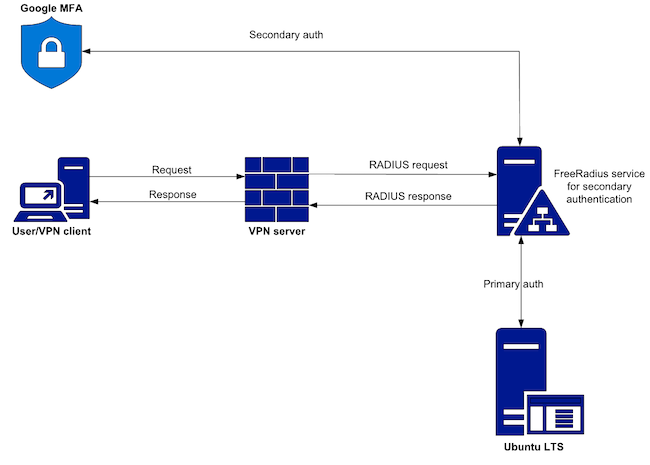

Для описания процесса интеграции и настройки взаимодействия будем рассматривать схему, приведённую на рисунке ниже.

Рисунок 30. Логическая схема взаимодействия компонентов

В качестве VPN-сервера выступает шлюз межсетевого экранирования CheckPoint R80.30.

Начальная настройка сервера Ubuntu

Шаг 1. Установите сервер с настройками по умолчанию. После установки убедитесь, что сервер имеет доступ в интернет.

Шаг 2. Выполните конфигурацию сетевого интерфейса и установите корректные настройки времени. Авторизуйтесь под учётными данными, которые были заданы при установке, и выполните конфигурацию.

Пример конфигурации. Файл /etc/network/interfaces:

Пример настройки часового пояса:

Выполните повторную перезагрузку:

Шаг 3. Дополнительно необходимо установить службы:

Настройка RADIUS-аутентификации в политике безопасности Check Point

Шаг 4. Необходимо, чтобы на межсетевом экране были разрешены следующие взаимодействия: доступ с вашего ПК к серверу Ubuntu, доступ Ubuntu в интернет для обновления и установки приложений, доступ Ubuntu к NTP-серверу.

Шаг 5. Создайте хост-объект для сервера FreeRADIUS.

Рисунок 31. Создание хост-объекта FreeRADIUS

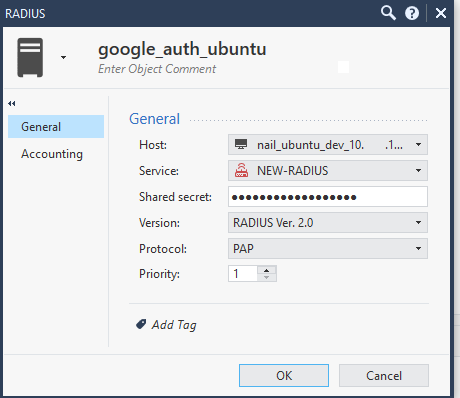

Шаг 6. Создайте объект RADIUS-сервера (правое меню в SmartConsole: «New» → «More» → «Server» → «More» → «RADIUS») с указанием значения «Shared secret». Такое же значение «Shared secret» необходимо задать в настройках FreeRADIUS на шаге 13.

Рисунок 32. Создание объекта RADIUS

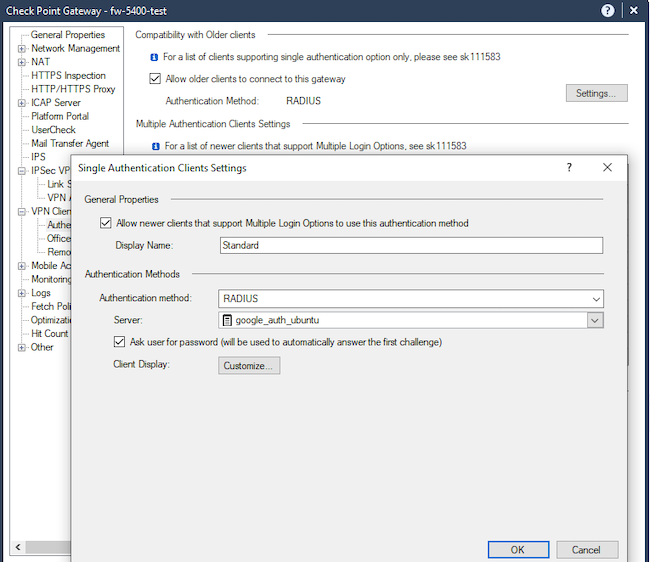

Шаг 7. В настройках шлюза выберите «VPN clients», затем — «Authentication».

Примечание: В данном примере был настроен единственный метод аутентификации с использованием RADIUS. Также можно настроить различные методы через «Multiple authentication settings», добавив необходимые варианты с помощью кнопки «Add». Эта технология поддерживается в Mobile Access Portal и в последних версиях клиентов для конечных точек:

Установите флажок «Allow older clients to connect to this gateway» (необходимо для того, чтобы удалённые пользователи, подключавшиеся раньше другими методами, смогли выбрать в приложении метод аутентификации и указать «Standard», применив тем самым настройки RADIUS), а затем нажмите «Settings». После этого выберите метод аутентификации «RADIUS» согласно шагу 6.

Рисунок 33. Настройка метода аутентификации

Установка FreeRADIUS и Google Authenticator (генератор QR-кодов)

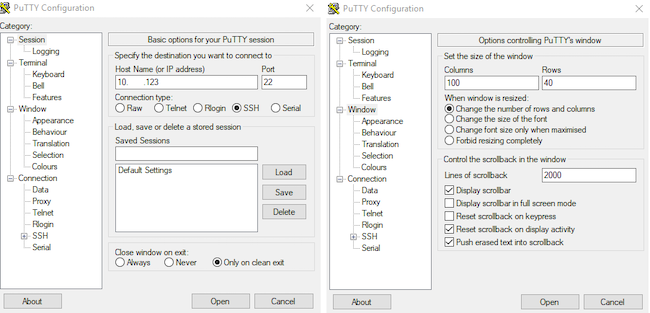

Шаг 8. Подключитесь к серверу Ubuntu по SSH. В настройках сессии необходимо указать достаточный размер окна для того, чтобы мог быть отображен QR-код.

Рисунок 34. Настройка подключения по SSH

Шаг 9. Установите FreeRADIUS и Google Authenticator:

Шаг 10. Выполните настройку FreeRADIUS для обеспечения второго фактора с использованием Google Authenticator:

Закомментируйте эти записи и вставьте:

Это необходимо для того, чтобы по умолчанию FreeRADIUS использовал учётную запись с правами администратора и не было проблем с доступом.

Шаг 11. Введите команду:

Найдите следующую запись:

Введите под этим блоком:

Шаг 12. Настройте PAM для комбинирования пользовательских паролей и PIN-кодов, генерируемых Google Authenticator:

Приведите файл к следующему виду:

Шаг 13. Выполните настройку:

Шаг 14. Настройка клиентов FreeRADIUS.

Клиенты — рабочие станции и серверы, которые проходят аутентификацию через RADIUS.

В конец файла необходимо добавить информацию о клиентах аналогично примеру ниже:

«CPSG» — это VPN-шлюз Check Point, «endpoint» — рабочая станция, подключающаяся к шлюзу по VPN с использованием Check Point Mobile.

Шаг 15. Настройка пользователей FreeRADIUS.

Процесс состоит из следующих шагов:

Процесс настройки приведён ниже (см. рис. 35).

Рисунок 35. Данные, выводимые программой в процессе настройки пользователей FreeRADIUS

QR-код, изображённый на иллюстрации выше, доступен лишь до конца сессии. Если есть потребность в том, чтобы воспользоваться QR-кодом позднее, то необходимо сохранить ссылку, которая находится непосредственно над ним (в нашем случае — https://www.google.com/chart?chs=200×200&chld=M|0&cht=qr&chl=otpauth://totp/ [email protected] %3Fsecret%3DZLVQMR7ZTCRP24LZGRL3WQOWRQ%26issuer%3Dubuntu).

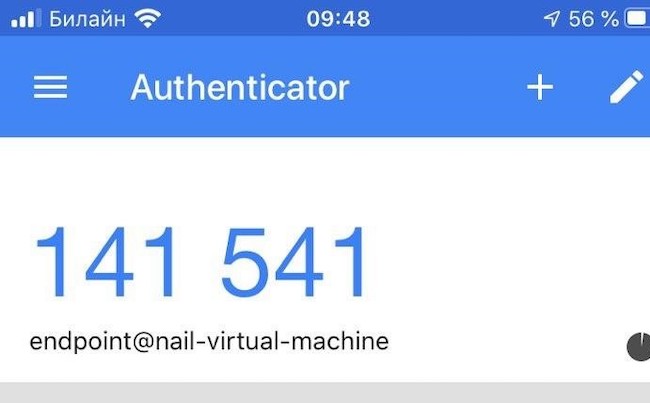

Работа мобильного приложения

Шаг 16. В мобильном приложении, которое бесплатно можно скачать на любое мобильное устройство, нужно отсканировать QR-код (иконка «+»), после чего в приложении каждые 30 секунд будет генерироваться 6-значный пароль, который нужно будет вводить после пароля пользователя при подключении с помощью Check Point Mobile.

Рисунок 36. Мобильное приложение Google Authenticator

Шаг 17. Проверить работу RADIUS непосредственно на сервере Ubuntu для данного пользователя можно следующей командой:

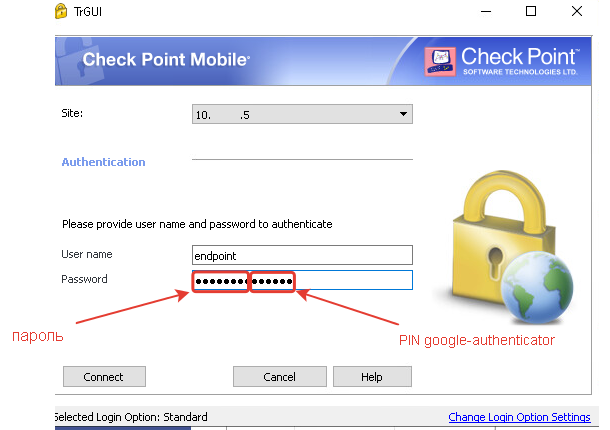

Шаг 18. После выполнения всех вышеперечисленных операций можно подключаться, используя 6-значный код из приложения Google Authenticator.

Рисунок 37. Подключение VPN-клиента

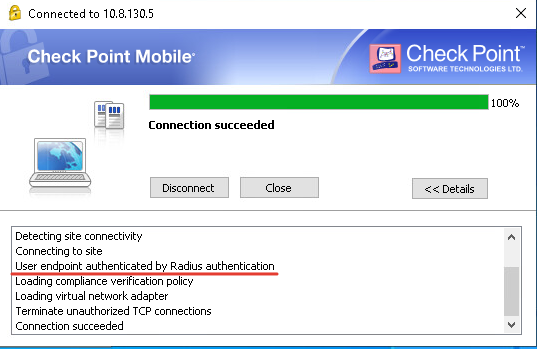

Шаг 19. Убеждаемся в том, что аутентификация проходит через FreeRADIUS.

Рисунок 38. Успешное подключение

Выводы

В текущих реалиях высокого запроса на защищённые удалённые подключения вопрос обеспечения безопасности ощущается особо остро. Рассмотренные в статье методы организации мультифакторной аутентификации помогут администратору настроить инфраструктуру Check Point для использования второго фактора при удалённом подключении пользователей.

Решения от Google и Microsoft не являются единственным выбором при настройке мультифакторной аутентификации, но в силу широкого распространения могут быть востребованы во многих организациях. К тому же общий принцип настройки остаётся неизменным вне зависимости от конкретной реализации.

Авторы:

Наиль Насыбуллин, инженер отдела защиты информации, группа компаний «InnoSTage»

Марат Нурмухаметов, ведущий инженер отдела защиты информации, группа компаний «InnoSTage»