System Firmware Windows 10 — что это? (Asus)

Внимание: устанавливать обновление нежелательно, если компьютер функционирует корректно. Могут легко появиться проблемы.

Разбираемся

Точной информации об этом нет вообще.

По поводу биоса — да, именно, имеется ввиду обновление того самого биоса, который содержит множество настроек железа (при помощи которых иногда и разогнать комп можно):

PS: в BIOS обычно можно попасть если при включении ноута зажимать кнопку F1 / F2 / Del — какую именно, это уже зависит от модели устройства (смотрите инструкцию).

Однако в интернете нашел картинку, оказывается под данным названием может быть устройство в диспетчере:

Вот свойства устройства:

Из чего можно сделать такие выводы:

Если у вас появилось устройство System Firmware — мое мнение не удалять его и вообще ничего с ним не делать. Лучше написать по возможности в поддержку Асус. Потому что.. вы можете его удалить, а потом вообще операционная система не загрузки. Это конечно лично моя рекомендация.

Также название System Firmware упоминалось на форуме 4PDA в ветке про ноутбук ASUS TUF Gaming FX505GT, там сказано, что это — обновление биоса. То есть прошивка, которую можно скачать с офф сайта Асус, потом поставить и биос будет обновлен. Однако данный процесс необходимо выполнять только при соответствующих знаниях, ведь BIOS — дело серьезное.

Также у вас System Firmware может упоминаться в названии одного из обновлений, например в приложении Windows Update MiniTool:

Некоторые пользователи пишут — устанавливать обновление не нужно, после него может не запуститься компьютер. Неудивительно, ведь дело касается обновления биоса.

Также обновление может прилететь и через Windows Update. После установки его — тоже могут быть проблемы.

Выводы

Итак, теперь сделаем выводы:

Вот например у меня материнская плата ASUS Gryphon Z87. Обновление биоса вышло уже давно. Но я его не ставил, потому что материнка работает стабильно и без глюков. Также и вам советую — если устройство функционирует стабильно то не советую ставить новый биос)) только если в этом есть крайняя необходимость)

Надеюсь данная информация оказалась полезной. Удачи и добра, до новых встреч друзья!

Supermicro — прошиваем IPMI (Redfish, BMC) по сети в Windows или Linux

Будем обновлять прошивку IPMI (Redfish, BMC) сервера Supermicro. На этот раз сделаем это не через Web интерфейс, а по сети. Работать будем в Windows 10 с помощью подсистемы Linux, поэтому, инструкция также подходит для Linux-машин.

Причина выбора данного способа прошивки проста. Таким способом мы можем не только установить прошивку, но и снять дамп текущей. Это мне нужно для того, чтобы откатиться обратно на заводские настройки, если после прошивки что-то пойдёт не так.

Ссылки

Тестовый стенд

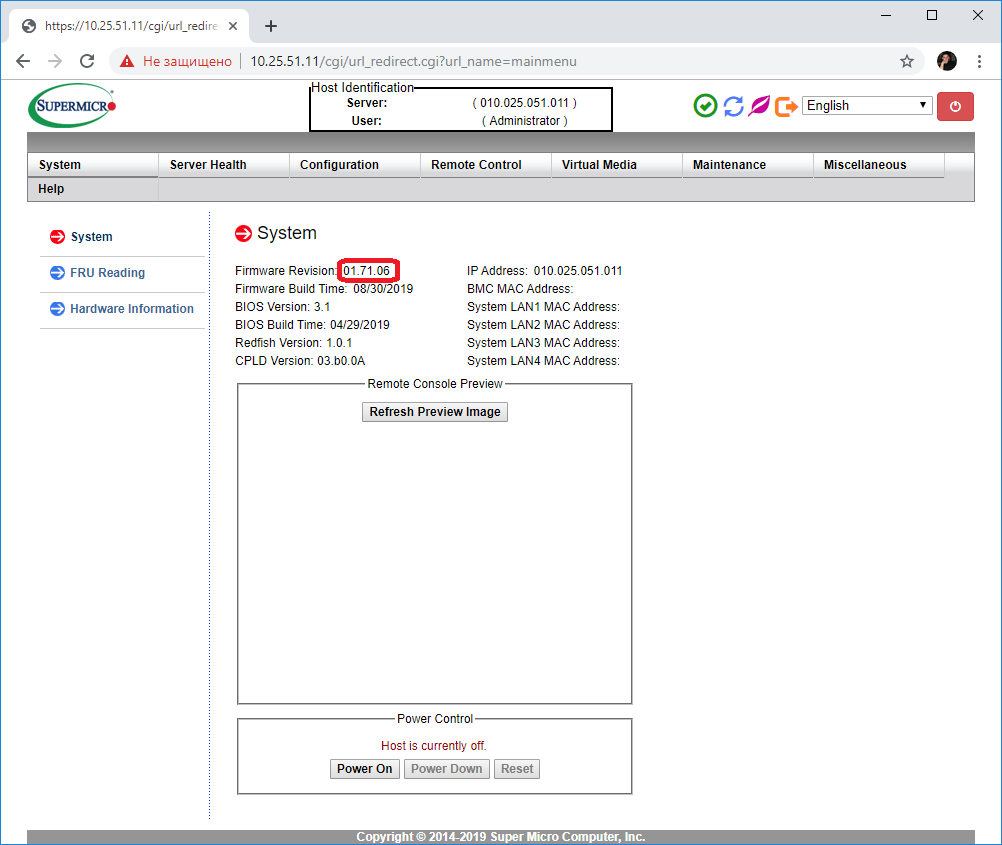

Обновлять будем IPMI у сервера Supermicro SYS-1029U-E1CR4, текущая (заводская) версия прошивки IPMI — 1.69.

Работаю с рабочей станции с ОС Windows 10 (64 bit), соединённой с сервером по сети.

IP адрес сервера 10.25.51.11.

Прошивка

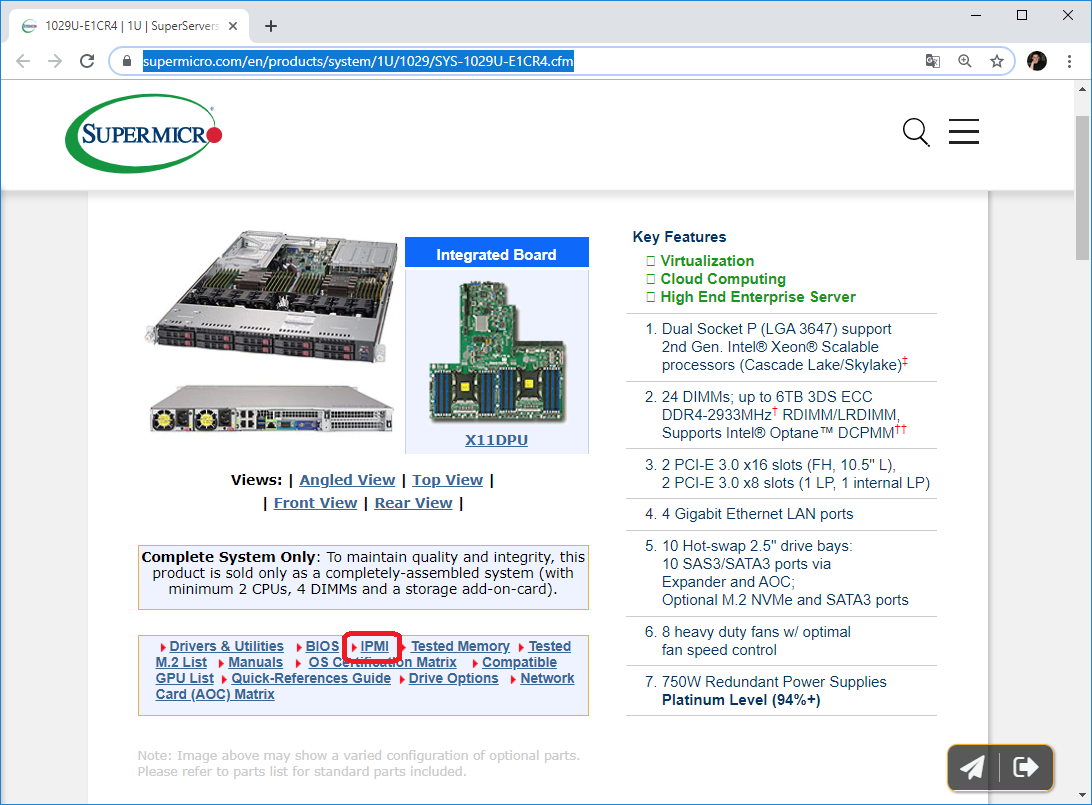

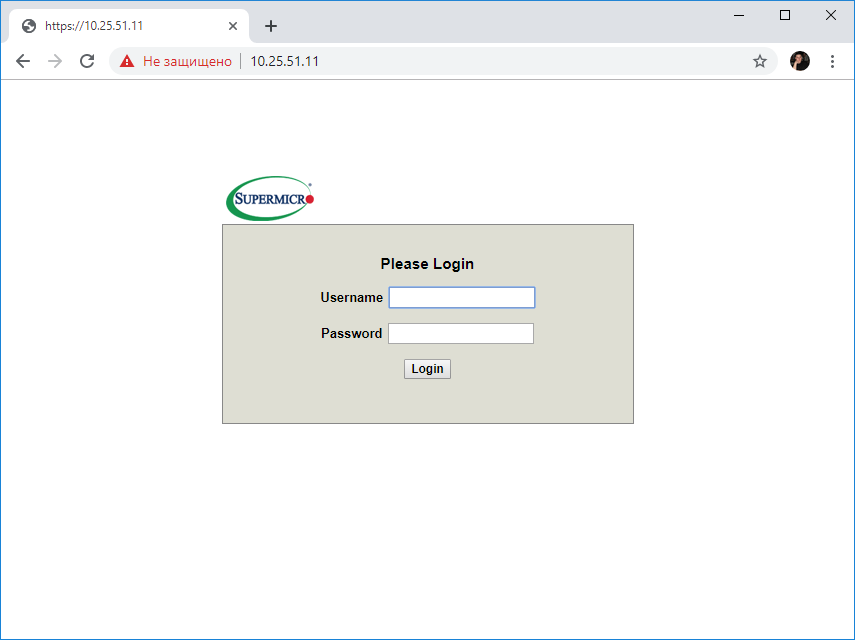

Заходим на страничку сервера:

Переходим по ссылке IPMI.

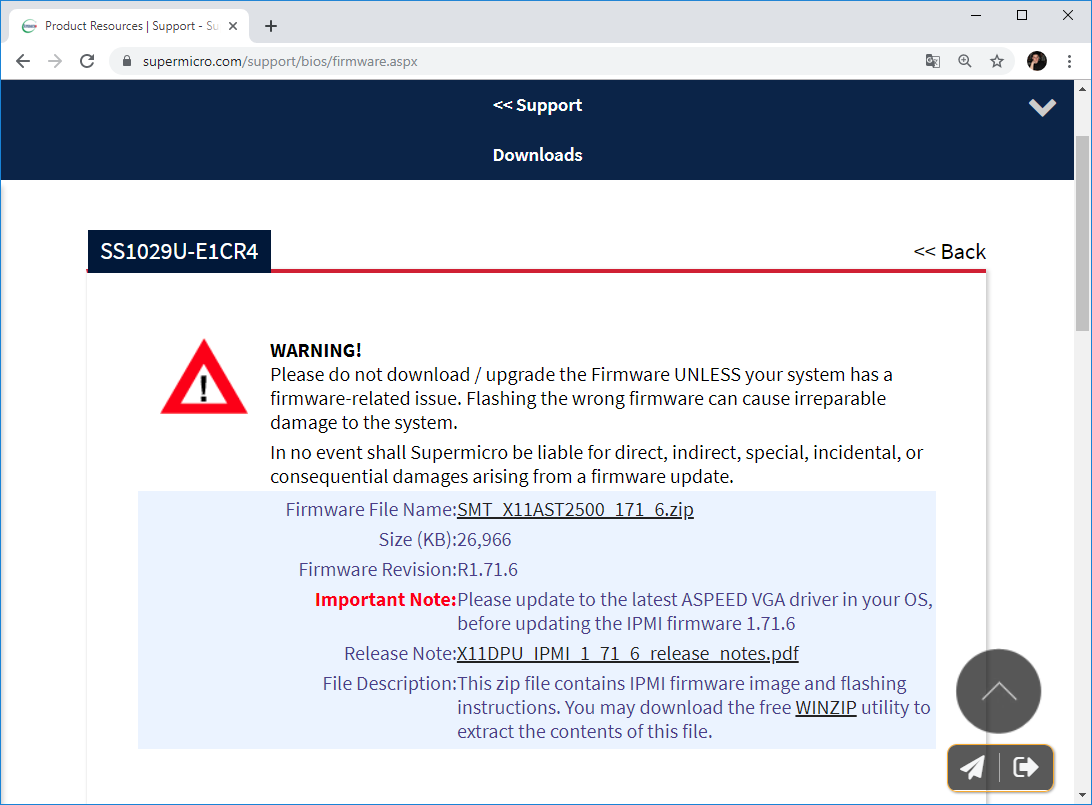

Видим, что появилась новая прошивка R1.71.6. Имеется примечание:

Please update to the latest ASPEED VGA driver in your OS, before updating the IPMI firmware 1.71.6

В сервере Supermicro SYS-1029U-E1CR4 стоит материнская плата X11DPU с чипсетом Aspeed AST2500 BMC. На сайте https://www.aspeedtech.com/support.php имеются драйвера для Windows/Linux/FreeBSD/Solaris. У меня же планируется установка гипервизора ESXi. И на момент работ мне было непонятно, придётся откатываться или нет. Заводской версии IPMI у меня нет, поэтому, перед началом работ снимем дамп текущей заводской прошивки.

Забегая вперед, скажу, что инженер Aspeedtech ответил на мой вопрос по поводу драйверов к ОС ESXi:

«No need to update drier on ESXi 6.5. There is in-box “vesa” driver already.»

Действительно, откатывать прошивку не пришлось и ESXi удалось установить без проблем с версией IPMI — R1.71.6.

Инженер Supermicro также не против выслать нужную версию прошивки к серверу, при условии фиксации проблемы и предоставления скриншота.

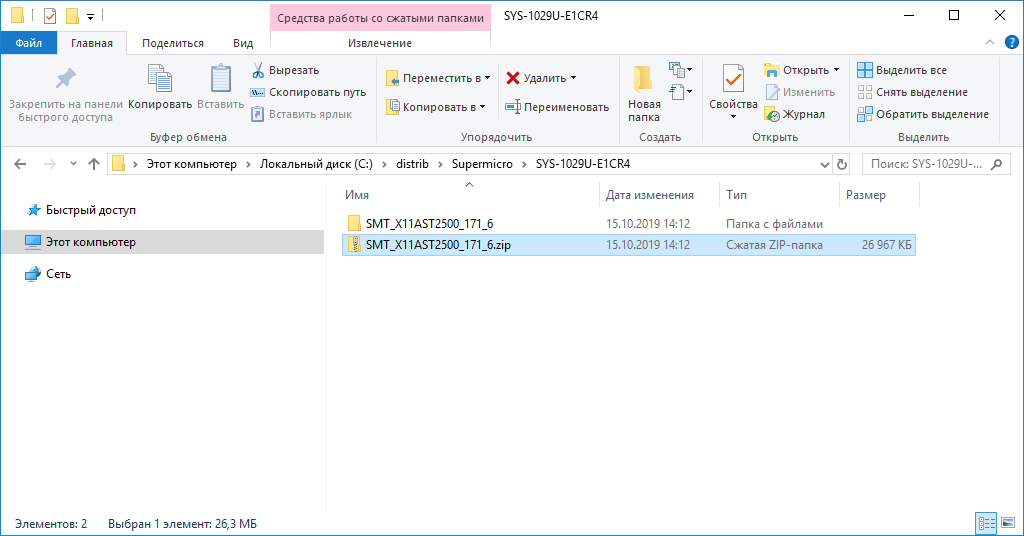

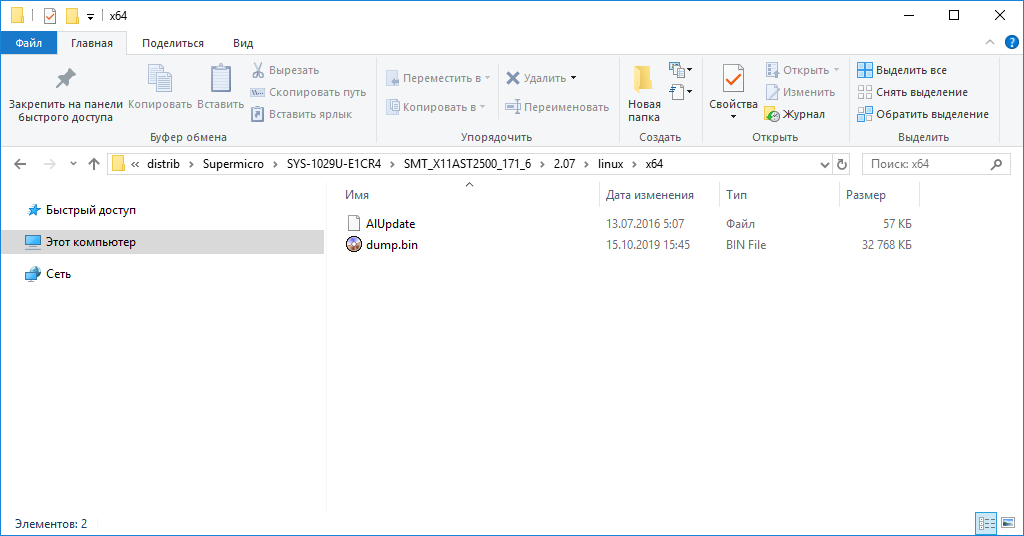

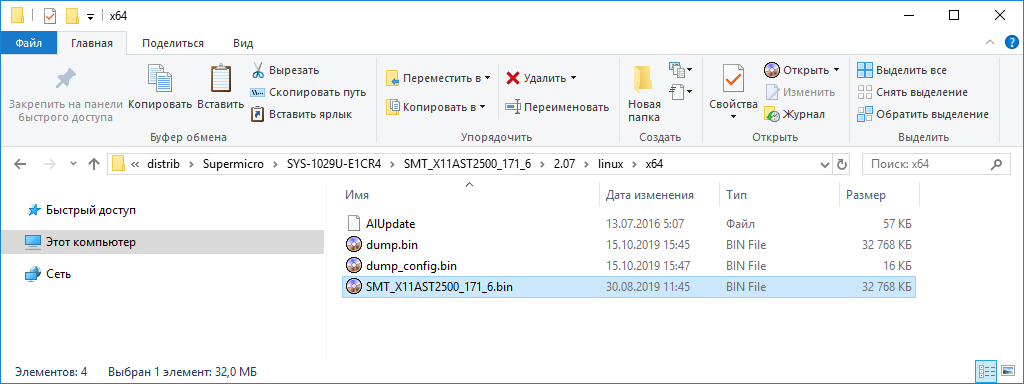

Скачиваем архив SMT_X11AST2500_171_6.zip, распаковываем.

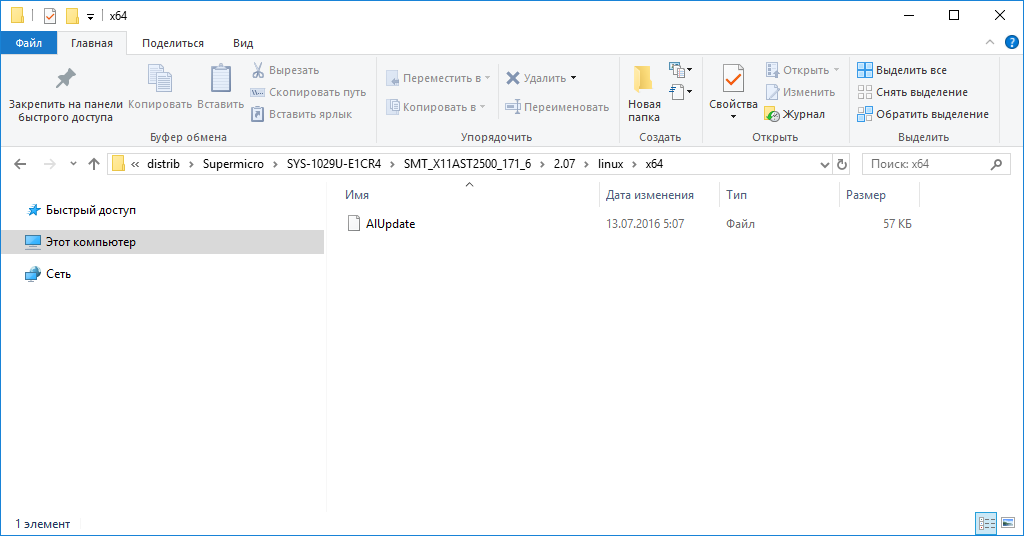

Внутри нам понадобится файл прошивки SMT_X11AST2500_171_6.bin и скрипт AlUpdate.

Я все операции провожу под рутом.

Переходим в директорию со скриптом AlUpdate:

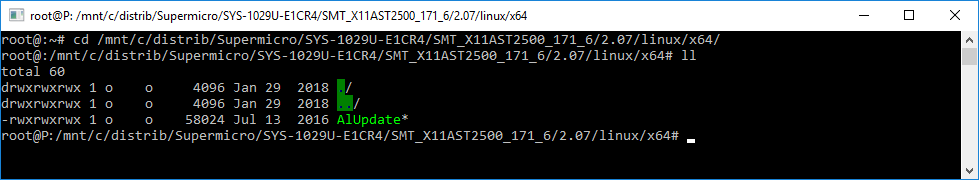

Справка по скрипту:

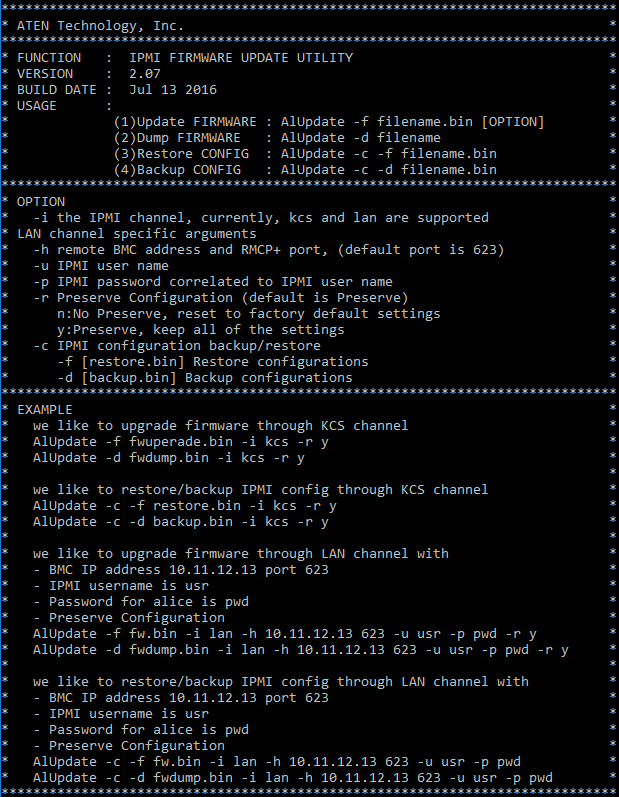

Дампим текущую прошивку сервера:

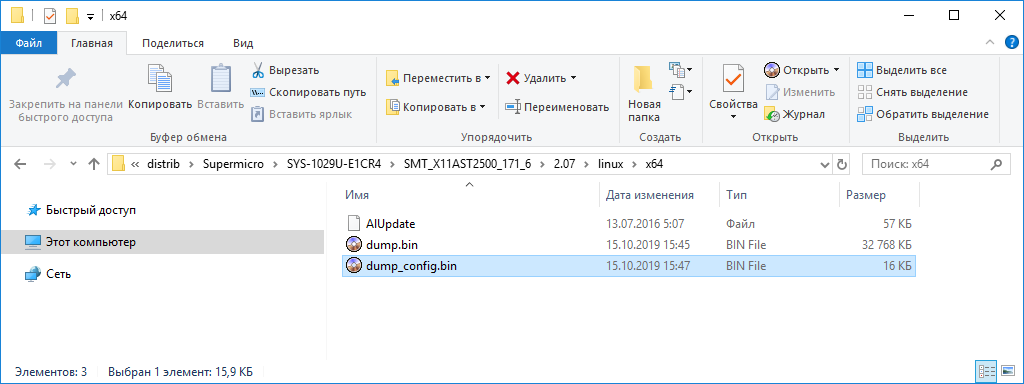

Можно сделать дамп конфигурации IPMI:

Кладём в папку со скриптом файл новой прошивки.

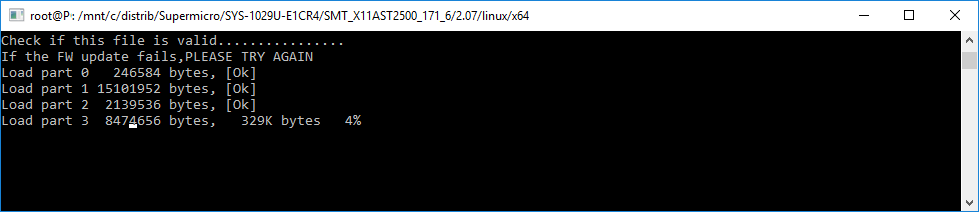

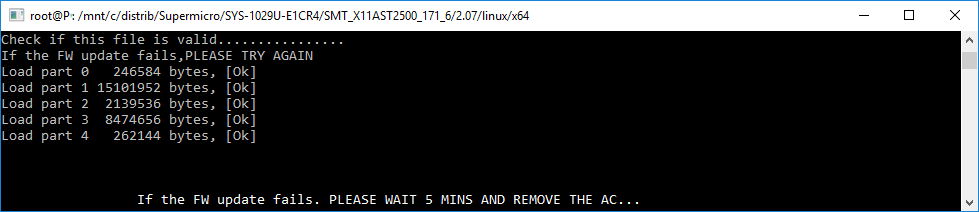

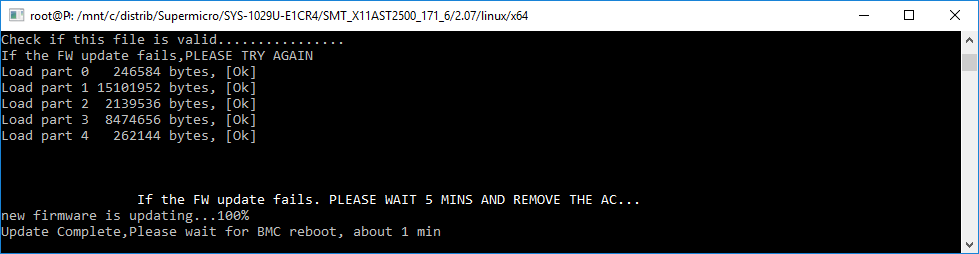

Подключите питание сервера через ИБП. Накатываем новую прошивку:

Процесс не быстрый.

Проверяем новую версию прошивки.

Версия прошивки IPMI обновилась.

Дополнительно у нас есть дамп заводской, предыдущей прошивки.

Ошибки при прошивки Samsung телефонов в ODIN

Ошибки при прошивки Samsung телефонов в ODIN. И так вы созрели до момента, что необходимо прошить свой Samsung. Скачали программу Odin, прочитали статью как прошить свой Android, нашли прошивку, но в момент ее установки все время выбивает ошибки? Как это все исправить и понять что происходит? Все ответы в данной статье!

Типичные ошибки при прошивки Samsung в ODIN

Ошибка подключения устройства

Вариант 1

Вариант 2

Решение:

Samsung «не виден» в Odin

В Odin не отображается ID и COM подключенного смартфона или планшета Samsung

Решение:

Процесс прошивки остановлен на процессе инициализации (проверка подключения)

Если при прошивке Samsung в программе ODIN появиться ошибка:

Вариант 1

Вариант 2

Решение: Необходимо подключить устройство в другой USB порт, либо попробовать прошить Samsung на другом компьютере.

Файл Прошивки битый: MD5 hash value is invalid

Если Odin не дает прошить Android и выдает подобную ошибку:

Это означает что, вы скачали битый файл (недокачанный) или файл не верно подписан.

Решение: Стоит убедиться действительно ли файл прошивки скачанный полностью, если нет, то перекачать. Если файл скачан полностью, удалить с файла расширение .md5

Ошибки при прошивке разделов system.img, boot.img, recovery.img, sboot.bin, cache.img и других разделов

и другие похожие варианты, но с разными разделами.

Может возникнуть из-за того, что вы пытаетесь прошить либо битый файл прошивки или от другого устройства Samsung ( у вас модель i9100, а прошиваете от i9300). Также это может быть следствие попытки понизить версию ОС Android.

Решение:

Ошибки связанные с повреждением разделов памяти Samsung

Вариант 1

Вариант 2

Вариант 3

Данные проблемы могут возникнуть в следствие повреждения разметки секторов внутренних разделов флеш-памяти устройства, попытки прошить чужой или модифицированный PIT файл, либо поврежден загрузчик

Решение:

Ошибки с отсутствием возможности доступа к записи разделов

Изменить несколько параметров в настройках:

1. Включить « Отладку по USB » и там в же настройках включить «Разблокировка OEM»;

2. Отключить «Удаленное управление» Samsung;

Samsung не запускается

Если у вас на экране похожее соображение, то это означает что предыдущая прошивка была прервана:

Решение:

Считывание защищенной прошивки из флеш-памяти STM32F1xx с использованием ChipWhisperer

В предыдущей статье мы разбирались с Vcc-glitch-атаками при помощи ChipWhisperer. Нашей дальнейшей целью стало поэтапное изучение процесса считывания защищенной прошивки микроконтроллеров. С помощью подобных атак злоумышленник может получить доступ ко всем паролям устройства и программным алгоритмам. Яркий пример – взлом аппаратного криптокошелька Ledger Nano S с платой МК STM32F042 при помощи Vcc-glitch-атак.

Интересно? Давайте смотреть под кат.

О возможности считывания защищенной прошивки мы узнали из статьи, в которой приведены результаты выполнения Vcc-glitch-атаки – обхода байта защиты RDP через масочный загрузчик (bootloader) для нескольких микроконтроллеров (далее – МК). Также рекомендуем к прочтению статью о взломе ESP32.

Теоретической базой исследования послужило руководство успешного считывания защищенной прошивки для LPC1114 через масочный загрузчик с использованием ChipWhisperer.

Так же, как и в первой статье, мы решили проводить эксперименты на плате МК STM32F103RBT6:

Возможность записи данных в сектор флеш-памяти и RAM-памяти или их чтения, а также выполнения других действий с памятью МК определяется значением байта защиты (для STM32 – RDP). Для разных МК значения и назначение байтов защиты, а также алгоритм их проверки различается.

Аппаратная настройка

Приступим к проведению эксперимента. Для начала необходимо подключить ChipWhisperer к МК согласно рисунку:

Схема подключения ChipWhisperer к STM32 для считывания защищенной прошивки через масочный загрузчик

На схеме зачеркнуты элементы, которые следует удалить из платы STM32F103RBT6 (в отличие от стандартного подключения МК). Стрелками обозначены места подключения ChipWhisperer, а подписями – его пины.

Наличие внешнего кварца, представленного на схеме, не обязательно, поскольку при работе с масочным загрузчиком плата МК STM32F103RBT6 использует внутренний CLOCK с частотой 24 МГц, поэтому синхронизация между ChipWhisperer и МК отсутствует.

Перейдем к настройке ChipWhisperer. Как уже было отмечено выше, рекомендуемая частота работы ChipWhisperer – 24 МГц (или другое кратное значение). Чем выше кратность этой частоты, тем точнее можно настроить момент атаки. Из-за отсутствия синхронизации подбор параметра scope.glitch.offset необязателен, ему можно присвоить любое значение.

Параметры scope.glitch.repeat и scope.glitch.width необходимо подбирать в зависимости от установленной частоты ChipWhisperer. При большом значении частоты все кратковременные импульсы, количество которых устанавливается при помощи scope.glitch.repeat, сливаются в один длительный импульс. Поэтому можно подбирать значение параметра scope.glitch.width, а scope.glitch.repeat зафиксировать, либо наоборот. Мы обнаружили, что оптимальная длительность импульса должна составлять около 80 нс (определяется как ширина импульса на его полувысоте).

Осталось подобрать значение параметра scope.glitch.ext_offset.

Подбор scope.glitch.ext_offset

Сначала необходимо выбрать момент атаки. Согласно схеме, представленной в документе компании STM, проверка значения байта защиты выполняется после получения запроса на чтение данных сектора флеш-памяти:

Алгоритм ответа на запрос о чтении данных сектора флеш-памяти

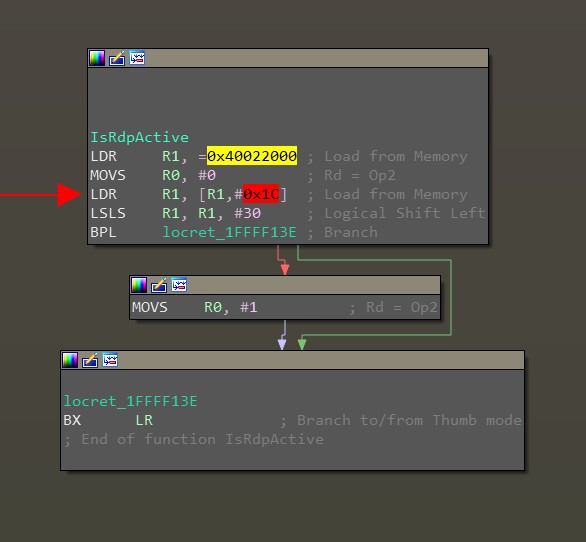

Чтобы удостовериться в верности такой схемы проверки, мы считали исполняемый код загрузчика подобного МК без защиты RDP через ST-Link. На рисунках ниже показаны части алгоритма обработки команды Read Memory command.

Общий вид обработки команды чтения памяти (хорошо видны вызов функции проверки RDP и посылка NACK в случае неудачной проверки)

Тело функции проверки RDP

Необходимый момент проведения атаки – отработка инструкции LDR (загрузки из памяти). Эта инструкция располагается между запросом на чтение прошивки (отправление байта 0x11 с контрольной суммой 0xEE ) и ответом ACK / NOACK МК по UART. Для того чтобы визуально зафиксировать этот момент, необходимо подключить осциллограф к UART1_RX (пин PA10) и UART1_TX (пин PA9), а затем отслеживать изменение напряжения по UART1. В результате осциллограмма атаки по питанию с подобранным значением scope.glitch.ext_offset должна выглядеть примерно так:

Выбор момента проведения атаки

Скрипт считывания прошивки

Следует обратить внимание на то, что масочный загрузчик STM32F1хх позволяет считывать за один запрос не более 256 байт прошивки из указанного сектора флеш-памяти. Поэтому при считывании всей прошивки МК необходимо в ходе Vcc-glitch-атаки выполнить несколько запросов на чтение. Затем полученные 256 байт следует разбить на восемь 32-байтных массивов и сформировать из них файл формата HEX.

Настройка параметров ChipWhisperer завершена. Итоговый скрипт на считывание прошивки выглядит следующим образом:

Результаты считывания

На видео продемонстрирована загрузка прошивки на МК через программатор ST-LINK, перевод RDP в состояние защиты и последующее считывание прошивки:

Успешному проведению Vcc-glitch-атаки могут помешать следующие ошибки:

• считывание неверного сектора памяти;

• самопроизвольное удаление прошивки.

Избежать подобных ошибок поможет точный выбор момента атаки путем увеличения частоты работы ChipWhisperer.

После разработки и отладки алгоритма считывания защищенной прошивки мы провели тестовое считывание прошивки программатора ST-LINK-V2.1, который работает на МК STM32F103CBT6. Считанную прошивку мы зашили на «чистый» МК STM32F103CBT6 и установили его вместо заводского. В результате ST-LINK-V2.1 с замененным МК работал в нормальном режиме, будто подмены не было.

Также мы попробовали провести серию атак на STM32F303RCT7. Этот МК в ходе атаки вел себя идентично STM32F103RBT6, но ответ на запрос чтения памяти содержал байт, равный 0х00, что не совпадало с ожидаемым нами результатом. Причина такой неудачи заключалась в более сложном и развитом принципе организации защиты этих МК.

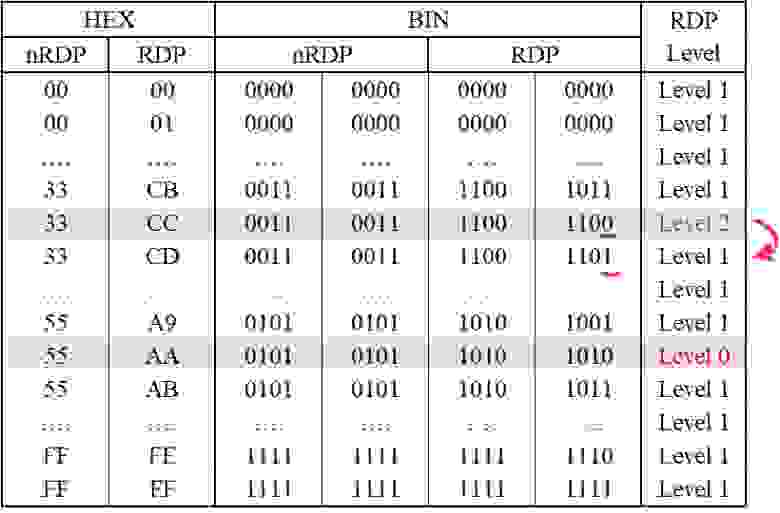

В МК STM32F1xx существует два состояния защиты: защита выключена (Level 0) и включена (Level 1). В старших моделях предусмотрено три состояния защиты: защита отключена (Level 0, RDP = 0x55AA), защита флеш- и SRAM-памяти (Level 2, RDP = 0x33CC) и защита только флеш-памяти (Level 1, RDP принимает любые значения, отличные от 0x55AA и 0x33CC). Поскольку Level 1 может принимать множество значений RDP, установить Level 0 достаточно тяжело. С другой стороны, существует возможность понижения уровня защиты с Level 2 на Level 1 сбиванием одного бита в байте RDP (показано на рисунке ниже), что открывает доступ к SRAM-памяти.

Сравнение значений RDP для разных уровней защиты прошивки

Остается только понять, как этим может воспользоваться злоумышленник. Например, с помощью метода CBS (Cold-Boot Stepping), описанного в этой статье. Этот метод основан на поэтапном снимке состояния SRAM-памяти (периодичность выполнения каждого снимка была в районе микросекунды) после загрузки МК с целью получения ключей шифрования, скрытых паролей или любой другой ценной информации. Авторы предполагают, что метод CBS сработает на всех сериях МК STM32.

Выводы

Подведем итоги наших экспериментов. Выполнение Vcc-glitch-атаки с использованием данных, полученных в результате предыдущего исследования (о котором можно прочитать здесь), заняло у нас несколько дней. А значит, научиться проводить подобные атаки достаточно легко.

Vcc-glitch-атаки опасны тем, что от них сложно защититься. Для уменьшения вероятности успешного проведения подобных атак предлагается использовать МК с более высоким уровнем защиты.

Raccoon Security – специальная команда экспертов НТЦ «Вулкан» в области практической информационной безопасности, криптографии, схемотехники, обратной разработки и создания низкоуровневого программного обеспечения.

———————————————————

И не надо мне писать письма или в личку по вопросам, связанным с ноутбуками, всё равно ж не отвечу;))

Всё это обсуждается на ФОРУМЕ.

| reylby ——————————————————— | |||||||

|