Mcafee что это за программа

Современный компьютер должен обладать довольно надежной защитой от кибернетических угроз, таких как вирусы, хакерские атаки и прочие попытки проникновения сторонних личностей в пространство персонального компьютера.

На данный момент существует огромный ассортимент программного обеспечения, именуемого антивирусами. Тяжело найти универсальную программу, которая бы могла одинаково хорошо и качественно справляться со всеми типами угроз.

От этого и возникает целая масса разнообразных споров между пользователями о том, какой из антивирусов наиболее надежный и эффективный.

Одним из важнейших показателей такого типа программ является своевременное обнаружение и ликвидация вредоносных приложений, это функция так называемой «защиты в режиме реального времени», когда антивирус анализирует поведение программ и процессов, работающих в текущий момент времени.

Кроме функциональных особенностей и возможностей программы делятся на два класса – бесплатные и платные. Вот здесь и отсеивается основная масса пользователей, не готовых тратить денежные средства на покупку программных продуктов.

Что такое McAfee

McAfee – это бесплатный антивирус, который обладает рядом особенностей и функций, которые имеют даже самые продвинутые программные пакеты, предназначенные для комплексной защиты персональных компьютеров.

Разработчиками данного антивируса является компания Intel Security, что уже о многом говорит. Программа McAfee имеет несколько различных версий: Antivirus Plus – урезанный антивирус с простым пакетом функций, Internet Security – стандартный набор функций, Total Protection – антивирус с системой защиты беспроводной сети и функцией блокирования фишинга, LiveSafe – самая обширная версия, в которой собраны такие возможности, как: зашита от фишинга, удаленное хранилище в облаке, защита паролей, возможность установки на несколько устройств с одной и той же подписки.

Антивирус McAfee способен защищать любое цифровое устройство, а также хранящуюся на нем информацию от посторонних лиц.

Он обладает не только функцией антивируса, но и антишпиона, работающего в режиме реального времени. Программа оснащена надежным файрволом, менеджером паролей и функцией безвозвратного удаления файлов, а инструмент WebAdvisor позаботится об безопасной работе в сети.

Возможности McAfee

- полная защита системы от вредоносных программ и вирусов; функция защиты в реальном времени; фаервол; тонкая настройка компонентов антивируса; защита сетей; анти-спам защита; родительский контроль; функция безвозвратного удаления файлов и данных; создание отчета о работе; безопасная работа с элеткронными операциями благодаря WebAdvisor.

Как пользоваться McAfee

Чтобы установить антивирус McAfee на свой компьютер, для начала потребуется скачать установочную программу, которая весит около 3 Мб. Затем её необходимо запустить и дождаться загрузки всех данных из сети, которые будет скачивать инсталлятор.

После завершения загрузки программа запустит процесс установки, после чего можно приступать к работе. Антивирус предложит пользователю сразу приступить к сканированию системы на предмет наличия вирусов. По его завершению Вы увидите отчет программы, в котором будет описано состояние Вашего ПК.

Настройка McAfee

Произвести тщательную настройку компонентов программы можно в соответствующем меню, кликнув мышкой по логотипу приложения в панели задач. Пользователь может настроить родительский контроль, если компьютером пользуются дети, а также произвести индивидуальную подстройку работы всех компонентов приложения McAfee.

Table of Contents:

кредит: Sidekick / E + / GettyImages

Функции агента McAfee ePO

Агент ePO является распространяемым элементом более крупной системы ePO. В то время как ePolicy Orchestrator сам управляет большей сетью подключенных систем, агент ePO отвечает за построение соединения между рассматриваемой системой или устройством и Orchestrator. После того как агент ePO установит связь с сервером ePO, на устройство, на котором установлен агент, могут быть доставлены различные команды и процессы.

Рутинные задачи и функции

Агент ePO на регулярной основе опрашивает сервер Orchestrator, чтобы определить, были ли внесены какие-либо изменения в политику или доступны ли обновления программного обеспечения. Как правило, агент ePO опрашивает Orchestrator с 60-минутными интервалами, хотя можно заставить агента опрашивать Orchestrator в любой момент, используя так называемый вызов оператора. Orchestrator запускает Wake-Up Call и немедленно инициирует любые изменения или обновления политики, которые требуют немедленного внимания. Это может быть особенно полезно в случае неожиданной технической ошибки или кибератаки. Рекомендуется периодически проверять системы, в которых размещается Агент, чтобы убедиться, что подключение к серверу ePO остается неизменным. Различные другие распространенные реализации безопасности, такие как сетевые брандмауэры, могут блокировать функциональность этого инструмента, если они не управляются правильно.

Возможности глобального администрирования

Хотя Orchestrator можно использовать для непосредственного взаимодействия с отдельными агентами, он в первую очередь предназначен для контроля и управления сетями управляемых агентами систем. Политики могут быть переданы во все системы, в которых размещается Агент, одним нажатием кнопки с помощью интерфейса Orchestrator. Такая масштабируемость имеет огромное значение для подавляющего большинства клиентов уровня предприятия. Система Orchestrator может применяться в различных сценариях: от крупных корпораций до сетей здравоохранения и государственных университетов. Используя функцию автоматического обнаружения, сервер ePO может быстро прочесать системы, подключенные к агенту, и подготовить работоспособный интерфейс для надзорных групп.

Простые вопросы: что такое шрифт и что такое семейство шрифтов?

Что такое шрифт? Что такое семейство шрифтов? Когда были впервые изобретены шрифты? Каковы характеристики шрифта? Как хранятся шрифты в Windows?

Что такое 802.11ax, 802.11ad, 802.11ac и 802.11n? что такое Wi-Fi 6, Wi-Fi 5 и так далее?

Что такое Wi-Fi 6, Wi-Fi 5 или Wi-Fi 4? Что такое 802.11ax, 802.11ac или 802.11n? Что означают эти аббревиатуры? Что такое 802.11ad?

Что такое стекло гориллы? что такое 2.5d стекло? как они сравниваются?

Что такое Gorilla Glass? Что это значит? Что такое 2.5D стекло? Есть ли разница? Какое стекло лучше или долговечнее?

How to Install McAfee Agent from ePO Server (Декабрь 2021).

The McAfee Agent Policies

The McAfee Agent is the distributed component of McAfee ePolicy Orchestrator (McAfee ePO). It downloads and enforces policies, and executes client-side tasks such as deployment and updating. The Agent also uploads events and provides additional data regarding each system’s status. It must be installed on each system in your network that you wish to manage. The agent collects and sends event information at intervals to the McAfee ePO server. It also installs and updates the endpoint products, and applies your endpoint policies. Systems cannot be managed by McAfee ePO unless the McAfee Agent is installed.

Install Requirements

Read the introduction to McAfee ePO prior to moving forward with this instruction.

Assigning a McAfee Agent Policy Globally

The following policy allows for remote viewing of the McAfee Agent log via browser and increases the Agent to Server Connection Interval (ASCI) from the default of 60 minutes to 120 minutes.

One reason to modify the Agent to Server Connection Interval on a group of systems might be to lessen the impact on already taxed WAN connections to remote sites, or simply because you are managing many thousands of systems. See more information on the McAfee Agent in the Quick Tips video Controlling Agent Communication.

Note: To view the McAfee Agent Log on a remote system, type the following your web-browser: http:// :8081 where 8081 is the default port for the Agent Wake Up call. If you changed this port number during McAfee ePO installation, then use the port you specified. This can be very useful when you need to view the log for a system on the other side of the country. You can test this function after deploying the Agent.

Deploy the McAfee Agent

Before deploying the McAfee Agent, you should verify both communication between the server and systems, and access to the default Admin$ share directory on the client. If your test systems are not part of a domain, you can simply copy Framepkg.exe to your client systems and execute it locally when we reach that step. Framepkg.exe is located on the McAfee ePO server in one of the following directories:

C:\Program Files\McAfee\ePolicyOrchestrator\DB\Software\Current\EPOAGENT3000\Install\0409 or

C:\Program Files(x86)\McAfee\ePolicyOrchestrator\DB\Software\Current\EPOAGENT3000\Install\0409

Deploying the McAfee Agent

As previously mentioned, a Windows domain is not a requirement to use McAfee ePO, but there are certain advantages when used in the context of a domain. One of those is the push installation of the management agent known as the McAfee Agent. McAfee ePO pushes this installer to Admin$ share on your test systems and installs with Domain Admin credentials you specify. In fact, this is the only installation that uses a push method. Once the Agent is installed, clients will pull the various endpoint protection components for installation.

It is assumed you have a limited number of test systems (under 50), so we will push the Agent to all the machines in the System Tree.

Note: You can drag and drop commonly used items from the Actions button onto the taskbar at the bottom of the McAfee ePO interface, as shown in the following figure.

Verifying Agent Communication with ePolicy Orchestrator

Once the initial agent-server communication has occurred, the agent polls the server once every 60 minutes by default. This is known as the Agent to Server Communication Interval or ASCI. Earlier we applied a policy that changed that interval to 120 minutes. At each interval the Agent polls McAfee ePO to upload client events and retrieve any policy or task changes, or new installation instructions.

With an ASCI of 120 minutes, an agent that polled the server 30 minutes ago will not pick up any new policies for another 90 minutes. However, you can always force systems to poll the server with an Agent Wake Up Call. The Wake Up Call is useful when you need to force a policy change sooner than the next communication would occur. It can also be used to force clients to run tasks on demand, such as an immediate update or scan.

Sending an Agent Wake Up Call

Send a Wake Up Call to force polling by clients who have not yet communicated with the McAfee ePO server.

Обзор McAfee DLP, комплекса для защиты от утечек конфиденциальной информации

McAfee DLP представляет собой комплекс продуктов, направленных на предотвращение утечек конфиденциальной информации. Цель обзора — познакомить читателя с актуальной на данный момент версией 11.6. Данное решение включает в себя как агентские, так и сетевые средства, а также развитый механизм оркестровки.

Сертификат AM Test Lab

Номер сертификата: 332

Дата выдачи: 28.02.2021

Срок действия: 28.02.2026

Введение

Современные решения по информационной безопасности класса DLP представляют собой комплексные программные или программно-аппаратные системы, решающие широкий круг задач: обнаружение конфиденциальных сведений в файлах из локальных и сетевых хранилищ, анализ передаваемых по сети данных (почта и веб-трафик), реализация и контроль выполнения политик безопасности, контроль действий пользователей, превентивная индикация сомнительных действий для защиты от непреднамеренных попыток распространения конфиденциальных данных, централизованное администрирование средств защиты в пределах охраняемого контура с возможностью реализации сценариев безопасности в автономном режиме.

Практический опыт решения подобных задач породил следующий вариант компоновки DLP-систем:

В настоящий момент на рынке существует вполне большое число систем, в основном различающихся расширенными функциями. В рамках данной статьи мы разберём решение, предлагаемое вендором McAfee, рассмотрим общую архитектуру DLP-системы, подробно остановимся на функциональных возможностях модулей и их системных требованиях.

Архитектура McAfee Data Loss Prevention

Рассматриваемое решение имеет классическую компоновку и включает в себя следующие программные и программно-аппаратные средства:

Впоследствии мы рассмотрим каждый из этих компонентов по отдельности. Параметры, свойственные всей системе в целом, представлены ниже. Из базовых функций необходимо выделить возможность маркировки документов вручную, а также поддержку распознавания текста за счёт сторонних средств OCR (Optical Character Recognition) в скан-копиях документов, формах, снимках экрана и отдельных файлах, в том числе на файловых ресурсах общего доступа, в БД и SharePoint.

Таблица 1. Обобщённые системные требования McAfee DLP

Несколько слов необходимо сказать и о совместимости.

Таблица 2. Продукты, с которыми есть интеграция «из коробки»

| Продукт | Версии |

| McAfee Data Exchange Layer (DXL) | 3.1, 4.0, 4.1 и 4.1.2 |

| McAfee Threat Intelligence Exchange (TIE) | 10.2.3 |

| McAfee File and Removable Media Protection (FRP) | 4.3.1 HF2, 5.0.5, 5.0.6 |

| Boldon James Email и Office Classifier | 3.11 |

| Boldon James File Classifier | 3.10.1 |

| Клиент службы управления правами Microsoft (RMS) | 1.0.2004.0, 1.0.3274.818 |

| Seclore FileSecure Policy Server | 3.9 |

| Seclore Desktop Client | 3.6.2 |

| Titus Classification Suite | 4.7 HF 3 |

| Titus SDK | 3.1.13.4 |

Таблица 3. Перечень продуктов, контролируемых политиками безопасности

| Класс продукта | Продукт | Версии |

| Браузеры | Google Chrome, 32- и 64-разрядная версии | 68.0.3440.106 |

| Microsoft Edge | 38–41 | |

| Internet Explorer | 11 | |

| Mozilla Firefox, 32- и 64-разрядная версии | 48–58 | |

| Офисные приложения | Adobe Acrobat Pro | X и XI |

| Adobe Reader | 11.0.10 и DC 2018.009.20044 | |

| Клиентское программное обеспечение Lotus Notes | 8.5.3, 9.0.1 | |

| Microsoft Office, 32- и 64-разрядная версии | 2010, 2013 с пакетом обновления 1 (SP1), 2016, 2019, 365 | |

| Microsoft Outlook, 32- и 64-разрядная версии | 2010, 2013 с пакетом обновления 1 (SP1), 2016, 2019, 365 | |

| Microsoft SharePoint | 2010, 2013, 2016 |

Этот перечень постоянно обновляется, на сайте вендора можно найти актуальные данные по платформам и поддержке сторонних продуктов.

Компоненты McAfee DLP

ePolicy Orchestrator

Назначение и функциональные возможности

ePolicy Orchestrator представляет собой средство централизованного управления решениями McAfee. Фактически это — рабочее место администратора безопасности, где создаются и распространяются политики безопасности, а также собираются и обрабатываются данные по инцидентам. Для решения задач предотвращения утечек данных применяется расширение McAfee DLP.

Системные требования

Расширение McAfee DLP устанавливается как компонент McAfee ePO, который, в свою очередь, может быть запущен на физическом сервере (например, 7700) или в виртуальной среде на базе ОС Windows.

Таблица 4. Системные требования к ePolicy Orchestrator

| Элемент | Характеристики |

| Аппаратная часть компьютера | ЦП: Intel Pentium 2,8 ГГц (минимум) ОЗУ: не менее 1 ГБ (рекомендуется 2 ГБ) Место на жёстком диске: не менее 80 ГБ |

| McAfee ePO | Версии 5.3.3 HF1230649, 5.9.1, 5.10. ПРИМЕЧАНИЕ: установите расширение McAfee DLP в установленной версии McAfee ePO перед обновлением до версии 5.10 |

| Виртуальные операционные системы | Citrix XenDesktop, VMware View |

DLP Endpoint

Назначение и функциональные возможности

McAfee Data Loss Prevention Endpoint Agent — сервис, устанавливаемый на клиентские машины. Реализует контроль по различным векторам: электронная почта, веб-трафик, облака, мессенджеры, приложения для печати, буфер обмена; позволяет сканировать файловую систему, в том числе и на отчуждаемых носителях.

Может действовать автономно (без подключения к серверу), журналы регистрируются и шифруются. При подключении со стороны сервера администратор может запросить удалённые логи. Есть механизм оповещения пользователей о возможном нарушении.

Основные функциональные возможности:

Возможности централизованного управления:

Отдельно необходимо отметить режим превентивного контроля действий пользователей. Так, при обнаружении попытки несанкционированного доступа система сообщит пользователю о том, на какие именно действия была реакция, а также приведёт подробное описание политики, в пределах которой возникло нарушение. Подобный механизм позволяет в первую очередь создать для пользователя условия повышения уровня грамотности в сфере ИБ, а также снизить число реальных инцидентов для администратора.

McAfee DLP Endpoint состоит из двух следующих компонентов: расширение McAfee DLP (устанавливается в McAfee ePO, определяет правила и политики, отслеживает и анализирует инциденты и рабочие события, управляет проблемами) и клиент McAfee DLP Endpoint (устанавливается как модуль в McAfee Agent на сетевых конечных точках, принудительно применяет правила и политики, собирает подтверждения).

Клиентский модуль McAfee DLP Endpoint доступен в двух возможных конфигурациях, процесс установки которых идентичен: «McAfee Device Control» (обеспечивает защиту от утечки данных, предотвращая несанкционированное использование съёмных носителей) и «McAfee Data Loss Prevention и McAfee Device Control» (защита от утечки данных через широкий спектр каналов — съёмные устройства, несистемные жёсткие диски, сообщения или вложения электронной почты, публикации в интернете, буфер обмена или снимки экрана, печать, файловые системы и т. д.).

McAfee DLP Endpoint выполняет криптографические операции в соответствии со стандартом FIPS 140-2, при этом в поставляемых с продуктом криптографических библиотеках режим FIPS по умолчанию включён без параметра, позволяющего его отключить. Обязательное шифрование реализовано с целью повышения безопасности хранения данных DLP-системы на конечных точках — в случае если злоумышленник получит доступ к АРМ, у него не будет возможности определить контролируемые параметры системы и внести изменения в логи.

Системные требования

Для установки требуется автоматизированное рабочее место с Windows или macOS (табл. 5 и 6 соответственно). Стоит отметить, что обновления для актуальных платформ выходят синхронно и регулярно (см., напр., здесь, здесь или здесь].

Таблица 5. Системные требования к клиенту Windows

| Элемент | Характеристики |

| Аппаратная часть компьютера | ЦП: Intel Pentium 1 ГГц (минимум) ОЗУ: не менее 1 ГБ (рекомендуется 2 ГБ) Жёсткий диск: не менее 300 МБ свободного места (рекомендуется 500 МБ) |

| McAfee Agent for Windows | Версии 5.0.6, 5.5.0, 5.5.1, 5.6.0, 5.6.1 |

| Удалённые рабочие столы | Citrix XenApp, удалённый рабочий стол Microsoft |

Таблица 6. Системные требования к клиенту macOS

| Элемент | Характеристики |

| Аппаратная часть компьютера | ЦП: Intel Pentium 1 ГГц (минимум) ОЗУ: не менее 1 ГБ (рекомендуется 2 ГБ) Жёсткий диск: не менее 300 МБ свободного места (рекомендуется 500 МБ) |

| McAfee Agent for Mac | Версии 5.0.4, 5.0.5 и 5.0.6 для macOS 10.12 Sierra, 5.0.6.347.1 для macOS 10.13 High Sierra, 5.5.1 для macOS 10.14 Mojave |

DLP Prevent

Назначение и функциональные возможности

Программный продукт предназначен для реализации политик безопасности, выходящих за пределы охраняемого контура. Производитель приводит следующий список контролируемых векторов: HTTP / HTTPS, SMTP. Контролируемые сервисы: электронная почта (как «толстые клиенты», так и веб-приложения), мгновенные сообщения, вики-сайты, блоги, порталы. При обнаружении нарушений DLP Prevent позволяет принять меры, такие как шифрование, блокирование, перенаправление, помещение в карантин и т. п. Необходимо отметить, что блокировка транзакций осуществляется на уровне приложений — это удобно, т. к. позволяет отличать блокируемые действия от сбоев при передаче.

Prevent использует тот же модуль классификации, что и Endpoint, что позволяет разрабатывать общие политики безопасности с помощью ePolicy Orchestrator.

Системные требования

Необходимы либо физическое устройство 7700 (см. выше), либо виртуальная машина ESXi / Hyper-V (системные требования представлены в таблице 7).

Таблица 7. Системные требования к Prevent (сервер)

| Тип | Программное обеспечение |

| Гипервизор | VMware vSphere с VMware vCenter Server версий 6.0, 6.5 или 6.7 |

| Hyper-V | Windows Server 2012 / Windows Server 2016. Внимание: не использовать пакет Hyper-V для установки в Azure. |

DLP Monitor

Назначение и функциональные возможности

Пассивное решение, организует мониторинг и проведение расследований, но не может блокировать данные. Получает данные со SPAN-порта или TAP-устройства. Анализ данных не зависит от протокола.

Основные функции: сканирование и анализ трафика в режиме реального времени; встроенная поддержка протоколов FTP, HTTP, IMAP, IRC, LDAP, POP3, SMB, SMTP, Telnet; возможность накопления данных с целью дальнейшего статистического анализа; различные механизмы классификации типов содержимого — иерархические, сигнатурные, грамматические, статистические, на основе «магических чисел»; готовые шаблоны правил — нормативно-правовое соответствие, политика допустимого использования, интеллектуальная собственность и т. п.; инструменты для создания комплексных отчётов.

Системные требования

Аналогично DLP Prevent требуются либо устройство 7700, либо виртуальная машина ESXi.

DLP Discover

Назначение и функциональные возможности

Discover — это серверное ПО, предназначенное для работы в ОС Windows, может централизованно устанавливаться через ePO. Компонент предназначен для обнаружения критически важных данных в документах различных форматов. С его помощью можно производить автоматический анализ документов, извлекать и классифицировать фрагменты данных.

Системные требования

Таблица 8. Системные требования Discover

| Элемент | Требование |

| Операционные системы | Windows Server 2012, 64-разрядная версия; Windows Server 2012 R2, 64-разрядная версия; Windows Server 2016 R2 Std, 64-разрядная версия; Windows Server 2019. ПРИМЕЧАНИЕ: сервер McAfee DLP Discover не поддерживается на контроллерах домена или рабочих станциях Windows |

| Оборудование — минимальная конфигурация | ЦП: Intel Core 2, 64-разрядная версия, не менее 2 ЦП ОЗУ: не менее 4 ГБ Место на жёстком диске: не менее 100 ГБ |

| Оборудование — рекомендуемая конфигурация | ЦП: Intel Core 2, 64-разрядная версия, 12 ЦП ОЗУ: 32 ГБ Место на жёстком диске: 500 ГБ |

| Виртуальные серверы | vSphere ESXi версии 5.0 с пакетом обновления 2 или версии 6.0; vCenter Server версии 5.0 с пакетом обновления 2 или версии 6.0 |

Сценарии использования McAfee DLP

Подробно сценарии использования McAfee DLP раскрываются в сопроводительной документации. Рассмотрим некоторые примеры.

Блокирование нежелательного контента

Предположим, что в рамках системы циркулируют данные, которые нельзя передавать приложениям определённых типов: например, параметры банковских карт запрещено передавать в открытом виде через почтовые клиенты. Требуется разработать политику безопасности, которая обеспечит блокирование нежелательного контента, вывод информационного сообщения пользователю и оповещение администратора. Для достижения поставленной цели необходимо задать классификатор для поиска интересующих данных, связать приложение с этим правилом и определить действия, которые выполнит система при совпадении данных с шаблоном.

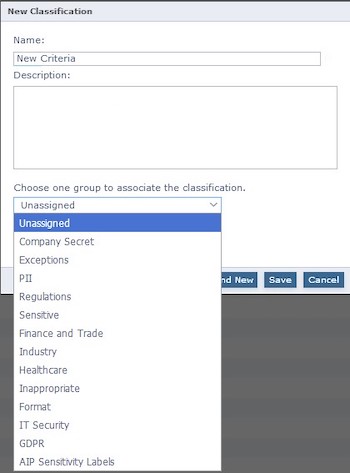

Создание классификатора

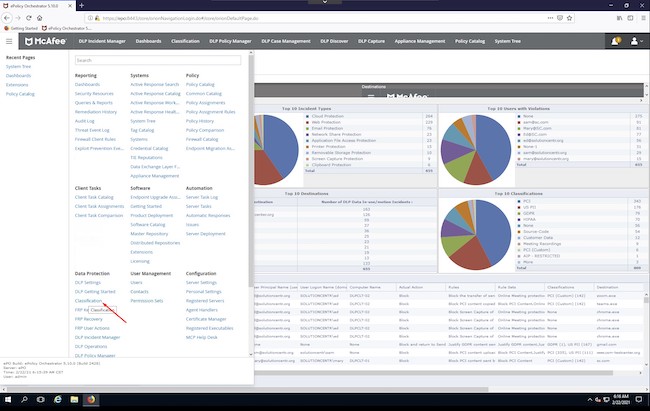

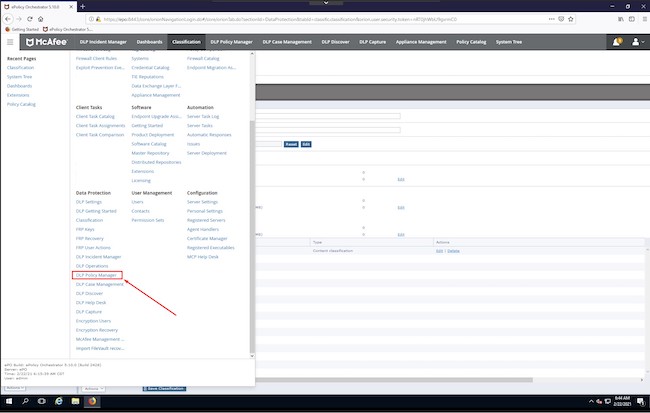

В ePO переходим на вкладку «Menu», в категории «Data Protection» выбираем «Classification».

Рисунок 1. Переход в раздел создания классификатора

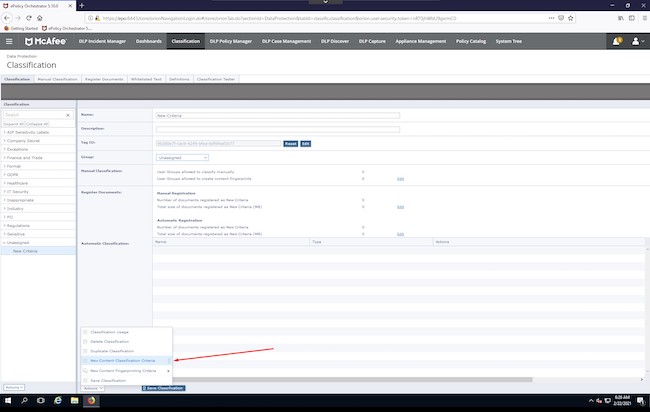

Создаём новый классификатор, задаём его имя. Далее перейдём к «Actions» → «New Classification Criteria».

Рисунок 2. Переход в раздел создания критериев классификации

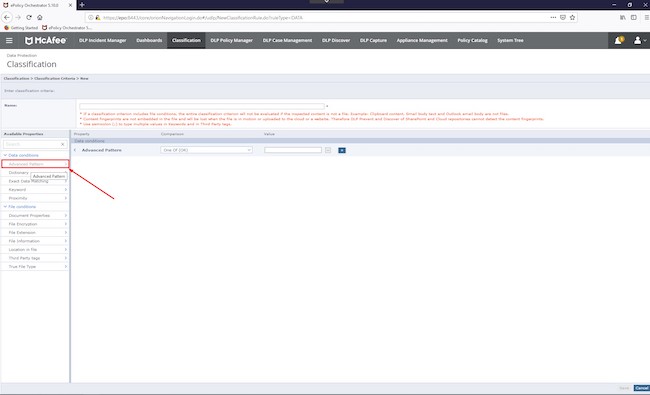

Создаём новый критерий для классификации, задаём его название. Затем переходим ко вкладке «Advanced Patterns» и выбираем ранее созданный классификатор.

Рисунок 3. Выбор вкладки «Advanced Patterns»

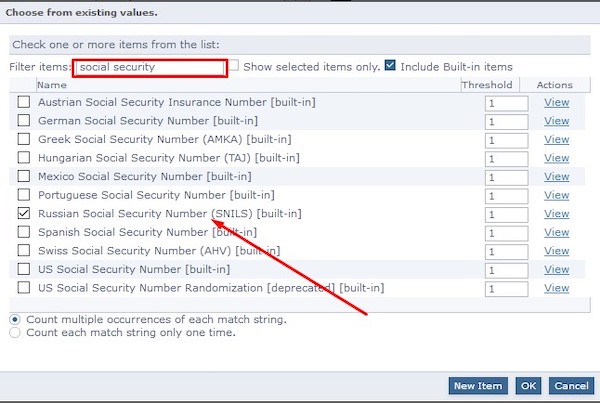

Рисунок 4. Указание искомых данных

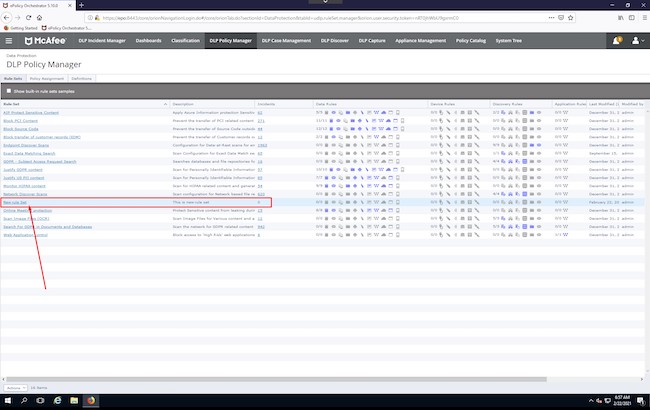

Сохраняем полученный классификатор через «Actions» → «Save Classification». Переходим в «Menu», в категории «Data Protection» выбираем «DLP Policy Manager».

Рисунок 5. Переход в раздел менеджера политик

Создаём набор правил: выбираем «Actions» → «New Rule Set» и задаём ему имя.

Рисунок 6. Переход в режим формирования нового набора правил

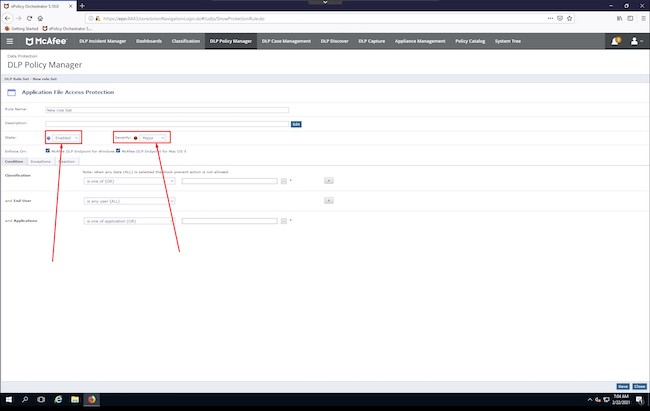

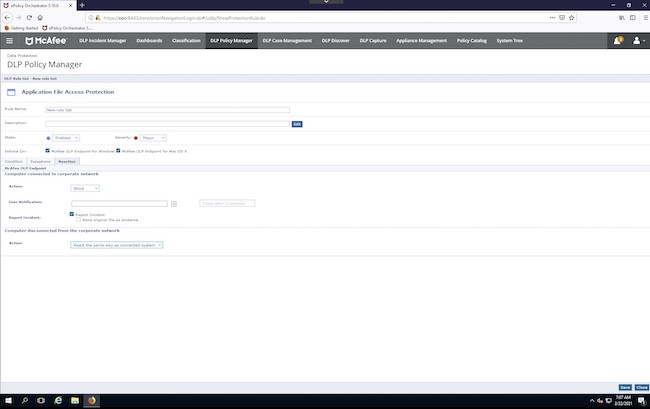

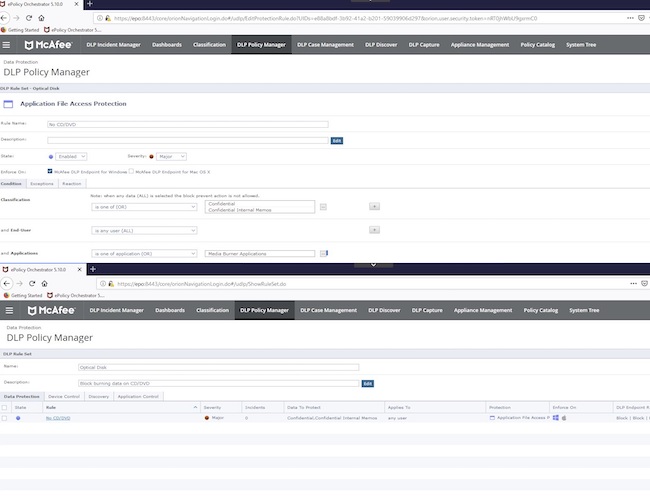

Создаём правило: выбираем «Actions» → «New Rule» → «Application File Access Protection», задаём ему имя, меняем статус с «Disabled» на «Enabled», также меняем «Severity» на «Major».

Рисунок 7. Пример создания правила: параметры «State», «Severity»

В секции приложения указываем необходимое, выбрав его из списка, либо назначаем полный путь к исполняемому файлу.

Рисунок 8. Пример создания правила: сопоставление с приложением

Переходим на вкладку «Reaction», нам необходимо блокировать действие, поэтому вместо «Prevent Action» задаём «Block». Включаем флаг «Report Incident» и сохраняем результат.

Рисунок 9. Пример создания правила: формирование реакции системы

Переходим в «Actions» → «Assign a Rule Set to Policies», в выпадающем меню выбираем правило, добавив его к политике по умолчанию. Применим политику через «Actions» → «Apply Selected Policies». Обновляем данные на агенте.

Результат работы политики

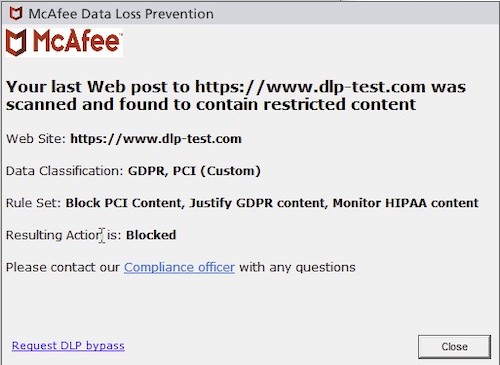

В случае обнаружения нелегитимных действий на узле появляется информационное сообщение, аналогичное представленному на рисунке 10.

Рисунок 10. Пример уведомления о нелегитимном действии

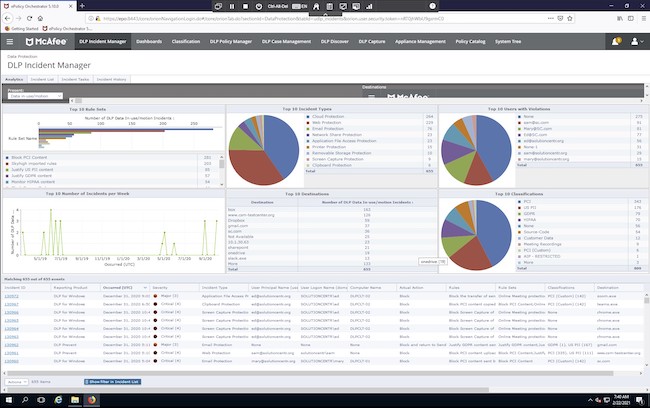

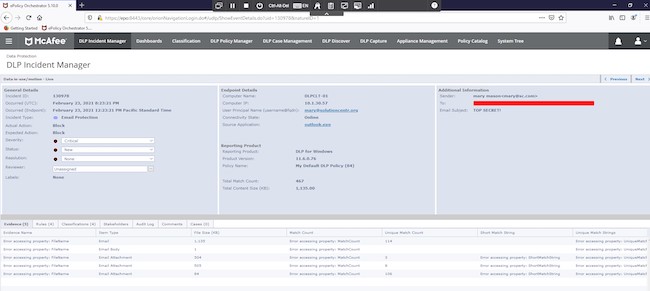

Администратор безопасности может посмотреть данные об инциденте в ePO. Для этого ему необходимо перейти в «Menu» → «Data Protection» → «DLP Incident Manager» (рис. 11).

Рисунок 11. Интерфейс для отображения данных об инцидентах

Предотвращение нелегитимного копирования файлов, содержащих служебную информацию, с рабочей станции на CD / DVD

Рассмотрим вариант использования McAfee DLP для предупреждения несанкционированного копирования конфиденциальной информации на оптические диски.

Во-первых, предварительно создаётся классификация для определения конфиденциального содержимого. Пример такого определения представлен на рисунке 12.

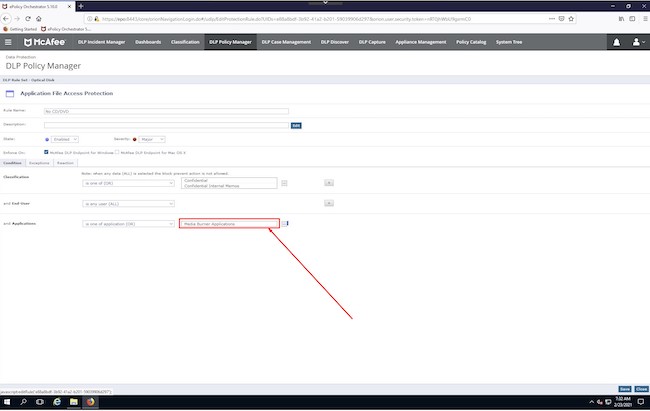

Рисунок 12. Пример формирования классификатора для выявления конфиденциального содержимого

Во-вторых, в «Диспетчере политики DLP» создаётся правило, обеспечивающее решение поставленной задачи (рис. 13). В представленном примере предполагается, что для записи CD / DVD на рабочих местах пользователей установлена программа Media Burner Application, а архивирование данных на внешние накопители не допускается выполнять никому («is any user (ALL)»). Попытки переноса данных на внешний диск должны пресекаться (раздел «DLP Endpoint Reaction», значение «Block»).

Рисунок 13. Пример созданного правила

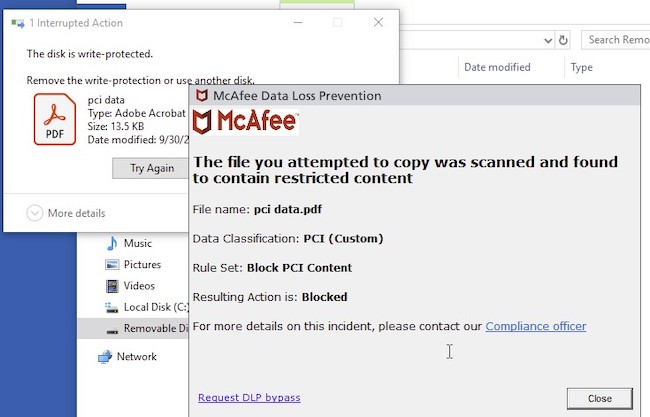

Указанные настройки позволят предупредить несанкционированное копирование любых данных на CD / DVD (рис. 14).

Рисунок 14. Пример реакции системы на несанкционированное копирование

Предотвращение передачи сообщений электронной почты, содержащих конфиденциальную информацию

Не является секретом тот факт, что одним из каналов утечки служебной информации является система электронной почты. Установленные, как правило, на всех рабочих станциях почтовые клиенты могут быть использованы как для случайной, так и для преднамеренной отправки конфиденциальной информации за пределы организации.

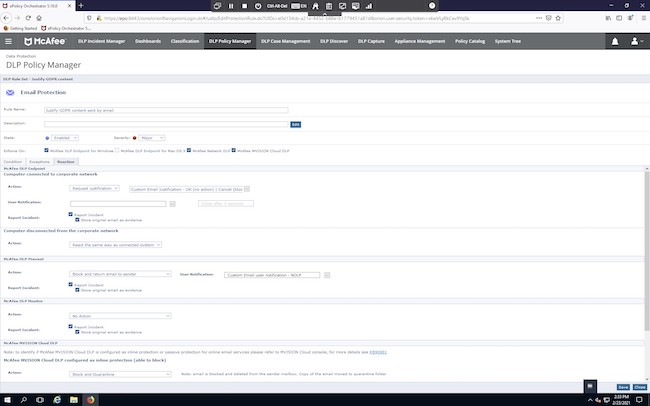

Как и в предыдущем случае, настройка выполняется с использованием «Диспетчера политики DLP» (рис. 15).

Рисунок 15. Пример создания правила выявления служебной информации в сообщениях электронной почты

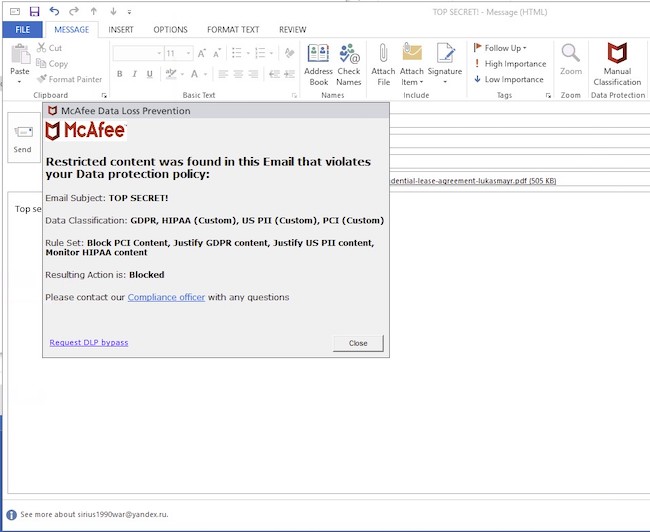

В случае обнаружения ключевых слов в теле письма пользователь получит сообщение аналогичное представленному на рисунке 16, а администратор безопасности увидит уведомление об инциденте, аналогичное представленному на рисунке 17.

Рисунок 16. Пример реакции системы на попытку отправки конфиденциальной информации через систему электронной почты

Рисунок 17. Пример отображения администратору сведений об инциденте

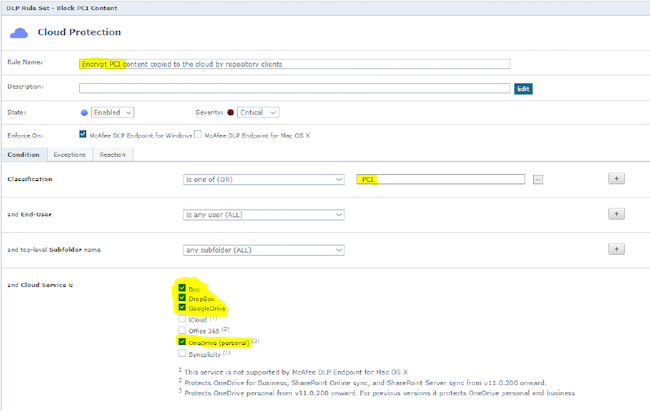

Предотвращение утечки корпоративной информации из облачного хранилища организации

В настоящее время всё большую популярность приобретают так называемые облачные хранилища. Они привлекают удобством использования, возможностью не тратиться на обслуживание, доступностью для широкого круга пользователей. С другой стороны, если вопросы защиты информации отдать полностью на откуп собственникам сервиса, то высока вероятность получения ещё одного неконтролируемого канала утечки корпоративной информации.

Однако использование McAfee DLP позволяет взять под контроль процесс распространения данных, расположенных в облачном хранилище.

В качестве примера рассмотрим организацию контролируемого доступа к данным, хранимым в общей папке на Dropbox.

На первом шаге, используя правила защиты облачных служб, выполняем блокировку Dropbox (рис. 18). Для этого потребуется, как и в предыдущих случаях, воспользоваться «Диспетчером политики DLP».

Рисунок 18. Пример формирования правила для защиты от утечки конфиденциальной информации через облачные хранилища

На втором шаге указывается папка, на которую не будет распространяться действие созданного правила. Далее формируется перечень пользователей, которым предоставляется возможность работы с выделенным ресурсом.

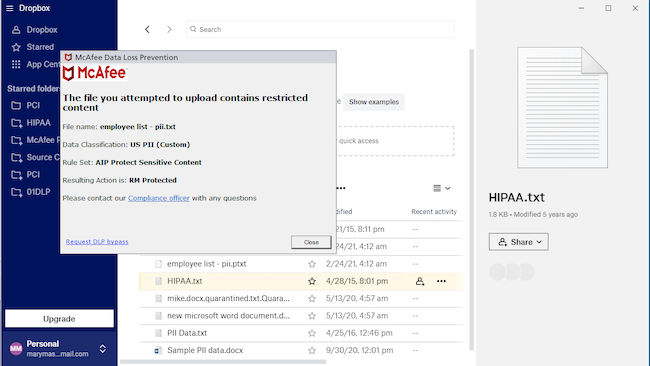

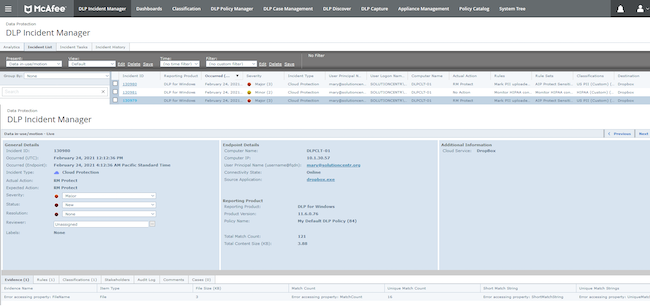

В случае попытки нелегитимного доступа к облачному хранилищу пользователь рабочей станции получит уведомление аналогичное представленному на рисунке 19, а сотрудник службы безопасности будет проинформирован о данном факте (рис. 20).

Рисунок 19. Пример уведомления пользователя о нелегитимном действии

Рисунок 20. Пример вывода информации администратору об инциденте

Выявление источника утечки информации

Данный сценарий характерен для случаев, когда появляется подозрение на существование внедрённого или завербованного сотрудника. Такое подозрение может основываться на появлении в СМИ данных, не предназначенных для публикации. Другой вариант — выявление фактов, указывающих на то, что конкуренту известны подробности внутренних, непубличных проектов в компании.

Для выявления источника утечки информации можно воспользоваться т. н. поиском с аналитической экспертизой (рис. 21).

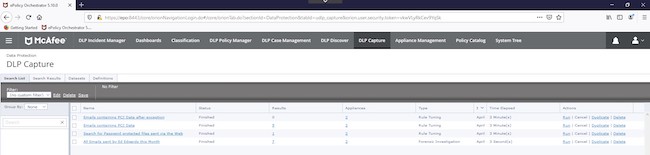

Рисунок 21. Интерфейс модуля DLP Capture

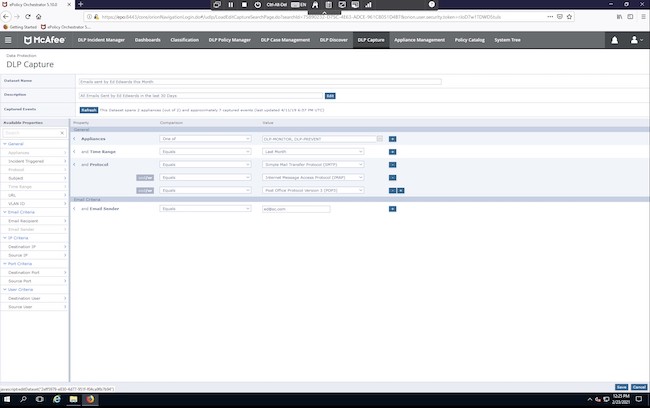

Существует возможность корректировки выбранного набора данных с целью получения искомого результата в приемлемое время. При вводе данных в автоматическом режиме осуществляется расчёт и отображение количества охватываемых для анализа объектов, что позволяет быстро оценить время поиска (рис. 22).

Рисунок 22. Пример формирования поискового набора

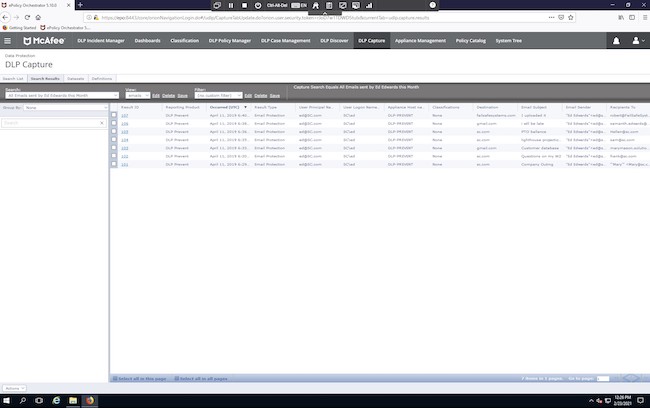

После запуска поиска будет получен результат аналогичный представленному на рисунке 23.

Рисунок 23. Пример результата поиска с аналитической экспертизой

Выводы

McAfee DLP представляет собой зрелый комплексный продукт, охватывающий большинство задач, связанных с защитой данных в организации: поиск критически важных данных в локальных и облачных файлах, анализ сетевого трафика, реализацию политик безопасности, управление инцидентами. Комплекс состоит из отдельных модулей (Endpoint, Prevent, Monitor, Discover, Capture) с возможностью централизованного управления (ePolicy Orchestrator). Особенностью продукта является возможность гибкой интеграции в существующую инфраструктуру — средства аналитики могут располагаться как на отдельном аппаратном узле, так и в рамках существующих средств виртуализации.

Заявленная функциональность достигается за счёт применения настраиваемых паттернов обнаружения критически важных данных в документах (в т. ч. и находящихся в облаке) и совместимых в рамках инфраструктуры политик безопасности. При этом мониторинг автоматизированных рабочих мест реализуется без применения средств шпионажа, использование которых может быть явно запрещено политикой организации. Есть большая библиотека паттернов для поиска и классификации данных, стоит обратить особое внимание на поддержку регламента GDPR.

McAfee DLP стоит рассматривать при выборе средства защиты от утечек данных как для апгрейда существующей инфраструктуры, так и при построении новой. Продукт имеет внушительную функциональность, при этом сложностей в его освоении у администратора возникнуть не должно.

Достоинства:

Недостатки: