Как удалить Malware.Undefined!8

Malware.Undefined!8 это вирус обнаруживаться Microsoft Windows и несколько другие антивирусные и анти-вредоносного программного обеспечения поставщиков. В Malware.Undefined!8 эвристическое обнаружение классифицируется как вирус, ПНП потенциально нежелательные программы, потому что это наносит и действует как вредоносного угрозы на вашем Windows ХР, Windows Vista, Windows 7, Windows 8 или 10 Windows компьютерной системы.

Malware.Undefined!8 изменяет системные файлы, новые папки добавить, создает задачи Windows и показывает рекламу на вашем компьютере и интернет-браузер.

Используйте средство удаления вредоносных программ Spyhunter только для целей обнаружения. Узнайте больше о SpyHunter Spyware Detection Tool и шаги для удаления SpyHunter.

Malware.Undefined!8 является рекламой, которую поставляется с помощью пользовательских установщиков и упал на компьютере в процессе установки. Большинство пользователей понятия не имеют, как эту угрозу Malware.Undefined!8 установлена на их компьютере, пока их Антивирус или Анти-вредоносных программ программное обеспечение определяет его как вредоносную угрозу или вирус.

Если ваша защита обнаруживает вирус Malware.Undefined!8, не помеченных на удаление по умолчанию. Он определяется как вредоносный и посоветовал удалить Malware.Undefined!8 с вашего компьютера.

Это потому, что некоторые пользователи могли установить Malware.Undefined!8 себя. Большое щенком или программного обеспечения ПУА распространяется пользовательских установщиков или в качестве браузера добавить-на для лучшей работы в интернете, такие как панели инструментов и вредоносных расширений браузера притворяться.

Шаг 1: Остановите все Malware.Undefined!8 процессы в диспетчере задач

Шаг 2: Удалите Malware.Undefined!8 сопутствующие программы

Шаг 3: Удалите вредоносные Malware.Undefined!8 записи в системе реестра

Шаг 4: Устранить вредоносные файлы и папки, связанные с Malware.Undefined!8

Используйте средство удаления вредоносных программ Spyhunter только для целей обнаружения. Узнайте больше о SpyHunter Spyware Detection Tool и шаги для удаления SpyHunter.

Шаг 5: Удаление Malware.Undefined!8 из вашего браузера

Используйте средство удаления вредоносных программ Spyhunter только для целей обнаружения. Узнайте больше о SpyHunter Spyware Detection Tool и шаги для удаления SpyHunter.

Internet Explorer

Используйте средство удаления вредоносных программ Spyhunter только для целей обнаружения. Узнайте больше о SpyHunter Spyware Detection Tool и шаги для удаления SpyHunter.

Mozilla Firefox

Используйте средство удаления вредоносных программ Spyhunter только для целей обнаружения. Узнайте больше о SpyHunter Spyware Detection Tool и шаги для удаления SpyHunter.

Google Chrome

* SpyHunter сканера, опубликованные на этом сайте, предназначен для использования только в качестве средства обнаружения. более подробная информация о SpyHunter. Чтобы использовать функцию удаления, вам нужно будет приобрести полную версию SpyHunter. Если вы хотите удалить SpyHunter, нажмите здесь.

Приключения неуловимой малвари, часть I

Этой статьей мы начинаем серию публикаций о неуловимых малвари. Программы для взлома, не оставляющие следов атаки, известные также как fileless («бестелесные», невидимые, безфайловые), как правило, используют PowerShell на системах Windows, чтобы скрытно выполнять команды для поиска и извлечения ценного контента. Обнаружить хакерскую деятельность без вредоносных файлов — сложно выполнимая задача, т.к. антивирусы и многие другие системы обнаружения работают на основе сигнатурного анализа. Но хорошая новость состоит в том, что такое ПО все же существует. Например, UBA-системы, способные обнаружить вредоносную активность в файловых системах.

Когда я впервые начал изучать тему крутых хакеров, не использующих традиционные способы заражения, а лишь доступные на компьютере жертвы инструменты и программное обеспечение, я и не подозревал, что вскоре это станет популярным способом атаки. Профессионалы в области безопасности говорят, что это становится трендом, а пугающие заголовки статей – тому подтверждение. Поэтому я решил сделать серию публикаций на эту тему.

Великий и ужасный PowerShell

Я писал о некоторых из этих идей раньше в серии обфускации PowerShell, но больше исходя из теоретического представления. Позже я наткнулся на сайт для гибридного анализа, где можно найти образцы малвари, «отловленной» в дикой природе. Я решил попробовать использовать этот сайт для поиска образцов fileless-вредоносов. И мне это удалось. Кстати, если вы захотите отправиться в свою собственную экспедицию по поиску вредоносных программ, вам придется пройти проверку на этом сайте, чтобы они знали, что вы делаете работу как white hat специалист. Как блогер, который пишет о безопасности, я прошел ее без вопросов. Я уверен, вы тоже сможете.

Помимо самих образцов на сайте можно увидеть, что же делают эти программы. Гибридный анализ запускает вредоносное ПО в собственной песочнице и отслеживает системные вызовы, запущенные процессы и действия в сети, а также извлекает подозрительные текстовые строки. Для двоичных файлов и других исполняемых файлов, т.е. там, где вы даже не можете посмотреть на фактический код высокого уровня, гибридный анализ решает, является ли ПО вредоносным или просто подозрительным на основе его активности во время выполнения. И после этого уже оценивается образец.

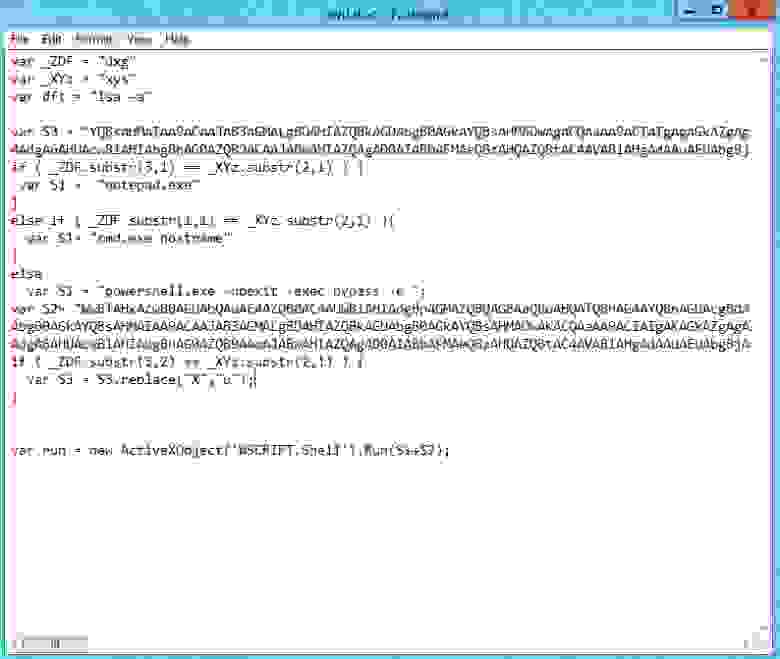

В случае с PowerShell и другими образцами сценариев (Visual Basic, JavaScript и т. д.), я смог увидеть и сам код. Например, я наткнулся на такой PowerShell экземпляр:

Вы также можете запустить PowerShell в кодировке base64, чтобы избежать обнаружения. Обратите внимание на использование Noninteractive и Hidden параметров.

Вникай глубже

Я декодировал наш PS-сценарий с помощью этого метода, ниже представлен текст программы, правда слегка мной модифицированный:

Заметьте, что скрип был привязан к дате 4 сентября 2017 и передавал сессионные cookies.

Для чего это нужно?

Для программного обеспечения безопасности, сканирующего журналы событий Windows или файерволла, кодировка base64 предотвращает обнаружение строки «WebClient» по простому текстовому шаблону в целях защиты от выполнения такого веб-запроса. И так как все «зло» вредоносного ПО затем загружается и передается в наш PowerShell, этот подход таким образом позволяет полностью уклоняться от обнаружения. Вернее, это я так думал сначала.

Оказывается, с включением продвинутого логирования журнала Windows PowerShell (см. мою статью ) вы сможете увидеть загруженную строку в журнале событий. Я (как и другие ) считаю, что Microsoft следует включить данный уровень ведения журнала по умолчанию. Поэтому при включенном расширенном логировании мы увидим в журнале событий Windows выполненный запрос загрузки из PS скрипта по примеру, который мы разобрали выше. Поэтому имеет смысл его активировать, согласны?

Добавим дополнительные сценарии

Часто сам сценарий Visual Basic обфусцируется так, что он свободно уклоняется от антивирусов и других сканеров вредоносных программ. В духе уже изложенного, я решил в качестве упражнения закодировать приведенный выше PowerShell в JavaScript. Ниже результаты моей работы:

Обфусцированный JavaScript, прячущий наш PowerShell. Реальные хакеры делают это на раз-два.

Значок JS отображается только в иконке в виде свитка. Неудивительно, что многие люди будут открывать это вложение, думая, что это Word-документ.

В моем примере я изменил приведенный выше PowerShell, чтобы загрузить сценарий с моего веб-сайта. Удаленный сценарий PS просто печатает «Evil Malware». Как видите, он совсем не злой. Конечно, реальные хакеры заинтересованы в получении доступа к ноутбуку или серверу, скажем, через командую оболочку. В следующей статье я покажу, как это сделать, используя PowerShell Empire.

Надеюсь, что для первой ознакомительной статьи мы не слишком глубоко погрузились в тему. Теперь я позволю вам перевести дух, и в следующий раз мы начнем разбирать реальные примеры атак с использованием fileless-малвари без лишних вводных слов и подготовки.

Что такое Malware и как его удалить?

Malware – это вредоносное программное обеспечение, которое специально создается для того, чтобы нанести урон системе.

Термином Malware вредоносные программы объединяются в группу программ, которые гораздо более опасны, чем единичные вирусы. Классифицируется Malware в зависимости от того, как он запускается, как работает и как распространяется.

Чем отличается Malware от обычного вируса

Стратегия действия Malware отличается от вируса тем, что Malware вызывает нестандартное поведение системы и долго может оставаться незамеченным. Такая прога может быть создана для намеренного причинения вреда системе, а также для создания среды, подходящей для размножения других компьютерных вирусов или троянов, ворующих информацию с компьютера.

Как происходит заражение Malware

Malware должен запуститься. Для того, чтобы запуск состоялся, Malware маскируется, присоединяясь к интересному контенту, например, картинкам, видеороликам, анимированным GIF-картинками и очень часто прячется в видео и картинках для взрослых.

Профилактика заражения Malware

Без помощи владельца в компьютер Malware попасть не в состоянии. Для того, чтобы просочиться в систему, Malware приходится использовать любые средства одурачивания своих жертв, чтобы они запустили его на своем ПК.

Основная рекомендация, которая гарантирует более-менее безопасную работу, включает правило обязательного антивирусного сканирования каждого нового файла или вложения в электронное письмо перед его открытием или запуском.

Может и ваш компьютер «болен» Malware

Malware представляет собой постоянную опасность для корпоративных сетей. На текущий момент Malware разносится с неумолимой скоростью и самыми разнообразными способами. Вполне возможно, что и ваш ПК поражен им. Что можно с этим поделать?

Если случилось так, что ваш компьютер получил это зловредное ПО, то не стоит устанавливать новую версию Windows. Лучше сначала попытаться избавиться от Malware самостоятельно, либо, если вы не уверены в своих силах, вам понадобится антивирусное программное обеспечение.

Существуют настолько хорошо защищенные Malware, что их практически нельзя удалить, если они запущены. Стоит отметить, что многие из anti-Malware сервисов могут удалить лишь половину «инфекций», поэтому нужно использовать сразу несколько продуктов, чтобы быть уверенными в максимально полной очистке системы.

Следы Malware в работе вашей системы

Как самому проверить компьютер на зараженность Malware

Поиск резидентных программ

Резидентные программы — это такие процессы, которые работают и остаются в памяти после их исполнения. Такая форма дает возможность программе Malware иметь постоянный доступ к данным и, не спуская глаз, следить за всеми происходящими в системе событиями.

Помогут обнаружить резидентного Malware в памяти обычные системные утилиты, такие, как менеджер задач – Task Manager, вызываемый комбинацией клавиш Ctrl+Alt+Del. После ее вызова появится диалоговое окно, где в виде списка отобразятся все работающие на текущий момент задачи. Нужно проверить этот перечень на предмет наличия в нем резидентного процесса с присоединенным Malware.

Риск самостоятельного выполнения такой манипуляции по незнанию довольно высокий. Закрытие важной резидентной программы, которая критично влияет на системную работу, может вызвать даже «синий экран смерти» или запустить перезагрузку. Ответить однозначно на вопрос о том, действительно ли конкретная резидентная программа не относится к работе системы, даже не всем профессионалам и гикам под силу. Можно поковыряться в руководстве по ОС, или поискать незнакомую программу из списка менеджера задач в интернете. Если по результатам поисковых мероприятий вы не нашли ничего существенного, или каких-либо указаний на то, что перед вами зловредный Malware, лучше не трогайте этот процесс.

Поддельные имена процессов

Malware очень часто берет себе имена процессов, которые чрезвычайно похожи на имена стандартных процессов. В данном случае глядя на него, вы можете подумать, что это нормальный процесс, однако это будет не так. К примеру, вместо процесса WSOCK23.dll, который отвечает за обработку функций сокетов, можно увидеть поддельный процесс WSOCK33.dll. Другие варианты предусматривают похожие формы подмены, похожие на те, которые используются при фишинге сайтов, когда визуально символы похожи друг на друга и их подмена на первый взгляд не видна. Например, KERNE132.dll – на самом деле будет подделкой, тогда как в правильном процессе вместо 1 (единицы) должна стоять буква L – KERNEL32.dll. Правильное местонахождение этого файла – в папке Windows\System32, но некоторые Malware кладут его в другое место – в папку Windows\System.

Закрытая программа висит в памяти

Можно удостовериться, не зависла ли в памяти уже закрытая программа, в том месте, где ее уже давно быть не должно.

Еще может быть вариант, когда программа в памяти держит несколько копий себя, хотя никакого сервиса на текущий момент с таким названием пользователь не запускал.

Закройте все приложения, и если после этого, проверяя объем занятой памяти, вы видите, что какой-то сервис занял почти все ресурсы, его стоит проверить, и особенно это подозрительно, если активность памяти такого ресурса никак нельзя просчитать.

Как Malware получает котроль над системой

Для работы Malware требуется, чтобы пользователь его запустил, и это – только первый шаг. Достаточно часто Malware использует другие методы, чтобы предоставить себе наиболее вероятную гарантию хотя бы на единоразовый запуск в каждой из сессий работы системы. Для Malware исключительно важно производить запуск себя и резидентно присутствовать в памяти. И удобнее всего Malware прописываться при загрузке компьютера, а также при инициализации и переконфигурации системы.

Основные места обитания Malware – файлы command.com, autoexec.bat и config.sys, файлы конфигурации в системах DOS и Windows при загрузке по стандартной схеме. Кроме того, часто Malware прячется в файлах главных шаблонов офисных приложений Word и Excel – Normal.dot и XLStart.

Опасность: Malware подменяет ключи реестра

Новейшие Malware отыскали для себя изощренные методы и пути установки себя в систему, обеспечивая себе запуск с высокой вероятностью. Один из способов – добавление или изменение ключей реестра. Реестр – это самое удобное для Malware место, где хранятся конфигурационные системные настройки. Он включает в себя перечень ссылок на сервисы, которые должны быть запущены при старте работы системы.

Как проверить реестр на наличие Malware вручную

Вызовите просмотр реестра через «Пуск»- и введите вручную в открывшемся поле для поиска «regedit».

Предупреждение: находясь в списке ключей реестра, следует себя вести очень осторожно. Какое-либо удаление или некорректное изменение ключа реестра, как и в случае, когда вы проверяете процессы памяти, может закончиться проблемами в работе системы.

Вы увидите открывшийся список папок ключей реестра. Перед любыми манипуляциями с реестром стоит сделать резервную копию ключа реестра. Для этого кликните мышкой по файлу ключа или папке реестра, и в появившемся контекстном меню выберите «Экспортировать».

Теперь, когда вы создали резервную копию, можно что-то делать с файлами реестра. Найдите ветвь, которая хранит ключи для автозапуска:

Начните смотреть с Wonlogon, там часто встраиваются вирусы в автозагрузку.

Чтобы проверить файл, правой кнопкой мыши кликните на него, выберите «Свойства» (Properties) и внимательно посмотрите в текст содержимого в закладке «Version». Здесь графы «Company» и «Product Version» часто предоставляют массу информации. Если срока реестра не содержит полного пути к файлам, она соответствует тем файлам, которые находятся в директории Windows, Windows\System32 и Windows\System.

Проверьте также скрытые файлы и папки

Иногда Malware прячутся в скрытых папках. В таком случае нужно включить отображение скрытых файлов и папок через «Пуск»-«Панель Управления»-«Параметры папок» и там во вкладке «Вид» графе «Дополнительные параметры» поставить точку «Скрытые файлы и папки»-«Показывать скрытые файлы, папки и диски».

В папках могут содержаться странные строки, например, названия компаний с ошибками, ошибки грамматики и др. Все это дает повод для детального исследования такого приложения. О каждом из них можно найти информацию в сети, и если вы обнаружите след злонамеренной программы, смело удаляйте такие ссылки.

Еще Malware может получить системный контроль вследствие подмены ассоциаций для запуска каких-либо файлов определенными программами в ключе реестра HKEY_CLASSES_ROOT.

Способы борьбы с Malware

Методы борьбы с Malware совершенствуются каждый день, но разработчики этого вредного ПО тоже не дремлют. Они придумывают все более хитрые способы, которые помогают им обойти все системы безопасности и скрыться от анти-Malware программ. ТОП 4 лучшего антивирусного ПО 2016 года смотрите здесь

Быть полноценным и защищенным жителем киберпространства нужно учиться, и для этого лучше знать о своих врагах – вирусном ПО все. Теперь и вы знаете о том, что такое Malware, с чем его едят и как с ним бороться. Берегите свой компьютер и расскажите нам о своем опыте удаления Malware в комментариях к данной статье.

Вредоносная программа (буквальный перевод англоязычного термина Malware, malicious — злонамеренный и software — программное обеспечение, жаргонное название — «малварь» ) — злонамеренная программа, то есть программа, созданная со злым умыслом и/или злыми намерениями.

http://ru.wikipedia.org/wiki/Malware

С malware может столкнуться каждый, и в данный момент многие компании работают для создания мер борьбы против них. Если ваш компьютер заражён malware, вместо того чтобы устанавливать новую версию Windows на свой компьютер, вы можете попытаться удалить это зловредное ПО. Для этого вам понадобится антивирус и anti-spyware программное обеспечение.

Главные фазы удаления:

— создание резервной копии;

— приостановка работы malware;

— поиск и устранение других ошибок;

— удаление malware;

— защита компьютера от malware в реальном времени.

Некоторые malware настолько хорошо защищены, что их почти невозможно удалить, в то время как они запущены. Но с помощью специальной программы, регулирующей автозапуск программ, вы сможете предотвратить запуск зловредного программного обеспечения и полностью его удалить. Надо отметить, что некоторые из anti-malware продуктов способны удалить только половину инфекций, поэтому рекомендуем использовать сразу несколько подобных программ для большей гарантии полной очистки системы. Чтобы предотвратить распространение malware инфекции в будущем, изучите меры борьбы с ними, которые вы сможете найти на сайтах, посвящённых этой теме.

Чтобы вы не смогли изменить параметры браузера, установленные malware программой, некоторые из них, бывает, просто удаляют или повреждают способность браузера к изменению в меню инструментов и на панели управления. Если вы пытаетесь изменить домашнюю страницу браузера, и вам это не удаётся, то вероятнее всего это происходит от воздействия malware. То же самое можно сказать и в случае, если вы пытаетесь открыть сайт антивируса или другой сайт созданный для безопасности компьютера, и не можете этого сделать. Ещё один признак зловредного ПО: появляются различные окна и объявления, даже во время автономной работы. Цель malware: установка на компьютере жертвы и сбор личных данных, например, сведения об учётной записи кредита или номер кредитной карточки.

В то время как методы борьбы с malware совершенствуются, разработчики этого зловредного ПО находят всё более изощрённые методы, позволяющие им устанавливать свои программы на компьютер конечного пользователя и скрываться от анти-malware программ. Например, ошибки безопасности в программе Winamp в пределах MP4-расшифровки позволяют разработчикам зловредных программ устанавливать свои malware на ПК пользователей, использующих Winamp 5 версии. При установке этой программы на компьютер, она создаёт поддельные файлы и ключи реестра Windows, которые являются полностью безопасными, но определяются программой в качестве malware. Таким образом, в то время как ваш компьютер абсолютно чист, эта программа будет находить файлы и записи реестра Windows и объявлять, что они связанны с malware.

Существует множество типов вредоносных программ, включая компьютерные вирусы, червей, троянских коней, программы-вымогатели, шпионскоеПО, рекламноеПО, вредоносное программное обеспечение, очистители и программы-запугиватели. Стратегии защиты от вредоносных программ различаются в зависимости от типа вредоносных программ, но большинству из них можно помешать, установив антивирусное программноеобеспечение, брандмауэры, применяя регулярные исправления для уменьшения числа атак нулевого дня, защищая сети от вторжений, регулярно создавая резервные копии и изолируя зараженные системы. Вредоносное ПО в настоящее время разрабатывается для обхода алгоритмов обнаружения антивирусного программного обеспечения. [7]

Содержание

1История

2Цели

3Типы

3.1Троянский конь

3.2Руткиты

3.3Бэкдоры

3.4Инфекционное Вредоносное ПО

3.4.1Червь

3.4.2Вирус

3.5Вирус-вымогатель

3.5.1Вымогатели с блокировкой экрана

3.5.2Вымогатели на основе шифрования

3.6Серая посуда

3.6.1Потенциально нежелательная программа (PUP)

4Уклонение

5Риски

5.1Уязвимое программное обеспечение

5.2Чрезмерные привилегии

5.3Слабые пароли

5.4Использование одной и той же операционной системы

6Смягчение

6.1Антивирусное / антивирусное программное обеспечение

6.1.1Защита в реальном времени

6.1.2Песочница

6.2Сканирование безопасности веб-сайта

6.3Разделение Сети

6.4Изоляция»воздушного зазора» или «параллельная сеть»

7См. также

8Ссылок

9Внешние ссылки

История

Основная статья: История компьютерных вирусов

Дополнительная информация: Хронология компьютерных вирусов и червей

Понятие самовоспроизводящейся компьютерной программы восходит к первоначальным теориям о работе сложных автоматов. [8] Джон фон Нейман показал, что теоретически программа может воспроизводить саму себя. Это представляло собой правдоподобный результат в теории вычислимости. Фред Коэн экспериментировал с компьютерными вирусами и подтвердил постулат Неймана, а также исследовал другие свойства вредоносных программ, такие как обнаруживаемость и самообман, используя элементарное шифрование. Его докторская диссертация 1987 года была посвящена компьютерным вирусам. [9] Комбинация криптографических технологий как часть полезной нагрузки вируса, использующая его в целях атаки, была инициализирована и исследована с середины 1990-х годов и включает в себя первоначальные программы-вымогатели и идеи уклонения. [10]

До того, как доступ в Интернет получил широкое распространение, вирусы распространялись на персональных компьютерах, заражая исполняемые программы или загрузочные секторы гибких дисков. Вставляя свою копию в инструкции машинного кода в этих программах или загрузочных секторах, вирус заставляет себя запускаться всякий раз, когда запускается программа или загружается диск. Ранние компьютерные вирусы были написаны для Apple II и Macintosh, но они получили более широкое распространение с доминированием IBM PC

Процесс Antimalware Service Executable грузит систему Windows 10? Как исправить

Если вы используете Защитник Windows в Windows 10 и заметили высокую нагрузку на процессор на протяжении нехарактерно длительного периода времени, то знайте, что данную ситуацию можно исправить.

В данной статье мы привели несколько простых шагов, которые позволят предотвратить повышенное потребление системных ресурсов со стороны Antimalware Service Executable и оптимизировать работу данной службы.

Для чего нужен процесс msmpeng.exe или Antimalware Service Executable?

Если вы используете Защитник Windows в качестве основной антивирусной защиты, то открыв Диспетчер задач (Ctrl+Shift +Esc) на вкладке “Процессы” вы обнаружите процесс под названием Antimalware Service Executable и соответствующий файл MsMpEng.exe.

Данный процесс позволяет Защитнику Windows выполнять мониторинг компьютера на предмет угроз и обеспечивать защиту от вредоносных объектов и кибератак в режиме реального времени. С другой стороны, именно данный процесс может стать причиной несоразмерно большой нагрузки на процессор.

Еще одна функция Защитника Windows, которая может приводить к снижению быстродействия системы — это полная проверка, во время нее анализируются все файлы на вашем компьютере. Для выполнения полной проверки активно требуется процессорная мощность, и в ряде случаев данный процесс может использовать все доступные ресурсы системы. Все это приводит к зависаниям, задержкам, потери отзывчивости и другим нарушениям работоспособности системы.

Конечно, все антивирусные программы потребляют некоторое количество системных ресурсов, но Защитник Windows в этом плане отличается особой «прожорливостью». Стандартный антивирус Windows 10 может потреблять излишнее количество процессорной мощности на протяжении длительного времени и инициировать полную проверку компьютера, даже когда вы встаете с утра и пытаетесь быстренько проверить почту или новости на веб-сайте.

Хотя данное поведение Защитника Windows действительно раздражает, очень важно, чтобы вы не отключали его полностью, не установив предварительно альтернативное антивирусное решение. В конечном итоге, именно Защитник Windows пытается встать на пути между вами и киберпреступниками. Просто позвольте программе безопасности выполнять свои задачи, а затем выполните данные шаги, чтобы предотвратить потенциальные проблемы:

Шаг 1. Измените расписание проверок Защитника Windows

В большинстве случаев высокое потребление оперативной памяти процессом Antimalware Service Executable связано именно с проведением полного сканирования системы. Рекомендуется запланировать проверки таким образом, чтобы вероятность почувствовать потерю процессорной мощности была минимальной.

Шаг 2. Добавьте Antimalware Service Executable в список исключений Защитника Windows

Во время своих проверок, Защитник Windows проверяет абсолютно все файлы на компьютере, в том числе файлы самого антивируса. Это приводит к некоторым необычным взаимодействиям и становится причиной зависания системы. Чтобы предотвратить подобные ситуации, вы можете дать Защитнику Windows инструкцию исключить собственные файлы из графика полного сканирования системы.

Шаг 3. Отключите Защитник Windows

Если первые два шага не помогли устранить проблему, то стоит рассмотреть полное отключение Защитника Windows. Обратите внимание, что в этом случае вы остаетесь уязвимы к различным видам атак, поэтому критически важно установить замещающий продукт перед удалением Защитника Windows.

Шаг 4. Проверьте систему на вредоносные заражения

Существует вероятность, что высокая активность Защитника Windows связана с заражением системы вирусами и другими видами вредоносного ПО. Запустите полную проверку системы, используя сторонний антивирусный сканер, например Dr.Web CureIt!, Malwarebytes Free или Emsisoft Emergency Kit. Независимое сканирование поможет выявить установленные в системе вредоносные приложения, удаление которых позволит вернуть высокое быстродействие системе.

Защитник Windows — это очень полезный инструмент безопасности, особенно учитывая тот факт, что он поставляется бесплатно с операционной системой. Побочным эффектом его работы может стать серьезное замедление производительности ПК. Используя приведенные в данном руководстве инструкции, вы сможете оптимизировать работу Antimalware Service Executable и восстановить высокую скорость работы системы.