Вредонос QSnatch атакует сетевые накопители QNAP

QSnatch способен похищать учетные данные пользователей.

Производитель сетевых систем хранения данных компания QNAP предупредила своих клиентов от продолжающейся вредоносной кампании, в ходе которой киберпреступники заражают NAS-устройства вредоносным ПО QSnatch, способным похищать учетные данные пользователей.

Исследователи из Национального центра кибербезопасности Финляндии (National Cyber Security Centre of Finland, NCSC-FI) обнаружили в конце октября нынешнего года тысячи NAS-устройств QNAP, зараженных вредоносом QSnatch. Вредоносное ПО собирает и отфильтровывает учетные данные пользователей, обнаруженные на скомпрометированных устройствах, а также загружает вредоносный код с C&C-серверов. QSnatch внедряется в прошивку накопителей, при этом вредоносный код «запускается как часть обычных операций на устройстве». После компрометации устройства вредоносная программа использует «алгоритмы генерации домена для получения дополнительного вредоносного кода с C&C-серверов».

Вредонос запускается с системными правами на зараженных устройствах и может модифицировать скрипты cronjob и init, предотвращать обновление прошивки путем полной перезаписи источников обновлений, запретить запуск QNAP MalwareRemover App, извлекать имена пользователей и пароли и отправлять их на C&C-сервер, загружать новые функции для дальнейшей работы.

QNAP рекомендует пользователям как можно скорее установить последнюю версию приложения Malware Remover для QTS, работающей на NAS-устройствах компании, в частности речь идут о выпусках Malware Remover 3.5.4.0 и 4.5.4.0, которые теперь способны удалять QSnatch.

Напомним, это не первая атака на NAS-устройства в нынешнем году. В июле компании QNAP и Synology предупредили пользователей об атаках с использованием вымогательского ПО eCh0raix на сетевые накопители. Вредонос компрометирует устройства путем брутфорса и эксплуатации известных уязвимостей.

Сетевые хранилища QNAP атаковало вредоносное ПО для майнинга криптовалют

Компания QNAP сообщила, что все её сетевые хранилища данных (NAS) стали целью злоумышленников, которые устанавливают на устройства вредоносное программное обеспечение для майнинга криптовалют. И пусть вычислительные мощности NAS не столь высоки, но когда их очень много, это может обеспечить высокую скорость добычи криптовалюты.

Истчоник изображения: Shutterstock

QNAP сообщает, что после заражения NAS загрузка центрального процессора становится чрезвычайно высокой. При этом вредоносный процесс [oom_reaper] может занимать около 50 % от общего использования процессора. Как упоминалось выше, устройства NAS оснащаются не самыми мощными компонентами — даже флагманские продукты QNAP построены на процессорах Intel Celeron начального уровня. Поэтому потеря половины вычислительной мощности из-за вредоносных программ для майнинга может привести к ощутимому падению производительности.

QNAP не представила дополнительных сведений о том, как распространяется вредоносное ПО, когда оно появилось впервые и сколько её продуктов было взломано по состоянию на сегодняшний день. Компания заявляет, что пользователям, которые подозревают, что их NAS была взломана, стоит перезагрузить своё устройство. Сообщается, что это может удалить вредоносное ПО. QNAP заявила, что защитить устройства можно выполнив следующие действия:

Сообщается, что [oom_reaper] — далеко не первая вредоносная программа, нацеленная на продукты QNAP. Для заражения NAS-хранилищ также использовались различные программы-вымогатели, такие как Muhstik, Qlocker, eCh0raix, AgeLocker и многие другие.

QNAP NAS Community Forum

Malware Remover error message

Malware Remover error message

Post by DanielUK » Wed Oct 18, 2017 3:43 pm

I got a notification of a new update to Malware Remover in the App Center, and installed it today: it’s now at v2.3.0.

When the Malware Remover scan runs, it returns an error «[Malware Remover] Scan failed, error =1»

I have two TS253As and a TS453A, all at Firmware 4.3.3.0299 Build 20170901, but only one TS253A reports this. Before the update to v2.3.0, Malware Remover 2.2.1 ran OK without detecting any problems at 3am every morning

Re: Malware Remover error message

Post by dolbyman » Wed Oct 18, 2017 9:29 pm

Re: Malware Remover error message

Post by Trexx » Wed Oct 18, 2017 9:39 pm

There is a code bug it appears in the 2.3 release related do the «container» scanning component that causes a stack fault. I have submitted a ticket to QNAP on this.

From what I can tell, the bug appears to be related to not properly trapping when system’s DON’T have container station installed.

Model: TS-877-1600 FW: 4.5.3.x

QTS (SSD): [RAID-1] 2 x 1TB WD Blue m.2’s

Data (HDD): [RAID-5] 6 x 3TB HGST DeskStar

VMs (SSD): [RAID-1] 2 x1TB SK Hynix Gold

Ext. (HDD): TR-004 [Raid-5] 4 x 4TB HGST Ultastor

RAM: Kingston HyperX Fury 64GB DDR4-2666

UPS: CP AVR1350

Re: Malware Remover error message

Post by FurbyPA » Sun Oct 22, 2017 8:58 am

Re: Malware Remover error message

Post by raf0mar » Sun Oct 22, 2017 3:53 pm

Re: Malware Remover error message

Post by DanielUK » Mon Oct 23, 2017 6:19 pm

My Malware Remover is now scanning without errors again: QNAP replied and asked me to install the «QNAP Diagnostic Tool» app, and to send them the log dump that it produced. After I did that, they replied with the instructions/requests below:

1) Please run check file sytem and remove Malware Remover.

2) Please reboot your NAS

4) Once the firmware is re-updated, please reinstall Malware Remover.

I only did step 1 and it’s now working.

I had trouble finding the option to do the check though, so note it down here in case others have the same trouble:

— Log into NAS

— Open Storage Manager

— Click Storage Space in the menu on the left

— Click the ‘down’ arrow beside Storage Pool 1 to show DataVol1, and select it

— Click Manage at the top right

— In the » DataVol1 Management» window, click the Actions button

— Select Check File System

I hope this helps some/all of the other people who’ve been getting the same «Scan failed, error = 1» message.

Re: Malware Remover error message

Post by DM Sheffield » Tue Oct 24, 2017 8:10 am

I am having the same issue and tried the steps above and it did not work for me. I submitted a ticket also.

Malware Remover 2.3.0

«Scan failed, error = 1»

Qnap-User Since 2011

TS-469 Pro

QTS 4.3.3.0299 Build 20170901

Re: Malware Remover error message

Post by paulsondervan » Tue Oct 24, 2017 4:13 pm

Re: Malware Remover error message

Post by simonparish » Wed Oct 25, 2017 8:21 pm

sending a help desk ticket

Re: Malware Remover error message

Post by simonparish » Thu Oct 26, 2017 12:54 am

Re: Malware Remover error message

Post by aspomwell » Thu Oct 26, 2017 5:27 am

Re: Malware Remover error message

Post by DM Sheffield » Thu Nov 02, 2017 5:25 am

Qnap help desk had R & D make a custom Malware remover app for my system and I installed it today, It installed and scanned with no errors.

I would think they are getting ready to release a new version in the near future.

I’ll report back after it has run tonight at 3:00a

«Thanks Qnap for your support»

Qnap-User Since 2011

TS-469 Pro

QTS 4.3.3.0299 Build 20170901

Re: Malware Remover error message

Post by Brauni » Thu Nov 02, 2017 7:59 am

My Malware Remover is now scanning without errors again: QNAP replied and asked me to install the «QNAP Diagnostic Tool» app, and to send them the log dump that it produced. After I did that, they replied with the instructions/requests below:

1) Please run check file sytem and remove Malware Remover.

2) Please reboot your NAS

4) Once the firmware is re-updated, please reinstall Malware Remover.

I only did step 1 and it’s now working.

I had trouble finding the option to do the check though, so note it down here in case others have the same trouble:

— Log into NAS

— Open Storage Manager

— Click Storage Space in the menu on the left

— Click the ‘down’ arrow beside Storage Pool 1 to show DataVol1, and select it

— Click Manage at the top right

— In the » DataVol1 Management» window, click the Actions button

— Select Check File System

I hope this helps some/all of the other people who’ve been getting the same «Scan failed, error = 1» message.

Новости

Ответ на атаки программы-вымогателя Qlocker: меры по обеспечению безопасности QNAP NAS

Компания QNAP отвечает на появление программ‑вымогателей Qlocker и eCh0raix, которые атакуют NAS‑системы и шифруют хранящиеся данные с целью выкупа — всем пользователям настоятельно рекомендуется незамедлительно установить последнюю версию приложения Malware Remover и запустить сканирование на наличие вредоносных программ. Также через веб‑интерфейс необходимо обновить до последней доступной версии приложения Multimedia Console, Media Streaming Add‑on и Hybrid Backup Sync, чтобы обеспечить дополнительную защиту сетевого накопителя от возможных атак.

Обновленная версия Malware Remover для операционных систем QTS и QuTS hero обнаруживает и деактивирует различные вредоносные программы, в том числе Qlocker и eCh0raix. Если данные уже зашифрованы или находятся в процессе шифрования программами‑вымогателями, NAS нельзя выключать. Рекомендуем немедленно запустить сканирование в приложении Malware Remover последней версии, а затем обратиться в службу технической поддержки QNAP.

Всем пользователям рекомендуется произвести следующие действия:

Чтобы обеспечить целостность и безопасность хранящихся данных следует выполнить резервное копирование или повторное резервное копирование на съемный носитель, другой сетевой накопитель или облачное хранилище.

Группа реагирования на инциденты, связанные с безопасностью продуктов QNAP (PSIRT), постоянно отслеживает и анализирует данные, чтобы предоставлять актуальную информацию и обновлять программное обеспечение.

QNAP призывает всех пользователей периодически выполнять вышеупомянутые действия, проверять и устанавливать обновления программного обеспечения для защиты устройств от вредоносных воздействий. Также QNAP делится передовом опытом по повышению информационной безопасности с другими разработчиками решений и ПО. Работая вместе над угрозами кибербезопасности, мы делаем Интернет более безопасным для всех.

Устройства Qnap снова находятся под атаками. На этот раз на них проникает вымогатель Qlocker

Linux для хакера

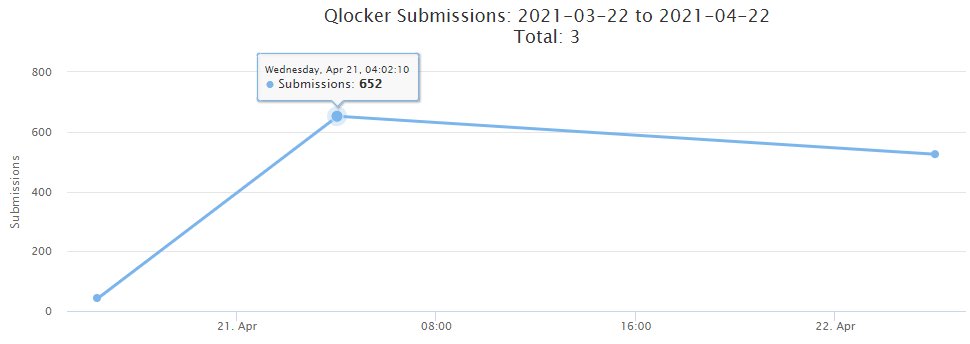

В начале текущей недели ИБ-специалист и создатель сервиса ID-Ransomware Майкл Гиллеспи предупредил о появлении нового шифровальщика Qlocker, нацеленного на устройства компании Qnap.

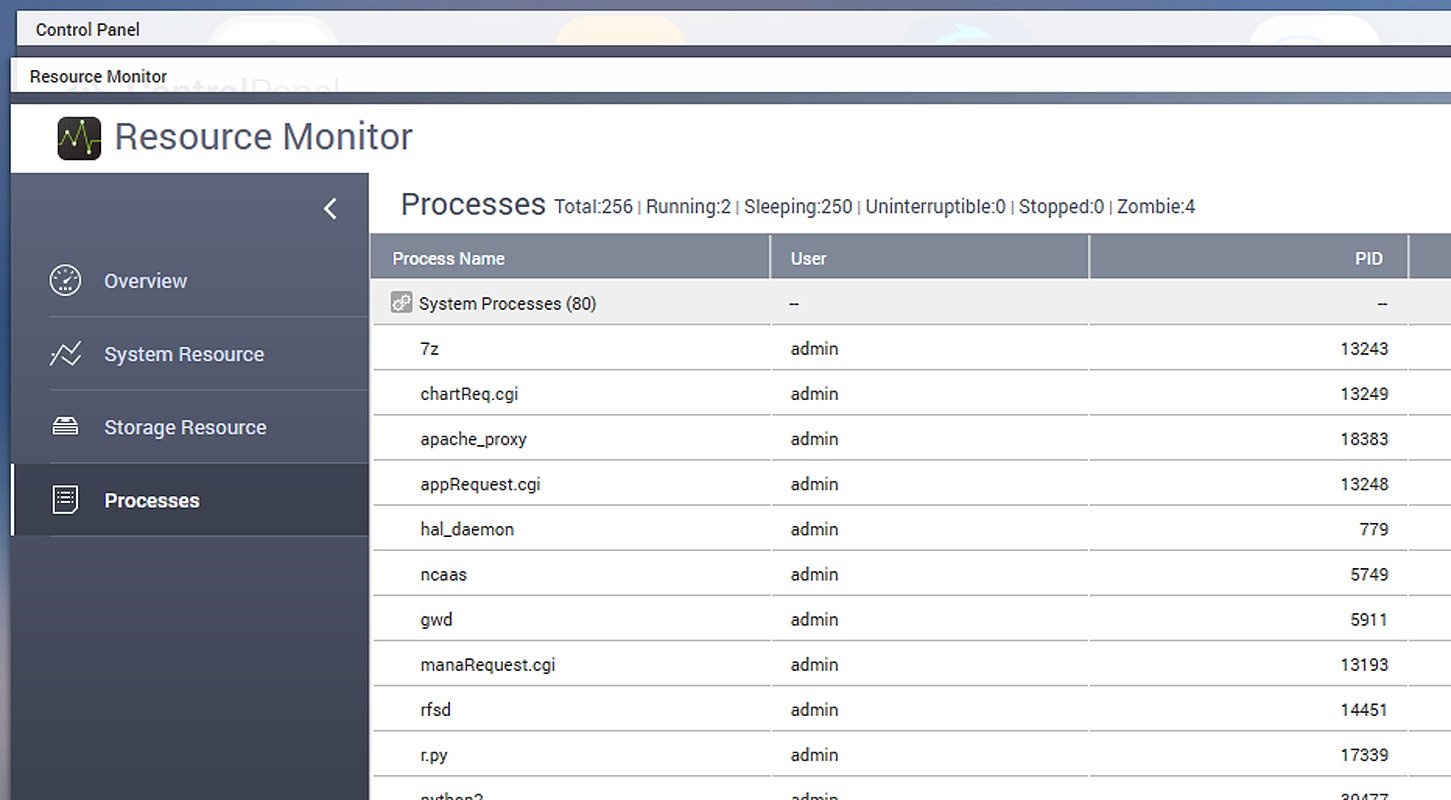

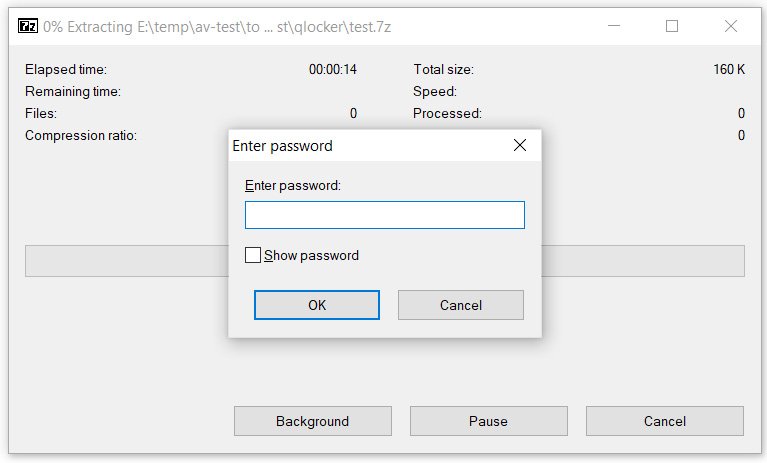

Создатели Qlocker используют 7-zip и перемещают файлы на устройствах Qnap в архивы, защищенные паролем. Так, сначала файлы оказываются заблокированы, а QNAP Resource Monitor отображает многочисленные процессы «7z».

Издание Bleeping Computer пишет, что жертвам предлагается заплатить 0,01 биткойна (примерно 557,74 доллара), чтобы получить пароль для своих заархивированных файлов.

В начале недели ИБ-специалист Джек Кейбл нашел в малвари ошибку, которая позволяла пользователям бесплатно спасти свои файлы. Дело в том, что жертвы могли попросить идентификатор биткоин-транзакции у другого пострадавшего, который уже заплатил выкуп, и немного изменить его. Такие измененные идентификаторы все равно срабатывали на сайте злоумышленников, и жертвы получали пароль для расшифровки своих файлов.

Эксперт в частном порядке помогал людям получать пароли, а компания Emsisoft приняты меры для создания специальной справочной системы, которая помогала людям эксплуатировать эту брешь. Но, к сожалению, вскоре преступники тоже обнаружили баг и внесли исправления в свой код. Более этот метод не работает. Исследователь успел помочь примерно 50 пострадавшим.

Разработчики Qnap уже опубликовали бюллетень безопасности, посвященный этим атакам. Оказалось, что преступники использовали критическую уязвимость, которая позволяла им проникать на устройства Qnap NAS. А уязвимостей в своих сетевых устройствах производитель исправил сразу несколько.

Наиболее серьезная проблема получила идентификатор CVE-2021-28799 и была обнаружена в составе утилиты Hybrid Backup Sync (HBS), предназначенной для аварийного восстановления и резервного копирования данных. Баг представлял собой жестко закодированные учетные данные (то есть, по сути, бэкдор-аккаунт). Компания завила, что ошибка уже исправлена в новых версиях HBS, и рекомендует клиентам как можно скорее обновить ПО до актуальной версии:

c4.5.4: HBS 3 Hybrid Backup Sync 16.0.0419 и новее.

Хотя, казалось бы, проблема CVE-2021-28799 была устранена только вчера, в примечаниях к релизу версии 16.0.0415 сказано, что уязвимость исправлена почти неделю назад, 16 апреля 2021 года. Представители Qnap сообщили журналистам, что задержка раскрытия информации о баге потребовалась для подготовки и выпуска патчей для QuTS hero и QuTScloud HBS. Также в Qnap подчеркнули, что еще недавно команда безопасности PSIRT не обнаружила каких-либо доказательств активной эксплуатации этой уязвимости.

Также производитель исправил и две другие уязвимости, связанные с инъекциями команд в HBS, а также еще две критические проблемы: ошибку инъекций команд в QTS и QuTS hero (CVE-2020-2509), а также SQL-инъекции в Multimedia Console и Media Streaming Add-On (CVE-2020-36195). Эти баги тоже позволяли злоумышленникам получить полный доступ к NAS.

По мнению разработчиков, Qlocker использует какую-то их этих проблем для своих атак и шифрования данных на уязвимых устройствах.

Пользователям стоит как можно скорее обновить Multimedia Console, Media Streaming Add-on и Hybrid Backup Sync на своих устройствах, а также загрузить последнюю версию Malware Remover и проверить систему на наличие вредоносов.

Также рекомендуется изменить сетевой порт веб-интерфейса с 8080, установленного по умолчанию, на любой другой, и использовать надежные и уникальные пароли.

По данным экспертов и СМИ, за последнюю неделю участились атаки другого ранее известного шифровальщика, eCh0raix, так же нацеленного на Qnap NAS. Так, Майкл Гиллеспи сообщил изданию The Record, что авторы eCh0raix могли найти и использовать те же самые ошибки, что и операторы Qlocker, и именно этим объявляется недавний всплеск активности малвари.