Malicious — что за вирус

Очень часто на просторах Всемирной сети можно встретить пользователей, задающихся вопросом: «Malicious — что за вирус?» Подробному разбору данной темы и посвящен этот обзор.

Malicious в переводе с английского звучит как «злонамеренный» и, к удивлению многих людей, не является названием определенного вируса. Это семейство вредоносных программ, именуемое Malware (образованное от MALicious и softWARE) и созданное со злым умыслом.

Отличительные черты и вред

Зачастую все это зловредное семейство называют вирусами, однако это в корне неверно. Софт этой категории способен долгое время оставаться незамеченным и нацелен на создание условий нестандартной работы системы. Цели подобных «вредителей» могут быть самые разные:

И ни одна компания, разрабатывающая операционные системы, не может дать 100 % гарантии безопасности. Даже такие гиганты, как Microsoft и Apple.

Осуществляя роль «пропуска» или сам являясь вредоносной программой, этот «лазутчик» способен на следующее:

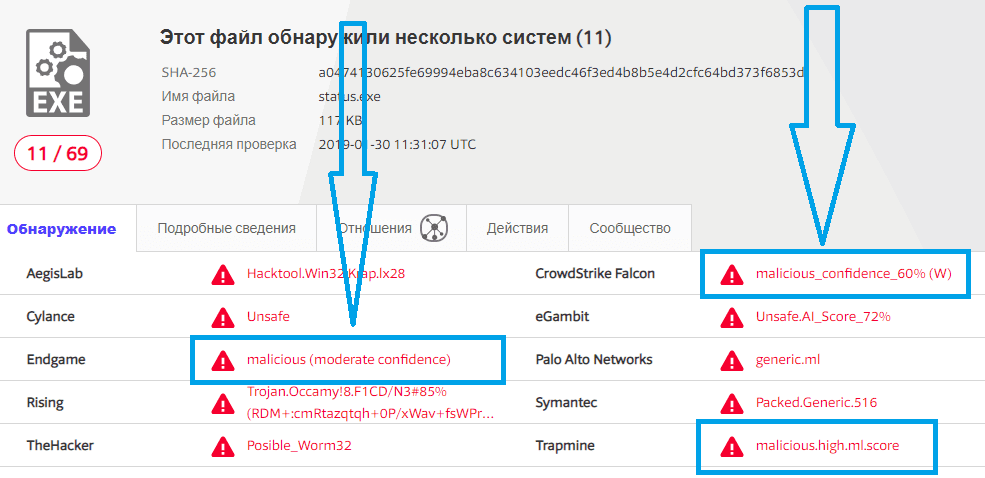

Сложность работы с этой категорией программ заключается в том, что файл при сканировании может иметь пометку «malicious confidence 90%», но при этом не быть вредоносным.

Заражение и профилактика

Чтобы вражеский софт, например malicious moderate ml score, запустился, пользователю необходимо самому произвести этот процесс. Именно по этой причине Malware обычно замаскирован под интересующий человека контент. Это могут быть тематические:

Без помощи пользователя программа попасть на компьютер не может. Поэтому основная рекомендация по профилактике заражения основывается на обязательном сканировании антивирусом всех поступающих на компьютер файлов. К числу последних также относятся вложения электронных писем.

Самостоятельное выявление

Если сложилось так, что в ваш компьютер проник «вредитель», то не стоит решать эту проблему переустановкой Windows. Для начала нужно попытаться избавиться от нежелательного гостя. Но стоит помнить, что некоторые представители такого софта, так называемые Empress Malware (элита вредоносных программ), имеют хорошую защиту и их удаление практически невозможно.

При обнаружении маркеров наличия вражеского софта необходимо начать с проверки и поиска зараженных участков.

Способы борьбы

Чтобы полностью избавиться и исключить процесс, называемый в профессиональной среде rebirth (с англ. перерождение), необходимо использовать комплекс борьбы с «вредителями»:

Последний софт представлен в самых различных вариациях. Он может быть направлен на выявление уже имеющихся вредителей или же на сканирование всего входящего трафика для предупреждения заражения компьютера.

Malicious – что это за вирус

Вирусных программ с каждым днем все больше, а сами они становятся “умнее”. Антивирусы тоже развиваются, совершенствуются алгоритмы распознавания и борьбы с новым вредоносным ПО, растет список наименований в базах. Во время процедуры поиска сканеры нередко указывают на файлы, включающие слово “Malicious”.

В статье расскажем что это за вирус и как очистить от него свой компьютер.

Чем опасен Malicious

Malicious – в переводе с английского языка означает “злонамеренный”, это общее название для вирусов, относящихся к “семейству” Trojan. Также это определение антивирусы могут давать софту, играм, файлам в архиве и другим программам, самостоятельно запускающим некоторые процессы на компьютере.

Что могут делать такие трояны.

– Самостоятельно активировать работу нужного кода или загружать из Интернета файлы.

– Вид «WIN Malicious Confidence» занимается отслеживанием действий пользователя в браузере с целью считывания логинов и паролей, данных cookies, истории.

– Эксплуатировать ресурсы Вашего компьютера для майнинга криптовалют.

– Формировать cmd-службы, работающие в фоновом режиме для загрузки страниц со спамом.

– На смартфонах считывать данные из справочника контактов и истории вызовов, а также получать доступ к банковским сервисам и картам.

Троянские вирусы легче остальных проникают на ПК, т.к. маскируются под легальные знакомые приложения или даже файлы операционной системы Windows. Злоумышленники внедряют опасный код в программу и загружают на ресурсы общего доступа. Человек скачивает софт, например, через торрент, дает согласие на установку и вместе с программой автоматически активирует вирус.

Среди троянов обсуждаемой группы особенно распространены:

– malicious.site — вредоносные сайты с вирусными программами;

– malicious.code — опасный код, прикрепленный к программе (которая сама по себе может быть вполне безобидной);

– malicious.moderate.ml.score;

– malicious.high.ml.score.

Нередко антивирусы ругаются на знакомую программу обозначая опасность как:

– static engine malicious;

– malicious moderate confidence;

– malicious behavior sb.

Обнаружение Malicious на компьютере

Как очистить компьютер от вируса Malicious

Не все приложения, определяемые антивирусом как Malicious являются вредоносными. Чтобы отнести программу к такому виду бывает достаточно наличия в ней некоторых дополнительных функций. Нередко опция «отслеживание местоположения» причисляется к разряду вредоносных. Если софт Вам нужен – поищите о нем и его опциях подробную информацию в Интернете. Внимательно просмотрите данные о списке выявленных опасностей, который предоставил сканер. Убедились, что опасности нет – отправьте в список исключений антивируса. Приложение, загруженное из сомнительных ресурсов следует удалить.

Как создатели вредоносного софта пытаются избежать его обнаружения: разбираем на примере Spy.GmFUToMitm

Специалисты экспертного центра безопасности Positive Technologies (PT Expert Security Center) обнаружили интересный образец вредоносного ПО, распространяющийся в китайском сегменте интернета. Этот софт используется, среди прочего, для осуществления MITM-атак, а главная его особенность заключается в сочетании различных техник ухода от детектирования. Мы решили разобрать их, чтобы показать, как разработчики вредоносного софта скрывают его активность.

С чего все началось

Система анализа сетевого трафика обратила наше внимание на то, что вредоносное приложение регулярно запрашивает изображение с включенным в него дополнительным контентом. Загрузка происходила с легитимного ресурса для хранения изображений — imgsa.baidu.com. К тому же, как выяснилось, это была картинка с зашкаливающим уровнем милоты 🙂 И как же кощунственно после этого выглядела попытка злоумышленников использовать его для сокрытия различных вредоносных нагрузок!

Рис. 1. Изображение, используемое для сокрытия факта доставки полезной нагрузки

Для начала, чтобы собрать исходные данные и сравнить образцы, мы организовали поиск похожих семплов — и обнаружили несколько. Это стало возможным благодаря характерным данным в сетевом взаимодействии и наличию у нас обширной базы вредоносного трафика. В частности, в сетевом трафике можно видеть явный паттерн, закономерность, заключающуюся в повторении одних и тех же действий со стороны вредоносного приложения.

Рис. 2. Сетевой трафик с отмеченными паттернами

Рис. 3. Зашифрованная конфигурация

Расшифровка данных

Расшифровываются полученные данные алгоритмом DES в режиме электронной кодовой книги ключом 0x6a 0x5f 0x6b 0x2a 0x61 0x2d 0x76 0x62, содержащимся в теле вредоносной программы. После расшифрования открытый текст представляет собой строки (рис. 4), каждая из которых содержит ссылку на изображение. Исходя из равенства MD5-хешей, это одно и то же изображение. Видимо, для устойчивости схемы доставки злоумышленники расположили одни и те же данные по разным адресам.

Рис. 4. Пример расшифрованной конфигурации загрузчика

Используя полученные данные, вредоносный загрузчик следующим этапом инициирует скачивание изображения. Отсекает от него первые 5120 байт (утенка и щенка) и использует только полезную нагрузку (рис. 5), которая следует сразу начиная с 5121-го байта.

Рис.5. Пример полезной нагрузки.

После расшифрования данных мы получили очередную конфигурацию формата, аналогичного тому, что был получен на первом шаге. То есть еще одну порцию ссылок на изображения, но на этот раз все MD5-хеши разные и в конце каждой строки есть суффиксы из двух символов:

Рис. 6. Второй набор ссылок и подозрительные суффиксы

Алгоритм работы вредоноса

Теперь это уже настоящие модули полезной нагрузки. Как выяснилось, два символа в конце каждой строки используются для выбора конкретного изображения, то есть конкретной полезной нагрузки. Сперва используется строка с суффиксом «AD» (рис. 7). Данный выбор уже предопределен на этапе создания вредоносной программы. То есть последовательность нагрузок задана заранее в виде двухзначных суффиксов.

Рис. 7. Выбор ссылки с суффиксом «AD»

Скачанное изображение уже содержит вредоносный модуль, это можно сказать хотя бы исходя из его размера. Данные все так же замаскированы под изображения и располагаются по такому же смещению в 5120 байт. Отбросив лишние байты, загрузчик извлекает, проверяет хеш-сумму и затем расшифровывает в PE-файл модуль под названием TkRep.dll.

Рис. 8. Пример зашифрованного модуля в теле изображения и его хеш-сумма

Данная библиотека подгружается во вредоносный процесс и первым делом проверяет среду, в которой запущен модуль:

Рис. 9. Проверка среды виртуализации

Проверяет среди запущенных процессов наличие процессов с именами devenv.exe, OLLYDBG.EXE, Dbgview.exe, windbg.exe, MSDEV.exe, Delphi32.exe, E.exe, PCHunter32.exe, PCHunter64.exe — а также наличие антивирусных средств.

Рис. 10. Проверка процессов

Делает стандартную проверку на отладку.

Рис. 11. Проверка запуска процесса в контексте отладчика

Проверяет наличие среди открытых пайпов тех, что указаны в таблице.

| \\.\FltMouseKb | \\.\GameGuard | \\.\GxWfpFlt |

| \\.\XxGamesFilter | \\.\GpeNetSafe | \\.\TeSafe |

| \\.\Sdriver | \\.\PowerChange | \\.\xspeed |

| \\.\gmMemProt | \\.\diafahbb |

Следующим шагом регистрирует инфицированный узел на сервере злоумышленников, отправляя POST-запросом протокола HTTP информацию о зараженном узле в зашифрованном виде (рис. 12).

Рис. 12. Запрос для регистрации на сервере злоумышленников

Примечательно то, что ответ от сервера всегда содержит одни и те же данные, и более того, клиентом учитывается только код ответа сервера.

Как вредоносный софт скрывает свою активность

В соответствии с заданной последовательностью полезных нагрузок переходим к изучению следующей. Ее суффикс — «AR». Клиент, в соответствии с существующей схемой, скачивает с сервиса хранения изображений Baidu Images очередную конкатенацию изображения с зашифрованной нагрузкой, расшифровывает модуль и запускает его в новом процессе со случайным именем. На наш взгляд, данная функциональность служит для придания вредоносному приложению вида безвредного. Часто это клиент онлайн-игры (рис. 13). И это была очередная техника маскировки.

Рис. 13. Интерфейс онлайн-игры

После проведения этого отвлекающего маневра вредоносный процесс переходит к стадии закрепления на инфицированном узле. Для этого он использует функциональность, схожую с функциональностью rootkit-программ. В частности, внедрение собственного защищенного драйвера в систему.

И вот как это происходит. Из расшифрованной конфигурации выбирается нагрузка с суффиксом «AE». Это библиотека TaskReportDLL.dll. У нее те же функции, как у библиотеки TkRep.dll из предыдущего этапа, — отправить информацию о системе и проверить наличие защитных средств.

Затем скачивается библиотека RealWorkDll.dll. Среди функций RealWorkDll.dll важным является скачивание драйвера, частично защищенного с помощью VMPROTECT, и PE-файла, который этот драйвер установит в системе.

Рис. 14. Путь к базе данных драйвера

Затем удаляются PE-файлы, используемые для установки драйвера, и на этом данный этап закрепления завершен.

Поиск по строке базы данных драйвера привел нас в репозиторий зеркала ресурса rootkit[.]com, в котором был обнаружен экземпляр руткита FUTo с соответствующим именем в пути — «objfre_wxp_x86» (рис. 14). В блоге нашей компании данный руткит рассматривался еще в 2006 году.

Рассмотрим подробнее работу в системе драйвера SDriverBlogx86, установленного модулем RealWorkDll.dll. На первом этапе в сеть уходят регистрационные данные клиента. В качестве запроса применяется POST, но теперь уже на порт с номером 8081 (рис. 15). Видимо, этот порт используется для приема данных, если активность на инфицированной системе достигла этапа активизации руткита «FUTo».

Рис. 15. Запрос на С2 от установленного в системе драйвера

Обращение на сервер злоумышленников происходит в зашифрованном виде, данные до шифрования представляют собой информацию о системе. Разделители полей данных, формат представления и количество полей совпадают у всех модулей (рис. 16).

Рис. 16. Информация о системе для идентификации зараженного узла

Далее механизм работы внедренного в систему драйвера совпадает с инициирующим загрузчиком — с той лишь разницей, что ссылки на изображения на этот раз запрашивались с порта для руткита и путь хранения конфигурации изменился с /koded на /qqwe. Возможно, это как-то связанно с сервисами qq.com и wechat.com.

Список модулей, который получает процесс, содержит список PE-файлов. Но в данном случае вместо двухбуквенного суффикса для выбора нагрузки в конце строки содержится ключ в виде имени файла:

Рис. 17. Конфигурация, получаемая закрепленным в системе драйвером

После загрузки изображений полезная нагрузка также расположена по смещению 5120 байт. Структура полезной нагрузки для установленного драйвера включает в себя ключ из предыдущего списка в виде имени файла, а затем сам PE-файл. В отличие от предыдущих этапов здесь полезная нагрузка не зашифрована.

Рис. 18. Полезная нагрузка, получаемая установленным в системе руткитом

Полученный модуль проверяет наличие процессов с именами devenv.exe, OLLYDBG.EXE, Dbgview.exe, windbg.exe, MSDEV.exe, Delphi32.exe, E.exe, PCHunter32.exe, PCHunter64.exe, а также процессы ZhuDongFangYu, 360Safe, 360Tray.

В процессе работы с помощью GET-запроса скачиваются сертификаты server.crt, server.key, server.der, startcom.crt.

Рис. 19. Запрос на получение сертификатов

Имена классов модуля для проведения MITM-атаки не оставляют сомнений о намерениях злоумышленников (рис. 20).

Рис. 20. Имена классов модуля для проведения MITM-атаки

Заключение

Данное вредоносное ПО состоит из загрузчика, файла маскировки, руткит-драйвера и модуля для проведения атаки «человек посередине». Для скрытой доставки полезной нагрузки ПО применяет технику сращивания данных с изображениями формата JPEG. Для командных серверов злоумышленники регистрируют имена в доменных зонах top, bid, а также на базе облачных платформ.

Вот какие методы маскировки активности использовали разработчики вредоносного софта:

Что такое malware? Типы вредоносного ПО. Фактора риска

Вредоносное ПО (анг. — malware, malicious software) — это общий термин, который может относиться к вирусам, червям, троянам, вымогателям, шпионским программам, рекламным ПО и другим видов вредоносного программного обеспечения.

Основное отличие вредоносных программ заключается в том, что они должны быть преднамеренно вредоносными. Любое программное обеспечение, которое непреднамеренно причиняет вред, не считается вредоносным.

Основная цель malware — нарушить нормальную работу устройства. Это нарушение может варьироваться в целях от показа объявлений на устройстве без согласия на получение корневого доступа к компьютеру.

Malware может попытаться скрыть себя от пользователя, чтобы спокойно собирать информацию, или она может заблокировать систему и просить выкуп.

В DDoS атаках вредоносные программы, такие как Mirai, воздействуют на уязвимые устройства, превращая их в ботов под контролем злоумышленника. После модификации эти устройства могут быть использованы для проведения DDoS-атак в составе ботнета.

Malicious software (вредоносное ПО) возникло в результате экспериментов и шалостей программистов. Но открытие коммерческого потенциала, который оно создает, превратило разработку вредоносного ПО в прибыльную индустрию черного рынка.

Сегодня многие злоумышленники предлагают создавать вредоносные программы и / или запускать вредоносные атаки в обмен на компенсацию.

Некоторые распространенные типы malware (вредоносных программ)

Факторы риска заражения вредоносными программами

Ошибки безопасности.

Программное обеспечение, такое как операционные системы, веб-браузеры и плагины браузера, может содержать уязвимости, которыми пользуются злоумышленники.

Ошибка пользователя.

Пользователи, открывающие программное обеспечение из неизвестного источника или загружающие свои компьютеры с ненадежного оборудования, могут создать серьезный риск.

Совместное использование ОС.

Использование одной операционной системы каждым компьютером в сети также повышает риск заражения вредоносными программами. Если все машины находятся на одной ОС, то один червь может заразить их всех.

Как можно остановить распространение malware

Никто не может быть полностью невосприимчив к атакам вредоносных программ. Новые атаки постоянно разрабатываются, чтобы бросить вызов даже самым безопасным системам.

Но есть много способов минимизировать уязвимость к атакам вредоносных программ, к ним относятся:

Malicious — что за вирус

Общее количество вирусов, которые сейчас атакуют мобильные устройства и компьютеры, растет с каждым днем. Одной из давних угроз является вирус Malicious. На такую проблему могут при сканировании указывать многие антивирусы, в том числе и стандартный сканер «Malicious Software Removal Tool», встроенный в Windows. В статье мы разберем, в чем состоит опасность группы вирусов Malicious, как они проникают в систему и каким-образом нужно удалять их из ОС.

Что это за вирус?

Malicious (переводится как злонамеренный или вредоносный) является лишь обозначением троянской группы вирусов. Эта группа вирусов на сегодняшний день является самой распространенной в Сети и самой опасной. Обозначение «malicious» может применяться в отношении программ, игр, архивов, торрентов и прочих файлов.

Чем же опасен троян, проникший в Андроид или Windows? В отличии от произвольно распространяющихся червей, троянец проникает в систему под маской официального приложения. Для успешного распространения, вирусный код/службу трояна «цепляют» к основному коду программы и выкладывают в общий доступ (файлообменники, торенты). Подтверждая установку основной программы, пользователь автоматически совершает запуск кода трояна.

Утилита Malicious Software Removal Tool

Любая программа, которая запускает неподтвержденные владельцем процессы, может считаться сканерами троянской. К категории таких процессов можно отнести:

Трояны запускают в браузере страницы с рекламой

Конечно же, довольно часто под трактовку Malicious попадают программки, которые являются официальными и имеют цифровую подпись. Некоторые сканеры даже встроенные в Windows программки обозначают как WIN Malicious Confidence. Ничего особенного в этом нет. Например, та же функция «отслеживание местоположения» (вшита во множестве ПО) может определяться антивирусом как опасная.

Наиболее часто сегодня выявляются следующие угрозы:

Утилита DWS удаляет приложения, следящие за пользователями

Как удалить Malicious из компьютера?

Популярные антивирусные сканеры определяют вредоносное ПО по разному, используя свои алгоритмы и вирусные базы. Если же ваш сканер указывает на какое-либо приложение, прилагая пометку «Malicious» — советую внимательно просмотреть данные о программке в сети. Если это системная опция или нужная вам утилита — проверьте её настройки, возможно для неё включены лишние опции или разрешения. Если же не получится инициализировать софт — отправляйте его через антивирус в карантин и удаляйте.

На сегодняшний день, наиболее эффективными в борьбе с троянами считаются такие программки: MalwareBytes, AdwCleaner, Dr.Web CureIt!, Kaspersky Removal Tool. В случае с Андроид наиболее эффективны Dr.Web, ESET, Kaspersky, AVG, 360 Security, CM Security.

KVRT — один из лучших сканеров

В моей практике было множество случаев, когда тот же AdwCleaner заносил в список зловредов драйвер-паки, расширения браузеров и элементы официальных игр. Ничего опасного в таком софте не было, присутствовали все цифровые подписи и сама Windows 10 пропустила их к установке. Приходилось при очистке указывать для них исключения.

Советую для удаления вирусных угроз типа Malicious использовать популярные сканеры (указанные выше), но при самом удалении (отправке в карантин) проверять список выявленных опасностей. Еще момент: если софт вами был взят из левых источников и антивирус «ругается» на него — лучше удалите программку.

Заключение

Как видите, понятие «Malicious» является довольно обобщенным, а под это обозначение этого вируса могут попасть многие программки, причем не все из них будут на самом деле заражены. Также остается под вопросом наличие вообще антивируса на компьютере. В своей Windows 10 я уже отошел от практики стороннего антивируса и полагаюсь на внутренний Защитник. Изредка проверяю систему скачанными сканерами, которые почти не находят угроз.