Зачем нужны mail relay сервисы (mailgun, mandrill.com)?

Зачем нужны mail relay сервисы (mailgun, mandrill.com)? Почему нельзя просто накатить postfix и слать почту со своего VPS.

Ты не представляешь, какому числу народа лень завести себе VPS.

Зачем нужны mail relay сервисы (mailgun, mandrill.com)? Почему нельзя просто накатить postfix и слать почту со своего VPS.

Зачем нужно задавать глупые вопросы (как этот)? Почему нельзя просто включить мозг и пользоваться своей головой.

Нагрузка что ли?

Или какие-то заморочки с «не попасть в спам»?

Почему нельзя просто накатить postfix и слать почту со своего VPS.

Ну для меня, к примеру, есть яндекс и гугл почта для домена. Удобно.

Я предполагал, что мог чушь сморозить = )

Ты не представляешь, какому числу народа лень завести себе VPS.

Или какие-то заморочки с «не попасть в спам»?

Ясно.:) понял примерно, спасибо!:)

Эм. Неужели такая проблема сделать себе DKIM, rDNS, SPF? И хоть с горшка чугунного отправляй.

Репутацию зарабатывать не нужно, но испортить её можно.

для 80% проблема ptr и helo нормально прописать, после чего остальное становится ненужно

Не знаю, по крайней мере я не раз сталкивался с тем, что все вроде настроено правильно, а все равно режет в спам на больших объемах.

Почтовый релей

Релей обеспечивает приём сообщения, временное хранение (часто не больше нескольких минут в случае мгновенных сообщений, до недели в случае электронной почты), пересылку сообщения узлу-получателю (или следующему релею). В случае с электронной почтой релей так же может называться почтовым узлом.

Помимо хранения и пересылки релей так же может проверять проходящие через него сообщения на вирусы, спам, осуществлять проверку санкционированности передачи почты (в случае релея исходящей корпоративной почты).

При приёме сообщений релей обычно требует авторизации отправителя, (при этом сообщения в зоне ответственности релея принимаются ото всех). Релеи, которые не контролируют отправителей, обычно (в случае электронной почты) называют открытыми релеями.

Смотреть что такое «Почтовый релей» в других словарях:

Почтовый сервер — Почтовый сервер, сервер электронной почты, мейл сервер в системе пересылки электронной почты так обычно называют агент пересылки сообщений (англ. mail transfer agent, MTA). Это компьютерная программа, которая передаёт сообщения от… … Википедия

Почтовый клиент — Почтовая программа (клиент электронной почты, почтовый клиент, мейл клиент, мейлер) программное обеспечение, устанавливаемое на компьютере пользователя и предназначенное для получения, написания, отправки и хранения сообщений электронной почты… … Википедия

Открытый релей — (открытый почтовый релей) почтовый релей, принимающий и передающий почту от неограниченного круга лиц. По состоянию на 2008 открытые релеи признаны ошибочной конфигурацией почтовой системы. Существующие открытые релеи используются для массовой… … Википедия

Электронный почтовый ящик — Типичный интерфейс клиента электронной почты, с возможностью выбора папок с сообщениями (слева), сообщений (справа вверху) и просмотра текста сообщений (справа внизу). Электронная почта (англ. email, e mail, от англ. electronic mail) технология… … Википедия

Courier Mail Server — Тип Почтовый сервер Автор Sam Varshavchik Написана на C, C++, Perl Операционная система All POSIX (Linux, Mac OS X, FreeBSD, Solaris) Состояние … Википедия

SMTP — Название: Simple Mail Transfer Protocol Уровень (по модели OSI): Прикладной Семейство: TCP/IP Порт/ID: 25/TCP Назначение протокола: Отправка электронной почты Спецификация: RFC 5321 Ос … Википедия

Электронная почта — Для термина «Mail» см. другие значения. Типичный интерфейс клиента электронной почты … Википедия

Е-мейл — Типичный интерфейс клиента электронной почты, с возможностью выбора папок с сообщениями (слева), сообщений (справа вверху) и просмотра текста сообщений (справа внизу). Электронная почта (англ. email, e mail, от англ. electronic mail) технология… … Википедия

И-мэйл — Типичный интерфейс клиента электронной почты, с возможностью выбора папок с сообщениями (слева), сообщений (справа вверху) и просмотра текста сообщений (справа внизу). Электронная почта (англ. email, e mail, от англ. electronic mail) технология… … Википедия

Имейл — Типичный интерфейс клиента электронной почты, с возможностью выбора папок с сообщениями (слева), сообщений (справа вверху) и просмотра текста сообщений (справа внизу). Электронная почта (англ. email, e mail, от англ. electronic mail) технология… … Википедия

SMTP relay или что делать если ваш сервер попал в email-блеклист

Во всех случаях, эти письма проходят через множество гейтвеев, которые, видя большой поток одинаковых писем из нейтрального IP, помещают этот IP в черный список «до выяснения». Почтовые сервисы типа Gmail и Yahoo используют данные этих блеклистов для работы своих антиспамов, так что в лучшем случае письма с вашего сайта окажутся в папке со спамом.

Поэтому, когда вы получите десятое письмо от пользователей сайта, что не работает восстановление пароля, или письмо о продаже не пришло, вам стоит проверить наличие себя в блеклистах.

Если вы там оказались, у вас есть два выбора — либо менять IP/сервер/хостинг, либо смириться, ибо на шареде или даже на vps-е, это судьба. Если же такое случилось с вашим собственным сервером, то сначала убейте саму причину появления спама, а потом пройдитесь по блеклистам, и вручную поудаляйте себя оттуда. Говорят, что это помогает. Если же вы не верите сказкам, просто смените IP адрес сервера, сейчас это стоит не так уж и дорого.

В любом случае, как временное решение, вы можете использовать чужой SMTP сервер для отправки писем сайта.

Использование чужого SMTP сервера с Друпалом

Для начала, вам нужно найти этот самый сервер. Если он у вас уже есть — прекрасно. Если нет, вы можете купить себе доступ, благо предложений сейчас хватает. Мне недавно очень пригодился один из таких сервисов — smtp2go. За символические 30 баксов, вы уже через 15 минут будете рассылать почту без преград.

Чтобы прикрутить это все к Друпалу, нужно будет воспользоваться модулем SMTP Authentication Support. При установке, обязательно прочтите README.TXT, модулю нужна сторонная библиотека, которую придется скачать.

Модуль представляет собой форму, в которую вы должны будете ввести все вышеперечисленное.

Простейший relay на Postfix для Exchange Server

Развернуть простейший relay на Postfix ничуть не сложнее, чем установить сам Postfix. Настройка тоже не представляется чем-то сверхсложным, ведь речь идет об узле, главной задачей которого будет только перенаправление входящей почты. Задачи фильтрации спама и вирусов я планирую рассмотреть в последующих статьях серии.

Если вам интересна тематика почтовых сервисов, рекомендую обратиться к рубрике Unix Mail на моем блоге.

Простейший relay на Postfix

Главная задача этой статьи — рассказать о первом этапе настройки почтового релэя — когда нужно осуществлять только пересылку входящей почты на внутренний сервер и обратно, проверяя при этом факт существования пользователя в организации.

В качестве бэкэнда будет выступать Exchange Server 2016 в связке с Active Directory, как наиболее распространенный и совершенный корпоративный почтовый сервис, но, к удивительному сожалению, не имеющий собственного продвинутого антиспама.

Подготовка

Начинать развертывание любого почтового сервера (даже релэя), нужно с покупки домена и создания необходимых DNS-записей. Конечно если почта в вашей организации уже есть, этот этап вы уверенно пропускаете. А всем остальным я советую создать у вашего регистратора записи A, MX и TXT, а также PTR — у провайдера интернет (или поставщика выделенных серверов, которые идут вместе с публичными адресами).

Если нужна помощь — обращайтесь в комментариях.

Настройка Exchange

По умолчанию Exchange не имеет соединителей отправки, то есть отправить почту в интернет не сможет (но локальным получателем вполне). Обычно админы создают соединитель с областью, обозначенной знаком * (означает все существующие домены), а значит вся исходящая почта наружу идет именно через этот соединитель.

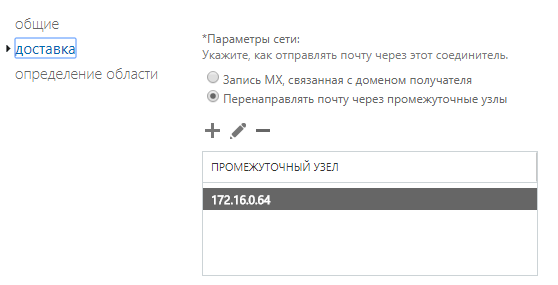

Итого, чтобы заставить всю почту идти наружу через наш релэй, в большинстве случаев надо всего лишь прописать промежуточный узел для этого соединителя:

Через powershell это сделать ещё проще (адрес 172.16.0.64, как вы догадались, принадлежит релэю Postfix):

Этот шаг лучше выполнить уже после полной настройки Postfix (чтобы не было простоя сервиса), но мне важно показать как работает релэй с уже настроенным Exchange, поэтому я сделаю это сейчас (мне можно, я ведь делаю это на лабе).

Установка Postfix

Postfix доступен из стандартных репозиториев как на Debian, так и на CentOS, оттуда и советую его ставить.

Конфигурация по умолчанию нам не подходит, а потому нужно будет кое-что подкрутить и об этом вы сможете прочитать в статье Установка Postfix на Debian.

Забегая вперед скажу, что нам понадобится ещё один пакет, установим его командой:

На этом все, можно двигаться дальше.

Базовая настройка

Мой домен, купленный специально для этого цикла статей — bq-srv.ru, на его примере и разберем конфигурацию. Если вы пропустили раздел Подготовка выше, то продублирую ещё раз основную мысль. Основная и обязательная часть настройки Postfix — это указание следующих параметров:

Поскольку мы говорим о почтовом релее, для него также важны следующие опции:

Итак, резюмируя сказанное, нужно добавить (или изменить существующие) в конфиг следующие параметры:

3 лайфхака для безопасной и надежной отправки электронных писем в Zimbra OSE

Включение аутентификации для внутренних сетей

Для многих администраторов это становится сюрпризом, но по умолчанию Postfix позволяет абсолютно всем пользователям внутренней сети отправлять электронные письма без аутентификации. Те администраторы, которые тестируют свой почтовый сервер из внутренней сети, иногда даже начинают думать, что их сервер работает как открытый релей и в любой момент киберзлоумышленники могут начать использовать его для рассылки спама. С одной стороны, такое решение обусловлено тем, что сотрудники предприятия могут отправлять электронную почту без ввода дополнительных настроек, а также упрощается работа различных скриптов и приложений, которые рассылают электронные письма. С другой стороны данная особенность таит в себе серьезную угрозу для информационной безопасности предприятия, ведь пользователи могут отправлять письма с подменой адреса отправителя. Кроме того, зараженный вирусом компьютер из внутренней сети может организовать широкомасштабную спам-рассылку, из-за чего репутация вашего сервера может серьезно пострадать, и в будущем отправляемые пользователями письма чаще всего будут попадать в спам.

Поэтому оставлять эту настройку без изменений следует лишь в том случае, если вы на 100% контролируете рабочие места пользователей. В случае, если это не так, имеет смысл внести изменения в настройки Postfix, чтобы пользователи не имели возможности отправлять электронные письма без аутентификации.

Решать эту проблему мы будем за счет того, что исключим из списка доверенных адресов внутренние сети и оставим в нем только адреса сетевых интерфейсов самого сервера, то есть подсети 127.0.0.0/8 и, в нашем случае, 192.168.0.105/32. Несмотря на то, что возможность указывать доверенные сети имеется в консоли администратора Zimbra OSE, указать там только сетевые интерфейсы сервера не получится из-за возникновения ошибки. Зато можно сделать это в командной строке.

Чтобы удалить из списка доверенных адресов внутренние сети, введите следующие команды:

При вводе команд укажите свое доменное имя сервера и его IP-адрес. Проверить корректность изменения списка доверенных адресов можно с помощью команды postconf mynetworks. В ее выводе должно отобразиться mynetworks = 127.0.0.0/8 192.168.0.105/32. После этого пользователи из внутренней сети Zimbra OSE не смогут отправлять электронные письма без аутентификации на сервере.

В том случае, если вам всё же потребуется сделать так, чтобы пользователи, скрипты или приложения все же могли отправлять электронные письма без аутентификации, то можно добавить их IP-адреса с маской подсети 32 в список доверенных.

Настройка внешнего релея

Для борьбы со спамом существует ряд общедоступных черных списков серверов, в которые попадают те почтовые сервера, которые используется спамерами для массовых рассылок. Попадание в такие черные списки может привести к тому, что письма от ваших сотрудников будут автоматически попадать в спам и не доходить до адресатов. Для того, чтобы избежать этого, или если ваш сервер уже оказался в черных списках, можно перенаправлять отправляемые письма через внешний релей. На релее обычно проходит проверка писем на вирусы и наличие в них спама. Также отправленные через надежный релей письма гарантированно дойдут до адресата.

Для использования внешнего релея для конкретного сервера необходимо указать его адрес в настройках сервера Консоли администратора Zimbra, либо воспользовавшись командной строкой.

В командной строке внешний релей настраивается при помощи команды zmprov ms example.ru zimbraMtaRelayHost mail.relay.ru:25

Чтобы Postfix начал использовать заданный пароль, введите команду zmprov ms example.ru zimbraMtaSmtpSaslPasswordMaps lmdb:/opt/zimbra/conf/relay_password. Чтобы подключение к релею шифровалось, введите команду zmprov ms example.ru zimbraMtaSmtpSaslAuthEnable yes. Для того, чтобы в качестве сервера отправки в сообщении значился не исходный сервер, а релей, введите команду zmprov ms example.ru zimbraMtaSmtpCnameOverridesServername no. То же самое можно настроить и на глобальном уровне, заменив в командах ms example.ru на mcf.

Ограничение количества исходящих сообщений

Для защиты сервера можно также установить лимит на количество исходящих сообщений. Такое ограничение может оказаться чрезвычайно полезным в том случае, если кто-то из сотрудников решит устроить массовую рассылку или в случае, если к почтовому ящику получат доступ злоумышленники. В случае, если никаких ограничений на отправку н сервере нет, массовая рассылка может серьезно навредить репутации сервера и даже привести к его попаданию в черные списки, после чего он окажется непригодным для деловой переписки.

Ввести подобные ограничения можно за счет использования cbpolicyd — службы политик, встроенной в Zimbra Collaboration Suite Open-Source Edition. Для того, чтобы её воспользоваться, необходимо сперва активировать соответствующий модуль в Zimbra OSE. Для этого необходимо ввести команду zmprov ms example.ru +zimbraServiceInstalled cbpolicyd +zimbraServiceEnabled cbpolicyd. В том случае, если вы используете мультисерверную инфраструктуру Zimbra OSE, вам следует отдельно настроить cbpolicyd на каждом сервере MTA. Также можно интегрировать cbpolicyd с общей СУБД Zimbra, чтобы созданные политики применялись глобально. О том, как это сделать, мы расскжем в одной из будущих статей.

Для того, чтобы задать ограничение на отправку писем, зайдите в веб-интерфейс администрирования cbpolicyd, выберите в меню раздел Quotas и перейдите в раздел Configure, где настройте политику следующим образом:

Name: Ограничение на отправку

Track: Выберите Sender@domain, это будет означать, что ограничение будет касаться каждого пользователя домена

Period: Укажите период в секундах, на протяжении которого будет действовать ограничение

Link to policy: Default

Verdict: Правило, которое будет срабатывать при нарушении политики. Например при использовании правила defer сообщения, превышающие квоту, будут попадать в очередь и отправлены после наступления следующего временного интервала

Data: Информационное сообщение которое будет показываться при срабатывании политики. Например, «Вы не можете отправлять больше 20 сообщений каждые 10 минут»

Stop processing here: Выберите Yes, это значит, что после срабатывания этой политики, не будут применяться другие.

Comment: Можете указать здесь любую информацию

Нажмите на кнопку Submit, чтобы сохранить созданную политику. По умолчанию новая политика будет отключена. Чтобы задать лимиты сообщений, выберите созданную политику и в выпадающем списке выберите раздел Limits. Выберите Add и затем выпадающем меню Type выберите Message Count и укажите в Counter Limit число сообщений, которое можно отправить в установленный временной период.

В нашем случае временной период составляет 600 секунд, а ограничение на отправку сообщений составит 20. Таким образом, пользователь не сможет отправить более двадцати сообщений раз в 10 минут. Нажмите Submit, чтобы сохранить изменения и вернитесь в предыдущее меню и выберите созданную политику. В выпадающем меню Action выберите раздел Change и поменяйте значение настройки Disabled с ‘Yes’ на ‘No’ и нажмите Submit, чтобы сохранить изменения.

При желании можно для разных пользователей устанавливать различные ограничения на отправку писем. Например можно повысить или отключить это ограничение для почтовых ящиков, используемых скриптами и программами для оповещения пользователей.

После этого ограничение на отправку более 20 сообщений за десять минут начнет действовать. Проверить его работу можно попытавшись отправить более 20 писем за 10 минут. В том случае, если вы получите предупреждение о превышении лимита, все работает корректно и ваш сервер надежно защищен от массовых рассылок.