Как выбранная LTE сеть влияет на энергопотребление телефона, или недостатки LTE сетей в СНГ

Известно, что при слабом покрытии мобильной сети мобильное устройство тратит больше энергии на поддержание радиосигнала. С ростом емкости аккумуляторов величина этой энергии стала несущественной. Однако с эволюцией типов сетей накладываются дополнительные механизмы, которые могут истощить батарею мобильного устройства без участия пользователя. Ниже изложена информация о механизмах, которые могут изменить время жизни телефона в зависимости от выбранной LTE сети.

(Время разрядки рассчитано без учета действий пользователя).

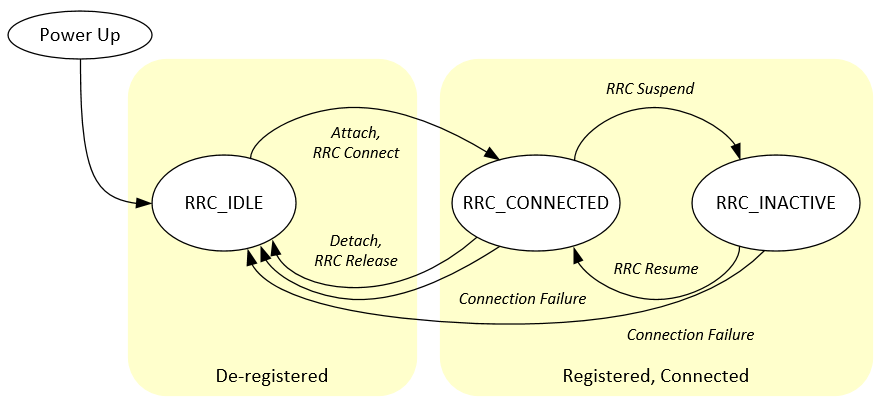

1.User Inactivity Timer. Мобильное устройство, зарегистрированное в LTE сети, может находиться в двух состояниях: RRC_CONNECTED и RRC_IDLE. В состоянии RRC_IDLE мобильное устройство зарегистрировано в EMM (mobility management), однако оно не имеет активной сессии. В этом состоянии мобильное устройство может быть вызвано для передачи данных или инициировать передачу UL (upload) трафика через запрос на выделение радиоресурсов. В RRC_CONNECTED состоянии — установлен активный радиоканал между мобильным устройством и вышкой. Энергопотребление в состоянии RRC_CONNECTED в среднем составляет 300 mA. В RRC_IDLE — 4 mA. Ответственность за переключение с RRC_CONNECTED в RRC_IDLE возложена на сеть. User Inactivity Timer — время между последним переданным пакетом данных и освобождением радиоканала (сигнал RRC connection release генерирует сеть). Величина User Inactivity Timer не описана в стандарте 3gpp, поэтому производители оборудования для сетей устанавливают это время по результатам собственных наблюдений. Обычно, это время колеблется в пределах от 10 с до одной минуты.

Когда пользователь активно не пользуется интернетом, работа мобильного устройства в сети заключается в периодических коротких опросах интернет-сервисов. Полезный обмен данными происходит в пределах секунды. Тогда полезное энергопотребления составляет

Ниже перечислены основные функции, реализацию которых обеспечивает RRC:

RRC соединение, создаваемое между сетью 5G и пользовательским терминалом (UE) представляет собой конечный автомат с тремя возможными состояниями:

Таким образом, в сетях 5G-NR определено новое состояние RRC_INACTIVE, отсутствующее в сетях предыдущего поколения (4G-LTE), и позволяющее уменьшить задержки активации протокола RRC.

В состоянии RRC_IDLE пользовательский терминал (UE):

Местоположение UE известно с точностью до зоны регистрации (RA);

В состоянии RRC_INACTIVE пользовательский терминал (UE):

Местоположение UE известно с точностью до зоны нотификации RNA, которая значительно меньше зоны регистрации RA и включает в себя одну или несколько сот.

В состоянии RRC_CONNECTED пользовательский терминал (UE):

Местоположение UE известно с точностью соты. Управление мобильностью UE (включая смену технологии доступа) осуществляется сетью, в т.ч. на основании полученных от терминала отчетов с результатами измерений. В соответствии возможностями терминала и сети связи могут быть использованы технологии агрегации частот и двойного подключения.

Сообщения протокола управления радиоресурсами RRC передаются по виртуальным радиоканалам сигнализации SRB:

Основные процедуры, реализуемые RRC:

Сеть радиодоступа 5G, часть 1

Базовые станции gNB, о которых пойдет речь в настоящем разделе, формируют сеть радиодоступа мобильной связи 5-го поколения (NR Radio Access). Если вернуться на 20 лет назад, в эпоху бурного строительства сетей 2-го поколения (2G-GSM), то мы увидим, что конструктивно каждая БС представляла собой большой железный шкаф, высотой 1,5-2 метра, установленный в кондиционированном помещении «на земле» (выгородке технического этажа, либо металлическом контейнере). От базовой станции к антеннам, размещенным башнях, столбах и т.д. прокладывались радиочастотные фидеры (сечением 7/8 дюйма или больше – в зависимости от протяженности трассы).

Около 10 лет назад производители начали выпуск так называемых распределенных базовых станций, на основе которых в настоящее время построены сети мобильной связи 2G-GSM, 3G-UMTS и 4G-LTE большинства операторов связи. Такая базовая станция включает в себя базовый блок (или BBU – Baseband Unit), по-прежнему размещаемый «на земле», и несколько радиомодулей (или RRU), размещаемых вблизи антенн сотовой связи. BBU и RRU связаны между собой оптическим кабелем, поверх которого реализуется интерфейс CPRI (Common Public Radio Interface). Радиомодуль осуществляет аналого-цифровое / цифро-аналоговое преобразование, усиление и фильтрацию сигнала, формирование радиочастотного тракта. Весь стек протоколов взаимодействия базовой станции с пользовательским терминалом и базовой станции с ядром сети, а также алгоритмы обработки сигналов реализуются базовым блоком (BBU). BBU по сути представляет собой небольшой сервер, высотой 2-3 юнита, который может быть установлен либо в телекоммуникационной стойке (если существует какое-либо выделенное помещение), либо в климатическом шкафу на крыше здания, либо непосредственно на столбе/радиомачте для BBU внешнего (outdoor) исполнения.

Следующим шагом развития архитектуры построения базовых станций стала концепция облачных BBU или «Cloud BBU», которая заключалась в отказе от локальных BBU, размещаемых непосредственно на объектах БС, и перенос их функциональности на виртуализированные ресурсы мощных серверов, размещаемых в центрах обработки данных (ЦОД). Данная концепция за счет централизации ресурсов и эффекта «масштаба» позволяет повысить надежность и емкость базовых станций, одновременно снизив затраты на их эксплуатацию. Однако она не нашла существенного применения из-за высоких требований к характеристикам CPRI каналов:

Архитектура базовых станций gNB сети мобильной связи 5-го поколения, предлагаемая 3GPP, представляет собой дальнейшее развитие идеологии распределенных базовых станций и «Cloud BBU». gNB включает в себя центральный модуль gNB-CU (gNB Central Unit) и один или несколько распределенных модулей gNB-DUs (gNB Distributed Unit). 3GPP (рекомендация TR 38.801 V14.0.0) определяет 8 возможных опций разделения функций между CU и DU – см. Рис. 1. При этом опция 8 соответствует классической (существующей) схеме построения распределенной базовой станции.

Основные функции, реализуемые на тех или иных уровнях, описаны ниже.

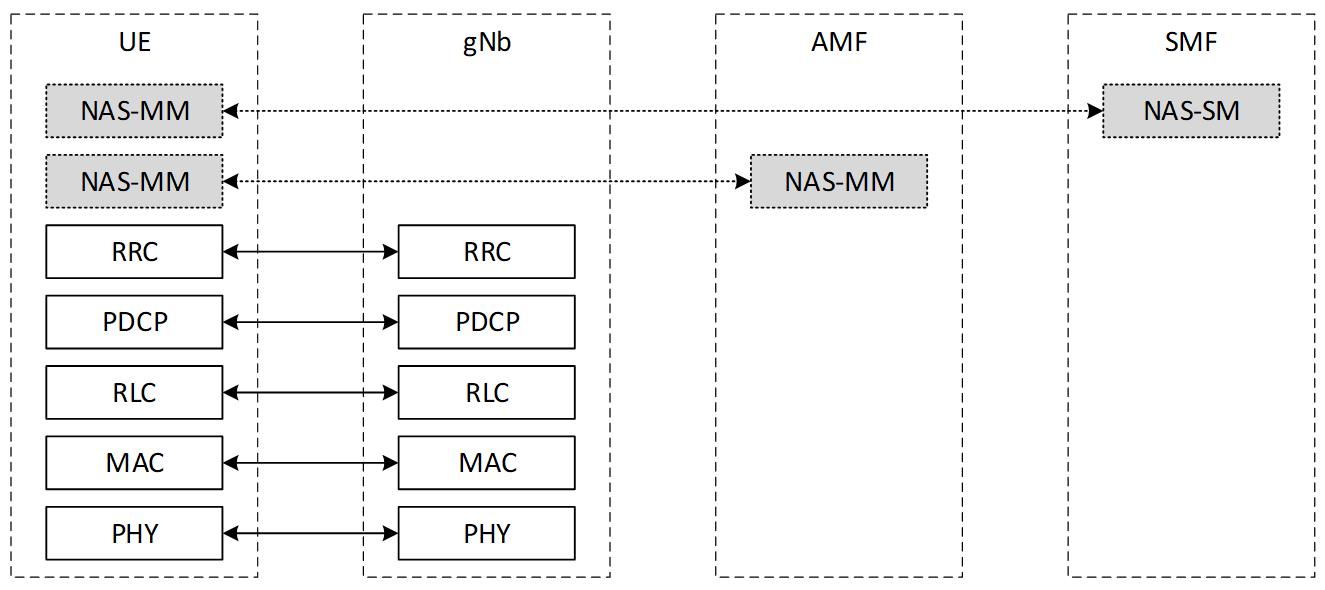

Рекомендация 3GPP TS 38.401 V15.0.0 определяет архитектуру построения базовой станции, основанную на 2-ой опции разделения функций. В этом случае RRC и PDCP реализуются в центральном модуле (gNB-CU), а RLC, MAC и физический уровень – в распределенном (gNB-DU). Взаимодействие между gNB-CU и gNB-DU осуществляться по интерфейсу F1.

Предположу, что производители будут проектировать базовые станции, вводя дополнительные плоскости разделения, выделяя радиоблок из распределенного модуля посредством интерфейса F2 (в соответствии с опцией 7), а также разнося PDCP уровня пользовательского трафика и уровня управления – см. Рис. 2.

Ожидается, что интерфейсы F1 и F2 будут стандартизованы 3GPP, что позволит использовать gNB-CU и gNB-DU от разных вендоров.

Интерфейсы базовых станций gNB

3GPP определяет следующие интерфейсы gNB:

Стек протоколов сети радиодоступа

Структуры стека протоколов сети радиодоступа плоскости пользовательского трафика (User Plane) и плоскости управления (Control Plane) показаны на Рис. 3 и Рис. 4 соответственно.

Рис. 4 (control plane)

Кратко перечислим основные функции, реализуемые на различных уровнях:

1. RRC (Radio Resource Control) – протокол управления радиоресурсами.

Основные функции, реализуемые на уровне RRC:

Ключевые изменения по сравнению с уровнем RRC интерфейса S1 сетей LTE связаны с введением нового RRC состояния (RRC INACTIVE), призванного минимизировать сигнальный обмен для отдельных классов постоянно подключенных к сети устройств, а также с реализацией механизма передачи части системной информации (SIB3..n) не в широковещательных, а в выделенных каналах конкретным устройствам.

2. SDAP (Service Data Adaptation Protocol) – является новым уровнем, впервые введенном в 15-ом релизе 3GPP. Реализуется в рамках интерфейса NG-U сетей, построенных на базе ядра NGCN при взаимодействии с базовыми станциями не только сетей радиодоступа NR (gNb), но и E-UTRAN (ng-eNb).

Обеспечивает реализацию фреймворка архитектуры управления качеством (QoS), включая:

При этом на стороне пользовательского терминала (UE) в UL канале возможны две схемы маппинга – явная, при которой пакеты маршрутизируются в тот или иной виртуальный канал (DRB) на основании QFI, либо зеркальная, при которой UE осуществляет маппинг UL пакетов по результатам анализа параметров соответствующих пакетов DK канала.

3. PDCP (Packet Data Convergence Protocol)

Основные функции, реализуемые на уровне PDCP:

Ключевые изменения по сравнению с уровнем PDCP интерфейса S1 сетей LTE заключаются в следующем:

4. RLC (Radio Link Control)

RLC может функционировать в одном из трех режимов:

Основные функции, реализуемые на уровне RLC:

При этом функцию сегментации / де-сегментации условно относят к подуровню Low-RLC, остальные – к High-RLC.

5. MAC (Medium Access Control)

Основные функции, реализуемые на уровне MAC:

При этом функцию, реализующую метод HARQ, условно относят к подуровню Low-MAC, остальные – к High-MAC.

6. Физический уровень

На физическом уровне выполняются функции, перечисленные в таблице ниже. При этом часть функций (в зависимости от опции разделения) условно относят к подуровню Low-PHY, остальные – к High-PHY.

Сценарии миграции от LTE к 5G

С целью реализации данной стратегии 3GPP предложил несколько возможных сценариев (или опций) внедрения 4G (LTE) и 5G (NR). Все опции разделены на две группы:

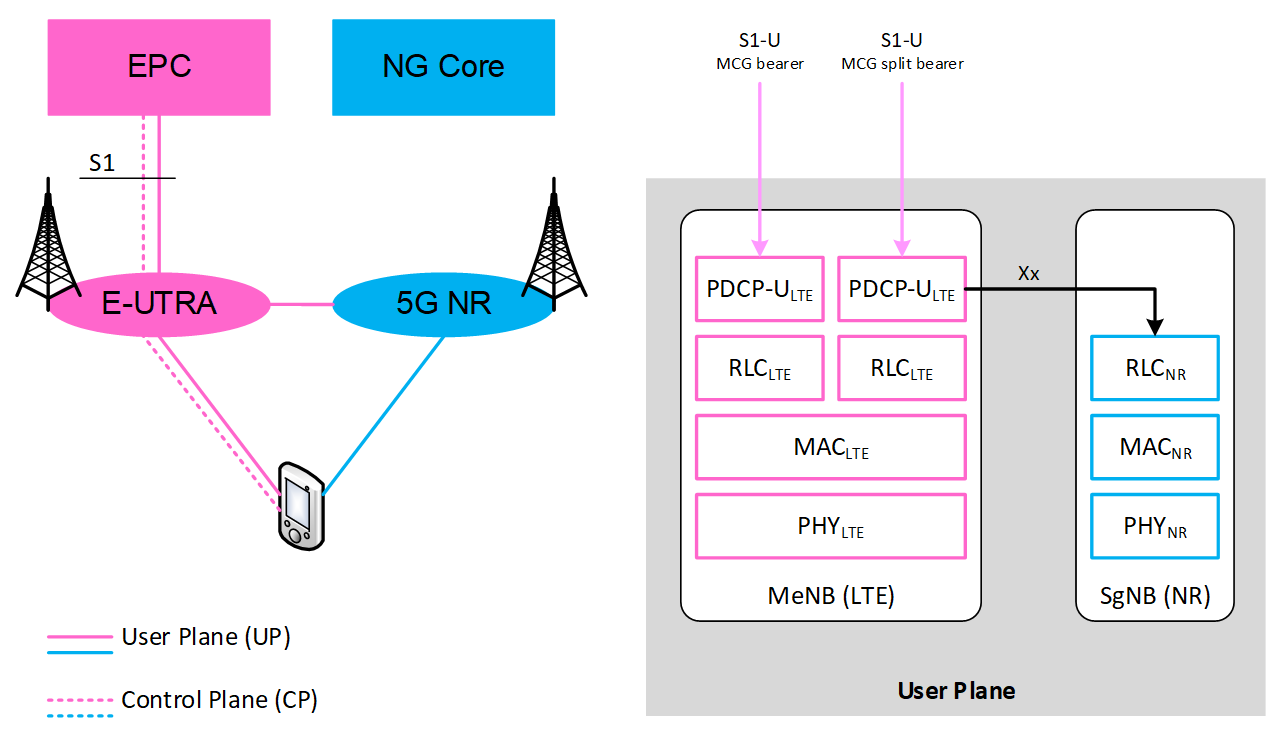

Для развертывания 5G по сценарию Non-Standalone необходима модернизация базовых станций сети 4G-LTE до уровня eLTE (или enhanced LTE) с целью поддержки расширенного функционала взаимодействия с базовыми станциями 5G (gNb). Стандартизация данного сценария (в рамках релиза 15 3GPP) была завершена в январе 2018г.

Важным аспектом для реализации Non-Standalone опций является концепция двойного подключения (Dual Connectivity), специфицированная 3GPP в релизе 12, и подразумевающая подключение пользовательских терминалов (UE) в состоянии RRC_CONNECTED одновременно к двум базовым станциям (Master eNb и Secondary eNb). Ключевое отличие Dual Connectivity от агрегации частот заключается именно в подключении к двум различным базовым станциям, связанным посредством X2 интерфейса, и находящимся в общем случае на различных сайтах.

При этом возможны две схемы реализации:

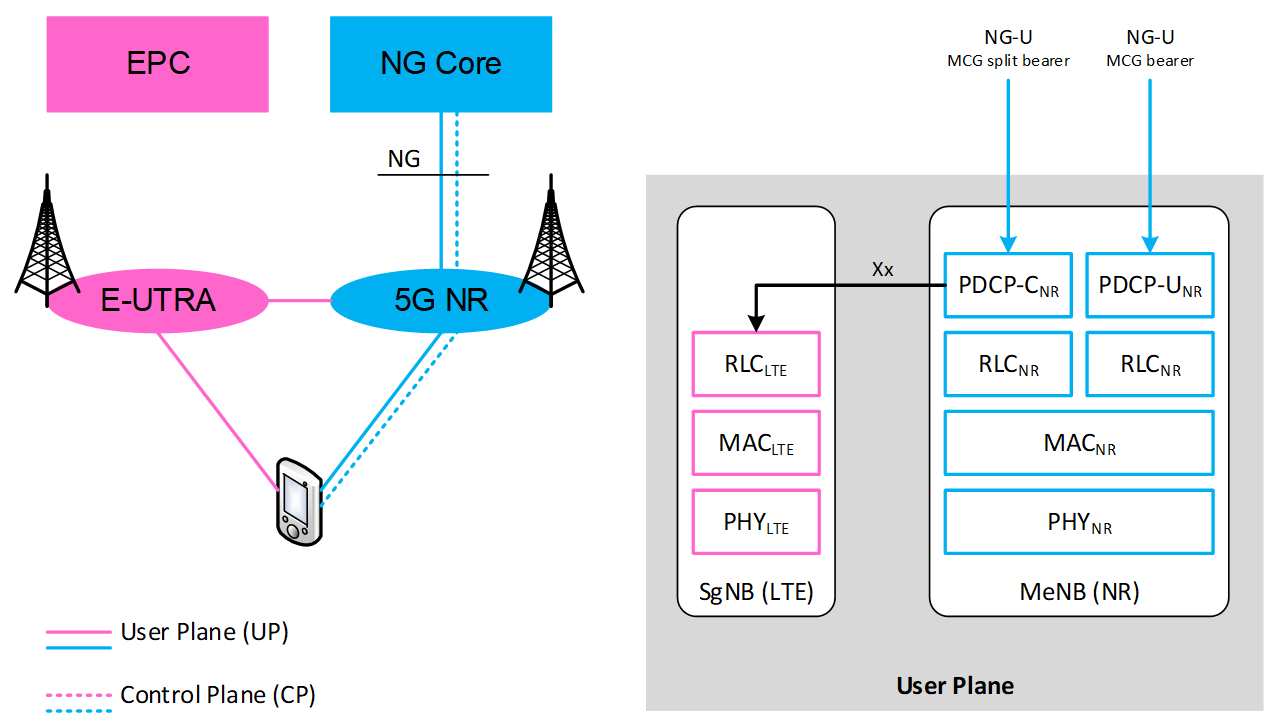

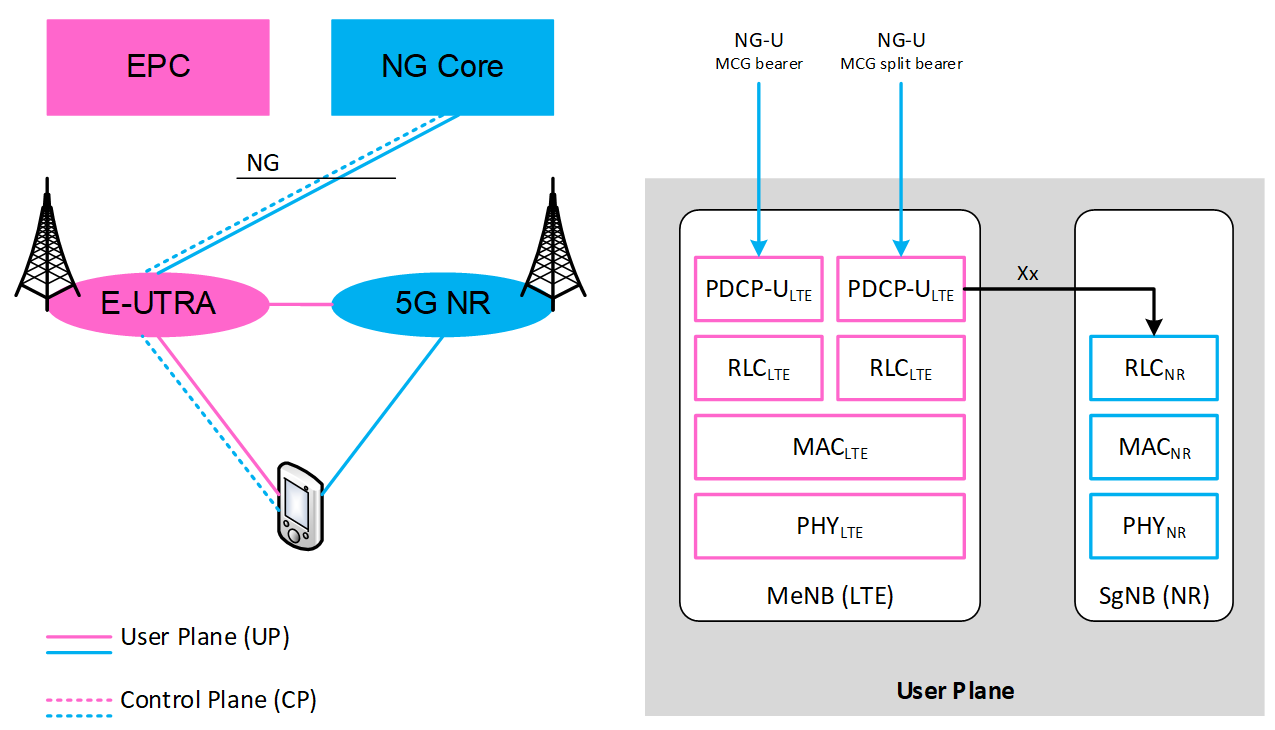

Реализация Non-Standalone накладывает дополнительные требования к сложности пользовательских терминалов (UE), включая обеспечение одновременной работы двух модемов, увеличенный размер буфера приема и дополнительная нагрузка на процессорные ресурсы уровня PDCP для восстановления порядка следования пакетов (в случае режима MCG split bearer). Также нужно отметить, что для опций 3, 4, 7, 8 вносится дополнительная задержка в передачу пакетов пользовательского трафика за счет использования интерфейса Xx.

Кратко рассмотрим все определенные 3GPP опции.

Option 1 – представляет собой реализацию классической выделенной сети LTE на базе ядра EPC и базовых станций eNb (в соответствии с 14-м или более ранними релизами 3GPP). Используется в географических зонах, где 5G сервисы не востребованы.

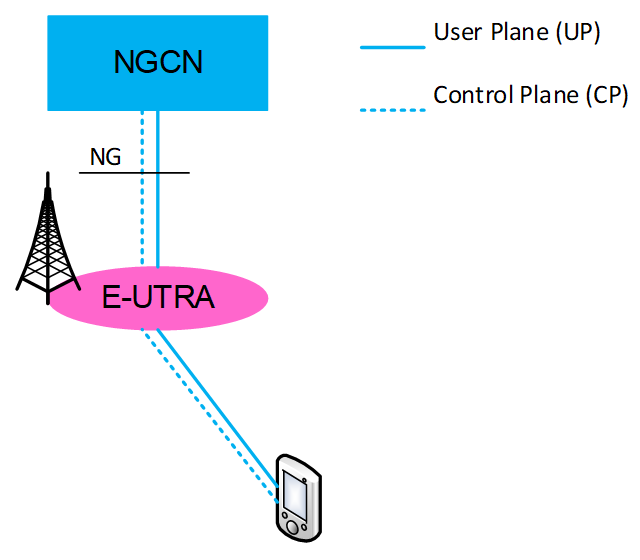

Option 5 – актуальна при новом строительстве выделенной сети LTE (greenfield) с возможностью последующей модернизации до комбинированной сети 5G/LTE (Option 4/4a). Используется ядро NGCN и модернизированные базовые станции сети радиодоступа E-UTRAN ng-eNb.

Option 2 – представляет собой целевую финальную архитектуру выделенной сети 5G сети на базе ядра сети NGCN и базовых станций gNb. Используется в географических зонах, где сети LTE отсутствуют и их строительство нецелесообразно.

Option 6 – может использоваться при строительстве выделенной сети 5G, но на базе существующего ядра сети LTE (EPC), например, при разворачивании тестовых зон, либо как промежуточный этап на пути к целевой архитектуре 5G в географических зонах, где сети LTE отсутствуют и их строительство нецелесообразно (Option 2).

Option 3/3a – актуальна на ранних этапах строительства 5G (в виде точечного радиопокрытия) в географических зонах, где уже развернуты сети 4G-LTE. Не требует внедрения ядра NGCN (используется ядро сети LTE – EPC). Базируется на технологии двойного подключения. В качестве интерфейса, связывающего сети радиодоступа E-UTRA/NR и EPC, и переносящего пользовательский (User Plane) и сигнальный (Control Plane) трафик используется S1. Якорной точкой для терминации S1-MME являются базовые станции сети радиодоступа E-UTRAN (eNb).

Option 8/8a – может использоваться как промежуточный этап на пути к целевой архитектуре 5G/LTE от Option 3/3a к Option 4/4a. В отличии от Option 3/3a якорной точкой для терминации S1-MME являются базовые станции сети радиодоступа NR (gNb).

Option 4/4a – представляет собой целевую финальную архитектуру комбинированной сети 5G/LTE. Используется технология двойного подключения. Требует внедрение ядра NGCN и модернизации базовых станций сети LTE до ng-eNb. Базируется на технологии двойного подключения. В качестве интерфейса, связывающего сети радиодоступа E-UTRA/NR и NGCN, и переносящего пользовательский (User Plane) и сигнальный (Control Plane) трафик используется NG. Якорной точкой для терминации NG-C являются базовые станции сети радиодоступа NR (gNb).

Option 7/7a – может использоваться как промежуточный этап на пути к целевой архитектуре 5G/LTE Option 4/4a, в отличии от которой якорной точкой для терминации NG-C являются базовые станции сети радиодоступа E-UTRAN (eNb).

Возможные сценарии внедрения сетей 5G показаны на Рис. 5.

Option 1

Option 2

Option 3

Option 3a

Option 4

Option 4a

Option 5

Option 6

Option 7

Option 7a

Option 8

Option 8a

LTE и WiFi

Содержание

LTE [ править ]

LTE (Long-Term Evolution — долговременное развитие, часто обозначается как 4G LTE) — стандарт беспроводной высокоскоростной передачи данных для мобильных телефонов и других терминалов, работающих с данными. Он основан на GSM/EDGE и UMTS/HSPA сетевых технологиях, увеличивая пропускную способность и скорость за счёт использования другого радиоинтерфейса вместе с улучшением ядра сети.

Мотивация к созданию [ править ]

LTE является стандартом беспроводной передачи данных и развитием стандартов GSM/UMTS. Целью LTE было увеличение пропускной способности и скорости с использованием нового метода цифровой обработки сигналов и модуляции. Ещё одной целью было реконструировать и упростить архитектуру сетей, основанных на IP, значительно уменьшив задержки при передаче данных по сравнению с архитектурой 3G сетей. Беспроводной интерфейс LTE является несовместимым с 2G и 3G, поэтому он должен работать на отдельной частоте.

Спецификация LTE позволяет обеспечить скорость загрузки до 326,4 Мбит/с, скорость отдачи до 172,8 Мбит/с, а задержка в передаче данных может быть снижена до 5 миллисекунд.

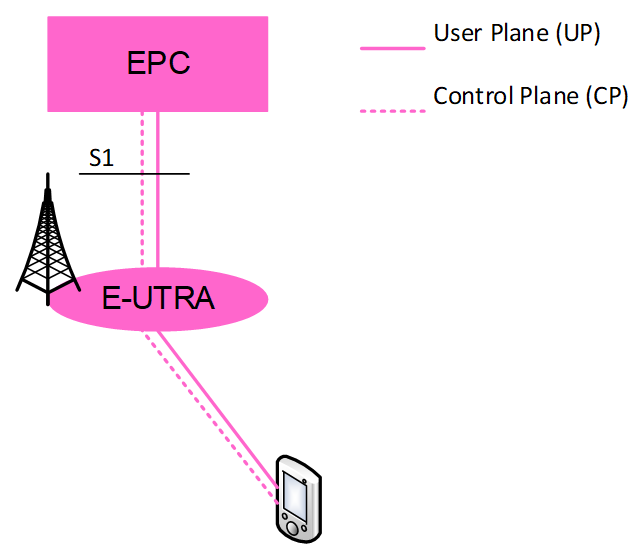

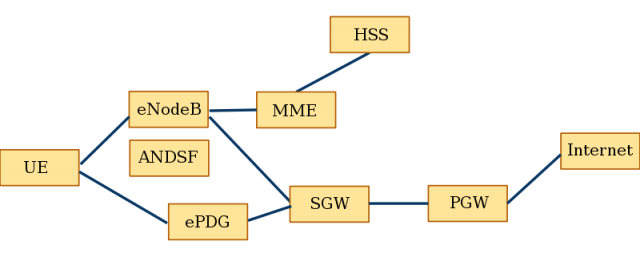

Основные компоненты LTE [ править ]

Схематично работу LTE можно изобразить следующим образом.

UE — устройство пользователя

eNodeB (Evolved Node B) — базовая станция LTE, устанавливается рядом с вышкой и соединяется с ней.

ММЕ (Mobility Management Entity) — узел управления мобильностью. Предназначен для обработки сигнализации, преимущественно связанной с управлением мобильностью абонентов в сети.

HSS (Home Subscriber Server) — сервер абонентских данных сети. Представляет собой большую базу данных и предназначен для хранения данных об абонентах. Кроме того, HSS генерирует данные, необходимые для осуществления процедур шифрования, аутентификации и т.п.

SGW (Serving Gateway) — обслуживающий шлюз сети. Обрабатывает все, что связано с доступом абонента к сети. Предназначен для обработки и маршрутизации пакетных данных поступающих из/в подсистему базовых станций. SGW по существу действует как гигантский маршрутизатор для абонентов, передавая данные от абонента и обратно к сети.

PGW (Public Data Network Gateway) — шлюз к сетям передачи данных других операторов для сети LTE Основная задача PGW заключается в маршрутизации трафика сети LTE к другим сетям передачи данных, таких как Интернет, а также сетям GSM, UMTS.

Другие компоненты на этой схеме не так важны для нас в рамках данного конспекта.

EUTRAN и EPC [ править ]

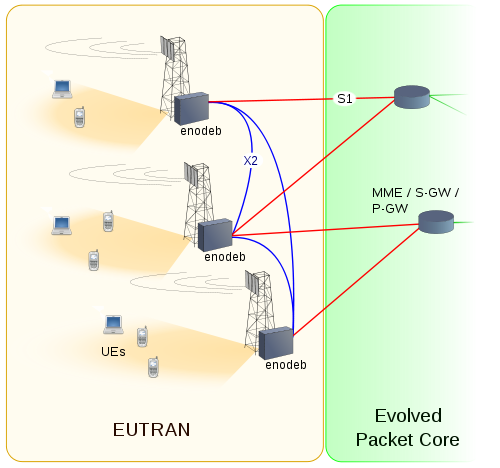

LTE состоит из двух частей: EUTRAN и EPC Схема их взаимодействия показана на рисунке ниже.

Разберемся более подробно, что из себя представляет каждая из этих частей.

EUTRAN (Evolved Universal Terrestrial Radio Access Network) — усовершенствованный беспроводной интерфейс 3GPP (LTE). Это сеть радиодоступа, являющаяся заменой UMTS и HSDPA/HSUPA (сетей 3-го поколения, т.е 3G).

EUTRAN состоит только из eNodeB. Что является упрощением UTRAN, использующемся в UMTS и HSDPA/HSUPA. Узлы eNodeB взаимодействуют между собой через протокол Х2.

Сеть EUTRAN обеспечивает более высокую скорость передачи данных, малую задержку на обеих плоскостях управления и пользователя, бесшовное переключение и большее покрытие ячейки.

EPC (Evolved Packet Core) — усовершенствованное пакетное ядро. В него входят следующие компоненты: ММЕ, HSS, SGW и PGW.

Для связи EUTRAN с EPC используется протокол S1.

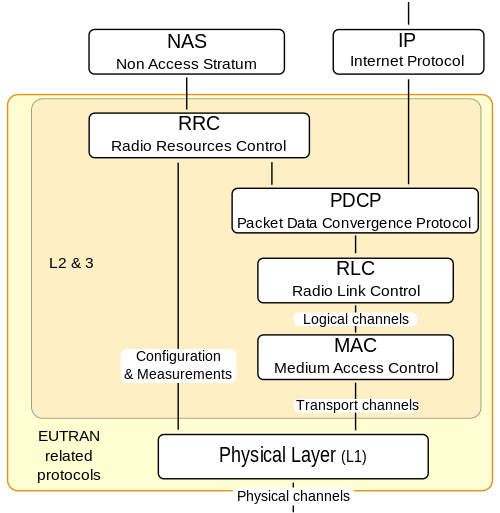

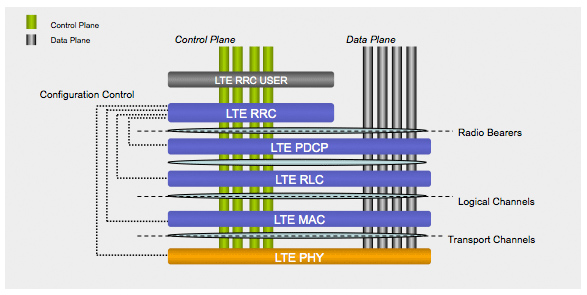

Стек протоколов EUTRAN [ править ]

EUTRAN как и другие высокоуровневые протоколы, представляет собой стек низкоуровневых протоколов.

Стек протоколов EUTRAN приведен ниже.

Мы не будем вдаваться в подробности устройства каждого протокола стека. Данная информация приведена лишь для лучшего понимания следующего раздела.

Протоколы LTE [ править ]

Протоколы LTE делятся на две группы: плоскости управления (control plane), и отвечают за управление транспортным каналом, и плоскости пользователя (user plane), и отвечают за передачу пользовательских данных.

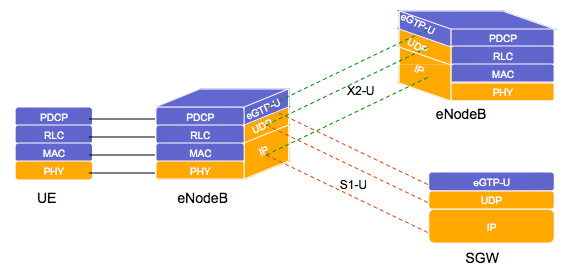

Стек протоколов плоскости пользователя показан на изображении ниже.

В плоскости пользователя, пакеты в EPC инкапсулируются в определенный EPC протокол и туннелируются между PGW и eNodeB.

То есть, когда мы смотрим видео на наших смартфонах по мобильному интернету через LTE или серфим интернет, используетсе именно протокол плоскости пользователя. От EU IP-пакеты проходя через стек протоколов EUTRAN, который, в свою очередь, перенаправляет IP-пакеты в EPC (сначала в SGW, а он в свою очеред в PGW). Входящие пакеты из EPC проходят такой же путь, но в обратном направлении.

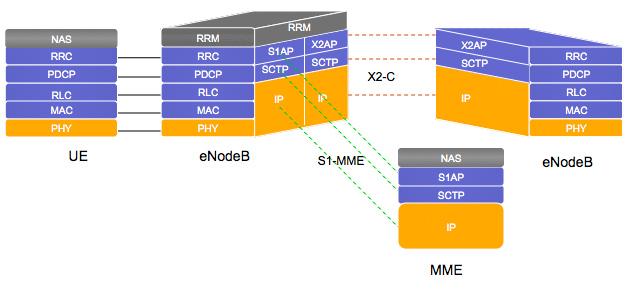

Стек протоколов плоскости управления показан на изображении ниже.

Как мы видим, в стек потокола плоскость управления добавляется протокол RRC (Radio Resource Control).

Плоскость управления отвечает, например, за широковещательные рассылки системной информации, handover, процессом проведения измерений для каждого конкретного UE, а также за предоставление результатов измерений.

Схематическое изображение стека обоих плоскостей приведено ниже.

Wi-Fi [ править ]

Напомним, как работает технология Wi-Fi.

Данная технология предполагает наличие точки доступа/маршрутизатора Wi-Fi (стандарты 802.11a/b/g/n). В памяти у него хранится таблица маршрутизации, которая описывает соответствие между адресами назначения и интерфейсами, через которые следует отправить пакет данных до следующего маршрутизатора, а так же шлюзами, на которые нужно отправлять пакеты, отправляемые на некоторый адрес.

То есть, роутер пересылает пакеты на следующий маршрутизатор. В случае, когда роутер подключен через Ethernet к провайдеру интернета, роутер пересылает присланные ему пакеты провайдеру, провайдер в свою очередь дает доступ в Интернет.

Различия и сходства между LTE и Wi-Fi [ править ]

Как можно заметить, у LTE и Wi-Fi есть некоторые сходства.

И у LTE и Wi-Fi данные сначала отправляются на сотовую вышку и на роутер, соотвественно, с них попадают оператору сотовой связи и провайдеру, соотвественно, а они уже в свою очередь предоставляют доступ в Интернет.

С другой стороны, способ организации сети у них разный: в случае с LTE сотовые вышки, а вернее eNodeB посредством сотовых вышек, общаются между собой, и также общаются с SGW. SGW по сути сам является большим маршрутизатором, то есть сотовые вышки, если можно так выразиться, образуют локальную сеть, которая соединена с SGW.

Портал о современных технологиях мобильной и беспроводной связи

Безопасность в сетях LTE заключается в нескольких видах:

Защита абонента заключается в том, что в процессе обслуживания его скрывают временными идентификаторами.

Для закрытия данных в сетях LTE используется потоковое шифрование методом наложения на открытую информацию псевдослучайной последовательности (ПСП) с помощью оператора XOR (исключающее или). В этих сетях для обеспечения безопасности внутри сети применяется принцип туннелирования соединений. Шифрации можно подвергать пакеты S1 и X2 при помощи IPsec ESP, а также подвергаются шифрации сигнальные сообщения этих интерфейсов.

Алгоритм аутентификации и генерации ключа представлен на рис. 1:

Рис. 1 Диаграмма аутентификации и генерации ключа

Шаг 1. Запрос о подключении к сети от мобильной станции (UE). MME запрашивает аутентификационные данные, относящиеся к конкретному IMSI, отправляя Authentication Data Request. AuC/HSS выбирает PSK, относящийся к конкретному IMSI и вычисляет аутентификационные данные по PSK. AuC/HSS отправляет обратно AV c Authentication Data Response.

Шаг 2. MME получает IK, CK, XRES, RAND и AUTH из AV. MME отправляет AUTH и RAND при помощи Authentication Request к UE.

Шаг 3. UE аутентифицирует NW, проверяя полученный AUTH. После чего вычисляет IK, CK, RES, XMAC из своего ключа защиты, AMF, (OP), AUTH и RAND. Она отправляет RES с Authentication response.

Шаг 4. После получения RES, MME сравнивает его с XRES и если они совпадают, то аутентификация прошла успешно, в противном случае, MME отправляет сбой аутентификации (Authentication failure) к UE. MME сбрасывает счетчик DL NAS. Рассчитывает KASME, KeNB, Knas-int, Knas-enc. Отправляет NAS команду режима безопасности (алгоритм целостности, алгоритм шифрования, NAS набор ключей ID, функцию безопасности UE) с целостностью охраняемых, но не зашифрованных, используя Knas-inc.

Шаг 5. После получения NAS команды режима безопасности, UE вычисляет KASME, KeNB, Knas-int, Knas-enc. UE отправляет NAS режима безопасности выполнен с целостностью, защищенных и зашифрованных.

Шаг 6. После получения NAS команды режима безопасности от UE, MME отправляет KeNB в eNB с S1AP первоначальная установка начального контекста (ключ защиты).

Шаг 7. После получения KeNB, eNB вычисляет Krrc-int, Krrc-enc, Kup-enc. Затем оно отправляет RRC ключ защиты команду с AS целостностью алгоритма и AS шифрующий алгоритм.

Шаг 8. После получения RRC команды ключа защиты UE вычисляет Krrc-int, Krrc-enc, Kup-enc. UE отправляет RRC выполненный ключ шифрования на eNB.

После всех описанных действий, все NAS и AS сообщения будут надежно защищены и зашифрованы, в отличие от пользовательских данных, которые будут только шифроваться. [2]

Рис. 2. Слои безопасности

Архитектура безопасности LTE определяет механизм безопасности и для уровня NAS и для уровня AS.

Выполнена для NAS сообщений и принадлежит области UE и MME.

В этом случае необходима при передаче сообщений NAS между UE и MME – целостность, защищенная и зашифрованная с дополнительным заголовком безопасности NAS.

Выполнена для RRC и плоскости пользовательских данных, принадлежащих области UE и eNB. Уровень PDCP на сторонах UE и eNB отвечает за шифрование и защиту целостности.

RRC сообщения защищены целостностью и зашифрованы, однако данные U-Plane только зашифрованы.

Генерация векторов аутентификации

Для генерации векторов аутентификации используется криптографический алгоритм с помощью однонаправленных функций (f1, f2, f3, f4, f5) когда прямой результат получается путем простых вычислений, а обратный результат не может быть получен обратным путем, то есть не существует эффективного алгоритма получения обратного результата. Для этого алгоритма используется случайное 128 битное случайное число RAND, мастер-ключ K абонента, также 128 бит и порядковый номер процедуры SQN (Sequence Number). Счетчик SQN меняет свое значение при каждой генерации вектора аутентификации. Похожий счетчик SQN работает и в USIM. Такой метод позволяет генерировать каждый раз новый вектор аутентификации, не повторяя предыдущий уже использованный вектор аутентификации.

При обслуживании абонента сетью LTE ключи CK и IK в открытом виде в ядро сети не передают. В этом случае HSS генерирует KASME с помощью алгоритма KDF (Key Derivation Function), для которого исходными параметрами являются CK и IK, а также идентификатор обслуживающей сети и SQNÅAK. Вектор аутентификации содержит RAND, XRES, AUTN и KASME, на основе которого происходит генерация ключей шифрации и целостности, используемых в соответствующих алгоритмах.

Когда мобильная станция получает из ядра сети три параметра (RAND, AUTN и KSIASME, где KSI – Key Set Identifier, индикатор установленного ключа, однозначно связанный с KASME в мобильной станции).

После чего используя RAND и AUTN, USIM на основе алгоритмов безопасности, тождественных хранящимся в HSS, производит вычисление XMAC, RES, CK и IK.

Затем в ответе RES UE передает в ММЕ вычисленное RES, которое должно совпасть с XRES, полученным из HSS. Так сеть аутентифицирует абонента. Вычислив XMAC, UE сравнивает его с МАС, полученным ею в AUTN. При успешной аутентификации абонентом сети (МАС = ХМАС) UE сообщает об этом в ответе RES. Если аутентификация сети не удалась (МАС ≠ ХМАС), то UE направляет в ММЕ ответ CAUSE, где указывает причину неудачи аутентификации.

При успешном завершении предыдущего этапа ММЕ, eNB и UE производят генерацию ключей, используемых для шифрации и проверки целостности получаемых сообщений. В LTE имеется иерархия ключей, которая приведена на рис. 5.

Векторы аутентификации (рис. 3, 4):

Рис. 3. Создание векторов на передающей стороне

Рис. 4. Преобразование векторов на приемной стороне (в USIM)

Рис. 5. Иерархия ключей в LTE

Исходным ключом для всей цепочки является KASME (256 бит). При передаче в радиоканале защиту обеспечивают для сигнального трафика (Control Plane) и для пользовательских пакетов (User Plane). При этом все сообщения сигнализации разделяют на сквозные сигнальные сообщения между UE и MME протоколов ММ и SM (NAS – Non Access Stratum) и сигнальные сообщения между eNB протокола RRC (AS – Access Stratum).

Для шифрации и защиты целостности можно использовать разные базовые алгоритмы:

Рис. 6. Генерирование ключей шифрации и целостности для NAS сигнализации

Защита сообщений протокола RRC

Сигнальные сообщения протокола RRC (AS) также шифруют и обеспечивают их целостность. Пакеты трафика только шифруют. Эти операции производят в обслуживающей eNB и UE. Схема получения ключей шифрации и целостности (рис. 7) для AS и UP трафика отличается от предыдущего случая тем, что исходным параметром здесь служит вторичный промежуточный ключ KeNB (256 бит). Этот ключ генерируют, также используя KDF, где входными параметрами являются: KASME, счетчик сигнальных сообщений NAS вверх, прежнее значение KeNB, идентификатор соты и номер частотного канала в направлении вверх. Следовательно, при каждой периодической локализации UE происходит изменение KeNB.

Также KeNB меняется и при хэндовере; при этом в алгоритме генерации нового KeNB можно использовать дополнительный параметр NH (Next Hop), фактически счетчик числа базовых станций, по цепочке обслуживающих абонента. Все реализуемые процедуры безопасности в сети LTE продемонстрированы на рис. 8.

Рис. 8. Реализуемые процедуры безопасности в сети LTE

Алгоритм шифрации и дешифрации сообщений представлен на рис. 9.

Рис. 9. Алгоритм шифрации в LTE

Исходными параметрами в этом алгоритме являются шифрующий ключ KEY (128 бит), счетчик пакетов (блоков) COUNT (32 бита), идентификатор сквозного канала BEARER (5 бит), указатель направления передачи DIRECTION (1 бит) и длина шифрующего ключа LENGTH. В соответствии с выбранным алгоритмом шифрации ЕЕА (EPS Encryption Algorithm) вырабатывается шифрующее число KEYSTREAM BLOCK, которое при передаче складывают по модулю два с шифруемым исходным текстом блока PLAINTEXT BLOCK. При дешифрации на приемном конце повторно совершают эту же операцию.

Процедура защиты целостности сообщения состоит в генерации “хвоста“ МАС (Message Authentication Code) (32 бита), присоединяемого к передаваемому пакету. Алгоритм генерации МАС и проверки целостности полученного пакета путем сравнения ХМАС с МАС (они должны совпасть) отображен на рис. 10.

Рис. 10. Алгоритм проверки целостности в LTE

В алгоритме ЕIА (EPS Integrity Algorithm) использован ключ целостности KEY (128 бит), счетчик сообщений COUNT (32 бита), идентификатор сквозного канала BEARER (5 бит), указатель направления передачи DIRECTION (1 бит) и само сообщение MESSAGE.

Подробнее о вопросах безопасности в сетях мобильной связи читайте в книге двухтомнике «Мобильная связь на пути к 6G».