Аутентификация в Cisco IOS

AAA (Authentication Authorization and Accounting) — система аутентификации авторизации и учета событий, встроенная в операционную систему Cisco IOS, служит для предоставления пользователям безопасного удаленного доступа к сетевому оборудованию Cisco. Она предлагает различные методы идентификации пользователя, авторизации, а также сбора и отправки информации на сервер.

Однако мало того, что ааа по умолчанию выключена; конфигурация этой системы — дело довольно запутанное. Недочеты в конфигурации могут привести либо к нестабильному, небезопасному подключению, либо к отсутствию какого-либо соединения в принципе. В данной статье мы подробно разберем схему настройки аутентификации при помощи aaa.

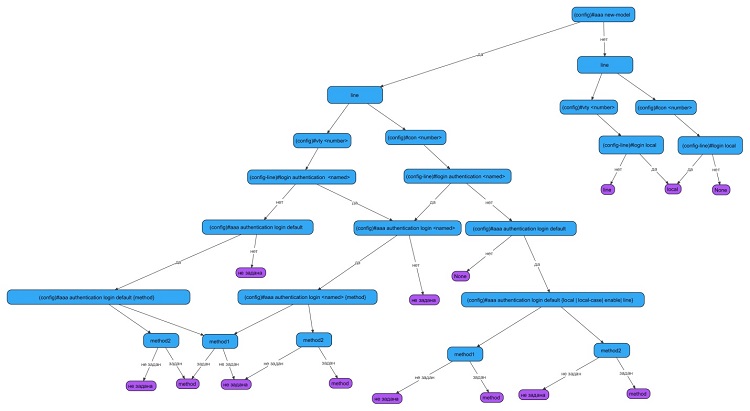

В общем виде схема аутентификации выглядит так:

Рис. 1. Схема аутентификации (по клику открывается в полном размере)

Рис. 2. Схема аутентификации (продолжение, по клику открывается в полном размере)

Схема разделена на две части не случайно: в первой описывается основной путь прохождения от управляющих линий (vty или con) до методов аутентификации, во второй — сами способы аутентификации.

Но обо всем по порядку.

Отсутствие aaa new-model

В данном случае речь идет о правой части схемы (см. рис. 1).

Рис. 3. Схема аутентификации без aaa new-model

Как уже было сказано, по умолчанию сервис aaa new-model выключен. Подключение к устройству может быть выполнено либо физически, путем подключения через консольный порт (line console 0) без ввода каких-либо учетных данных, либо через протокол TELNET (line vty). Причем в последнем случае, даже если задать IP-адрес на Cisco, получить доступ к устройству не получится ввиду отсутствия пароля (способ аутентификации “line”, см. рис. 3). Если пароль на линии vty задан, то устройство потребует от вас только ввести пароль, что существенно снижает безопасность подключения, так как для входа не требуется вводить логин; впрочем, тут все, конечно, зависит также от сложности пароля, который вы настроили.

При выполнении команды “login local” устройство, установив соединение, будет требовать ввести логин и пароль для входа.

Итак: в случае отсутствия aaa new-model максимум, которого вы можете требовать от Cisco IOS, — это использование пароля (способ аутентификации “line”) и использование логина и пароля из локальной базы данных (способ аутентификации “local”).

Рис. 4. Способы аутентификации без aaa new-model

Конфигурация aaa new-model

Преимущество конфигурации aaa в том, что она содержит множество методов аутентификации (в отличие от предыдущего случая). Включение aaa происходит путем добавления команды aaa new-model в режиме глобальной конфигурации. Далее предстоит выбор методов аутентификации. Все методы организуются в списки, которым присваивается либо значение default, либо конкретное имя списка (list-name). Таким образом, на разные типы линий (aux, vty, con. ) можно «повесить» разные методы аутентификации, разграничив доступ между пользователями.

Пример настройки aaa new-model и списков аутентификации:

Router(config)#aaa new-model

Router(config)#aaa authentication login

Router(config)#line

Router(config-line)#login authentication

Методы

Как было сказано ранее, методов аутентификации в aaa довольно много. Попробуем перечислить наиболее распространенные:

Наиболее интересным методом аутентификации является group: он довольно часто встречается в средних и крупных компаниях.

Ниже представлен пример настройки метода group, который обязательно должен реализовываться в совокупности со списками аутентификации.

Пример добавления группы серверов и частного сервера Radius:

Router(config)#aaa authentication login default group servradius1

Router(config)#aaa group server radius servradius1

Router(config-sg-radius)#server 192.168.1.1

Router(config-sg-radius)#server 192.168.1.2

Router(config-sg-radius)#server 192.168.1.3

Router(config-sg-radius)#server-private 192.168.1.10

На этом примере видно, что настроены три Radius-сервера. Но возникает вопрос: как они будут работать? Первое, что приходит в голову: скорее всего, они будут работать по очереди: при недоступности 192.168.1.1 идет обращение к 192.168.1.2 и т. д. Но это не так. В данном примере допущена ошибка: 192.168.1.1, 192.168.1.2, 192.168.1.3 настроены некорректно, а поэтому в аутентификации использоваться не будут. В данной конфигурации не хватает команды Router(config)#radius-server host для каждого из серверов. Более подробное описание настроек можно найти на ресурсах вендора (например: http://www.cisco.com/en/US/docs/ios/12_2/security/configuration/guide/scfrad.html). Схематично это можно представить следующим образом:

Рис. 5. Настройка аутентификации для метода group

Вот, собственно, и вся информация, которая поможет вам успешно настроить аутентификацию на вашем сетевом устройстве. Следуйте схеме, и если ваши настройки привели к “true”, значит будет счастье, а если к “false” — посмотрите на конфигурацию внимательно: возможно, где-то допущена ошибка или доступ к устройству возможен без ввода логина и пароля (способ аутентификации “none”). Надеюсь, статья оказалась полезной и помогла вам разобраться в нюансах конфигурации aaa.

Мы же, в свою очередь, всегда стараемся автоматизировать такие сложные проверки. Как пример — результат проверки MaxPatrol относительно службы ААА:

Рис. 6. Статус требования

Рис. 7. Результаты требования относительно службы ААА

Автор: Максим Хабрат, исследовательский центр Positive Research

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Продолжение экскурсии в свичи

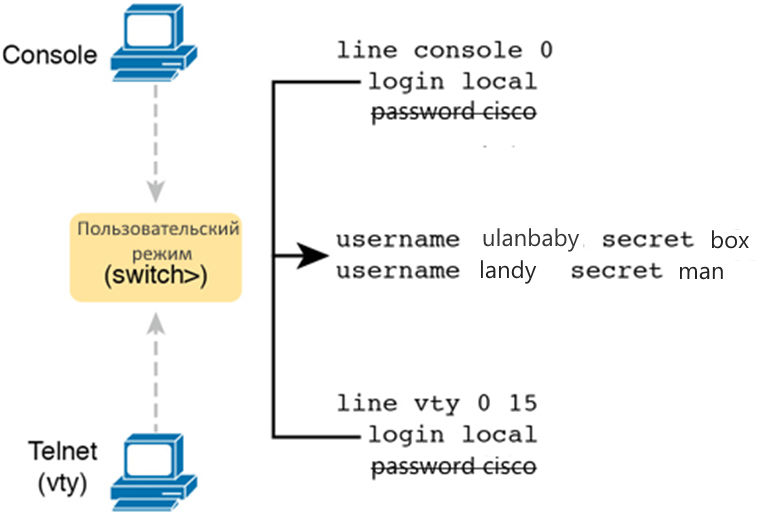

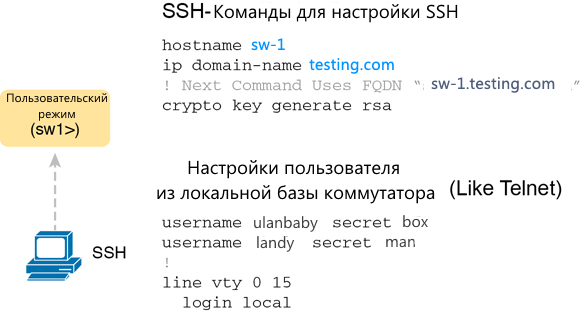

Защита доступа в пользовательском режиме с помощью локальных имен пользователей и паролей

Коммутаторы Cisco поддерживают два других метода безопасного входа, которые используют пары имя пользователя / пароль вместо общего пароля без ввода имени пользователя. Первый метод, использует ввод локального имени пользователя и пароля. Происходит настройка пары имя пользователя / пароль локально-то есть в конфигурации коммутатора. Коммутаторы поддерживают режим локального имени пользователя / пароля для входа по консоли, по Telnet и даже по SSH, но не изменяют пароль от привилегированного режима (enable), используемый для входа в режим enable.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Настройки для перехода от использования простых общих паролей к использованию локальных имен пользователей/паролей требует лишь небольших изменений конфигурации, как показано на рис.3.

На рисунке в Пользовательском режиме используется две команды:

Вы также можете использовать команду no password, чтобы очистить все оставшиеся команды паролей из консоли или режима vty, потому что эти команды не нужны при использовании локальных имен пользователей и паролей.

Ниже подробно описаны шаги для настройки доступа к к коммутатору с использованием логина и пароля:

Шаг 2. Настройте консоль на использование пар имя пользователя / пароль из локальной базы коммутатора:

Шаг 3. Настройте Telnet (vty) для использования пар имя пользователя / пароль из локальной базы коммутатора:

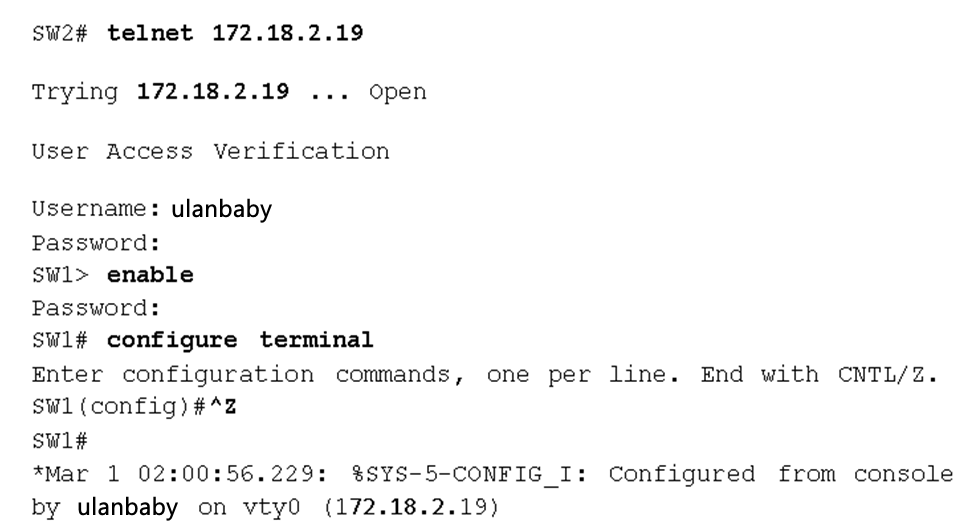

При попытке подключиться по Telnet к коммутатору, настроенному как показано на рисунке, пользователю будет предложено сначала ввести имя пользователя, а затем пароль, как показано в Примере 4. Пара имя пользователя / пароль должна быть в локальной базе коммутатора.В противном случае вход в систему будет отклонен.

В примере 4 коммутаторы Cisco не отображает символы при вводе пароля по соображениям безопасности.

Защита доступа в пользовательском режиме с помощью внешних серверов аутентификации

В конце примера 4 показано одно из многочисленных улучшений безопасности, когда требуется, чтобы каждый пользователь входил под своим собственным именем пользователя. Также в конце примера показано, как пользователь входит в режим конфигурации (configure terminal), а затем сразу же покидает его (end). Обратите внимание, что при выходе пользователя из режима конфигурации коммутатор генерирует сообщение журнала (log). Если пользователь вошел в систему с именем пользователя, сообщение журнала (log) идентифицирует это имя пользователя; В примере сгенерировано сообщение журнала по имени «ulanbaby».

Однако использование имени пользователя / пароля, настроенного непосредственно на коммутаторе, не всегда удобно при администрировании. Например, каждому коммутатору и маршрутизатору требуется настройка для всех пользователей, которым может потребоваться войти на устройства. Затем, когда возникнет необходимость внесения изменений в настройки, например, изменение паролей для усиления безопасности, настройки всех устройств должны быть изменены.

Лучшим вариантом было бы использовать инструменты, подобные тем, которые используются для многих других функций входа в ИТ. Эти инструменты обеспечивают центральное место для безопасного хранения всех пар имя пользователя / пароль, с инструментами, чтобы заставить пользователей регулярно менять свои пароли, инструменты, чтобы отключать пользователей, когда они завершают сеанс работы, и так далее.

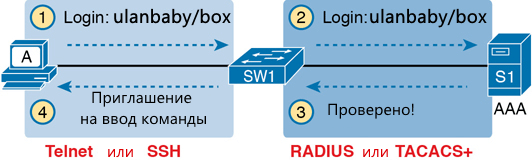

Коммутаторы Cisco позволяют именно этот вариант, используя внешний сервер, называемый сервером аутентификации, авторизации и учета (authentication, authorization, and accounting)(AAA). Эти серверы содержат имена пользователей / пароли. Сегодня многие существующие сети используют AAA-серверы для входа на коммутаторы и маршрутизаторы.

Да для настройки данного входа по паре имя пользователя / пароль необходимо произвести дополнительные настройки коммутатора.

При использовании AAA-сервера для аутентификации коммутатор (или маршрутизатор) просто отправляет сообщение на AAA-сервер, спрашивая, разрешены ли имя пользователя и пароль, и AAA-сервер отвечает.

На рисунке показано, что пользователь сначала вводит имя пользователя / пароль, коммутатор запрашивает AAA-сервер, а сервер отвечает коммутатору, заявляя, что имя пользователя/пароль действительны.

На рисунке процесс начинается с того, что ПК » А » отправляет регистрационную информацию через Telnet или SSH на коммутатор SW1. Коммутатор передает полученную информацию на сервер «AAA» через RADIUS или TACACS+. Сервер отправляет подтверждение коммутатору, который, в свою очередь, отправляет приглашение (разрешение) на ввод команды в пользовательскую систему.

Хотя на рисунке показана общая идея, обратите внимание, что информация поступает с помощью нескольких различных протоколов. Слева, соединение между Пользователем и коммутатором или маршрутизатором использует Telnet или SSH. Справа коммутатор и AAA-сервер обычно используют протокол RADIUS или TACACS+, оба из которых шифруют пароли, при передаче данных по сети.

Настройка защищенного удаленного доступа по SSHl

До сих пор мы рассматривали доступ к коммутатору по консоли и Telnet, в основном игнорируя SSH. У Telnet есть один серьезный недостаток: все данные в сеансе Telnet передаются в открытом виде, включая обмен паролями. Таким образом, любой, кто может перехватывать сообщения между Пользователем и коммутатором (man-in-the-middle attack), может видеть пароли. SSH шифрует все данные, передаваемые между SSH-клиентом и сервером, защищая данные и пароли.

SSH может использовать тот же метод аутентификации локального входа, что и Telnet, с настроенными именем пользователя и паролем в локальной базе коммутатора. (SSH не работает с методами аутентификации, которые не используют имя пользователя, например только общие пароли.)

Итак, в настройке доступа для локальных пользователей по Telnet, как показано ранее на рисунке, также включена локальная аутентификация по имени пользователя для входящих соединений SSH.

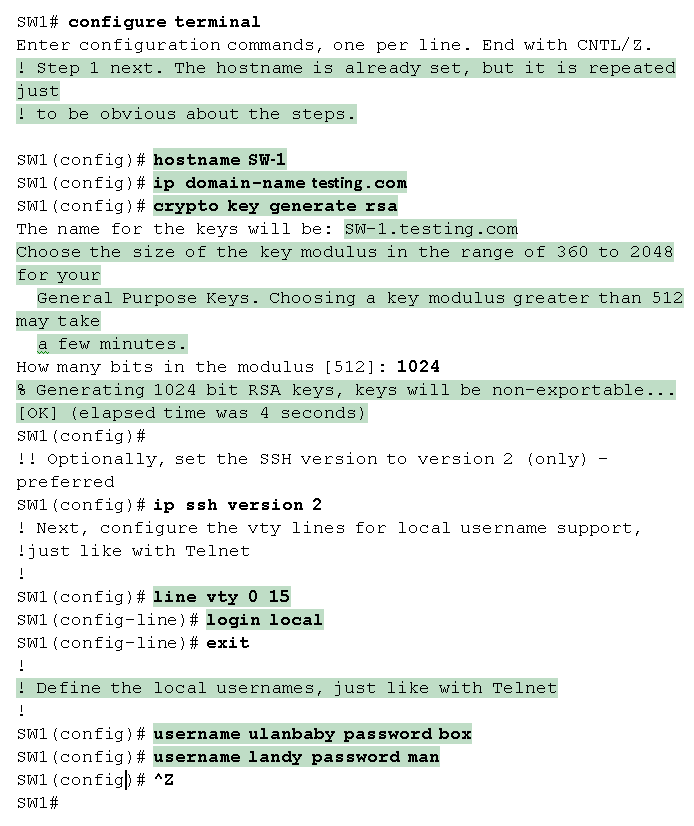

На рисунке показан один пример настройки того, что требуется для поддержки SSH. Рисунок повторяет конфигурацию создания локального пользователя, (см. рисунок) для подключения по Telnet. На скриншоте показаны три дополнительные команды, необходимые для завершения настройки SSH на коммутаторе.

На рисунке показаны три дополнительные команды, необходимые для завершения настройки SSH на коммутаторе. На рисунке показан листинг настройки SSH. Для настройки SSH на рисунке, отображаются команды:

Для локальной конфигурации имени пользователя (например, Telnet) отображаются следующие команд:

IOS использует три команды: две для конфигурации SSH, а также одну команду для создания ключей шифрования SSH. Сервер SSH использует полное доменное имя коммутатора в качестве входных данных для создания этого ключа. Коммутатор создает полное доменное имя из имени хоста и доменного имени коммутатора. Рисунок 5 начинается с установки обоих значений (на тот случай, если они еще не настроены). Затем третья команда, команда crypto key generate rsa, генерирует ключи шифрования SSH. IOS по умолчанию использует SSH-сервер. Кроме того, IOS по умолчанию разрешает SSH-соединения по vty.

Просмотр настроек в режиме конфигурации, шаг за шагом, может быть особенно полезен при настройке SSH. Обратите внимание, в частности, что в этом примере команда crypto key запрашивает у пользователя модуль ключа; вы также можете добавить параметр modulus modulus-value в конец команды crypto key, чтобы добавить этот параметр в команду. В примере 5 показан порядок настройки ssh ( такие же команды, что и на рис. 5) Ключ шифрования является последним шагом.

Ранее упоминалось, что одним полезным значением по умолчанию было то, что коммутатор по умолчанию поддерживает как SSH, так и Telnet на линиях vty. Однако, поскольку Telnet не безопасный протокол передачи данных, то вы можете отключить Telnet, чтобы обеспечить более жесткую политику безопасности.

Для управления тем, какие протоколы коммутатор поддерживает на своих линиях vty, используйте подкоманду transport input

В завершении этой части статьи о SSH, расписана пошаговая инструкция настройки коммутатора Cisco для поддержки SSH с использованием локальных имен пользователей. (Поддержка SSH в IOS может быть настроена несколькими способами; эта пошаговая инструкция показывает один простой способ ее настройки.)

Процесс, показанный здесь, заканчивается инструкцией настройки локального имени пользователя на линиях vty, как было обсуждено ранее в первой части данной серии статей.

Шаг 1. Настройте коммутатор так, чтобы он генерировал совпадающую пару открытых и закрытых ключей для шифрования:

Шаг 2. (Необязательно) используйте команду ip ssh version 2 в режиме глобальной конфигурации, чтобы переопределить значение по умолчанию для поддержки обеих версий протокола удаленного доступа SSH 1 и 2, так что бы разрешены были только соединения SSHv2.

Шаг 3. (Необязательно) если вы еще не настроили нужный параметр, задайте на линии vty для работы по SSH и Telnet.:

Шаг 4. Используйте различные команды в режиме конфигурации линий vty для настройки локальной аутентификации имени пользователя, как описано ранее в этой статье.

На маршрутизаторах Cisco часто по умолчанию настроен параметр transport input none. Поэтому необходимо добавить подкоманду transport input line для включения Telnet и / или SSH в маршрутизаторе.

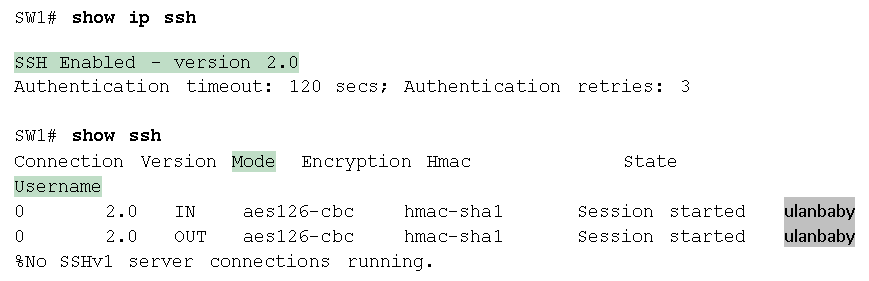

Для просмотра информации о состояния SSH на коммутаторе используются две команды. Во-первых, команда show ip ssh выводит информацию о состоянии самого SSH-сервера. Затем команда show ssh выводит информацию о каждом клиенте SSH, подключенном в данный момент к коммутатору. В пример 6 показаны примеры работы каждой из команд, причем пользователь ULANBABY в данный момент подключен к коммутатору.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Login local cisco что это

понедельник, декабря 03, 2012

Управление оборудованием Cisco Systems

35 коммент.:

Другие источники советуют вместо password использовать secret, т.к. пароль, в таком случае будет хранится зашифрованным в конфигурационном файле. Думаю стоит об этом сказать если прозвучало слово безопасность =) Спасибо.

Сорри за комент, прочитал следующую статью.

Нет, в данном случае все правильно. Команду secret используют только в том случае если хотят указать пароль, хранящийся в зашифрованном виде, для перехода в привеллигированный режим (используют enable secret вместо enable pas). В данной статье команда enable pas не рассматривалась. Просто взять и заменить слово password на secret во всех командах данной статьи НЕЛЬЗЯ.

Сделал все как написано, через телнет не могу зайти. в чем проблема?

[Connection to 192.168.1.1 closed by foreign host]

вот что выдает

Сбросьте конфигурацию вашего устройства, посмотрим.

P.S. не забудьте удалить (или заменить *) из конфигурации все пароли и критически важные моменты.

Я разобрался, спасибо большое! Когда вводил line vty 0 4, 0 и 4 не разделял пробелом. Исправил, все заработало. Только вот вопрос, ПК подключен к коммутатору, к этому SW подключено еще два SW, их я удаленно вижу и захожу, подключаю 3-й и на него зайти не могу. Пробовал, на порт, для 3 SW, подключать один из двух имующихся, все работает. Сколько вообще можно подключить sw?

Такой вопрос а вы можете пропинговать с ПК IP адрес SW3? Если нет, то у вас скорее всего неверно настроен транк со стороны коммутатора SW3.

Опять же, если хотите, сбросьте конфиги всех устройств. Посмотрим.

Спасибо! Я хочу сам попробовать под разобраться. Если не получится, то тогда Вам скину конфиги.

У меня еще один вопрос, я удаленно захожу на SW1, и с него не могу ни зайти ни на один SW ни пингануть, а с ПК все получается. В чем может быть проблема? или так нельзя? Все SW находятся в одном вилане

При подключении выдает Connection timed out; remote host not responding. У меня все SW в одной сети, а маски у всех разные. когда сделал у 2-х SW маски одинаковые все заработало. Так и должно быть? Или в пределах одной сети должен быть допуск независимо от маски?

Как же тогда управляют большими сетями?

В пределах одной сети в идеале (но не обезательно) маски сети должны быть одинаковы. Например если у вас два хоста с адресами 192.168.1.1 и 192.168.1.2 с маской 255.255.255.0. То они будут в одной сети 192.168.1.0 и соответственно будут видеть друг друга. Если же вы например создадите хост с адресом 192.168.1.1 и маской 255.255.255.0 и хост с маской 192.168.1.2 255.255.0.0 то ваш первый хост будет в сети 192.168.1. 0 а второй уже в сети 192.168.0.0. Как вы можете понять вторая сеть 192.168.0.0/16 включает в себя сеть 192.168.1.0/24, и поэтому компьютер с маской 16 будет видеть компьютер с маской 24, а вот наоборот уже врядли, так как для компьютера с маской 24 компьютер с маской 16 будет находится в другой сети, и следовательно чтобы передать данные на него он должен сначала отправить их на маршрутизатор, который в свою очередь уже будет маршрутизироавать из в сеть назначения.

В больших сетях как раз таки происходит разделение на сети и подсети, которые связаны между собой маршрутизаторами. В пределах одной сети устройствам задается одинаковый адрес сети и одинаковая маска подсети (на основание которой как раз таки и определяется адрес сети). Устройства имеющие одинаковый адрес сети будут видеть друг друга на прямую, а вот устройства имеющие разные адреса сети общаются через маршрутизаторы.

Следовательно для решения вашей проблемы задайте вашему ПК, и всем коммутаторам адреса из одно подсети, например из диапазона 192.168.1.1-254 с маской 255.255.255.0.

Спасибо большое за своевременную помощь и и развёрнутые понятные ответы. Если что буду к Вам обращаться, с Вашего позволения!

незачто, обращайтесь буду рад попробовать помочь.

могу и я полюбопытствовать (почти первый раз циску вижу): есть 2 здания, поднят сторонней компанией канал объединяющий их в локальную сеть, на основе или впн или влан по оптике, fg-fom4e мультиплексор, за ним безголовый длинк. Но его решили заменить на циску, 2960. проблема в том что циска не воспринимает этот самый мультиплексор. я грешу на настройки (влан на циске и ip, что уж в мультиплексоре незнаю. ) в локалке она пашет (через нее вам пишу) и пингуется. а когда переношу в пределы плекса ее не видно (пинга нет). Могли бы вы подсказать куда копать?:)

p.s. после плекса продолжается таже локальная сеть:0

Давайте попробуем разобраться вместе, но говорю сразу что fg-fom4e в глаза не видел не разу.

1. Если не затруднит нарисуйте схему вашей сети.

2. Видят ли fg-fom4e-мы на разных концах оптической линии друг друга.

3. Сбросьте пожалуйста конфиг 2960

4. Каким интерфейсом подключается 2960 к fg-fom4e

схема в процессе: cisco office—(оптика)—>fg-fom4e(мультиплексор)—(витая пара)—>cisco 2960 (про которую я спросил)

2. соответсвенно 2го fg-fom4e нет, это просто дешифратор оптики, без ip и индентификации в сети.

3. version 12.2

no service pad

service timestamps debug datetime msec

service timestamps log datetime msec

service password-encryption

!

hostname c2960ssi

!

boot-start-marker

boot-end-marker

!

enable secret ######

enable password ######

!

username ###### privilege 15 secret ######

username ###### privilege 15 secret ######

username ###### privilege 15 secret ######

!

!

no aaa new-model

system mtu routing 1500

!

!

!

mls qos srr-queue output cos-map queue 1 threshold 3 5

mls qos srr-queue output cos-map queue 2 threshold 3 3 6 7

mls qos srr-queue output cos-map queue 3 threshold 3 2 4

mls qos srr-queue output cos-map queue 4 threshold 2 1

mls qos srr-queue output cos-map queue 4 threshold 3 0

mls qos

!

crypto pki trustpoint TP-self-signed-2304723456

enrollment selfsigned

subject-name cn=IOS-Self-Signed-Certificate-2304723456

revocation-check none

rsakeypair TP-self-signed-2304723456

!

!

crypto pki certificate chain ######

quit

!

!

!

archive

log config

logging enable

hidekeys

path ftp://######.78/backup/$H-$T

write-memory

spanning-tree mode pvst

spanning-tree extend system-id

!

vlan internal allocation policy ascending

!

!

interface FastEthernet0/1

description main office

switchport mode trunk

switchport nonegotiate

speed 100

duplex full

mls qos trust cos

macro description cisco-wireless

spanning-tree bpduguard enable

!

interface FastEthernet0/2

description test

speed 100

duplex full

!

interface FastEthernet0/3

!

interface FastEthernet0/4

!

interface FastEthernet0/5

!

interface FastEthernet0/6

!

interface FastEthernet0/7

!

interface FastEthernet0/8

!

interface FastEthernet0/9

!

interface FastEthernet0/10

!

interface FastEthernet0/11

!

interface FastEthernet0/12

!

interface FastEthernet0/13

!

interface FastEthernet0/14

!

interface FastEthernet0/15

!

interface FastEthernet0/16

!

interface FastEthernet0/17

!

interface FastEthernet0/18

!

interface FastEthernet0/19

!

interface FastEthernet0/20

!

interface FastEthernet0/21

!

interface FastEthernet0/22

!

interface FastEthernet0/23

!

interface FastEthernet0/24

!

interface FastEthernet0/25

!

interface FastEthernet0/26

!

interface FastEthernet0/27

!

interface FastEthernet0/28

!

interface FastEthernet0/29

!

interface FastEthernet0/30

!

interface FastEthernet0/31

!

interface FastEthernet0/32

!

interface FastEthernet0/33

!

interface FastEthernet0/34

!

interface FastEthernet0/35

!

interface FastEthernet0/36

!

interface FastEthernet0/37

!

interface FastEthernet0/38

!

interface FastEthernet0/39

!

interface FastEthernet0/40

!

interface FastEthernet0/41

!

interface FastEthernet0/42

!

interface FastEthernet0/43

!

interface FastEthernet0/44

!

interface FastEthernet0/45

!

interface FastEthernet0/46

!

interface FastEthernet0/47

!

interface FastEthernet0/48

!

interface GigabitEthernet0/1

!

interface GigabitEthernet0/2

!

interface Vlan1

ip address ######.11 255.255.255.0

no ip route-cache

!

ip default-gateway ######.5

ip http server

ip http access-class 1

ip http authentication local

ip http secure-server

access-list 1 permit ######

access-list 1 permit ######

access-list 1 permit ######

!

line con 0

password #####

login

line vty 0 4

password #####

login

line vty 5 15

password #####

login

!

end

соответственно подключается по витой паре обычной. подсети одни и теже.

hostname @@@@@@

enable secret @@@@@@@@@@@@@@@@@@@@@@@@

enable password @@@@@@

no aaa new-model

vtp mode transparent

ip subnet-zero

no file verify auto

spanning-tree mode pvst

spanning-tree extend system-id

vlan internal allocation policy ascending

vlan 111 name mange

vlan 2778

interface FastEthernet0/1 switchport access vlan 2778 switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/2 switchport access vlan 2778

switchport trunk encapsulation dot1q switchport mode access

interface FastEthernet0/3 switchport access vlan 2778

switchport trunk encapsulation dot1q switchport mode access

interface FastEthernet0/4 switchport access vlan 2778 switchport trunk encapsulation dot1q switchport mode access

interface FastEthernet0/5 switchport access vlan 2778

switchport trunk encapsulation dot1q switchport mode access

interface FastEthernet0/6

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/7

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/8

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/9

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/10

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/11

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/12

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/13

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/14

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/15

switchport access vlan 2778

switchport trunk encapsulation dot1q switchport mode access

interface FastEthernet0/16

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/17

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/18

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/19

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/20

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/21

switchport access vlan 15

switchport mode access

interface FastEthernet0/22

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/23

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/24

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/25

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/26

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/27

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/28

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/29

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/30

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/31

switchport access vlan 15

switchport mode access

interface FastEthernet0/32

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/33

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/34

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/35

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/36

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/37

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/38

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/39

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/40

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/41

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/42

switchport trunk encapsulation dot1q

switchport trunk native vlan 2778

switchport mode trunk

interface FastEthernet0/43

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/44

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/45

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/46

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/47

switchport access vlan 15

switchport mode access

interface FastEthernet0/48

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access