Немного о vpxuser

Общая информация

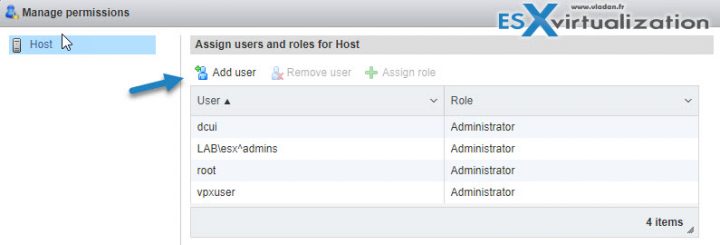

Вот то, что известно всем: vpxuser – учетная запись, используемая vCenter`ом для управления ESXi хостами (опрос гипервизора, отправка задачи), которые в него включены. Т.е. учетная запись root (ESXi) не имеет отношения к связи vCenter – ESXi (за исключением того нюанса, что она нужна для включения ESXi в vCenter).

Vpxuser имеет права администратора ESXi. Таким образом, администратор vCenter`а может выполнять практически все те же самые манипуляции с хостом, что и root (ESXi), кроме создания/удаления/изменения локальных пользователей и групп самого ESXi хоста.

Управлять учетной записью vpxuser с помощью службы каталогов AD нельзя.

Пароль vpxuser хранится в зашифрованном виде и на ESXi и в базе vCenter (логично, не правда ли?) и для каждого ESXi этот пароль уникален.

Подключение к ESXi с помощью VPXUSER

В некоторых источниках я видел утверждения вроде этого: «Знание пароля от vpxuser Вам ничего не даст, использовать эту комбинацию для подключения к хосту и любых других целей невозможно». Однако, зная пароль vpxuser, можно подключиться к ESXi и управлять им (опробовано на Standalone ESXi 5.5 u1 и на ESXi 5.5 u1 под управлением vCenter 5.5, и не только на них).

Изменение пароля VPXUSER

В документации можно обнаружить предупреждение, которое в вольном (моем) переводе выглядит так:

ВНИМАНИЕ: проводите манипуляции с учетной записью vpxuser на свой страх и риск, это может повлечь за собой нарушение связи vCenter – ESXi. При включенном lockdown mode на хосте, управление хостом может быть потеряно безвозвратно.

Это действительно так. Опробовав в лаборатории, могу сказать, что после смены пароля vpxuser на ESXi, vCenter теряет с ним связь. НО не сразу. В моем случае это произошло через 18-20 часов. Самое интересное то, что после смены пароля vpxuser на ESXi, я сразу перезагрузил vCenter Service (но не машину, на которой этот сервис развернут), т.е. установленная сессия должна была дропнуться, и креденшиалы, гипотетически бывшие в кэше (а может и не бывшие, а может и не в кэше), должны были очиститься. Но этого не произошло. Тех. поддержка VMware никак не прокомментировала такое поведение, сказав, что не отвечает на вопросы по архитектурным особенностям платформы.

Интересно и другое: далее в этой статье есть информация о политике паролей vpxuser, и по умолчанию длина его пароля 32 символа. Если менять его пароль вручную на ESXi, например с помощью “passwd”, то можно задать пароль намного короче. Видимо, связано это с тем, что политику паролей поддерживает vCenter, а поскольку меняется пароль vpxuser тоже vCenter`ом, то, как говорится «Я своей смешною рожей сам себя и веселю». Т.е. сменить-то пароль можно, и задать его несоответствующим политике можно, но связь с ESXi в итоге будет утеряна.

Потеря связи вполне логична, ведь при ручной смене пароля vpxuser, его пароль в базе vCenter`а не меняется.

Вывод: не меняйте пароль на vpxuser сами, пусть этим занимается vCenter. Если вы изменили пароль vpxuser руками, то с вероятностю 99% рано или поздно vCenter потеряет связь с ESXi. 1% я оставляю на магическое вмешательство.

Устранение проблем

Если все-таки изменения в vpxuser были внесены (например, изменен пароль) и это повлекло недоступность ESXi из vCenter (обычно сопровождается ошибкой: «Call «ServiceInstance.RetrieveContent» for object «ServiceInstance» on Server «ip_address» failed«), то можно поступить следующим образом (если lockdown mode не включен и есть доступ к хосту по SSH):

Здесь стоит обратить внимание на фразу «если не включен lockdown mode». Если пароль vpxuser был изменен и vCenter потерял связь с ESXi и при этом lockdown mode включен, т.е. доступ к хосту ESXi запрещен всем кроме vCenter, то официальная позиция VMware на этот счет однозначна: «переустанавливайте ESXi».

Политика паролей для vpxuser

Время действия пароля

По умолчанию пароль vpxuser обновляется каждые 30 дней, но это можно изменить:

1. В vSphere Client → Administration.

2. vCenter Server Settings… → Advanced Settings.

3. Выбрать параметр VirtualCenter.VimPasswordExpirationInDays, установить нужное значение.

4. Перезагрузить службу vCenter.

Изменять этот параметр VMware не рекомендует. VMware вообще много чего не рекомендует делать, жить вредно, от этого умирают.

Сложность пароля

@-<> и др.), цифры (1-9), большие буквы (латиница) и строчные буквы (латиница).

В документации указано, что для изменения длины пароля vpxuser можно изменить значение параметра vpxd.hostPasswordLength в файле конфигурации на vCenter:

Т.е. внутрь vpxd, но не внутрь какого-либо другого вложенного тега.

Вывод: зачем вообще менять политику паролей для vpxuser? Да незачем, VMware не рекомендует заниматься подобной ерундой.

What Is VMware ESXi Lockdown Mode?

By Vladan SEGET | Last Updated: November 14, 2017

In order to make your ESXi hosts more secure, you can put them what’s called Lockdown mode. This post will explain What is VMware ESXi Lockdown Mode, what’s the main benefits and the configuration steps. The config is a simple radio button via vSphere web client, but there is also a possibility to activate it through the Direct Console User Interface (DCUI). This is another post for our Tips category.

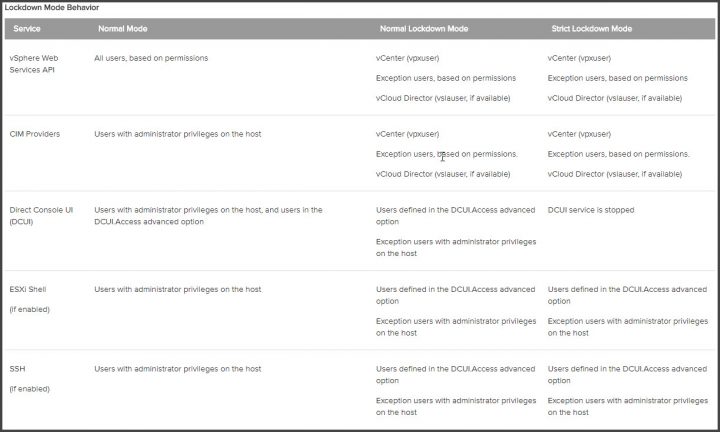

This is the first time we treat this topic and It’s important to know what services and restrictions apply in each mode. VMware ESXi Lockdown Mode applies not only to users but also to CIM providers or applications using which needs to keep running (ex. backups).

ESXi lockdown mode has been introduced in ESXi 5.0 in its simpler version, which has been expanded with ESXi 6.0 and ESXi 6.5. If you put the host into a lockdown mode, you can only connect and manage your hosts and your VMs through vCenter Server. Your connection is denied if you want to connect directly to the host via host client.

In lockdown mode, operations must be performed through vCenter Server by default. It was in vSphere 6.0 first where you can choose either between a normal lockdown mode or strict lockdown mode.

ESXi user accounts which are on a special list called Exception Users, which has administrator’s privileges and those users can also log in to the ESXi shell through DCUI, or Host client.

Where to Activate VMware ESXi Lockdown Mode?

In order to activate lockdown mode, you can use vSphere Web client or vSphere HTML5 Client.

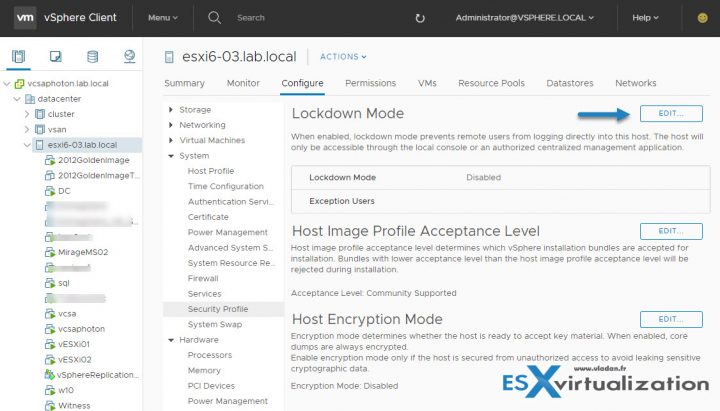

Select your host > Configure > System > Security Profile > Edit.

VMware ESXi Lockdown Mode – two different modes.

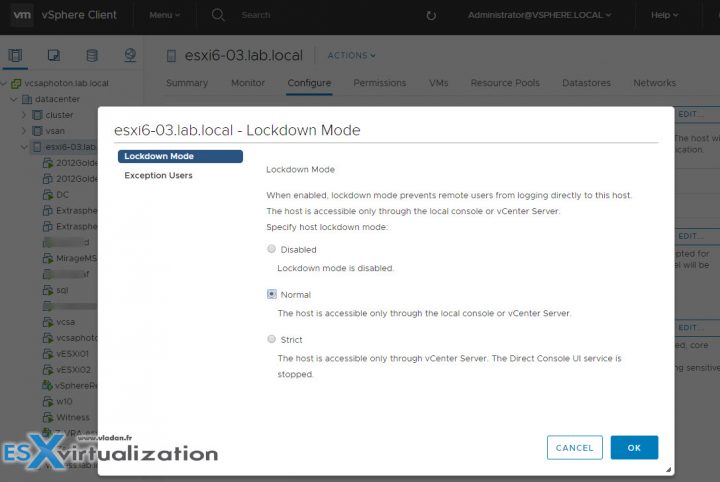

Let’s have a look what’s the difference between Normal and Strick Lockdown Mode:

Normal Lockdown Mode – The host can be accessed through vCenter Server. Only users who are on the Exception Users list and have administrator privileges can log in to the Direct Console User Interface. If SSH or the ESXi Shell is enabled, access might be possible.

Strict Lockdown Mode – The host can only be accessed through vCenter Server. If SSH or the ESXi Shell is enabled, running sessions for accounts in the DCUI.Access advanced option and for Exception User accounts that have administrator privileges remain enabled. All other sessions are terminated.

In addition, when selecting the Strict Lockdown mode, the DCUI service is completely stopped.

What are the Exception Users?

VMware says that those are users that…

A list of user accounts that keep their permissions when the host enters lockdown mode. The accounts are used by third-party solutions and external applications that must continue their function in lockdown mode. To keep lockdown mode uncompromised, you should add only user accounts that are associated with applications.

Where to add an account to the Exception Users list?

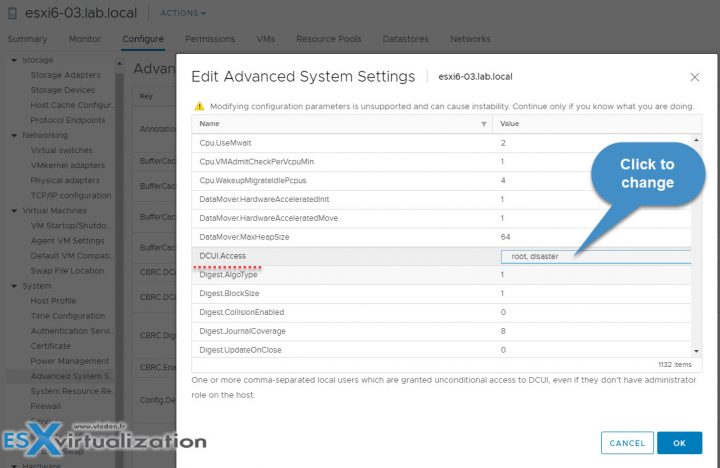

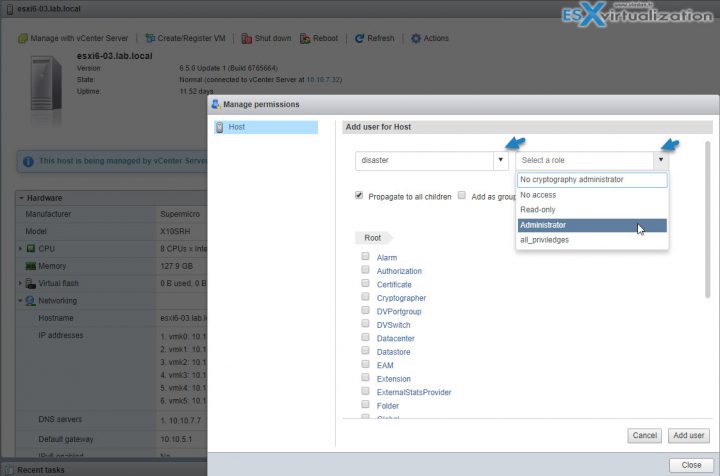

You’d have to first create a local ESXi user and then specify this advanced settings on per-host base. So in my case, I created a sample local ESXi user called “disaster” through ESXi host client which is a local ESXi user.

So in order to modify the Exception users list, you’ll have to use the vSphere HTML5 client of vSphere Web Client. To access this setting you Select your host > System > Advanced System Settings > within the list find the DCUI.Access > click to add another local ESXi user there. The root user is already present there by default.

The exception users can only perform tasks for which they have privileges for. So even if you create your local user and put him on the Exceptions list, the user won’t be able to connect unless you give him a privilege.

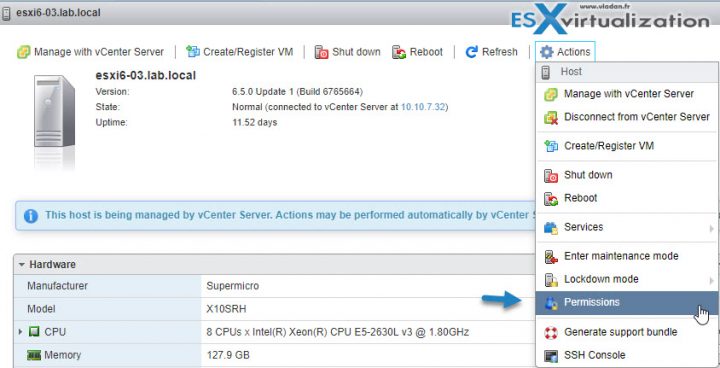

Connect to the ESXi host via ESXi Host Client > Actions > Permissions.

Then Click Add User

The UI will change and here you have the possibility to pick the user you have previously created and then assign a privilege to this user.

VMware has a nice table showing exactly which services or which behaviors are different for Normal and for a Strict Locked mode. This behavior has an influence on the vSphere Web services API, CIM providers, DCUI, ESXi Shell and SSH…..

The table can be found at VMware Documentation Center – Link.

So In which mode I’ll be able to log in through the DCUI?

Only if the Standard lockdown mode is activated. Not in the Strict mode.

What if vCenter server is unavailable?

Configure Lockdown Mode will be grayed out if vCenter is down or the host is disconnected from vCenter.

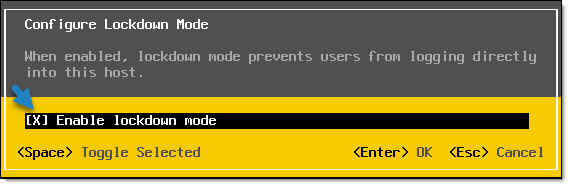

Enable/Disable ESXi lockdown mode from DCUI

Note: This applies if a host is in Normal lockdown mode only. Otherwise you would be able to lock yourself out from within the DCUI.

In the server room:

Open server console > Press F2 to Customize System/View Logs > Open Configure Lockdown Mode > Press SPACE to enable or disable lockdown mode

Press ENTER to save the changes. This is it.

Wrap Up:

VMware ESXi Lockdown Mode users from logging directly to the host. The host will only be accessible through a local console or vCenter Server. If there are local ESXi users configured, if they have enough privileges to log in locally AND if they are on the Exceptions list of the lockdown more, then they CAN login locally via Host client.

A very powerful mode indeed, which does not influence on the default root user (unless you remove the root user from the Exceptions list).

You have to think twice before activating the VMware ESXi Lockdown Mode, the “strict” one. If this mode is ON, you removed ALL users from Exceptions AND you lost vCenter server connection between this particular host and your vCenter, then have a big problem. You won’t be able to log in locally.

More from ESX Virtualization:

Stay tuned through RSS, and social media channels (Twitter, FB, YouTube)

Виртуализация vSphere, Hyper-V, Xen и Red Hat

Более 5550 заметок о виртуализации, виртуальных машинах VMware, Microsoft и Xen, а также Kubernetes

Компания VMware на днях выпустила обновленную версию инфраструктуры VMware Cloud Foundation (VCF) версии 4.2. Напомним, что это комплексное программное решение, которое включает в себя компоненты VMware vRealize Suite, VMware vSphere Integrated Containers, VMware Integrated OpenStack, VMware Horizon, NSX и другие, работающие в онпремизной, облачной или гибридной инфраструктуре предприятия под управлением SDDC Manager. О версии платформы VCF 4.1 мы писали вот тут.

Давайте посмотрим, что нового в VCF 4.2:

Полный список возможностей VMware Cloud Foundation 4.2 приведен в Release Notes. Есть также отдельный документ по версии для VxRail.

Таги: VMware, Cloud, Foundation, VCF, Update, Hybrid, Enterprise

PowerShell и putty – лучше вместе.

Таги: VMware, PowerShell, PowerCLI, ESXi

Недавно мы писали о новых возможностях VMware vSphere 6.5, где упомянули, что VMware vSphere HTML5 Web Client, о котором мы много писали, еще не совсем функционален, а потому не может быть рекомендован к использованию в производственной среде.

Между тем, на сайте VMware Labs, где выкладываются регулярные обновления клиента, появился апдейт с важной информацией о том, что теперь VMware vSphere HTML5 Web Client полностью вышел в релиз, а сам клиент называется теперь vSphere Client (и поставляется в составе vSphere 6.5 и выше).

Скачать vSphere Client можно по этой ссылке. Также он доступен в составе дистрибутива vSphere 6.5.

Таги: VMware, vSphere, Client, Update, Labs

Почти месяц назад мы писали об обновлении тонкого клиента VMware vSphere HTML5 Web Client 2.8, построенного на базе легковесной технологии HTML5. За это время компания VMware уже успела анонсировать новую версию платформы виртуализации VMware vSphere 6.5, которая выйдет до конца этого года, но в которой еще не будет полноценного HTML5 Client. Увы.

Как мы видим, сделано, бесспорно, было много. Но и такого темпа, видимо, мало, чтобы сделать HTML5 Web Client полноценным до конца года, одновременно с доступностью vSphere 6.5. Скачать HTML5 Web Client 2.12 можно по этой ссылке.

Таги: VMware, vSphere, HTML Client, Update, Labs

Новые возможности VMware vSphere HTML5 Web Client 1.8 и 1.9.

Совсем недавно мы писали о новых возможностях vSphere HTML5 Web Client версий 1.6 и 1.7, а на днях подоспели уже адейты 1.8 и 1.9. Видно, что VMware очень торопится, чтобы успеть доработать тонкий клиент перед полным списанием vSphere C# Client в следующей версии платформы vSphere.

Давайте взглянем на новые возможности VMware vSphere HTML5 Web Client 1.8 и 1.9:

Также было сделано множество мелких улучшений и исправлений ошибок. Скачать VMware vSphere HTML5 Web Client 1.9 можно по этой ссылке.

Таги: VMware, vSphere, Web Client, Update, Labs

Совсем недавно мы писали об обновлении следующего поколения тонкого клиента vSphere HTML5 Web Client версий 1.3 и 1.4, а вчера вышел HTML5 Web Client 1.5.

Новые возможности и улучшения VMware vSphere HTML5 Web Client 1.5:

Скачать VMware vSphere HTML5 Web Client 1.5 можно по этой ссылке.

Таги: VMware, Web Client, Update, vSphere

Недавно мы писали про превью vSphere HTML5 Web Client, представляющего собой тонкий клиент на основе технологии HTML 5, который вскоре заменит устаревший Web Client на базе Adobe Flex. На днях VMware обновила версию этого продукта до 1.1, которая доступна для загрузки на сайте проекта VMware Labs.

Посмотрим на новые возможности vSphere HTML5 Web Client 1.1:

Дело идет, но до использования продукта в продакшене еще достаточно далеко. Посмотрите хотя бы историю с веб-клиентом ESXi Embedded Host Client, который появился только в vSphere 6.0 Update 2, а шел к этому 7 месяцев с момента релиза первой версии. Поэтому, как минимум полгода еще придется подождать.

Также в новом веб-клиенте кое-что было улучшено:

Скачать vSphere HTML5 Web Client 1.1 в виде готового виртуального модуля OVA (Virtual Appliance) можно по этой ссылке. Инструкции по развертыванию и полезные советы приведены тут.

Таги: VMware, vSphere, Web Client, Update, Labs

Вышел ESXi Embedded Host Client v4 с возможностью обновления хостов ESXi.

Мы уже не раз писали про веб-консоль управления ESXi Embedded Host Client, которая доступна на сайте проекта VMware Labs как VIB-пакет для вашего сервера ESXi. Вот тут мы писали о возможностях третьей версии, а на днях стал доступен обновленный ESXi Embedded Host Client v4.

Давайте посмотрим на его новые возможности.

Операции с виртуальными машинами:

Скачать ESXi Embedded Host Client v4 можно по этой ссылке.

Таги: VMware, Embedded, Client, ESXi, Update

Те из вас, кто интересуется безопасностью виртуальной инфраструктуры VMware vSphere, наверняка знают такое нужное руководство, как «VMware vSphere Hardening Guide», которое предоставляет рекомендации и практичные советы по комплексной защите виртуальной инфраструктуры, включая хосты, виртуальные машины, сервер vCenter и т.п.

Документ отличает высокий технический уровень, который позволяет понять процессы, происходящие в недрах ESXi. Вот так, например, выглядит схема прохождения инструкций процессора на различных уровнях:

Ну и вообще в документе немало интересного.

Таги: VMware, ESXi, Security, Whitepaper, Update

Как управлять сервером VMware ESXi в черно-сером меню по протоколу SSH.

Все можно сделать прямо из SSH-сессии, если вы работаете под пользователем, имеющим локальную роль Administrator. Нужно просто выполнить команду:

# dcui

Само собой, это не работает в Lockdown mode, так как оно запрещает использование всех внешних интерфейсов, за исключением VMware vCenter Server (однако непосредственно в физическую консоль администратору залогиниться в этом режиме, конечно, можно).

Таги: VMware, ESXi, SSH, Обучение

Когда безопасность VMware vSphere может стать небезопасной.

Мы часто пишем заметки о безопасности виртуальной инфраструктуры VMware vSphere и других продуктов на данной платформе (их можно найти по тэгу Security). И вот на днях я натолкнулся на интересную статью «It’s a Unix system, I know this!», в которой есть одна умная мысль, касающаяся настройки безопасности, и которую я часто пытаюсь донести до заказчиков. А именно: некорректное планирование и исполнение процедур по обеспечению безопасности может привести к еще большим проблемам как с точки зрения конфигурации виртуальной среды, так и с точки зрения самой безопасности.

Итак, обратимся к статье. Есть такая организация в штатах Defense Information Systems Agency (DISA), которая выпускает документ Security Technical Implementation Guide (STIG), являющийся руководящим документом по обеспечению безопасности для правительственных организаций. Есть подозрение, что в части виртуальных машин он сделан на основе VMware vSphere Security Hardening, однако не из самой актуальной версии последнего.

Так вот в этом DISA STIG есть пункты, касающиеся виртуальных машин, например, пункт про отключение операций Copy/Paste с гостевой ОС виртуальной машины из ОС компьютера, где выполняется vSphere Client.

Посмотрим, как рекомендуется выполнить эту процедуру:

2. Temporarily disable Lockdown Mode and enable the ESXi Shell via the vSphere Client.

3. Open the vSphere/VMware Infrastructure (VI) Client and log in with appropriate credentials. If connecting to vCenter Server, click on the desired host. Click the Configuration tab. Click Software, Security Profile, Services, Properties, ESXi Shell, and Options, respectively. Start the ESXi Shell service, where/as required.

4. As root, log in to the ESXi host and locate the VM’s vmx file.

Add the following to the VM’s vmx file.

keyword = “keyval”

Where:

keyword = isolation.tools.copy.disable

keyval = TRUE

5. Re-enable Lockdown Mode on the host.

6. Re-register the VM with the vCenter Server:

А теперь подумаем, к чему это все может привести:

Конечно же, есть простой и элегантный способ сделать все это сразу для всех ВМ и с помощью PowerCLI через методы, описанные в пунктах vm.disable-console-copy и vm.disable-console-paste документа vSphere Hardening Guide.

Однако те из вас, у кого в компании есть отдел информационной безопасности, знают что такое формализм этих ребят, которые может в виртуализации и не разбираются, зато прекрасно понимают, что приведенный выше гайд несколько отличается от двух строчек на PowerShell.

И, хотя это в основном касается западных организаций, в отечественных крупных компаниях тоже возникают проблемы из-за подобных процедур.

Так вот какова мораль сей басни:

Таги: VMware, vSphere, Security, Blogs, PowerCLI, PowerShell

Список политик безопасности для серверов VMware ESX/ESXi в vGate R2 и рекомендации по их применению.

Многие из вас уже знакомы с сертфицированным средством vGate R2, которое предназначено для защиты виртуальной инфраструктуры VMware vSphere средствами политик безопасности для хост-серверов и виртуальных машин, а также за счет механизма защиты от несанкционированного доступа. Сегодня мы детально рассмотрим существующие в vGate R2 политики безопасности и опишем некоторые рекомендации по их применению.

Таги: vGate, Security, VMware, vSphere, ESX, ESXi, vCenter

Возможности технического релиза vGate R2 с поддержкой vSphere 5: соответствие стандартам и лучшим практикам средствами политик.

Напомним, что совсем недавно компания «Код Безопасности» выпустила технический релиз новой версии vGate R2 с поддержкой VMware 5. Сейчас она проходит инспекционный контроль во ФСТЭК для получения соответствующих сертфикатов, наличие которых позволит вашей организации пройти процедуру аттестации или проверки со стороны государственных органов. Сегодня мы более подробно расскажем о новых политиках настройки безопасной среды виртуализации.

Таги: Security, vGate, vSphere, VMware, ESX, ESXi, VMachines, Security Code

VMware vSphere 4.1 Reference Card.

На выходных известный блоггер Forbes Guthrie выложил очередную версию своей знаменитой шпаргалки VMware vSphere 4.1 Reference Card:

У наших инженеров в свое время на стене висели эти плакаты и очень помогали.

Таги: VMware, vSphere, Blogs, Reference, ESX, ESXi

Технический обзор возможностей VMware vSphere 4.1.

Компания VMware официально объявила о выпуске новой версии платформы виртуализации VMware vSphere 4.1 13 июля 2010 года. Это существенное обновление компонентов пакета, включая серверы виртуализации VMware ESX 4.1 и средство управления хост-серверами и виртуальными машинами VMware vCenter 4.1.

Таги: VMware, vSphere, Update, ESX, ESXi, Enterprise, vCenter, VMachines

Что такое и как работает VMware ESXi Lockdown Mode.

Многие пользователи применяют бесплатный гипервизор VMware ESXi для базовой консолидации серверов в небольших компаниях. В целях безопасности при доступе к управлению сервером ESXi компания VMware сделала специальный режим ESXi Lockdown Mode, который позволяет отключить доступ пользователю root через vSphere Client, интерфейс удаленного управления из командной строки (RCLI) и средств управления PowerShell (PowerCLI).

Включить Lockdown Mode на ESXi можно, нажав F2 в физической консоли VMware ESXi, где после аутентификации этот режим можно настроить в меню:

Таким образом, VMware ESXi по отношению к управлению сервером виртуализации имеет следующие функции:

| Способ доступа к управлению | Lockdown Mode выключен | Lockdown Mode включен |

|---|---|---|

| Управление через VMware vCenter | Да | Да |

| Доступ из физической консоли пользователем root | Да | Да |

| Доступ к физической консоли для других пользователей | Нет | Нет |

| Соединение из vSphere Client напрямую с ESXi пользователем root | Да | Нет |

| Соединение из vSphere Client напрямую с ESXi под другими пользователями | Да | Да |

| Соединение из интерфейса PowerCLI / RCLI к ESXi пользователем root | Да | Нет |

| Соединение из интерфейса PowerCLI / RCLI к ESXi под другими пользователями | Да | Да |

Таги: VMware, ESXi, RCLI, PowerCLI, PowerShell, vCenter

Вебинары VMC о виртуализации:

Постер VMware vSphere PowerCLI 6.3:

Постер VMware ESXi 5.1:

Постер VMware Hands-on Labs 2015:

Постер VMware Platform Services Controller 6.0:

Постер VMware vCloud Networking:

Постер VMware NSX (референсный):

Постер VMware vCloud SDK:

Постер VMware vCloud Suite:

Постер VMware vCenter Server Appliance:

Порты и соединения VMware vSphere 6:

Порты и соединения VMware Horizon 7:

Порты и соединения VMware NSX:

Управление памятью в VMware vSphere 5:

Как работает кластер VMware High Availability:

Постер VMware vSphere 5.5 ESXTOP (обзорный):

Постер Veeam Backup & Replication v8 for VMware:

Постер Microsoft Windows Server 2012 Hyper-V R2: