Что такое ControlService.exe? Это безопасно или вирус? Как удалить или исправить это

Что такое ControlService.exe?

ControlService.exe это исполняемый файл, который является частью Менеджер сети EuroTalk Программа, разработанная EuroTalk Interactive, Программное обеспечение обычно о по размеру.

ControlService.exe безопасный или это вирус или вредоносная программа?

Первое, что поможет вам определить, является ли тот или иной файл законным процессом Windows или вирусом, это местоположение самого исполняемого файла. Например, такой процесс, как ControlService.exe, должен запускаться из, а не из другого места.

Если статус процесса «Проверенная подписывающая сторона» указан как «Невозможно проверить», вам следует взглянуть на процесс. Не все хорошие процессы Windows имеют метку проверенной подписи, но ни один из плохих.

Наиболее важные факты о ControlService.exe:

Если у вас возникли какие-либо трудности с этим исполняемым файлом, перед удалением ControlService.exe вы должны определить, заслуживает ли он доверия. Для этого найдите этот процесс в диспетчере задач.

Найдите его местоположение (оно должно быть в C: \ Program Files \ EuroTalk \ NetManager \) и сравните размер и т. Д. С приведенными выше фактами.

Если вы подозреваете, что можете быть заражены вирусом, вы должны немедленно попытаться это исправить. Чтобы удалить вирус ControlService.exe, необходимо Загрузите и установите приложение полной безопасности, например Malwarebytes., Обратите внимание, что не все инструменты могут обнаружить все типы вредоносных программ, поэтому вам может потребоваться попробовать несколько вариантов, прежде чем вы добьетесь успеха.

Могу ли я удалить или удалить ControlService.exe?

Не следует удалять безопасный исполняемый файл без уважительной причины, так как это может повлиять на производительность любых связанных программ, использующих этот файл. Не забывайте регулярно обновлять программное обеспечение и программы, чтобы избежать будущих проблем, вызванных поврежденными файлами. Что касается проблем с функциональностью программного обеспечения, проверяйте обновления драйверов и программного обеспечения чаще, чтобы избежать или вообще не возникало таких проблем.

Распространенные сообщения об ошибках в ControlService.exe

Наиболее распространенные ошибки ControlService.exe, которые могут возникнуть:

• «Ошибка приложения ControlService.exe».

• «Ошибка ControlService.exe».

• «Возникла ошибка в приложении ControlService.exe. Приложение будет закрыто. Приносим извинения за неудобства».

• «ControlService.exe не является допустимым приложением Win32».

• «ControlService.exe не запущен».

• «ControlService.exe не найден».

• «Не удается найти ControlService.exe».

• «Ошибка запуска программы: ControlService.exe».

• «Неверный путь к приложению: ControlService.exe».

Как исправить ControlService.exe

Если у вас возникла более серьезная проблема, постарайтесь запомнить последнее, что вы сделали, или последнее, что вы установили перед проблемой. Использовать resmon Команда для определения процессов, вызывающих вашу проблему. Даже в случае серьезных проблем вместо переустановки Windows вы должны попытаться восстановить вашу установку или, в случае Windows 8, выполнив команду DISM.exe / Online / Очистка-изображение / Восстановить здоровье, Это позволяет восстановить операционную систему без потери данных.

Чтобы помочь вам проанализировать процесс ControlService.exe на вашем компьютере, вам могут пригодиться следующие программы: Менеджер задач безопасности отображает все запущенные задачи Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записи автозапуска. Единый рейтинг риска безопасности указывает на вероятность того, что это шпионское ПО, вредоносное ПО или потенциальный троянский конь. Это антивирус обнаруживает и удаляет со своего жесткого диска шпионское и рекламное ПО, трояны, кейлоггеры, вредоносное ПО и трекеры.

Обновлен декабрь 2021:

Мы рекомендуем вам попробовать это новое программное обеспечение, которое исправляет компьютерные ошибки, защищает их от вредоносных программ и оптимизирует производительность вашего ПК. Этот новый инструмент исправляет широкий спектр компьютерных ошибок, защищает от таких вещей, как потеря файлов, вредоносное ПО и сбои оборудования.

Загрузите или переустановите ControlService.exe

Вход в музей Мадам Тюссо не рекомендуется загружать заменяемые exe-файлы с любых сайтов загрузки, так как они могут содержать вирусы и т. д. Если вам нужно скачать или переустановить ControlService.exe, мы рекомендуем переустановить основное приложение, связанное с ним. Менеджер сети EuroTalk.

Информация об операционной системе

Ошибки ControlService.exe могут появляться в любых из нижеперечисленных операционных систем Microsoft Windows:

Изоляция служб в Windows

Как известно, службы Windows представляют собой одно из наиболее излюбленных мест для атак на операционную систему. В худшем (для нас, конечно) случае атакующий получает возможность действовать на атакованном компьютере в контексте учетной записи, от имени которой запущена взломанная служба. И если эта учетная запись обладает административными правами, то фактически злоумышленник получает полный контроль над компьютером. От версии к версии в Windows появляются новые механизмы, обеспечивающие дополнительную изоляцию служб и, как следствие, усиливающие безопасность системы в целом. Я хотел бы вкратце рассмотреть, что принципиально изменилось в этом направлении за последние несколько лет.

Первые существенные изменения в механизмах защиты служб появились в Windows XP Service Pack 2. Сейчас уже сложно себе это представить, но до выхода SP2 все службы самой операционной системы запускались в контексте встроенной учетной записи Local System, обладающей на компьютере максимально полными административными правами. SP2 добавил еще две записи: Local Service и Network Service. Принципиальные отличия трех перечисленных записей можно найти в табл. 1.

| Учетная запись | Локальные ресурсы | Сетевые ресурсы |

|---|---|---|

| Local System | Полный доступ ко всем ресурсам компьютера | Подключение к сетевым ресурсам в контексте учетной записи компьютера, на котором запущена |

| Local Service | Права стандартного пользователя + небольшой набор дополнительных привилегий | Анонимное подключение к сетевым ресурсам |

| Network Service | Права стандартного пользователя + небольшой набор дополнительных привилегий | Подключение к сетевым ресурсам в контексте учетной записи компьютера, на котором запущена. Маркер доступа также содержит SID групп Everyone и Authenticated Users |

Таблица 1

Соответственно, начиная с Windows XP SP2, администратор мог настраивать запуск службы в контексте одной из встроенных учетных записей, локальной или доменной учетной записи. Тем не менее, большая часть служб самой Windows по-прежнему запускается в контексте Local System. Но даже если абстрагироваться от этого, ситуация, когда несколько служб запускаются в контексте одной и той же учетной записи, приводит к тому, что успешный взлом одной службы, пусть даже без административных привилегий, потенциально открывает для атакующего любые другие ресурсы, к которым имеет доступ учетная запись взломанной службы.

В Windows Vista появилось несколько механизмов, повышающих изоляцию служб. Я остановлюсь на двух.

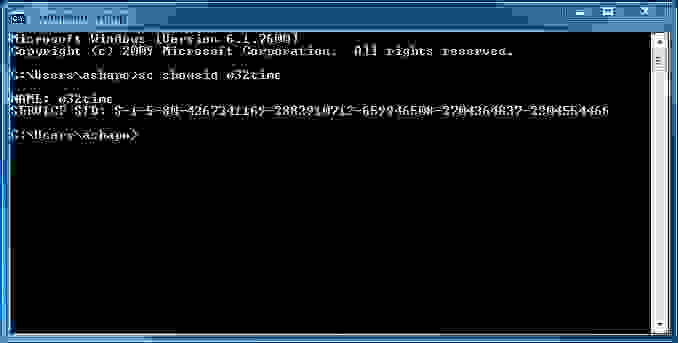

Первый механизм – это уникальный идентификатор безопасности службы (Service SID). Данный SID генерируется для каждой службы путем хеширования имени службы с помощью алгоритма SHA-1. К результату добавляется префикс S-1-5-80-. Просмотреть SID службы можно с помощью команды sc showsid, указав в качестве параметра имя службы (см. рис. 1).

Рис. 1

Нажимаете Check Names, затем ОК и видите пользователя (см. рис. 3), которому можно назначать права.

Рис. 3

Еще раз подчеркну, что w32time не является объектом-пользователем. Это – SID, но раз так, его можно использовать в списках ACL, причем как в графическом интерфейсе, так и в командной строке и программным путем. Более того, сервисные SID-ы можно использовать в настройках Windows Firewall, применяя те или иные правила к конкретной службе, точнее конкретному Service SID.

Второй изменение, появившееся в Vista, это идентификаторы безопасности нового типа – Write Restricted SID. Если служба помечена типом Write Restricted SID, то ее SID добавляется в ее же маркере доступа в специальный список – Restricted SID list. При попытке такой службы записать что-либо в какой-либо файл алгоритм проверки прав доступа несколько изменяется. А именно, служба сможет записать в файл только в том случае, если разрешение Write дано явным образом SID-у этой службы, либо группе Everyone.

Например, учетная запись ServiceAccount1 некоторой службы Service1 является членом группы Group1. Группа Group1 и только она имеет разрешение Write на папку Folder1. Что произойдет, если служба попытается что-то изменить в папке Folder1? В обычной ситуации ServiceAccount1 получит возможность записи в папку за счет членства в Group1. Но если служба Service1 помечена типом Write Restricted SID, то ее маркер доступа обрабатывается иначе, и она не сможет записать что-либо в папку, поскольку ей явным образом не дано разрешение Write, равно как не дано это право и Everyone.

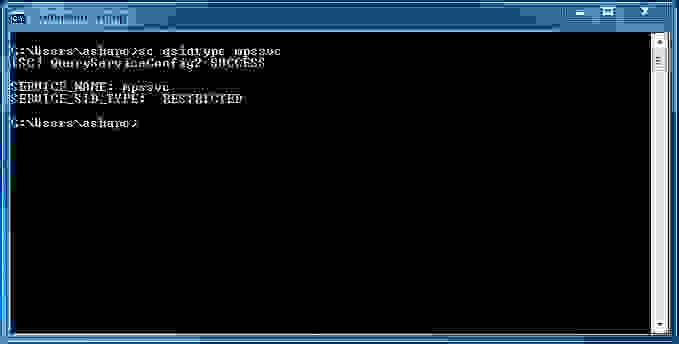

Просмотреть тип идентификатора безопасности можно с помощью команды sc qsidtype (см. рис. 4).

Рис. 4

В частности, на рис. 4 вы видите, что служба Windows Firewall относится как раз к упомянутому типу. Естественно, что введен этот тип был для того, чтобы дополнительно ограничить возможности службы (возможности стереть или перезаписать что-либо) в случае ее успешного взлома. Надо также добавить, что данный механизм предназначен в первую очередь не для администраторов систем, а для разработчиков служб. Только бы пользовались.

В Windows 7 и Windows Server 2008 R2 работа над изоляцией служб была продолжена. Появились виртуальные учетные записи (virtual accounts) и управляемые учетные записи служб (managed service accounts). А собственно в чем проблема? Нужно изолировать службы – давайте создадим нужное количество локальных (или доменных) учетных записей пользователей. Для каждой критически важной службы свой account. Да, это решение. Но для локальных служб, которым не нужен сетевой доступ к ресурсам, необходимо вручную задавать пароли, длинные и сложные. И также вручную их периодически обновлять. Ну, раз уж мы за безопасность. Для служб, которые должны по сети обращаться к ресурсам в контексте доменных учетных записей, плюс к этому еще нужно регистрировать Service Principal Name (SPN), свой для каждой службы. Это неудобно. Но неудобство становится реальной проблемой, когда служба из-за просроченного пароля не может стартовать. А админ просто забыл сменить для нее пароль.

Так вот для локальных служб вы можете использовать virtual accounts. Виртуальная учетная запись используется только для запуска конкретной службы, точнее для создания контекста безопасности конкретной службы. Вы не найдете эту запись среди пользователей в Computer Management. И, тем не менее, это – account, со своим уникальным SID-ом, со своим пользовательским профилем. А стало быть, вы можете назначать ему разрешения и, тем самым, разграничивать права доступа и четко их контролировать. Но также как и в случае с Local System, Local Service и Network Service операционная система берет на себя задачи управления паролями для virtual accounts. Мы изолируем нужные службы, и у нас не болит голова о паролях.

Чтобы создать виртуальную учетную запись, нужно в настройках службы указать в качестве учетной записи: NT SERVICE\ (см. рис 5)

Рис. 5

После запуска службы virtual account отобразится в консоли Services (рис. 6), а в папке Users вы заметите появление нового пользовательского профиля.

Рис. 6

По формату это очень напоминает сервисный SID. Но подчеркну, это не просто дополнительный уникальный SID для службы как в Vista, это отдельная учетная запись и, соответственно, другой уровень изоляции. По умолчанию виртуальные учетные записи используются, например, для пулов приложений (application pool) в IIS 7.5 в Windows Server 2008 R2. Надо иметь в виду, что virtual accounts предназначены для локального использования. Если служба, запущенная в контексте virtual account, обращается по сети, то это обращение происходит от имени учетной записи компьютера, на котором служба запущена. Если же необходимо, чтобы служба, например SQL Server, работала по сети от имени доменной учетной записи, то здесь как раз помогут managed service accounts. С ними, однако, связано больше тонкостей, и их рассмотрение выходит за рамки данного поста. Более подробно с MSA можно познакомиться здесь.

Перечисленные мною механизмы изоляции служб на этом не заканчиваются. Можно еще упомянуть об изоляции нулевого сеанса, уровнях целостности, механизме DEP. Я сосредоточился на тех, которые, как мне кажется, в меньшей степени известны, но при этом имеют вполне практический смысл для администратора. Ну и конечно, работа по усилению защищенности служб в последующих версиях Windows будет продолжена.

question

Items requiring elevation for an app to run as non-admin user

I have a problem with an application that will run only for admin, not for regular user.

It is a Chrome plugin for a client’s DVR (security camera monitoring) system on a Windows 10 computer. I install the required (Chrome) plugin as a local admin. Logged in as Admin, I can connect to the DVR in the browser and see the video stream. But for a a non-administrator user, not only can I not get the browser to show any video output, but immediately upon Windows logon, Windows 10 the blue spinning circle appears alongside the mouse pointer, and this persists as long as the user it logged on, even when using other programs.

The operative program is here: C:\Program Files (x86)\LocalServiceComponents\LocalServiceControl.exe. The plugin installation adds an entry into Computer\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Run in the registry by default to auto-run that app for any user. I isolated that factor by temporarily removing that registry entry so I can run the program manually. I can run that app manually as admin, and that enables me to see the video stream in the browser. (I cannot see video without it running). But when logged onto the computer as a non-admin, as soon as I start this program, we are back to spinning blue circle and no way to get the video stream to come up in the browser.

My question is this: what possible areas may require Users to have elevated access in order for this to work for the Users group in order for this to run non-adminitratively. Most often, granting read/write access to the program’s folder or any related ProgramData folder seems to allow an app to run, but not in this case. I have tried these things:

If I enable UAC and then open the plugin manually as the non-admin user, I get a popup, and if I then enter the admin credentials, I can open the browser and see the video stream. But even if I were willing to leave UAC enabled and grant the user the admin credentials—which I absolutely am not because it is entirely inappropriate—this program is not something a user would load manually; it is intended to be auto-run per the registry entry.

I tried giving Users read/write access to the C:\Program Files (x86)\LocalServiceComponents folder, subfolders, and all files inside.

I even created a scheduled task to run the app at logon of any user using the System user, then again as a local admin with password saved, and either one does start the application, and there is no explicit failure in the browser as there is when the plugin is not running, but the video stream never starts. That is true even when I am logged on as the admin user named in the scheduled task.

I also checked but could find no ProgramData folder that may require hard-coded enhanced security but could find nothing.

Are there other places, apart from perhaps combing through the dozens of potentially-related registry entries to look at security of each (something I suspect to be a complex lost cause), that I can check to determine if there is some file system or other security elevation I can impose to allow the end user to run this.

The bottom line? The business owner hears from the video system installer that I (the IT contractor) must not know what I am doing, since I cannot figure out how to get this to work, even though the video installer has never before tried installing the video client plugin on a computer that is on a domain or otherwise requires logon as a non-admin user.

10 Answers

Download and install Process Monitor.

Log in as the non-admin user, but launch procmon.exe with «run as administrator». Set a capture filter for «Process is LocalServiceControl.exe». Also select «Drop filtered events». Under Options/History Depth, set it to 1 million entries.

Click the magnifying glass icon to start the capture. Then launch the program as the non-admin account. When you reach the point in time where «the video should have started by now», click the magnifying glass to stop the capture.

In the Result column, look for Access Denied. If it’s a simple file permissions problem, it should show up here. You can also use the Tools/File Summary option and see if the program writes to a log file somewhere.

If you don’t find any denied entries, then you may have to compare a trace of a working vs non-working run. When any process loads, you’ll see it loading dll’s, reading registry keys, files, as part of it’s initialization. At some point the one that worked will start making different calls. This is kind of tricky here because you are looking for the proverbial «needle in a haystack».

You may also need to trace all programs if the «error» is occurring in a different process.

You should also be asking the system installer «how do I turn on debug tracing to find out what error YOUR software is encountering».

Update: also look at the registry key summary and see if the program tries to read any values named «debug» in it’s application registry settings. You might also find debug setting if the app has a config file somewhere.

Did you search the internet for that software name and see if other users had the same problem?

I will try Process Monitor and report back. I appreciate the detailed steps, since I use Process Monitor so rarely (maybe once every three or four years) that I have to figure it out again every time.

I should not even have to wait until the video stream should have started, or even until I open the browser, since the spinning cursor appears alongside the mouse immediately upon non-administrator logon (or when starting the plugin manually), long before even opening the browser, and never quits until the application is ended. But the spinning cursor does not appear at all for administrator logon.

That implies that the application is attempting to access something it cannot immediately upon starting, so I infer that the problem is when loading the program, not when trying to use it within the browser.

Well, I tried running Process Monitor under the non-admin account using right-click → Run as Administrator, and it was denied thus, «Process Monitor must be run from an administrator account». I tried using Program Compatibility to run as admin for all users, but no change.

Yes, I did search then web for similar problems, but all I get is 1) «I guess it just has to be run as admin» or 2) use the MS App Compat toolkit to make it run as admin for all users. But I think the latter is obsolete

Trying to get the installer to come up with anything helpful is a lost cause. He has no understanding of security and has previously proven to respond to my security requirements with a «nobody else does it that way», which is likely true for his work with relatively insecure environments but is absolutely inappropriate for my ActiveDirectory domains.

So I ran Process Monitor as admin, and while I do not understand all of it, of the 1671 events generated when opening LocalServiceControl.exe, there are 82 where Operation = CreateFile. I cannot see what files are being created; however, I do see the paths. Aside from C:\Program Files (x86)\LocalServiceComponents, which is easily allowed by granting Users full access to that folder, here are some of the Paths:

C:\Windows\Prefetch\LOCALSERVICECONTROL.EXE-BBF52986.pf

C:\Windows

C:\Windows\SysWOW64\kernel32.dll

I do not understand why there are both folders (with no file name) and files under Path, and maybe this is all irrelevant, but if it actually writes to those locations, I cannot imagine how I am going to get past this for a non-administrative user.

C:\Program Files (x86)\LocalServiceComponents\LocalServiceConfig.json

These entries gave a file not found.

C:\Program Files (x86)\LocalServiceComponents\data\QtProject\qtlogging.ini

C:\Program Files (x86)\LocalServiceComponents\QtProject\qtlogging.ini

C:\ProgramData\QtProject\qtlogging.ini

C:\Users\GTAdmin\AppData\Local\QtProject\qtlogging.ini

So it looks like this app was written in something call QT. I have never heard of that until now. https://www.qt.io/

I have not been able to find an example of an ini file that you might be able to use. Dead end for me.

Based on the name, it looks like the software that you are using is named Hikvision? Is that correct? Have you tried contacting the vendor directly?

Well, as much as I cannot yet fully recommend the answer I worked out, and it may be only an interim answer until I can solve the underlying problem, I have found a gadget online called RunAsTool from sordum.org.

While logged on as a computer admin, I opened the tool, and it asked me for admin credentials. Once open, I was able to drag my C:\Program Files (x86)\LocalServiceComponents\LocalServiceControl.exe into it. Then I told it to create a shortcut. This created a shortcut to the RunAsTool exe with an argument specifying the LocalServiceControl program.

But now I can use that shortcut as any user to run that one program and it does indeed solve my problem. So, near as I can tell, the tool caches the admin credentials somewhere and passes them to the specified application, allowing all cascading calls to run as administrator.

In my case, though, the goal is to ensure that the user can get the video stream to start within Chrome, so I do not want the user to ever have to double-click the RunAsTool/LocalServiceControl shortcut. On the other hand, the original configuration of LocalServiceControl.exe as installed was for it to be embedded in the Run node in the HKLM anyway. So I put my shortcut into C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup, that is, where it will auto-start for any user, functionally replacing the stock registry entry.

And now everything works correctly.

Ha, ha, ha! Anyone writing a tool to stymie government censorship attempts can’t be all bad, for sure. And YouTube needs no help with censorship; they can do that on their own without any help from the Turkish government.

Sorry. our posts just crossed. Here are responses to a couple of your points.

Path not found entries: keep in mind that I had to run my Process Monitor while logged on as a computer administrator, that is to say, when the plugin loads correctly, not while in a failing or error condition as is the case when run under the end user account. In fact, all six of the «PATH NOT FOUND» entries in the ProcessMonitor log file are paths that do not exist even when I run the app successfully under the administrator logon. While that may indicate other sloppy work on the developers’ part, a problem that occurs only for a limited-access end user must hang on items that are successful when run as administrator (i.e. presumably successful in Process Monitor) but which I must infer (since I cannot actually run ProcessMonitor as an end user) would not be successful when run as an end user, not items that also failed for admin.

Can LocalServiceControl run as a service? Or does it have to run as part of the user’s session? Maybe try defining a scheduled task that runs at startup to launch that program. Run the task first as the SYSTEM account, and then as the admin account. If it can be a service you can use NSSM. (Another gadget.)

Run gpedit.msc and in Windows Settings\Security Settings\Local Policies\Audit Policy, enable failure auditing for object access. Something might show up the security eventlog.

FYI: I’m retired now, so I try to answer questions like this to keep my mind active. Kind of like a daily crossword puzzle. I didn’t know about sordum.org. Thanks for the tip.

I am posting separate answers to separate parts of your post, since it will run too long otherwise:(

Service: I am not sure how I would make an application run as a service when it is not designed to run that way. This is some Chinese-written plugin (at least as evidenced by some of the poor design, current case in point, and the grammar in the help files), so there are no options when installed; it installs as it is or not at all. I once tried making a service on a server by adding what I thought looked like the logical registry entries to load an application, and then my server would not boot, which took most of my remaining hair sent me scrambling for a boot floppy disk (this was a while ago) to get it back up and running again. So no, I suspect there is no way to run this as a service.

Microsoft used to have a program named srvany.exe in the Resource Kit that allowed any program to be run as a service. It had a number of shortcomings so someone built NSSM which works much better. But if that app doesn’t work as a scheduled task then it’s not going to run as a service either.

Use sc.exe to define services.

OPTIONS:

NOTE: The option name includes the equal sign.

A space is required between the equal sign and the value.

type=

(default = own)

start=

(default = demand)

One of the things I did early in this process, well before I posted (as noted in #3 in my original post here) was to dive deeply into running the application as a scheduled task. I tried it every way I could think of: running at Log On of Any User but using System user, then domain admin user, then local admin user, running at log on of the specific end user but running as an admin user, and probably a couple more ways. None of them resulted in spinning cursor because, of course, they loaded it under a different user, but none of them worked in the browser, either, so I infer that it must run as part of the logged-in user’s session, and the only solution is to figure out what files/folders & registry entries need Users to have enhanced access to.

One slight complicating factor is this: the computer was joined to the domain in the office, then moved to the business owner’s house. The last thing I need is to have to support any functionally unsecured computers, especially ones like this that are 90 minutes from my home/office. That would do nothing but make my 16-hour days even longer. So I insist that any computers I provide for the company be on the domain; the user just has to log onto it once while it is in the office to create their profile and cache domain logon credentials. Because the owner never took my advice to let me put a SonicWall (for hardware VPN to the office) at their house so they could act as a fully-functional branch office, all I can do is log on remotely via SSL VPN from my home/office through their DSL modem/router. But in this configuration, his computer cannot see the domain, so there is no way to elevate his domain user or Domain Users group, even temporarily, by adding them to local Administrators, since the domain is not visible in compmgmt.msc. I just never anticipated software written so poorly as to require admin rights for a non-admin user.

Note: LocalServiceControl, upon installation, is loaded via Run entry in the registry, and its failure is evident immediately upon logon of non-admin user; it does not require going as far as opening the browser to know that it has failed to load. So I removed that Run entry and have been doing all testing strictly opening LocalServiceControl, so there is no need to go as far as Chrome and failed video to know whether my load has succeeded; if I cannot get LocalServiceControl to load properly, the video stream will not work in the browser. The exception was when I tested it all as a scheduled task under an admin account separate from the logged-on user (see #3 below); since it would never indicate success or failure for the current user, I had to go to the browser to see the failure in action.

Hmmm. His pc is in a domain and he logs in with a domain account, but the pc cannot see the domain? He never changes his password? That change would never get back to the domain controllers. And group policy changes could never make their way to the pc. Wouldn’t you be better off just putting the pc in a workgroup and use local accounts? Obviously you understand the business requirements and I don’t, but reading this made me wonder about it.

You are absolutely correct about the behavior with respect to password changes & GP. But we must balance that against the fact that I can never tell when they might just take the computer into the office to try to use it there on the domain—without telling me. That has happened in the past. Since they all assume that their kid who assumes the pinnacle of computer knowledge is clicking OK when prompted could do my job if I would just give him admin rights, they just say I am too complicated when I try to explain the difference between domain and non-domain accounts. Instead, they fully expect the computer to have all the functionality of a domain member and standalone computer simultaneously. So I just do my best to use the solution that is likely to generate the least amount of whining. But for poorly-written software like this, I have had fewer problems with domain membership than not. And this is exactly why I do my best to avoid working on non-business/office computers.

I just tried this while logged on as the end user: runas /user:MyAdminUser C:\Users[User’s ID]\Desktop\ProcessMonitor\procmon64.exe. That got it to run, and I filtered to LocalServiceControl.exe. By the time I could stop the Capture maybe one second after I started the LocalServiceControl, I had over 100,000 entries within the filter. So I downloaded the admin and non-admin filter logs, converted to Excel, then pasted the admin Operation & Path columns into new columns in the non-admin one and set up a boolean formula to show FALSE where they diverge. The two files diverge with respect to Path on line after line 61. This is a RegOpenKey and shows this path:

However, the result for both is NAME NOT FOUND, and they converge again on the next line, so I assume that is inconsequential. But starting with line 67, they diverge completely for both Operation and Path:

After that, there is so much divergence that I cannot easily see how I can just shift one set up a line or a few lines to match the other; they seem to go completely different directions. So there is no smoking gun here that I can see.

BTW, off topic a bit: I see your handle MotoxX80, and if you have ever raced, this may ring a bell: we live just about five miles from the Washougal national Motocross track and can hear the activity from our home every time the Nats or January 1 Hangover Scramble is running.

As to your problem, I doubt that I will be of much help. Your best bet was to find a way to get the app to generate some kind of log with an error entry that would point you to the problem. I’ve had a lot of success with procmon, but sometimes it’s just a dead end.

You’ll just have to go back to the installer and explain that due to security requirements, the account that needs to run the software can not have administrator access and that you need a fix.

Thank you for all your help!

I certainly had a refresher on ProcMon in this process. I will continue to use the third-party RunAsTool for now and look for a better answer by checking the failure auditing processes you recommended, then contact the vendor if that does not reveal the cause.

Software is just sometimes so badly written that it may write to System32 or other places where I absolutely will not open for non-admin users. I find it hard to believe that any developer in his right mind would not think to test it all for a non-admin user once he finishes developing within a presumably admin-enabled environment. That is way to obvious to be missed by any substantial developer, yet I have seen it a number of times over the last 25+ years in this business.