Что означает localhost: 8080?

в чем разница между localhost / web и localhost: 8080 / web?

6 ответов

соединение TCP / IP всегда выполняется с IP-адресом (вы можете думать об IP-адресе как об адресе определенного компьютера, даже если это не всегда так) и определенный (логический, а не физический) порт на этом адресе.

обычно один порт соединяется с определенным процессом или» службой » на целевом компьютере. Некоторые номера портов стандартизированные, как 80 для http, 25 для smtp и так далее. Из-за этой стандартизации вам обычно не нужно чтобы поместить номера портов в веб-адреса.

поэтому, если вы скажете что-то вроде http://www.stackoverflow.com, Часть «stackoverflow.com» разрешает IP-адрес (в моем случае 64.34.119.12), и поскольку мой браузер знает стандарт, он пытается подключиться к порту 80 на этом адресе. Таким образом, это то же самое, что http://www.stackoverflow.com:80.

но нет ничего, что останавливает процесс для прослушивания http-запросов на другом порту, например 12434, 4711 или 8080. Обычно (как в вашем случае) это используется для отладки, чтобы не смешиваться с другим процессом (например IIS) уже слушает порт 80 на одну машину.

localhost в / web равно localhost: 80 / web или к 127.0.0.1:80 / web

localhost: 8080 / web равно localhost: 8080 / web или к 127.0.0.1:8080 / web

на localhost:8080 означает ваш явно целевой порт 8080.

адресу http:// (протокол) локальный (свой компьютер) :8080 (порт 8080) / (путь, указывающий на корень общей папки вашего сервера)

протоколу HTTP : / / localhost / web

localhost

http://localhost

Если вы хотите перейти на http://localhost, то воспользуйтесь быстрыми ссылками для входа:

Что такое localhost

localhost — это универсальное имя хоста, которое всегда указывает на этот же самый компьютер. Точнее говоря, это имя указывает на IP адрес 127.0.0.1, а данный IP уже является специальным адресом, всегда принадлежащий локальному компьютеру.

Если открыть адрес http://localhost в веб-браузере, то будет выполнено подключение к локальному веб-серверу. По этой причине localhost обычно ассоциируется с веб-сервером, но на самом деле localhost можно использоваться самыми разными сетевыми службами: программами для обмены данными между собой, MySQL, SSH, FTP и пр.

Вы можете даже пинговать localhost:

Пинги будут самыми лучшими из всех, какие вы когда-либо видели, поскольку проверяется соединение до этого же самого компьютера, на котором выполняется пинг.

Про loopback будет чуть ниже — на случай, если вам интересна теория, а сейчас рассмотрим, почему не работает localhost.

Как включить localhost

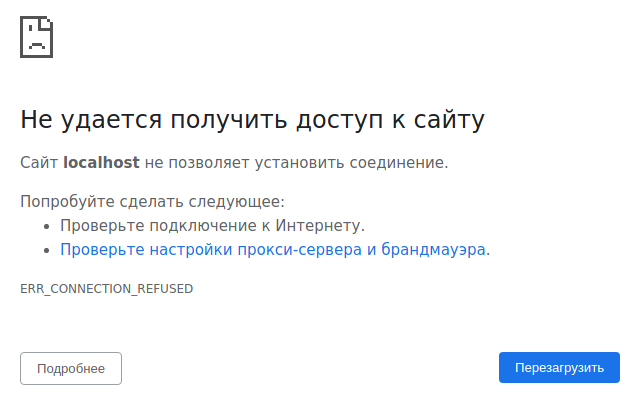

Возможно вы и так знали, что localhost это локальный веб-сервер, но при попытке открыть

http://localhost у вас возникает ошибка, например такая:

Не удается получить доступ к сайту

Сайт localhost не позволяет установить соединение.

Попробуйте сделать следующее:

Проверьте подключение к Интернету.

Проверьте настройки прокси-сервера и брандмауэра.

Причин может быть несколько, самая популярная — вы просто не установили веб-сервер. Если это действительно так, то переходите к инструкции «Как установить веб-сервер Apache c PHP, MySQL и phpMyAdmin на Windows».

После завершения указанной инструкции localhost заработает!

Веб-сервер установлен, но localhost не открывается

В этом случае причины могут быть следующие:

127.0.0.1

127.0.0.1 — это специальный IP адрес, который имеет loopback интерфейс. В любой операционной системе имеется поддержка 127.0.0.1, поскольку этот специальный IP описан в протоколе.

Суть работы 127.0.0.1 (а следовательно и localhost, который является именем для указания на этот IP) состоит в том, что пакет, отправленный на адрес 127.0.0.1 на самом деле никуда не отправляется, но при этом система начинает считать, что этот пакет пришёл из сети. То есть образно можно представить так: пакет отправляется на сетевую карту компьютера, там разворачивается и возвращается с сетевой карты обратно в компьютер.

Несмотря на кажущуюся бесполезность, такой подход очень популярен и используется для взаимодействия с самыми разными программами.

http://localhost:8080

Чтобы подключиться к localhost на 8080 порту перейдите по ссылке http://localhost:8080

localhost php

Чтобы использовать PHP на своём компьютере нужно установить веб-сервер. Пошаговую инструкцию смотрите в статье «Как установить веб-сервер Apache c PHP, MySQL и phpMyAdmin на Windows».

localhost phpmyadmin

Аналогично, для получения phpMyAdmin установите веб-сервер.

localhost error

Ошибки могут возникнуть в случае неправильной установки веб-сервера или приложений. Смотрите «Ошибки при настройке и установке Apache, PHP, MySQL/MariaDB, phpMyAdmin».

Решение проблемы с появлением 8080 порта в ISP manager (настройка редиректа на 80 порт)

Сегодня столкнулся с проблемой — обнаружилось, что по ошибке старого системного администратора, в одном очень редком случае у нас происходил редирект с обычного 80 порта на порт 8080.

Из-за этого в индекс яндекса попала целая куча страниц, имеющих адрес example.com:8080, потому что проблема существовала уже 3 года, а заметили ее только сейчас.

Проблема усугублялась тем, что сервер конфигурировался автоматически с помощью ISP manager, что привело к тому, что сайты были доступны как по адресу example.com, так и по example.com:8080, и с учетом того, что к серверу было привязано 5 ip-адресов и на нем крутилось около 20 сайтов, переконфигурировать все вручную чтобы сконфигурировать правильным способом апач и nginx (сделать, чтобы апач слушал только 127.0.0.1 и чтобы они висели на одном порту с nginx, а внешние адреса слушал только nginx) не представлялось возможным. Проблеме потенциально подвержены все сайты, которые пользуются ISP manager, поэтому я считаю ее достаточно актуальной, и решил опубликовтаь свое решение, чтобы все тоже проверили и исправили, если надо.

Соответственно стояла задача — «малой кровью» сделать:

1. чтобы сайт example.com корректно работал, но не открывался по адресу example.com:8080

2. чтобы с порта 8080 для одного определенного сайта шел редирект на 80 порт, чтобы сохранить работоспособность страниц, попавших в выдачу яндекса.

Перейти сразу к ответу, без предыстории

Беглое гугление не показало ничего хорошего, большинство способов были аналогичны способу с iptables, предложенному тут:

Проблема в том, что этот способ не работает — dmesg выдает

После небольшого гугления нашел вариант в списке рассылки nginx-ru:

www.lexa.ru/nginx-ru/msg21134.html

Вариант был такой — перевесить в apache.conf мой сайт с моего ip 11.22.33.44:8080 на 127.0.0.1:8080, в nginx.conf соответсвенно прописать proxy_pass 127.0.0.1:8080 вместо 11.22.33.44:8080 для моего сайта, и потом добавить в конфиг nginx новый сервер

Вариант в принципе был похож на правду, но была одна проблема — апач упорно слушал порт 11.22.33.44:8080, и соответсвенно не давал nginx-у начать его слушать.

Тут меня осенило — можно просто взять, и реализовать такой же редирект, но средствами apache а не nginx.

Просто берем и добавляем в apache2.conf соответствующий VirtualHost:

Попробовал — и вуаля, все заработало!

Решение проблемы

Таким образом, решение проблемы «как сделать редирект с 8080 порта на 80«, при условии что у вас стоит debian, nginx, apache и все это настроено isp-менеджером для сайта example.com с ip 11.22.33.44, состоит из четырех простых шагов:

1. В конфиге Apache (/etc/apache2/apache2.conf) меняем все вхождения

на

2. Добавляем в конфиг Apache (/etc/apache2/apache2.conf) новый VirtualHost с редиректом:

3. В конфиге nginx (/etc/nginx/nginx.conf) меняем все вхождения

4. перезапускаем apache, перезапускаем nginx

Настройка проброса портов для создания интернет-сервисов

Порты позволяют сетевым и подключенным к интернету устройствам взаимодействовать через указанные каналы. Хотя серверы с назначенными IP адресами могут подключаться к интернету напрямую и делать порты публично доступными, система, находящаяся за роутером в локальной сети, может оказаться недоступной из интернета. Технология проброса портов (port forwarding) позволяет преодолеть это ограничение и сделать устройства доступными публично.

Сетевые сервисы и приложения, запущенные на различных устройствах, используют порты с определенными номерами с целью инициации соединений и организации коммуникаций. Разные порты могут использоваться одновременно для разделения типов трафика и запросов. Обычно порты ассоциируются с определенными службами, чтобы клиент мог подключиться к серверу по определенному порту, а сервер принять соединение и ответить соответствующим образом.

Ниже представлены наиболее распространенные порты:

Если вы читаете это руководство в интернете при помощи веб-браузера, то вероятно используете протокол HTTPS, работающий на порту 443.

Хотя порты упрощают задачу идентификации и обработки определенных запросов, соглашение о нумерации портов является стандартом, но не правилом. Порты могут использовать для любых задач при условии, что соединение между клиентом и сервером на указанном порту использует соответствующий протокол.

В веб-браузерах нестандартные HTTP порты могут быть указаны после двоеточия в конце IP адреса или URL с целью загрузки содержимого через этот порт. Если веб-сервер запущен на локальной машине на порту 8080, а не более общепринятом 80 порту, возможно получить доступ к этому серверу, если ввести в браузере адрес localhost:8080 или 127.0.0.1:8080. Если же ввести один из вышеуказанных адресов без суффикса «:8080» та же самая страница загружена не будет.

Хотя любой открытый порт должен позволять попытки соединения, чтобы эти попытки совершились, у клиента должен быть сетевой доступ к целевому устройству. В случае с сервером, подключенным к интернету напрямую, или при соединении через локальную сеть, сложностей обычно не возникает. Проблема появляется в тот момент, когда мы пытаемся подключиться к порту у устройства, находящегося за роутером или фаерволом.

Большинство домашних или офисных сетей подключено к интернету через роутер, который регулирует доступ и аккумулирует трафик на одном IP адресе. Все запросы и пакеты отсылаются через роутер перед обратным возвращением ответов на соответствующие устройства, сделавшие изначальные запросы. По умолчанию роутеры не обрабатывают входящие запросы на определенных портах. Если кто-то пытается подключиться к роутеру через SSH, роутер не сможет ни обработать этот запрос, ни отправить этот запрос дальше по цепочке, поскольку не знает целевого адресата. Эту проблему как раз и решает настройка проброса портов внутри роутера.

Шаг 1. Выяснение IP адреса роутера

Обычно у роутеров доступна административная панель по протоколу HTTP (порт 80). В большинстве случаев для доступа используется локальный IP адрес роутера (192.168.0.1 или 192.168.1.1). В Microsoft Windows подключенный роутер (или шлюз, используемый по умолчанию) легко обнаружить при помощи команды ipconfig/all.

В Линуксе та же самая задача решается при помощи утилиты netstat. Откройте терминал и введите следующую команду для выяснения IP адреса подключенного роутера.

В macOS используется та же самая команда:

Шаг 2. Доступ к конфигурационной панели роутера

После выяснения локального IP адреса роутера вы можете получить доступ к конфигурационной панели, если введете адрес в браузере, как и в случае с обычным URL (у некоторых роутеров, например, предусмотрено мобильное приложение, и задача упрощается).

Рисунок 2: Форма авторизации конфигурационной панели роутера

После загрузки панели управления необходимо выполнить авторизацию. Имя пользователя и пароль могут быть установлены производителем или интернет-провайдером или вами. Эту информацию можно найти в документации на роутер или на корпусе.

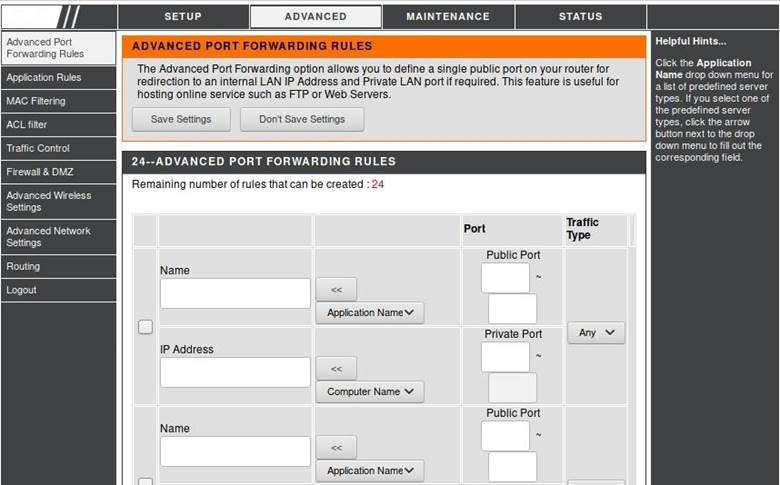

Хотя у разных роутеров панель управления может отличаться, в целом процедура настройки примерно одинаковая. После авторизации зайдите в раздел «Advanced» или найдите, где находится раздел «Port Forwarding». В нашем случае соответствующий раздел называется «Advanced Port Forwarding Rules».

Рисунок 3: Раздел с настройкой проброса портов

Шаг 3. Настройка правил проброса портов

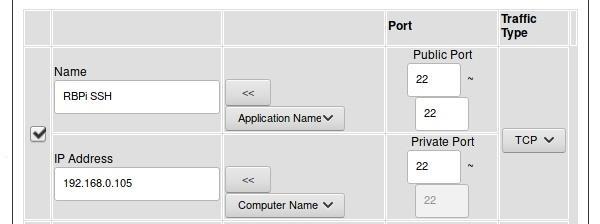

Правило было названо как «RBPi SSH» с целью упрощения идентификации в будущем. В целом имя правила полностью зависит от ваших личных предпочтений и не влияет на используемые порты.

Диапазон параметра Public Port (иногда именуемого как Source Port) установлен от 22 до 22 (стандартный порт протокола SSH). Этот порт роутер сделает доступным через интернет. Через этот же порт пользователь будет подключаться к Raspberry Pi.

Параметр Private Port (иногда именуемый как Destination Port) установлен как 22, поскольку демон SSH на устройстве Pi работает на 22 порту.

Параметр Traffic Type установлен как TCP, поскольку по протоколу SSH передается TCP трафик.

Параметр IP Address соответствует IP адресу устройства Pi в локальной сети (192.168.0.105).

Наконец, слева от правила отмечен флажок, чтобы правило стало активным.

У вашего роутера интерфейс может отличаться, но в целом суть настроек остается неизменной.

Рисунок 4: Настройки правила проброса портов для авторизации через протокол SSH

Вышеуказанное правило означает, что пользователь может подключаться по IP адресу роутера по протоколу SSH через интернет и впоследствии будет перенаправлен на сервер устройства Raspberry Pi. Эту схему можно использовать для создания веб-сервера, работающего на 80 порту, или, например, для прикрепления сервера видеоигр к указанному порту. Учитывайте, что у некоторых провайдеров есть правила, касательно хостинга и другого контента, которые нужно учитывать перед тем, как сделать доступным сервер из локальной сети.

Шаг 4. Защита от сканирования портов и атак

Одна из проблем, возникающая во время открытия портов в интернете при помощи проброса – порты становятся доступными для сканирования. Злоумышленники в интернете могут использовать автоматизированные средства для сканирования диапазонов IP адресов или утилиты навроде Shodan для поиска потенциально уязвимых устройств с определенными активными портами. Порты протокола SSH являются основной целью, поскольку дают доступ к шеллу, при помощи которого можно украсть данные или установить вредоносное приложение.

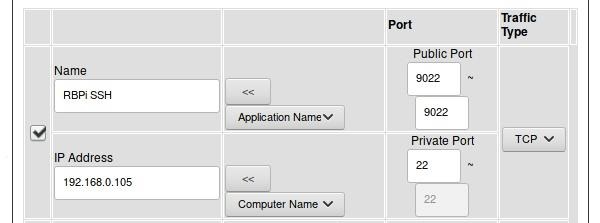

В случае проброса портов для защиты от сканирования может оказаться полезным поменять публичный или исходный порт в настройках роутера. Вместо распространенного порта 22, на который настроены все сканеры, можно указать нестандартный порт (например, 9022).

Рисунок 5: Настройка SSH на нестандартный порт

После смены порта клиент при подключении к устройствам через SSH из интернета должен будет указать порт 9022. Попытка подключиться к порту 22 извне окажется неудачной, поскольку проброс будет идти от порта 9022, а не от порта 22.

Вы также можете использовать сервис типа Fail2ban (фреймворк для защиты от внешний вторжений), предназначенного для защиты сети от атак с использованием брутфорса, после того как злоумышленник найдет активный порт. Утилиты навроде Fail2ban ограничивают количество попыток авторизации, выполняемых из внешней сети.

Проброс портов в Линуксе на системном уровне

Проброс портов на уровне роутера может быть полезным для настройки сетей, доступных через интернет. В Линуксе ту же самую задачу можно решить на системном уровне.

Схожим образом, что и порт роутера связывается с указанным портом устройства внутри локальной сети, один порт можно связать с другим для упрощения использования. Например, при установке ханипота Cowrie демон SSH перемещается от порта 22 на порт 9022. Затем порт 2222, где работает ханипот, перенаправляется на порт 22, который будет доступен в интернете и, как следствие, с высокой степенью вероятности просканирован и атакован.

Для конфигурирования локального проброса портов в Линуксе вначале нужно выполнить следующую команду с целью установки в параметр ip_forward значения 1 (в этом случае проброс портов активируется на уровне операционной системы):

Как только IP форвардинг включен, убедитесь, что вы знаете текущий порт сервиса, который нужно пробросить. Во время конфигурирования ханипота Cowrie эта задача решается посредством настройки демона SSH на порт 9022.

Наконец, для включения локального проброса портов, можно воспользоваться iptables. Команда ниже перенаправляет запросы с порта 22 на порт 2222, где эти запросы обрабатывает ханипот.

Другие сферы, где используется проброс портов

Перенаправление портов может использоваться и в других задачах. Например, порт 8080 может быть перенаправлен на порт 80 с целью облегчения доступа к тестовому серверу, или могут быть добавлены новые порты для использования определенной службой. Проброс портов полезен для удаленного доступа, администрирования сервера, конфигурирования сети и даже во время пост-эксплуатации и пивотинга. Понимание этой технологии может быть ключом к бесчисленному множеству других проектов по безопасности.

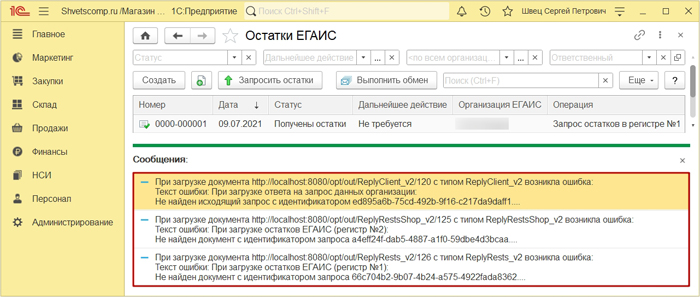

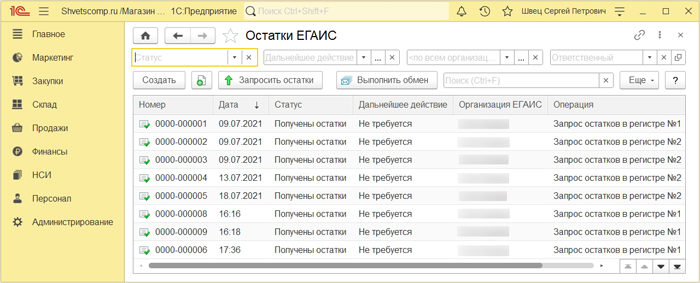

Как удалить документ или тикет из УТМ-ки Егаис

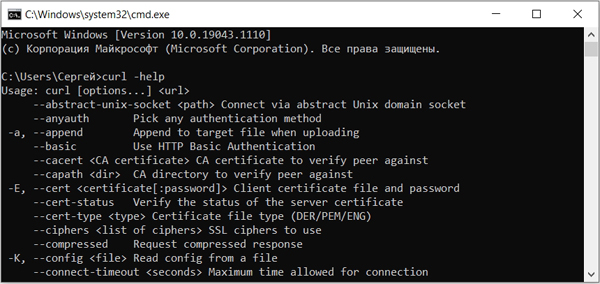

Как правило, получение Входящих документов и тикетов из системы Егаис через Универсальный Транспортный Модуль (УТМ) учетной программой, например 1С, проходит без каких-нибудь серьезных проблем. Но возникают и такие ситуации, когда попадается «проблемный» документ, который у нас вызывает ошибку при его загрузке в 1С, и приходится искать способы вручную удалять такой документ из УТМ. Чтобы у вас не возникало таких проблем, сейчас мы рассмотрим с вами, как удалить документ или тикет из УТМ-ки, при помощи служебной программы для командной строки, под названием cURL.

В противном же случае, необходимо для начала установить cURL на компьютер.

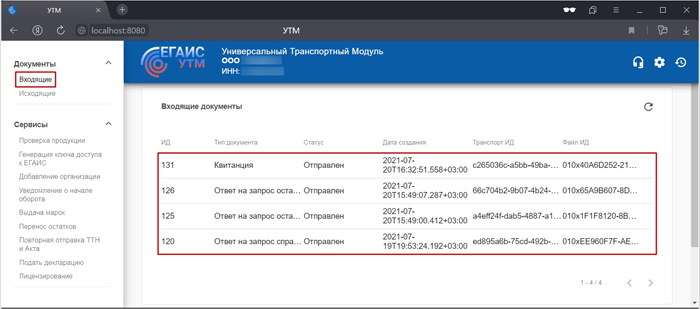

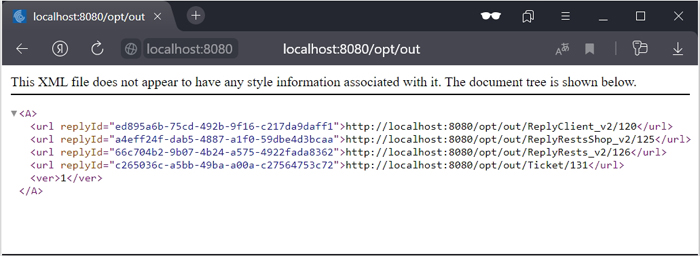

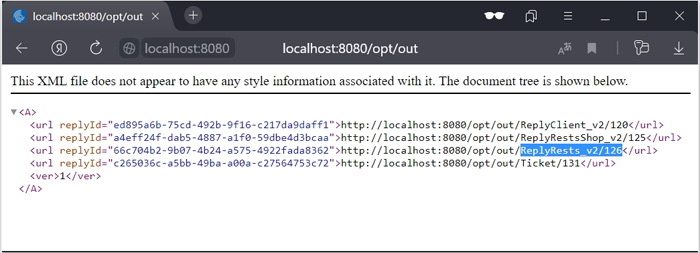

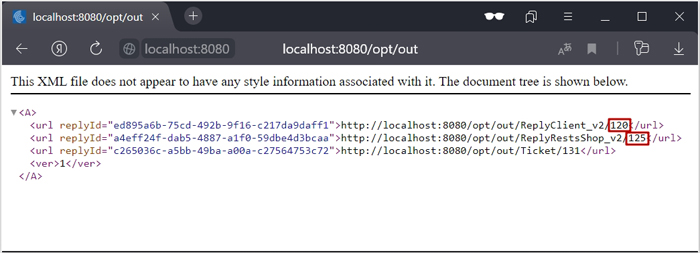

Просмотр Входящих документов в УТМ

Для начала, давайте рассмотрим, как посмотреть очередь Входящих документов, которые находятся в УТМ-ке. Сделать это можно разными способами, например, перейти на домашнюю страницу УТМ по адресу http://localhost:8080 и открыть в разделе Документы вкладку Входящие.

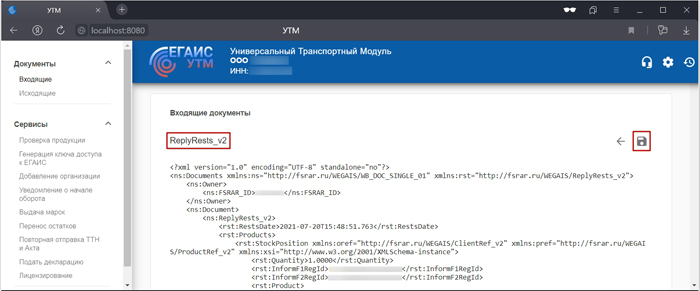

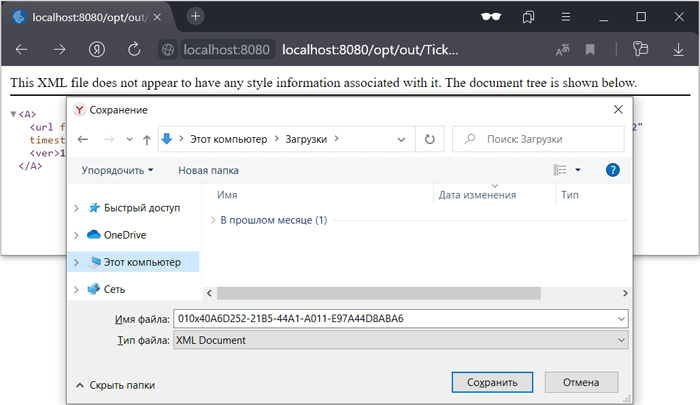

Здесь, можно открыть любой документ, чтобы посмотреть содержимое, формат документа или сохранить его на компьютер, нажав на значок дискеты.

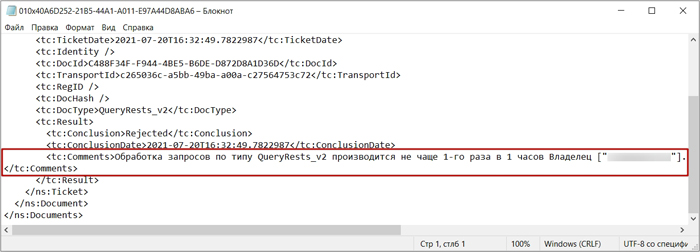

И можно открывать данный файл на компьютере обычным «Блокнотом», чтобы посмотреть его содержимое, например, комментарий.

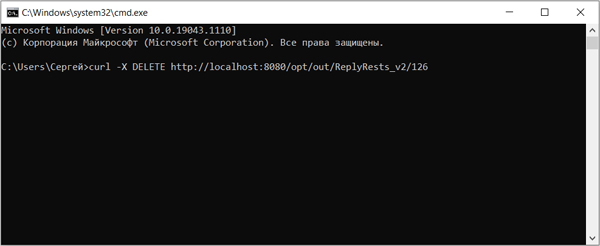

Удаление одного документа из УТМ.

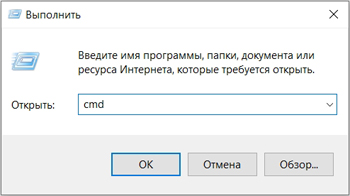

Нажимаем горячие клавиши Win+R, вводим cmd и нажимаем ОК.

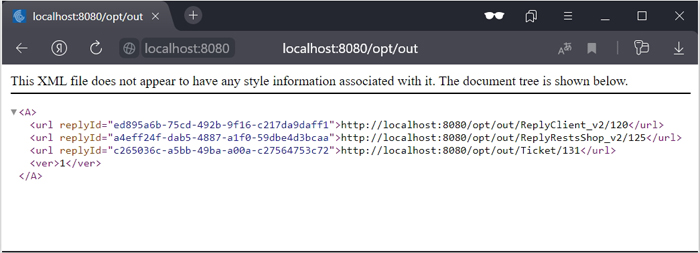

Возвращаемся к нашему списку и видим, что документ в формате ReplyRests_v2 и идентификатором 126 успешно удален из Входящей очереди УТМ-ки.

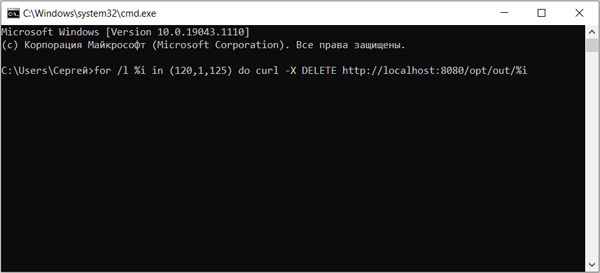

Удаление множества документов из УТМ.

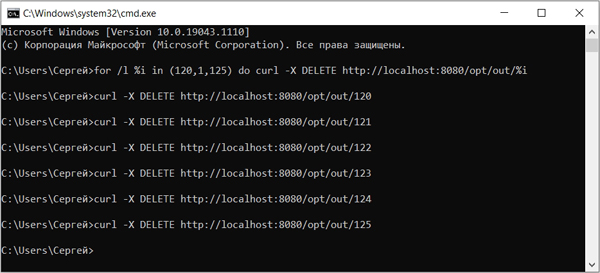

Если вам нужно удалить не один, а несколько лишних документов из УТМ, тогда необходимо поступить, следующим образом. Открываем список и, ориентируясь не на формат, а только на ИД документов, определяем ИД первого и последнего документа, которые мы будем удалять с вами подряд. Например, начиная со 120 и заканчивая 125-м.

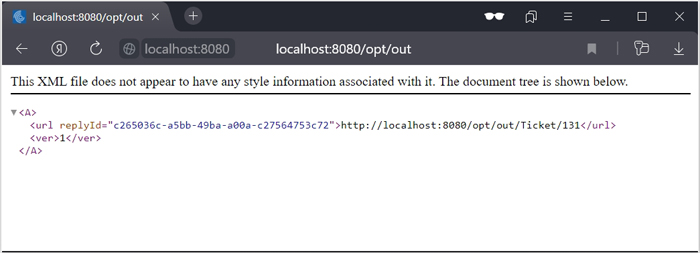

У нас появится наглядный процесс удаления каждого документа, начиная со 120 и заканчивая 125-м.

Возвращаемся к списку и видим, что документы успешно удалены из Входящей очереди УТМ-ки.

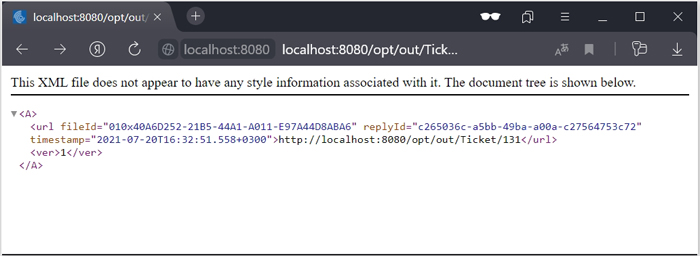

Удаление одного тикета из УТМ.

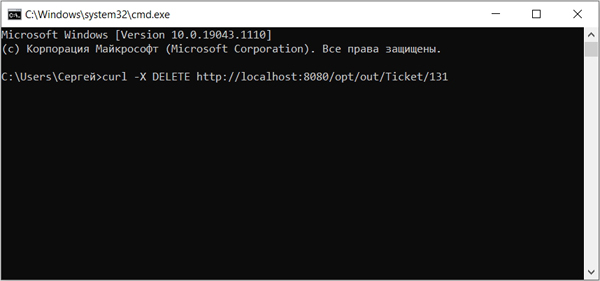

А если возникла необходимость в удалении одного «проблемного» тикета, тогда нужно будет указать путь к разделу с тикетами и конкретному идентификатору тикета, который нам нужно удалить, например, 131. Откроем командную строку.

Возвращаемся к списку и видим, что тикет с идентификатором 131 удалён.

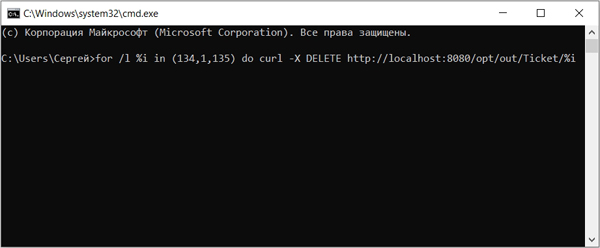

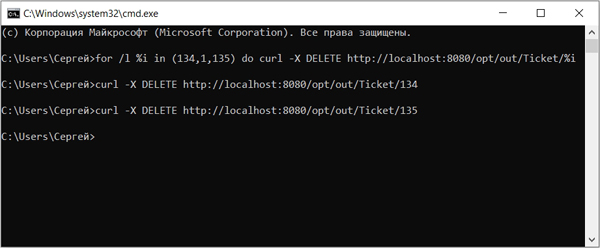

Удаление множества тикетов из УТМ.

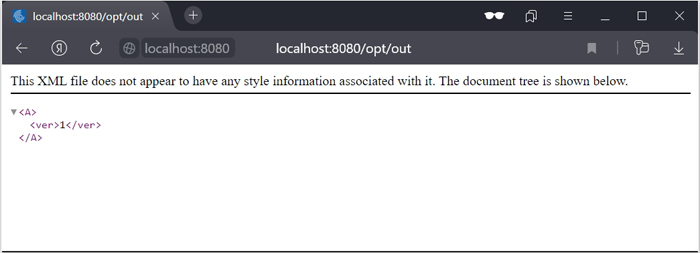

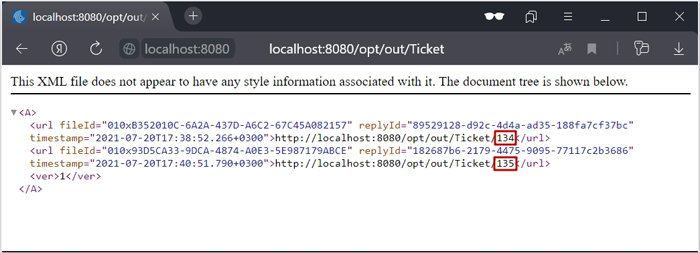

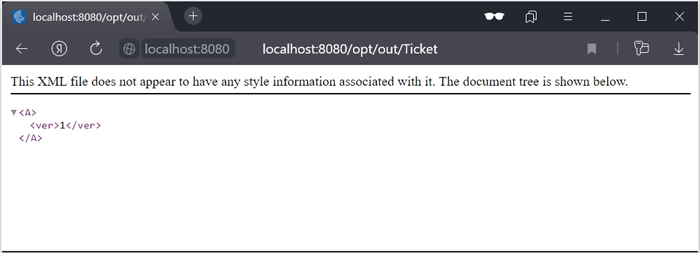

А если необходимо удалить множество только тикетов, тогда можно поступить, по аналогии с процессом удаления множества документов. Для этого, открываем раздел http://localhost:8080/opt/out/Ticket и смотрим идентификаторы первого и последнего тикета, которые мы планируем удалить. Например, начиная со 134 и заканчивая 135-м.

Появится наглядный процесс удаления каждого тикета.

После которого, возвращаемся к списку и видим, что тикеты успешно удалены.

А после удаления «проблемных» документов и тикетов, проверяем устранение ошибки в среде 1С, выполнив Обмен с Егаис в любом разделе 1С-ки.

Если у вас остались вопросы, оставляйте их в комментариях ниже. А пока… пока.