Linux для хакера

Оставлять даже заблокированный компьютер без присмотра – это, как известно, не слишком хорошая идея. Теперь взломать такую машину и сделать с ней самые разные вещи, стало еще проще, благодаря устройству PoisonTap, которое сегодня, 16 ноября 2016 года, представил известный инженер, хакер и ИБ-эксперт Сэми Камкар.

По сути, PoisonTap выдает себя за USB Ethernet-адаптер, который становится приоритетным устройством. Windows и macOS распознают и установят девайс автоматически, даже если компьютер заблокирован. В итоге весь трафик будет перенаправлен на PoisonTap, и дальше перед атакующим откроются очень широкие возможности.

Как уже было сказано выше, PoisonTap может похищать браузерные куки. PoisonTap дождется, когда хотя бы одна из вкладок осуществит HTTP-запрос, а затем подделает ответ. После получения такого ответа браузер жертвы будет открывать скрытые iframe’ы на миллионе сайтов из топа Alexa. В результате куки этих сайтов будут перехвачены атакующей стороной. Также PoisonTap способен подменять кеш браузера, создав вредоносные версии Gmail, Facebook, банковских сайтов и других важных ресурсов.

Камкар объясняет, что упомянутые выше iframe’ы также загружают на машину жертвы вредоносный HTML- и JavaScript-код, который попадает в кеш и затем выполняет функции бэкдора. Атакующий может использовать эту «закладку», чтобы впоследствии заставить браузер жертвы обратиться к вредоносному серверу и развивать свою атаку дальше, спустя время после подключения PoisonTap к машине.

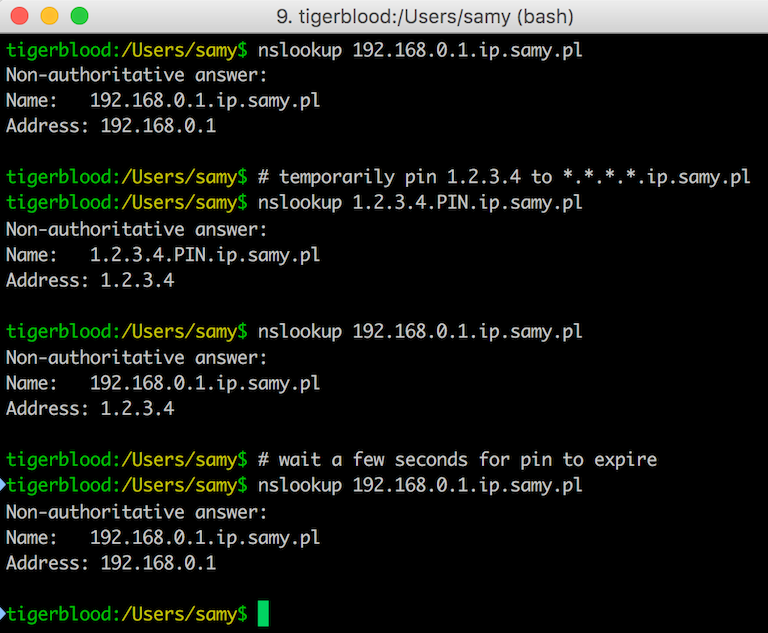

Кроме того PoisonTap атакует роутер, к которому подключен компьютер жертвы. PoisonTap устанавливает на него бэкдор и делает устройство доступным из интернета, используя DNS rebinding и WebSocket. Впоследствии атакующий сможет набрать определенный URL и получить доступ к панели управления роутером, что позволит изменить настройки устройства, а также перехватывать или изменять незашифрованный трафик.

Исследователь заявляет, что его устройство легко обходит такие механизмы защиты, как блокировка устройства при помощи пароля, Same-Origin Policy (SOP), Cross-Origin Resource Sharing (CORS), X-Frame-Options, куки-атрибут SameSite, HttpOnly куки, DNS пининг. Девайс способен обмануть сайты, использующие двухфакторную аутентификацию, а в отдельных случаях даже HTTPS-сайты использующие куки без Secure флага и HSTS (HTTP Strict Transport Security). Демонстрацию PoisonTap в работе можно увидеть ниже.

Обзор хакерских гаджетов 2020

Эти устройства будут особенно полезны для новичков. Бери ручку и записывай!

Raspberry PI 4

Raspberry PI 4 — это одноплатный компьютер четвертого поколения. Гаджет размером чуть больше пластиковой карты, но с большим количеством доступных портов. Таких как, HDMI, DSI, USB 2.0. Достаточно подключить мышь, клавиатуру, SD-карту с установленным дистрибутивом Linux и подать питание через Micro USB. Raspberry может заменить недорогой офисный десктоп, что часто используются для создания медиацентров и домашних серверов, а также в других проектах — от музыкальных инструментов до роботов. Но нас интересует другое: Raspberry может стать идеальной системой для пентестов в полевых условиях. А готовых корпусов, дисплеев, батареек и другого обвеса для них — великое множество. Равно как и софта, который мы можем на них запускать. Чего только стоит Kali Linux?

Proxmark3

Лучшим девайсом для проведения атаки на бесконтактные карты остается Proxmark3. Оно доступно в нескольких вариантах. На рынке есть несколько предложений, но самым рапространенным, дешевым и доступным является RDV3. Существуют и китайские клоны этого девайса. Есть одно «но» — этот инструмент не для начинающих. Де факто, Proxmark III — это инструмент исследования RFID. Есть и другие, но ни один из них даже близко не подходит по распространенности или поддержке сообщества к PM3. Proxmark III способен читать, записывать и даже эмулировать большинство из доступных в настоящее время меток RFID, включая платежные карты, тоже работающие по стандарту RFID. Сомневаешься? Смотри прошивочки на форуме http://proxmark.org/forum/index.php.

HackRF One

HackRF — это уникальное устройство, предназначенное для энтузиастов и радиолюбителей, увлеченных изучением радиосигналов, и всего что с этим связано. На данный момент существуют более совершенные устройства, но HackRF One, который легко можно заказать у китайцев, является оптимальным ценовым решением для начинающих, желающих разобраться с тем, что такое SDR. Уникальность HackRF в его технических параметрах — при цене меньше 100$, устройство позволяет не только принимать, но и передавать радиосигналы в диапазоне 1МГц-6ГГц с шириной полосы до 20МГц. К сожалению, HackRF не является полноценной радиостанцией, его мощность слишком мала и составляет около 20мВт, да и КПД штатной антенны менее 1%.

LAN Turtle

LAN Turtle — это крошечный имплант для проникновения в сеть, замаскированный под адаптер USB-Ethernet. Простая настройка с помощью встроенной графической оболочки и развертывание полезных нагрузок, таких как атаки DNS poisoning, MITM, сканирование сети, VPN-туннелирование и т.п. Ах да, всё это работает удаленно, прямо через 3G.

WiFi Pineapple

Это набор для MITM атак на беспроводные сети доведенный до идеала. WiFi Pineapple – это настоящий комбайн, который придуманый хитрыми американцами, которые со специально под него модифицировали прошивку OpenWRT и буквально напичкали его множеством разнообразных утилит и программ для взлома и перехвата информации в беспроводных сетях. Возможности устройства действительно впечатляют.

MagSpoof

Magspoof — эмулятор любой кредитной карты.

При работе с магнитными картами многие сталкиваются с одной и той же проблемой: считыватель трехполосных карт с возможностью записи порой стоит в пять раз дороже, чем тот же считыватель без возможности записи. Именно для таких задач была разработана плата MagSpoof, на которую можно записывать данные трех магнитных полос и спуфить их. Тем самым устройство заменяет настоящую карту. А в совокупности с ридером магнитных карт ты сэкономишь половину денег и получишь полноценное устройство для тестирования безопасности пропускной или платежной системы.

Ubertooth One

Ubertooth One — беспроводная исследовательская платформа 2,4 ГГц для экспериментов с Bluetooth. Благодаря мощному процессору LPC175x ARM Cortex-M3, возможности устройства значительно превышают возможности обычного адаптера, позволяя перехватывать и мониторить, глушить или даже изменять сигнал от других устройств. Это платформа с полностью открытым исходным кодом и развитой экосистемой.

Alfa AWUS036NH

Alfa AWUS036NH — легендарный адаптер бьющий рекорды дальности связи. С ним можно вардрайвить точки доступа не только у соседей, но и в другом здании. В этом адаптере используется отлично зарекомендовавший себя чипсет Ralink RT3070, отлично работающий под Kali Linux. Доступны более дешевые Китайские аналоги на том же чипе, существенно не отличающиеся по качеству.

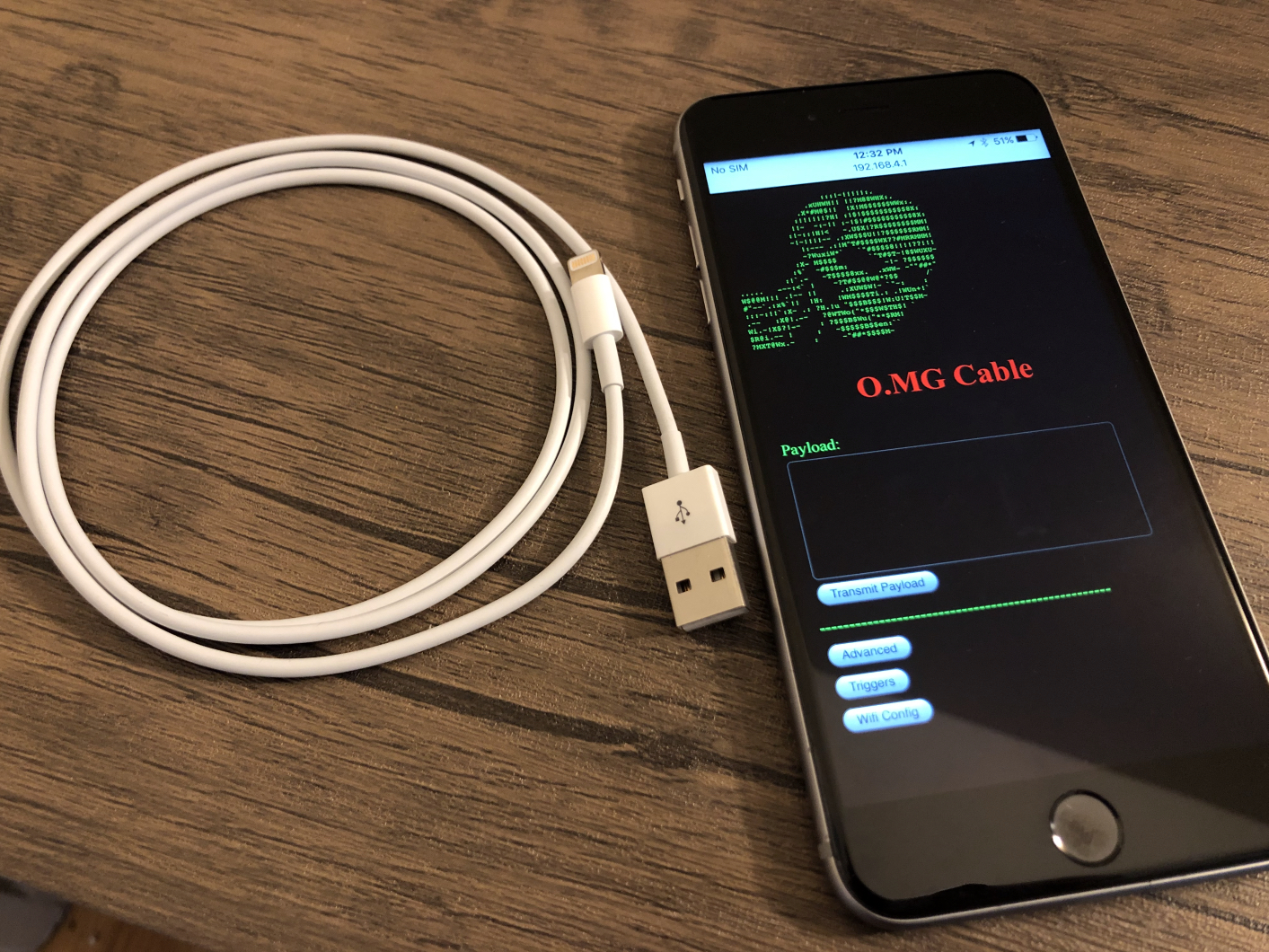

O.MG cable

Слышал про Rubber Ducky, позволяющий эмулировать клавиатуру и вводить произвольные команды при подключении к компу жертвы? Так вот, представь, что в кабель обычного размера зашит полноценный Rubber Ducky, да еще и управляемый через Wi-Fi и позволяющий удаленно вводить команды клавиатуры в подключенное к нему устройство. Внешность O.MG неотличима от обычного кабеля для зарядки. Девайс поставляется в нескольких вариантах: Type-C, micro-USB и Lightning.

FaceDancer21

Устройство FaceDancer21 — это обязательный инструмент для тестировщика платежных терминалов. С его помощью можно эмулировать разные USB-устройства. Например, создать устройство с определенным ID и обойти список разрешенных подключаемых устройств, определять, какие типы устройств поддерживает порт USB, что полезно при работе с банкоматами и беспроводными зарядками (в случае, если беспроводная зарядка — порт небольшого компьютера), фаззить. что удобно для поиска 0day в драйверах USB. Соответствую своему названию, FaceDancer позволяет не только менять ID устройства, но и маскировать «хосты» как отдельные USB устройства и наоборот. Но и это не всё. Главное преимущество устройства заключается в том, что оно открывает доступ к USB шине с помощью высокоуроневых языков программирования через библиотеки на Puthon, C и Ruby. Зная API, злоумышленик легко может получить доступ к хосту банкомата, подделав ID контроллера, и напрямую управлять периферийными устройствами внутри банкомата, например, устройством выдачи денег.

Yard Stick One

Если ты пробовал разблокировать замок своего автомобиля, повторяя сигнал разблокировки, то, возможно, оценишь это устройство. Yard Stick One позволяет отправлять и принимать трафик на популярных частотах (до 1 ГГц). Его отличительная черта — это использование чипа CC1111, который позволяет аппаратно демодулировать или модулировать сигнал, что повышает качество приема и передачи. Для работы с Yard Stick потребуется установить бесплатную утилиту RFCat. Еще сомневаешься? В 2018 году исследователи показали, как они угоняют Tesla Model S при помощи Raspeberry PI, Yard Stick One и Proxmark III. Даже если не получится открыть — то всегда можно заглушить.

NFC Kill

Немногих сейчас можно удивить устройствами для тестирования бесконтактных карт. Но девайс NFC Kill тебя точно заинтересует: в первую очередь он предназначен для фаззинг-тестирования систем бесконтактного считывания. А дополнительные функции позволяют выводить из строя как ридеры, так и сами бесконтактные карты. Работает девайс на трех частотах: Low Frequency (125–134 кГц), High Frequency (13,56 МГц) и Ultra High Frequency (850–930 МГц). Он поставляется в двух версиях: Standard и Professional. Разница между ними в возможности запускать тесты без физического взаимодействия с девайсом.

Bash Bunny

Скорее всего, ты уже знаком с Rubber Ducky — устройством, которое эмулирует клавиатуру и вводит вредоносные команды в компьютер жертвы. Устройство Bash Bunny — это продвинутый вариант девайса для HID-атак. Помимо клавиатуры, он может эмулировать любые устройства для последовательного порта, файловые хранилища и адаптеры USB — Ethernet. Этот девайс отлично подойдет для проведения тестов Red Team и позволяет сэкономить деньги и место в походном наборе.

Hunter Cat

В 2019 году на рынке появилось интересное устройство — Hunter Cat. Его разработали для поиска банковских и других скиммеров. Суть его проста: вставляешь его в картоприемник, вытаскиваешь и смотришь на светодиод. Если он светится зеленым, то скиммер не обнаружен, в противном случае этим банкоматом лучше не пользоваться. Размер Hunter Cat чуть больше банковской карты, а стоимость — около 35 долларов. Особеено полезен будет такой девайс при поездках в азию и страны третьего мира.

Новичок ты, или уже продвинутый хакер, ты должен развиваться, учиться и всегда экспериментировать. А наша редакция всегда будет держать тебя в курсе последних событий. Оставайся с нами и задавай свои вопросы в чате. До встречи.

Админ сайта. Публикует интересные статьи с других ресурсов, либо их переводы. Если есть настроение, бывает, что пишет и что-то своё.

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

PoisonTap

Описание PoisonTap

При подключении PoisonTap (Raspberry Pi Zero & Node.js) к заблокированному/защищённому паролю, аппаратно-программный комплекс:

PoisonTap обходит следующие механизмы безопасности:

Демонстрация PoisonTap

PoisonTap встраивается в Raspberry Pi Zero без каких-либо дополнительных компонентов, кроме как кабель микро-USB и карты microSD; также может работать на любом Raspberry Pi (1/2/3) с переходником Ethernet-to-USB/Thunderbolt, или может работать на устройствах, которые могут эмулировать USB гаджеты, такие как Armory и LAN Turtle.

Живая демонстрация и подробности (на английском) доступны в видео:

Справка по PoisonTap

Как работает PoisonTap

PoisonTap создаёт каскадный эффект за счёт использования существующего доверия в различных механизмах машины и сети, включая USB/Thunderbolt, DHCP, DNS и HTTP для воспроизведения эффекта снежного кома в эксфильтрации информации, сетевого доступа и установки полупостоянных бэкдоров.

Если коротко, PoisonTap выполняет следующее:

Удалённый доступ через веб-бэкдоры

Бэкдор внутреннего маршрута и Удалённый доступ

Дополнительные доступные удалённо веб-бэкдоры

Установка PoisonTap

Загрузка PoisonTap

Установка / Размещение файлов

Поместите dhcpd.conf в /etc/dhcp/dhcpd.conf, а остальные файлы в /home/pi/poisontap, затем перезагрузите, чтобы убедиться, что всё работает.

В репозитории присутствует ряд файлов, которые имеют различное применение. Их перечень:

Инструкции по PoisonTap

Подробнейшая инструкция по установке PoisonTap начиная с прожига прошивки Raspbian

Часть 1

1. Прожгите Raspbian Jessie full или Raspbian Jessie Lite на SD карту (https://www.raspberrypi.org/downloads/raspbian/).

2. После прожига Raspbian, откройте загрузочный раздел (в Windows Explorer, Finder и т. д.) и добавьте в конец файла config.txt новую строку

3. И, наконец, откройте cmdline.txt. Будьте осторожны с этим файлом, он очень чувствителен к форматированию! Каждый параметр разделяется одиночный пробелом (он не использует новые строки). Вставьте

Для сравнения, отредактированную версию файла cmdline.txt во время записи можно найти здесь.

Вот и всё, извлеките SD карту из вашего компьютера, поместите её в ваш Raspberry Pi Zero и подключите через USB к вашему компьютеру. Понадобиться до 90 секунд для загрузки (меньше при последующих загрузках). Должно появиться USB Ethernet устройство. Вы можете подключиться к нему по SSH используя raspberrypi.local в качестве адреса.

Часть 2

1. Войдите по ssh в ваш RaspberryPi с

(пароль по умолчанию «raspberry»)

2. Установите необходимые инструменты запустив

(NodeJS может уже быть установлен)

3. Теперь нам нужно настроить рабочую облать. Перейдите в домашнюю директорию pi

затем загрузите PoisonTap

4. Установите скрипт запускать

Также нам нужно запустить pi_startup.sh во время загрузки:

Сделайте настройку DHCP: PoisonTap предоставляет конфигурационный файл, просто наберите

Далее нам нужно установить usb0 интерфейс

(Если у вас появилась ошибка о запрещённом доступе даже с sudo, то просто запустите

наберите пароль рута. Если вы не знаете этот пароль, запустите

и выберите безопасный пароль). Когда вы вошли под рутом, запустите команду снова. Не забудьте выйти из сессии рута когда вы закончите.

Часть 3

Вы можете отключить все кабели вашей RPi и затем подключить её к целевому компьютеру. (Тупое напоминание: Используйте `OTG raspberry’s port`, а не `PWR`).

Команда Хакердом: Мы взломали цифровую подстанцию, ничего не зная об электроэнергетике и оборудовании

В нескольких материалах на нашем сайте, посвященным вопросам кибербезопасности энергообъектов (раз, два, три), многими специалистами отмечалась необходимость понимания хакерами принципов работы комплексов РЗА и АСУ ТП. Но есть и обратное мнение:

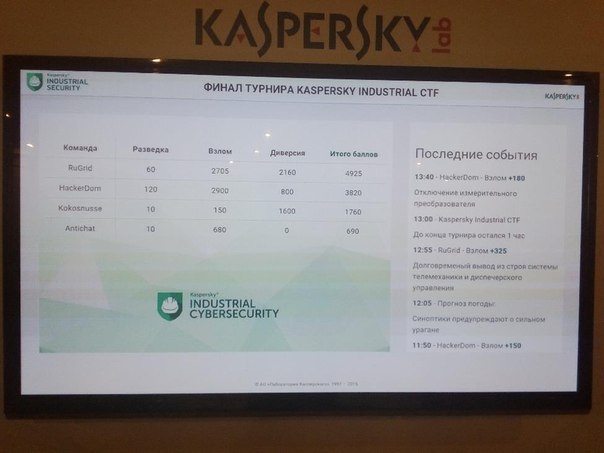

Константин Плотников – участник команды Хакердом (Екатеринбург), которая участвовала в конкурсе Лаборатории Касперского по взлому цифровой подстанции – Kaspersky Industrial CTF. По итогам конкурса команда Хакердом заняла второе место, не имея в своем составе специалистов по РЗА и АСУ ТП, в отличии от команды, занявшей первое место. Вот их впечатления от конкурса:

На стенде было использовано реальное оборудование Siemens, а за основу взята схема реального объекта, так что всё как в жизни. Конечно, сеть АСУ ТП (автоматизированной системы управления технологическим процессом) должна быть изолирована, но в реальности это, зачастую, не так, поэтому из-под стенда тянулась связка Ethernet-кабелей, к которым подключались участники. Ключевой задачей было устроить диверсию — короткое замыкание, на которое не отреагирует система защиты, и тем самым спалить ЛЭП. Конечно, очки давали и за другие типы заданий: сбор информации и взлом.

Стенд мы увидели в среду вечером, по приезде в Москву. Сфоткали модели используемого оборудования, любезно указанные производителем на передней панели (Siemens Siprotec 7SD5, 6MD66, 7SJ64, 7UT63) и после ужина пошли изучать, что же это такое. К счастью, Дима Симонов, один из участников нашей команды, знаком с физикой немного больше школьного курса и смог нам в общих чертах описать работу цепи, изображенной в центре стенда. На стенде была собрана модель подстанции, понижающей напряжение с 500 до 330 кВ. Подстанция имеет два ввода ЛЭП для резервирования (в верхней части). Две окружности в центре — это силовой трансформатор, понижающий напряжение. Красные и зеленые квадраты — высоковольтные выключатели, предназначенные для включения и выключения цепи под нагрузкой. Белые квадраты — это разъединители, необходимые для создания видимого разрыва в цепи либо заземления участка цепи на время проведения обслуживания, и не предназначенные для включения и выключения под нагрузкой. Оборудование стенда, ориентируясь на сигналы датчиков, должно воздействовать на переключатели, чтобы минимизировать последствия различных аварий. Нам нужно было понять принцип работы контроллеров, чтобы вывести из строя системы защиты.

На следующее утро сонные, но уверенные в себе, мы подключились и начали слушать/сканировать сеть, надеясь наткнуться на что-то интересное. На интерфейсе мы услышали широковещательные пакеты из сети 172.20.0.0/24, в которую мы тут же и прописались, но nmap дал лишь несколько открытых портов, да и те, вероятно, на машинах участников. Как выяснилось позже, организаторы просто забыли открыть доступ внутрь. Через некоторое время, оказавшись внутри, мы увидели много интересного. Прежде всего у всех контроллеров был веб-интерфейс, в котором видна подробная информация об устройствах, включая версии прошивок. Найти такую информацию было одним из заданий. Кроме того, на UDP-порту 50000 висел интерфейс управления контроллером. На этом порту положено общаться тем самым протоколом, который был в бонусных заданиях отборочного тура. И его использует утилита DIGSI, которую мы заранее приготовили. Демо-версии для неё нет, но, если реальный злоумышленник может скачать её с торрента, придётся и нам поступить так же. Для подключения к устройству нужно указать модель устройства и двухбайтовый адрес, причём устройство отвечает «я не AAA, я BBB!» когда обращаешься к нему неправильно, а 65536 комбинаций адреса было не сложно перебрать. Формально необходимо ещё указать пароль, который по умолчанию имеет значение 000000, но система настолько завязана на этот пароль, что его смена приводит к отказу многих модулей, так что пароль никто не меняет. Получив все нужные значения, контроллер пустил нас в интерфейс управления, и мы получили полный контроль над устройствами. Сначала мы научились просто разрывать сеть разъединителем, чего нельзя делать под нагрузкой, так как это приводит к его повреждению. Это принесло немного баллов, но короткое замыкание устроить не получалось. Потом заметили галочку «игнорировать защитные блокировки» и, отключив их, спалили ЛЭП, чуть уступив соперникам по времени.

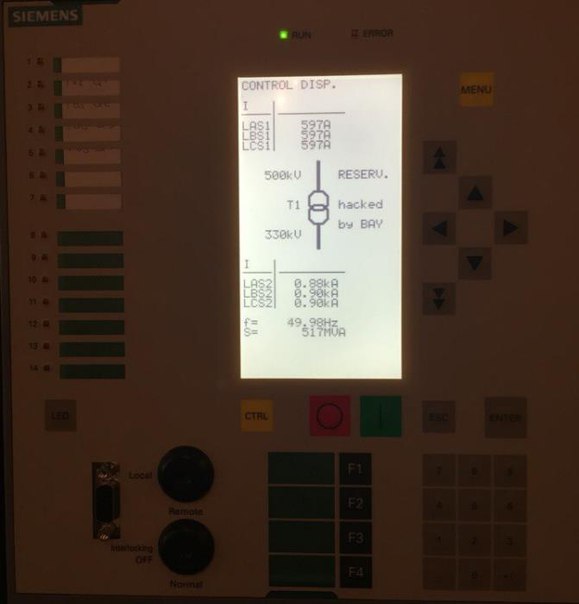

Поскольку использование DIGSI открывало полный доступ, мы получили небольшое число баллов за разные другие шалости, например дефэйс:

Кто-то из участников даже попытался прошить два устройства неизвестными прошивками, что привело к окирпичиванию устройств (стоимостью не менее € 10 000 каждое), и организаторам до конца соревнований так и не удалось их восстановить. Вскоре организаторы заявили, что больше взломы с использованием DIGSI не принимаются, и нужно искать другие пути.

Широковещательные пакеты, которые мы увидели ранее, относились к протоколу GOOSE, так что мы начали пасти гусей. Гуси стали локальным мемом, потому что мы их слушали, изучали и пытались засылать в эфир своих, в надежде на реакцию. GOOSE — это очень простой протокол поверх Ethernet, обеспечивающий взаимодействие типа «Publisher–Subscriber». В нем не заложено никаких средств для аутентификации, поскольку сообщения должны передаваться и обрабатываться максимально быстро. Каждое устройство посредством гусей рассказывало остальным о своем состоянии. Нам удалось написать скрипт для этого протокола, который отправкой нелегитимных пакетов позволил прервать гусиное общение :-). Для отправки поддельных гусей и других L2-пакетов пользовались утилитой Mausezahn. Ещё ночью между первым и вторым днём соревнования у нас получился фаззер для протокола, по которому работала DIGSI, правда особого результата он, увы, не принёс. Попутно мы изучали другие устройства в сети — например, маршрутизатор Ruggedcom RX 1000 и NTP-сервер Метроном-300 имели дефолные пароли. Перезагрузка маршрутизатора парализовала сеть, а отключение NTP могло привести к аварии в результате рассинхронизации. Но мы ограничились сменой времени, чтобы результат атаки можно было увидеть за время соревнований. Кто-то из участников сумел проэксплуатировать уязвимость на коммутаторах (возможно, shellshock), на датчиках тоже обнаружился порт, к которому можно подключиться специальной бесплатной утилитой без аутентификации и выполнять произвольные команды, например, прошивать. О части уязвимостей я умолчу, поскольку они были впервые выявлены в ходе соревнований, и, прежде чем предавать их огласке, следует сообщить разработчикам. Я много времени потратил на взлом Windows-машин, которые тоже были в сети, но на них, к сожалению, были установлены актуальные обновления, а пароли по умолчанию в установленных программах изменены. Так что проломиться через их защиту никому так и не удалось, зато все остальные устройства, представленные на стенде, хоть кто-то да взломал.

На второй день мы воспользовались ARP-спуфингом (используя утилиту Ettercap) и подсмотрели трафик между узлами в сети. Там обнаружился протокол MMS. ARP-спуфинг также позволял обрывать общение по протоколу, за что нам начислили очки, но устройства оказались достаточно умными, чтобы обеспечить защиту даже в условиях отсутствия связи. Потенциально можно было бы его использовать вместе с гусями для обмана контроллеров, но соревнования закончились раньше, чем мы смогли разобраться с ним, так что мы получили второе место. Немножко грустно, но к этому времени все уже изрядно утомились, так что были рады закончить.

После обеда прошло награждение, затем мы послушали несколько докладов. К третьему докладу мы поняли, что вся суть конференции сводится к фразе «нужно обязательно защищать АСУ ТП». Выявленные нами уязвимости были достаточно убедительны, так что мы решили осмотреться. Нас тут же перехватил представитель ФСТЭК и начал интересоваться: как нам соревнования, как нам удалось так здорово выступить, совсем не зная систему, и какие у нас планы на будущее. Участники конференции были очень заинтересованы нашим успехом, даже в какой-то момент показалось, что это мы победители, а не команда ruGrid, занявшая первое место. Стоит отметить, что выигравшая команда состояла из профессиональных АСУшников, которые не первый раз видят эти устройства. Многих впечатлило, что мы достигли близких результатов без всякого опыта с оборудованием.

Когда конференция закончилась, нам наконец удалось прогуляться по гостинице. Место организаторы выбрали шикарное. Вот вид из окна, чтобы можно было оценить пафос:

Кроме того, в проживание включены и бассейн и SPA, так что мы немного расслабились перед ужином.

После ужина мы повнимательнее изучили призы.