klmouflt.sys: что это? и как его убрать

Файл klmouflt.sys из Kaspersky Lab

В вашей системе запущено много процессов, которые потребляют ресурсы процессора и памяти. Некоторые из этих процессов, кажется, являются вредоносными файлами, атакующими ваш компьютер.

Чтобы исправить критические ошибки klmouflt.sys,скачайте программу Asmwsoft PC Optimizer и установите ее на своем компьютере

Asmwsoft PC Optimizer — это пакет утилит для Microsoft Windows, призванный содействовать управлению, обслуживанию, оптимизации, настройке компьютерной системы и устранению в ней неполадок.

1- Очистите мусорные файлы, чтобы исправить klmouflt.sys, которое перестало работать из-за ошибки.

2- Очистите реестр, чтобы исправить klmouflt.sys, которое перестало работать из-за ошибки.

Как удалить заблокированный файл klmouflt.sys.

3- Настройка Windows для исправления критических ошибок klmouflt.sys:

Всего голосов ( 181 ), 115 говорят, что не будут удалять, а 66 говорят, что удалят его с компьютера.

Как вы поступите с файлом klmouflt.sys?

Некоторые сообщения об ошибках, которые вы можете получить в связи с klmouflt.sys файлом

(klmouflt.sys) столкнулся с проблемой и должен быть закрыт. Просим прощения за неудобство.

(klmouflt.sys) перестал работать.

klmouflt.sys. Эта программа не отвечает.

(klmouflt.sys) — Ошибка приложения: the instruction at 0xXXXXXX referenced memory error, the memory could not be read. Нажмитие OK, чтобы завершить программу.

(klmouflt.sys) не является ошибкой действительного windows-приложения.

(klmouflt.sys) отсутствует или не обнаружен.

KLMOUFLT.SYS

Проверьте процессы, запущенные на вашем ПК, используя базу данных онлайн-безопасности. Можно использовать любой тип сканирования для проверки вашего ПК на вирусы, трояны, шпионские и другие вредоносные программы.

процессов:

Cookies help us deliver our services. By using our services, you agree to our use of cookies.

Ребят скажите прогу через которую можно полностью удалить оставшиеся файлы Касперского, а то DR.Web не устанавливается

Если утилита удаления не справляется, то попробуйте вручную выполнить следующие действия:

Удалите эти папки, если они остались:

C:\Program Data\Kaspersky Lab

C:\Program Files\Kaspersky Lab

C:\Program Files (x86)\Kaspersky Lab (только для 64-битных ОС)

Нажмите «Пуск», в строке поиска наберите regedit и нажмите Enter.

Удалите ветки реестра:

HKEY_LOCAL_MACHINE\SOFTWARE\KasperskyLab

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\AVP

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klif

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\kl1

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\kl2

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klim5

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klim6

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klmouflt

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klflt

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klkbdflt

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\kltdi

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\kneps

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klfltdev

То же самое проделайте для HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001 и HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002.

Удалите значение klmouflt (только это значение, остальные оставьте) из ключа UpperFilters ветки реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class\

Удалите значение klkbdflt (только это значение, остальные оставьте) из ключа UpperFilters ветки реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class\

Удалите значение klfltdev (только это значение, остальные оставьте) из ключа UpperFilters веток реестра в разделе HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class, для которых данное значение будет обнаружено.

Klmouflt sys что это за файл и как его удалить

Silver Member

> Папки:

— C:\Program Data\Kaspersky Lab

— C:\Program Files\Kaspersky Lab

— C:\Program Files (x86)\Kaspersky Lab (только для 64-битных ОС)

Для отображения папки ProgramData необходимо включить опцию Отображение скрытых папок и файлов.

Для этого следуйте рекомендациям в статье

> Файлы:

— C:\Windows\system32\drivers\kl1.sys

— C:\Windows\system32\drivers\kl2.sys

— C:\Windows\system32\drivers\klelam.sys

— C:\Windows\system32\drivers\klif.sys

— C:\Windows\system32\drivers\klim5.sys

— C:\Windows\system32\drivers\klim6.sys

— C:\Windows\system32\drivers\klmouflt.sys

— C:\Windows\system32\drivers\klfltdev.sys

— C:\Windows\system32\drivers\klflt.sys

— C:\Windows\system32\drivers\klkbdflt.sys

— C:\Windows\system32\drivers\kltdi.sys

— C:\Windows\system32\drivers\klwfp.sys

— C:\Windows\system32\drivers\kneps.sys

> Ветки реестра:

— HKEY_LOCAL_MACHINE\SOFTWARE\KasperskyLab

— HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\AVP

— HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klif

— HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\kl1

— HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\kl2

— HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klim5

— HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klim6

— HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klmouflt

— HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klflt

— HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klkbdflt

— HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\kltdi

— HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\kneps

— HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klfltdev

Аналогично для HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001 и HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002.

Для того, чтобы зайти в редактор реестра нажмите Пуск и в строке поиска наберите команду: regedit и нажмите Enter

> Удалить значение klmouflt (только это значение, остальные оставить) из ключа UpperFilters ветки реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class\ <4D36E96F-E325-11CE-BFC1-08002BE10318>

> Удалить значение klkbdflt (только это значение, остальные оставить) из ключа UpperFilters ветки реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class\ <4D36E96B-E325-11CE-BFC1-08002BE10318>

> Удалить значение klfltdev (только это значение, остальные оставить) из ключа UpperFilters веток реестра в разделе HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class, для которых данное значение будет обнаружено

Это выполнить обязательно, чтобы не потерять устройства управления.

1. Грузишься в Безопасном

2. Сносишь папки в Програм Файлс

3. Сносишь папки в %programdata%

4. Сносишь из drivers файлы по маске kl* (только klmouflt оставь, если у тебя клава/мышь не ПС/2)

5. В реестре сносишь все по маске HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\kl* (также с сохранением клмоуфлт, если клава или мышь не пс/2)

6. Сносишь HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_KL* (только права поменяй, поставь для Все разрешение)

7. Сносишь в Windows\Installer наш msi (один из самых больших, видно по описанию, когда курсор наводишь и по ЭЦП)

8. Сносишь в реестре HKEY_LOCAL_MACHINE\SOFTWARE\KasperskyLab и HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\KasperskyLab

9. Ищешь в HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ вхождения по слову «Kaspersky» и сносишь целиком ключи, если эти вхождения найдены в Installer и Uninstall

10. Ребут

Вирус на отрубание клавы и мыши.

Автор Liegara,

16 декабря, 2014 в Компьютерная помощь

Рекомендуемые сообщения

Присоединяйтесь к обсуждению

Вы можете написать сейчас и зарегистрироваться позже. Если у вас есть аккаунт, авторизуйтесь, чтобы опубликовать от имени своего аккаунта.

Похожий контент

Заметил, что при открытии диспетчера задач, система «Системные прерывания» имеет нагрузку на ЦП в 99.5%(приложил скрин), но после 1-2 сек. открытия диспетчера, тот резко пропадает, и остальные процессы порой неадекватн о начинают нагружать ЦП, хотя не должны. Проверял с помощь DrWeb CureIt MalwareBytes и AVZ, проблема после сканирований так и не решилась. Подозрение на майнер. CollectionLog-2021.12.13-21.00.zip

Добрый день! Подверглись вирусной атаке, все необходимые файлы приложила, пароль на архив 123. Есть ли возможность восстановить файлы?

CollectionLog-2021.12.05-19.43.zip

У меня на компьютере троян из-за того, что я скачал Adobe Acrobat с вирусного сайта. Он мне особо жить не мешал, до того момента как Windows Defender не заметил активность Trojan Miner. Я в основном пользуюсь браузером Opera GX, и как только я запускаю диспетчер задач мне пишет, что мой процессор нагружен на +- 60%, а потом через 1 секунд все пропадает и возвращается в норму. Помогите, пожалуйста.

Glupteba – скрытая угроза: как мы нашли вредонос, который больше двух лет прятался в инфраструктуре заказчика

2020 год для Solar JSOC CERT оказался непростым, но и 2021-й не отстает, постоянно подкидывая нам интересные кейсы. В этом посте мы расскажем, как обнаружили вредонос (даже целую сеть вредоносов) по, казалось бы, несвойственной ему активности. Он незаметно «жил» в инфраструктуре больше двух лет, втихаря обновлялся и без препятствий собирал ценные данные в инфраструктуре жертвы.

С чего все началось

В начале года одна компания пришла к нам с вполне конкретной проблемой: в инфраструктуре на сетевом оборудовании были обнаружены попытки сканирования портов, характерных для оборудования Mikrotik, а также брутфорса серверов по протоколу SSH. Сначала мы решили, что был скомпрометирован сервер из внешнего периметра. Уж очень замеченная активность была похожа на работу какого-нибудь бота, которого злоумышленники обычно закидывают на уязвимые серверы в автоматическом режиме. Привет, Mirai, Kaji, Hajime и компания!

Но, как оказалось, источниками подозрительной активности были хосты под управлением Windows, к тому же вполне рядовые. Образ одного из таких хостов и был передан на анализ экспертам Solar JSOC CERT.

Первоначальный анализ скомпрометированной системы

При анализе сразу же бросилось в глаза большое число (более 83!) неподписанных исполняемых файлов в директории %TEMP%\csrss (о них подробно расскажем ниже):

Также в %TEMP%\csrss\smb был найден архив deps.zip (470CF2EA0F43696D2AF3E8F79D8A2AA5D315C31FC201B7D014C6EADD813C8836) и его содержимое:

Данные файлы являются ничем иным, как исполняемыми файлами, которые используются для эксплуатации уязвимости EternalBlue (CVE-2017-0144). Там же были найдены файлы, относящиеся к DoublePulsar. В целом содержимое этой папки можно назвать результатом деятельности группировки The Shadow Brokers в далеком 2017-м.

Помимо этих файлов, мы нашли определенно подозрительные задачи:

Первая задача просто запускает исполняемый файл C:\Windows\RSS\csrss.exe при входе в систему. Вторая с использованием легитимной программы certutil.exe и переданного параметра urlcache загружает с ресурса hxxps://fotamene[.]com/app/app.exe исполняемый файл, сохраняет его в расположение %TEMP%\csrss\scheduled.exe, после чего обеспечивает его запуск. Обратите внимание, что в созданной задаче применяется техника Living-off-the-Land (https://github.com/api0cradle/LOLBAS) с использованием certutil.exe.

Также файл (C:\Windows\RSS\csrss.exe) был прописан в автозапуске в реестре (HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run) под именем «BillowingBreeze».

Таким образом, если собрать все данные в кучу (и немного погуглить), то приходит только один вывод: в инфраструктуре компании вовсю развернулось ВПО семейства Glupteba. Его основной модуль – C:\Windows\RSS\csrss.exe.

Анализ основного модуля Glupteba

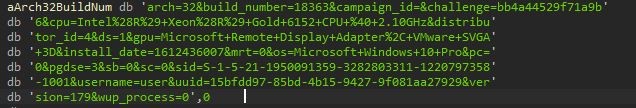

Итак, мы опознали Glupteba. Это модульное ВПО, написанное на языке Go. Для защиты своих файлов от обнаружения оно использует множество разных техник. Сейчас расскажем вам интересные моменты анализа, а также покажем их корреляцию с артефактами на системе.

Граф основной функции, построенный в IDA, пугает!

Условно весь процесс работы ВПО Glupteba можно разделить на две фазы:

Первая фаза работы ВПО

Первое, что происходит после запуска исполняемого файла, – проверка окружения на соответствие следующим параметрам:

Далее происходит инициализация конфигурации ВПО. Первым делом проверяется наличие конфигурации «старого образца»: HKCU\Software\Microsoft\TestApp (возможно, до этого момента ВПО находилось в стадии тестирования, но теперь все серьезно). При обнаружении конфигурация переписывается в новое расположение: HKCU\Software\Microsoft\ И при необходимости обновляется.

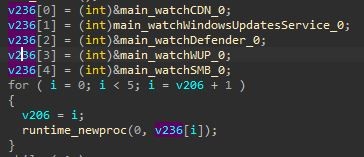

Если же старая конфигурация отсутствует, то она просто пишется по указанному выше расположению. То есть мы увидели «эволюцию» версий ВПО. Это видно и на анализируемой системе. Слева – конфигурация из старого местоположения, справа – из нового (в данном случае – HKCU\Software\Microsoft\eadd010f):

Видно, что значения UUID (используется для идентификации зараженного хоста на стороне злоумышленника) одинаковы, как и дата первой установки (FirstInstallDate). Переводим в более удобный формат и узнаем, что заражение произошло… барабанная дробь. 2 ноября 2018 года!

Подтверждается это также и временными метками MFT файлов в директории %TEMP%\csrss: они расположены между 2 ноября 2018 года и моментом обращения к нам заказчика (январь 2021 года).

Файл C:\Windows\RSS\csrss.exe также был создан 2 ноября 2018 года, а изменен 29 сентября 2020 года. Ветка реестра же последний раз была изменена 14 января 2021 года (дата снятия образа), что говорит об активной работе.

Основные значения конфигурации:

Далее производится проверка и повышение привилегий (в случае необходимости) вплоть до SYSTEM:

1) Обход UAC (HKCU\Software\Classes\ms-settings\shell\open\command:fodhelper или HKCU\Software\Classes\mscfile\shell\open\command:CompMgmtLauncher):

2) Получение токена SYSTEM через Trusted Installer и перезапуск себя с полученным токеном.

Стоит отметить, что без достаточных привилегий ВПО просто завершает свою работу, но при этом физически остается в инфраструктуре.

Следующий этап – проверка окружения на предмет виртуализации:

Вторая фаза работы ВПО

Она состоит из нескольких этапов:

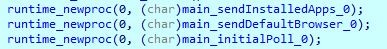

Производится отправка некоторой информации на C2 (установленное ПО, браузер по умолчанию):

Создаются ранее упомянутые задачи:

Установка руткитов, обеспечивающих скрытную работу ВПО

На этом же этапе (если операционная система определена как Windows 7) устанавливается сертификат:

Установка службы WinDefender

Производится проверка наличия службы WinDefender и исполняемого файла C:\Windows\windefender.exe. Если отсутствуют – с CDN загружается и запускается указанный исполняемый файл. Назначение – работа в формате службы, постоянная проверка статуса работы основного модуля, загрузка и перезапуск в случае необходимости.

Запуск потоков, следящих за основными функциями

На данном этапе запускаются потоки:

Далее в бесконечном цикле производится отправка информации из конфигурации на сервер управления и получение ответа. Пример нагрузки, отправляемой на сервер:

Ответ расшифровывается, получается команда вместе с аргументами, производится ее исполнение. Список команд под

Передаваемая информация, как и получаемая, шифруется AES256GCM с постоянным ключом и кодируется Base64.

Отдельного внимания заслуживает алгоритм смены серверов управления.

Интересный факт: каждый раз, когда производится poll (запрос к серверу управления для получения команды), значение PC в конфигурации увеличивается на 1. Для данного кейса значение PC равно 119643. Значит, команды были получены почти 120 тысяч раз за все время работы Glupteba.

Пример аргументов команды run-v3, полученной от сервера управления:

Дополнительные модули

Как уже говорилось выше, в директории %TEMP%\csrss было обнаружено множество различных исполняемых файлов, которые являются дополнительными модулями вредоноса. Интересно то, что многие из них являются различными версиями одних и тех же модулей, создаваемых в разное время с момента первичного заражения. При желании можно отследить историю появления новых версий каждого модуля.

Дальнейшее развитие

После первичного обнаружения ВПО и определения его индикаторов компрометации наша команда проверила обращения к ним из инфраструктуры заказчика. Таким образом, было обнаружено множество других серверов, зараженных после 2 ноября 2018 года.

Какие выводы?

Исходя из вышесказанного, основные цели Glupteba:

И главное: как показывает практика, вредоносная активность далеко не всегда является тем, чем кажется на первый взгляд.

Авторы:

Владислав Лашкин, младший инженер технического расследования группы расследования инцидентов Solar JSOC CERT

Иван Сюхин, инженер технического расследования отдела расследования инцидентов Solar JSOC CERT