Телефонный канал

Телефонный канал утечки информации для подслушивания телефонных переговоров (в рамках промышленного шпионажа) возможен:

гальванический съем телефонных переговоров (путем контактного подключения подслушивающих устройств в любом месте абонентской телефонной сети). Определяется путем ухудшения слышимости и появления помех, а также с помощью специальной аппаратуры;

телефонно-локационный способ (путем высокочастотного навязывания). По телефонной линии подается высокочастотный тональный сигнал, который воздействует на нелинейные элементы телефонного аппарата (диоды, транзисторы, микросхемы) на которые также воздействует акустический сигнал. В результате в телефонной линии формируется высокочастотный модулированный сигнал. Обнаружить подслушивание возможно по наличию высокочастотного сигнала в телефонной линии. Однако дальность действия такой системы из-за затухания ВЧ сигнала в двухпроводной. линии не превышает ста метров. Возможное противодействие: подавление в телефонной линии высокочастотного сигнала;

индуктивный и емкостной способ негласного съема телефонных переговоров (бесконтактное подключение).

Подслушивание разговоров в помещении с использованием телефонных аппаратов возможно следующими способами:

низкочастотный и высокочастотный способ съема акустических сигналов и телефонных переговоров. Данный способ основан на подключении к телефонной линии подслушивающих устройств, которые преобразованные микрофоном звуковые сигналы передают по телефонной линии на высокой или низкой частоте. Позволяют прослушивать разговор как при поднятой, так и при опущенной телефонной трубке. Защита осуществляется путем отсекания в телефонной линии высокочастотной и низкочастотной составляющей;

использование телефонных дистанционных подслушивающих устройств. Данный способ основывается на установке дистанционного подслушивающего устройства в элементы абонентской телефонной сети путем параллельного подключения его к телефонной линии и дистанционным включением. Дистанционное телефонное подслушивающее устройство имеет два деконспирирующих свойства: в момент подслушивания телефонный аппарат абонента отключен от телефонной линии, а также при положенной телефонной трубке и включенном подслушивающем устройстве напряжение питания телефонной линии составляет менее 20 Вольт, в то время как она должна составлять 60.

Оптический канал

В оптическом канале получение информации возможно путем:

использования видимого и инфракрасного диапазонов для передачи информации от скрыто установленных микрофонов и других датчиков.

В качестве среды распространения в оптическом канале утечки информации выступают:

Безвоздушное пространство, являющееся средой распространения утечки информации, возникает при наблюдении за наземными объектами с космических аппаратов.

К свойствам среды распространения, влияющих на длину канала утечки, относятся:

характеристики прозрачности среды распространения;

Цифровые телефонные системы для чайников. Часть 1 — Кодирование голоса

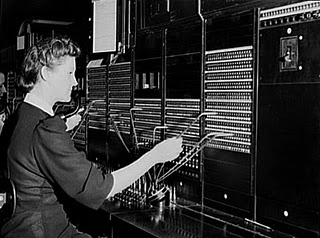

Давным-давно, когда небо было голубым, а трава зеленой АТС были аналоговыми, работали они очень просто: нужно связать двух абонентов — нет проблем, взяли замкнули линию первого на линию второго, и все дела. Вариант, конечно, очень упрощенный, но в общих чертах так все и было. Примечательно в данном случае то, что между абонентами постоянно поддерживалась линия связи. Даже если они оба молчали, были заняты не только те линии, что ведут от абонентов к их АТС, но и линии между самими АТС.

Позднее, когда цифровые технологии стали развиваться все больше и больше, встал вопрос, а почему бы не использовать их для передачи телефонных разговоров? Внедрение цифровых АТС имело довольно много положительных моментов: аппаратура стала занимать меньше места, обслуживать цифровые АТС и проводить диагностику стало легче, значительно увеличилась гибкость настройки, масштабируемость, надежность. Но одни из главных новшеств — временное разделение каналов, а затем и пакетная передача данных. Преимуществом временного разделения каналов в том, что, грубо говоря, по одной линии между АТС в различные моменты времени (канальные интервалы) могут предаваться разговоры нескольких пар абонентов, таким образом, увеличивается количество соединении при неизменном количестве физических линий. При пакетной передаче для связи двух абонентов уже нет нужды в постоянном занятии линии между АТС, данные (разговор) передаются в пакетах и только тогда, когда они есть, в другое время канал можно использовать для передачи данных других абонентов. Также при использовании пакетной передачи облегчается возможность передачи и других данных по тем же сетям (например, интернет-трафика).

Что ж, попробую рассказать то, что знаю о цифровых системах максимально просто, описывая больше принцип работы, нежели какие-то технические подробности, так что, возможно, где-то будут неточности или несоответствия текущим стандартам. В любом случае, буду рад уточнениям, исправлениям и предложениям.

Итак, вопрос номер раз:

Как в цифровых системах передается разговор?

Тут на помощь пришла импульсно-кодовая модуляция (ИКМ, PCM, pulse-code modulation), известная, как утверждает Википедия, с начала XX века. Почитать о ней можно, например, все в той же Википедии.

Для того, чтобы преобразовать аналоговый сигнал в цифровой, необходимо последовательно выполнить над ним три операции: дискретизацию, квантование и кодирование.

Дискретизация — это получение мгновенных значений сигнала (отсчетов) через определенные промежутки времени (т.е. с определенной частотой — частотой дискретизации). На рисунке: (1) — сигнал, (2) — отсчеты.

Квантование — это «округление» полученных мгновенных значений до ближайших заранее заданных уровней. Например, если у нас есть 5 уровней с шагом 2: 0, 2, 4, 6, 8, а некоторые мгновенные значения равны 3.6, 7.1, 2, 0.5, 1.8, то они будут округлены до 4, 8, 2, 0, 2 соответственно.

Кодирование — это представление значений полученных уровней в виде какого-либо кода (например, двоичного).

Теперь рассмотрим, как вышеописанное происходит в цифровой телефонии.

Человеческая речь занимает полосу частот приблизительно 60-12000 Гц, однако для нормальной разборчивости достаточно полосы частот в 300-3400 Гц, т.е. верхняя граница составляет 3.4 кГц. Все, что выше 3.4 кГц «срезается» фильтром, для того чтобы избежать помех в будущем. Согласно теореме Котельникова, частота дискретизации для представления аналогового сигнала, ограниченного по спектру (помним о фильтре), в виде отсчетов должна превышать удвоенную верхнюю частоту сигнала. Для простоты расчетов, а также некоторого запаса, верхняя граница округляется до 4 кГц. Таким образом, частота дискретизации в нашем случае равна 8 кГц.

Квантование и кодирование практически всегда являются неотъемлемыми частями друг друга. Квантование в цифровой телефонии неравномерное, 256-уровневое. Неравномерность квантования выражается в том, что шаг квантования (расстояние между соседними уровнями в единицах измерения характеристики аналогового сигнала, которая квантуется; в данном случае — напряжение сигнала в вольтах) для малых амплитуд выбирается минимальным, для средних — бóльшим и для больших — самым большим. Это сделано для того, чтобы повысить точность передачи сигналов с низкой амплитудой. 256 уровней квантования можно «уместить» в одно 8-разрядное двоичное число, таким образом, один отсчет представляется в виде 8-разрядной кодовой комбинации. Все 256 уровней делятся на две группы: положительные и отрицательные. Для положительных сигналов первый бит в кодовой комбинации равен «1», для отрицательных — «0». Каждая группа делится на 8 сегментов. В пределах одного сегмента шаг квантования неизменный, в то время, как от сегмента к сегменту он меняется, увеличиваясь с возрастанием номера сегмента. Под номер сегмента отводятся следующие 3 бита. Последние 4 бита занимает номер уровня в сегменте, всего этих уровней 16. Итого имеем: 16 уровней × 8 сегментов × 2 группы = 256 уровней.

К примеру, число «10010101» представляет собой положительный сигнал (1), с уровнем 5 (0101) в 1-м сегменте (001).

Теперь можно посчитать скорость полученного цифрового сигнала:

B = 8000 отсчетов/сек × 8 бит/отсчет = 64000 бит/с = 64 кбит/с.

Данные сигналы являются простейшими сигналами в цифровой телефонии. Для их передачи используются основные цифровые каналы со скоростью 64 кбит/с. Также по данным каналам могут передаваться компандированные сигналы, которые имеют большее количество уровней квантования, но тем не менее, после компандирования все равно имеют 8 бит/отсчет.

О фиксации переговоров абонентов сотовой связи

Все мы слышали о том, что переговоры по мобильному телефону могут записываться… Вот немного расчетов/размышлений по данному вопросу.

Реально ли построить систему, записывающую и хранящую все разговоры всех абонентов конкретного оператора?

Оборудование мобильной сети стандартна GSM позволяет организовать запись и прослушивание телефонных разговоров конкретного абонента — или нескольких десятков абонентов. Из этого факта очень часто делается далеко идущий вывод о том, что операторы используют подобную функциональность для того, чтобы записывать и хранить все разговоры своих абонентов за определенный период времени. В случае, если какой-то абонент становится объектом пристального внимания спецслужб, операторы, мол, могут по запросу предоставить имеющиеся записи разговоров чуть ли не полугодовой давности.

Для расчета можно взять публично доступные данные о количестве звонков в сети одного из крупнейших Российских операторов. Этот оператор обслуживает 51.5 млн. абонентов, которые в среднем потребляют 134 минуты голосового трафика в месяц — при этом речь идет, скорее всего, только об исходящих звонках.

Таким образом, полная продолжительность разговоров всех абонентов за один месяц будет составлять:

51,50 млн х 134 мин = 6,9 млрд мин

После обработки и оцифровки в мобильном телефоне голосовой сигнал в сети GSM передается в виде цифрового потока со скоростью 9,6 Кбит/с. Таким образом, без дополнительной обработки все звонки абонентов за один месяц составляют довольно значительный объем информации:

6,9 млрд мин х 60 с х 9,6 Кб/с / (8 б/Б) = 514 Б = 500 ТБ

Теперь можно подумать о том, насколько сложно (и затратно) будет построение и обслуживание системы, которая:

1. Записывает исходящие и входящие разговоры всех абонентов внутри конкретной сети;

2. Делает это достаточно быстро;

3. Позволяет легко найти любой разговор (по идентификатору абонента и дате, например);

4. Позволяет хранить информацию в течении минимум трех месяцев;

5. Работает с коммутационным оборудованием любого поставщика;

6. Не создает значительной дополнительной нагрузки на сигнальные и голосовые каналы, процессоры коммутаторов и прочего сетевого оборудования, не влияет на способность сети обслуживать звонки;

7. Достаточно надежна — например, записывает не менее 99% разговоров;

8. Достаточно безопасна — не допускает утечки конфиденциальных сведений лицам, не имеющим специального разрешения (санкции прокурора, например).

Что из этого следует:

1. Записываются все разговоры => Система не должна бояться того, что абоненты — мобильны. То есть, она должна учитывать, что абоненты в процессе разговора перемещаются между базовыми станциями, могут даже перейти в зону обслуживания другого коммутатора, могут перенаправлять звонки, объединять их в конференции, отвечать на несколько звонков одновременно и так далее;

2. Система работает достаточно быстро => Любая пост-обработка голоса, выполняемая перед записью для хранения должна успевать работать «на лету»;

3. Возможность найти записанное => Система должна быть снабжена индексом/поисковым механизмом и интегрироваться с системой, хранящей основные данные об абоненте — чтобы учитывать смены номеров телефонов и SIM-карт. Данные о совершенных звонках должны появляться в системе без значительных задержек;

4. Хранение записанного в течении трех месяцев => Исходя из приведенных ранее расчетов, необходимо минимум 1500 Тб дискового пространства (если не используется пост-обработка голосового сигнала);

5. Совместимость с решениями разных производителей => Необходим специфицированный интерфейс, который гарантировано будет в наличии у всех ведущих производителей коммутационного оборудования;

6. Отсутствие значительной нагрузки => Нельзя нагружать call processor-ы в коммутаторах или канальное оборудование нехарактерными для них задачами вроде компрессии голоса в MP3;

7. Надежность => Необходимо резервирование для каналов связи, электропитания и жестких дисков;

8. Безопасность => Необходим централизованный механизм управления и контроля за доступом к записанной информации.

Чтобы быть в курсе перемещений мобильных абонентов и адекватно на них реагировать система должна подключаться к коммутаторам (а не к, скажем, контроллерам базовых станций), так как именно коммутаторы отвечают за всю функциональность, связанную с мобильностью абонентов. Сеть, способная обслужить 50 млн абонентов, будет иметь в своем составе около 50 среднестатистических коммутаторов.

Теперь посмотрим, можно ли сделать систему распределенной, разместив около каждого MSC не просто хранилище для первичного накопления информации, а что-то более интеллектуальное — например, узел, удовлетворяющий сразу всем сформулированным требованиям.

Сначала представим себе один несколько возможных сценариев обслуживания звонка абонента A абоненту B.

Сценарий 1: На протяжении всего звонка абонент А находится в зоне обслуживания коммутатора X, а абонент B — в зоне обслуживания коммутатора Y. При этом разговор можно записать на любом из коммутаторов, по нашему выбору. Если запись ведется на обоих коммутаторах, то в результате будут получены две абсолютно идентичных записи и перед складированием в центральное хранилище одну из них можно (и нужно) выкинуть.

Сценарий 2: На протяжении всего звонка абонент А находится в зоне обслуживания коммутатора X, а абонент B — в зоне обслуживания коммутатора Y, но при этом звонок проходит через промежуточный коммутатор Z. Сценарий очень похож на предыдущий, за исключением того, что идентичных копий записи будет три.

Сценарий 3: В начале разговора абонент А находится в зоне обслуживания коммутатора X, а абонент B — в зоне обслуживания коммутатора Y, а в процессе разговора они перемещаются: абонент А переходит в зону обслуживания коммутатора T, а абонент — в зону обслуживания коммутатора S. В этом случае полную запись разговора придется собирать из частей. Всего частей будет четыре, и из них можно будет собрать две полных копии записи четырьмя возможными способами.

Если у честь, что в ходе звонка оба абонента могут использовать услуги конференц-связи и удержания звонка, а промежуточных коммутаторов может быть более одного (причем, они могут меняться в процессе перемещения абонентов), то становится понятно, что в общем случае для сбора полной записи разговора надо решать задачу корреляции данных из разных источников. Похожую работу выполняют системы биллинга межоператорских расчетов, архитектуру которых можно взять в качестве отправной точки для проектирования нашей гипотетической системы глобального прослушивания. Необходимо сделать выбор между двумя вариантами:

* Либо собирать все накопленные данные в какое-то общее централизованное хранилище и там выполнять их обработку. Это упрощает обработку и обслуживание, но требует значительных вычислительных мощностей в центре обработки;

* Либо собирать в центральное хранилище только метаданные о звонке (кто, кому, когда звонил) и коррелировать их для того, чтобы понять, какие части звонка с каких коммутаторов дадут в сборе полную запись разговора. Сами записи разговоров при этом можно хранить распределенно. Результаты корреляцию используются для извлечения из распределенного хранилища частей конкретного разговора. Такой подход снижает требования к вычислительным мощностям в каждом конкретном узле системы, но значительно увеличивает ее сложность и затрудняет обслуживание и «поддержание на плаву».

Для дальнейших выкладок предположим, что с точки зрения безопасности и простоты обслуживания хранить и обрабатывать информацию лучше в одном центральном месте. Но сначала данные нужно туда доставить.

Для простоты предположим, что нагрузка на коммутаторы распределена равномерно и непрерывно. Соответственно, 500 Тб разговоров распределены между 50 коммутаторами, и на каждый приходится по 10 Тб голосового трафика в месяц. Чтобы забирать такое кол-во информации, нужно иметь канал пропускной способностью:

10 * 10244 / (3600 с * 24 часа * 30 дней) * 8 бит в байте

= 4241943 бит/сек

= 32 мегабита в секунду

Итого, записываем в смету 50 таких каналов.

Далее, чтобы обеспечивать надлежащее качество хранения данных, нужно иметь запасные носители, в объеме минимум 5% от используемых носителей для замены вышедших из строя.

Сколько же жестких дисков понадобится? От 3000 винчестеров по 500 Гб до 6000 (если мы пишем все подряд без предобработки и каждый разговор записываем по два раза — для звонящего и принимающего). Соответственно, запас — это еще 150-300 таких же винчестеров ежегодно.

Кроме того, необходимо объединить такое количество винчестеров в индексируемое хранилище с каким-то пользовательским интерфейсом доступа. Хранилище должно обеспечивать бесперебойную запись разговоров со всех коммутаторов (со скоростью 1600 мегабит в секунду), обновление «на ходу» поисковых индексов и обслуживание запросов по поиску и извлечению записанных разговоров.

Не будем сейчас углубляться в детали возможной архитектуры такого хранилища. Кратко перечислим все, что мы насчитали до сих пор:

Понятное дело, что технически все это реализуемо. Вопрос лишь в экономической целесообразности.

Какой уважающий себя оператор выложит деньги на всю эту «роскошь» просто потому, что его об этом настойчиво попросили — учитывая, что отдачи от подобных вложений не будет? Насколько мне известно, нигде нет законов, которые обязывали бы операторов обеспечивать такой «сервис», так что речь может идти только о «настойчивой просьбе» со стороны государства или правоохранительных органов, но не более того.

У какого оператора хватит локальной технической экспертизы построить и поддерживать решение подобного масштаба силами исключительно своих сотрудников? Если вам кажется, что это очень просто и экономически выгодно, задумайтесь над тем, почему крупные операторы связи не занимаются поголовно созданием своих собственных биллинговых, финансовых и ERP систем.

Где поставщики и производители подобных готовых решений для тех операторов, которые не могут разработать подобную систему самостоятельно? В конце концов, информация по реально существующим системам прослушивания не является тайной за семью печатями — чтобы в этом убедится, достаточно поискать в интернете по ключевым словам «СОРМ» или «lawful interception».

Ответив для себя на эти вопросы, Вы сможете самостоятельно решить, возможно ли создание системы, записывающей все разговоры по мобильному телефону, или нет.

Телефонный разговор

Для обозначения телефонного разговора используются также понятия телефонный вызов и телефонный звонок (англ. telephone call).

Телефонный вызов, телефонный звонок — это технологические термины обозначающие, как попытку установления соединения между телефонным оборудованием пользователей, так и процесс их общения в рамках уже установленного соединения. Как правило поступивший вызов пользователя (абонента) телефонной сети сопровождается специальным звуковым сигналом его аппарата для привлечения внимания, отсюда и название «звонок».

Начиная с XX века телефония прочно вошла в жизнь общества и телефонные разговоры стали одним из повседневных рабочих и бытовых явлений современного человека. Связь по телефону используются родственниками и друзьями, находящимися далеко друг от друга в качестве одного из инструментов межличностных отношений. Переговоры по внутренней телефонной связи в организациях и различных предприятий ускоряют взаимодействие между сотрудниками. Большинство видов бизнеса, обращение граждан в государственные органы и т. п. подразумевают общение по телефону с клиентами как минимум на начальном этапе взаимодействия.

С точки зрения экономики и общества возможность телефонных переговоров рассматривается как благо и важное условие комфортной жизни человека.

Связанные понятия

Упоминания в литературе

Связанные понятия (продолжение)

В последнее время в России получили довольно широкое распространение несколько схем мошенничества, связанных с услугами мобильной связи, в частности, с короткими номерами для отправки SMS. Мошенникам принадлежит бо́льшая часть рекламы в российском мобильном интернете (WAP), мошеннические предложения отправить SMS на короткий номер довольно часто встречаются в спам-рассылках по электронной почте, в социальных сетях, сетях обмена мгновенными сообщениями. Ответственность за мошенничество предусмотрена.

В контексте сетевой безопасности spoofing attack (англ. spoofing — подмена) — ситуация, в которой один человек или программа успешно маскируется под другую путём фальсификации данных и позволяет получить незаконные преимущества.

Глобальная сеть — любая сеть связи, которая охватывает всю Землю. Термин, используемый в данной статье, относится в более узком смысле к двунаправленным сетям связи, а также базе технологий сетей. Ранние сети, такие как международные почтовые отправления, и однонаправленные сети связи, такие как радио и телевидение, не рассматриваются.

Японская индустрия мобильных телефонов и аппаратов — одна из самых развитых в мире. Прогрессивное развитие обусловлено несколькими факторами, прежде всего желанием самих японцев к самосовершенствованию и большим количеством пользователей на относительно малой территории.

Передача информации

Модель процесса передачи. Двоичный симметричный канал

Обработка информации в вычислительных системах невозможна без передачи сообщений между отдельными элементами (оперативной памятью и процессором, процессором и внешними устройствами). Примеры процессов передачи данных приведены в следующей таблице.

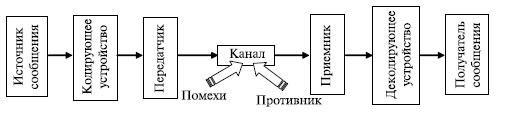

В перечисленных выше процессах передачи можно усмотреть определенное сходство. Общая схема передачи информации [31], [33], [32] показана на рис.7.1.

В канале сигнал подвергается различным воздействиям, которые мешают процессу передачи. Воздействия могут быть непреднамеренными (вызванными естественными причинами) или специально организованными (созданными) с какой-то целью некоторым противником. Непреднамеренными воздействиями на процесс передачи (помехами) могут являться уличный шум, электрические разряды (в т. ч. молнии), магнитные возмущения (магнитные бури), туманы, взвеси (для оптических линий связи) и т.п.

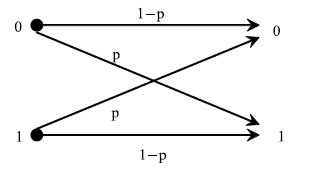

Для изучения механизма воздействия помех на процесс передачи данных и способов защиты от них необходима некоторая модель. Процесс возникновения ошибок описывает модель под названием двоичный симметричный канал (ДСК) [32], [33], схема которой показана на рис.7.2.

При передаче сообщения по ДСК в каждом бите сообщения с вероятностью

Некоторые типы ошибок:

Чаще других встречается замена знака. Этот тип ошибок исследован наиболее полно.

Способы повышения надежности передачи сообщений

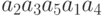

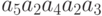

Если при кодировании сообщений используются оптимальные коды, то при появлении всего лишь одной ошибки все сообщение или его значительная часть может быть искажена. Рассмотрим пример. Пусть кодирование элементарных сообщений

| Сообщения | Кодовое слово |

|---|---|

| 00 |

| 01 |

| 10 |

| 110 |

| 111 |

Тогда закодированное сообщение имеет вид 011011100110. Если в первом знаке произойдет ошибка, то будет принято сообщение 111011100110, которое декодируется в слово

На практике необходим компромисс между экономностью кода и защитой от ошибок.

Рассмотрим некоторые методы повышения надежности передачи данных. Широко известными методами борьбы с помехами являются следующие [34]:

Рассмотрим подробней каждый из этих способов.

Общим во всех этих способах повышения надежности является введение избыточности, то есть увеличение тем или иным способом объема передаваемого сообщения для возможности его правильной расшифровки при наличии искажений.

Следует отметить, что введение избыточности уменьшает скорость передачи информации, так как только часть передаваемого сообщения представляет интерес для получателя, а избыточная его доля введена для предохранения от шума и не несет в себе полезной информации.

Естественно выбирать такие формы введения избыточности, которые позволяют при минимальном увеличении объема сообщения обеспечивать максимальную помехоустойчивость.

Принципы обнаружения и исправления ошибок с использованием кодов

Как было показано ранее, ошибка в одном лишь разряде может испортить все сообщение. Чтобы избежать таких тяжелых последствий, сообщения, закодированные каким-либо экономным кодом, перед направлением в канал делятся на блоки одинаковой длины и каждый блок передается отдельно. При этом методы, позволяющие обнаруживать и исправлять ошибки, применяются к каждому блоку. Такой прием напоминает разделение большого судна на несколько изолированных друг от друга отсеков, что позволяет при пробоине в одном отсеке сохранить судно и груз в других отсеках.

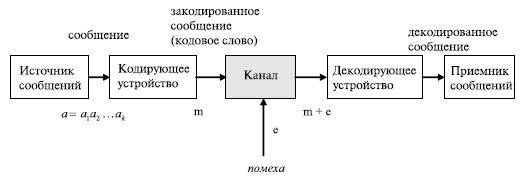

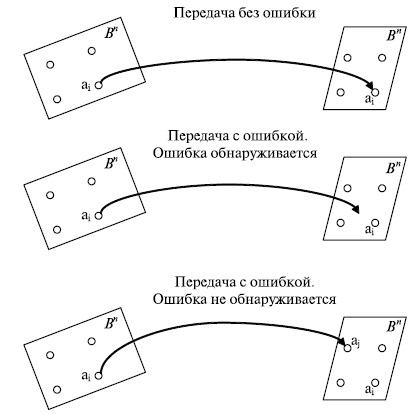

Рассмотрим схему передачи данных, показанную на рис.7.3.

С кодирующего устройства в канал поступают закодированные блоки (кодовые слова) одинаковой длины

декодирования при приеме с использованием одной и той же кодовой таблицы иллюстрируем рис.7.4. Предполагается, что появление ошибок описывается моделью дискретного симметричного канала

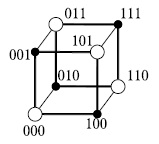

В геометрической интерпретации эти блоки можно рассматривать как точки n-мерного пространства

Код, используемый для обнаружения и исправления ошибок, представляет собой некоторое подмножество пространства

с практической точки зрения является то, что каждое слово кода содержит четное число единиц. Если при передаче кодового слова через канал произойдет одна ошибка, то число единиц в слове станет нечетным. Проверяя свойство четности числа единиц в слове после получения его из канала на приемном конце, можно обнаружить одну ошибку. В данном случае для кодирования четырех знаков используется 3 двоичных разряда, хотя достаточно двух. Однако благодаря такой избыточности удается обнаружить одну ошибку.

В соответствии с общей схемой передачи сообщений в кодирующем и декодирующем устройствах используется одна и та же кодовая таблица и, следовательно, множество кодовых слов. При передаче кодового слова через канал возможны следующие ситуации.

Передавалось и было получено некоторое кодовое слово

В процессе передачи кодовое слово