Интегрированная маршрутная маршрутная маршрутная маршрутная система и маршрутная маршрутная система

Понимание интегрированной маршрутной и маршрутной маршрутов

Чтобы разделить трафик локальной сети на отдельные домены широковещательной передачи, создаются отдельные виртуальные lan (VLANs). Сети VLANs ограничивают объем трафика, который передается по всей LAN, уменьшая возможное число коллизий и повторной передачи пакетов в локальной сети. Например, может потребоваться создать VLAN, в которую входят сотрудники отдела и ресурсы, которые они часто используют, например принтеры, серверы и так далее.

Рис. 1 иллюстрирует трафик VLAN коммутатора между двумя коммутаторами уровня доступа с использованием одного из этих интерфейсов.

Конечно, вы также хотите, чтобы эти сотрудники могли взаимодействовать с людьми и ресурсами в других VLANs. Для переадревания пакетов между VLANs обычно необходим маршрутизатор, соединяющий эти сети. Однако это можно выполнить на коммутаторе без использования маршрутизатора, настроив интерфейс интегрированной маршрутной и маршрутной (IRB) интерфейса. (Эти интерфейсы также называются или s). Использование этого подхода снижает сложность и позволяет избежать затрат, связанных с покупкой, установкой, управлением, питанием и охлаждения другого устройства.

Если в конфигурации VLAN указан список идентификаторов VLAN, невозможно настроить интерфейс IRB для VLAN.

Если используется версия программного обеспечения Junos OS уровня 2 (ELS), можно также создать виртуальный интерфейс уровня 3 с именем вместо — то есть, оба утверждения поддерживаются irb vlan ELS

Интерфейсы IRB, поддерживающие стиле конфигурации enhanced layer 2 (ELS) и RVIS, поддерживающие не ELS-коммутаторы, поддерживают ту же функциональность. Если функциональные возможности обеих функций одинаковы, в этом разделе термин этих интерфейсов используется совместно для обозначения интерфейсов IRB и RVIs. В тех случаях, когда между этими двумя функциями существуют различия, эта тема вызывает отдельно интерфейсы IRB и RVIs.

Табл. 1 отображает значения, которые можно использовать при настройке IRB:

Имена и теги VLAN (ID)

blue Id 100 red Id 200

Подсети, связанные с VLANs

blue : 192.0.2.0/25 (адреса 192.0.2.1 192.0.2.126 через) red : 192.0.2.128/25 (адреса 192.0.2.129 192.0.2.254 через)

Единицы и адреса IRB

логический блок 100: 192.0.2.1/25

логический блок 200: 192.0.2.129/25

Для обеспечения согласованности и избежания недоразумений отображает номера логических единиц IRB, соответствующие Табл. 1 значениям ID соответствующих VLANs. Однако не нужно назначать логические номера единиц, которые совпадают с ID VLAN— для этих единиц можно использовать любые значения. Для привязки логических единиц IRB к соответствующим VLANs используется утверждение l3-interface.

Так как IRB работают на уровне 3, можно использовать такие службы уровня 3, как фильтры межсетевых экранов или CoS переписать вместе с ними.

Табл. 2 показывает количество IRBs/RVIs, поддерживаемого каждой платформой QFX.

| Платформа | Число поддерживаемых IRB/RVIs | |||||||||||||||||||||||||||||||||||||||

| Пн | Вт | Ср | Чт | Пт | Сб | Вс |

|---|---|---|---|---|---|---|

| « Фев | ||||||

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 | 31 | ||

Ссылки

Свежие записи

Свежие комментарии

Ratings

Самые читаемые статьи

Unable to display Facebook posts.

Show error

Network notes

Записи из мира сетевых технологий

понедельник, 13 июня 2016 г.

Juniper basic operations

Основы CLI Junos OS/Базовая настройка устройства (Part1):

Junos OS имеет UNIX shell и 2 основных режима CLI: 1) Operational mode 2) Configuration mode

Обозначение разных режимов в консоли устройства:

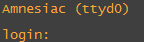

После загрузки устройства Junos OS попросит ввести логин и пароль:

root> configure

Entering configuration mode

root# set system root-authentication plain-text-password

New password:

Retype new password:

root# set system login user admin authentication plain-text-password

root# set system login user admin class super-user

root# set system time-zone Europe/Moscow

root# set system ntp server 0.pool.ntp.org

root# set system ntp boot-server 0.pool.ntp.org

root# set system services ssh

root# set system services ssh protocol-version v2

root@SRX# quit configuration-mode

Exiting configuration mode

/Перезагрузка

root@SRX> request system reboot

/Выключение

root@SRX> request system halt

root@SRX# load factory-default

/т.к. после введения команды все настройки сбросятся, то необходимо заново настроить root password. Так же обязательно необходимо выполнить commit

Посмотреть внесенную, но не примененную конфигурацию (uncommitted changes) в режиме конфигурации можно с использованием команды «show | compare«, где «+» это конфигурация, которая будет добавлена в активную после выполнения commit, а «-» которая будет удалена.

Применение конфигурации, как уже было показано выше, выполняется командой «commit». У этой команды существуют дополнительные опции:

root@SRX# commit check

configuration check succeeds

/покажет конфигурацию rollback 2

> show system rollback 2

root@SRX# commit confirmed

configuration check succeeds

commit confirmed will be automatically rolled back in 10 minutes unless confirmed

commit complete

# commit confirmed will be rolled back in 10 minutes

[edit]

root@SRX#

root@SRX# commit at 23:55:00

configuration check succeeds

commit at will be executed at 2016-06-08 23:55:00 MSK

Exiting configuration mode

root@SRX> clear system commit

Pending commit cleared

# set system commit synchronize

/теперь, при выполнении простого commit, конфигурация будет синхронизироваться между RE

— Создание rescue configuration:

user@SRX> request system configuration rescue save

root@SRX# rollback rescue

load complete

root@SRX> request system configuration rescue delete

Rescue configuration рекомендуется сохранять с минимальным набором необходимых настроек!

Выход из режима конфигурации можно выполнять отдельными командами («quit configuration- mode»;»exit configuration-mode»), или можно совместить commit и выход из режима конфигурации командой «commit and-quit»:

root@SRX# commit and-quit

commit complete

Exiting configuration mode

/Вся конфигурация устройства

[edit]

root@SRX# edit system

/Конфигурация параметров системы

[edit system]

root@SRX# top edit interfaces

/Конфигурация всех интерфейсов

[edit interfaces]

root@SRX# edit ge-0/0/0

/Конфигурация интерфейса ge-0/0/0

[edit interfaces ge-0/0/0]

root@SRX#

Основные команды конфигурационного режима:

# delete interfaces ge-0/0/4

# copy interfaces ge-0/0/3 to ge-0/0/4

# delete interfaces ge-0/0/4

# rename interfaces ge-0/0/3 to ge-0/0/4

/Вся конфигурация с ge-0/0/3 переместится на ge-0/0/4, интерфейса ge-0/0/3 больше не будет существовать в конфигурации.

# rename interfaces ge-0/0/3 unit 0 family inet address 192.168.1.1/24 to address 192.168.2.1/24

Опции входа в режим конфигурации:

По умолчанию несколько пользователей могут входить в режим конфигурации устройства и выполнять «commit».

! Если пользователь находится в режиме configure private, то второй, вошедший в режим конфигурации с помощью команды «configure» не сможет производить «commit»:»error: private edits in use. Try ‘configure private’ or ‘configure exclusive’.»

! Если пользователь находится в режиме configure и уже произвел изменения в конфигурации, то второй пользователь не сможет зайти в режим конфигурации ни как «configure exclusive», ни как «configure private»:»error: shared configuration database modified»

Уровни детализации вывода команд в Operational mode от самого краткого до наиболее подробного:

Фильтрация вывода show команд:

> show configuration | display set

Help команды Operational mode:

# set system authentication order [tacplus | radius | password]

Local DB будет проверятся даже в том случае, если настроено authentication-order [radius tacplus], но ни один из серверов не отвечает. Если хотя бы 1 сервер отвечает (отправляет устройству accept или reject) то local DB проверяться не будет!

Базовая настройка TACACS+/RADIUS:

# set system tacplus-server 10.0.0.254

# set system radius-server 10.0.0.254

Авторизация пользователей (управление правами):

1) super-user: All permissions

2) operator: clear, network, reset, trace, view

3) read-only: view

4) unauthorized: no permissions

Каждый пользователь может находиться только в одном login class!

(Физические характеристики интерфейса)

unit number <

(Логические характеристики интерфейса)

Если необходимо настроить IP-адрес на интерфейсе (сделать его как native L3 routed интерфейс), или настроить как простой L2 switchport интерфейс (не важно Trunk или Access), то это обязательно должен быть unit 0 (так же это касается PPP и HDLC), например:

/L3 interface

#set interfaces ge-0/0/0 unit 0 family inet address 192.168.0.1/24

/L2 interface

#set interfaces ge-0/0/0 unit 0 family ethernet-switching

#set interfaces ge-0/0/0 unit 0 family inet address 192.168.0.1/24

#set interfaces ge-0/0/0 unit 0 family inet address 192.168.0.2/24 preffered

/

#set interfaces ge-0/0/1 unit 0 family inet address 192.168.1.1/24

#set interfaces ge-0/0/1 unit 0 family inet address 192.168.2.1/24 primary

На один интерфейс в Junos OS можно назначать несколько IP адресов, при настройке он не заменится на новый, как на оборудовании Cisco.

/Включение тэгирования на интерфейсе

#set interfaces ge-0/0/0 vlan-tagging

/Привязка unit к vlan-id (номер юнита и vlan-id технически могут не совпадать)

#set interfaces ge-0/0/0 unit 10 vlan-id 10

#set interfaces ge-0/0/0 unit 20 vlan-id 20

/Назначение IP адреса на подинтерфейсы

#set interfaces ge-0/0/0 unit 10 family inet address 192.168.10.1/24

#set interfaces ge-0/0/0 unit 20 family inet address 192.168.20.1/24

#set vlans VLAN10 vlan-id 10

#set vlans VLAN20 vlan-id 20

#set interfaces ge-0/0/0 unit 0 family ethernet-switching port-mode access

#set interfaces ge-0/0/0 unit 0 family ethernet-switching vlan-members VLAN10

#set interfaces ge-0/0/0 unit 0 family ethernet-switching port-mode trunk

#set interfaces ge-0/0/0 unit 0 family ethernet-switching vlan members [name | all]

#set interfaces ge-0/0/0 unit 0 family ethernet-switching native-vlan-id 1

При этом native VLAN необходимо удалить из разрешенных в trunk «vlan members».

3) Routed Vlan Interface (RVI)

Аналог SVI в Cisco IOS. Но если в IOS при создании SVI номер VLAN автоматически ассоциируется с номером SVI интерфейса (interface vlan 10), то в Junos OS нужно отдельно привязывать номер VLAN к номеру RVI интерфейса, и они технически могут не совпадать (но лучше, чтобы они совпадали):

#set vlans VLAN10 l3-interface vlan.10

#set interfaces vlan unit 10 family inet address 192.168.10.10/24

#set vlans VLAN20 l3-interface vlan.20

#set interfaces vlan unit 20 family inet address 192.168.20.20/24

root@EX1> show configuration vlans

VLAN10 <

vlan-id 10;

l3-interface vlan.10;

>

VLAN20 <

vlan-id 20;

l3-interface vlan.20;

>

root@EX1> show configuration interfaces vlan

unit 10 <

family inet <

address 192.168.10.10/24;

>

>

unit 20 <

family inet <

address 192.168.20.20/24;

>

>

Настройка Link Aggregation (LACP):

В Junos OS агрегированный интерфейс называется aggregated ethernet (ae). То же самое что и Port-channel в Cisco.

Для того, чтобы настраивать такие интерфейс, необходимо сначала их создать глобально:

/создание 2-х ae интерфейсов

#set chassis aggregated-devices ethernet device-count 2

Количество интерфейсов, которые можно создать, зависит от аппаратной платформы. Все агрегированные интерфейсы сразу появятся в списке интерфейсов устройства и будут доступны для настройки. Т.е. если device-count = 2, то будут созданы ae0 и ae1.

Добавление физических интерфейсов (перед добавлением рекомендуется удалить интерфейсы, т.к. в них не должно быть unit0 и других настроек: «logical unit is not allowed on aggregated links»):

#set interfaces ge-0/0/10 ether-options 802.3ad ae0

#set interfaces ge-0/0/11 ether-options 802.3ad ae0

#set interfaces ae0 aggregated-ether-options lacp [active | passive]

#set interfaces ae0 unit 0 family ethernet-switching

/настройки trunk/access так же выполняются на интерфейсе ae0

#set interfaces ae0 unit 0 family inet address 20.0.0.1/30

Spanning-tree в Junos OS:

По умолчанию на коммутаторах Juniper работает STP/RSTP протокол, но в отличие от Cisco c её PVST или Rapid-PVST, на Juniper 1 instance для всех VLAN. Для per-vlan spanning-tree необходимо настраивать протокол VSTP.

# set protocols stp

/или

# set protocols rstp

/или

# set protocols mstp

/или

# set protocols vstp vlan all

/для STP

# set protocols stp bridge-priority 4k

/для RSTP

# set protocols rstp bridge-priority 4k

/для MSTP

# set protocols mstp msti 1 bridge-priority 4k

/для VSTP

# set protocols vstp vlan vlan10 bridge-priority 4k

/для STP

# set protocols stp interface ge-0/0/0 cost 10

/для RSTP

# set protocols rstp interface ge-0/0/0 cost 10

/для MSTP

# set protocols mstp msti 1 interface ge-0/0/0 cost 10

/для VSTP

# set protocols vstp vlan vlan10 interface ge-0/0/0 cost 10

#set protocols rstp interface ge-0/0/0 edge

Junos OS так же автоматически создает и поддерживает несколько таблиц маршрутизации (в зависимости от настроек):

Просмотр отдельной таблицы маршрутизации (например inet.0):

Основные типы маршрутов в forwarding-table:

Router ID для динамических протоколов маршрутизации создается глобально на всё шасси и действует для всех протоколов:

Настройка Static Routing:

Статическая маршрутизация настраивается в [edit routing-option]. Пример default route:

#set routing-option static route 0.0.0.0/0 next-hop 10.0.0.1

Вместо next-hop есть возможность прописать 2 опции для сброса маршрута (Null0 в терминологии Cisco):

#set routing-option static route 0.0.0.0/0 next-hop 10.0.0.1 no-readvertise

#set routing-option static route 20.0.0.0/24 next-hop 30.0.0.1 resolve

/сеть 30.0.0.0 не directly-connected

#set routing-option static route 0.0.0.0/0 qualified-next-hop 10.0.0.2

Проверки Static Routing:

Настройку добавлю при необходимости!

Routing Policy не может контролировать LSA flooding, reject everything в данном случае значит то, что из таблицы маршрутизации ничего не анонсируется соседям по умолчанию, но так как OSPF это Link-State протокол, то это не проблема для достижения полной сходимости и обмена OSPF маршрутами!

Основные настройки OSPF:

# set protocols ospf area 0 interface ge-0/0/0

# set protocols ospf area 0 interface ge-0/0/1

/настройка Hello/Dead интервалов

# set protocols ospf area 0 interface ge-0/0/0 hello-interval 1 dead-interval 4

/настройка интерфейса как Passive

# set protocols ospf area 0 interface ge-0/0/1 passive

/настройка reference-bandwidth (по умолчанию reference-bandwidth=100Mbps)

# set protocols ospf reference-bandwidth 10g

/настройка метрики вручную

# set protocols ospf area 0 interface ge-0/0/0 metric 10

/настройка интерфейса как point-to-point

# set protocols ospf area 0 interface ge-0/0/0 interface-type p2p

/настройка MD5 аутентификации

# set protocols ospf area 0 interface ge-0/0/0 authentication md5 0 key Juniper

Если unit не указывается при настройке, Junos OS полагает, что это unit 0 (т.е. ge-0/0/0.0)

Первым делом необходимо настроить номер автономной системы устройства:

#set routing-options autonomous-system 65000

Так же рекомендуется заранее сконфигурировать router-id (настраивается глобально), если он не задан.

Минимальная настройка EBGP:

/название группы: external-peer, тип группы: external (EBGP), internal (IBGP)

#set protocols bgp group external-peer type external

/номер удаленной AS

#set protocols bgp group external-peer peer-as 65001

/IPv4 адрес пира в другой AS

#set protocols bgp group external-peer neighbor 192.168.0.2

В Junos OS, в отличие от Cisco IOS, BGP пиры должны обязательно присваиваться к группам.

Все логи хранятся в /var/log

Настройки логирования производятся в [edit system syslog]

Обновление Junos OS:

Обновление рекомендуется производить путем предварительной загрузки новой версии ПО на само устройство (по протоколу SCP или FTP) в директорию /var/tmp

Проверка MD5 перед обновлением:

> file checksum md5 /var/tmp/jinstall-ex-2200-12.3R12.4-domestic-signed.tgz

> request system software add /var/tmp/jinstall-ex-2200-12.3R12.4-domestic-signed.tgz

После процедуры обновления нужно обязательно перезагрузить устройство!

Если после обновления имеются проблемы, можно загрузиться с backup раздела в предыдущую версию ПО (он по умолчанию не обновляется сразу):

> request system reboot slice alternate

> request system snapshot slice alternate

/опция dry-run покажет файлы, которые будут удалены (list of files to be deleted)

> request system storage cleanup

Если не указан путь сохранения, то конфигурация сохраняется в директорию пользователя (например, var/home/admin1)

Загрузка конфигурации выполняется при помощи команды «load»:

/сбросить устройство к заводским настройкам

# load factory-default

> show system alarms /показать системные alarm

> show system boot-messages /показать сообщения, которые выдавались в процессе загрузки устройства

> show system storage /показать информацию о подсистеме хранения

> show system snapshot media internal /показать информацию об основном и backup разделах

> show system storage partitions /показать разделы устройства

> show chassis alarms /показать alarm для устройства

> show chassis environment /показать температуру устройства

> show chassis hardware /показать информацию об устройстве, включая серийный номер

> show chassis firmware /показать версию загрузчика и ПО

> show chassis led /показать информацию о светодиодах на устройстве(работает не на всех)

# set chassis alarm management-ethernet link-down ignore

Обозначение интерфейсов в Junos OS:

Физические:

MM-FPC/PIC/Port (пример ge-0/0/10)