Для Windows 11 покупать TPM 2.0 не нужно — его можно легко эмулировать. Как это сделать

После того, как в сеть слили образ Windows 11, многие столкнулись с проблемой установки новой версии операционной системы Microsoft и впервые узнали о том, что такое Trusted Platform Module (TPM). Уже после официального анонса компания опубликовала системные требования Windows 11, и там действительно присутствовал некий модуль безопасности TPM версии 2.0. Буквально на следующий день владельцы ПК штурмовали магазины в поисках недостающего чипа, а предприимчивые продавцы резко взвинтили цены на них. Несмотря на это, практически все запасы внешних модулей TPM были распроданы. При том, что это очень нишевое устройство, которое выпускается специально под разъёмы каждого отдельного производителя материнских плат. Если вам не удалось заполучить аппаратный модуль TPM, переживать не стоит — вполне возможно, он вам не понадобится.

Содержание

Поддержка TPM может быть встроена прямо в процессор

Аппаратный чип TPM считается наиболее защищенной версией механизма безопасности. Он припаивается непосредственно к материнской плате (обычно встречается в платах для корпоративного использования) или подключается к ней отдельным модулем.

Как оказалось, поддержка TPM встроена прямо в современные процессоры Intel и AMD, и они отлично могут эмулировать работу этих чипов. Более того, для Windows 11 вообще нет никакой разницы, используется ли в системе аппаратный криптографический модуль или его функции реализованы в процессоре. В случае софтверного TPM код выполняется не во внешнем чипе, а в самом процессоре, поэтому его роль выполняет CPU.

Возникает вопрос: какие именно процессоры поддерживают эмуляцию TPM? Microsoft уже опубликовала полный список всех совместимых с Windows 11 процессоров (AMD, Intel и Qualcomm), и в нём каждый уже включает софтверную реализацию TPM. У AMD такая технология называется fTPM (Firmware Trusted Platform Module), она доступна, начиная с серии Ryzen 2500. Что касается Intel, то её технология носит название iPPT (Intel Platform Protection Technology) и присутствует в процессорах Core 4-го поколения и выше.

Как включить эмуляцию TPM в UEFI

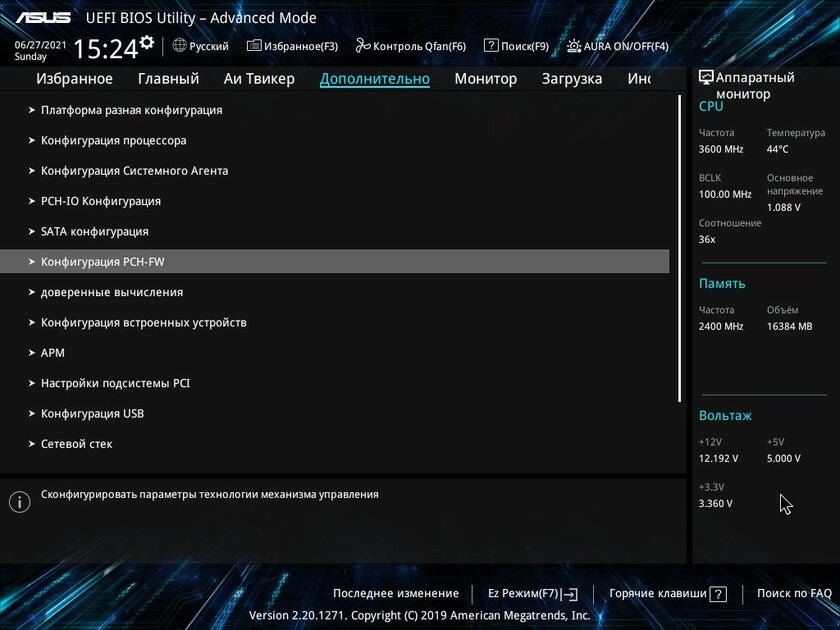

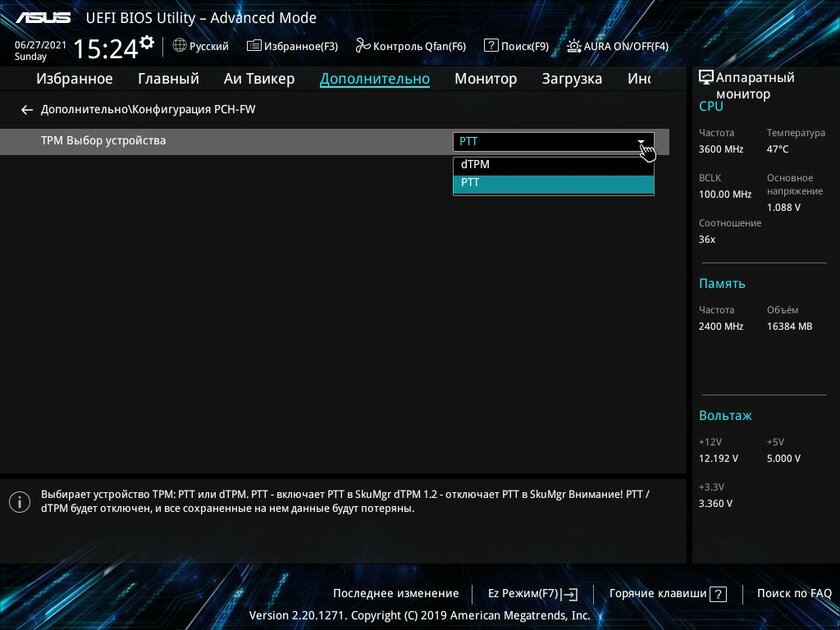

Практически все современные материнские платы на чипсетах Intel и AMD содержат функцию программного модуля TPM, но проблема в том, что по умолчанию эта функция всегда отключена. С такой же вероятностью будет отключена и аппаратная реализация чипа. Поэтому делаем следующее (на примере материнской платы ASUS):

На разных материнских платах настройки UEFI могут отличаться, но непринципиально, а сама опция может называться по-разному: TPM, TPM Device, Trusted Platform Module, Security Chip, fTPM и PTT. Если возникнут трудности, рекомендую воспользоваться поиском.

Обзор платы MSI MAG Z590 TORPEDO. Часть 1

В этой статье будет обзор материнской платы модели Z590 TORPEDO от компании MSI. Полное название платы звучит как MSI MAG Z590 TORPEDO.

реклама

MAG это короткая аббревиатура для линейки недорогих игровых устройств компании Micro-Star International, расшифровывается как MSI Arsenal Gaming. Если коротко, то MAG это серия бюджетных, но качественных материнских плат. Можно сказать, это по-спартански простые «железки», выполняющие свою функцию без излишеств. Оформление делает акцент на стиле милитари, который в свою очередь связан с простотой, надёжностью и выносливостью. По ходу этого обзора мы ещё вернёмся к этой теме, когда будем рассматривать некоторые полезные мелочи, делающие эту плату по-настоящему живучей.

В силу ограниченности свободного времени и того, что автор этой статьи не является профессиональным обозревателем, этот обзор будет состоять из нескольких частей, которые будут появляться в течении нескольких недель.

Первоначально я хотел купить материнскую плату на чипсете B560 для того чтобы иметь возможность разгонять память и использовать XMP профили. Постепенно, по мере изучения предложений на рынке, была найдена весьма необычная плата от MSI, обладающая чипсетом более старшей линейки Z590, но при этом имеющая привлекательную цену на уровне моделей с чипсетом B560. Мне стало интересно, чего умеет эта материнка и оказалось, что она умеет многое.

реклама

Согласно таблице (ссылка) с форума TechPowerUp (ссылка), эта модель имеет весьма приличный VRM по сравнению с платами других производителей, а это значит, что на этой плате мы не должны увидеть часто наблюдаемого тротлинга процессора в стресс тестах.

Судя по общим характеристикам, данная плата предназначена для начинающих оверклокеров, которые будут использовать небольшой разгон процессора а-ля разблокирование частот турбо буста. Здесь хочу сразу сделать примечание о том, что заядлым разгонщикам, которые выжимают топовые процессоры Intel Core i9 до последней капли, эта плата не подойдёт. Предполагаю, что на этой плате будет возможен не экстремальный разгон процессоров 600-ых моделей Intel Core i5.

Итак, вступление закончено. Приступим к собственно первой части обзора торпеды от MSI.

реклама

Прежде всего, выделим основные, ключевые моменты, преимущества обозреваемой материнской платы.

Топовый чипсет в своём 500-ом семействе, Intel Z590.

Цифровой модуль управления питанием процессора, Digital PWM.

Улучшенное охлаждение системы управления напряжением, VRM.

реклама

Увеличенная толщина платы и медных слоёв.

Пройдём по каждому из пунктов подробнее.

П.1. Топовый чипсет в своём 500-ом семействе, Intel Z590.

Чипсет Intel Z590 действительно является топовым в 500-ой линейке чипсетов.

Чипсет Z590 поддерживает не только разгон памяти, но и разгон центрального процессора.

Z590 имеет более быструю шину DMI. Шина Direct Media Interface (DMI) — это последовательная шина, разработанная компанией Intel для соединения южного моста (ICH) материнской платы c северным (MCH или GMCH) или с центральным процессором в случае интегрированного контроллера памяти, что более актуально для современных систем. Шина DMI третьего поколения (3.0) была представлен в августе 2015 года и умеет передавать данные со скоростью 8 GT/s по каждой из линий. Учитывая, что предыдущий флагманский чипсет Z490, имевший 4 линии этой шины, мог достигать скоростей до 3.93 GB/s, то чипсет Z590, получивший удвоенное до восьми количество линий шины, теперь умеет передавать данные со скоростью до 7.86 GB/s.

Кроме улучшенной шины DMI, чипсет Z590 поддерживает процессоры Intel Core 11-го поколения, умеющие работать с шиной PCI-Express 4.0, и имеет в целом улучшенные возможности по подключению периферийных устройств. Далее предоставлена сводная таблица с основными характеристики чипсета и сравнение их с некоторыми другими чипсетами (B560 и Z490).

П.2. Цифровой модуль управления питанием процессора.

Материнская плата MSI MAG Z590 TORPEDO имеет цифровой модуль управления питанием процессора, Digital PWM. Иногда его называют DrMOS, что является сокращением от фразы «Driver and MOSFET Module», т. е. MOSFET вместе с драйвером.

Для питания процессора на плате установлены 14 MOSFET модели NCP252160 производства компании ON Semiconductor (на изображении они помечены зелёным цветом), объединённых в 7 фаз и управляемых с помощью драйвера ISL69269 производства Renesas Electronics Corporation. За питание встроенного в центральный процессор графического ускорителя отвечает пара отдельных полевых транзисторов (они помечены фиолетовым цветом). Оставшийся транзистор (синий на фото) регулирует напряжение на SA (System Agent).

Плата имеет двойной разъём питания ЦП, имеющий 4+8 пинов. Этот факт наглядно показывает, что материнская плата не предназначена для экстремального разгона системы.

П.3. Улучшенное охлаждение системы VRM.

Материнская плата Z590 TORPEDO имеет улучшенную систему охлаждения модуля управления напряжением, VRM.

Во-первых, радиаторы на VRM имеют увеличенные размеры и массу.

Во-вторых, между чипами VRM и радиатором MSI использует прокладки с увеличенными показателями теплопроводности, составляющие впечатляющие 7 Вт/м*К.

П.4. Увеличенная толщина платы и медных слоёв.

Материнская плата или просто печатная плата (PCB) состоит из шести (6) слоёв, при этом толщина слоёв с медным проводником увеличена по сравнению с обычными платами других производителей. MSI заявляет на своём сайте величину 2 oz (2 унции) меди, вероятно, подразумевая вес меди в каждом слое печатной платы.

П.5. Привлекательная цена.

Автору этой статьи недавно удалось купить рассматриваемую плату примерно за 10 000 рублей на распродаже. Интересно заметить, что в некоторые моменты во время распродажи цена платы падала аж до восьми с половиной тысяч рублей (без учёта стоимости доставки). Считаю, что данная плата является одним из самых привлекательных предложений для начинающих оверклокеров на платформе Intel в конце 2021 года.

Итак, мы рассмотрели основные преимущества материнской платы.

Приступим к рассмотрению основных спецификаций и особенностей этой платы.

Форм-фактор платы – ATX, и что важно в свете современных тенденций экономии, MSI не сэкономила на текстолите, все требуемые стандартом точки крепления присутствуют, края платы не висят в воздухе, как у некоторых недобросовестных решений эконом класса. На задней стороне платы специально сделаны привлекающие внимание отметки для того чтобы пользователь вспомнил убрать лишние места крепления в корпусе, чтобы не повредить плату при установке. Вроде бы, мелочь, а приятно.

Слоты и разъёмы

Количество слотов для памяти – 4 слота DIMM, максимальный объём – 128 ГБ.

Есть ограничения по скорости памяти в зависимости от количества модулей и «ранговости» (количества ранков) модулей памяти:

1 модуль 1R – Max. speed up to 5333 MHz;

1 модуль 2R – Max. speed up to 4700+ MHz;

2 модуля 1R – Max. speed up to 4400+ MHz;

2 модуля 2R – Max. speed up to 4000+ MHz.

Слоты расширения PCI-Express:

Первый слот x16 использует линии PCI-Express центрального процессора и работает в режиме PCIe 3.0 или 4.0 в зависимости от установленного процессора.

Второй длинный х16 слот (обозначен PCI_E3) использует только 4 линии (х4) шины в режиме PCIe 3.0 и соединён с чипсетом.

Два оставшихся слота х1 соединены с чипсетом и используют его линии.

Плата имеет три слота M.2:

При установке в слоты М2_2 и М2_3 устройств, вступают в силу ограничения для портов SATA. Подробности можно найти на странице с описанием платы (ссылка).

Плата имеет 6 слотов SATA 6 Gb/s. Имеются некоторые ограничения при использовании вместе со слотами М.2.

На плате распаяны целых два сетевых интерфейса:

Вот это как раз то, что я называю надёжностью. Если один сетевой интерфейс по какой-то причине отвалится, то у вас будет ещё один, запасной. А если не использовать один из них как резервный, то можно городить какие-нибудь сложные локальные сети с помощью второго интерфейса. Первый интерфейс поддерживает скорость 2.5 Gb/s, второй имеет более скромные параметры – 1 Gb/s.

Чипсет поддерживает режим RAID массивов:

На задней панели платы расположены 2 порта USB 2 и 6 портов USB 3, из которых:

Разъёмы электропитания на плате:

На самой плате, кроме упомянутых ранее слотов PCI-Express, SATA и M.2, имеются следующие интерфейсные разъёмы:

Разъёмы для подключения вентиляторов:

Кроме упомянутых выше, на плате есть и другие разъёмы вроде разъёмов для подсветки, передней аудио панели и т. п. Больше подробностей можно узнать из инструкции к плате.

Дополнительные удобства

Следует упомянуть, что на этой плате есть дополнительные удобства для пользователя. Одним из них является кнопка на задней панели для прошивки BIOS-а. Эта плата умеет обновлять свой BIOS без установленного ЦП и модулей ОЗУ. Достаточно записать образ BIOS в специальном формате на USB flash накопитель и выполнить инструкцию – BIOS будет обновлён. Эта функция иногда бывает чрезвычайно полезна, когда нет возможности отнести плату в сервисный центр.

Кстати, в комплект поставки платы входит подарочная фирменная флешка от MSI. Мелочь, а приятно.

Кроме того на плате есть набор маленьких светодиодов для диагностики запуска и работы.

На плате есть механический выключатель подсветки. Видимо, плата и вправду предназначена для суровых спартанских мужиков, которых «достали» все эти новомодные свистелки и мигалки.

На плате есть отдельный коннектор для дополнительного питания PCI-Express. Очень необычный разъём.

В целом, внешний осмотр материнской платы и изучение её технических характеристик оставили позитивное впечатление. Продукт воспринимается как продуманное решение и с технической точки зрения, и с экономической точки зрения. Также радует наличие дополнительных возможностей, повышающих живучесть платы – плата имеет возможность обновления прошивки BIOS без использования процессора и памяти, есть дополнительное питание для PCI-Express устройств, присутствуют два проводных сетевых интерфейса.

В завершение этой части обзора прилагаю некоторые интересные моменты мануала от платы. Кстати, таблица Components Contents отсутствует в цифровой версии руководства пользователя, поэтому привожу сюда фотографию её бумажного варианта.

Страница материнской платы на веб сайте производителя: (ссылка)

Jtpm1 на материнской плате

Page 132

MS-7673 Системная плата

Разъем TPM Модуля: JTPM1

Данный разъем подключается к модулю TPM (Trusted Platform Module)

(опционально). За более подробной информацией и назначениями обращайтесь

к описанию модуля TPM.

Разъем датчика открывания корпуса: JCI1

К этому коннектору подключается кабель датчика, установленного в корпусе.

При открывании корпуса его механизм активизируется. Система запоминает это

событие и выдает предупреждение на экран. Предупреждение можно отключить

Данное обозначение разъема можно встретить на материнских платах MSI. Этот разъем предназначен для подключения кнопок и индикаторов передней панели системного блока. Это кнопки включения и перезагрузки, а также индикаторы включения компьютера и активности жесткого диска.

У других производителей материнских плат, например Asus, этот разъем подписан как f_panel или front_panel.

Распиновка jfp1

Контакты jfp1 могут быть подписанными и не подписанными.

неподписанные контакты разъема jfp1

Для второго случая приводим схему распиновки, благодаря которой вы сможете правильно подключить фишки power_led, HDD_led, power_sw и reset_sw, идущие от передней панели системного блока.

jfp2 на материнской плате

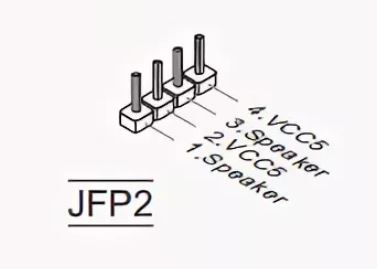

Обычно недалеко от jfp1 находится разъем jfp2. Он может быть 4-ех контактным и 7-ми контактным.

Вот распиновка 4-ех контактного jfp2:

Распиновка 4-ех контактного jfp2, к которому подключается только спикер

Он нужен для подключения системного спикера, по сигналам которого можно определить состояние компьютера.

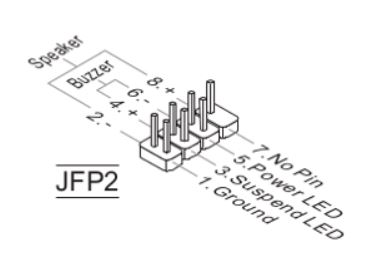

А это распиновка 7-ми контактного jfp2:

Распиновка 7-ми контактного jfp2, к которому подключается спикер и 3 контактный power_led

Три дополнительных пина на нем используются для подключения фишки power_led, если на корпусе она выполнена в виде 3-ех контактного разъема.

2 фишки power led. одна 2, вторая 3-ех контактная. Подключать нужно одну из них

Напомним, что на jfp1 под power_led отведено 2 контакта.

В вычислительной технике Trusted Platform Module (TPM) — название спецификации, описывающей криптопроцессор, в котором хранятся криптографические ключи для защиты информации, а также обобщённое наименование реализаций указанной спецификации, например, в виде «чипа TPM» или «устройства безопасности TPM» (Dell). Раньше назывался «чипом Фрица» (бывший сенатор Эрнест «Фриц» Холлингс известен своей горячей поддержкой системы защиты авторских прав на цифровую информацию, DRM). Спецификация TPM разработана некоммерческой организацией «Trusted Computing Group» (англ.). Текущая версия спецификации TPM — 1.2 ревизия 116, издание 3 марта 2011. [TCG 1]

Содержание

История разработки [ править | править код ]

В январе 1999 года была создана рабочая группа производственных компаний «Альянс доверяемых компьютерных платформ» (англ. Trusted Computing Platform Alliance, TCPA) с целью развития механизмов безопасности и доверия в компьютерных платформах. Первоначально в TCPA входили ведущие разработчики аппаратного и программного обеспечения — HP, Compaq (в настоящее время подразделение HP), IBM, Intel, Microsoft. [1]

В октябре 1999 года была анонсирована проектная спецификация и открыта возможность другим компаниям присоединиться к альянсу. В августе 2000 года была выпущена для обсуждения предварительная публичная версия спецификации. Спецификация TCPA версии 1.0 была опубликована в феврале 2001 года, в ней были определены основные требования к TPM с точки зрения производителя электронных устройств. [2]

Затем была создана рабочая группа по созданию TPM, которая пересмотрела общую спецификацию с точки зрения практического применения доверяемого модуля (TPM). В августе 2001 года была выпущена спецификация версии 1.1 и создана рабочая группа по проектированию платформы ПК, на которую устанавливается доверяемый модуль. [2]

В апреле 2003 года была организована некоммерческая организация «Trusted Computer Group» (TCG), которая стала преемником TCPA и продолжила работать над развитием уже выпущенных спецификаций. В дополнение к уже созданным рабочим группам по проектированию TPM и платформы ПК были созданы группы по разработке спецификаций для мобильных устройств, ПК-клиентов, серверов, запоминающих устройств, инфраструктуры доверяемых вычислений, программного обеспечения (англ. Trusted Software Stack, TSS) и доверяемого сетевого соединения. В ноябре 2003 года была опубликована спецификация TPM версии 1.2, последняя версия с существенными изменениями, в которой по существу описана функциональность TPM. [2]

Краткий обзор [ править | править код ]

Trusted Platform Module (TPM), содержащий в себе криптопроцессор, обеспечивает средства безопасного создания ключей шифрования, способных ограничить использование ключей (как для подписи, так и для шифрования/дешифрования) с той же степенью неповторяемости, что и генератор случайных чисел. Также этот модуль имеет следующие возможности: удалённую аттестацию, привязку и надёжное защищённое хранение. Удалённая аттестация создаёт связь аппаратных средств, загрузки системы и конфигурации хоста (ОС компьютера), разрешая третьему лицу (вроде цифрового магазина музыки) проверять, чтобы программное обеспечение или музыка, загруженная из магазина, не были изменены или скопированы пользователем (см. DRM). Криптопроцессор шифрует данные таким способом, что они могут быть расшифрованы только на компьютере, где были зашифрованы, под управлением того же самого программного обеспечения. Привязка шифрует данные, используя ключ подтверждения TPM — уникальный ключ RSA, записанный в чип в процессе его производства, или другой ключ, которому доверяют. [3]

Модуль TPM может использоваться, чтобы подтвердить подлинность аппаратных средств. Так как каждый чип TPM уникален для специфического устройства, это делает возможным однозначное установление подлинности платформы. Например, чтобы проверить, что система, к которой осуществляется доступ — ожидаемая система.

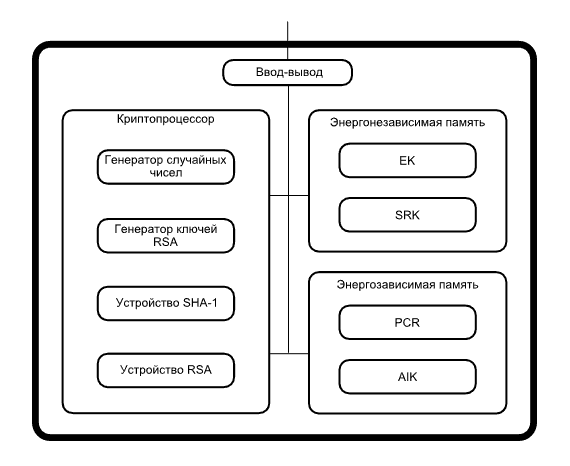

Архитектура TPM [ править | править код ]

В спецификации TCG описан минимальный набор алгоритмов и протоколов, которым должен удовлетворять чип TPM. Кроме того, производителем могут быть реализованы дополнительные алгоритмы и протоколы (которые, разумеется, должны быть описаны производителем в соответствующей документации). [TCG 2]

В архитектуре чипа реализованы следующие защитные механизмы:

В чипе реализованы алгоритмы асимметричной криптографии, обеспечивающие высокий уровень защиты. Некоторые элементы логического дизайна чипа являются нестандартными с точки зрения типовых методов проектирования интегральных схем (ИС). Применяются и специальные приёмы проектирования ИС: «запутывание» топологии слоёв ИС, усложняющее анализ функций элементов микросхемы. Ряд технологических особенностей чипов безопасности специально не разглашается компаниями-производителями, чтобы уменьшить вероятность взлома даже в том случае, когда для этого применяются современные методы анализа функционирования микросхем и дорогостоящее оборудование. [4]

Ввод/Вывод (англ. I/O) [ править | править код ]

Этот компонент управляет потоком информации по шине и управляет сообщениями между соответствующим компонентами TPM. I/O компонент вводит в действие политику доступа, связанную с функциями TPM. Правила доступа определяются флагами доступа, хранящимися в блоке Opt-In энергонезависимой памяти. [5]

Криптографический процессор [ править | править код ]

Осуществляет криптографические операции внутри TPM. Эти операции включают в себя:

Энергонезависимая память (англ. Non-Volatile Storage) [ править | править код ]

Используется для хранения ключа подтверждения, корневого ключа (англ. Storage Root Key, SRK), авторизационных данных, различных флагов доступа и блока Opt-In. Объём этого типа памяти ограничен (1280 байт). [6]

Ключ подтверждения (англ. Endorsement Key, EK) [ править | править код ]

EK — ключ RSA размером 2048 бит, идентифицирующий чип, а также всё устройство, фундаментальный компонент TPM. Открытая часть называется PUBEK, закрытая — PRIVEK. В соответствии с политикой безопасности PRIVEK не должен быть доступен вне чипа, он никогда не используется для генерирования подписей. PUBEK хранится в сертификате, используется только для установления владельца TPM и в процессе генерации AIK. EK генерируется до того, как конечный пользователь получит платформу. Стандарт позволяет изменить этот ключ, из-за чего использование TPM может быть ограниченным. [5]

Ключи подтверждения подлинности (англ. Attestation Identity Keys, AIK) [ править | править код ]

AIK — ключ RSA длиной 2048 бит, используемый только для подписей, для шифрования не используется. TPM может сгенерировать неограниченное количество AIK, эти ключи должны быть постоянными, но рекомендуется хранить AIK в виде блобов в постоянной внешней памяти, а не внутри энергонезависимой памяти TPM. В соответствии со спецификацией предполагается, что производители обеспечат достаточно места для многих блобов AIK, которые будут одновременно загружаться в энергозависимую память TPM. Переход AIK от одного TPM к другому запрещён. [6]

Регистры конфигурации платформы (Platform Configuration Registers, PCR) [ править | править код ]

PCR — это уникальные признаки TPM, в которых в зашифрованном виде содержится вся информация о целостности метрик системы, начиная с загрузки BIOS до завершения работы системы. Информация, содержащаяся в PCR, формирует корень доверия для измерений (RTM). Могут храниться как в энергонезависимой, так и в энергозависимой памяти. Эти регистры сбрасываются при старте и при перезагрузке системы. Спецификация предписывает минимальное количество регистров (16), каждый регистр содержит 160 бит информации. Регистры 0-7 зарезервированы для нужд TPM. Регистры 8-15 доступны для использования операционной системой и приложениями. [5] Изменения значений PCR необратимы и их значения нельзя записать напрямую, их можно только расширить новыми значениями, которые зависят от предыдущих. Все изменения значений PCR записываются в лог изменений, который хранится в энергозависимой памяти. [6]

Генератор случайных чисел (англ. Random Number Generator, RNG) [ править | править код ]

Используется для генерации ключей и случайностей в сигнатурах (подписях). [6] TPM должен быть способным обеспечить 32 случайных бита на каждый вызов. RNG чипа состоит из следующих компонентов:

Источник энтропии — процесс (или процессы), обеспечивающие энтропию. Такими источниками могут быть шум, счётчик тактов процессора и другие события. Коллектор энтропии — процесс, который собирает энтропию, удаляет смещение, выравнивает выходные данные. Энтропия должна передаваться только регистру состояния.

Реализация регистра состояния может использовать 2 регистра: энергозависимый и независимый. При старте TPM загружает энергозависимый регистр из энергонезависимого. Любое последующее изменение регистра состояния от источника энтропии или от смешивающей функции влияет на энергозависимый регистр. При выключении TPM записывает текущее значение регистра состояния в энергонезависимый регистр (такое обновление может происходить и в любое другое время). Причиной такой реализации является стремление реализовать энергонезависимый регистр на флэш-памяти, количество записи в которую ограничено. TPM должен обеспечить отсутствие экспорта регистра состояния.

Берёт значение из регистра состояния и выдаёт выходные данные RNG. Каждое использование смешивающей функции должно изменять регистр состояния.

При потере питания происходит сброс RNG. Любые выходные данные RNG для TPM должны быть защищены.

Блок SHA-1 (англ. SHA-1 Engine) [ править | править код ]

Используется для вычисления сигнатур (подписей), создания блоков ключей и других целей общего назначения. Хеш-интерфейсы доступны вне TPM. Это позволяет окружению иметь доступ к хеш-функции.

Генератор ключей RSA (англ. RSA Key Generator) [ править | править код ]

Создаёт пары ключей RSA. TCG не определяет требований ко времени генерации ключей. [6]

Устройство RSA (англ. RSA Engine) [ править | править код ]

Используется для цифровых подписей и шифрования. Нет ограничений на реализацию алгоритма RSA. Минимально рекомендуемая длина ключа — 2048 бит. [5] Производители могут использовать китайскую теорему об остатках или любой другой метод. Значение открытой экспоненты должно быть 2 16 + 1 +1>

Компонент Opt-In [ править | править код ]

Этот компонент отвечает за состояние TPM и статус владения пользователем TPM. За это отвечают три группы переменных: TPM включён/отключён (в отключённом состоянии все операции блокируются), TPM активирован/деактивирован (в деактивированном состоянии возможно выполнение операций, напр. смена владельца), пользователь прошёл/не прошёл аутентификацию как владелец модуля. Данная информация хранится в виде флагов. [5]

Доверенная платформа (англ. The trusted Platform) [ править | править код ]

Идея доверенной платформы или платформы, которой можно доверять (её ожидаемое поведение всегда совпадает с реальным), основана на понятии «корень доверия» (англ. Root of Trust ) — набор компонентов, которым нужно доверять. Полный набор корней доверия имеет минимальную функциональность, необходимую для описания платформы, что влияет на доверенность этой платформе. Есть три корня доверия: корень доверия для измерений (RTM), корень доверия для хранения (RTS) и корень доверия для сообщений (RTR). [3] RTM — вычислительный механизм, который производит надёжные измерения целостности платформы. RTS — вычислительный механизм, способный хранить хеши значений целостности. RTR — механизм, который надёжно сообщает о хранимой в RTS информации. Данные измерений описывают свойства и характеристики измеряемых компонентов. Хеши этих измерений — «снимок» состояния компьютера. Их хранение осуществляется функциональностью RTS и RTR. Сравнивая хеш измеренных значений с хешем доверенного состояния платформы, можно судить о целостности системы. [7]

Возможные применения [ править | править код ]

Аутентификация [ править | править код ]

TPM представляет собой токен аутентификации следующего поколения. Криптопроцессор поддерживает аутентификацию и пользователя, и компьютера, обеспечивая доступ к сети только авторизованным пользователям и компьютерам. [TCG 3] Это может использоваться, например, при защите электронной почты, основанной на шифровании или для подписания цифровых сертификатов, привязанных к TPM. Отказ от паролей и использование TPM позволяют создать более сильные модели аутентификации для проводного, беспроводного и VPN доступа. [8]

Защита данных от кражи [ править | править код ]

Это является основным назначением «защищённого контейнера». Самошифрующиеся устройства, реализованные на основе спецификаций Trusted Computing Group, делают доступными встроенное шифрование и контроль доступа к данным. Такие устройства обеспечивают полное шифрование диска, защищая данные при потере или краже компьютера. [TCG 4]

Аппаратное шифрование позволяет оперировать со всем диапазоном данных без потерь производительности.

Шифрование всегда включено. Кроме того, ключи генерируются внутри устройства и никогда не покидают его.

Не требуются модификации операционной системы, приложений и т. д. Для шифрования не используются ресурсы центрального процессора. [8]

Большие перспективы имеет связка TPM+Bitlocker. Такое решение позволяет прозрачно от ПО шифровать весь диск. [7]

Управление доступом к сети (NAC) [ править | править код ]

TPM может подтверждать подлинность компьютера и даже его работоспособность ещё до получения доступа к сети и, если необходимо, помещать компьютер в карантин. [9]

Защита ПО от изменения [ править | править код ]

Сертификация программного кода обеспечит защиту игр от читерства, а программы, требующие особой осторожности, наподобие банковских и почтовых клиентов, — от намеренной модификации. [8] Сразу же будет пресечено добавление «троянского коня» в устанавливаемом приложении.

Защита от копирования [ править | править код ]

Защита от копирования основана на такой цепочке: программа имеет сертификат, обеспечивающий ей (и только ей) доступ к ключу расшифровки (который также хранится в TPM’е). Это даёт защиту от копирования, которую невозможно обойти программными средствами. [8]

Реализация [ править | править код ]

Производители [ править | править код ]

Критика [ править | править код ]

Проблема «доверия» [ править | править код ]

Trusted Platform Module критикуется некоторыми [11] IT-специалистами за название. Доверие (англ. trust ) всегда должно быть обоюдным, в то время как разработчики TPM пользователю не доверяют, что приводит к ущемлению свободы. По мнению отдельных IT-специалистов, [8] [12] для доверенных вычислений больше подходит название «вероломные вычисления» (англ. treacherous computing ), поскольку наличие модуля гарантирует обратное — систематический выход компьютера из подчинения. Фактически, компьютер перестаёт фунционировать в качестве компьютера общего назначения, поскольку любая операция может потребовать явного разрешения владельца компьютера. [12]

Потеря «владения» компьютером [ править | править код ]

Владелец компьютера больше не может делать с ним всё, что угодно, поскольку передаёт часть своих прав производителям программного обеспечения. В частности, TPM может мешать (из-за ошибок в ПО или намеренного решения разработчиков):

Потеря анонимности [ править | править код ]

Потенциальная угроза свободной конкуренции [ править | править код ]

Программа, ставшая лидером отрасли (как AutoCAD, Microsoft Word или Adobe Photoshop), может установить шифрование на свои файлы, делая невозможным доступ к этим файлам посредством программ других производителей, создавая, таким образом, потенциальную угрозу свободной конкуренции на рынке прикладного ПО. [8]

Проблемы неисправности модуля TPM [ править | править код ]

В случае неисправности модуля TPM-контейнеры, защищённые им, становятся недоступными, а данные, находящиеся в них — невосстановимыми. Для полной гарантии восстановления данных в случае порчи модуля TPM необходимо осуществлять сложную процедуру резервного копирования. Для обеспечения секретности система резервного копирования (backup) также должна иметь собственные TPM-модули.