Использование джейлбрейка для извлечения данных: риски и последствия

В своём новом блоге на Хабре я хочу поделиться уникальной информацией о том, как именно мы извлекаем данные из смартфонов. На собственном сайте мы выложили ряд статей на эту тему, рассказав, казалось бы, всё возможное о способах извлечения данных из смартфонов и планшетов Apple. Логический анализ, извлечение из облака и низкоуровневый анализ методом физического извлечения имеют как сильные, так и слабые стороны; о них я постараюсь рассказать в следующих публикациях.

Наверное, я никогда не устану говорить о преимуществах физического анализа. Здесь и доступ ко всему содержимому файловой системы, и расшифровка всех записей из Связки ключей (а это – пароли, включая, кстати, пароли к кошелькам криптовалюты и «секретным» чатам). Тут извлечение данных из всех приложений (а не только тех, разработчики которых разрешили резервное копирование) и доступ к скачанным сообщениям электронной почты, чатам и перепискам в самых разнообразных приложениях, включая хорошо защищённые (помашем рукой пользователям Telegram и Signal).

Как добраться до самого интересного? Разумеется, нам нужен низкоуровневый доступ к данным, который невозможен без получения прав суперпользователя. А как получить права суперпользователя? Если вы – не работник полиции или спецслужб из США, Израиля или ЕС, то вариант один: установкой джейлбрейка. Сегодня я расскажу о рисках и последствиях физического анализа устройств, связанных с использованием джейлбрейка для извлечения данных.

Для чего нужен джейлбрейк

Наверное, все знают, что такое джейлбрейк для iOS и чем он отличается от root для Android (подсказка: практически всем). Джейлбрейк – собирательное название класса приложений для операционной системы iOS, позволяющих путём эскалации привилегий получить на устройстве права суперпользователя. Эскалацию привилегий осуществляют с использованием ошибок в системе безопасности iOS. С учётом того, что разработчики Apple оперативно исправляют ошибки с выходом обновлений iOS, выход новых и новых утилит джейлбрейк – процесс непрерывный.

Джейлбрейки используются как независимыми исследователями для анализа систем безопасности iOS, так и пользователями-энтузиастами, которые получают возможности модификации внешнего вида и поведения системы, а также установки приложений из сторонних источников помимо официального магазина Apple App Store. Для нас эти возможности излишни; всё, что нам нужно – это доступ к устройству через SSH, ну и, конечно же, полный доступ к файловой системе.

Таким образом, у нас в лаборатории (а также в лабораториях экспертов-криминалистов) джейлбрейки используют для получения неограниченного доступа к файловой системе, извлечения данных из iPhone и iPad и расшифровки Связки ключей (паролей пользователя, сохранённых в браузере Safari, системных и сторонних приложений).

Использование джейлбрейка несёт следующие выгоды:

Образ файловой системы:

Риски джейлбрейка

Установка и использование джейлбрейка связаны с некоторыми рисками. Риск установки джейлбрейка часто понимается неверно. Чаще всего опасаются «окирпичивания» устройства – ситуации, в результате которой взломанный iPhone или iPad перестаёт загружаться. Представление о такой опасности джейлбрейков тянется со времён iOS 8 и 9, джейлбрейки для которых патчили ядро и пытались (иногда – успешно, но чаще – не очень) отключить защиту Kernel Patch Protection, KPP. Срабатывание KPP и приводило к спонтанной перезагрузке устройства или его окирпичиванию.

У современных джейлбрейков (начиная с джейлбрейков для iOS 10) этот риск практически отсутствует: джейлбрейки не модифицируют ядро системы и никак не влияют на процесс загрузки (и, разумеется, не трогают KPP). Более того, даже устройства с установленным джейлбрейк загружаются в обычном режиме; для получения прав суперпользователя джейлбрейк необходимо будет запустить ещё раз, уже после загрузки.

К абсолютному минимуму этот риск сведён в джейлбрейках категории Rootless. Эти джейлбрейки не только никак не модифицируют систему, но даже не перемонтируют системный раздел. Соответственно, как-либо повлиять на процесс загрузки системы такие джейлбрейки не в состоянии.

Какие же риски несёт установка джейлбрейка? Перечислим.

1. Выход устройства в интернет. В процессе установки джейлбрейка вам придётся получить цифровую подпись для пакета IPA, в котором и содержится джейлбрейк. Неподписанные IPA не могут быть переданы на устройство и тем более не могут быть запущены на нём. Цифровую подпись выдают серверы Apple; к ним необходимо обратиться за её получением. Процесс автоматизирован: для него используется готовое и очень простое в использовании приложение Cydia Impactor с открытым исходным кодом. Тем не менее, если вы разрешите устройству выход в интернет, вы рискуете: злоумышленник может дистанционно подать на устройство команду для его блокировки или уничтожения данных.

Решение: эту проблему можно обойти, использовав сертификат для разработчиков (Apple Developer Program). Подробности в Пошаговом руководстве.

2. Джейлбрейк просто не установится. Да, второй по тяжести риск – это то, что джейлбрейк попросту не встанет на iPhone. Джейлбрейки используют не одну, а целую цепочку уязвимостей; найти и правильно использовать такую цепочку – тяжёлый труд. Увы, но ошибка на любом этапе приводит к тому, что джейлбрейк не установится, а вы окажетесь в лучшем случае с устройством без джейлбрейка, а в худшем – с устройством с перемонтированным системным разделом, но без джейлбрейка (о том, чем это плохо – ниже).

Решение: вообще говоря, джейлбрейков существует множество. Для iOS 12, например, мы насчитали как минимум 4 работоспособных джейлбрейка (на самом деле их больше). Не сработал один джейлбрейк? Просто попробуйте другой; о них опять же в Пошаговом руководстве.

Последствия

С рисками разобрались, джейлбрейк установлен. Чем это может грозить?

Прежде, чем говорить о рисках джейлбрейка, разберёмся с их видами. Их всего два: обычные (классические) джейлбрейки, и rootless-джейлбрейк.

Классический джейлбрейк предоставляет пользователю, так сказать, «полный фарш»: отключается проверка цифровой подписи (можно устанавливать и запускать любые приложения), устанавливается сторонний магазин приложений (чаще всего это Cydia, но начали появляться и альтернативные варианты). В системный раздел для этого записывается довольно много файлов, а сам системный раздел перемонтируется в режиме r/w.

Что это означает на практике? Хлам в системном разделе, который иногда невозможно полностью убрать в процессе удаления джейлбрейка (особенно если пользователь успел попробовать установку разных джейлбрейков). Потенциальную (а часто и реальную) нестабильность устройства. Наконец, невозможность корректной установки OTA-обновлений. Помогает только полное восстановление прошивки через iTunes, причём иногда нестабильность устройства сохраняется, и приходится делать сброс к заводским настройкам. Не слишком приятно.

Все эти вещи не происходят, если использовать джейлбрейк нового типа rootless, единственным представителем которого является RootlessJB. Этот джейлбрейк не снискал популярности своих классических собратьев по очевидной причине: он не устанавливает (и не поддерживает работу) сторонних магазинов (Cyida и подобных). У обычного пользователя-энтузиаста в этот момент интерес пропадает, и он устанавливает классический джейлбрейк.

Между тем для наших целей RootlessJB представляет особую ценность. Дело в том, что исследуемый iPhone мы должны вернуть примерно в том виде, в каком он поступил на анализ. То есть, как минимум устройство не должно работать менее стабильно, чем до анализа, и не должно быть проблем с установкой OTA-обновлений. Именно эти возможности нам даёт RootlessJB. Посудите сами: этот джейлбрейк не модифицирует системный раздел, не записывая в него ни одного лишнего файла. Более того, он и не может этого сделать: сам принцип работы этого джейлбрейка не предполагает перемонтирования системного раздела в режим r/w.

Дальше – больше. Поскольку джейлбрейку RootlessJB не нужно поддерживать сторонний магазин приложений, нет и необходимости отключать проверку цифровой подписи (отдельные бинарники запускать можно, но пути к ним нужно вручную прописать в файл контроля разрешений). Не нужно отключать проверку цифровой подписи – не нужно ничего записывать в системный раздел. Системный раздел не требуется открывать на запись – можно пропустить эксплуатацию соответствующей уязвимости, что упрощает процесс установки и делает его более надёжным. Иными словами, для нас RootlessJB – буквально подарок.

Закончим статью таблицей, в которой сравним последствия использования джейлбрейков разных видов.

Root и jailbreak – зачем они нужны и как влияют на безопасность?

Быть ли полновластным хозяином своего смартфона? Не торопитесь с ответом! Большая власть – это большая ответственность.

Владельцы смартфонов на базе Android и iOS иногда вступают в жаркие дискуссии о необходимости провести со своими устройствами операции с загадочными названиями root и jailbreak. Переводить их никто не удосуживается, но понятно, что речь идет о каких-то хакерских действиях с интересными последствиями. В том, чем они хороши и плохи, мы сейчас и разберемся.

Несмотря на разные названия, суть получения root-прав на Android-устройствах и проведения jailbreak (буквально – «побег из тюрьмы») на iPhone крайне похожа. На новом смартфоне многие действия с ним могут производить только программы, написанные его производителем или создателем ОС, а все программы, которые вы можете загрузить из магазина приложений, ограничены в правах. Root и jailbreak – не что иное, как получение полных административных прав на устройстве, после чего сторонние программы могут выполнять манипуляции, изначально для них недоступные, – например, управлять частотой процессора или переписывать системные файлы. С помощью специально написанных программ пользователь может делать со своим смартфоном абсолютно все, что угодно, не будучи скованным рамками производителя. Разумеется, с большой властью приходит и большая ответственность – в «абсолютно все» входит и ненамеренное превращение смартфона в «кирпич», и установка полномасштабных шпионских программ.

Зачем делают jailbreak/root

Будем честны – от половины до девяти десятых пользователей взламывают свои устройства для того, чтобы без помех ставить на них пиратские игрушки и другие приложения. Эта практика не вызывает у меня никакого одобрения, но вот мотивы оставшейся части пользователей более благородны и достаточно весомы.

Во-первых, приложения с административными правами могут придавать смартфону функциональность, до которой не додумался ни один производитель. Например, существует приложение, которое меняет громкость звонка в зависимости от ряда условий – например, воспринимаемого через микрофон уровня фонового шума, анализа изображения с камеры и показаний гироскопа, из чего можно сделать вывод, что аппарат лежит в сумке или кармане.

Во-вторых, гибкие функции управления приложениями. Одно из известнейших приложений на Android, требующее root, – полноценная и гибко настраиваемая «машина времени» Titanium Backup, значительно упрощающая перенос данных со старого смартфона на новый или позволяющая вернуть предыдущую версию приложения, если новая версия хуже работает.

В-третьих, новые функции безопасности. Но об этом в отдельном подразделе.

Получение root/jailbreak

Административные права на Android-смартфоне можно получить и с одобрения производителя. Обычно это делается так – на сайте производителя нужно сообщить уникальный номер (IMEI) своего смартфона и скачать специальное приложение. Оно «разблокирует» загрузчик смартфона, позволяя загружать в него модифицированную операционную систему, дающую пользователю полные права. Звучит сложно? Да, недаром такие разблокированные смартфоны получают статус «устройство для разработчика приложений» и снимаются с гарантии.

Поэтому часто пользователи и хакеры-энтузиасты идут другим путем – ищут уязвимости в программной прошивке смартфона, через которые можно получить тот же доступ, не обращаясь к производителю. Это крайне похоже на то, как вредоносные приложения используют уязвимости в вашем браузере для скрытной автоматической инсталляции на компьютер. Чтобы получить root через уязвимость, нужно либо подключить смартфон кабелем к компьютеру и запустить особое приложение, либо запустить программу прямо на смартфоне. Через несколько минут смартфон перезагрузится и будет уже «зарутован». Больше эта процедура не потребуется.

«Побег из тюрьмы», или jailbreak, на iOS также основан на эксплуатации уязвимостей. Обычно взлом осуществляется при помощи приложения на компьютере и подключения смартфона кабелем, но бывали способы и попроще. В свое время был бешено популярен веб-сайт Jailbreakme, который эксплуатировал уязвимость в Safari и позволял получить полный доступ к своему iPhone/iPad реально в одно касание, – нужно было зайти на сайт с устройства и нажать кнопку «Jailbreak me». Потом Apple дырку залатала, а разработчика сайта взяла в свою команду. Весьма разумно.

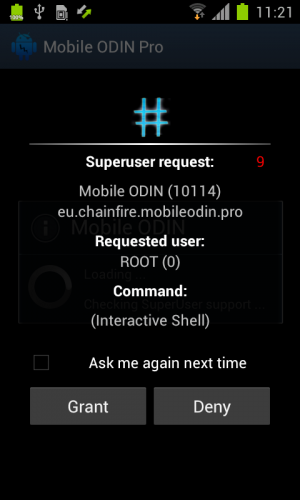

Главным следствием получения root/jailbreak является установка дополнительных управляющих программ, через которые будет доступна новая функциональность. Для iOS подобным «признаком успеха» является появление в меню альтернативного магазина приложений Cydia, а для Android – приложения SU или SuperSU. Оно является менеджером административного доступа и будет спрашивать пользователя, хочет ли он дать этот доступ тому или иному приложению.

Польза root/jailbreak для защиты

Приложения, использующие административные функции, могут защищать смартфон или планшет принципиально новыми способами. Например, стандартно Android-смартфон лишен межсетевого экрана (файрвола), вернее, он встроен в систему, но разрешает всем и все и целиком неуправляем. Только приложение со статусом Root может записать новые правила файрволу, ограничив, например, ряду приложений доступ в Сеть в роуминге.

В iOS свежих версий существует система, позволяющая гибко управлять, к каким видам личных данных (фото, контакты, местоположение) имеет доступ каждое приложение. В Android подобная система разрешений тоже есть, но у пользователя нет гибкого контроля – он видит весь список разрешений перед инсталляцией приложения, но, если ему что-то не нравится, можно лишь отказаться от установки. Компенсировать это могут приложения, гибко управляющие индивидуальными разрешениями уже установленного приложения. Иначе говоря, у программы можно отобрать какое-либо право, например право определять ваше местоположение, если вы считаете, что ей это не надо.

И для iOS, и для Android приложения с административными правами могут иметь дополнительную «противоугонную» функциональность. Так, в Cydia для iOS имеются антиворовские приложения, фотографирующие вора, когда он смотрит на экран блокировки, а в Android – программы, зашивающие себя в постоянную память устройства и выживающие при возврате настроек к заводским. Разумеется, стоит помнить, что подобные функции не тестировались производителем смартфона и могут работать непредсказуемо, сильно разряжая батарею или даже приводя смартфон в полную неработоспособность. Именно из-за этого риска большинство производителей приложений, в том числе «Лаборатория Касперского» в своем Kaspersky Mobile Security, не используют функций, требующих root/jailbreak.

Вред root/jailbreak для защиты

Целый ряд приложений расценивают наличие root/jailbreak как угрозу безопасности и отказываются работать на разблокированном смартфоне. К ним относятся многие приложения класса MDM (Mobile Device Management), позволяющие смотреть рабочие документы и почту на личном смартфоне. Также мобильные приложения некоторых банков отключают большинство функций на взломанном устройстве. Подобное решение разработчиков можно понять.

Кроме уже упомянутой возможности наделать «под капотом» дел, превратив смартфон в дорогой и бездыханный пластиковый брусок, root/jailbreak создают новые угрозы безопасности.

Во-первых, получившее административный доступ приложение выходит из «песочницы» для приложений и заявленные его функции, полученные им разрешения уже не играют роли. Оно сможет делать все, что заблагорассудится, в том числе читать и отсылать файлы других приложений, следить за владельцем, скрытно включая микрофон, и так далее.

Во-вторых, приложения для работы с «зарутованным» или прошедшим «джейл» смартфоном обычно пишут любители или небольшие группы любителей, поэтому в них с большей вероятностью может встречаться неряшливо написанный код, содержащий свои собственные уязвимости. И другое, внешне благопристойное приложение без запросов на подозрительные права может при помощи такой уязвимости получить административный доступ на смартфоне.

В-третьих, ряд системных изменений, которые вносятся в конфигурацию смартфона при взломе, могут оказаться подарком для хакера – jailbreak делает большинство моделей iPhone доступными для дистанционного управления, поскольку пароль на всех устройствах один и тот же. Разумеется, его можно сменить, но это делают лишь немногие пользователи.

Безопасность не гарантирована

Соображения по поводу вреда root/jailbreak весьма весомы, но не надо считать, что, избегая этих процедур, вы гарантируете свою безопасность. Хакеры могут воспользоваться уязвимостью на вашем смартфоне и получить для своего вредоносного приложения административные права, не прибегая к промежуточным программам вроде SuperSU. Взломанный и невзломанный смартфон в этом одинаковы. Самый яркий пример тому – уже упоминавшийся сайт Jailbreakme.com. Будь его создатель злодеем, он бы мог использовать ту же уязвимость не для раздачи «джейла» всем желающим, а для скрытной инсталляции шпионского софта. Завлекательный сайт с обещанием чтения чужих SMS или другого компьютерного чуда, та же кнопка, но с надписью «Получить доступ» – и вуаля! Нам неизвестно о подобных случаях, но исключать того, что подобные схемы применялись злоумышленниками хотя бы для точечных атак, мы не можем.

Более ощутимая разница между взломанным и невзломанным смартфоном лежит в плоскости сервиса, то есть обслуживания производителем или оператором. Взломанное устройство зачастую снимается с гарантии, поэтому почти любые проблемы с ним придется решать платно. Стоит ли овчинка выделки – решать вам. Но вне зависимости от принятого решения дополнительная защита смартфона, такая как Kaspersky Mobile Security, вам не помешает.

Что такое джейлбрейк – определение и описание

Определение джейлбрейка

Джейлбрейк (взлом) – это процесс использования уязвимостей заблокированного устройства для установки программного обеспечения, отличного от предоставляемого производителем этого устройства. Джейлбрейк позволяет владельцу устройства получить полный доступ к операционной системе и всем функциям. Этот процесс также называется взломом, поскольку он подразумевает «освобождение пользователей из тюрьмы ограничений» устройства.

Что такое джейлбрейк?

Термин «джейлбрейк» чаще всего используется в отношении iPhone, поскольку iPhone считается самым «заблокированным» мобильным устройством из имеющихся на рынке. В ранних версиях iPhone не было магазина приложений, и интерфейс iOS считался более ограниченным для пользователей, чем сейчас. В США первая версия iPhone была доступна только в сети оператора AT&T, и пользователи, которые хотели перейти к другим операторам связи, не могли этого сделать, не взломав свой iPhone.

Подход Apple к программному обеспечению характеризуется как закрытая экосистема телефона, в то время как в Android доступна настройка множества опций. Основная мотивация многих взломщиков – сделать iOS более похожим на Android. Джейлбрейк был и остается способом установки приложений, не одобренных Apple, а также способом настройки интерфейса.

С момента появления термин «джейлбрейк» также использовался для обозначения адаптации кода на других устройствах, от телефонов до игровых консолей. Иногда он используется для обозначения установки специального программного обеспечения на мобильные устройства или снятия ограничений на управления цифровыми правами (DRM) для просмотра фильмов. Однако обычно термин «джейлбрейк» относится к продуктам Apple. Помимо iPhone, он также применим к iPad и iPod Touch.

Термин «джейлбрейк» иногда используется как синоним терминов «взлом» (в отношении программного обеспечения) и «рутинг» (в отношении телефонов). Рутинг можно описать как «джейлбрейк для Android», поскольку он направлен на обход средств защиты, установленных производителями, для установки альтернативных мобильных операционных систем. Также часто взламывают сетевые медиаплееры Amazon Fire Stick и Roku для запуска мультимедийного программного обеспечения вместо встроенных приложений и коммутаторы Nintendo для запуска эмулируемых игр.

При взломе основные функции устройства не меняются. Со взломанного iPhone или iPad по-прежнему можно приобретать и загружать приложения из App Store. Однако для загрузки приложений, отклоненных Apple, и для использования дополнительных функций, полученных в результате взлома, используются независимые магазины приложений. Самым популярным из них является Cydia – магазин для взломанных iOS-устройств, который обычно устанавливается в процессе взлома.

Код взлома обычно предоставляется бесплатно на форумах и сайтах сообществ взломщиков, продвигающих неограниченное использование устройств. Большинство кодов взлома сопровождается подробными инструкциями и инструментами применения, но полезно обладать некоторыми техническими знаниями.

В отношении джейлбрейка иногда используются термины «привязанный» и «непривязанный».

Сейчас, когда приложения для iPhone имеют больше доступа к операционной системе, джейлбрейк стал менее популярным. Поскольку Apple публично не одобряет джейлбрейк, были внедрены аппаратные и программные исправления уязвимостей, используемых при взломе. В результате многие версии iOS не получится взломать быстро или легко.

Легален ли джейлбрейк?

Строго говоря, джейлбрейк не является незаконным, но законы во всем мире различаются, меняются и часто не являются однозначными, когда речь заходит о джейлбрейке. Джейлбрейк или рутинг телефона является законным, если делается для установки легально приобретенных приложений. Однако если он сделан для установки незаконно приобретенных приложений, то и сам процесс становится незаконным.

В США джейлбрейк подпадает под действие Закона о защите авторских прав в цифровую эпоху, который затрагивает вопросы авторского права на цифровые материалы. Раздел 1201 закона запрещает обход цифровой блокировки доступа к материалам, защищенным авторским правом, в том числе к программному обеспечению. Конгресс пересматривает закон каждые несколько лет и постепенно расширяет список исключений. В 2010 году разрешили взламывать телефоны, в 2015 году – смарт-часы и планшеты. С тех пор в список исключений было добавлено больше устройств; список продолжает расширяться по мере пересмотра.

Законы могут отличаться в разных странах мира. Во многих странах джейлбрейк никогда не обсуждался в суде, поэтому точная правовая позиция остается неясной.

Хотя Apple не поддерживает джейлбрейк, компания, как правило, не угрожает применением юридических мер к взломщикам. Apple даже известен своей благодарностью сообществам, занимающимся джейлбрейком, за обнаружение слабых мест в системе безопасности.

Вне зависимости от закона, при взломе телефона гарантия аннулируется, поэтому, если при джейлбрейке что-то пойдет не так, рассчитывать будет не на что. Джейлбрейк также делает устройство подверженным целому ряду проблем безопасности, описанных ниже.

Безопасен ли джейлбрейк?

Джейлбрейк телефона легален, но не всегда безопасен. В результате джейлбрейка телефона у киберпреступников появляются возможности его взлома.

При джейлбрейке телефона происходит отказ от системы безопасности Apple. Приложения, загруженные из сторонних источников, не проверяются в Apple App Store и поэтому представляют угрозу безопасности. После джейлбрейка телефон перестанет получать обновления iOS, включая обновления безопасности, выпускаемые Apple, что делает его более уязвимыми для угроз безопасности.

Apple считает джейлбрейк iOS нарушением условий использования и информирует клиентов, что это подвергает телефон следующим рискам:

Поэтому Apple предостерегает от джейлбрейков iPhone или любых других устройств iOS. iPhone редко заражается вирусами, но если это происходит, то причиной часто является взлом телефона. Если что-то случится с телефоном, его придется чинить самостоятельно, поскольку джейлбрейк телефона аннулирует гарантию.

Следует учитывать, кому принадлежит устройство и какая информация хранится на телефоне. Например, принадлежит ли телефон работодателю? Синхронизируется ли на телефоне рабочая почта? Любая вредоносная деятельность подвергает риску не только ваши данные, но и данные организации. Поскольку безопасность взломанного телефона снижена, организация подвергается большему риску кибератаки.

Организации, предоставляющие сотрудникам мобильные устройства, обычно предпринимают меры безопасности, не позволяющие пользователям подвергать риску данные компании. Это может быть блокировка телефона, позволяющая добавлять или изменять только определенные функции, поддержка устройств и приложений в актуальном состоянии, установка агента мобильного устройства, способного обнаружить джейлбрейк.

Джейлбрейк – за и против

Преимущества джейлбрейка

Больше контроля над собственным устройством

Apple стремится предоставить пользователям единый интерфейс. Некоторые пользователи считают это ограничением и хотят персонализировать свой телефон, добавив собственные иконки, обои и меню. Джейлбрейк – это решение такой задачи. После джейлбрейка вы, а не Apple или кто-либо еще, станете администратором своего устройства со всеми соответствующими правами. Например, вы сможете добавлять иконки на домашний экран iPhone или устанавливать собственные заставки. Джейлбрейк также расширяет доступ к файловой системе и даже разблокирует возможность подключения других устройств, что позволяет подключить iPad к компьютеру и обеспечивает больший контроль.

Установка и использование неавторизованных приложений

Apple запрещает загрузку различных приложений в свой магазин App Store из соображений безопасности. Джейлбрейк позволит устанавливать приложения, которых нет в App Store. Cydia – самый популярный магазин приложений для взломанных телефонов, в который можно добавлять неавторизованные приложения, такие как игры и сетевые инструменты. Эмуляторы ретро-игр также являются хорошим примером: Apple запрещает их загрузку в свой магазин приложений (потому что они позволяют играть в старые компьютерные игры, не покупая оригинальные копии). Однако они находятся в свободном доступе в Cydia.

Удаление предустановленных приложений

iOS не позволяет изменять или удалять установленные по умолчанию приложения, такие как Apple Watch, Погода, Игры и другие. Эти приложения занимают место в памяти, что неудобно для людей, которые ими не пользуются. Джейлбрейк позволяет удалить установленные по умолчанию приложения Apple и использовать вместо них сторонние приложения. Это позволит, например, настроить голосовой помощник Сири на использование Google Maps вместо Apple Maps.

Доступ к дополнительным функциям защиты от краж

Некоторые пользователи считают, что джейлбрейк предоставит им доступ к улучшенным функциям защиты от кражи. Например, в iPhone есть функция «Найти iPhone», но она не работает, когда телефон находится в режиме полета, выключен или не ловит сеть. Есть приложения для взломанных устройств, которые, как утверждают, работают лучше, чем функция «Найти iPhone», например iCaughtU. Когда злоумышленник вводит неправильный пароль, передняя камера фотографирует его и отправляет фото владельцу устройства по электронной почте.

Недостатки джейлбрейка

Прекращение автоматических обновлений

Больше не удастся получать автоматические обновления напрямую от Apple. Нужно будет дожидаться, пока сообщество взломщиков выполнит джейлбрейк каждой выходящей версии iOS. Взлом обновлений требует времени, кроме того, придется взламывать каждую выпускаемую Apple версию iOS. Это означает, что обновить взломанный телефон не удастся до тех пор, пока не будет взломано последнее обновление, что может произойти не сразу. Выполнение джейлбрейка после крупных обновлений может оказаться весьма проблематичным. Стоит ли джейлбрейк этих трудностей?

Невозможность установить некоторые программные обновления

В результате некоторых несанкционированных изменений iPhone может навсегда утратить работоспособность после установки обновлений iOS, поставляемых Apple.

Аннулирование гарантии на телефон

Apple заявляет, что несанкционированное изменение iOS является нарушением лицензионного соглашения для iOS. Из-за этого Apple может отказать в обслуживании iPhone, iPad или iPod touch, на котором было установлено неавторизованное программное обеспечение. Таким образом, если в результате джейлбрейка устройство окажется поврежденным или неисправным, Apple может отказать в любом запрашиваемом сервисном ремонте.

Уменьшение срока службы батареи

Взлом программного обеспечения может вызвать ускоренную разрядку батареи, что сокращает время работы iPhone, iPad или iPod touch от одной зарядки аккумулятора.

Телефон может «превратиться в кирпич»

Телефон перестанет загружаться, реагировать на команды и выполнять звонки – «превратится в кирпич». Сам по себе джейлбрейк не блокирует телефон, но существует риск полного отказа функционирования телефона.

Потеря доступа к контенту и сервиса

Часто причиной взлома телефона является желание получить доступ к большему количеству контента, но иногда это может оказаться неэффективно, поскольку можно потерять доступ к другим сервисам, таким как iCloud, iMessage, FaceTime, Apple Pay, Погода и Stocks. Сторонние приложения, использующие сервис Apple Push Notification, испытывают проблемы при получении уведомлений или получают уведомления, предназначенные для других взломанных устройства. Другие сервисы, использующие push-уведомления, такие как iCloud и Exchange, сталкиваются с проблемами при синхронизации данных с соответствующими серверами. Были сообщения о том, что сторонние поставщики блокируют взломанные устройства.

Увеличение вероятности поломки телефона

Вероятность выхода из строя взломанного iPhone или iPad может быть выше. Приложения, доступные для взломанных устройств, получают доступ к функциям и API, недоступным для приложений, одобренных Apple. Работа таких приложений могла не тестироваться. Это может привести к частым и неожиданным сбоям устройства, сбоям и зависанию встроенных и сторонних приложений и потере данных.

Ненадежная передача голоса и данных

Джейлбрейк может привести к обрыву вызовов, медленным или ненадежным соединениям для передачи данных, а также к задержкам передачи данных о местоположении или передаче неточных данных.

Утечка данных

Печально известный инцидент со взломанными устройствами произошел, когда злоумышленники получили доступ к данным для входа в iCloud у 225 000 человек, пытавшихся выполнить джейлбрейк. Утечке способствовали уязвимости системы безопасности, образовавшиеся в результате джейлбрейка, что помогло злоумышленникам получить доступ к устройствам пользователей.

Проблемы с безопасность

Закрытый характер iOS делает ее одной из самых безопасных мобильных операционных систем, поскольку обеспечивается защита как личной информации, так и самой системы. Взлом телефона увеличивает возможности злоумышленников украсть личную информацию, повредить устройство, атаковать сеть или внедрить вредоносные программы, шпионские программы или вирусы.

Риски безопасности при джейлбрейке

Джейлбрейк телефона представляет собой угрозу безопасности. Джейлбрейк предоставляет вам больше возможностей контроля над устройством, но также он предоставляет больше возможностей контроля всем приложениям, которые работают на устройстве. Наибольшие угрозы безопасности возникают из-за разрешения этим приложениям запрашивать root-доступ на устройстве. Если на устройстве установлены вредоносные программы, они могут получить root-доступ, то есть полный доступ ко всем данным на устройстве.

При взломе нарушается закрытая экосистема устройства, обеспечиваемая Apple для защиты пользователей от угроз безопасности. Взломанные телефоны гораздо более восприимчивы к вирусам и вредоносным программам, поскольку позволяют не выполнять проверку приложений Apple, обеспечивающую загрузку приложений без вирусов. Джейлбрейк допускает установку пиратских программ, распространяемых бесплатно приложений и игр. Это означает, что доверенными становятся разработчики всех устанавливаемых приложений, а не только разработчики Apple.

Данные из банковских приложений, сохраненные пароли и данные учетных записей социальных сетей могут оказаться под угрозой, если эта информация станет доступной со взломанного iPhone. Этот риск раскрылся, когда вредоносная программа для взлома iOS, KeyRaider, украла 225 000 идентификаторов Apple ID и тысячи сертификатов, закрытых ключей и чеков о покупках. В результате жертвы сообщали о необычной истории покупок приложений со стороны украденных у них учетных записей. В других случаях телефоны жертв были заблокированы для получения выкупа.

Помимо высокого риска заражения вредоносными программами, взломанные iPhone часто содержат ошибки, которые могут приводить к сбоям телефона и отключению важных функций. С ростом использования смартфонов растет и риск мобильных преступлений. Поэтому важно быть в курсе последних угроз и мошеннических схем, а также устанавливать комплексную мобильную защиту на устройстве.

Как починить взломанный телефон

Взломанный телефон можно починить, просто восстановив iPhone. Не нужно вручную удалять установленные приложения для взлома, поскольку в результате с iPhone будет удалено все, и устройство будет сброшено к заводским настройкам Apple.

Перед началом убедитесь, что вы выполнили полное резервное копирование данных с iPhone или iPad. Это связано с тем, что в процессе удаления джейлбрейка будет выполнена полная очистка устройства и его восстановление до стандартной конфигурации. Поэтому необходимо заранее сделать резервную копию всех файлов, которые вы хотите сохранить. Лучше всего сохранить файл резервной копии в двух местах (локально и в облаке).

Шаг 1. Резервная копия в iCloud

Чтобы проверить ход выполнения и подтвердить завершение резервного копирования, перейдите в меню Настройки, выберите [ваше имя], затем iCloud и Резервная копия в iCloud. Под кнопкой Создать резервную копию отображается дата и время создания последней резервной копии.

Шаг 2. Отмена джейлбрейка

Если по каким-либо причинам не удается восстановить взломанный iPhone, используйте режим восстановления, чтобы удалить данные с устройства.

В заключение: уязвимости приложений на взломанных устройствах позволяют злоумышленникам без труда похищать конфиденциальные данные, такие как платежная информация. Внимание к опасностям помогает защититься при работе в интернете.

Kaspersky Security Cloud предоставляет полезные приложения безопасности для пользователей iOS. К ним относятся встроенный VPN, который можно активировать при обнаружении небезопасного соединения, уведомления об инцидентах безопасности и инструменты проверки уязвимых настроек системы. Также для защиты мобильных устройств полезно приложение Kaspersky Password Manager и семейное приложение Kaspersky Safe Kids – расширенный инструмент родительского контроля.