Зашифрованные резервные копии на iPhone, iPad или iPod touch

Чтобы защитить резервные копии данных iPhone, iPad или iPod touch, создаваемые с помощью компьютера, можно использовать пароль и шифрование.

Шифрование резервных копий

Проверка, зашифрованы ли резервные копии

Помощь, если вы забыли пароль

Отключение шифрования резервных копий

Шифрование резервных копий на iPhone, iPad или iPod touch

Функция «Зашифровать резервную копию» в Finder или iTunes блокирует и шифрует данные. Зашифрованные резервные копии могут включать в себя информацию, которая отсутствует в незашифрованных резервных копиях:

Зашифрованные резервные копии не содержат данных Face ID, Touch ID и код-пароль устройства.

По умолчанию резервные копии не шифруются. Чтобы зашифровать резервную копию в Finder или iTunes впервые, включите функцию «Зашифровать локальную копию» с защитой паролем. С этого момента все резервные копии на устройстве будут автоматически шифроваться. Можно также создавать резервные копии с помощью службы iCloud, которая каждый раз автоматически шифрует данные.

Шифрование резервных копий

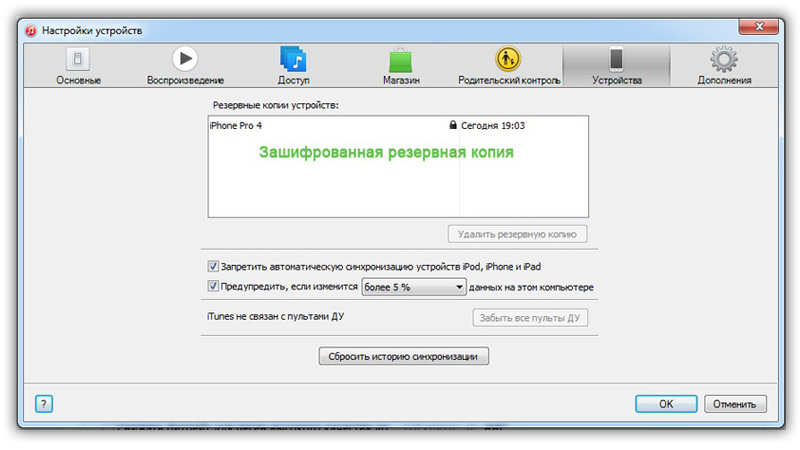

После подтверждения пароля начнется резервное копирование, в процессе которого перезапишутся и зашифруются предыдущие резервные копии. По завершении процесса убедитесь, что зашифрованная резервная копия создана успешно.

Проверьте, зашифрованы ли резервные копии

Если вы настроили Finder или iTunes для шифрования резервных копий, на вкладке «Основные» или «Обзор» установлен флажок «Зашифровать локальную копию».

Кроме того, можно посмотреть, зашифрована ли та или иная резервная копия.

Не удается вспомнить пароль для зашифрованной резервной копии

Данные из зашифрованной резервной копии нельзя восстановить без пароля. В iOS 11 или более поздней версии либо в iPadOS можно создать зашифрованную резервную копию данных устройства путем сброса пароля.

Вы не сможете использовать ранее созданные зашифрованные резервные копии, но сможете создать резервную копию текущих данных и установить новый пароль для шифрования резервных копий с помощью Finder или iTunes.

На устройстве с iOS 10 или более ранней версии сброс пароля невозможен. В этом случае попробуйте выполнить следующие действия.

Отключение шифрования резервных копий

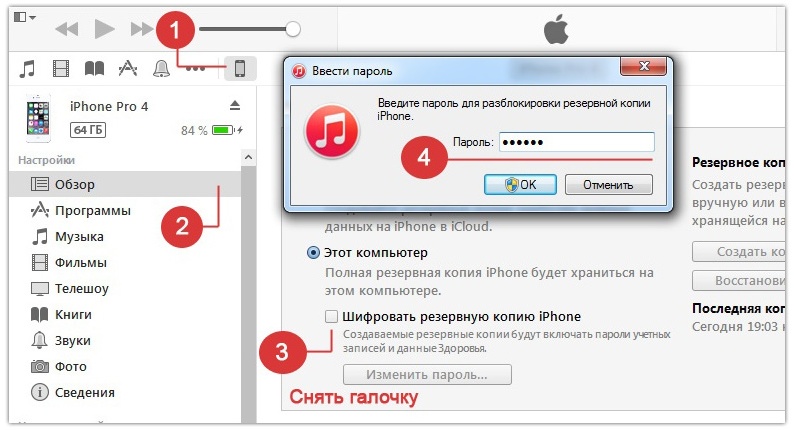

Чтобы отключить шифрование резервных копий, снимите флажок «Зашифровать локальную копию» в Finder или iTunes и введите пароль. Если вы не помните пароль, есть два варианта действий.

Пароль для бэкапа iPhone — что это и зачем

При восстановлении резервной копии iPhone в iTunes может появиться запрос, требующий ввод пароля для разблокировки. В этой статье мы расскажем вам как сбросить этот пароль, как его установить и узнаем о некоторых сопутствующих нюансах проведения данной операции. Описывать процесс создания резервных копий, не имеющих пароля, в этой статье мы не будем. Об этом вы сможете прочитать в другой статье на нашем сайте.

Собственно, для чего существует эта функция? Создана она для того, чтобы никто не смог восстановить данные на вашем iPhone, после того, как вы их удалили. Актуально, если у вас в устройстве содержится действительно важная и ценная информация любого рода, и актуально для людей, у которых iPhone может часто находиться в чужих руках. В противном случае использовать ее не стоит, ведь вы можете навлечь на себя головную боль при попытке разблокирования кода.

Ставим пароль на резервную копию iPhone

Как и для обычного восстановления резервной копии вам потребуется ваш iPhone, компьютер с предустановленным iTunes и USB-кабель, который соединит эту всю технику между собой. Больше ничего и не нужно, кстати этот способ также применим и к другим устройствам семейства Apple, он не только для iPhone.

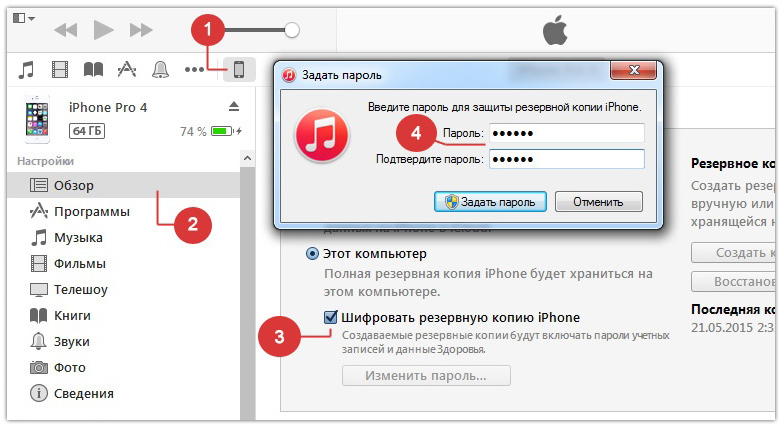

Включаем ваш ПК, запускаем приложение iTunes и подключаем USB-кабель. После этого в программе появится ваше устройство и откроется вкладка «Обзор». Кликаем на нее и листаем до раздела «Резервные копии», и перед созданием бэкапа ставим галочку напротив «Шифровать резервную копию». После этого на экране монитора всплывет окошко, в которое необходимо будет ввести пароль, причем дважды (второй – подтверждение). Вводим код, запоминаем его или записываем и нажимаем кнопку «Задать пароль».

Теперь данный пароль очень важно не потерять и не забыть, и на то имеются довольно веские причины, о которых мы расскажем в конце статьи. После создания бэкапа на iPhone мы пытались создать точно такие же и на iPad, iPod touch, но при создании галочка на шифрование на них не стояла, требовалось устанавливать ее самостоятельно.

Это означает, что каждый созданный бэкап применим не к iTunes, а к определенному устройству (в нашем случае к iPhone). Таким образом, при попытке восстановить резервную копию уже на другом компьютере, вам в любом случае потребуется вводить код. Других способов разблокировки просто не существует.

Еще немного поэксепериментировав, мы пришли к выводу, что если вы хоть один раз создали запароленный бэкап, то все последующие будут создаваться такими же, но только в случае, если вы не снимали галочку с «Шифровать резервную копию». И что очень важно, это происходило только на ДРУГИХ компьютерах, шифровка на которых ранее не проводилась.

С точки зрения безопасности, бесспорно, это замечательно, но с точки зрения обычного пользователя эта функция не нужна, так как в будущем способна превратиться в проблему. Так что, устанавливая пароль, записывайте его или «железобетонно» запоминайте.

Собственно, этот код может вам потребоваться лишь в трех случаях: при восстановлении бэкапа, при снятии режима шифрования и при его редактировании. С первыми двумя пунктами, думаем, все просто и понятно, но с третьим мы сталкивались только при использовании приложения iBackupBot, из-за чего мы пришли к выводу, что обычные пользователи вряд ли встретятся с этим моментом «лицом к лицу».

Удаление пароля

После создания пароля, его можно будет сразу же снять, и дело это на самом деле не сложное, особенно при знании кода. Снова подключаем iPhone к компьютеру, (можно к любому) и переходим в iTunes на вкладку «Обзор» устройства. Там ищем пункт с шифрованием и снимаем рядом стоящую галочку. Перед вами выскочит окошко, в которое и пишем наш код, вводимый при создании копии.

Стоит отметить, что многие путают этот код, с кодом от Apple ID. А вот вы не путайте. Также после проведения восстановления из бэкапа вам не потребуется по-новому перезаходить в Apple ID. Идентификатор будет оставаться прежним.

Что делать, если забыли пароль от резервной копии

Теперь немного о плохом – о случае, когда вы забываете или теряете код от бэкапа. Еще может быть вариант, когда вы приобрели подержанный iPhone и пользоваться копиями нормально будет невозможно, потому что прежний владелец уже устанавливал пароль шифрования. И далеко не факт, что даже если вы найдете первоначального владельца, он сможет вспомнить этот код.

Собственно, малой кровью обойтись не удастся. Вам придется пожертвовать всей информацией, которая находится у вас на устройстве: необходимо будет сделать полный сброс контента и настроек. Альтернативных методов сброса старого бэкапа просто не существует.

Хотя, как вариант, можно попробовать использовать специальные программы-бруты, которые будут поочередно подбирать разнообразные пароли к вашему бэкапу. Однако вероятность того, что программа разблокирует пароль, будет сводиться к минимуму, если вы ввели достаточно сложный и специфический код, о котором могли знать только вы. Может быть, мы когда-нибудь примемся за дешифровку установленного кода вот таким вот способом, но для этого мы напишем отдельную статью, конечно же, с полученными результатами.

Если у вас остались вопросы – пишите их в комментарии. Мы обязательно постараемся вам помочь. Также прилагаем видео по теме, в котором рассказывается, как вытащить контакты из резервной копии в iTunes:

Не забывайте читать комментарии, там тоже много полезной информации. Если на ваш вопрос нет ответа, а на более поздние комментарии есть ответ, значит ответ на ваш вопрос содержится в статье, уважайте чужое время.

Вам также может быть интересно

Советы, которые помогут не разбить iPhone

iPhone пишет, что нужно подключиться к iTunes — в чем ошибка

Комментариев: 100

Как удалить пароль на шифрование если галочка не активна?

Может глюк какой? Если копия запаролена, то галочка должна быть активна. Исключением может быть процесс создания копии, пока копия создаётся, галочка действительно перестаёт быть активной. Поэтому при включении iTunes дождитесь создания копии, затем отключите пароль, после чего создастся еще одна копия, уже без пароля.

ПРИ СОЗДАНИЙ РЕЗЕВР КОПИЙ НА ШИФР ПАРОЛЬ НЕ ВСТАВЛЯЛА, ТЕЛЕФОН ВООБЩЕ БЫЛ ПЕРВЫЙ РАЗ ПОДКЛЮЧЕН К КОМП.И ПРИ ВОССТ ДАННЫХ НА ДР ТЕЛ ЗАПРАШИВАЕТ ПАРОЛЬ ШИФРОВКИ. ЧТО ДЕЛАТЬ? СПАСИБО

Повторите процедуру ещё раз, т.е. создайте более свежую рез. копию без пароля и попробуйте затем из неё восстановиться.

у меня тоже запросил пароль, хотя при создании копии его не указывал

попробовал 0000 и О, чудо, заработало))

А как восстановить резервную копию перед предыдущей? Есть ли хранение бекапов? Можно ли выбрать резервную копию?

В iTunes можно создавать несколько резервных копий, количество которых будет ограничиваться лишь свободным местом на вашем жёстком диске. Если у вас более одной резервной копии, то при восстановлении вы можете выбрать любую из них.

izvenite a yesli ya ne pomnyu etot kod?to fsyo?ne smagu ni kak vostanavica?yest vixd?zbrosit parol

Из зашифрованных копий восстановиться не сможете. Более того, все будущие копии тоже будут зашифрованными, так как пароль храниться в iOS-устройстве а не на ПК. Чтобы сбросить пароль необходимо полностью сбросить «Контент и Настройки» на iOS- устройстве. Одним словом забывать пароль — очень накладная проблема.

Нет, не ставит. 0000 не подходит.

Я не ставила пароль, но iTunes всё равно просит. Попробовала 0000, не помогло. Тогда попробовала пароль от профиля windows, под которым зашла. Это почему-то сработало… (. )

Никаких паролей не ставил. Тоже подошел пароль для входа в Windows. Другие не подходили. Пароль для программы iMazing так же подходит. Может кому-то поможет

от виндовс подошел, 4 часа пытался все перепробывал, и вот полусилось

Дай вам Бог здоровья!Если бы не ваш каммент с этим способом, я была бы в отчаянии.

Тоже при создании резервной копии не ставила никакого пароля на шифрование.

а система при бэкапе стала его спрашивать.

Пароль от входа в комп сработал!

Спасибо!

странная вещь этот пароль

никаких паролей не устанавливала, но запросил

вообще от балды набрала слово и цифры, подошло…

до этого перепробовала и 0000 и пароль от входа в windows

в общем мистика

пробуйте все, не отчаивайтесь

Я не ставил пароль, но iTunes всё равно просит, пробовал 0000 не подходит, всё что угодно уже перепробовал толку нет.

Пароль помню, ввожу его пишет не верный пароль. Телефон полностью обновляла, все контакты за три года просто пропали((( не понимаю что не так? почему пароль не верный?(

Честно тоже вводил все пароли подряд которые вообще знал и помнил от всех устройств почт и тд..и один из них сработал непонятно как. пробуйте.

Аналогично.

Пароля не ставил.

Перебрал всё, что мог вспомнить. 0000 не помогло.

Начал вводить все подряд. В итоге сработал пароль которым я пользуюсь на таких сайтах ка Booking, S7Айрайнс и прочие.

Каким образом.

Думаю это просто попытка выкачать у нас все пароли, что мы знаем и передать их в АНБ ))))))))

Аналогично, перепробовал все… подошел пароль с вк. собирают инфу твари

Добрый день!

А если в айклауд сохранить? И через айклауд потом залить бекап на новый айфон? Спасибо

Прога подбирает пароль уже 4 дня и 9 часов (300 млн. комбинаций уже) — безрезультатно пока

Защищаем резервные копии iPhone

Сегодня я хочу рассказать об малоизвестных особенностях iOS, связанных с защитой резервных копий, обходом этой защиты (рекурсия) и защитой от обхода защиты (двойная рекурсия). Вишенкой на торте будет короткая инструкция, позволяющая обойти защиту от обхода защиты резервных копий (так, уже рекурсия третьего порядка), а также рекомендации, следование которым поможет защититься от обхода защиты от обхода защиты резервных копий (отлично, рекурсия четвёртого порядка – думаю, я заслужил медаль!).

Защита резервных копий: пока всё просто

Система резервного копирования iOS – воистину вне конкуренции. Нечто подобное в плане локальных бэкапов мы видели в BlackBerry 10, но эта система мертва, а до «облака» дело у BlackBerry так и не дошло. (Кстати, в ОС BlackBerry 10 резервные копии шифровались всегда, а ключ – всегда хранился в облаке – или в BlackBerry ID пользователя, или в корпоративной сети). Вполне прилично было сделано резервное копирование в «облако» и в Windows Phone 8.1, а также в Windows 10 Mobile – но и эти системы ныне мертвы, а локальных бэкапов в них никогда не было.

Единственный конкурент iOS – система Android, резервные копии которой создаются исключительно в облаке (команду adb backup мы проигнорируем: реально сохраняемых этой командой данных даже меньше, чем попадает в облако). Да, определённые ухищрения помогут вытащить больше данных, но именно резервные копии в Android далеки от идеала.

В рамках же этой статьи нас интересуют в первую очередь локальные резервные копии; об их содержимом я ранее писал в нашем блоге. Их можно создавать, например, в приложении iTunes, но не только в нём: существует множество сторонних приложений (в том числе и наш собственный iOS Forensic Toolkit), которые, подключившись к iPhone, создадут его резервную копию. Кстати, используя Toolkit, бэкап иногда можно вытащить из телефона даже тогда, когда экран заблокирован, а код блокировки неизвестен (для этого используются файлы lockdown).

Резервная копия – удобный, универсальный и очень простой способ вытащить из хорошо защищённого (и, кстати, зашифрованного) хранилища устройства свежую копию данных. В резервные копии попадает практически всё самое интересное: и данные большинства приложений, и логины с паролями, которые пользователь сохранил в браузере Safari и сторонних приложениях, и пароли к Wi-Fi, и резервные копии часов, и данные об активности пользователя (шаги, сердцебиение в заданный момент времени). Попадают в резервные копии и многие другие вещи, жизненно необходимые для расследования преступлений.

Зачем нужна резервная копия, если код блокировки известен?

Нам часто задают вопрос (если быть точным в формулировках, то «с претензией заявляют»): если код блокировки и так известен, то зачем вообще нужна резервная копия? Можно же и так всё посмотреть на самом iPhone?

Нет, не всё. Даже если известен код блокировки, на самом iPhone можно просмотреть далеко не все интересные данные. В резервных копиях iPhone сохраняет много данных, даже помимо желания пользователя. Пользователь может даже не знать, что эти данные существуют! Это касается, например, истории браузера Safari – на самом телефоне или в iCloud можно просмотреть историю за последние 30 дней, а в резервную копию попадает вообще вся история за всё время использования телефона (если пользователь не чистил историю вручную). Кстати, ровно то же самое касается и истории звонков: в приложении «Телефон» она видна только за последние 30 дней, а в резервной копии сохраняется информация обо всех звонках. Одного этого уже достаточно правоохранительным органам, чтобы охотиться именно за резервными копиями, но и это не всё. Пользователь может удалить часть сообщений в программе мгновенного обмена сообщениями – и вы не увидите их на экране устройства; в то же время база данных в формате SQLite может содержать удалённые записи в течение длительного времени – пока не будет запущена процедура периодической сборки мусора. Немаловажные вещи – анализ, поиск, экспорт данных, в том числе удалённых (первый запрос полиции – «где был пользователь в такое-то время такого-то числа»; попробуйте интереса ради ответить на этот вопрос, имея в руках свой собственный телефон и засеките, сколько это займёт времени. А анализ данных из резервной копии выдаст ответ за секунду.) Есть и мелочи – например, дата добавления контакта или дата создания события в календаре, которые не видны в пользовательском интерфейсе.

Если пароль установлен, вся резервная копия целиком будет зашифрована стойким ключом, который генерируется на основе пароля. Шифрование происходит внутри устройства; если пароль установлен, то незашифрованные данные просто не покидают телефон. Соответственно, какую бы программу для снятия резервной копии вы ни использовали, результат будет один: зашифрованный бэкап.

Шифрование локальных резервных копий в относительно свежих версиях iOS (10.2 и более новых) настолько стойкое, что даже с использованием аппаратного ускорения с GPU Nvidia GTX 1080 нам не удалось получить скорость перебора больше сотни паролей в секунду. Соответственно, лобовая атака бесполезна даже если используется несложный пароль всего из 7 знаков (среднее по больнице). Впрочем, даже при наличии стойкого пароля на шифрование из телефона можно извлечь фотографии и медиа-файлы, если известен пасскод или есть lockdown.

В iOS 10.2 и вплоть до выхода iOS 11 длинный и сложный пароль на резервную копию был абсолютной защитой; никакой возможности удалить или поменять пароль, не введя предварительно старый, в старых версиях системы не существовало. В iOS 11 ситуация изменилась.

Первая рекурсия: сброс пароля на резервную копию

Я уже писал о том, что можно сделать в iOS 11, 12 и 13 при помощи кода блокировки. Среди многих других вещей, в этих версиях iOS код блокировки экрана можно использовать для сброса пароля к резервной копии. Теперь, если злоумышленник узнал код блокировки экрана, он может сбросить пароль на локальную резервную копию, подключить телефон к компьютеру и извлечь все данные, а также расшифровать все пароли из связки ключей.

На сайте Apple даются подробные инструкции, как нужно действовать для сброса пароля на резервную копию:

В iOS 11 или более поздней версии можно создать зашифрованную резервную копию устройства, сбросив пароль. Чтобы сделать это, нужно выполнить следующие действия.

Вторая рекурсия: защищаемся от попыток сброса пароля на резервную копию

Лёгкость, с которой злоумышленник может обойти ваш самый сложный и длинный пароль, всего лишь введя код блокировки экрана, неприятно поражает. Однако и от этой напасти можно попробовать уберечься. Механизмом защиты здесь станут Ограничения родительского контроля (iOS 11) или пароль Экранного времени (iOS 12 и 13). Для простоты я буду описывать именно iOS 12.

Допустим, ваш iPhone попал в руки злоумышленника. Предположим, злоумышленнику удалось подсмотреть ваш код блокировки; теперь он пытается отвязать телефон от облака, а заодно слить копию данных, получив доступ к паролям из Связки ключей. Защититься от такого развития событий можно при помощи пароля Экранного времени. Подробно о возможностях контроля Экранного времени можно почитать в статье Apple Использование родительского контроля на устройствах iPhone, iPad и iPod touch ребенка. Нас же сейчас интересует другая возможность этой системы: защитить телефон от сброса пароля на резервную копию.

Как ни странно, ограничить возможность сброса пароля к локальной резервной копии iOS достаточно просто: всё, что нужно сделать, это установить пароль Экранного времени как таковой. Сложность такого пароля невелика: единственный доступный вариант – это PIN-код из 4 цифр. Тем не менее, такая защита в целом достаточно надёжна. Поскольку этот пароль используется очень редко и отличается от кода блокировки устройства, его невозможно случайно подсмотреть. Этот код понадобится в исключительно редких случаях, когда вы захотите изменить настройки или отключить ограничения. Вы можете установить случайный код, записав его на оставленной дома бумажке – и это будет вполне безопасно.

Что произойдёт, если теперь попытаться сбросить пароль на резервную копию? На первом шаге – никаких отличий: система запросит пароль блокировки устройства. А вот сразу после этого будет запрошен дополнительный 4-значный пароль Экранного времени. Эта мера безопасности вполне способна не только отвадить любопытных, но и защитить iPhone от вполне серьёзных попыток взлома.

Рекурсия третья: как узнать пароль Экранного времени

Пароль Экранного времени сохраняется на самом устройстве. Подобрать его за разумное время невозможно: невеликое пространство из 10,000 комбинаций защищается системой прогрессирующими задержками между попытками ввода. После нескольких неудачных попыток система ограничит скорость перебора паролей Экранного времени, вводя прогрессивные задержки в 1, 5, 15 и 60 минут. После 10 неудачных попыток каждая следующая попытка может быть предпринята не ранее, чем через час после предыдущей; перезагрузка устройства не поможет ускорить процесс. Таким образом, все 10,000 комбинаций можно перебрать за 416 дней.

Однако есть более интересные способы. Сразу оговорюсь: первый из них работает только тогда, когда пароль на резервную копию не установлен или известен, а второй – если на iPhone можно установить джейлбрейк (т.е. версия iOS на нём не новее iOS 12.2). Для iPhone с неизвестным паролем к резервной копии, работающего на самой последней версии iOS (сегодня это 12.4) работающего способа узнать пароль Экранного времени (пока) нет.

Способ 1: извлечь из резервной копии

Чтобы достать пароль Экранного времени, нужно:

Очевидно, что первый способ сработает лишь тогда, когда пароль на резервную копию не установлен или известен. Если же пароль на резервную копию установлен, но неизвестен, то единственный оставшийся способ узнать пароль Экранного времени – получить доступ к Связке ключей (keychain). Для старых версий iOS нужна копия файловой системы.

Что интересно, пароль Экранного времени хранится также и в облаке iCloud, но только в том случае, если вы включили двухфакторную аутентификацию и активировали опцию Screen Time “Share across devices”. Сам ключ при этом не попадает в Облачную связку ключей, а хранится отдельно (примерно в том же виде, что и ключ восстановления доступа к зашифрованным томам FileVault 2). На сегодня нет механизмов, чтобы извлечь его из iCloud и просмотреть. Мы над этим работаем; осенью планируется выход свежей версии Elcomsoft Phone Breaker, которая будет обладать этой возможностью (если с выходом iOS 13 ничего не изменится в механизме его хранения; такая вероятность есть: в самом телефоне iOS 13 уже изменила место хранения этого пароля).

В любом случае, чтобы вытащить пароль Screen Time из iCloud, вам понадобится всё перечисленное ниже:

Рекурсия четвёртая, последняя: как защитить доступ к паролю Экранного времени

Вот мы и подошли к последнему пункту. Если ваша цель – максимально обезопасить устройство, то в ваших интересах сделать так, чтобы пароль Экранного времени ни сбросить, ни узнать было нельзя. Так же, как и в предыдущей части, новостей у меня две: хорошая и плохая.

Хорошая новость в том, что защитить пароль Экранного времени от обывателя и даже профессионального взломщика довольно просто: достаточно установить длинный и стойкий пароль на резервную копию, после чего просто поддерживать устройство в актуальном состоянии, устанавливая свежие версии iOS сразу после их выхода. Джейлбрейки для новых версий iOS выходят далеко не сразу. Иногда между выходом обновления iOS и появлением для неё работоспособного джейлбрейка проходят месяцы.

Опасаться можно сценария, когда украденное устройство (с известным злоумышленнику кодом блокировки) будет положено на полку в ожидании появления джейлбрейка. Здесь, однако, может помочь стандартная «Стереть [устройство]», выполненное в портале Find my iPhone. Дело в том, что для установки джейлбрейка требуется сначала подписать IPA-файл, а потом и подтвердить цифровую подпись непосредственно на самом iPhone. Подтверждение цифровой подписи происходит на сервере Apple; то есть, злоумышленнику придётся разрешить украденному у вас iPhone выйти в интернет. В этот момент с большой вероятностью сработает команда на стирание устройства.

Злоумышленники могут решить эту проблему, используя специальные конфигурации роутера, в которых будет запрещён доступ к узлам, ответственным за функционал Find My iPhone. Кроме того, вместо обычного сертификата для подписи джейлбрейка могут использовать сертификат разработчика, который не требует выхода iPhone в сеть для подтверждения цифровой подписи.

Плохая же новость в том, что как ни старайся, но защитить iPhone от доступа через системы GrayKey или UFED Premium не получится: их разработчики смогли обойти большую часть защитных механизмов iPhone. Если известен код блокировки экрана, то получить доступ к файловой системе и расшифровать Связку ключей пользователи этих комплексов смогут без особых проблем. С другой стороны, доступны эти комплексы только и исключительно правоохранительным органам, причём далеко не в любой стране (в Россию, например, они не поставляются). Попадание их в руки злоумышленников практически исключено. Таким образом, этой опасности вы вряд ли подвергнетесь.