Что такое IRP, где используется и как внедряется

Руслан Рахметов, Security Vision

Для того, чтобы понять, как и где корректно применять и внедрять системы Incident Response Platform, нам следует сначала понять, что такое реагирование на инциденты информационной безопасности в целом и как можно автоматизировать этот процесс. Реагирование на инциденты ИБ состоит из нескольких взаимосвязанных процессов:

7. Пост-инцидентные действия

Рассмотрим их подробнее.

4. На этапе сдерживания (или локализации) инцидента главной задачей является минимизация потенциального ущерба от инцидента ИБ и предоставление временного окна для принятия решения об устранении угрозы. Этого можно достичь, например, оперативно включив более строгие запретительные правила на межсетевом экране для зараженного устройства или вообще изолировав зараженный хост от локальной сети компании, отключив часть сервисов и функций, или, наконец, полностью выключив зараженное устройство. На данном этапе очень важно понимать, какую функцию выполняет затронутый инцидентом ИТ-актив, поскольку, например, выключение критически важного сервера может привести к более существенным негативным последствиям для компании, чем простая перезагрузка некритичного сервиса на нём. В данной ситуации IRP-платформа опять же подскажет, какие функции выполняет сервер, как и когда его можно выключать или изолировать. Кроме того, в playbooks IRP-системы на этапе подготовки должны быть заложены сценарии сдерживания, применимые для каждого конкретного типа инцидента. Например, в случае DDoS-атаки не стоит выключать атакуемые сервера, а в случае вирусного заражения внутри одного сегмента сети можно не изолировать устройства в другом сегменте. На этапе сдерживания также проводится анализ подробностей атаки: какая система была первой атакована, какими тактиками, техниками и процедурами пользовались атакующие, какие хакерские командные серверы используются в данной атаке и т.д. Указанную информацию поможет собрать IRP-система: интеграция с источниками киберразведки (англ. Threat Intelligence feeds) и специализированными поисковыми системами (например, VirusTotal, Shodan, Censys и т.д.) даст более чёткую и обогащенную картину произошедшего инцидента, что поможет эффективнее справиться с ним. В некоторых случаях может потребоваться также получить форензик-данные для последующего проведения компьютерной криминалистической экспертизы, и IRP-платформа поможет собрать такую информацию с атакованных устройств.

6. На этапе восстановления следует проверить надежность предпринятых мер защиты, вернуть системы в нормальный режим работы (англ. business as usual), возможно, восстановив какие-то системы из резервных копий или установив заново. На данном этапе специалисты по ИБ задействованы уже в меньшей степени, но и тут системы IRP помогут не забыть все участвовавшие в инциденте устройства и хронологию событий, поскольку эти данные хранятся и накапливаются в IRP на протяжении всего цикла расследования инцидента.

7. На этапе пост-инцидентных действий (англ. post-incident activities) следует проанализировать причины инцидента (англ. root cause analysis) для того, чтобы свести к минимуму вероятность повторного аналогичного инцидента в будущем, а также оценить корректность и своевременность действий персонала и средств защиты, и, возможно, оптимизировать какие-то процедуры реагирования. Рекомендуется использовать агрегированную базу знаний для ведения накопленного опыта реагирования, что также можно сделать в IRP-платформе, в которой уже хранится подробная информация о произошедших инцидентах ИБ и о предпринятых мерах реагирования. В некоторых случаях требуется составление официального отчета по инциденту, особенно если он был серьезным или затронул важные данные: например, информацию по компьютерным инцидентам в критической информационной инфраструктуре следует отправлять в государственную систему ГосСОПКА. Для таких целей в некоторых отечественных IRP-системах есть как API для работы с ГосСОПКА, так и возможность автоматизированного составления отчетов по инцидентам на основе заранее созданных шаблонов. Как видим, IRP – это еще и универсальное хранилище сведений об инцидентах информационной безопасности с возможностью роботизации рутинных действий специалиста по информационной безопасности.

Подведем итог. Что же такое IRP-платформы, чем они полезны, как используются и внедряются? Системы IRP являются автоматизированными средствами реагирования на инциденты информационной безопасности, реализующие контрмеры для противодействия угрозам информационной безопасности в соответствии с заранее заданными сценариями реагирования. Сценарии реагирования называются playbooks или runbooks и представляют собой набор автоматизированных задач по детектированию угроз и аномалий в защищаемой инфраструктуре, реагированию и сдерживанию угроз в режиме реального времени. Сценарии реагирования действуют на основании настраиваемых правил и типов инцидентов, выполняя те или иные действия в зависимости от поступающих данных со средств защиты или информационных систем. Платформы IRP помогают проводить структурированное и журналируемое реагирование на инциденты информационной безопасности на основании правил и политик. По окончании реагирования на инцидент IRP-платформа поможет создать отчет об инциденте и предпринятых действиях по его устранению. Обобщая сказанное, можно сделать вывод, что система IRP – это платформа реагирования на инциденты кибербезопасности, предназначенная для защиты информации путем систематизации данных об инцидентах информационной безопасности и роботизации действий оператора-аналитика ИБ. Благодаря IRP-платформам команды реагирования на инциденты информационной безопасности могут существенно сэкономить время и усилия при расследовании инцидентов ИБ, что напрямую повышает операционную эффективность деятельности департаментов ИБ и SOC-Центров. Автоматизация и роботизация действий аналитика ИБ с помощью платформы IRP позволяют повысить производительность сотрудников департаментов информационной безопасности и Центров SOC.

Обзор рынка платформ реагирования на инциденты (IRP) в России

Тематика платформ реагирования на инциденты (Incident Response Platforms, или IRP) набрала популярность в последние несколько лет — что подтверждает экспертная оценка. В этой статье мы определим, что такое IRP, и посмотрим, какое предложение IRP существует на рынке на начале 2018 года.

Введение

Рост популярности IRP вызван как видимыми бизнесу атаками (WannaCry, Petya, большие DDoS-атаки на российские банковские и государственные структуры), так и постепенным уменьшением объема доступной на рынке труда экспертизе по ИБ.

Демографический кризис в сочетании с «клиповым» мышлением приводят к обмелению ранее обманчиво кажущегося безбрежным кадрового моря ИБ-талантов, и заставляет организации искать пути повышения КПД имеющегося персонала, а именно через разработку, внедрение и автоматизацию процессов ИБ, управления инцидентами и реагирования на инциденты, в частности.

Особую актуальность тематика автоматизации реагирования приобрела из-за точности и скорости процедур и процессов реагирования. Ведь именно в этот момент счет идет на секунды — организации стремятся снизить время реагирования (а значит, понесенный ущерб) до минимального значения.

Определение предметной области и рынка платформ реагирования на инциденты

Определения IRP в зависимости от источника существенно различаются, но в целом IRP — это класс технологий, направленных на автоматизацию и повышение эффективности процессов управления, реагирования и расследования инцидентов ИБ. Иногда поставщики называют IRP технологической основой для SOC — и с точки зрения рыночных практик с ними трудно спорить, ведь историческая основа для SOC SIEM потихоньку сходит с рынка, а понимание центральной роли log management (и концепции data lake в целом) на рынок еще не проникло в полной мере.

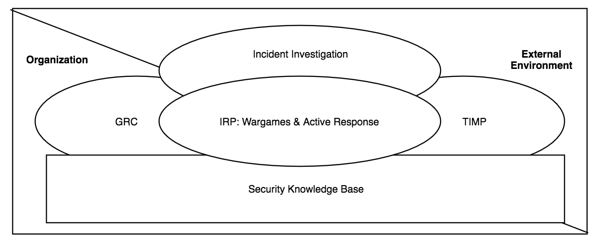

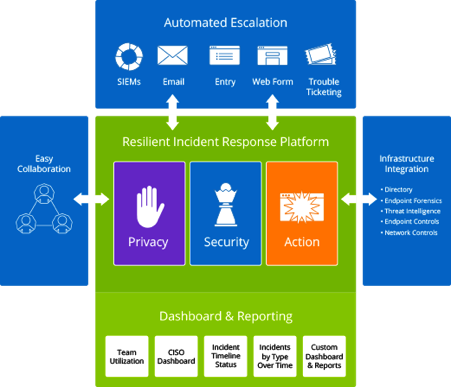

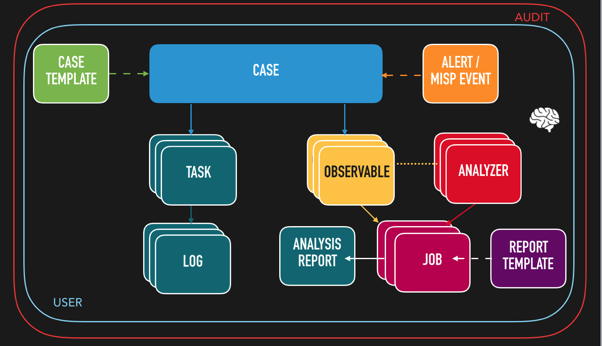

Определяющими характеристиками IRP являются наличие функций по автоматизации жизненного цикла управления инцидентами (Incidents management & investigations) и определенная база знаний (Security Knowledge Base), ценятся также функции проведения киберучений (Wargames), автоматического реагирования на инциденты определенного типа (Active Response) и интеграции с различными источниками данных об угрозах (например, платформами управления информацией об угрозах — Threat Intelligence Management Platforms), что позволяет определить IRP как пересечение четырех множеств на рисунке 2.

Рисунок 1. Модель IRP аналитического центра Anti-Malware.ru версии 1.0

Каждое из направлений IRP имеет свою специфику, например, автоматизация процессов ИБ (incident workflow management & orchestration) предназначена и имеет функции для поддержки достижения трех целей:

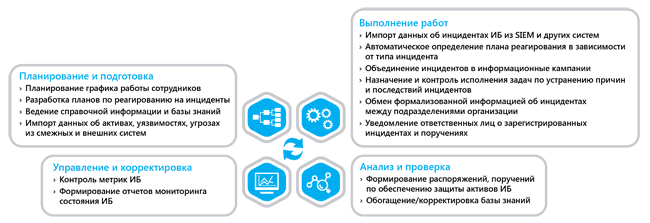

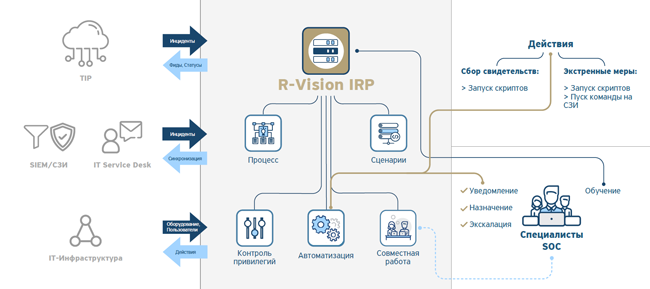

На рисунке 2 приведен пример функциональности IRP, что поддерживает процессы реагирования на инциденты ИБ:

Рисунок 2. Пример функциональности IRP, поддерживающей процессы реагирования на инциденты ИБ

Рынок IRP включает в себя российских и зарубежных поставщиков решений, а также возможно использовать различные Open-Source-решения.

Российские поставщики платформ реагирования на инциденты

Рынок IRP в России представлен в первую очередь российскими поставщиками. Особой специфики в российском рынке IRP автору не удалось найти, но локальные игроки традиционно ведут более гибкие продуктовые и ценовые политики.

Jet Signal

Одним из наиболее молодых игроков на рынке IRP стала компания «Инфосистемы Джет». Компания давно известна своей способностью создавать продукты ИБ — на ее счету Dozor Jet, Jet InView, «Тропа» и много других, и несмотря на выделение вендорского ИБ-бизнеса в компанию Solar Security в 2015, «Джет» продолжает создавать новые продукты ИБ.

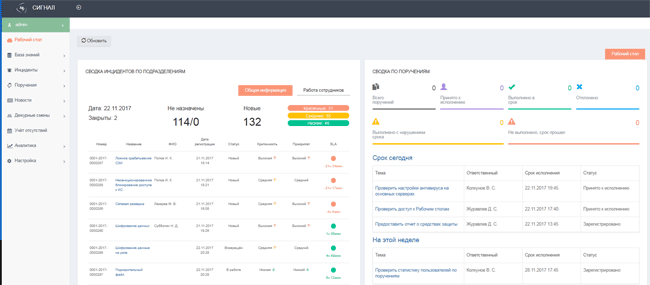

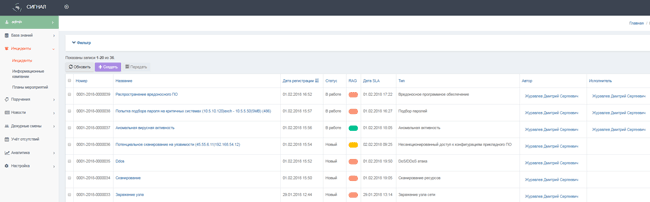

Вендор позиционирует Jet Signal как систему класса IRP — технологическую платформу для создания SOC, основные задачи которой — управление инцидентами ИБ на всех этапах жизненного цикла: сбор событий ИБ от подсистем ИБ, SIEM, неавтоматизированных источников, управление планами реагирования, автоматизация расследования, организация работы дежурных смен, ведение базы знаний, систематизация данных Threat Intelligence и т. д.

Достоинства:

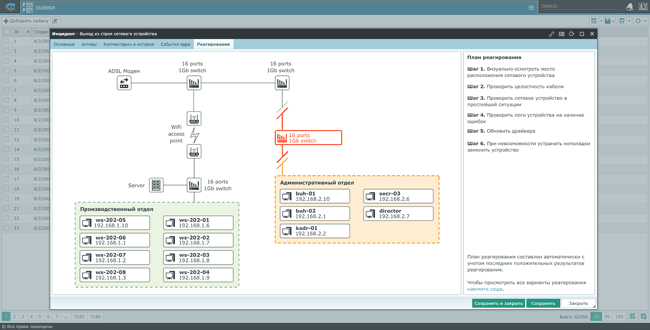

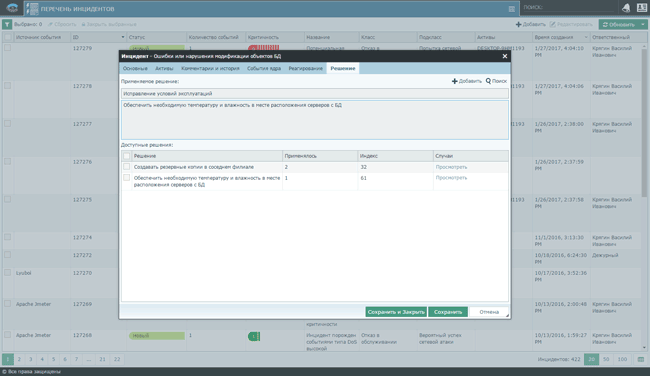

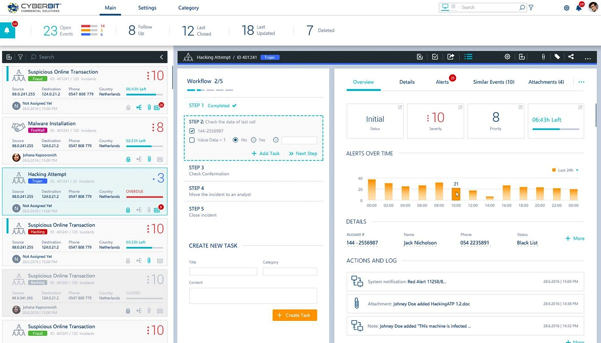

Рисунки 3, 4, 5. Возможности модулей Jet Signal и интерфейс Jet Signal

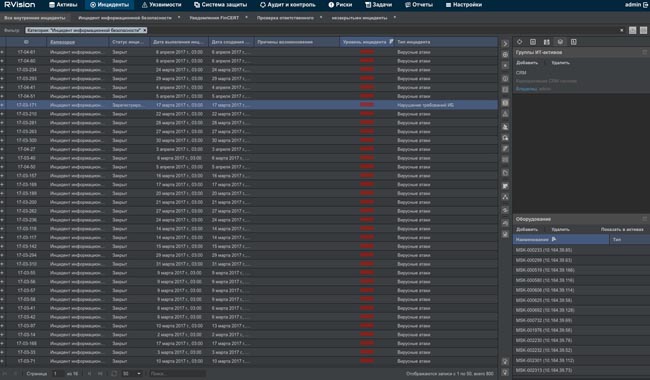

R-Vision Incident Response Platform

R-Vision IRP стал результатом развития R-Vision GRC в сторону автоматизации процессов мониторинга и реагирования на инциденты ИБ, поэтому в решении традиционно сильны компоненты работы с активами, а за счет длинного присутствия на рынке R-Vision GRC многие функции решения достигли промышленной зрелости и решение разворачивается из коробки — вендор готов проводить пилотные проекты для многих клиентов.

Однако стоит отметить, что любая кастомизация предполагает затраты с каждой из сторон, поэтому запросы на добавление функциональности решения определенно будут учтены, но могут быть не приняты вендором без дополнительной оплаты.

Достоинства:

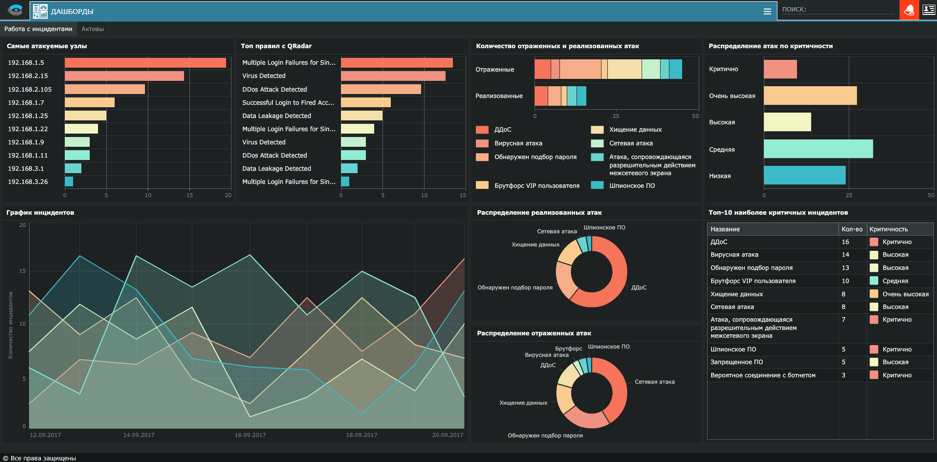

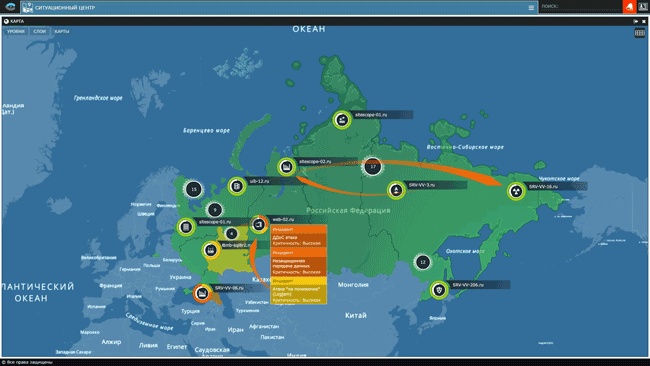

Рисунки 6, 7, 8, 9. Архитектура и интерфейс R-Vision IRP

Security Vision Incident Response Platform

Компания Security Vision работала над базовыми функциями IRP, когда аббревиатуры IRP не существовало на российском рынке, одни из первых автоматизировали жизненный цикл управления инцидентами на примере Сбербанка России, где решение находится в промышленной эксплуатации более 3 лет.

Для реагирования на инциденты (Active Response) решение использует автоматические планы реагирования и отдельное приложение «Агент реагирования», который является логическим продолжением и развитием собственной системы управления инцидентами ИБ (системы SGRC). База знаний накапливает знания и позволяет проводить автоматический анализ ранее случившихся инцидентов безопасности и помогает в принятии решений. Функции проведения киберучений (Security Awareness), используется для повышения осведомленности сотрудников компании об информационной безопасности. Агентная и безагентная интеграция с различными источниками данных с поддержкой более 2000 источников (форматы CSV, email, STIX, XML, JSON, и др.) Интеграция для получения фидов на примере IBM X-Force и GIB, GovCERT.

Достоинства:

Рисунки 10, 11, 12, 13. Интерфейс Security Vision IRP

Зарубежные поставщики платформ реагирования на инциденты

Несколько лет назад приобрести IRP от зарубежного игрока в России было непросто. Продвигая IRP, еще в 2014 году автор сталкивался как с малым интересом вендоров к России, так и с отсутствием у нас представительств и дистрибуторов. Приходилось выкручиваться с помощью ITSM\BPM-игроков, но с той поры стало легче — на рынок вышло 2 полноценных игрока.

При этом до конца неясно, появился ли у зарубежных игроков реальный интерес к рынку — их в стране всего два, в том числе ни одного представительства специализированной (pure play) IRP-компании. Сегмент представлен эксклюзивным дистрибутором CyberBit (IITD Group) и IBM, что ранее приобрела Resilient Systems.

CyberBit SOC 3D

Израильская компания CyberBit была основана в 2015 году для защиты корпоративных и критичных (АСУ ТП) инфраструктур от наиболее продвинутых угроз, возможно, ранее являясь внутренним подразделением израильского оборонного концерна Elbit (сейчас его дочерняя компания). Кроме IRP под названием CyberBit SOC 3D в портфеле решений компании возможно найти EDR, SCADA Security и даже решение класса Cyber Range, что предназначено для имитации корпоративной инфраструктуры при проведении упражнений RedTeam — BlueTeam.

Вендор декларирует наличие ключевых для IRP-решения функций автоматического реагирования на инциденты ИБ и управления и контроля обработки инцидентов и тикетов ИБ (подозрений на инциденты), но вынес функциональность киберучений в отдельное решение Cyber Range.

Вендор не разглашает своих клиентов, несколько неожиданно комбинируя на своем сайте клиентов с партнерами, поэтому при оценке решения желательно запросить истории успеха.

Достоинства:

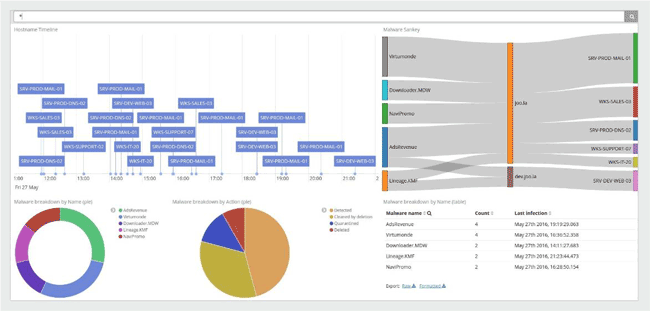

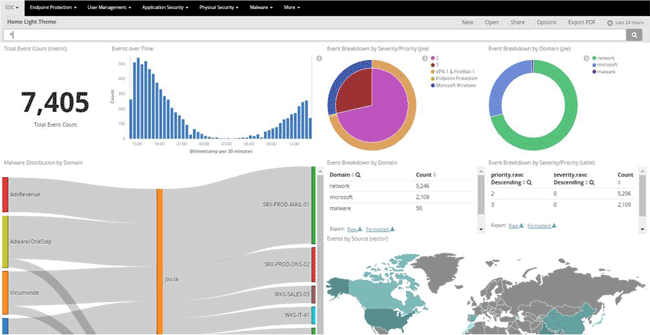

Рисунки 14, 15, 16. Интерфейс IRP-решения CyberBit SOC 3D

IBM Resilient Incident Response Platform (IRP)

В 2016 году известная своим широким портфелем ИБ-решений компания IBM приобрела самого известного IRP-вендора — Resilient Systems. Компания реализует, возможно, наиболее функционально полное на рынке решение, однако рыночные и открытие источники (например, нашумевший тендер в Пенсионном фонде России) свидетельствуют о соответствии цены функциональным возможностям. Видимо, цена не смущает действительно крупные организации — вендор заявляет о присутствии решения в 100 организациях из списка Fortune 500.

Достоинства IBM Resilient Incident Response Platform (IRP):

Рисунки 17, 18. Схемы работы IBM Resilient Incident Response Platform

Open-Source-платформы реагирования на инциденты

Бесплатные решения с открытым исходным кодом (Free Open Source Solutions, FOSS^ или открытые решения) набирают популярность в разных категориях — от операционных систем и виртуализации до прикладных задач безопасности. Ввиду разработки небольшими коллективами энтузиастов FOSS могут развиваться и решать определенные задачи ИБ даже более полно, чем традиционные коммерческие решения от забюрократизированных гигантов — например, тесно интегрируются с TIMP, нативно поддерживают.

Fast Incident Response (FIR)

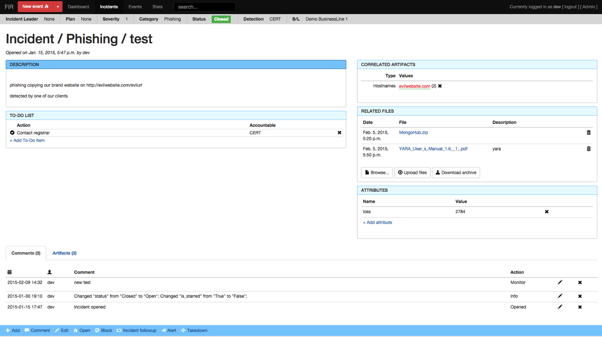

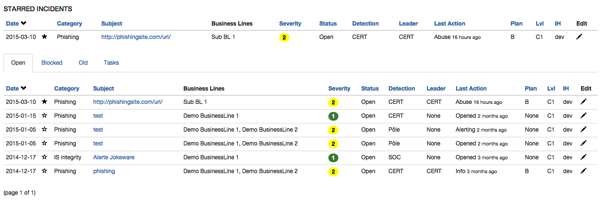

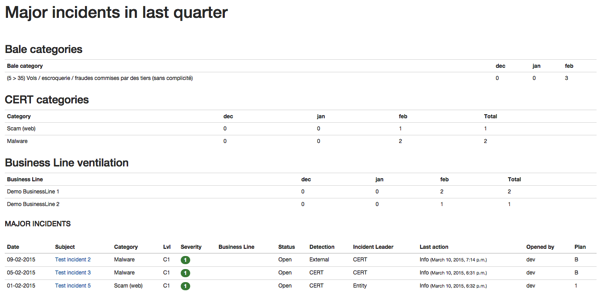

В 2014 году CERT Societe Generale (команда быстрого реагирования на инциденты ИБ глобальной банковской группы французского происхождения) выложила в открытый доступ платформу Fast Incident Response для учета и управления инцидентами ИБ.

FIR является наиболее функционально простым решением из решений обзора и даже может быть исключен из класса IRP по формальным основаниям. Фактически в решении реализованы лишь процессы управления инцидентами. Однако такой набор функциональности востребован многими организациями среднего размера, которые еще не осознали пользу от развитых процессов и технологий для оптимизации реагирования на инциденты. Вместе с этим в наличии и продвинутая функция — интеграция с TIMP YETI.

Открытые IRP-решения несколько концептуально противоречивы — IRP предназначены для повышения эффективности работы аналитиков, однако перед выбором открытого решения стоит определиться, кто из аналитиков (инженеров) будет поддерживать такое решение, неизбежно отвлекаясь тем самым от мониторинга угроз ИБ.

Достоинства:

Рисунки 19, 20, 21. Интерфейс платформы Fast Incident Response

The Hive

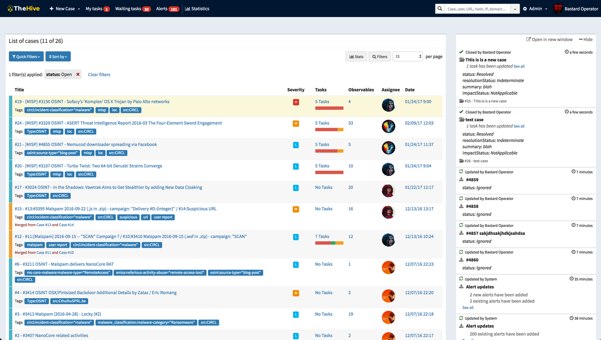

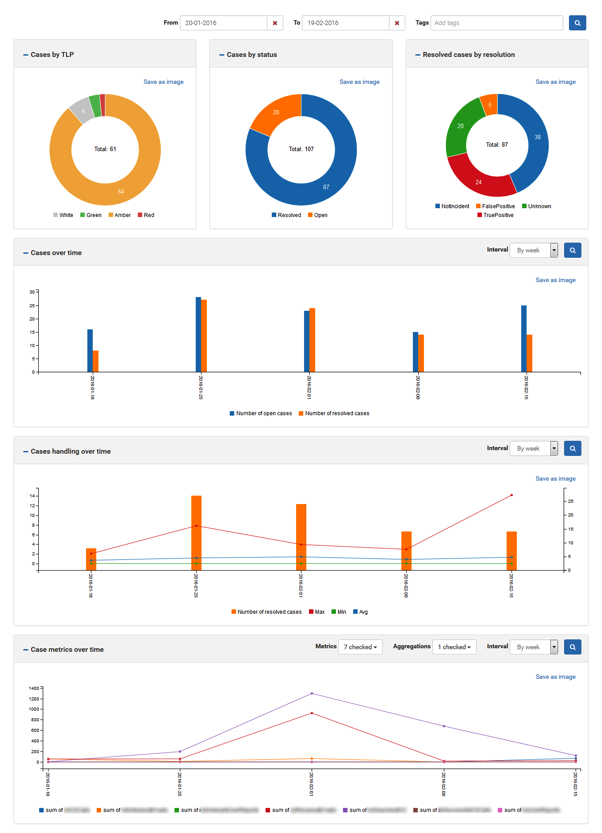

В 2016 году CERT Banque de France (команда быстрого реагирования на инциденты ИБ Центрального банка Франции) выложила в открытый доступ платформу The Hive для поддержки расследований инцидентов ИБ.

The Hive плотно интегрирована с целым рядом смежных решений для поддержки расследования инцидентов ИБ — платформой по управлению информацией об угрозах MISP, специализированным поисковиком Cortex и агрегатором информации об угрозах Hippocampe.

Рисунки 22, 23, 24. Платформа The Hive

Выводы

Сегодняшний рынок IRP находится еще в своем младенчестве — в России пока лишь десятки клиентов, кому тема интересна и кто готов за нее платить. Однако спрос в основном еще не квалифицирован, а решений мало, поэтому поставщики решений получают премиальную маржу, а развитие функциональности за счет такой маржи идет впечатляющими темпами.

Несмотря на молодость рынка на нем уже есть 7 решений с достаточной для выполнения базовых задач функциональностью. Российские поставщики решений обладают уникальными функциями (управление активами и сканирование сети, собственные агенты) либо лучшими функциями на уровне мировых конкурентов (киберучения), зарубежные пока только присматриваются к рынку, а открытые решения угрожают забрать рынок среднего бизнеса у коммерческих — они проще в использовании, разворачиваются быстрее, чем некоторые коммерческие, и не требуют закупки программного обеспечения или обоснования приобретения ПО не из реестра Минкомсвязи.

Отдельная тема — контентные базы и референсные библиотеки процессов из коробки. Архитектура и функциональные возможности решений во многом формируются стихийно, и даже мировые лидеры не в состоянии принести клиентам детальный стек проработанных процессов управления инцидентами — процессы «допиливаются» прямо на клиенте. Качественные процессные модели неминуемо станут конкурентным преимуществом для тех игроков, что будут в состоянии их разработать.

Коллектив Anti-Malware.ru выражает особую благодарность за помощь в подготовке данного материала коллегам:

Jet Signal

R-Vision

Security Vision

IRP (Incident Response Platform)

IRP(Incident Response Platform, «платформа реагирования на инциденты») — это вид программных продуктов, предназначенных для автоматизации реагирования на киберинциденты.

Использование IRP помогает службам информационной безопасности и SOC сэкономить время и ресурсы при столкновении с кибератаками, а также повысить эффективность сдерживания, расследования и ликвидации последствий инцидентов.

Как работает IRP

IRP позволяет записать в сценарии (их принято называть плейбуками, от англ. playbook — сборник готовых сценариев) последовательность стандартных действий при возникновении инцидента, чтобы в дальнейшем автоматически выполнять их на разных этапах реагирования на угрозы. Для разных типов инцидентов можно прописать разные сценарии.

Автоматизировать можно, например, следующие процедуры:

Дополнительные функции IRP

Кроме автоматизации различных этапов реагирования, IRP можно использовать и для управления безопасностью организации.

Взаимодействие IRP с другими защитными решениями

Системы IRP интегрируются с другими защитными решениями в инфраструктуре организации. В частности, платформа реагирования может самостоятельно получать информацию об инцидентах от SIEM, а также данные об актуальных угрозах от платформ Threat Intelligence.

Развитием концепции IRP являются решения класса SOAR (Security Orchestration, Automation and Response), нацеленные на двустороннее взаимодействие с другими защитными продуктами и внешними базами данных.

Публикации на схожие темы

Тест на интеллект для Threat Intelligence

Защита под ключ как сервис

Киберпалеонтология: звучит гордо, работается сложно

Анализ результатов эксплуатации сервиса MDR, H1 2019

Современный гипервизор как основа для «песочницы»

Ложные срабатывания: почему с ними надо бороться и как мы добились лучших показателей

Безопасность в одном окне: как оптимизировать реагирование с помощью IRP

Платформа автоматизации реагирования на инциденты в информационной безопасности — Incident Response Platform (IRP) — это относительно новый для нашего рынка инструмент, который позволяет автоматизировать процессы мониторинга и повысить эффективность реагирования на кибератаки. Ниже расскажем о том, как именно IRP помогает специалистам по ИБ и как её подключить.

Введение

Прогресс не стоит на месте, постоянно появляются новые инструменты, делающие бизнес-процессы проще, удобнее и быстрее. Вместе с этим значительно увеличивается объём обрабатываемых и передаваемых данных и усложняется ИТ-инфраструктура. Постоянно растущий объём ценной информации заставляет киберпреступников совершенствовать свой инструментарий и искать новые векторы атак, чтобы эффективно действовать против даже самых технологичных отраслей.

В таких условиях помимо оперативного выявления инцидента в информационной безопасности остро ощутим вопрос оперативного реагирования на него. Этот процесс, как и остальные в организации, также нужно упростить, оптимизировать и ускорить. Для этого есть несколько подходов. Первый заключается в создании и внедрении на предприятии чётких регламентов реагирования и ликвидации последствий киберинцидентов. Но такой вариант подойдет только небольшим компаниям, в которых нет огромной информационной инфраструктуры и большого количества эксплуатирующих подразделений. В этом случае регламентов будет достаточно для выстраивания эффективных процессов реагирования на инциденты в ИБ.

Второй подход помимо разработки и внедрения регламентирующей документации предусматривает автоматизацию и маршрутизацию рутинных задач для того, чтобы организовать эффективное управление жизненным циклом инцидента. Этот вариант подходит для крупных компаний с развитой инфраструктурой, множеством подразделений и большим штатом.

Как автоматизировать процесс?

На сегодня одни из наиболее оптимальных инструментов автоматизации — решения класса Incident Response Platform (IRP). Такая платформа позволяет оперативно реагировать на любые инциденты, происходящие в инфраструктуре, локализовать и обогащать сведения о них дополнительной информацией (например, данными с подключённых СЗИ). В итоге это обеспечивает эффективную работу и координацию служб вовлечённых в процесс реагирования на инцидент в ИБ (ИБ, ИТ, иные эксплуатирующие подразделения) в режиме «единого окна».

Функциональные возможности IRP позволяют:

Автоматизация реагирования происходит за счёт преднастроенных сценариев (playbook) и скриптов. В плейбуках отображаются последовательность действий, контроль их исполнения, а также перечень вовлечённых в процесс реагирования подразделений, пользователей и систем. Процесс автоматизирован и запускается при возникновении соответствующего инцидента, то есть можно без малейших проволочек подключить к процессу реагирования все необходимые подразделения. В свою очередь скрипты автоматизации позволяют совершать определённые (необходимые для реагирования) действия на хостах, подверженных атаке злоумышленников.

Как известно, контроль инфраструктуры невозможен без инвентаризации активов, а также обнаружения нелегитимно установленного ПО и актуальных уязвимостей. IRP может стать своеобразной мастер-системой, в которой собираются и хранятся сведения об ИТ-активах компании. Более того, данная информация помимо хранения и учёта будет использоваться в качестве источника обогащения инцидента в процессе реагирования.

Варианты реализации IRP

Мы в Solar JSOC используем R-Vision IRP и в настоящее время предоставляем платформу уже действующим клиентам по облачной и гибридной моделям. Таким образом, заметно расширяются возможности SOC в части оперативного реагирования на инциденты в ИБ.

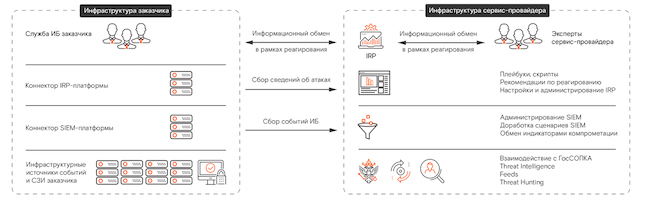

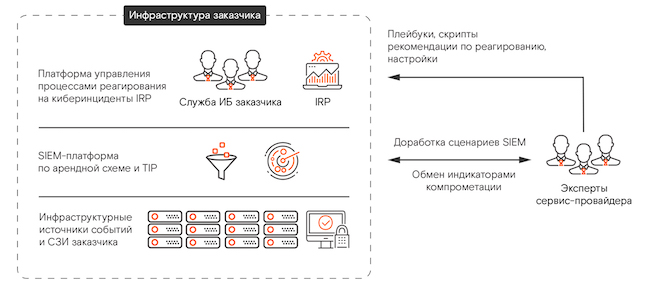

Облачный вариант подключения предусматривает размещение на площадке заказчика коллекторов платформы, которые обеспечивают сбор и передачу (по защищённому каналу) данных с источников на сервер IRP, расположенный в защищённом облаке Solar JSOC. Взаимодействие эксплуатирующих команд заказчика и сервис-провайдера осуществляется через интерфейс системы.

Таким образом, заказчик получает готовый инструмент для управления инцидентами с возможностью сквозного контроля за действиями как сервис-провайдера, так и внутренней ИБ-службы. Появляется возможность видеть в реальном времени необходимые этапы реагирования с распределением ролей ответственных, статусы и сроки выполнения каждого из этапов.

Рисунок 1. Облачный вариант подключения IRP

Основным плюсом такого подхода является существенное сокращение финансовых затрат, так как компании-заказчику не нужно содержать специалистов службы поддержки IRP, выделять дополнительные системные мощности, а также приобретать лицензии.

Гибридный вариант подключения предусматривает размещение компонентов платформы непосредственно в инфраструктуре заказчика. В этом случае взаимодействие с сервис-провайдером (при необходимости его привлечения) осуществляется в рамках построенной интеграции, а также в формате услуг консалтинга.

Рисунок 2. Гибридный вариант подключения IRP

Преимущество такого подхода — локальное хранение данных об активах и отсутствие необходимости передачи этих данных за пределы организации.

Зачем нужен сервис-провайдер?

В первую очередь нужно понимать, что Incident Response Platform на большой инфраструктуре и собственными силами — это долго и дорого, а результат — не всегда качественный. IRP-система нуждается в большом внимании с стороны поддерживающих и эксплуатирующих подразделений, её правильное проектирование, эксплуатация и сопровождение требуют значительной профильной экспертизы. В свою очередь, специалистов, способных закрыть эти потребности, на рынке крайне мало, а их услуги весьма дороги. Поэтому логичнее всего выглядят варианты привлечения сервис-провайдера с последующим обучением собственных сотрудников и постепенной передачей компетенций.

Выводы

Чтобы эффективно противостоять киберпреступникам любой квалификации, ИБ-специалисты должны иметь оперативный доступ к данным о состоянии всей инфраструктуры и обо всех инцидентах, зафиксированных в ней. Платформа реагирования на инциденты (IRP) позволяет автоматизировать контроль над жизненным циклом инцидента, предоставив специалистам всю необходимую информацию в режиме одного окна. Это особенно актуально, если речь идёт о разветвлённой инфраструктуре со множеством филиалов.

Самый простой вариант получить услугу — обратиться к сервис-провайдеру. Для подключения к IRP на площадке компании установят коллекторы, которые будут собирать и передавать данные с источников на сервер IRP, расположенный в облаке провайдера. Естественно, все данные передаются по защищённым каналам связи. Специалисты сервис-провайдера отвечают за администрирование платформы, а ИБ-служба заказчика получает готовый инструмент, на котором видит всё, что происходит в инфраструктуре. Через IRP штатные безопасники также смогут контролировать действия сервис-провайдера.

Если же использование облачных решений в компании исключено, то IRP может быть установлена непосредственно в инфраструктуре заказчика, а эксперты сервис-провайдера предоставят свои экспертные навыки в настройке платформы, написании плейбуков, скриптов и т. п. Правда, тогда компании придётся заплатить за лицензии и внедрение IRP.