Безопасность канального уровня

Материал из Xgu.ru

|

| Данная страница находится в разработке. Эта страница ещё не закончена. Информация, представленная здесь, может оказаться неполной или неверной. |

Если вы считаете, что её стоило бы доработать как можно быстрее, пожалуйста, скажите об этом.

Короткий URL: l2security Автор: Наташа Самойленко

Эта страница посвящена обзору различных способов и средств обеспечения безопасности работы сети на канальном уровне.

Содержание

[править] Введение

Безопасность канального уровня можно считать синонимом безопасности локальной сети. Как правило, атаки на канальном уровне предполагают, что атакующий находится в локальной сети, либо есть некий посредник, который умышленно или неумышленно помогает выполнению атак.

Задача атакующего получить доступ к определенным ресурсам, информации или, как минимум, нарушить нормальную работу сети.

Опасность проблем в безопасности на канальном уровне заключается в том, что взломав сеть на канальном уровне, атакующий может перешагнуть через средства защиты на более высоких уровнях.

Например, в сети настроены ACL на сетевых устройствах или файрвол для разграничения доступа пользователей к ресурсам в сети. Но, например, выполняя подмену IP-адреса в пакете, атакующий свободно проходит через настроенные правила, так как он выглядит как легитимный пользователь.

Как правило, атаки выполняются в комплексе, а не по одной. Удачное выполнение атаки может быть не целью, а средством получить что-то большее.

Например, атака ARP-spoofing позволяет атакующему перехватывать весь трафик между интересующим ресурсом и каким-то пользователем (или подменять его). Однако, выполнить эту атаку можно только в пределах широковещательного сегмента сети. Если в сети присутствует коммутатор Cisco с настройками по умолчанию, то можно поднять тегированный канал между компьютером атакующего и коммутатором и получить таким образом доступ к другим широковещательным сегментам сети. В таком случае выполнить ARP-spoofing можно в каждом из доступных сегментов.

[править] Атаки на канальном уровне сети

В зависимости от результата, который будет получен, атаки можно разделить на такие несколько типов (выделенные типы атак не охватывают все возможные атаки):

Не все протоколы, которые будут рассматриваться, относятся к канальному уровню. Однако, именно особенности работы этих протоколов на канальном уровне, дают возможность манипулировать этими протоколами. Поэтому часто соответствующие атаки и средства защиты относят к канальному уровню сети.

Распространенные атаки канального уровня:

[править] Тестирование безопасности сетевых протоколов с помощью различных сетевых утилит

Существует множество различных утилит, которые позволяют выполнять атаки на сеть. Некоторые позволяют моделировать только определенные атаки, другие — генерировать любой пакет.

Рассматриваются такие аспекты использования сетевых утилит:

Как правило, когда функция безопасности применяется одна, то редко возникают какие-то проблемы. Достаточно просто настроить её и проверить корректность работы. Гораздо сложнее настроить согласованную работу нескольких средств защиты, оставив при этом сеть работоспособной.

После настройки функций безопасности обязательно необходимо проверить корректность её работы. Во-первых, потому что бывают случаи, когда функция работает не совсем так, как было заявлено производителем оборудования или не совсем так как хотелось бы. Во-вторых, потому что функции влияют друг на друга и добавление новой функции может привести к изменениям в поведении другой функции.

Помимо тестирования функций безопасности утилиты могут использоваться для проверки уязвимости некоторых настроек сетевых устройств и хостов.

Например, на многих коммутаторах Cisco используются такие настройки по умолчанию, которые позволяют выполнить ряд атак и получить несанкционированный доступ к сети или вывести из строя сетевые устройства.

Использование утилит в данном случае демонстрирует простоту взлома сети и уязвимость таких настроек коммутаторов.

Некоторые атаки, которые можно выполнять с помощью утилит, могут вызвать отказ в обслуживании. Поэтому их следует применять очень осторожно в рабочей сети.

[править] Yersinia

Yersinia — сетевая утилита, позволяющая эксплуатировать недостатки ряда протоколов, использующихся активным сетевым оборудованием и стандартных сетевых протоколов, использующихся в сети.

В настоящий момент возможны атаки на:

[править] Scapy

Scapy — сетевая утилита написанная на языке Python, которая позволяет посылать, просматривать и анализировать сетевые пакеты. В отличии от многих других утилит, утилита Scapy не ограничена перечнем каких-то протоколов, пакеты которых она может генерировать. Фактически, она позволяет создавать любые пакеты и комбинировать атаки различных типов.

[править] Роль коммутаторов в безопасности канального уровня

В современных локальных сетях обмен информацией, как правило, предполагает передачу данных через коммутатор.

Поэтому сам коммутатор и протоколы, которые используют коммутаторы могут быть целью атак. Более того, некоторые настройки коммутаторов (как правило, это настройки по умолчанию) позволяют выполнить ряд атак и получить несанкционированный доступ к сети или вывести из строя сетевые устройства.

Однако, коммутатор может быть и достаточно мощным средством защиты. Так как через него происходит всё взаимодействие в сети, то логично контролировать это на нем.

Конечно использование коммутатора как средства защиты предполагает, что используется не простейший коммутатор 2го уровня, а коммутатор с соответствующими функциями для обеспечения безопасности.

[править] Безопасность протоколов, которые используют коммутаторы

[править] Spanning Tree Protocol (STP)

[править] 802.1Q (VLAN)

[править] Link Layer Discovery Protocol (LLDP)

[править] Безопасность проприетарных протоколов Cisco

[править] Cisco Discovery Protocol (CDP)

[править] VLAN Trunking Protocol (VTP)

[править] Dynamic Trunking Protocol (DTP)

[править] Hot Standby Router Protocol (HSRP)

[править] Функции коммутаторов для обеспечения безопасности работы сети на канальном уровне

| Функция коммутатора | От каких атак защищает |

|---|---|

| Port security | Переполнение таблицы коммутации, несанкционированная смена MAC-адреса |

| DHCP Snooping | Подмена DHCP-сервера в сети, DHCP starvation |

| Dynamic ARP Inspection | ARP-spoofing |

| IP Source Guard | IP-spoofing |

[править] Port security

Port security — функция коммутатора, позволяющая указать MAC-адреса хостов, которым разрешено передавать данные через порт. После этого порт не передает пакеты, если MAC-адрес отправителя не указан как разрешенный. Кроме того, можно указывать не конкретные MAC-адреса, разрешенные на порту коммутатора, а ограничить количество MAC-адресов, которым разрешено передавать трафик через порт.

Используется для предотвращения:

[править] DHCP Snooping

DHCP snooping — функция коммутатора, предназначенная для защиты от атак с использованием протокола DHCP. Например, атаки с подменой DHCP-сервера в сети или атаки DHCP starvation, которая заставляет DHCP-сервер выдать все существующие на сервере адреса злоумышленнику.

DHCP snooping регулирует только сообщения DHCP и не может повлиять напрямую на трафик пользователей или другие протоколы. Некоторые функции коммутаторов, не имеющие непосредственного отношения к DHCP, могут выполнять проверки на основании таблицы привязок DHCP snooping (DHCP snooping binding database). В их числе:

[править] Dynamic ARP Inspection (Protection)

Dynamic ARP Inspection (Protection) — функция коммутатора, предназначенная для защиты от атак с использованием протокола ARP. Например, атаки ARP-spoofing, позволяющей перехватывать трафик между узлами, которые расположены в пределах одного широковещательного домена.

Dynamic ARP Inspection (Protection) регулирует только сообщения протокола ARP и не может повлиять напрямую на трафик пользователей или другие протоколы.

[править] IP Source Guard

IP Source Guard (Dynamic IP Lockdown) — функция коммутатора, которая ограничивает IP-трафик на интерфейсах 2го уровня, фильтруя трафик на основании таблицы привязок DHCP snooping и статических соответствий. Функция используется для борьбы с IP-spoofingом.

Технологии безопасности сети на 2-ом уровне OSI. Часть 1

Казалось бы, получив доступ во внутреннюю сеть, злоумышленник может относительно беспрепятственно исследовать соседние узлы, собирать передаваемую информацию и в общем уже все потеряно.

Тем не менее при корректном подходе к контролю уровня доступа можно существенно осложнить упомянутые процедуры. При этом грамотно подготовленная сетевая инфраструктура, заметив зловредную аномалию, об этом своевременно сообщит, что поможет снизить ущерб.

Под катом перечень механизмов, которые помогут выполнить данную функцию.

Хотелось бы привести общую выжимку без лишних Вики-обоснований, но с описанием вариаций конфигурации, тем не менее иногда отступаю в ликбез, что бы стороннему читателю статья показалась более дружелюбной.

Статья выходила объемной, и, по-моему, слишком большие статьи не читаются, а складываются в долгий ящик с мыслью «как-нибудь осилю». Поэтому материал пришлось разделить, и при должном успехе составлю вторую часть с менее распространенными (по крайней мере у нас) технологиями.

Предполагаю, что данный вендор самый процентуально распространенный, да и самый информационно богатый, и вызывает бОльшую заинтересованность у начинающих изучать подобные темы.

Тем не менее, уверен, что после усвоения каждой конкретной технологии на циске, корректно составить конфигурацию у другого вендора не составит труда, если у Вас есть 30 мин. и обычный User Guide.

Считаю, что информация не дублирует уже существующую на хабре, хотя что-то похожее можно встретить тут и тут.

Port Security

Описание

Технология предназначена для контроля подключенных к коммутатору устройств и предотвращения аномалий или атак, нацеленных на переполнения таблицы MAC-адресов (CAM table overflow).

С помощью Port Security устанавливается максимальное количество MAC адресов на конкретный свитчпорт (сетевой порт, оперирующий на 2-ом уровне OSI) или VLAN, и контролируется доступ по заданным MAC-адресам.

Способы работы с MAC-адресами:

Действия в случае превышения полномочий:

Конфигурация

Port-Security может быть активирован только, если тип свитчпорта явно задан (т.е. или Access, или Trunk). Если порт динамический (что уже неправильно), Port-Security на нем включить не получиться.

Access порты

Технология задается посредством команды switchport port-security… в режиме конфигурации конкретного интерфейса, доступные опции:

В результате все выглядит примерно так:

— Если хотим разрешить неизвестно какие маки, лимитируя их количество 5-ю, ставим максимум на 5 и не задаем ничего статически. Опционально указываем время жизни.

— Если известно, что за устройство стоит на втором конце провода и больше ничего там не будет и быть не должно — максимум=1, адрес прописываем статически.

— Если ждем нового работника с новым ПК или лень узнавать MAC-адрес, ставим Sticky, после подключения перепроверяем.

Trunk порты

Проверка

Не прибегая к show run информация касательно Port-Security может быть найдена:

Команда проводит проверку актуальной информации о таблице MAC-адрессов. Например, нынешнее количество записей в таблице для конкретного VLAN’a и объем доступных записей проверяется посредством show mac address-table count vlan :

DHCP snooping

Описание

Технология предотвращает использование не авторизированного DHCP сервера в сети, что позволяет например произвести атаку человек-посередине (man-in-the-middle, MITM). Еще защищает сеть от атак на истощение DHCP (DHCP starvation/exauction), которая имхо не особо актуальна.

Технология следит за DHCP коммуникацией в сети, которая (в основном) состоит из четырех пакетов:

Очень немаловажно, что после активации DHCP snooping, коммутатор начинает следить за DHCP коммуникацией в сети и отождествлять выданные IP адреса с MAC-адресами запрашивающих устройств, складируя данную информацию в таблицу DHCP snooping binding.

Конфигурация

Под доверенным интерфейсом вводится команда ip dhcp snooping trust :

Для предотвращения DHCP starvation под не доверенными интерфейсами указывается частота получаемых клиентских запросов с помощью ip dhcp snooping limit rate :

Важно не занизить данную характеристику, чтобы не порезать валидный трафик. Циска советует использовать число «10».

После этого указываем конкретный VLAN для работы DHCP snooping’a и включаем непосредственно саму технологию командой без опций:

Проверка

Dynamic ARP inspection

Описание

Технология предназначена для предотвращения ARP spoofing/poisoning атак, которая является базовым способом организации перехвата трафика (опять же атака человек-посередине/MITM), находясь в одном широковещательном домене с жертвой.

Конфигурация

Что бы эффективно предотвратить ARP spoofing, коммутатор должен иметь информацию о связке MAC-адрес/IP-адрес. Как упоминалось выше, данная информация хранится в таблице DHCP snooping. По этому корректная конфигурация эти две технологии практически всегда использует вместе.

При совместном использовании с DHCP snooping, технология активируется в режиме глобальной конфигурации командой:

После этого в данном VLAN’е будет разрешен трафик только тех устройств, которые фигурируют в таблице DHCP snooping.

В случае, если устройства НЕ используют DHCP, необходимо проводить дополнительные меры. ARP inspection позволяет использовать статические записи. Для этого создаются списки доступа ARP, создается который из режима глобальной конфигурации командой:

Синтаксис отдельной записи ниже:

помимо указания единичного MAC-адреса, в arp access-list’е можно указать диапазон. И это делается посредством !обратных ARP! масок:

Под таким arp access-list’ом указываются все необходимые статические записи. Далее технология активируется не как прежде, а с опцией filter:

Отдельный интерфейс(ы) можно пометить как доверенные. На этих интерфейсах ARP inspection проводиться не будет:

Практически всегда доверенными устанавливаются Trunk порты (главное об этом не забыть перед активированием всего механизма). Но в этом случае важно поднять установленный по умолчанию лимит ARP сообщений — он равен 15, и может быть слишком узким, особенно для транка. Советую поставить 100-ку:

Опционально можно добавить дополнительные проверки на соответствие MAC адресов в заголовках ARP и Ethernet. Делается это командой ip arp inspection validate :

Функционал по каждой опции отдельно можно прочитать тут.

Проверка

Проверить статус технологии, включена ли, использует ли список доступа, статус проверки дополнительных опций и т.п. информацию:

Полезные опции у предыдущей команды (добавить в конце строки) — statistics (показывает счетчики дропов и т.п.) и interfaces (доверенные интерфейсы, лимиты ARP сообщений).

Source Guard

Описание

В случае, если нет нужды проверять всю подсеть по ARP inspection, но хотелось бы защитить от подобных угроз пару-тройку узлов, можно использовать Source Guard. На практике их функционал дублирует друг друга, хотя и есть нюансы.

Технология привязывает заданные IP-MAC к конкретному физическому интерфейсу. В результате тоже предотвращает ARP спуфинг, а также один узел сети не сможет отправить трафик от имени другого, подменив IP и MAC адреса источника (в случае ARP inspection это возможно, хотя и не является критичным).

Конфигурация

Source Guard тоже использует таблицу DHCP snooping. Она содержит не только связку IP-MAC, но и еще интерфейс, за которым находится конкретный узел.

Если узлы опять же не используют DHCP, в режиме глобальной конфигурации создается мануальная запись:

Source Guard активируется непосредственно на интерфейсе:

Проверка

Проверка записей, которые использует технология, проводится командой:

show ip source binding

Что полезно, команда выводит как мануальные записи, так и взятые из таблицы DHCP snooping.

Список интерфейсов, на которых Source Guard активирован, выводится командой:

show ip verify source

Настройка IP Source Guard на коммутаторах QSW-4600/6200/6510

IP Source Guard это механизм коммутатора, который ограничивает прохождение трафика через интерфейс коммутатора, если он не входит в таблицу привязок DHCP Snoping или не указан статически.

Для понимания, если у Вас настроен IP Source Guard то ПК не сможет взаимодействовать с сетью пока он не получит адрес по DHCP или его IP+MAC адрес не будет включен в статическую таблицу.

Настраивается IP Source Guard следующим образом

1) Нам необходимо настроить DHCP Snoping

Для этого в режиме конфигурации необходимо включить DHCP Snoping и указать доверенный интерфейс для DHCP Snooping trust

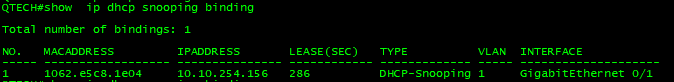

После чего необходимо проверить работу DHCP Snooping, заполняется ли табличка соответствия. Сделать это можно введя команду.

Если все работает, то можно приступать непосредственно к настройке IP Source Guard. Иначе трафик проходящий через коммутатор в выбранных портах будет заблокирован.

IP Source Guard, настраивается на порту коммутатора. Имеет два режима работы.

IP Source Guard может применяться как на access порты к абонентам, так и на trunk.

Но при использовании на Trunk порту может возникнуть ситуация, при которой, на части Vlan будет требоваться контролировать IP+MAC источника, а на части нет.

Для этой ситуации есть возможность сделать исключение из контролируемых VLAN. Делается это следующей командой.

Настройка IP Source Guard на коммутаторах QSW-2850/3470/4610

IP Source Guard это механизм коммутатора, который ограничивает прохождение трафика через интерфейс коммутатора, если он не входит в таблицу привязок DHCP Snoping или не указан статически.

Для понимания, если у Вас настроен IP Source Guard то ПК не сможет взаимодействовать с сетью пока он не получит адрес по DHCP или его IP+MAC адрес не будет включен в статическую таблицу.

Настраивается IP Source Guard следующим образом

1) Нам необходимо настроить DHCP Snoping

Для этого в режиме конфигурации необходимо включить DHCP Snoping и указать доверенный интерфейс для DHCP Snooping trust

После чего необходимо проверить работу DHCP Snooping, заполняется ли табличка соответствия. Сделать это можно введя команду.

Если все работает, то можно приступать непосредственно к настройке IP Source Guard. Иначе трафик проходящий через коммутатор в выбранных портах будет заблокирован.

IP Source Guard может применяться как на access порты к абонентам, так и на trunk.

Но при использовании на Trunk порту может возникнуть ситуация, при которой, на части Vlan будет требоваться использовать IP Soure Guard, а на части нет.

Для этого в команде на порту необходимо перечислить все Vlan на которых IP Source Guard должен работать

Так же, в случае когда за контролируемым портом есть хост статическим IP, бывает необходимо задать его вручную. Делается это следующей командой.

Catalyst 6500 Release 12.2SY Software Configuration Guide

Book Title

Catalyst 6500 Release 12.2SY Software Configuration Guide

Chapter Title

View with Adobe Reader on a variety of devices

Results

Chapter: IP Source Guard

IP Source Guard

Note ●

Tip For additional information about Cisco Catalyst 6500 Series Switches (including configuration examples and troubleshooting information), see the documents listed on this page:

Prerequisites for IP Source Guard

Restrictions for IP Source Guard

Because the IP source guard feature is supported only in hardware, IP source guard is not applied if there are insufficient hardware resources available. These hardware resources are shared by various other ACL features that are configured on the system. The following restrictions apply to IP source guard:

Information About IP Source Guard

Overview of IP Source Guard

IP source guard provides source IP address filtering on a Layer 2 port to prevent a malicious host from impersonating a legitimate host by assuming the legitimate host’s IP address. The feature uses dynamic DHCP snooping and static IP source binding to match IP addresses to hosts on untrusted Layer 2 access ports.

Initially, all IP traffic on the protected port is blocked except for DHCP packets. After a client receives an IP address from the DHCP server, or after static IP source binding is configured by the administrator, all traffic with that IP source address is permitted from that client. Traffic from other hosts is denied. This filtering limits a host’s ability to attack the network by claiming a neighbor host’s IP address. IP source guard is a port-based feature that automatically creates an implicit port access control list (PACL).

IP Source Guard Interaction with VLAN-Based Features

Use the access-group mode command to specify how IP source guard interacts with VLAN-based features (such as VACL and Cisco IOS ACL and RACL).

In prefer port mode, if IP source guard is configured on an interface, IP source guard overrides other VLAN-based features. If IP source guard is not configured on the interface, other VLAN-based features are merged in the ingress direction and applied on the interface.

In merge mode, IP source guard and VLAN-based features are merged in the ingress direction and applied on the interface. This is the default access-group mode.

Channel Ports

IP source guard is supported on Layer 2 port-channel interfaces but not on the port members. When IP source guard is applied to a Layer 2 port-channel channel interface, it is applied to all the member ports in the EtherChannel.

Layer 2 and Layer 3 Port Conversion

When an IP source guard policy is configured on a Layer 2 port, if the port is reconfigured as a Layer 3 port, the IP source guard policy no longer functions but is still present in the configuration. If the port is reconfigured as a Layer 2 port, the IP source guard policy becomes effective again.

IP Source Guard and Voice VLAN

IP source guard is supported on a Layer 2 port that belongs to a voice VLAN. For IP source guard to be active on the voice VLAN, DHCP snooping must be enabled on the voice VLAN. In merge mode, the IP source guard feature is merged with VACL and Cisco IOS ACL configured on the access VLAN.

IP Source Guard and Web-Based Authentication

You can configure IP source guard and web-based authentication (see Chapter 81, “Web-Based Authentication”) on the same interface. Other VLAN-based features are not supported when IP Source Guard and web-based authentication are combined.

Default Settings for IP Source Guard

How to Configure IP Source Guard

To enable IP source guard, perform this task:

Enables DHCP snooping globally.

Enables DHCP snooping on your VLANs.

Selects the interface to be configured.

Use the no keyword to configure the interface as untrusted.

Enables IP source guard, source IP address filtering on the port. The following are the command parameters:

Returns to global configuration mode.

(Optional) Configures a static IP binding on the port.

Exits configuration mode.

Verifies the configuration.

Note The static IP source binding can only be configured on a Layer 2 port. If you enter the ip source binding vlan interface command on a Layer 3 port, you receive this error message:

Static IP source binding can only be configured on switch port.

The no keyword deletes the corresponding IP source binding entry. This command requires an exact match of all the required parameters in order for the deletion to be successful.

This example shows how to enable per-Layer 2 port IP source guard on VLANs 10 through 20:

The output shows that there is one valid DHCP binding to VLAN 10.

This example shows how to configure an interface to use prefer port mode:

Router# configure terminal Router(config)# interface gigabitethernet 6/1 Router(config-if)# access-group mode prefer port

This example shows how to configure an interface to use merge mode:

Router# configure terminal Router(config)# interface gigabitEthernet 6/1 Router(config-if)# access-group mode merge

Displaying IP Source Guard PACL Information

To display IP source guard PACL information for all interfaces on a switch, perform this task:

Displays IP source guard PACL information for all interfaces on a switch or for a specified interface.

This example shows that DHCP snooping is enabled on VLAN 10 through 20, interface fa6/1 is configured for IP filtering, and there is an existing IP address binding 10.0.01 on VLAN 10:

Note

This example shows the displayed PACL information for a trusted port:

This example shows the displayed PACL information for a port in a VLAN not configured for DHCP snooping:

This example shows the displayed PACL information for a port with multiple bindings configured for an IP/MAC filtering:

This example shows the displayed PACL information for a port configured for IP/MAC filtering but not for port security:

Note

This example shows an error message when you enter the show ip verify source command on a port that does not have an IP source filter mode configured:

Router# show ip verify source interface fa6/6 IP Source Guard is not configured on the interface fa6/6.

This example shows how to display all interfaces on the switch that have IP source guard enabled:

Displaying IP Source Binding Information

To display all IP source bindings configured on all interfaces on a switch, perform this task:

Displays IP source bindings using the optional specified display filters.

The dhcp-snooping filter displays all VLANs on the interface that have DHCP snooping enabled.

This example shows how to display all IP source bindings configured on all interfaces on the switch.

Table 76-1 describes the fields in the show ip source binding command output.

Table 76-1 show ip source binding Command Output

Client hardware MAC address

Client IP address assigned from the DHCP server

IP address lease time

Binding type; static bindings configured from CLI to dynamic binding learned from DHCP snooping

VLAN number of the client interface

Interface that connects to the DHCP client host

Tip For additional information about Cisco Catalyst 6500 Series Switches (including configuration examples and troubleshooting information), see the documents listed on this page: