Сброс пароля и базовая настройка Cisco 1941

Бывает так, что приходится сталкиваться с задачами, к решению которых ты вроде бы и не готов, а получить результат надо здесь и сейчас. Знакомо, да? Добро пожаловать в мир восточноевропейского менеджмента с соответствующей культурой управления.

Итак, допустим, ты представитель местечкового провайдера, уже знающий, как настроить какой-нибудь ASUS, но волею судьбы ещё не получивший сертификат CCNA. Рядом с тобой стоит местный админ, тоже без сертификата, глазами молящий ничего не «сбрасывать в ноль», ибо «всё работает, я просто не знаю пароль, только вы никому не говорите».

Подобные ситуации не редкость в наше ковидном мире, когда отделы со своей инфраструктурой тасуюся ежеквартально, директора направлений таинственно исчезают, а очередной управленец, дабы продемонстрировать собственную эффективность, ссорится с единственным цискарём в округе и заключает договора обслуживания при помощи сайта объявлений.

Проведём же вместе сеанс чёрной айтишной магии с последующим её разоблачением. А именно : сбросим пароль, настроим интерфейсы (локальный и внешний), соединим эти сети маршрутами и трансляцией адресов и прикроем(нет) фаерволом. Кирпич с фирменным шильдиком волшебным образом превратится в полезное сетевое устройство.

Устройство и нужные нам интерфейсы

Вот она, наша девочка. Как опытные ребята, подходим с правильной стороны:

По нынешним временам COM-порт есть далеко не в каждом ноуте, поэтому придётся к этому шнурку брать стандартный COM-USB переходник. Но можно присмотреться и увидеть, что рядом со «старым» консольным портом есть mini-usb порт с тем же назначением. Переходник в данном случае встроен в циску, и, да, на него нужны драйвера. Устанавливаем их, ребутимся и подключаемся снова. После подключения Cisco через кабель miniusb в списке оборудования в разделе Порты (COM и LPT) появился Cisco Serial (COM14) (не обязательно именно 14, ну что поделать). Для дальнейшей работы рекомендую терминальную программку Putty, ибо в ней есть всё, что необходимо, и она проста, как полено. На сегодня нам от неё нужно будет подключение по интерфейсу Serial (Com14) и впоследствии Telnet (TCP23).

Сбрасываем пароли

Включаем циску и подключаемся в Putty к порту Serial (название COM14, Baud Rate 9600). Убеждаемся, что коннект есть. Далее надо перезагрузить маршрутизатор в ROMMON – начальный загрузчик – совсем урезанную версию операционной системы, которая загружается до cisco IOS и используется для сервисных целей (обновление IOS, восстановление пароля). Чтобы перезагрузить маршрутизатор в ROMMON, нужно прервать обычный процесс загрузки в IOS – для этого в самом начале загрузки надо отправить сигнал прерывания.

Выключаем, и не разрывая консольный сеанс, Включаем Cisco 1941 и нажимаем клавишу Break (она же клавиша Pause) или комбинацию Ctrl+Break на клавиатуре (если в ноуте этого нет, в Putty по правой кнопке мыши можно вызвать special command – break). Полная таблица с сигналами прерывания для разных терминалов находится здесь.

Видим приглашение в режим rommon (ROM monitor) :

Вводим команду изменения конфигурации регистра командой confreg и после перезапускаем роутер командой reset

rommon 1 > confreg 0x2142

Повышаем привилегии командой enable или просто en И пароль она тут не просит 🙂

Копируем «запароленный» конфиг в память роутера:

Router1#copy startup-config running-config

После этого применится старый конфиг, который был запаролен, но при этом мы уже находимся в привилегированном режиме, откуда можем выставить новые пароли для привилегированного режима, telnet и консоли.

Router1(config)#line vty 0 4

Router1(config)#line console 0

Главное, в конце не забыть вернуть значения регистров по умолчанию. Если этого не сделать, то наш новый конфиг снова будет проигнорирован после перезагрузки роутера.

Router1(config)# config-register 0x2102

Копируем загруженный конфиг в стартовый и перезагружаемся:

Router1# copy running-config startup-config

Роутер теперь с новым паролем для консоли, телнета и привилегированного режима. Ура. Можно отдать циску просиявшему админу вместе с настройками «нового интернета» (мы же от провайдера приехали, помните?). Если во взгляде местного системного администратора затаились нерешительность и страх, то поможем бедолаге.

Настройка интерфейсов

Чтоб два раза не приезжать, пробежимся по всем нужным настройкам «чтоб взлетело». У циски два «жёлтых» интерфейса: GigabitEthernet0/0 и GigabitEthernet0/1. Обычно они должны смотреть в сторону WAN и LAN соответственно, да будет так.

Адресация в WAN, допустим 100.200.100.202/30 со шлюзом провайдера 100.200.100.201

Адресация в LAN, как водится, 192.168.1.1/24 с локальным интерфейсом циски 192.168.1.1

Всё делаем из под рута:

Настраиваем локальный интерфейс:

#ip address 192.168.1.1 255.255.255.0

#ip dhcp excluded-address 192.168.1.200 192.168.1.254

#ip dhcp excluded-address 192.168.1.1 192.168.1.50

#ip dhcp ping packets 4

#ip dhcp pool MY_DHCP_POOL_1

#network 192.168.1.0 255.255.255.0

Всё, после этой настройки можно подключаться телнетом из локалки при желании (удобно для проверок)

Настраиваем внешний интерфейс:

#ip address 100.200.100.202 255.255.255.252

#ip forward-protocol nd

#ip route 0.0.0.0 0.0.0.0 100.200.100.201

Тут от самой циски должен начать пинговаться 8.8.8.8

#ip domain timeout 2

#ip name-server 8.8.8.8

#ip name-server 77.88.8.8

Тут от самой циски должен начать пинговаться ya.ru

#copy running-config startup-config (или просто #wr )

В итоге мы настроили на циске две сети, в которых она будет жить и трудиться. Далее надо будет их соединить.

Его величество межсетевой экран

Собственно, его величество фаер. В ипостасях NAT и списков доступа (ACL)

Настройка NAT

Собираем локальную область для маскарадинга (да, я знаю, что это термин для iptables, но суть та же):

#ip access-list standard 10

#permit 192.168.1.0 0.0.0.255

Назначаем стороны маскарадинга (интерфейсы):

Cамое важное: включаем собственно правило (одной строкой):

#ip nat inside source list 10 interface gigabitethernet0/0 overload

Закрываемся от атаки по TCPSYN:

#ip tcp synwait-time 30

Пишем список (особое внимание – протоколу icmp)

#ip access-list extended 101

#deny tcp any any eq 23

#permit tcp any any

#permit udp any any

#permit icmp any any echo-reply

#permit icmp any any time-exceeded

#permit icmp any any unreachable

Вешаем список на вход во внешний интерфейс:

#ip access-group 101 in

#copy running-config startup-config (или просто #wr )

Так то список только базовую «защиту» обеспечивает, но это головная боль админа уже. После поднятия всех сервисов и их проверки, можно написать построже и применить.

У нас пингуется всё изнутри и циска снаружи. Интернет работает, почта ходит. Все счастливы, танцуют, обнимаются, деньги в карманы засовывают. Твой социальный рейтинг растёт на глазах.

P.S. Полезные команды

Собственно, включение чего-либо, например, интерфейса выглядит вот так:

Выведем на почитать/скопировать весь конфиг:

Можно посмотреть возможности команды show:

Просмотр сводной информации по интерфейсам:

#show ip interface brief

Просмотр информации по интерфейсам L2:

#show interface summary

Просмотр адресов, выданных по DHCP:

Удаление строк конфига:

Например, удалим шлюз по умолчанию:

#no ip default-gateway

Удаляем ВЕСЬ список доступа:

#no ip access-list extended 101

Удаление статического маршрута:

#no ip route [маршрут]

Что-ж для первого визита вполне достаточно. При помощи этой нехитрой магии ты заведёшь себе много друзей, юный падаван 🙂 И не забудь предупредить местного админа о том, что если он как следует не настроит ACL, их сетку могут в скором времени ждать крупные неприятности. Но это уже совсем другая история.

У нас быстрые серверы для любых экспериментов.

Зарегистрируйтесь по ссылке выше или кликнув на баннер и получите 10% скидку на первый месяц аренды сервера любой конфигурации!

Cisco 1841: первоначальная настройка маршрутизатора

Портфель компетенций включает в себя внедрение, настройку и последующую поддержку следующих направлений:

3. Контроль доступности данных:

Маршрутизатор Cisco 1841 в основном предназначен для небольших и средних офисов. Представляет собой сравнительно недорогое решение, выигрывая перед другими сериями за счет гибкости своих параметров и увеличенной производительностью.

Данная серия также обеспечивает работу с шифрованием, что гарантирует надежность при построении любой сети. Поддержка стандарта 802.1Q позволяет работать с VLAN. За счет этого обеспечивается удобство при обращении с большим количеством устройств.

Мультисервисная архитектура устройства поможет при создании удаленных филиалов и комфортной работы с ними.

В данной статье будут рассмотрены только ключевые моменты по настройке данного устройства. В частности, будет приведена настройка NAT, VPN, VLAN и DHCP. Эти механизмы позволят создать среднюю по размерам сеть со всеми необходимыми функциями: шифрование, разделение трафика, автоматическая настройка устройств и т.п. Итак, приступим.

Настройка DHCP

Схема получения параметров проста: устройство обращается для начала к DHCP серверу, а он в свою очередь передает устройству необходимые параметры. Сервер может также и отказать устройству при условии, что тот не входит в заданный администратор диапазон, к примеру.

Настройка выглядит еще проще:

1. Необходимо исключить те устройства, которым адреса выдаются в ручном режиме. К ним относятся серверы, маршрутизаторы и т.п.

ip dhcp excluded-address 10.10.10.245 10.10.10.254

ip dhcp excluded-address 10.10.10.1 10.10.10.10

ip dhcp ping packets 4

2. Необходимо создать пул адресов, выдаваемых устройствам

ip dhcp pool MY_POOL

import all

network 10.10.10.0 255.255.255.0

domain-name dbschenker.ru

default-router 10.10.10.1

dns-server 10.10.10.2

lease 3

Все, теперь часть работы будет выполнять маршрутизатор. Довольно удобно, когда в сети много устройств. Здесь задача администратора только в том, чтобы правильно рассчитать диапазон адресов в расчете на количество устройств.

Настройка VLAN

Небольшая помарка: у роутеров нет VLAN-ов, их роль выполняют sub-интерфейсы.

Настройка выглядит следующим образом:

int fa 0/0.2 // Sub-интерфейс для VLAN 2

encapsulation dot1Q 2

ip address 192.168.1.251 255.255.255.0

no shutdown

exit

do wr mem

Также происходит настройка и для других VLAN-ов.

Настройка VPN

Теперь стоит немного усложнить задачу пользователю Cisco 1841 и предложить ему настройку VPN.

VPN представляет собой виртуальную частную сеть, которая позволяет образовать некий туннель для передачи данных без доступа к ним третьим лицам. Такая сеть может стать корпоративной, к ней можно подключаться в любом месте без привязки к физическому интерфейсу. Дополнительно гарантируется защита данных, передающихся по данной сети.

Итак, для настройки VPN-сервера на маршрутизаторе Cisco необходимо выполнить следующие команды. Настраивать будем VPN на основе PPTP:

Для начала создаем пул адресов, которые будут выдаваться пользователям, подключающимся по VPN (похожая картина была при настройке DHCP):

R1(config)#ip local pool VPN 192.168.1.100 192.168.1.110

Включаем сервис VPN-сервера:

Далее настраиваем VPDN-группу. Здесь мы должны разрешить маршрутизатору отвечать на входящие запросы PPTP, и указать специально созданный виртуальный шаблон (virtual template), необходимый для клонирования интерфейса и использования его в качестве основного шлюза для подключающихся клиентов:

R1(config)#vpdn-group VPN

R1(config-vpdn)#accept-dialin

R1(config-vpdn-acc-in)#virtual-template 1

R1(config-vpdn-acc-in)#protocol pptp

R1(config-vpdn-acc-in)#exit

R1(config-vpdn)#

Переходим к последнему этапу настройки: необходимо создать виртуальный шаблон, который позволит клонировать интерфейс, а так же укажет, какие параметры для подключения необходимо использовать:

R1(config)#interface virtual-template 1// создаем интерфейс VT

R1(config)#encapsulation ppp // включаем инкапсуляцию PPP

R1(config)#peer default ip address pool VPN // адреса для подключающихся берем из созданного ранее пула

R1(config)#ip unnumbered GigabitEthernet0/0.1// клонируем саб-интерфейс Gi0/0.1, т.к. в данной топологии общая сеть подключена к нему

R1(config)#no keepalive

R1(config)#ppp encrypt mppe auto // включаем шифрование. NPE IOS не поддерживает эту команду!

R1(config)#ppp authentication pap chap ms-chap ms-chap-v2 // Включаем все возможные виды аутентификации

Осталось создать локальную базу данных пользователей, которые могли бы подключаться к нашему серверу, используя внешний IP-адрес в качестве адреса сервера, и логины и пароли из локальной базы на Cisco-маршрутизаторе.

Команда выглядит следующим образом:

При использовании SECRET возникают проблемы с работой всех видов аутентификации, кроме PAP. Поэтому, если используется PAP, можно ставить секретный пароль. Но если используются другие виды аутентификации, то необходимо выбирать пункт PASSWORD.

Настройка NAT.

Вроде бы все хорошо. Внутри есть и локальная, и виртуальная сеть, устройства все под адресами, да еще и в защищенном туннеле. Но при попытке выйти на какой-то либо сайт роутер выдает ошибку.

И действительно, представьте, сколько таких локальных сетей вообще существует. И адреса во многих могут совпадать.

Для этого есть механизм NAT. Он транслирует внутренний адрес устройства во внешний, соответственно, устройство может выйти в сеть уж под внешним адресом, а потом еще и получить данные. Только уже на свой личный адрес. Удобно, правда? Стоит разобраться детальнее.

1. Задаем шлюз по умолчанию

ip forward-protocol nd

ip route 0.0.0.0 0.0.0.0 125.12.232.15

ip route 192.168.1.0 255.255.255.0 125.12.232.15

2. Включаем скоростную передачу от Cisco для IPv4

ip cef

. и отключаем для IPv6

no ipv6 cef

3. Настраиваем непосредственно NAT

на Интернет интерфейсе

interface FastEthernet0/0

ip nat outside

на локальном интерфейсе (который привязан к VLAN)

interface Vlan1

ip nat inside

создаем список IP-адресов, которые имеют доступ к NAT

ip access-list extended NAT

permit ip host 10.10.10.10 any

включаем NAT на внешнем интерфейсе

ip nat inside source list NAT interface FastEthernet0/0 overload

Перед тем, как выполнить эти действия, необходимо также проверить доступность интерфейсов (портов).

Router>enable

Router# conf t

Router(config)# interface FastEthernet0/1

Router(config-if)# ip address 192.168.1.1 255.255.255.0

Router(config-if)# description LAN

Router(config-if)# no shutdown

Router(config-if)#exit

Router(config)#

Ip forward protocol nd что за команда

Портфель компетенций включает в себя внедрение, настройку и последующую поддержку следующих направлений:

3. Контроль доступности данных:

Данная серия также обеспечивает работу с шифрованием, что гарантирует надежность при построении любой сети. Поддержка стандарта 802.1Q позволяет работать с VLAN. За счет этого обеспечивается удобство при обращении с большим количеством устройств.

Мультисервисная архитектура устройства поможет при создании удаленных филиалов и комфортной работы с ними.

В данной статье будут рассмотрены только ключевые моменты по настройке данного устройства. В частности, будет приведена настройка NAT, VPN, VLAN и DHCP. Эти механизмы позволят создать среднюю по размерам сеть со всеми необходимыми функциями: шифрование, разделение трафика, автоматическая настройка устройств и т.п. Итак, приступим.

Настройка VPN

Теперь стоит немного усложнить задачу пользователю Cisco 1841 и предложить ему настройку VPN.

VPN представляет собой виртуальную частную сеть, которая позволяет образовать некий туннель для передачи данных без доступа к ним третьим лицам. Такая сеть может стать корпоративной, к ней можно подключаться в любом месте без привязки к физическому интерфейсу. Дополнительно гарантируется защита данных, передающихся по данной сети.

Итак, для настройки VPN-сервера на маршрутизаторе Cisco необходимо выполнить следующие команды. Настраивать будем VPN на основе PPTP:

Для начала создаем пул адресов, которые будут выдаваться пользователям, подключающимся по VPN (похожая картина была при настройке DHCP):

Включаем сервис VPN-сервера:

Далее настраиваем VPDN-группу. Здесь мы должны разрешить маршрутизатору отвечать на входящие запросы PPTP, и указать специально созданный виртуальный шаблон (virtual template), необходимый для клонирования интерфейса и использования его в качестве основного шлюза для подключающихся клиентов:

Переходим к последнему этапу настройки: необходимо создать виртуальный шаблон, который позволит клонировать интерфейс, а так же укажет, какие параметры для подключения необходимо использовать:

Осталось создать локальную базу данных пользователей, которые могли бы подключаться к нашему серверу, используя внешний IP-адрес в качестве адреса сервера, и логины и пароли из локальной базы на Cisco-маршрутизаторе.

Команда выглядит следующим образом:

При использовании SECRET возникают проблемы с работой всех видов аутентификации, кроме PAP. Поэтому, если используется PAP, можно ставить секретный пароль. Но если используются другие виды аутентификации, то необходимо выбирать пункт PASSWORD.

Настройка DHCP

Схема получения параметров проста: устройство обращается для начала к DHCP серверу, а он в свою очередь передает устройству необходимые параметры. Сервер может также и отказать устройству при условии, что тот не входит в заданный администратор диапазон, к примеру.

Настройка выглядит еще проще:

1. Необходимо исключить те устройства, которым адреса выдаются в ручном режиме. К ним относятся серверы, маршрутизаторы и т.п.

ip dhcp excluded-address 10.10.10.245 10.10.10.254

ip dhcp excluded-address 10.10.10.1 10.10.10.10

ip dhcp ping packets 4

2. Необходимо создать пул адресов, выдаваемых устройствам

Все, теперь часть работы будет выполнять маршрутизатор. Довольно удобно, когда в сети много устройств. Здесь задача администратора только в том, чтобы правильно рассчитать диапазон адресов в расчете на количество устройств.

Понимание конфигурации

Эта конфигурация была показана в моей конфигурации show run в маршрутизаторе Cisco серии 2900.

1 ответ

Ни одна из этих команд не должна влиять на ваши сети.

Команда ip forward-protocol nd просто означает, что маршрутизатор будет пересылать ND-пакеты для бездисковых рабочих станций. Это довольно устарело.

Настройка VLAN

Небольшая помарка: у роутеров нет VLAN-ов, их роль выполняют sub-интерфейсы.

Настройка выглядит следующим образом:

int fa 0/0.2 // Sub-интерфейс для VLAN 2

encapsulation dot1Q 2

ip address 192.168.1.251 255.255.255.0

no shutdown

exit

do wr mem

Также происходит настройка и для других VLAN-ов.

Немного дополню первую часть, т.к. у нас все-таки маршрутизатор, то рассмотрим еще некоторые возможности. Начнем пожалуй со списков доступа.

Итак, что такое список доступа? Образно выражаясь, это набор правил по которым маршрутизатор отбирает маршрут или пакет.

Стандартные списки доступа.

Пример запрещает доступ для сетей 10.10.10.0 и 10.10.20.0 и разрешает для всех остальных.

Будьте внимательней, при составлении правил маршрутизатор обрабатывает правила последовательно и если поставить строку access-list permit any первый, то остальные два отрабатывать не будут.

То бишь мы запрещаем исходящий трафик на интерфейсе FastEthernet0/1 для вышеперечисленных сетей.

Списки доступа также можно применять для доступа по ssh (см. первую часть)-

Расширенные списки доступа:

3. Заключение

Для правильной работы данного примера важно учесть следующий момент: маршрутизатор R3 получает пакеты от R1 с адресом источника 192.168.1.1, поэтому на R3 сеть 192.168.1.0 должна быть в таблице маршрутизации, я настроил EIGRP между маршрутизаторами для решения этой проблемы. Смотрим таблицу:

Gateway of last resort is not set

10.0.0.0/24 is subnetted, 2 subnets

C 10.1.2.0 is directly connected, FastEthernet0/0

C 10.1.1.0 is directly connected, FastEthernet0/1

D 192.168.1.0/24 [90/307200] via 10.1.1.1, 00:00:16, FastEthernet0/1

D 192.168.2.0/24 [90/307200] via 10.1.2.1, 00:02:17, FastEthernet0/0

Сброс пароля и базовая настройка Cisco 1941

Итак, допустим, ты представитель местечкового провайдера, уже знающий, как настроить какой-нибудь ASUS, но волею судьбы ещё не получивший сертификат CCNA. Рядом с тобой стоит местный админ, тоже без сертификата, глазами молящий ничего не «сбрасывать в ноль», ибо «всё работает, я просто не знаю пароль, только вы никому не говорите».

Подобные ситуации не редкость в наше ковидном мире, когда отделы со своей инфраструктурой тасуюся ежеквартально, директора направлений таинственно исчезают, а очередной управленец, дабы продемонстрировать собственную эффективность, ссорится с единственным цискарём в округе и заключает договора обслуживания при помощи сайта объявлений.

Проведём же вместе сеанс чёрной айтишной магии с последующим её разоблачением. А именно : сбросим пароль, настроим интерфейсы (локальный и внешний), соединим эти сети маршрутами и трансляцией адресов и прикроем(нет) фаерволом. Кирпич с фирменным шильдиком волшебным образом превратится в полезное сетевое устройство.

Устройство и нужные нам интерфейсы

Вот она, наша девочка. Как опытные ребята, подходим с правильной стороны:

Кабель «специальный» Cisco. Распайки есть везде.

По нынешним временам COM-порт есть далеко не в каждом ноуте, поэтому придётся к этому шнурку брать стандартный COM-USB переходник. Но можно присмотреться и увидеть, что рядом со «старым» консольным портом есть mini-usb порт с тем же назначением. Переходник в данном случае встроен в циску, и, да, на него нужны драйвера. Устанавливаем их, ребутимся и подключаемся снова. После подключения Cisco через кабель miniusb в списке оборудования в разделе Порты (COM и LPT) появился Cisco Serial (COM14) (не обязательно именно 14, ну что поделать). Для дальнейшей работы рекомендую терминальную программку Putty, ибо в ней есть всё, что необходимо, и она проста, как полено. На сегодня нам от неё нужно будет подключение по интерфейсу Serial (Com14) и впоследствии Telnet (TCP23).

Сбрасываем пароли

Выключаем, и не разрывая консольный сеанс, Включаем Cisco 1941 и нажимаем клавишу Break (она же клавиша Pause) или комбинацию Ctrl+Break на клавиатуре (если в ноуте этого нет, в Putty по правой кнопке мыши можно вызвать special command – break). Полная таблица с сигналами прерывания для разных терминалов находится здесь.

Видим приглашение в режим rommon (ROM monitor) :

Вводим команду изменения конфигурации регистра командой confreg и после перезапускаем роутер командой reset

rommon 1 > confreg 0x2142

Повышаем привилегии командой enable или просто en И пароль она тут не просит 🙂

Копируем «запароленный» конфиг в память роутера:

После этого применится старый конфиг, который был запаролен, но при этом мы уже находимся в привилегированном режиме, откуда можем выставить новые пароли для привилегированного режима, telnet и консоли.

Главное, в конце не забыть вернуть значения регистров по умолчанию. Если этого не сделать, то наш новый конфиг снова будет проигнорирован после перезагрузки роутера.

Копируем загруженный конфиг в стартовый и перезагружаемся:

Роутер теперь с новым паролем для консоли, телнета и привилегированного режима. Ура. Можно отдать циску просиявшему админу вместе с настройками «нового интернета» (мы же от провайдера приехали, помните?). Если во взгляде местного системного администратора затаились нерешительность и страх, то поможем бедолаге.

Настройка интерфейсов

Чтоб два раза не приезжать, пробежимся по всем нужным настройкам «чтоб взлетело». У циски два «жёлтых» интерфейса: GigabitEthernet0/0 и GigabitEthernet0/1. Обычно они должны смотреть в сторону WAN и LAN соответственно, да будет так.

Адресация в WAN, допустим 100.200.100.202/30 со шлюзом провайдера 100.200.100.201

Адресация в LAN, как водится, 192.168.1.1/24 с локальным интерфейсом циски 192.168.1.1

Всё делаем из под рута:

Настраиваем локальный интерфейс:

Всё, после этой настройки можно подключаться телнетом из локалки при желании (удобно для проверок)

Настраиваем внешний интерфейс:

Тут от самой циски должен начать пинговаться 8.8.8.8

В итоге мы настроили на циске две сети, в которых она будет жить и трудиться. Далее надо будет их соединить.

Его величество межсетевой экран

Собственно, его величество фаер. В ипостасях NAT и списков доступа (ACL)

Собираем локальную область для маскарадинга (да, я знаю, что это термин для iptables, но суть та же):

Назначаем стороны маскарадинга (интерфейсы):

Cамое важное: включаем собственно правило (одной строкой):

Закрываемся от атаки по TCPSYN:

Пишем список (особое внимание – протоколу icmp)

Вешаем список на вход во внешний интерфейс:

Так то список только базовую «защиту» обеспечивает, но это головная боль админа уже. После поднятия всех сервисов и их проверки, можно написать построже и применить.

У нас пингуется всё изнутри и циска снаружи. Интернет работает, почта ходит. Все счастливы, танцуют, обнимаются, деньги в карманы засовывают. Твой социальный рейтинг растёт на глазах.

P.S. Полезные команды

Собственно, включение чего-либо, например, интерфейса выглядит вот так:

Выведем на почитать/скопировать весь конфиг:

Можно посмотреть возможности команды show:

Просмотр сводной информации по интерфейсам:

Просмотр информации по интерфейсам L2:

Просмотр адресов, выданных по DHCP:

Удаление строк конфига:

Например, удалим шлюз по умолчанию:

Удаляем ВЕСЬ список доступа:

Удаление статического маршрута:

Что-ж для первого визита вполне достаточно. При помощи этой нехитрой магии ты заведёшь себе много друзей, юный падаван 🙂 И не забудь предупредить местного админа о том, что если он как следует не настроит ACL, их сетку могут в скором времени ждать крупные неприятности. Но это уже совсем другая история.

У нас быстрые серверы для любых экспериментов.

Зарегистрируйтесь по ссылке выше или кликнув на баннер и получите 10% скидку на первый месяц аренды сервера любой конфигурации!

Особенности работы и настройки DHCP на маршрутизаторах Cisco (Часть 2)

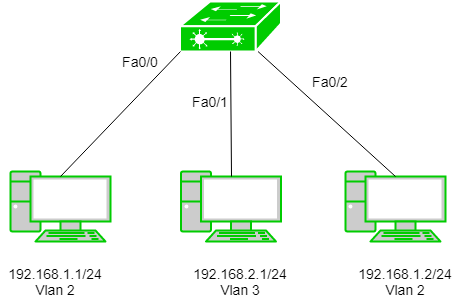

В качестве примера возьмем следующую схему:

На маршрутизаторе R3 расположен DHCP-сервер, который централизованно выдает адреса в сети LAN_1 и LAN_2. Маршрутизаторы R1 и R2 в данной схеме являются DHCP-Relay агентами

Сконфигурируем на R3 два пула адресов для каждой локальной сети:

!в режиме глобальной конфигурации определим адреса, которые будут исключены из пула (это адреса интерфейсов R1 и R2

ip dhcp excluded-address 192.168.1.1

ip dhcp excluded-address 192.168.2.1

!создадим пул адресов с именем LAN_1

ip dhcp pool LAN1

network 192.168.1.0 255.255.255.0

ip default-router 192.168.1.1

!создадим пул адресов с именем LAN_2

ip dhcp pool LAN2

network 192.168.2.0 255.255.255.0

ip default-router 192.168.2.1

Естественно, при необходимости можно добавить в пул дополнительные опции.

Следующий этап — конфигурация агентов DHCP-Relay на маршрутизаторах R1 и R2. Суть DHCP-Relay заключается в пересылке широковещательного пакета от клиента одноадресатным пакетом DHCP-серверу.

Конфигурация агентов выполняется следующей командой:

!выбираем интерфейс, на который будет приходить широковещательный запрос от клиентов, в данном случае это интерфейс f0/0 маршрутизатора, который подключен к сегменту сети

interface fa0/0

ip helper-address 10.1.1.2

no ip forward-protocol udp 37

no ip forward-protocol udp 53

2. Как это работает?

Клиент шлет стандартный DISCOVERY:

который пересылается Relay-агентом в направлении DHCP-сервера (измененные поля отмечены красным):

Предложение OFFER от R3 к R1 выглядит следующим образом:

R1 пересылает его клиенту меняя только адреса источника на 192.168.1.1 и получателя на 192.168.1.2 (ссылка на скриншот)

Настройка NAT.

Вроде бы все хорошо. Внутри есть и локальная, и виртуальная сеть, устройства все под адресами, да еще и в защищенном туннеле. Но при попытке выйти на какой-то либо сайт роутер выдает ошибку.

И действительно, представьте, сколько таких локальных сетей вообще существует. И адреса во многих могут совпадать.

Для этого есть механизм NAT. Он транслирует внутренний адрес устройства во внешний, соответственно, устройство может выйти в сеть уж под внешним адресом, а потом еще и получить данные. Только уже на свой личный адрес. Удобно, правда? Стоит разобраться детальнее.

1. Задаем шлюз по умолчанию

ip forward-protocol nd

ip route 0.0.0.0 0.0.0.0 125.12.232.15

ip route 192.168.1.0 255.255.255.0 125.12.232.15

2. Включаем скоростную передачу от Cisco для IPv4

ip cef

. и отключаем для IPv6

no ipv6 cef

3. Настраиваем непосредственно NAT

на Интернет интерфейсе

interface FastEthernet0/0

ip nat outside

на локальном интерфейсе (который привязан к VLAN)

interface Vlan1

ip nat inside

создаем список IP-адресов, которые имеют доступ к NAT

ip access-list extended NAT

permit ip host 10.10.10.10 any

включаем NAT на внешнем интерфейсе

ip nat inside source list NAT interface FastEthernet0/0 overload

Перед тем, как выполнить эти действия, необходимо также проверить доступность интерфейсов (портов).