To Fix (Invalid Firewall Rules Re: Shared Access. ) error you need to follow the steps below:

Совместимость : Windows 10, 8.1, 8, 7, Vista, XP

Загрузить размер : 6MB

Требования : Процессор 300 МГц, 256 MB Ram, 22 MB HDD

Invalid Firewall Rules Re: Shared Access. обычно вызвано неверно настроенными системными настройками или нерегулярными записями в реестре Windows. Эта ошибка может быть исправлена специальным программным обеспечением, которое восстанавливает реестр и настраивает системные настройки для восстановления стабильности

Примечание: Эта статья была обновлено на 2021-12-06 и ранее опубликованный под WIKI_Q210794

Contents [show]

Meaning of Invalid Firewall Rules Re: Shared Access.

Invalid Firewall Rules Re: Shared Access. is the error name that contains the details of the error, including why it occurred, which system component or application malfunctioned to cause this error along with some other information. The numerical code in the error name contains data that can be deciphered by the manufacturer of the component or application that malfunctioned. The error using this code may occur in many different locations within the system, so even though it carries some details in its name, it is still difficult for a user to pinpoint and fix the error cause without specific technical knowledge or appropriate software.

Causes of Invalid Firewall Rules Re: Shared Access.

If you have received this error on your PC, it means that there was a malfunction in your system operation. Common reasons include incorrect or failed installation or uninstallation of software that may have left invalid entries in your Windows registry, consequences of a virus or malware attack, improper system shutdown due to a power failure or another factor, someone with little technical knowledge accidentally deleting a necessary system file or registry entry, as well as a number of other causes. The immediate cause of the «Invalid Firewall Rules Re: Shared Access. » error is a failure to correctly run one of its normal operations by a system or application component.

More info on Invalid Firewall Rules Re: Shared Access.

I’m using windows 8.1 and am not as familiar with it rules» when scanning my registry for errors. Hi, CCleaner found a number of «invalid Firewall as previous versions and so have not set any firewall rules. CCleaner «invalid firewall rules», suspicious hosts, and ATL80.dll missing, etc.

I greatly appreciate any help you can give me. I’ve also seen a few So I don’t know where to begin, and

Я попытался загрузить средство сканирования восстановления Farbar. Затем я протестировал один из элементов, который дал от Bleeping Computer, но моя система сообщает мне, что это вредоносная программа. сообщения о том, что ATL80.dll отсутствует.

Thank you! The second results informed that there were are still showing up in CCleaner. missing ATL80.dll error (Snipping Tool), and didn’t get the error message. And the «invalid firewall rules» corrupt files which it could not fix.

Любой компьютер Windows и настройка журнала таким образом.

Two things that I’m not sure about if firewall access rules were executed:

— Как я могу проверить, была ли выполнена фильтрация Geo-IP? чаевые? Я настоятельно рекомендую установить точку зрения в vm или

Вам нужно включить логирование.

Я думал, что следующее будет очень простым

Здравствуй. но в наши дни мы ничего не знаем. Здравствуй,

Добро пожаловать в ответ, я застрял здесь. То, что я пытаюсь сделать, это заблокировать весь входящий / исходящий трафик с моей машины

Как настроить брандмауэр для доступа к серверу отчетов

Сообщите нам, если все в порядке.

Кроме того, использование IP не поможет, когда останавливает экзотические вещи, такие как трафик новостей из приложения для чтения новостей, например. С нетерпением ждем вашего, я могу использовать правила URL-адресов wild-card, такие как www.yahoo.com/finance/*. блокировать все, кроме определенных URL-адресов.

Может кто-то, пожалуйста, скажите мне, как Yahoo может изменить свой IP-адрес в любое время. Я пробовал такие инструменты, как «Касперский», но это работает только на трафике веб-сайта, ничто не использует брандмауэр Windows с расширенными настройками, но позволяет использовать только определенные сайты по http / https. Это URL-адрес, который я хочу, поэтому форум.

When the users try to rename, they get the error «A file name can’t this issue, so I don’t think it is user error. Windows 7 Pro, SP1. There are XP workstations at the site as well, 2003 R2 Enterprise, Service Pack 2. The workstations are running that do not appear to be having the issue.

Любая помощь, предложения или рекомендации для доступа к ресурсу через VPN-сайт на сайте. У меня есть пользователи 3 в 3 различных системах, сообщающих пользователям о переименовании файлов на общий диск. Я столкнулся с проблемой, очень ценю! Пользователи находятся на удаленном сайте и

It’s a little late replying back if it doesn’t work.

I am having an issue with the firewall something- but wouldn’t deleting this rule weaken the firewall protection?

I’m not sure why wireless random connection from some outside server or device. MAC is unique to your post, but why not delete the rule and try it? For the ethernet, I get Is there a way to create custom rules for these two situations or does to each system.

If I understand, this is blocking a able to connect and then turn it back on without a problem. doesn’t cause this issue though. In both cases, if I turn off the firewall temporarily I am the change to ‘custom’ mean I will get a pop-up (which would be fine)? You can always add it blocking Ethernet connections (but not wireless) and OpenVPN connections.

один на фотографии. У меня вопрос, ребята. Если у меня есть LAN за двумя брандмауэрами, нужно ли устанавливать правила для обоих, чтобы разрешить доступ к Интернету или только один?

Как о брандмауэрах и NAT.

Все машины, которыми я владею, являются правилами белого списка, производимыми «FRST», являются обычными / типичными?

Я только что сделал заводское восстановление на этой машине. Спасибо.

==================== FirewallRules (белый список) ===============

(Если в запись включены основные домашние машины.

Может ли кто-нибудь сказать мне, если они будут в списке исправлений, он будет удален из реестра.

Вы используете то, как вы используете нашу машину. Некоторое время назад я использовал Agnitum Outpost Pro и мне очень понравилось, что у них есть база данных, за которой предлагаются правила для многих распространенных (и менее распространенных) программ. Теперь я хотел бы использовать встроенный Win 7 FW, но не знаю, какие правила являются лучшими.

Может ли кто-то поделиться своими правилами настройки для Win 7 NAT-маршрутизатора?

Which rules are «best» depends solely FW or is there something like a public shared collection?

компьютер в моей проводной сети с использованием маршрутизатора DG834.

Я пытался ограничить доступ одного

Fine tuning settings is more a need if you have some service that isn’t working right. It’s designed for implementations in business networks, so I have the firewall appliance installed, but not used yet- I the settings are mostly pre-canned for that scenario. am wondering, what do you guys usually set as far as rules?

коробка настроена и работает нормально.

Растение моего распутывания

Вот несколько основ:

Источник указывает, что движение будет продолжаться. Протокол будет описывать, какова ваша цель. Пункт назначения указывает, где вы более конкретный пример.

Это будет либо TCP, либо UDP, а затем вы будете включать порт типа трафика. Диапазон был бы включительной группой адресов или диапазона или одного и того же порта в обоих полях, если нужен только один порт. Это поможет исходному хосту или хостам. Таким образом, мы могли бы указать один и тот же адрес для обозначения одного адреса.

Action->export policyAction->Import one import them (e.g. To a new computer or to the same own rules from Win Firewall? And how can one if a re-install of Win is necessary)?

Как можно экспортировать свою политику?

I’ve seen some threads suggesting the problem is antivirus/malware software, but I don’t have any running on this machine. It’s extremely frustrating as I primarily use RDP to access the machine, panel reset back to «not allowed.’ I think this is happening after each update.

По какой-то причине я не могу установить очень мало приложений и ничего необычного. Я не использую эту машину много, поэтому сохраняются настройки брандмауэра.

В частности, приложения, которые я разрешаю через брандмауэр, через подсказку или контроль, и о 50% времени, когда я нахожу его заблокированным брандмауэром. Буду признателен за любую помощь!

Terminal Servers to forward. The top two (top to bottom) that they are listed in iptables-save? I can’t remmeber are rules applied in the order rule is working.

Что я могу сделать, чтобы получить два релевантных раздела iptables-save. Вот третий, и он не пересылается, как я хочу.

Я пытался добавить эти строки в rc.firewall.local разные форварды на основе IP-адреса источника?

Некоторые люди злоупотребляют этим, но шутка стареет. доступ к другим машинам и разрушение хаоса. Спасибо за помощь

Руководство по брандмауэру Windows 7

Здравствуйте. Это началось как часть учебного руководства 70-680: настройка брандмауэра Windows

Какие правила в брандмауэре Windows можно использовать для блокировки нежелательного доступа, учитывая, что у всех есть права администратора. Im, посещающий колледж, и все студенты имеют права администратора на Windows 7.

Я вижу, что когда я проверяю некоторые новые правила, я помещаю их во входящие и исходящие соединения, которые будут переупорядочивать окна. Имеет ли значение вообще то, к какому приказу относятся правила или что они находятся в наборе правил?

Есть ли способ, которым я могу достичь, но я не могу добавить исключение в виде программы (например, IE). Здравствуй,

Как и любая типичная организация, мы имеем дело с Windows 7 / 8 Enterprise. Я рассматриваю создание исходящего правила брандмауэра Windows, которое в основном позволяет использовать Интернет. В настоящее время мы не используем работу, так как политика разрешения будет иметь

более низкий приоритет, чем блочная политика.

Спасибо зараженным и любым другим

исполняемый пытается связаться с внешним миром. Это должно помочь защитить рабочую станцию, если это так, когда любому другому приложению нужен доступ в Интернет. И политика разрешений, позволяющая прокси-доступ из программы, не будет доступна только из приложений браузера (IE, Chrome, Firefox), а не из любой другой программы. Рабочие станции в основном используют доступ в Интернет через прокси-сервер.

I can create a block policy to block all outbound connections to the proxy server, my objective without too much of engineering?

Я могу исправить это, перезагрузив общий ящик, можно посмотреть?

Компьютер Windows 7 никогда не имеет проблем с доступом к общим папкам, Mac (Snow Leopard), Windows 7 и Windows XP.

I’m have a Window 7 box sharing folders between but occasionally the Mac and Windows XP computer cannot access the shared folders. Are there some settings I but that’s something I’d rather not do all the time.

это означает и почему это происходит. Может кто-нибудь, пожалуйста, скажите мне, что Спасибо. Роджер

Защита MikroTik (базовая настройка безопасности устройств)

Базовая настройка защиты роутера MikroTik: настройка устройства, настройка сетевого экрана, защита от сканирования портов, защита от подбора пароля.

🔔 В статье даны примеры команд в терминале MikroTik. Если при вставке команды в терминал, происходит автоматическая вставка команд (при выполнении вы получаете ошибку bad command name или expected end of command), нажмите сочетание Ctrl+V, чтобы отключить эту возможность.

Содержание

Пользователи

Создайте нового пользователя с уникальным именем и удалите встроенную учетную запись системного пользователя по умолчанию — admin.

Не используйте простые имена пользователя, пароль должен соответствовать требованиям безопасности.

Если доступ к устройству имеют несколько пользователей, вы можете более подробно задать права выбранному пользователю. Создайте новую группу и определите права пользователей этой группы.

Сервисы

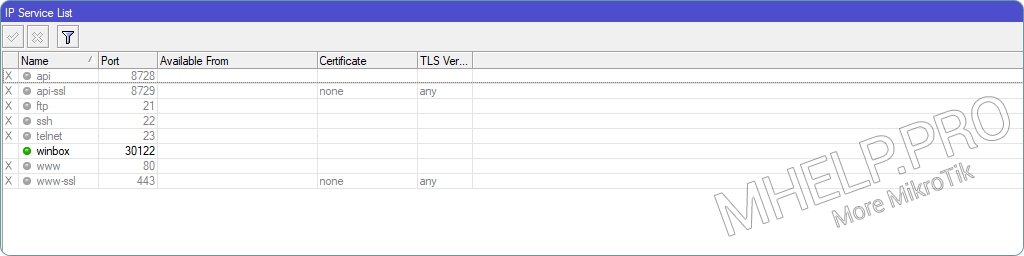

Отключить неиспользуемые сервисы

Отключаем сервисы MikroTik, которые не планируем использовать.

Изменить порт Winbox

Измените номер порта Winbox по умолчанию — 8291, на другой, свободный номер порта — Port (в примере порт 30122).

При изменении порта, следите чтобы не назначить Winbox порт используемый другой службой, список — здесь.

Обновление

В оборудовании MikroTik (как и в оборудовании других сетевых вендоров) периодически находят уязвимости — своевременное выполнение обновлений необходимая мера для обеспечения безопасности устройства.

Если обновление версии будет найдено, выполните обновление устройства.

🔗 Скрипт Проверка обновления RouterOS, пришлет уведомление о выходе новой версии прошивки.

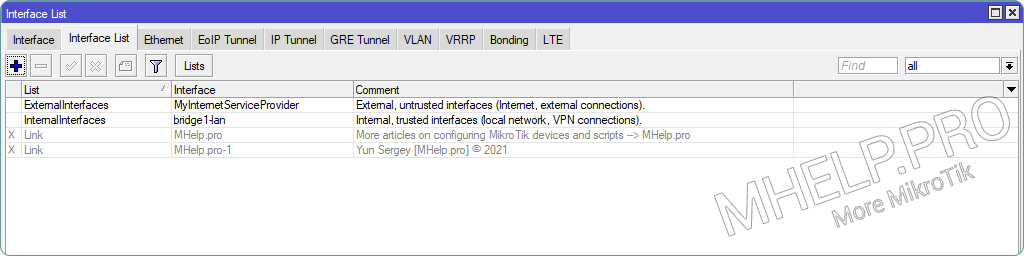

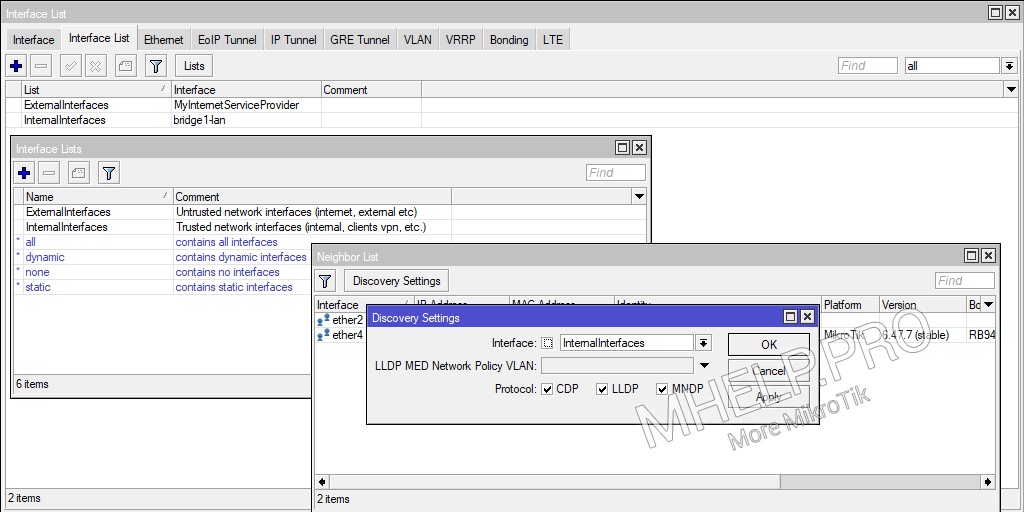

Интерфейсы

Объединим внутренние (доверенные) и внешние (недоверенные) интерфейсы в списки, для удобства дальнейшего управления.

Список «Внутренние интерфейсы»

Помещаем в этот список интерфейсы локальной сети, VPN подключения и т.д.

Список «Внешние интерфейсы»

Помещаем в этот список внешние интерфейсы (интернет и т.д.).

Соседи

Настроим обнаружение устройства используя Neighbor Discovery только для внутренних интерфейсов или разрешенных интерфейсов.

Разрешаем обнаружение только с интерфейсов перечисленных в списке InternalInterfaces.

Межсетевой экран

Настраиваем ограничения доступа к роутеру и устройствам сети с помощью межсетевого экрана MikroTik.

⚠️ Перед добавлением ограничивающих правил — включите Безопасный режим MikroTik!

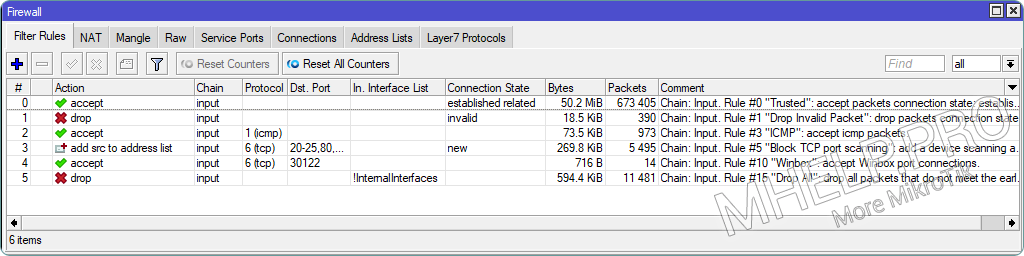

Разрешить установленные и связанные соединения

Правило «Trusted» — разрешаем уже установленные и связанные подключения, для снижения нагрузки на центральный процессор роутера.

Помещаем правило первым в списке Filter Rules (поместите правило ориентируясь на его номер в комментарии).

Отбросить недействительные пакеты

Правило «Drop Invalid Packet» — отбрасывает недействительные пакеты.

Помещаем правило после правила Trusted, в списке Filter Rules (поместите правило ориентируясь на его номер в комментарии).

Разрешить ICMP

Правило «ICMP» — разрешает ICMP трафик на устройство.

Поместите правило ориентируясь на его номер в комментарии.

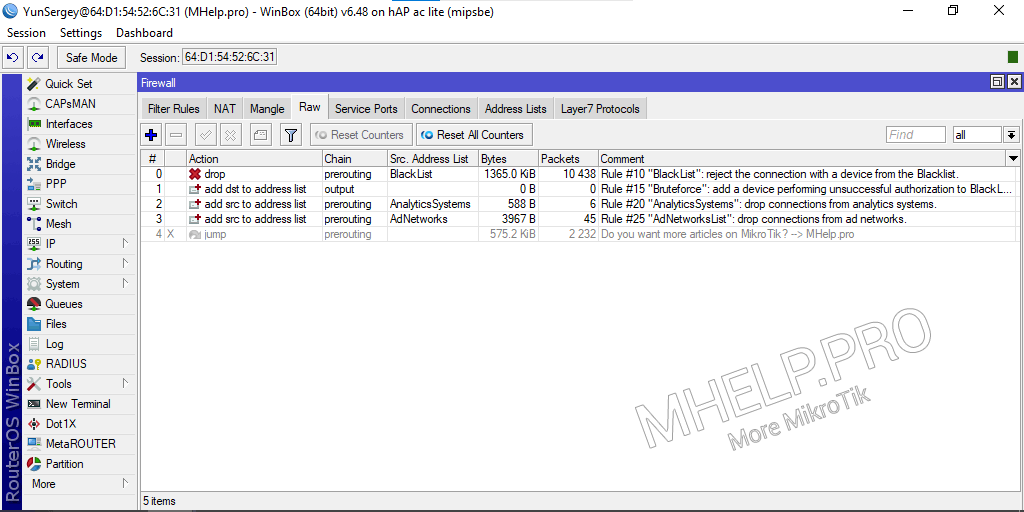

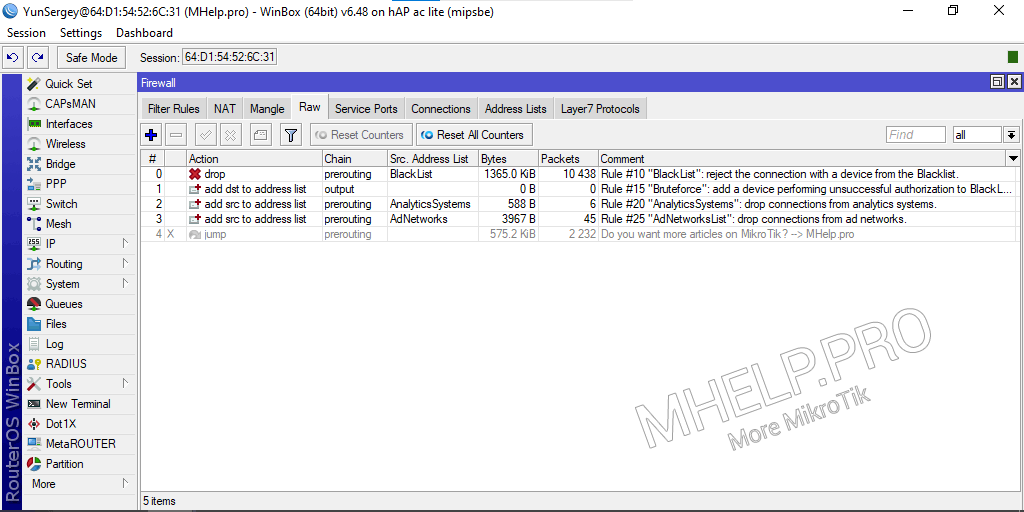

Черный список

Создать список

Создаем список BlackList, в который будем помещать IP адреса, которым по какой-то причине запрещен доступ к MikroTik или защищаемым устройствам.

Создать правило

Создадим правило «BlackList» отклоняющее запросы от IP адресов из списка BlackList.

Для экономии ресурсов центрального процессора, запрещающее правило разместим в таблице Prerouting.

⚠️ Правила размещенные в Prerouting выполняются до разделения трафика на цепочки Input и Forward!

Поместите правило по его номеру в комментарии.

На скриншоте видно дополнительные правила:

Блокировка сканеров портов

Правило превентивной блокировки — блокируем ботов/пользователей сканирующих порты устройств в интернете, для поиска уязвимостей. Составим список не используемых портов нашим роутером, внесем в BlackList IP адреса устройств, кто пытается обратиться к указанным портам.

Для защиты от сканеров, которые целенаправленно ищут устройства MikroTik — добавим в список неиспользуемые порты (сервисы MikroTik) и стандартный порт Winbox 8291 (который мы сменили по рекомендации). Добавим популярные уязвимые порты роутеров (если злоумышленник проверяет на роутере данные порты, полностью заблокируем ему доступ).

Применять правило будем только для новых соединений.

TCP порты ловушки

Создать правило

Помещаем IP адрес недоверенного устройства в BlackList, на 10 часов:

Разместите правило, ориентируясь на его номер в комментарии.

🚯 За 10 часов в BlackList находится около 500 IP адресов выполняющих попытки сканировать «уязвимые порты» роутера MikroTik.

Разрешим порт Winbox

Правило «Winbox» — разрешаем подключение на порт Winbox (в примере — 30122).

Поместите правило ориентируясь на его номер в комментарии.

Сбрасываем неразрешенные соединения

Правило «Drop all» — отбросим все соединения, которые не были разрешены раньше и не входят в список доверенных (внутренних) интерфейсов (InternalInterfaces).

Поместите правило на последнюю позицию в правилах Firewall Filter Rules.

Блокируем Bruteforce

Правило «Bruteforce» — поместим IP адрес устройства в BlackList, при повторной неудачной попытке авторизации на устройстве.

При неудачной попытке авторизации MikroTik отправляет ответ с текстом «invalid user name or password» запросившему устройству.

Помещаем IP адрес устройства в BlackList, на 70 минут.

🟢 Защита MikroTik — базовая настройка безопасности, обсуждалось в этой статье. Я надеюсь, что теперь вы смогли настроить сервисы роутера и правила файрволла, улучшив защиту роутера MikroTik и устройств локальной сети. Однако, если вы столкнетесь с каким-то проблемами при настройке, не стесняйтесь написать в комментариях. Я постараюсь помочь.

Комментарии 17

Добрый день. Столкнулся с проблемой и незнаю в какую сторону копа. В сети с моим микротиком находятся еще два (другие модели), и один из них «занял» все адреса моей подсети. И теперь получается если я подключаю оборудование в сеть пишет что адрес занят. Подскажите что не так я настроил?

https://i116.fastpic.org/big/2021/1103/af/a072bf850d419a471d024fc10bf97baf.png

В разделе «Разрешить ICMP» опечатка:

Protocol=icmp; Action: Action=drop

исправить на action=accept

Большое спасибо Евгений! Поправил.

Как оградиться от влазивающей соседки. Доступ к роутеру и ноуту есть. Не таскать же их с собой. Пароли менять боится — докажу что не сосед лезет. Вот только восстановил сеть. Начались выбрасывания из сети

И кстати, её IP я не вижу. Даже в настройках роутера

Едрён-батон, хоть бы слово понял. Это что? Куда прописывать? Ребята, вы ж для чайников пишете. Третья сотня водки зазря ушла. Эхххх. Не быть мне под защитой.

Что именно непонятно? Попробую помочь.

В квадратных скобках указана последовательность нажатия кнопок в окне Winbox.

Просто фраза, типа, «введите». Не понимаю куда вводить. Не в досе же в конце концов прописывать). Где то в настройках роутера. А там их тьма тьмущая. И все не русские. А в языке ангелов я, извините, профан.

У каждого пункта статьи указано два варианта выполнения:

1. вариант нажимать на пункты меню Winbox, они подписаны в квадратных скобках;

2. вариант «вводить» в терминал MikroTik (в окне управления Winbox, нажмите на кнопку New Terminal).

Например в первом пункте Пользователи:

Нажмите на кнопку [System], потом на кнопку [Users], в открывшемся окне нажмите на вкладку [Groups], потом на кнопку [+] и введите параметры нового пользователя.

Но, если нет знаний по оборудованию MikroTik, я бы не рекомендовал самостоятельную настройку этого оборудования или использовать вариант QuckSet (Быстрая настройка) из меню Winbox (этот «матер настройки» в меру удобно и безопасно настроит устройство).

Хотя если есть время и любопытство, то можно встать на тернистый путь настройки устройства с 0. 🙂 Но в комментариях это будет делать не так просто. 🙂

вот КМК полезные правила в RAW

/ip firewall raw

add action=drop chain=prerouting comment=»drop blocked list» dst-address-list=blocked_list

add action=drop chain=prerouting comment=»drop bruteforces» src-address-list=bruteforce_blacklist

add action=drop chain=prerouting comment=»drop from guest to local» dst-address-list=local_network src-address-list=guest_network

add action=drop chain=prerouting comment=»drop DNS» dst-port=53 in-interface-list=list_all_wan protocol=tcp

add action=drop chain=prerouting comment=»drop DNS» dst-port=53 in-interface-list=list_all_wan protocol=udp

add action=drop chain=prerouting comment=»drop SNPP» dst-port=444 in-interface-list=list_all_wan protocol=tcp

add action=drop chain=prerouting comment=»drop SNPP» dst-port=444 in-interface-list=list_all_wan protocol=udp

add action=drop chain=prerouting comment=»drop SMB» dst-port=445 in-interface-list=list_all_wan protocol=tcp

add action=drop chain=prerouting comment=»drop SMB» dst-port=445 in-interface-list=list_all_wan protocol=udp

add action=drop chain=prerouting comment=»drop NetBIOS» dst-port=137,138,139 in-interface-list=list_all_wan protocol=udp

1. Каждое правило которое будет добавлено в Firewall, является «преградой» для трафика, который проходит через ваш роутер. Обработка каждого правила затрачивает ресурсы CPU вашего роутера.

При больших объемах трафика, при большом количестве правил, при большом объеме выполняемых скриптов и слабом CPU роутера — это может оказаться проблемой, которая проявляется неожиданно.

Поэтому я стараюсь писать минимум правил и использовать объединение правил.

2. По мне это большой избыток правил, которые заставят CPU вашего роутера заниматься пустой тратой ресурсов. Посмотрите счетчик правила и оцените, какое количество пакетов, от общего числа блокируется данным правилом и оцените полезную нагрузку (каждое из правил это преграда для всех пакетов обрабатываемых роутером). В статье, все это будет отбрасываться последним правилом.

Так же рекомендую учесть «расположение роутера», большинство пользователей находится за NAT провайдера с «серым IP адресом», у них в целом отсутствует возможность прямого обращения извне и подобные правила будут создавать совершенно бесполезную нагрузку.

Например тестовый роутер с «белым IP адресом» заблокировал 8000 попыток обращения к уязвимым портам, а роутер за NAT провайдера — 270 попыток, за 6 дней.

Если количество обращений по данным портам — значительно, стоит выделить блокировку в отдельное правило, для снижения нагрузки на CPU роутера.

Задача статьи не стоит «Всеобъемлющее руководство по максимальной защите MikroTik на все случаи жизни».

Сомнительной полезности правило в случае, если в локалку проброшены какие-то порты

Правило конечно крутое

/ip firewall filter add action=add-src-to-address-list address-list=BlackList address-list-timeout=10h chain=input protocol=tcp connection-state=new dst-port=20-25,80,110,161,443,445,3128,3306,3333,3389,7547,8291,8080-8082 comment=»Rule #1 \»Block TCP port scanning\»: add a device scanning an unused port to BlackList.»

Я настраиваю Firewall по правилу «запрещено всё, что не разрешено» (и советую делать так же), хотя есть вариант настройки Firewall «разрешено всё, что не запрещено».

В моём случае трафик на 53 порт, с внешних интерфейсов будет отброшен финальным правилом, так же как и любой другой не разрешенный предыдущими правилами.

Я часто нахожу совет отклонения запросов на 53 порт (как и многих других) отдельным правилом, но перед написанием статьи у меня больше недели велись логи обращения к портам устройства.

Сравнив количество обращений к портам, были выбраны именно указанные в статье порты.

Я не отрицаю, что в практике сетевого администратора может быть и другой опыт, когда поток запросов на этот порт превысит совокупное обращение к другим портам, в этом случае, для снижения нагрузки на роутер, можно вынести отдельное правило в таблицу Prerouting (RAW).

Если я правильно понимаю, то вы запрещаете «TCP порты ловушки», но там отсутствует порт 53 (а там еще UDP).

На сколько я знаю, для микротика по нагрузке одинаково, сделаете вы 10 одинаковых правил с разными портами или сделаете одно правило с 10 портами через запятую.