Как настроить InterVLAN Routing на коммутаторах третьего уровня

Автор cisco

16.02.2010 г.

Вступление

VLANы предназначены для разделения доменов широковещательной рассылки в локальной сети. Всякий раз, когда хостам в одном VLAN нужен доступ к хостам в другом VLAN, трафик должен маршрутизироваться между VLAN ми. Данное перемещение трафика между VLAN называется inter-VLAN routing (внутренний роутинг между VLAN). На коммутаторах Cisco Catalyst он создаётся на интерфейсах третьего уровня (мы говорим о модели OSI) и называются данные интерфейсы как Switch virtualinterfaces (SVI) – виртуальные интерфейсы коммутатора. В данной статье мы рассмотрим, как настраивать данные интерфейсы и как решать связанные с данными интерфейсами проблемы.

Примечание:

Информация, представленная в данном документе, тестировалась на коммутаторе Cisco Catalyst 3550. Не смотря на это вы можете использовать конфигурацию, представленную в данном документе так же на других коммутаторах третьего уровня с Cisco IOS® (к примеру, Catalyst 3560, 3750, Catalyst серии 4500/4000 с модулем Sup II+ и более поздним или Catalyst серии 6500/6000 с Cisco IOS System software).

Требования

Коммутаторы Cisco Catalyst 3560, 3750, Catalyst серии 4500/4000 с Sup II+ и более поздним или Catalyst серии 6500/6000 с Cisco IOS system software, поддерживающей базовый InterVLAN routing с любым номером релиза.

Прежде чем настраивать коммутатор Cisco Catalyst 3550 должны быть выполнены следующие требования:

ПО для функционирования interVLAN роутинга на коммутаторах. Ниже представлена таблица, которая поможет вам понять поддерживает ли ваш коммутатор interVLAN routing.

В данном документе так же представлена информация о том, как обновить IOS до версии, которая поддерживает interVLAN routing.

Данный документ предпологает, что настроен Layer 2 и данные устройства находятся в одном VLAN, который подключен к Catalyst 3550 для взаимодействия с другими хостами. Если вам необходима информация о настройке VLAN, access портов и trunking на коммутаторе Cisco Catalyst 3550 перейдите по ссылке Creating Ethernet VLANs on Catalyst Switches или Catalyst 3550 Software Configuration Guide для специфичной версии IOS работающей на вашем коммутаторе.

Используемые компоненты

Информация, представленная в данном документе, базируется на следующем ПО и оборудовании: Catalyst 3550-48 с Cisco IOS Software Release 12.1(12c) EA1 EMI. Информация в данном документе была собрана посредством лабораторных работ в тестовой среде. Все устройства были с заводскими установками.

Прежде чем использовать данные из этой статьи в рабочей сети убедитесь в том, что Вы осознаёте все действия. Все устройства использовались с настройками по умолчанию. Не забудьте сделать резервную копию конфигураций.

Настраиваем InterVLANRouting

В данной секции статьи вы найдёте информацию о настройках InterVlan роутинга.

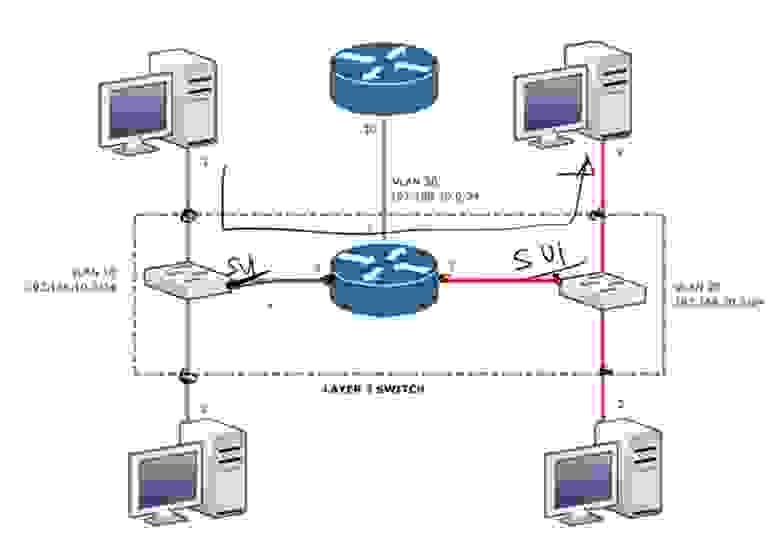

Рассмотрим диаграмму, которая построена на стандартном сценарии по использованию interVLAN routing. Данный сценарий так же может быть расширен включением в конфигурацию множества коммутаторов, но перед этим нужно протестировать внутреннюю коммутацию, прежде чем разворачивать коммутацию между несколькими коммутаторами.

Пошаговые инструкции

Следуйте следующим шагам, для того, чтобы настроить interVLAN routing на коммутаторе Cisco Catalyst.

— Включите роутинг на коммутаторе Cisco используя команду ip routing.

Даже если IP маршрутизация была включена ранее, выполние данной команды даст гарантия, что она будет работать (IP маршрутизация).

Switch(config)#ip routing

Примечание: Если коммутатор не поддерживает команду ip routing, то нужно обновить SMI имидж до Cisco IOS Software Release12.1(11) EA1 и более позднего или до имиджа EMI и повторить ввод данной команды.

Подсказка: Вы можете выполнить команду show running—configuration, для проверки того, присутствует ли команда ip routing в конфиге.

hostname Switch

!!

ip subnet-zero

ip routing

!

vtp domain Cisco

vtp mode transparent

Определитесь с тем, какие из VLAN должны взаимодействовать между собой. В данном примере мы будем маршрутизировать трафик между 2,3 и 10 VLAN ом.

Используйте команду show vlan для проверки присутствия VLAN в базе данных VLAN. Если VLAN не присутствует в таблице, то его нужно добавить вручную на коммутаторе Cisco.

В данном примере мы добавим второй, третий и десятый VLAN в базу данных VLAN.

Switch#vlan database

Switch(vlan)#vlan 2

VLAN 2 added:

Name: VLAN0002

Switch(vlan)#vlan 3

VLAN 3 added:

Name: VLAN0003

Switch(vlan)#vlan 10

VLAN 10 added:

Name: VLAN0010

Switch(vlan)#exit

APPLY completed.

Exiting….

Определите IP адрес, который будет ассоциирован с VLAN интерфейсом на коммутаторе. Для того, чтобы коммутатор мог маршрутизировать данные между разными VLAN нужно задать VLAN интерфейсам IP адреса.

Когда коммутатор получает пакет для другой подсети/VLAN то он смотрит таблицу маршрутизации, для того, чтобы определить, куда перенаправить данный пакет. Пакет будет проходить через «нужный» VLAN. Соотвественно он (пакет) будет оправлен тому порту, которому подключен получатель.

Настраиваем IP адреса для VLAN интерфейсов, которые были определены ранее.

Switch#configure terminal

Enter configuration commands, one per line.

End with CNTL/Z.

Switch(config)#interface Vlan2

Switch(config-if)#ip address 10.1.2.1 255.255.255.0

Switch(config-if)#no shutdown

Повторяем эти шаги, для VLAN определённых в первом шаге.

Настраиваем шлюз по умолчанию. В данном сценарии у нас это порт третьего уровня FastEthernet.

Switch(config)#interface FastEthernet 0/1

Switch(config-if)#no switchport

Switch(config-if)#ip address 200.1.1.1 255.255.255.0

Switch(config-if)#no shutdown

Команда no switchport делает наш интерфейс третьего уровня совместимым с конфигурацией. IP адрес для интерфейса находится в том же диапазоне что и шлюз по умолчанию. Настраиваем шлюз по умолчанию для коммутатора.

Switch(config)#ip route 0.0.0.0 0.0.0.0 200.1.1.2

Опираясь на диаграмму, которая была представлена выше, мы видим, что шлюзом по умолчанию является IP адрес 200.1.1.2.

Если коммутатор получает пакеты для подсети не входящей в таблицу маршрутизации, то он перенаправляет данные пакеты на

IP адрес шлюза по умолчанию. Проверьте с коммутатора, что вы можете пинговать шлюз по умолчанию.

Примечание: Команда ip default—gateway тспользуется для задания шлюза по умолчанию, если роутинг не включен. Однако, в нашем случае роутинг на коммутаторе включен. Поэтому использовать команду ip default—gateway cв нашем случае бессмысленно.

Настройте ваши коенчные устройства (клиентов) на использование VLAN интерфейса коммутатора Cisco Catalyst 3550 в качестве шлюза по умолчанию.

К примеру, устройства во втором VLAN используют IP адрес второго VLAN как шлюз по умолчанию. (Опционально) Когда вы настраиваете Inter-VLAN routing, вы можете определить несколько VLAN, которые не будут участвовать в маршрутизации (будут изолированными).

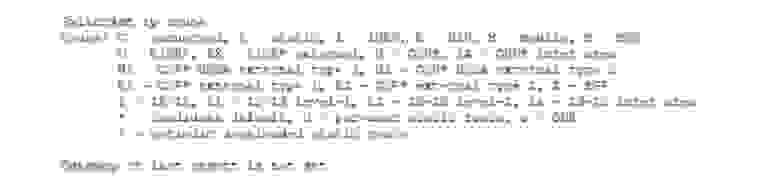

Проверка

show ip route – отображает таблицу маршрутизации.

Cat3550#show ip route

Codes: C — connected, S — static, I — IGRP, R — RIP, M — mobile, B — BGPD — EIGRP, EX — EIGRP external, O — OSPF, IA — OSPF inter area N1 — OSPF NSSA external type 1, N2 — OSPF NSSA external type 2E1 — OSPF external type 1, E2 — OSPF external type 2, E — EGPi — IS-IS, L1 — IS-IS level-1, L2 — IS-IS level-2, ia — IS-IS inter area* — candidate default, U — per-user static route, o — ODRP — periodic downloaded static route

Gateway of last resort is 200.1.1.2 to network 0.0.0.0200.1.1

.0/30 is subnetted, 1 subnetsC 200.1.1.0 is directly connected, FastEthernet0/4810.0.0.0/24 is subnetted, 3 subnetsC

10.1.10.0 is directly connected,

Vlan10C 10.1.3.0 is directly connected,

Vlan3C 10.1.2.0 is directly connected,

Vlan2S* 0.0.0.0/0 [1/0] via 200.1.1.2

Таблица маршрутизации содержит записи для всех VLAN интерфейсов.

Устройства в 3 VLAN могут взаимодействовать как с устройствами в 10 VLAN, так и с устройствами в 2 VLAN. Шлюз по умолчанию с адресом 200.1.1.2 позволяет коммутатору перенаправлять весь трафик, которые не задан в его таблице маршрутизации.

show ip interface brief – Отображает суммарную информацию по всем интерфейсам. Данная команда используется для проверки того, в каком состоянии находятся интерфейсы (включен – UP или выключен – DOWN).

Решение проблем

Для решения возникших проблем с конфигурацией используйте данную секцию.- Проверьте коммутацию второго уровня между устройством и клиентом используя Intrenet Control Message Proptocol (ICMP) — пинги.

— Если не удалось сделать ping между устройствами находящимся в одном VLAN проверьте что исходные и конечные порты назначения подсоедены к одному VLAN.

— Если вы можете пинговать устройства в одном и том же VLAN, но не можете пинговать устройства, которые находятся на других VLAN того же коммутатора, то проверьте правильно ли задан trunk для интерфейсов.

Рассмотрим значение по умолчанию для пропускной способности для VLAN интерфейса (SVI). По умолчанию данное значение равно 1000000 Kbit (1 Gigabit), потому что внутренний процессор маршрутизации поддерживает только гигабит (дизайн такой).

Команда show interface vlan отображает метрику маршрутизации, статистику загрузки интерфейса и прочей информации.

Тренинг Cisco 200-125 CCNA v3.0. День 42. Маршрутизация Inter-VLAN и интерфейс SVI

Сегодня мы рассмотрим маршрутизацию Inter-VLAN и виртуальный интерфейс свитча SVI. Мы уже знакомились с этими темами в курсе ICND1 и сейчас займемся ими более углубленно. Эти темы упоминаются в разделе 2.0 «Технологии маршрутизации» курса ICND2, подразделы 2.1а и 2.1b. Сначала мы рассмотрим настройку, проверку и неполадки маршрутизации Inter-VLAN, затем концепцию архитектуры сети Router-on-a-Stick (ROAS) и интерфейс свитча SVI.

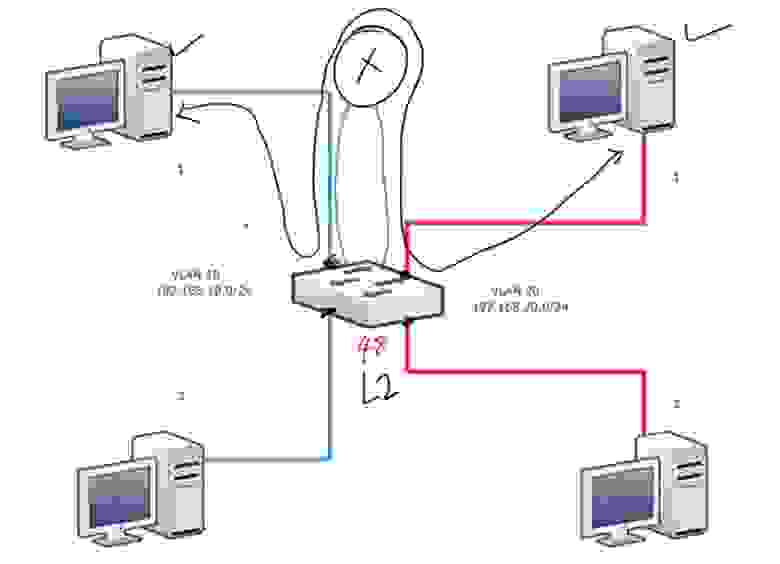

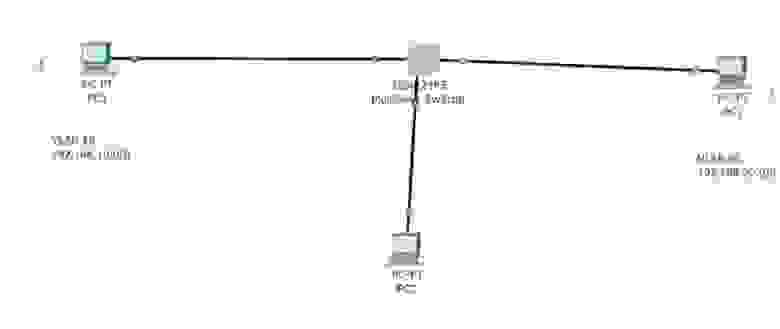

Перейдем к программе Packet Tracer и рассмотрим, что представляет собой виртуальный интерфейс свитча SVI. На схеме показано две сети: отдела продаж и отдела маркетинга, каждая из которых имеет свой свитч. По умолчанию компьютеры подсоединяются к свитчу через дефолтную VLAN1, поэтому без проблем могут связываться друг с другом.

Но если компьютер №1 отдела продаж захочет связаться с компьютером №1 отдела маркетинга, он не сможет этого сделать, потому что сети не соединены. Технически можно соединить кабелем оба свитча, но компьютеры все равно не смогут связаться, потому что являются частями разных сетей с разным диапазоном IP-адресов – 192.168.10.0/24 и 192.168.20.0/24.

Организовать связь между этими двумя сетями можно, если расположить между свитчами устройства 3 –го уровня OSI, роутер, и соединить свитчи и роутер кабелями.

Обычно в офисе у вас нет двух разных свитчей для двух сетей, в первую очередь потому что свитчи Cisco достаточны дорогие, поэтому приходиться обходиться одним свитчем на 24 и 48 портов. Предположим, что у нас есть 48-портовый свитч.

Мы создаем разные VLAN, пусть вас не смущает цвет портов на схеме, я нарисую их черным. Синяя сеть это VLAN10, а красная – VLAN20. Если мы это проделаем, то компьютеры из разных сетей все равно не смогут связываться друг с другом, потому что свитч является устройством 2 уровня OSI. Нам нужно устройство 3 уровня, чтобы организовать межсетевую связь.

Решить эту проблему можно с помощью роутера, один порт которого будет подключен к одному из портов синей сети VLAN10, а другой порт – к одному из портов красной сети VLAN20. При этом мы сможем без проблем организовать связь между компьютерами разных сетей через этот маршрутизатор.

При такой схеме мы нерационально используем интерфейсы роутера, поэтому намного эффективнее использовать другой способ межсетевой связи под названием Router-on-a-Stick. Позже мы к нему вернемся, а пока что рассмотрим виртуальный интерфейс свитча SVI. Как известно, у свитча «из коробки» все порты по умолчанию настроены на сети VLAN1, причем у свитча есть виртуальный интерфейс для данных сетей – интерфейс VLAN1. Что же такое виртуальный интерфейс?

Если вы как сетевой администратор настраиваете свитч, то используете свой компьютер, который соединяете кабелем с консольным портом свитча. Проблема заключается в том, что для использования консоли вы должны находиться рядом со свитчем, на расстоянии не больше длины кабеля. Предположим, что вы администратор большой сети и хотите настроить устройство удаленно. Однако свитч является устройством 2-го уровня сети, поэтому у него не может быть IP-адреса, и для вас нет никакого способа добраться до него по сети, так как физическим интерфейсам свитча невозможно присвоить IP-адреса. Как же можно решить эту проблему?

Для этого нам нужно создать виртуальный интерфейс для VLAN1 и присвоить ему IP-адрес 192.168.1.1 или любой другой адрес. Тогда нарисованный мной компьютер сетевого администратора с IP-адресом 192.168.1.10 сможет соединиться с этим виртуальным интерфейсом свитчем через Telnet или SSH. Такая возможность существует для VLAN1 по умолчанию.

Однако ПК1 синей сети принадлежит VLAN10, а виртуальный интерфейс принадлежит VLAN1, поэтому компьютер не может связаться с интерфейсом VLAN1, так как он относится к другой сети. В этом случае вы можете создать виртуальный интерфейс для VLAN10 и создать такой же интерфейс для VLAN20. Тогда компьютер ПК1 синей сети и компьютер ПК1 красной сети смогут удаленно связываться со свитчем через виртуальные интерфейсы – для этого нужно всего лишь назначить этим интерфейсам IP-адреса в диапазонах адресов VLAN10 и VLAN20.

Таким образом, чтобы обеспечить удаленный доступ любого устройства к свитчу, нужно создать виртуальный интерфейс с тем же номером VLAN, к которой принадлежит это устройство, например, для компьютера из сети VLAN20 создать виртуальный интерфейс VLAN20 и т.д.

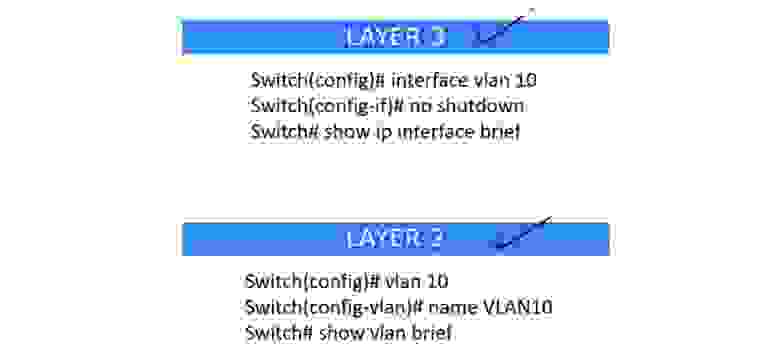

При обсуждении VLAN мы упоминаем уровень 2 и уровень 3 модели OSI. Для того, чтобы понять разницу между ними, используем Packet Tracer.

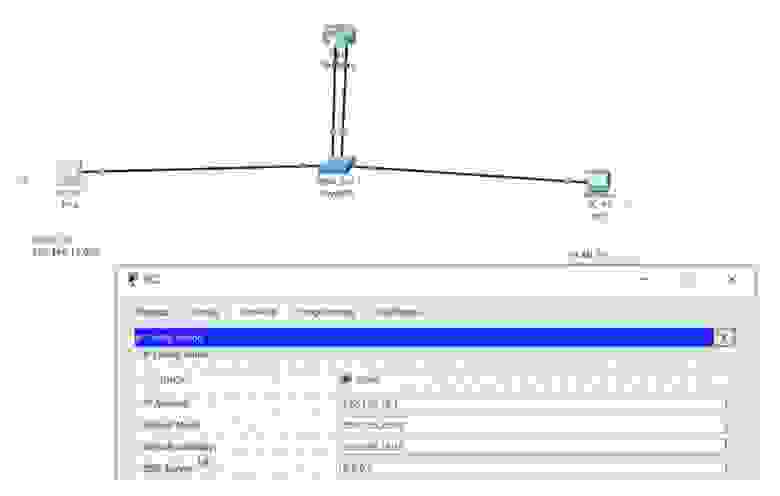

Я размещаю устройство 2 уровня – свитч и добавляю несколько ПК конечных пользователей. Левый компьютер PC0 находится в сети VLAN10, а правый PC1- в сети VLAN20. Затем я создам сеть, соединив компьютеры со свитчем. Оба компьютера должны иметь собственные IP-адреса, поэтому я захожу в их сетевые настройки и присваиваю ПК0 адрес 198.168.10.1 и маску подсети 255.255.255.0. Пока что я не использую шлюз, поэтому оставляю настройки по умолчанию. То же самое я проделываю с PC1, присваивая ему адрес 198.168.20.1 и маску подсети 255.255.255.0.

Теперь я пропингую с PC0 компьютер с адресом 198.168.20.1. Из предыдущих уроков вы должны знать, что это не сработает. Не смотря на то, что оба ПК подключены к дефолтным интерфейсам свитча VLAN1, они все равно не могут общаться, потому что имеют IP-адреса, принадлежащие разным диапазонам сетевых адресов – VLAN10 имеет диапазон 192.168.10.0/0, а VLAN20 — 192.168.20.0/0. То есть физически компьютеры могут связаться друг с другом, а логически – нет.

Я захожу в консоль свитча и меняю настройки VLAN. Для этого я вызываю интерфейс f0/1 и набираю команды switchport mode access и switchport access vlan10, после чего система выдаст сообщение, что такой сети не существует и она будет создана. Далее я введу команду show vlan brief, и можно увидеть, что у нас была создана сеть VLAN10. Затем я ввожу команду show ip interface brief, и мы видим, что в конце списка интерфейсов у нас по умолчанию присутствует виртуальный интерфейс VLAN1 – это и есть SVI. Он пребывает в состоянии administratively down.

Теперь давайте попробуем создать виртуальный интерфейс для VLAN10. Мы видим, что свитч не имел сети VLAN10 и поэтому её создал, это 2 уровень модели OSI. Виртуальный интерфейс для VLAN10 относится к 3 уровню, и для его создания нужно использовать команду int vlan10. После этого система выдаст сообщение, что интерфейс VLAN10 поменял состояние на up – «включен», при этом также включился линейный протокол интерфейса VLAN10.

Если снова ввести команду show int brief, видно, что у нас только что появился созданный интерфейс VLAN10, который находится в состоянии up. Если мы создаем SVI, то по умолчанию он будет пребывать в состоянии «включен». Помните – интерфейс для VLAN1 по умолчанию отключен, но когда мы создаем другой виртуальный интерфейс VLAN, он будет находиться во включенном состоянии.

Как видите, в базе данных VLAN нет VLAN20, поэтому я его создам командой int vlan 20. Вы видите, что я нахожусь в режиме подкоманд данного интерфейса. Я могу ввести команду shutdown, чтобы отключить этот SVI, или написать no shut, если хочу оставить его в состоянии enable. Давайте еще раз посмотрим на список интерфейсов. Как видите, у нас автоматически создана сеть VLAN20. Предыдущая созданная сеть VLAN10 находится в состоянии up, с ней нет никаких проблем. Но сейчас, когда я создал VLAN20, она появилась в отключенном состоянии. Это один из видов неполадок, поэтому нам нужно разобраться, почему она и соответствующий ей протокол находятся в состоянии down.

Оказывается, интерфейс VLAN20 отключен, потому что у нас ещё нет сети VLAN20. Поэтому давайте выйдем из настроек интерфейса и создадим эту сеть. Запомните, что при создании элемента структуры 3 уровня модели OSI используется команда int vlan 20, а для создания элемента 2 уровня — просто команда vlan 20. После создания этой сети система выдает сообщение, что теперь интерфейс VLAN20 изменил состояние на up. Вы также видите, что система после этого выдает подсказки на уровне подкоманд типа Switch(config-vlan) # вместо Switch(config) #.

Попробуем теперь изменить имя созданной нами сети. Если мы создаем сеть VLAN10, система по умолчанию присваивает ей такое же имя – VLAN0010. Если мы хотим его изменить, то используем команду name SALES. Затем просматриваем с помощью команды show vlan brief базу данных VLAN и видим, что сеть VLAN20 превратилась в сеть SALES.

Если теперь посмотреть на список интерфейсов, видно, что интерфейс VLAN20 изменил свое состояние на Up потому что теперь база данных VLAN содержит сеть, которая соответствует данному интерфейсу.

Однако вы видите, что протокол данного порта до сих пор не активен и находится в состоянии down. Это потому, что он не «видит» никакого трафика в сети VLAN20. Почему же он не видит этого трафика? Потому что к сети VLAN20 не подсоединен ни один порт. Значит, нам нужно подключить к ней работающий порт. В данном случае у нас активны только порты f0/1 и f0/2, соединяющие устройства.

Поэтому я с помощью команды int f0/2 захожу в режим подкоманд данного интерфейса и ввожу команды switchport mode access и switchport access vlan20. После этого система сообщает, что линейный протокол интерфейса VLAN20 изменил состояние на up. То же самое можно увидеть с помощью команды show int brief – оба элемента, и интерфейс, и его протокол находятся во включенном состоянии. Таким образом, если у вас возникла проблема с отключенным интерфейсом VLAN, в первую очередь просмотрите базу данных сетей VLAN и убедитесь в существовании сети, соответствующей данному интерфейсу. Если вы видите отключенный протокол, убедитесь, что в сети имеется активный трафик, то есть связан ли с данной сетью какой-либо порт.

Если посмотреть на остальные интерфейсы свитча, например, f0/5, мы увидим, что протокол для этого интерфейса находится в состоянии down, потому что на этом интерфейсе не наблюдается никакого трафика. По умолчанию порт отключен, если к нему не подключены никакие устройства, а протокол не активен, потому что на этом порту нет никакого трафика. Итак, если вы видите, что SVI находится в состоянии down, то в первую очередь должны проверить упомянутые выше вещи.

Теперь, когда наши компьютеры имеют IP-адреса, а порты свитча настроены, проверим, пройдет ли пинг PC0 к компьютеру PC1. Конечно же, пропинговать правый компьютер не удается, потому что устройства до сих пор находятся в разных сетях VLAN10 и VLAN20.

Чтобы решить эту проблему, я размещу на схеме устройство, которому можно присвоить IP-адрес – роутер, и соединю кабелем один из его интерфейсов с портом свитча f0/3, а вторым кабелем соединю другой интерфейс роутера с портом f0/4. Это стандартное соединение для таких случаев – все будет работать, если я соединю один интерфейс с сетью VLAN10, а другой – с сетью VLAN20. Чтобы не тратить время, я заранее настроил порты роутера, присвоив им IP-адреса. Чтобы вы это увидели, я зайду в настройки консоли роутера и введу команду show ip int brief. Сейчас я выполню необходимые изменения, введя команды config terminal, int f0/3, switchport mode access и switchport access vlan 10. Аналогичным образом я настрою интерфейс f0/4 на работу с сетью VLAN20.

Давайте посмотрим, пройдет ли сейчас пинг. Вы видите, что портам свитча требуется некоторое время, чтобы перейти в состояние готовности пропуска трафика – оранжевые маркеры вскоре меняют цвет на зеленый. Я ввожу в командной строке PC0 команду ping 192.168.20.1, но пинг снова не проходит. Причина – моя ошибка, потому что я не создал шлюз в сетевых настройках компьютеров. Поэтому я захожу в панель настроек и указываю адрес шлюза для первого компьютера 192.168.10.10, а для второго — 192.168.20.10.

После этого пинг проходит успешно, и теперь компьютеры PC0 и PC1 могут общаться друг с другом. Однако, как я уже сказал, при такой топологии сети мы зря тратим возможности портов роутера – обычно роутер имеет всего два порта, поэтому просто преступно использовать их таким образом. Для более эффективного использования возможностей маршрутизатора применяется концепция Router-on-s-Stick, или «роутер на палочке, роутер на флэшке». Давайте вернемся к одному из предыдущих слайдов.

Если мы работаем с 3-м уровнем модели OSI, ключевым словом в командах настройки будет «interface». Оно переводит систему в режим подкоманд интерфейса, где можно указать настройку no shutdown или shutdown и проверить результат настроек интерфейса с помощью команды show ip interface brief.

Если мы работаем с 2-м уровнем, а в случае свитча это не что иное, как база данных VLAN, то здесь команда для входа в настройки виртуальных сетей не содержит ключевого слово «interface», а начинается со слова «vlan» с соответствующим номером сети, например, vlan 10. После входа в режим подкоманд можно присвоить созданной сети имя командой name VLAN10. Для проверки выполненных настроек используется команда show vlan brief.

Для обеспечения маршрутизации между двумя сетями, как уже говорилось, мы соединяем свитчи этих сетей с роутером, который подключен к внешней сети — интернету.

При такой схеме компьютер №1 может выходить в интернет или общаться с компьютерами другой сети. То есть если у нас имеется два разных свитча, каждый для своей сети, то для связи между ними необходимо устройство 3-го уровня модели OSI.

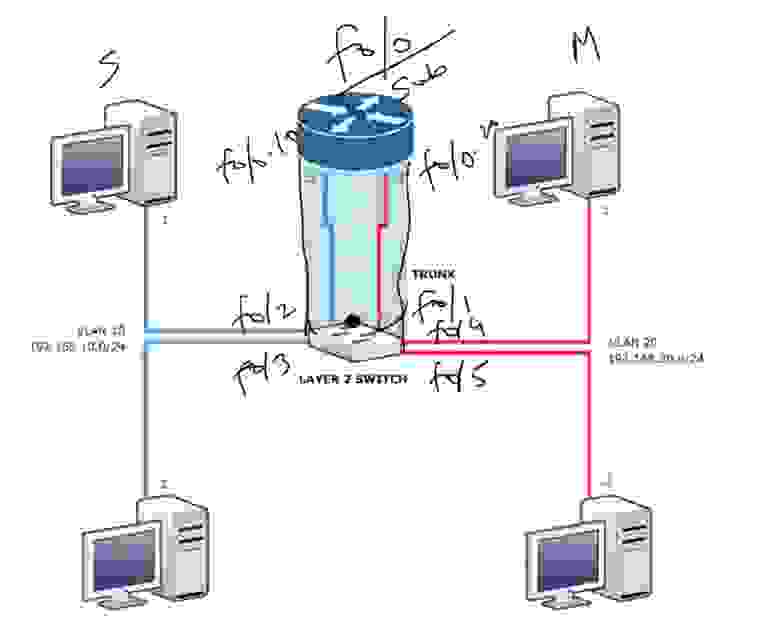

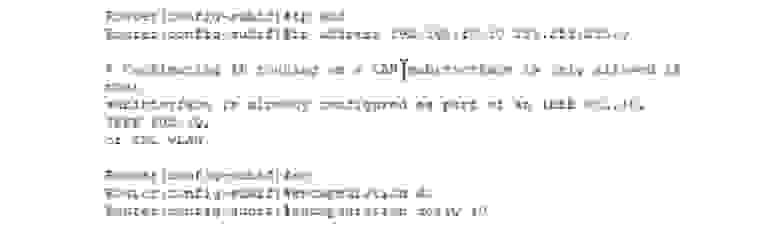

Как я говорил, обычно в офисе используется один свитч, разделенный пополам с использованием VLAN. На схеме я обозначу две разные VLAN – синюю SALES и красную MARKETING. Для использования этого метода можно использовать два разных интерфейса роутера либо один интерфейс f0/0, на схеме это столбик синего цвета между роутером и свитчем. Эта концепция называется sub-interface – для обслуживания синей сети назначается интерфейс f0/0.10, а для красной – f0/0.20.

Предположим, что вся эта синяя штука подсоединена к одному интерфейсу свитча f0/1, компьютеры синей VLAN подсоединены к интерфейсам f0/2 и f0/3, а компьютеры красной сети – к f0/4 и f0/5. При этом f0/1 должен быть транк-портом, и между свитчем и роутером должен быть создан транк, потому что нам нужно, чтобы весь трафик из VLAN10 и VLAN20 поступал к маршрутизатору. При этом мы можем использовать всего один интерфейс роутера, который подразделяется на два sub-interface, или подинтерфейса.

Перейдем к Packet Tracer, где я сначала удалю созданные ранее SVI, войдя в режим глобальной конфигурации свитча и применив команды no int vlan 10 и no int vlan 20. Если после этого просмотреть список интерфейсов, то можно увидеть, что интерфейсы VLAN10 и VLAN20 исчезли. На 2-м уровне модели OSI эти сети до сих пор остались в базе данных VLAN, так как мы хотим их использовать, но без соответствующих им виртуальных интерфейсов.

Далее я удаляю 2 кабеля, связывающие свитч и роутер, и соединяю свитч и роутер одним кабелем, так как собираюсь использовать всего один порт роутера f0/0.

Теперь я захожу в настройки роутера, выбираю интерфейс f0/0 и ввожу команду no ip address (без IP-адреса). Можно просмотреть список интерфейсов, где видно, что IP-адрес для интерфейса FastEthernet0/0 не назначен, как и для интерфейса Vlan1, а для интерфейса FastEthernet0/1 используется IP-адрес 192.168.20.10.

Для того, чтобы использовать метод «роутер на палочке» нужно, чтобы физический интерфейс был в режиме no shutdown. Как видим, FastEthernet0/0 находится в режиме manual up, так что с этим все в порядке. Это первое, в чем нужно убедиться перед использованием Router-on-s-Stick, второе – в том, что данный интерфейс не имеет IP-адреса.

Теперь я введу нужный IP-адрес, и система его примет. То же самое я проделываю для интерфейса f0/0.20 – задаю параметры инкапсуляции и присваиваю этому виртуальному интерфейсу IP-адрес 192.168.20.10. Я забыл, что этот IP-адрес уже присвоен интерфейсу f0/1, поэтому захожу в настройки этого интерфейса и набираю no ip address. Только после этого я могу вернуться к интерфейсу f0/0.20, присвоить ему этот адрес, и система его примет.

Сейчас я вернусь к сетевым настройкам PC0 и посмотрю, проходит ли пинг к компьютеру PC1. Однако я вижу, что забыл создать транк свитч-роутер, поэтому давайте сделаем это. Заходим в настройки свитча, набираем int f0/3 и далее вводим команду switchport mode trunk. Итак, мы настроили транк и создали два сабинтерфейса роутера, связанные соответственно с сетями VLAN10 и VLAN20. Я пингую второй компьютер, и как видите, пинг проходит, так что у нас все работает правильно! Мы сделали то, что называется Router-on-a-Stick. У нас есть один транк-интерфейс и два сабинтерфейса роутера, а также механизм инкапсуляции маршрутизируемого трафика. Как видите, это очень и очень просто.

Допустим, что у нас имеется ещё один компьютер, который подсоединен кабелем к свитчу при помощи дефолтной VLAN1. Эта сеть является «родной» для транка. Я присвою этому компьютеру IP-адрес 192.168.30.1, маску подсети 255.255.255.0 и адрес шлюза 192.168.30.10. Что произойдет, если этот компьютер PC2, принадлежащий VLAN1, захочет связаться с компьютером из VLAN10?

Поскольку он находится в native VLAN, то он пошлет нетегированный трафик через транк, и как же ему ответит роутер? Ведь у него есть только 2 сабинтерфейса – один для VLAN10, второй для VLAN20.

Существует 2 способа решить эту проблему. Первый – это зайти в глобальные настройки роутера и ввести команду int f0/0. Затем я могу ввести команду ip address 192.168.30.10 255.255.255.0, то есть присвоить этому физическому интерфейсу IP-адрес. Теперь если к роутеру поступит трафик от компьютера PC2, то он придет без тега VLAN, потому что я назначил адрес для интерфейса f0/0 и теперь он может отвечать на запросы.

Давайте это проверим, запустив пинг в адрес 192.168.10.1 с компьютера PC2. Логически нетегированный трафик должен поступить со свитча к роутеру, и тот отправит его обратно через свитч компьютеру PC0. Вы видите, что пинг не проходит, давайте попробуем узнать, в чем причина. Я захожу в настройки свитча, просматриваю список интерфейсов и нахожу ошибку – интерфейс Fa0/4, к которому сейчас подсоединен компьютер PC2, приписан к сети продаж VLAN 20 SALES.

Для исправления этой ошибки я последовательно набираю команды int f0/4, switchport mode access и switchport access vlan 1. Пингуем компьютер PC0 еще раз, первая попытка не проходит, потому что я поспешил и отправил пинг, не дождавшись, пока новая настройка свитча вступит в силу, зато вторая попытка заканчивается успехом и трафик PC2 поступает адресату.

Давайте проверим, что у нас получилось. Я набираю в командной строке PC2 команду ping 192.168.10.1, и как видите, все прекрасно работает.

Теперь давайте вернемся с нашей презентации. Существует другой способ осуществления маршрутизации, используемый при масштабном сетевом развитии, который основан на использовании сетевых устройств 3 уровня. На схеме приведен свитч, который является свитчем 3-го уровня модели OSI.

Свитч 3-го уровня не нуждается в использовании роутера для того, чтобы соединить разные VLAN. Конечно, если вы планируете выходить в интернет и другие внешние сети, роутер необходим, но для связи Inter-VLAN вы используете свитч 3-го уровня, который сам осуществляет маршрутизацию пакетов из одной сети в другую. Логически свитч 3-го уровня представляет собой комбинацию физического свитча 2-го уровня и программного роутера 3-го уровня.

На следующей схеме он выделен пунктиром. Для простоты понимания я изобразил 3 отдельных устройства – два физических свитча и программный, виртуальный роутер. Оба свитча сетей VLAN10 и VLAN20 связаны с этим внутренним роутером через SVI. При такой схеме компьютеры, находящиеся в одной и той же VLAN, без проблем связываются друг с другом, а при необходимости выйти на связь с компьютерами в другой сети VLAN они используют внутренний маршрутизатор свитча. Для этого нам нужно настроить SVI и присвоить этим интерфейсам IP-адреса из диапазона адресов соответствующей VLAN.

При использовании физического роутера SVI не нужны, поэтому я удалил их в предыдущем случае. В сети есть много видео, в которых говорится о необходимости создания SVI для организации ROAS, но это не правильно. А для свитчей 3-го уровня вы действительно должны создать SVI.

Вернемся к Packet Tracer. Я удалю существующие кабеля и добавлю в топологию сети управляемый коммутатор Cisco 3-го уровня, после чего настрою его интерфейсы под соответствующие сети VLAN: порт f0/1 под сеть VLAN10, порт f0/2 под сеть VLAN20, при этом система сама создаст соответствующие сети. Еще одна сеть, VLAN1 для PC2, уже существует по умолчанию.

Если просмотреть список интерфейсов, можно увидеть один SVI для сети VLAN1, который находится в состоянии administratively down.

Поскольку это свитч 3-го уровня, мы должны проверить доступность режима маршрутизации. Если мы вводим команду show ip route и при этом ничего не видим, как в данном случае, значит, IP-роутинг пока не доступен.

Поэтому я перехожу к режиму глобальной конфигурации свитча и ввожу команду ip routing, после чего данная функция становится доступной. Если теперь использовать команду show ip rout, можно увидеть, что пока здесь нет никаких параметров, потому что мы не создали SVI для связи с компьютерами VLAN10 и VLAN20.

Поэтому давайте вернемся к Packet Tracer и создадим SVI. Войдя в режим глобальной конфигурации, я набираю команду int vlan 10, затем ввожу ip address 192.168.10.10 255.255.255.0 и no shutdown. Если теперь посмотреть на список интерфейсов, видно, что устройство с этим IP-адресом напрямую подсоединено к свитчу через VLAN10.

Затем я последовательно набираю команды int vlan 20, ip address 192.168.20.10 255.255.255.0 и no shutdown. Давайте проверим, можно ли пропинговать с компьютера PC0 компьютер PC1 по адресу 192.168.20.1. Как видите, пакеты VLAN10 проходят через свитч и поступают в сеть VLAN20, потому что теперь свитч 3-го уровня может осуществлять маршрутизацию межсетевого трафика Inter-VLAN.

Если я хочу обеспечить маршрутизацию трафика из VLAN1, то должен зайти в настройки свитча и ввести команды int vlan 1, nо shutdown и присвоить этому интерфейсу IP-адрес командой ip address 192.168.30.10 255.255.255.0, добавив команду nо shutdown. После этого я смогу пропинговать компьютер PC2.

Если я хочу получить доступ к внешней сети, предположим, что изображенный вверху роутер соединен с интернетом, то соединение между свитчем и роутером должно принадлежать к другой сети VLAN. В данном случае порт свитча f0/4 должен стать частью VLAN40. При этом интерфейсу f0/4 присваивается IP-адрес из диапазона адресов сети VLAN40.

Соединение между свитчем 3-го уровня и роутером не является транком, оно осуществляется через access-порт, и это должна быть другая VLAN.

Таким образом, межсетевое соединение Inter-VLAN можно организовать двумя способами: используя схему ROAS или свитч Cisco 3-го уровня. Помните, что во втором случае нужно настроить SVI, а в первом случае в этом нет необходимости.