IP-адрес — что это такое, как его посмотреть и изменить

Содержание:

В мире доминируют сети с IP-адресацией, самая крупная из которых – Интернет. Устройства, начиная от bluetooth-гаджетов и заканчивая компьютерами, имеют собственный IP-адрес, который служит определяющей меткой в сетевом пространстве.

Понимание того, как работает IP-адрес, является основой системного администрирования. Это базовые знания, которые нужны в реальном мире для простейшей конфигурации сетей как в домашней, так и корпоративной среде.

В этой статье расскажем простыми словами, что такое IP-адрес, какова его структура и предназначение, а также — как посмотреть IP-адрес несколькими способами. Затронем тему безопасности в IP-сетях, приведём примеры основных угроз и способы защиты от них.

Что такое IP-адрес

IP-адрес (IP от англ. Internet Protocol) — цифровой идентификатор, присваиваемый устройству, которое работает в условиях публичной или локальной сети на основе стека протоколов TCP/IP. Без него невозможно существование Интернета или какой-либо внутренней IP-сети.

Сравнить IP-адрес можно с номером телефона или адресом дома – и тот, и тот указывают на объект. Как человек звонит собеседнику по номеру, так и компьютер обращается к другому устройству по IP-адресу.

Структура IP-адреса

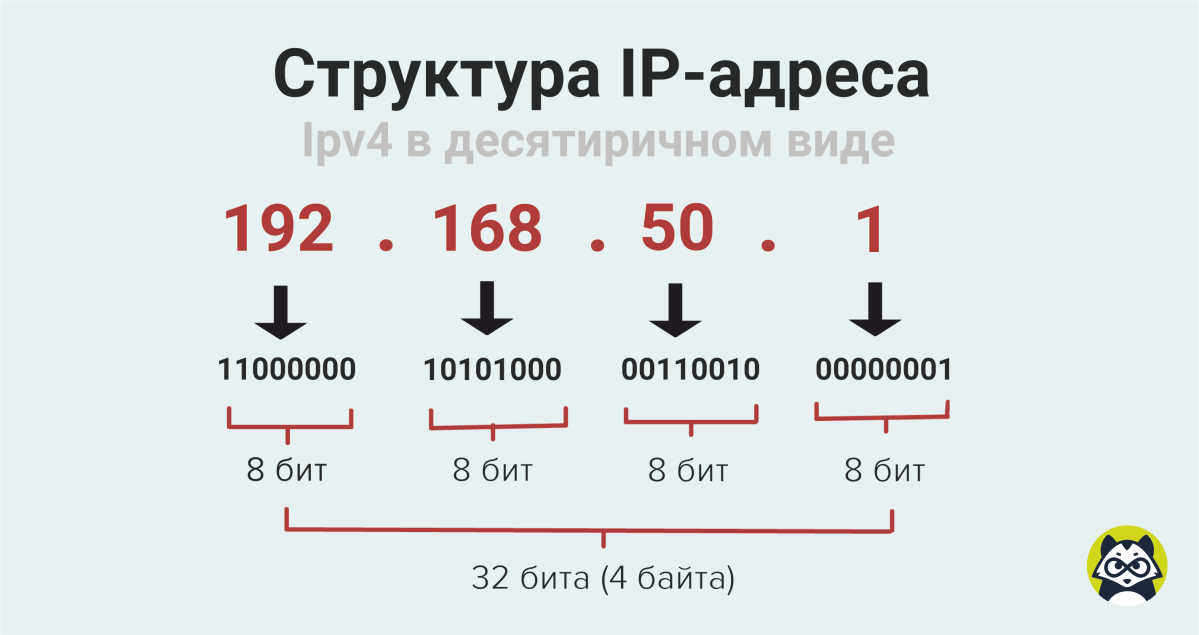

Разберём структуру IP-адреса на примере самого первого и распространённого интернет-протокола IPv4.

IP-адрес IPv4 имеет 32-битную (4 байта) структуру. Он разделён на 4 части, каждая из которых состоит из 8 бит (1 байт) и называется октетом. Каждый бит IP-адреса – цифра двоичной системы.

При преобразовании октета с двоичной системы в десятеричную получается одно число со значением от 0 до 255.

Маска подсети

Устройства различают части IP-адреса при помощи маски подсети – 32-битной строки, разделённой на 4 октета, как и IP-адрес. При установке соединения каждый октет IP-адреса сопоставляется с октетом маски подсети.

В примере маска IP-адреса указана в десятичном представлении и содержит числа «255» и «0». Первое отвечает за идентификацию сети, а второе за обозначение конечного узла.

Классы IP-адресов

IP-адрес в классовой архитектуре сетевой адресации состоит из двух частей:

Важно! В связи с ограниченностью ресурса адресов IPv4, в настоящее время классовая адресация почти перестала использоваться. Ей на смену пришла технология бесклассовой междоменной маршрутизации (Classless Inter-Domain Routing, CIDR). Бесклассовая адресация более экономно использует диапазон адресов IPv4, так как в ней нет строгой привязки масок подсети к адресам подсети.

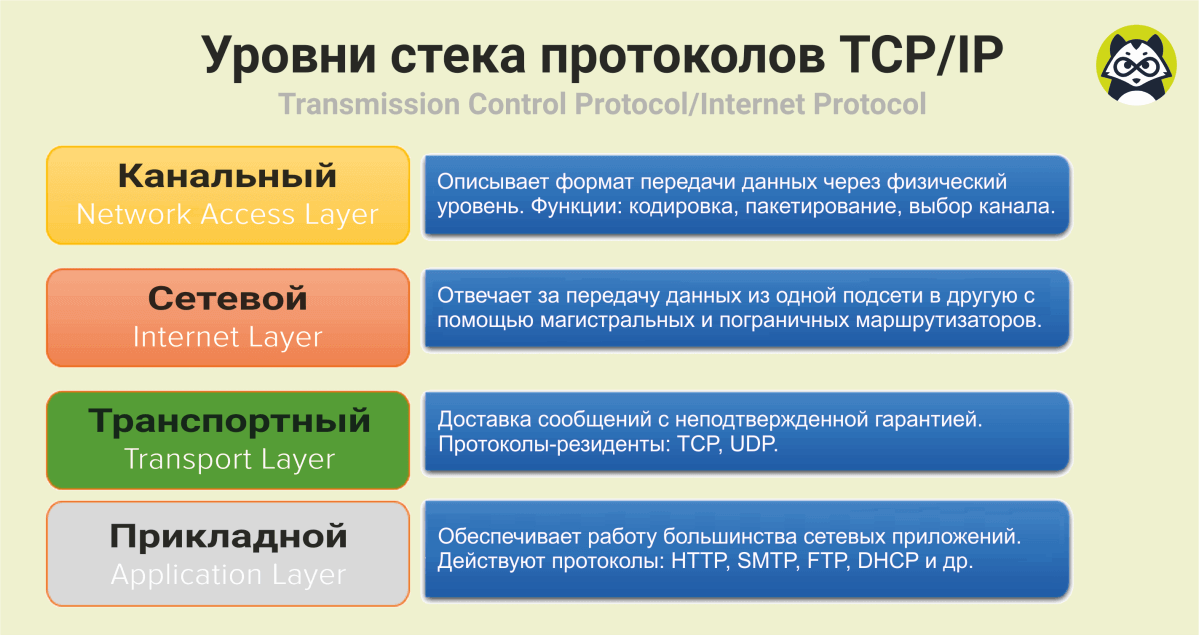

TCP/IP

Любая сеть с IP-адресацией построена на основе TCP/IP – модели, включающей в себя стек протоколов, применяемых при передаче данных по сети. Основными протоколами являются TCP и IP, но имеется и масса других вариантов.

Уровни TCP/IP

Сетевое расположение IP-адресов

Уникальные IP-адреса, которые назначаются специальными организациями (например, Интернет-провайдером), называются внешними, белыми или публичными. Публичные IP-адреса применяются для получения доступа к Интернету и осуществления взаимодействия с другими узлами через публичную сеть. Устройство с внешним IP-адресом видно другим пользователям в Интернете.

Кроме того, существуют частные IP-адреса, именуемые также серыми или внутренними. Серые IP-адреса назначаются устройствам в локальной сети и не видны в Интернете. К примеру, можно представить дом, в котором к WI-FI роутеру подключено несколько устройств. Все они объединены в одну сеть и имеют серые IP-адреса.

| Публичные IP-адреса | Частные IP-адреса |

| Глобальный (внешний) охват. | Местный (внутренний) охват. |

| Используются для соединений через Интернет за пределами частной сети. | Используется для связи с другими устройствами в частной сети. |

| Уникальный числовой код, не используемый другими устройствами. | Неуникальный числовой код, который может использоваться другими устройствами в других частных сетях. |

| Можно узнать по поисковому запросу типа: «Мой IP-адрес» («What is my IP»). | Можно найти во внутренних настройках устройства. |

| Назначаются интернет-провайдером. | Присваиваются маршрутизатором конкретному устройству. |

| Платные. | Бесплатные. |

| Может использоваться любое число, не входящее в диапазон частных IP-адресов. | 10.0.0.0 — 10.255.255.255 172.16.0.0 — 172.31.255.255 192.168.0.0 — 192.168.255.255 |

| Пример: 8.8.8.8. | Пример: 10.11.12.13 |

Присвоение IP-адресов

Динамическое назначение

При подключении к сети через протокол динамической настройки узла (DHCP / Dynamic Host Configuration Protocol) все параметры стека TCP/IP автоматически устанавливаются на устройстве. Узлу назначается динамический IP-адрес, который меняется на другой при переподключении устройства. Диапазон IP-адресов указывается на сервере DHCP.

Статическое назначение

Статический IP-адрес присваивается вручную и не изменяется при переподключении к сети. Этот тип присваивания используется на устройствах, доступ к которым должен производится по одному адресу (например, на серверах).

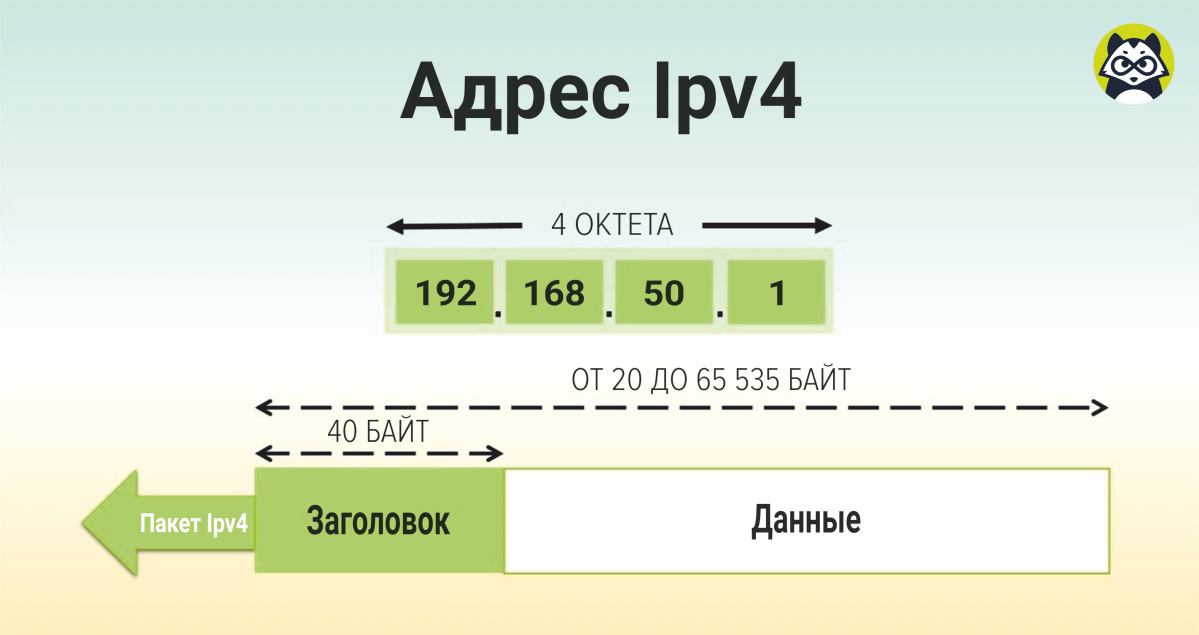

Версии IP

В сентябре 1981 года появился первый стандарт интернет-протокола (IP) IPv4, который положил начало современной сети Интернет. Ipv4 IP-адрес имеет вид: 192.168.50.1 .

Подробнее этот формат разобран выше.

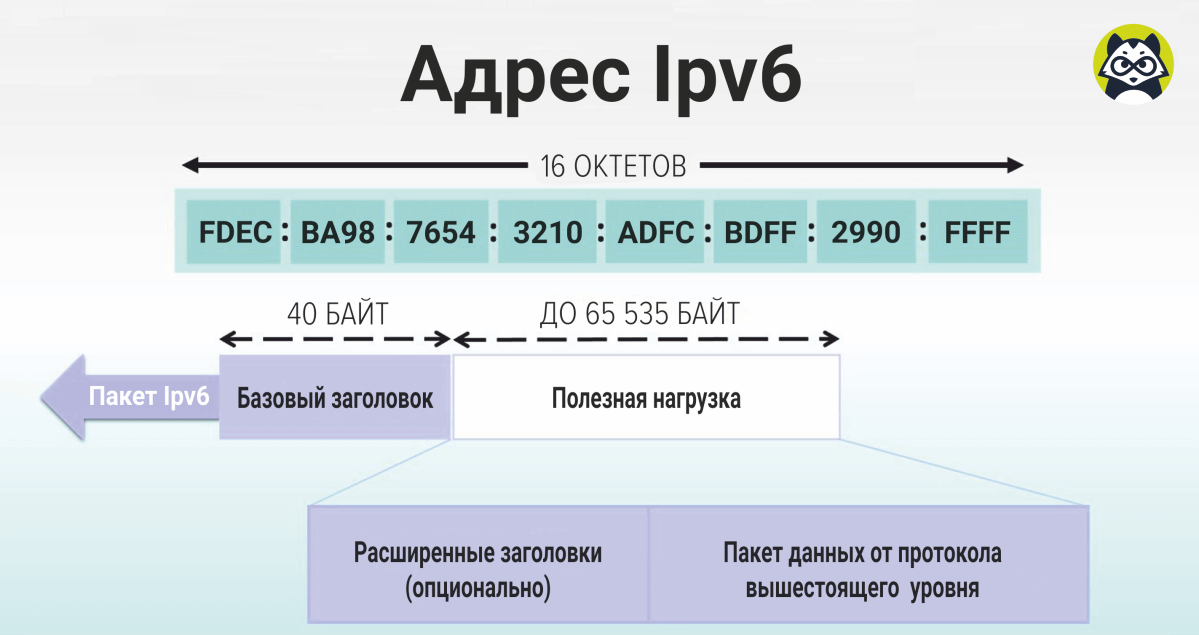

Интернет с 1980-х годов начал стремительно расти, поэтому появилась угроза истощения пула возможных адресов – их просто не хватило бы на все сети и узлы. Поэтому в 1995 году появился формат IPv6, при котором длина IP-адреса возросла с 32 до 128 бит, а десятичная система сменилась шестнадцатеричной.

IP-адрес IPv6 состоит из 16 октетов (8 блоков по 2 октета), раздёленных двоеточиями. В полном виде запись IPv6 выглядит следующим образом: 2001:0bd7:0ccf:0006:0000:0000:012f:002d .

Адрес IPv6 можно сжать, исключив нули из записи. Сокращенная форма IPv6: 2001:bd7:ccf:12f:2d .

Развитие IPv6

Новый формат IP-адреса развивается сравнительно медленно. Первое внутреннее внедрение произошло у Google ещё в 2008, тогда протокол прошёл успешное тестирование. 6 июня 2012 года совершился повсеместный запуск IPv6.

Кстати. Число возможно доступных IPv6 адресов равняется 340 ундециллионам (ундециллион – число с 36 нулями). Для сравнения, в формате IPv4 этот показатель не превышает отметки 3,4 миллиона IP-адресов.

Многие провайдеры стали предоставлять пользователям услуги с использованием новой технологии, поэтому доля трафика IPv6 к 2020 году составила 30% по всему миру. В России доля трафика IPv6 составляет 4.5%, но постепенно увеличивается. Основным фактором, замедляющим процесс внедрения IPv6, является необходимость замены оборудования провайдеров на более новое, что несёт дополнительные затраты.

DNS и IP-адрес

Путешествуя по Интернету, пользователь устанавливает соединение через браузер с другими серверами в основном не по IP-адресу, а с помощью доменного имени. Система доменных имён (DNS) служит для перенаправления на постоянный IP-адрес конечного веб-ресурса. Говоря простыми словами, она преобразовывает буквенные значения доменного имени в цифры IP-адреса.

Например, чтобы попасть на сайт поисковика Google, не нужно вводить сложный в запоминании числовой адрес «74.125.131.100». Достаточно набрать в адресной строке доменное имя «.google.com».

За осуществление подобной переадресации отвечает DNS-сервер, который работает согласно информации из DNS-записей. Продолжая «телефонную» аналогию можно сказать, что если IP-адрес — это номер телефона, то сервер DNS — это телефонная книга, содержащая все подобные номера.

Домены от Eternalhost — быстрый и выгодный способ получить имя для веб-ресурса! Статус LIR, широкий выбор популярных зон, возможность продления по цене покупки, бесплатный DNS-хостинг.

Как узнать IP-адрес

Определить IP-адрес используемого устройства можно при помощи поискового запроса в браузере вида «мой ip-адрес» («What is my IP»). Многие сервисы, такие как Whoer, 2ip и WhiteWhois, проверяют идентификатор IP-адреса и предоставляют более подробную информацию о пользователе (например, название провайдера или примерное местоположение устройства).

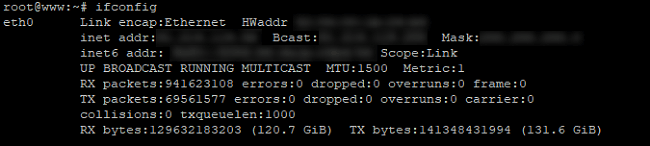

В локальной сети адрес устройства указывается в настройках операционной системы, поэтому прибегать к внешними инструментам не требуется. Определить локальный IP-адрес можно следующими способами.

Анонимность и безопасность

«Вычислю по IP»

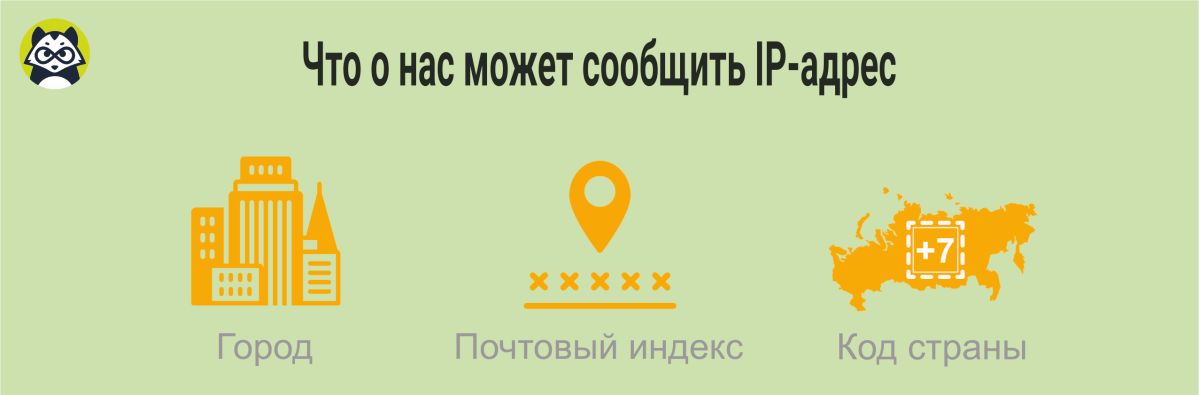

Это скорее миф, чем реальная угроза. Среди пользователей существует заблуждение, что злоумышленник может отследить человека, узнав его внешний IP-адрес. На деле не всё так просто — информация о клиентах находится в безопасности у провайдера. Доступ к личным данным такого рода могут получить только органы государственной безопасности.

Единственное, что можно узнать по IP-адресу, так это местоположение оборудования провайдера. А такая информация указывает лишь на примерную геолокацию пользователя с точностью до страны и города.

Атака сетевого устройства

Злоумышленник может обнаружить IP-адрес устройства и просканировать его на наличие потенциальных дыр в безопасности. В качестве последних могут выступать брандмауэры со слабой защитой. Также существуют программы, которые прослушивают внешние порты (например, SSH, VNC, HTTP, RDP) устройства пользователя на предмет уязвимостей.

Атаки сетевых устройств проводятся как через Интернет, так и по локальной сети. Иногда спасает использование DHCP — IP-адрес меняется при переподключении, поэтому злоумышленнику приходится заново искать IP и начинать атаку.

Фиксация деятельности со стороны провайдера

Интернет-провайдер выступает в роли посредника и может анализировать сетевой трафик. Данные, передающиеся через незашифрованные протоколы (например, HTTP, FTP), разбираются без проблем. При использовании защищённых вариантов (HTTPS, SFTP, SSH) передаётся информация только об адресе или домене конечного сервера.

Способы защиты IP-адреса

От перечисленных угроз может обезопасить использование сети TOR, прокси или VPN. Представленные типы защиты выполняют скрытие IP-адреса, что анонимизирует деятельность пользователя в сети.

Сеть TOR работает по принципу «луковичной маршрутизации», когда пользовательский трафик перенаправляется через несколько серверов-посредников и выходит в Интернет. Публичный IP-адрес пользователя постоянно меняется, что анонимизирует деятельность и не позволяет отследить трафик. Начать использование сети TOR можно, скачав официальный браузер Tor Browser, который, помимо маршрутизации, блокирует отслеживающие трекеры интернет-ресурсов.

Прокси и VPN работают схоже. Трафик перенаправляется через сервер (или несколько серверов) и выходит в Интернет с подменой IP-адреса. Технология VPN, в отличие от прокси, шифрует данные по пути от пользователя до сервера-посредника, поэтому считается лучшим вариантом в плане безопасности.

Как изменить IP-адрес

Локальная сеть

Изменение IP-адреса выполняется через настройки операционной системы. Далее будут приведены два способа изменения сетевого идентификатора на примере операционных систем Windows и Linux.

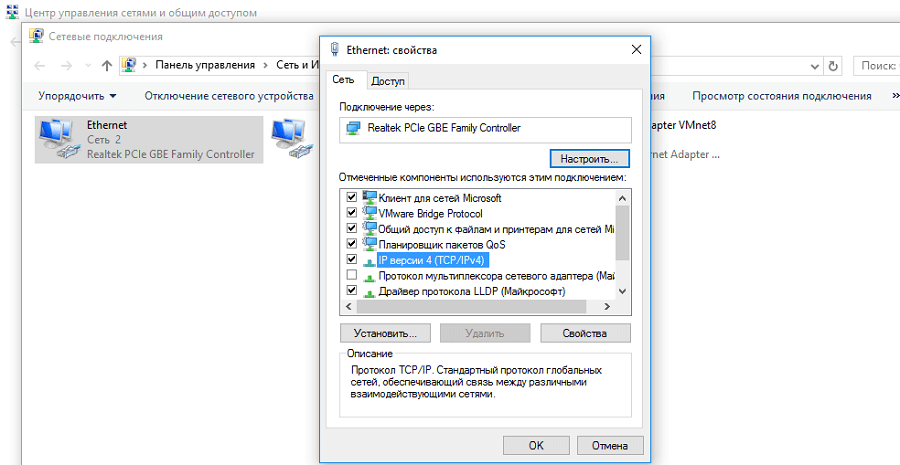

Windows

Далее нужно перейти в свойства необходимого сетевого интерфейса и в появившемся окне открыть свойства компонента «Протокол Интернета версии 4 (TCP/IPv4)». В разделе «Общие» остаётся назначить статический IP-адрес, заполнив все необходимые поля.

Linux

Необходимо выбрать сетевой интерфейс и запомнить его наименование. Теперь стоит ввести следующую команду, чтобы назначить другой IP-адрес:

В приведенном примере:

Глобальная сеть

Многие провайдеры используют динамическое назначение IP-адреса, поэтому достаточно перезагрузить маршрутизатор (роутер) для смены сетевого идентификатора.

Если назначен белый IP, то варианты решения проблемы уже другие:

Первые два способа были описаны выше – эти варианты являются наиболее простыми. Обращение к провайдеру является крайним вариантом – потребуется совершить звонок по номеру телефона горячей линии или сделать запрос на получение IP-адреса в ближайшем филиале.

Заключение

В основе Интернета и любой IP/TCP сети лежит IP-адресация. Каждый системный администратор должен знать её основы для построения сетей как в домашней, так и в корпоративной среде.

Не стоит забывать и о безопасности, ведь плохо сконфигурированная сеть имеет уязвимости, позволяющие злоумышленнику нарушить работу подключения или получить доступ к личной информации.

Всё об IP адресах и о том, как с ними работать

Доброго времени суток, уважаемые читатели Хабра!

Не так давно я написал свою первую статью на Хабр. В моей статье была одна неприятная шероховатость, которую моментально обнаружили, понимающие в сетевом администрировании, пользователи. Шероховатость заключается в том, что я указал неверные IP адреса в лабораторной работе. Сделал это я умышленно, так как посчитал что неопытному пользователю будет легче понять тему VLAN на более простом примере IP, но, как было, совершенно справедливо, замечено пользователями, нельзя выкладывать материал с ключевой ошибкой.

В самой статье я не стал править эту ошибку, так как убрав её будет бессмысленна вся наша дискуссия в 2 дня, но решил исправить её в отдельной статье с указание проблем и пояснением всей темы.

Для начала, стоит сказать о том, что такое IP адрес.

IP-адрес — уникальный сетевой адрес узла в компьютерной сети, построенной на основе стека протоколов TCP/IP (TCP/IP – это набор интернет-протоколов, о котором мы поговорим в дальнейших статьях). IP-адрес представляет собой серию из 32 двоичных бит (единиц и нулей). Так как человек невосприимчив к большому однородному ряду чисел, такому как этот 11100010101000100010101110011110 (здесь, к слову, 32 бита информации, так как 32 числа в двоичной системе), было решено разделить ряд на четыре 8-битных байта и получилась следующая последовательность: 11100010.10100010.00101011.10011110. Это не сильно облегчило жизнь и было решение перевести данную последовательность в, привычную нам, последовательность из четырёх чисел в десятичной системе, то есть 226.162.43.158. 4 разряда также называются октетами. Данный IP адрес определяется протоколом IPv4. По такой схеме адресации можно создать более 4 миллиардов IP-адресов.

Максимальным возможным числом в любом октете будет 255 (так как в двоичной системе это 8 единиц), а минимальным – 0.

Далее давайте разберёмся с тем, что называется классом IP (именно в этом моменте в лабораторной работе была неточность).

IP-адреса делятся на 5 классов (A, B, C, D, E). A, B и C — это классы коммерческой адресации. D – для многоадресных рассылок, а класс E – для экспериментов.

Класс А: 1.0.0.0 — 126.0.0.0, маска 255.0.0.0

Класс В: 128.0.0.0 — 191.255.0.0, маска 255.255.0.0

Класс С: 192.0.0.0 — 223.255.255.0, маска 255.255.255.0

Класс D: 224.0.0.0 — 239.255.255.255, маска 255.255.255.255

Класс Е: 240.0.0.0 — 247.255.255.255, маска 255.255.255.255

Теперь о «цвете» IP. IP бывают белые и серые (или публичные и частные). Публичным IP адресом называется IP адрес, который используется для выхода в Интернет. Адреса, используемые в локальных сетях, относят к частным. Частные IP не маршрутизируются в Интернете.

Публичные адреса назначаются публичным веб-серверам для того, чтобы человек смог попасть на этот сервер, вне зависимости от его местоположения, то есть через Интернет. Например, игровые сервера являются публичными, как и сервера Хабра и многих других веб-ресурсов.

Большое отличие частных и публичных IP адресов заключается в том, что используя частный IP адрес мы можем назначить компьютеру любой номер (главное, чтобы не было совпадающих номеров), а с публичными адресами всё не так просто. Выдача публичных адресов контролируется различными организациями.

Допустим, Вы молодой сетевой инженер и хотите дать доступ к своему серверу всем пользователям Интернета. Для этого Вам нужно получить публичный IP адрес. Чтобы его получить Вы обращаетесь к своему интернет провайдеру, и он выдаёт Вам публичный IP адрес, но из рукава он его взять не может, поэтому он обращается к локальному Интернет регистратору (LIR – Local Internet Registry), который выдаёт пачку IP адресов Вашему провайдеру, а провайдер из этой пачки выдаёт Вам один адрес. Локальный Интернет регистратор не может выдать пачку адресов из неоткуда, поэтому он обращается к региональному Интернет регистратору (RIR – Regional Internet Registry). В свою очередь региональный Интернет регистратор обращается к международной некоммерческой организации IANA (Internet Assigned Numbers Authority). Контролирует действие организации IANA компания ICANN (Internet Corporation for Assigned Names and Numbers). Такой сложный процесс необходим для того, чтобы не было путаницы в публичных IP адресах.

Поскольку мы занимаемся созданием локальных вычислительных сетей (LAN — Local Area Network), мы будем пользоваться именно частными IP адресами. Для работы с ними необходимо понимать какие адреса частные, а какие нет. В таблице ниже приведены частные IP адреса, которыми мы и будем пользоваться при построении сетей.

Из вышесказанного делаем вывод, что пользоваться при создании локальной сеть следует адресами из диапазона в таблице. При использовании любых других адресов сетей, как например, 20.*.*.* или 30.*.*.* (для примера взял именно эти адреса, так как они использовались в лабе), будут большие проблемы с настройкой реальной сети.

Из таблицы частных IP адресов вы можете увидеть третий столбец, в котором написана маска подсети. Маска подсети — битовая маска, определяющая, какая часть IP-адреса узла сети относится к адресу сети, а какая — к адресу самого узла в этой сети.

У всех IP адресов есть две части сеть и узел.

Сеть – это та часть IP, которая не меняется во всей сети и все адреса устройств начинаются именно с номера сети.

Узел – это изменяющаяся часть IP. Каждое устройство имеет свой уникальный адрес в сети, он называется узлом.

Маску принято записывать двумя способами: префиксным и десятичным. Например, маска частной подсети A выглядит в десятичной записи как 255.0.0.0, но не всегда удобно пользоваться десятичной записью при составлении схемы сети. Легче записать маску как префикс, то есть /8.

Так как маска формируется добавлением слева единицы с первого октета и никак иначе, но для распознания маски нам достаточно знать количество выставленных единиц.

Таблица масок подсети

Высчитаем сколько устройств (в IP адресах — узлов) может быть в сети, где у одного компьютера адрес 172.16.13.98 /24.

172.16.13.0 – адрес сети

172.16.13.1 – адрес первого устройства в сети

172.16.13.254 – адрес последнего устройства в сети

172.16.13.255 – широковещательный IP адрес

172.16.14.0 – адрес следующей сети

Итого 254 устройства в сети

Теперь вычислим сколько устройств может быть в сети, где у одного компьютера адрес 172.16.13.98 /16.

172.16.0.0 – адрес сети

172.16.0.1 – адрес первого устройства в сети

172.16.255.254 – адрес последнего устройства в сети

172.16.255.255 – широковещательный IP адрес

172.17.0.0 – адрес следующей сети

Итого 65534 устройства в сети

В первом случае у нас получилось 254 устройства, во втором 65534, а мы заменили только номер маски.

Посмотреть различные варианты работы с масками вы можете в любом калькуляторе IP. Я рекомендую этот.

До того, как была придумана технология масок подсетей (VLSM – Variable Langhe Subnet Mask), использовались классовые сети, о которых мы говорили ранее.

Теперь стоит сказать о таких IP адресах, которые задействованы под определённые нужды.

Адрес 127.0.0.0 – 127.255.255.255 (loopback – петля на себя). Данная сеть нужна для диагностики.

169.254.0.0 – 169.254.255.255 (APIPA – Automatic Private IP Addressing). Механизм «придумывания» IP адреса. Служба APIPA генерирует IP адреса для начала работы с сетью.

Теперь, когда я объяснил тему IP, становиться ясно почему сеть, представленная в лабе, не будет работать без проблем. Этого стоит избежать, поэтому исправьте ошибки исходя из информации в этой статье.

5. Check Point на максимум. IPS. Часть 1

Продолжаем нашу серию уроков по Check Point. На этот раз мы обсудим одну из моих любимых тем, а именно — IPS (Intrusion Prevention System) По-русски — система предотвращения вторжений. Причем акцент именно на Prevention (т.е. предотвращение)! Одно из главных кредо компании Check Point это: “We Prevent, not detect!”. Лично я согласен с такой позицией. Какой толк от детекта, если вас атаковал например шифровальщик? Зашифрованный компьютер и так вам сообщит, что была атака. В текущих реалиях нужно позаботиться именно о Prevent. И IPS здесь может очень хорошо помочь.

Однако, в последнее время наблюдается некое пренебрежение этим классом защиты, мол “IPS больше не актуален и использовать его бессмысленно”. На мой взгляд это мнение является непростительной ошибкой. Собственно в этом уроке я постараюсь описать основные бытующие заблуждения на счет IPS. Затем в рамках лабораторной работы покажу каким образом IPS поможет усилить защиту вашей сети. Ну и конечно же постараюсь рассказать, как получить максимум от этого полезного инструмента, на какие настройки обратить внимание и о чем нужно помнить включая IPS.

Урок получился весьма длинным поэтому я разбил его на две части. Первая часть будет чисто теоретическая, а вторая уже полностью посвящена практике в виде лабораторной работы. Надеюсь, что будет интересно.

Спойлер — В конце статьи видео урок, если кому-то удобнее смотреть, а не читать.

Краткая история развития IPS

Хотелось бы начать с некоторых исторических особенностей. На самом деле IPS является частным случаем IDS (Intrusion Detection System — Система обнаружения вторжений или СОВ, как ее кратко называют в России).

Идея о создании IDS появилась после выхода статьи “Computer Security Threat Monitoring and Surveillance” Джеймса Андерсона, аж в 1980 году! Довольно занятная статья и самое главное актуальная по сей день.

Спустя 6 лет, в 1986 году Дороти Деннинг и Питер Нейман опубликовали первую теоретическаю модель IDS, которая наверно до сих пор является основой для современных систем. Далее было довольно много различных разработок, но все они в основном сводились к использованию трех методов обнаружения вторжений:

Позже была основана компания Sourcefire (в 2001 году) и проект Snort продолжил свое стремительное развитие уже в рамках компании Sourcefire и стал фактически стандартом среди IDS решений. Snort имеет открытый исходный код, чем и пользуется большинство современных производителей ИБ решений (особенно отечественные компании).

В 2003 г. компания Gartner констатировала неэффективность IDS и необходимость перехода на IPS системы (т.е. сменить детект на превент). После этого разработчики IDS стали оснащать свои решения режимом IPS. Snort естественно может работать как в IDS, так и в IPS режиме (т.е. на предотвращение).

Безусловно стоит также отметить бурный рост еще одного проекта с открытым исходным кодом — Suricata. Основали этот проект выходцы из Snort-а. Первый бета релиз был в 2009 году. За разработку отвечает компания Open Information Security Foundation (OISF). На данный момент Suricata является очень популярным решением (хоть и уступает пока еще Snort-у по популярности). На самом деле их довольно часто используют совместно.

Естественно я перечислил только малую часть решений. Параллельно развивалось огромное количество коммерческих проприетарных решений (Check Point один из них). Чаще всего IPS входил в состав UTM или NGFW решения, реже в качестве отдельно стоящей “железки” (Cisco IPS — яркий пример).

IPS в корпоративных сетях

Теперь, если коснуться истории распространения IPS решений в корпоративных сетях, то получается примерно следующая картина:

В начале 2000-х компании весьма скептически относились к этому новому классу решений защиты. Большинство считали IPS какой-то экзотической штукой, которая не особо то и нужна.

Уже после 2005-го большинство осознали пользу и необходимость IPS. Начался бум внедрений по всему миру.

К 2010 году IPS стал фактически необходимым стандартным средством защиты корпоративной сети.

Ближе к 2015-му рынок IPS относительно остыл. IPS по стандарту был практически во всех UTM/NGFW решениях. Все переключились на SIEM, защиту от таргетированных атак, песочницы, хонейпоты и т.д. При этом совсем забыв про важность IPS. Но это мы уже обсудим чуть дальше.

Теперь, когда мы немного освежили знания об истории появления IPS, хочется обсудить еще один момент. А именно классы IPS. В грубом приближении все IPS-решения можно разделить на два класса:

Два варианта использования NIPS

Давайте рассмотрим архитектурное применение IPS. Здесь тоже все довольно просто, есть два варианта использования сетевого IPS:

IPS в UTM устройствах. Packet Flow

С точки зрения обработки трафика, пакеты сначала проверяются firewall-ом и если они разрешены соответствующими аксес листами, то только тогда включается IPS и начинает проверять проходящий трафик. Собственно этот алгоритм обработки трафика раскрывает концептуальное различие между Межсетевым экраном и Системой предотвращения вторжений.

“Межсетевой экран стремится предотвратить прохождение того или иного трафика. IPS же работает с уже прошедшим трафиком.”

Это логично не только с точки зрения безопасности, но и с точки зрения производительности. Зачем исследовать трафик, который может быть быстро отброшен фаерволом с минимальными ресурсными затратами. Это к вопросу, стоит ли ставить IPS перед firewall-ом. Однозначно нет! Только представьте сколько “левого” трафика будет на него сыпаться от разных ботов, которые сканируют в Интернете все подряд.

Что ж, на этом мы заканчиваем наше затянувшееся лирическое отступление. Давайте перейдем к типичным заблуждениям на счет IPS. Я постараюсь их развенчать на примере Check Point-а.

Типичные заблуждения на счет IPS

1. IPS защищает только от атак сетевого уровня

Пожалуй это самый распространенный миф. Исторически конечно IPS в первую очередь защищал от сетевых атак, таких как сканирование портов, брутфорс, некоторые виды ddos-а ну и конечно борьба с аномалиями. Однако! Многие до сих пор не знают, что IPS может проверять и скачиваемые файлы! И если файл содержит exploit, то IPS заблокирует его скачивание быстрее чем Anti-Virus, т.к. IPS работает в потоке трафика, а Anti-Virus вынужден ждать пока в буфер скачается весь файл. Т.е. IPS проверяет такие файлы как pdf, doc, xls и многое другое. Я обязательно покажу это в лабораторной работе. Поэтому, включенный IPS существенно повысит защиту ваших пользователей, которые качают из интернета различные файлы. Не пренебрегайте этим дополнительным уровнем защиты!

2. IPS уже не актуален и ни от чего не защищает

Еще один популярный миф. Безусловно, в последнее время профессиональные хакеры стараются не использовать классические инструменты атаки, такие как сканирование портов, брутфорс и т.д. И все потому, что такие атаки сразу заметны и генерят огромное кол-во алертов на классических средствах защиты. Однако! Это имеет место быть только при очень сложных и таргетированных атаках, когда за дело берется настоящий профессионал. 99% всех успешных атак — автоматизированные боты, которые сканируют сеть на предмет известных уязвимостей, которые затем и эксплуатируют. IPS все это видит! Более того, опять же вспомнив wannacry, после обнаружения этой уязвимости, Check Point выпустил IPS-сигнатуру буквально через пару дней. Microsoft же выпустил заплатку куда позже (через пару недель на сколько я помню). Включенный IPS с актуальными сигнатурами отлично отражает подобные автоматизированные атаки, которые до сих пор преобладают (да и вряд ли что-то изменится в ближайшем будущем).

3. IPS не надо часто обновлять

Собственно в предыдущем пункте я констатировал, что включенный IPS именно с АКТУАЛЬНЫМИ сигнатурами обеспечивает защиту от автоматизированных атак. Почему-то многие считают, что регулярно обновлять нужно только антивирусные базы, при этом напрочь забывая про IPS. А ведь сигнатуры для IPS появляются или обновляются буквально каждый день. Для примера можно воспользоваться ресурсом Check Point. Как видите только за последние пару дней вышло несколько новых сигнатур. Либо были обновлены ранее созданные.

IPS с актуальными базами это очень важно. Как я уже сказал ранее, IPS сигнатуры выходят быстрее чем патчи от вендоров. Если у вас старые сигнатуры, то ваш IPS просто в пустую молотит трафик и бесцельно расходует системные ресурсы. И не верьте отечественным производителям СОВ, которые говорят, что обновление раз в месяц это нормально (как правило именно такой период они ставят и скорее всего это связано с тем, что они используют базы snort, которые для бесплатной версии обновляются с задержкой в 30 дней).

4. IPS существенно снижает производительность устройства

Что я могу сказать об этом мифе. И да и нет. Безусловно, включение IPS увеличивает нагрузку и на процессор и на оперативную память. Но все не так драматично, как принято считать. Колоссальное повышение нагрузки при включении IPS как правило проявляется в двух случаях:

5. IPS трудно настраивать

Отчасти это справедливое мнение, которые имело место быть. На самом деле многие IPS решения до сих пор весьма сложны в освоении. Но это не про Cheсk Point. Давайте по порядку. Как обычно выглядит сигнатура? Как правило это что-то вроде:

IGSS SCADA ListAll Function Buffer Overflow

WebGate Multiple Products WESPMonitor Stack Buffer Overflow

И попробуй разберись, что это за сигнатура, для чего она, сильно ли нагрузит шлюз ее включение, насколько она критична? К счастью в Check Point-е есть подробное описание каждой сигнатуры. Описание видно прямо в SmartConsole и вам не придется гуглить каждое название. Более того, для удобства, Check Point присвоил каждой сигнатуре несколько тегов:

С помощью этих тегов, можно довольно быстро сформировать список сигнатур, которые вы хотите включить. И для этого вам не надо иметь семь пядей во лбу. Ну и естественно перед этим вам нужно сделать небольшой аудит сети и понять, какой софт используют ваши сотрудники.

Более подробно работу с этими тегами мы обсудим уже в лабораторной работе.

6. Работа с IPS это нудная и рутинная работа

Я уже много раз говорил, что информационная безопасность это не результат, а непрерывный процесс. Нельзя один раз настроить систему и забыть про нее. Нужна непрерывная, систематическая доработка. Тоже самое касается IPS. И тут обычно возникают трудности. Практически любая более менее адекватная IPS система генерит огромное кол-во логов. Как правило они выглядят подобным образом:

А теперь представьте, что этих логов набралось несколько тысяч за неделю. Каким образом вам анализировать их? Как понять какие события происходят чаще всего? Какие сигнатуры возможно надо выключить или какие хосты возможно стоит заблокировать на уровне firewall-а?

Конечно логи чекпоинта выглядят более привлекательно и наглядно:

Тут видно и Severity и Performance Impact и Confidence Level. Однако это не решает проблему анализа такого большого количества событий. Как правило именно здесь вспоминают про SIEM системы, которые призваны агрегировать, коррелировать и выполнять первичный анализ событий. К счастью у Check Point есть встроенная SIEM система — Smart Event. Этот блейд позволяет видеть логи IPS уже в обработанном и агрегированном виде:

Как вы понимаете, с этим уже гораздо проще работать. Главная ценность SIEM в том, что эта система позволяет “увидеть” вашу защищенность в количественном выражении. В любой работе нужно видеть результат и здесь гораздо проще ориентироваться на цифры. В нашем примере мы видим, что присутствует довольно большое количество логов с Severity уровня Critical. Именно с ними и нужно начинать работу. Более того, мы видим, что наибольшее количество событий связано с сигнатурой GNU Bash Remote Code Execution. Разбор стоит начать именно с этих событий. Провалившись дальше мы можем определить:

Если же атака идет из внешней сети, то может быть все эти логи создает всего один атакующий узел (скорее всего это какой-то бот), причем из какого-нибудь Сингапура. В этом случае мы можем добавить этот хост (либо вообще всю сеть Сингапура) в блок-лист, чтобы он блокировался на уровне firewall-а и не доходил до обработки трафика IPS-ом.

Также мы можем заметить, что сигнатура отлавливает атаки для linux-дистрибутивов, при этом возможно атакуется windows-хост. В этом случае будет также логично отключить linux-сигнатуры конкретно для этого хоста.

Как видите, процесс напоминает некое расследование. После подобной постоянной оптимизации существенно снизится нагрузка на шлюз, т.к.:

Более того, всю эту процедуру расследования и добавления хостов в блок-лист можно автоматизировать! В R80.10 появился полноценный API, который позволяет интегрироваться со сторонними решениями. Я уже писал статью на хабре о самом API — Check Point R80.10 API. Управление через CLI, скрипты и не только.

Также, мой коллега Глеб Ряскин публиковал подробную инструкцию по интеграции Check Point и Splunk — Check Point API + Splunk. Автоматизация защиты от сетевых атак.

Там не только теоретическая часть, но и практическая, с примером атаки и автоматическим добавлением хоста в блок-лист. Не ленитесь, посмотрите.

На этом я предлагаю закончить нашу теоретическую часть. В следующем уроке нас ждет большая лабораторная работа.

Теоретическая часть в формате видеоурока

Если вас интересуют другие материалы по Check Point, то здесь вы найдете большую подборку (Check Point. Подборка полезных материалов от TS Solution). Также вы можете подписаться на наши каналы (YouTube, VK, Telegram), чтобы не пропустить новые статьи, курсы и семинары.

Подробнее о моделях коммутаторов Extreme можно посмотреть здесь.

Провести бесплатный аудит настроек безопасности Check Point можно здесь