Как настроить TPM 2.0 для установки Windows 11

Среди системных требований Windows 11 указан параметр TPM 2.0. Что это такое и как его активировать, чтобы установить новую операционную систему.

Гайды по Windows 11

Что такое TPM 2.0

Проще говоря, это выделенный модуль шифрования на материнской плате. Именно в нем, а не на жестком диске вашего компьютера, хранятся ключи шифрования, что гораздо безопаснее.

На большинстве систем такого модуля нет, но это не значит, что Windows 11 установить невозможно. На современных материнских платах под Intel и AMD реализован программный модуль TRP.

Как проверить компьютер на совместимость с Windows 11

Сначала нужно свериться с официальными системными требованиями:

Если ваше оборудование не соответствует им, то обновиться у вас не получится. Далее, нужно скачать программу PC Health Check для проверки совместимости.

Установите программу и запустите ее. На главном экране нажмите на большую синюю кнопку «Проверить сейчас». Если программа выдаст сообщение «Запуск Windows 11 на этом компьютере невозможен», скорее всего, ваш компьютер не соответствует системным требованиям. Со слабым железом сделать, к сожалению, ничего нельзя, только купить новый компьютер. А вот проблему с модулем TRP можно попробовать решить.

Хотя программа не указывает конкретную причину несовместимости, скорее всего, дело именно в модуле TRP. Чтобы узнать это наверняка, нажмите сочетание клавиш Win + R и выполните команду tpm.msc, которая откроет окно «Управление доверенным платформенным модулем на локальном компьютере». Если высветилось предупреждение «Не удается найти совместимый доверенный платформенный модуль», то причина в модуле TRP.

Как настроить программный модуль TPM 2.0

Чтобы включить программный модуль TPM, нужно зайти в BIOS. Сделать это можно, зажав определенную клавишу при включении компьютера. Обычно это Del, но может быть F2 или другая, в зависимости от производителя. Желательно перед этим установить свежую версию BIOS для вашего оборудования.

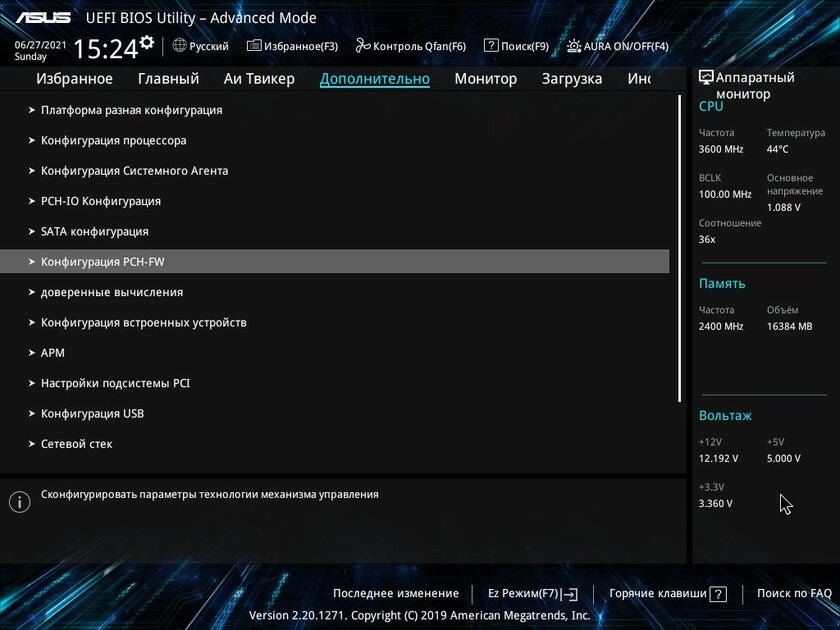

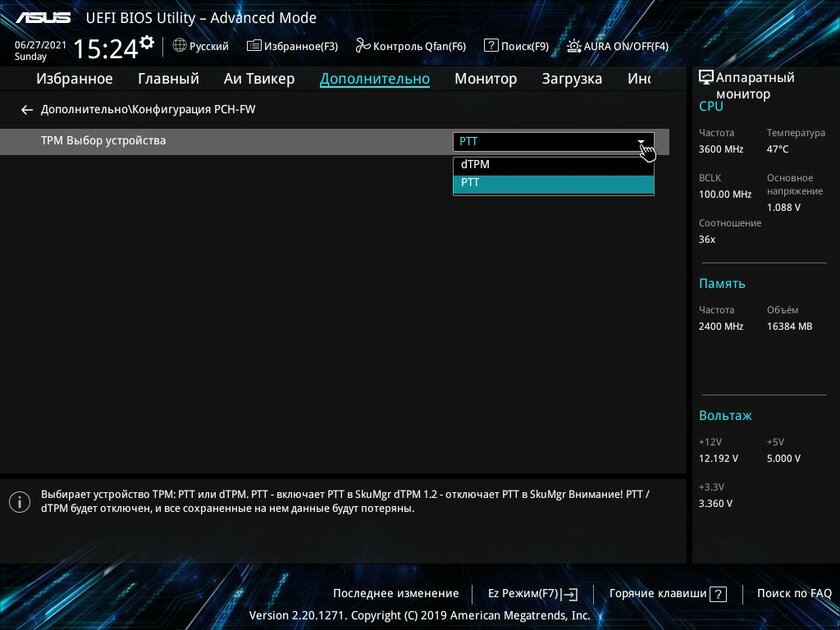

На материнских платах ASUS с логикой от AMD нужно сначала нажать клавишу F7, чтобы перейти к расширенным настройкам. Затем переключиться на вкладку Advanced и выбрать строку AMD fTPM configuration. Далее активируйте (enabled) строку AMD fTPM switch. На материнских платах под Intel путь немного отличается. На вкладке Advanced найдите строку PCH-FW Configuration, затем TPM Device Selection. Выставьте значение Enable Firmware TPM.

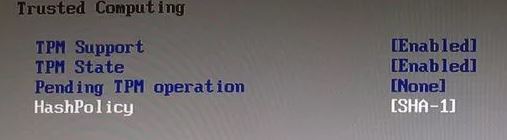

На материнских платах MSI с логикой от AMD нужно зайти в меню Security и далее Trusted Computing. В строке Security Device Support поставьте значение Enabled, в строке AMD fTPM switch выставьте AMD CPU fTPM. На Intel все почти так же: в строке Security Device Support поставьте значение Enabled, в строке TPM Device Selection нужно выбрать PTT.

На материнских платах ASRock с логикой от AMD зайдите в меню Advanced, далее пролистайте вниз и выберите строку AMD fTPM switch. Выставьте значение AMD CPU fTPM. На Intel все тоже очень просто: зайдите в Security и внизу экрана найдите строчку Intel Platform Trust Technology. Выберите параметр Enabled.

Что такое TPM Device?

Опцию с данным названием можно встретить в разделе управления безопасностью (Security) настроек BIOS. В данном случае TPM расшифровывается как Trusted Platform Module.

Стоит отметить, что в зависимости от версии материнской платы возможны ее иные названия, а именно:

TPM Support в BIOS

Все они отвечают за активацию работы некого модуля TPM. А вот что это за модуль и для чего он нужен мы поговорим в данной статье.

Что такое Trusted Platform Module?

Как правило, данный модуль представляет собой самостоятельный чип, находящийся на материнской плате. Он является своеобразным генератором и одновременно хранилищем ключей шифрования, использующихся в работе систем защиты данных. Например, при работе сканера отпечатка пальцев, при активации функции распознавания лиц или при шифровании данных на жестком диске.

Обратите внимание, что недалеко от опции, отвечающей за активацию TPM устройства, всегда присутствует опция очистки хранилища уже сгенерированных ключей – Clear TPM.

Пользоваться ей стоит с особой осторожностью. Ведь если удалить ключи, участвующие в активных опциях защиты и шифрования данных, то можно потерять доступ к этим данным и функциям.

Обычно для TPM Device доступно два значения:

Почти всегда по умолчанию параметр TPM Device активирован (enabled/available). Для исключения возникновения проблем с доступом к различным защищенным данным отключать его лучше не стоит.

Вывод

Опция TPM Device в настройках BIOS отвечает за включение и отключение специализированного модуля Trusted Platform Module, находящегося на материнской плате ноутбука (компьютера) и использующегося в работе алгоритмов шифрования данных и функций защиты.

Для Windows 11 покупать TPM 2.0 не нужно — его можно легко эмулировать. Как это сделать

После того, как в сеть слили образ Windows 11, многие столкнулись с проблемой установки новой версии операционной системы Microsoft и впервые узнали о том, что такое Trusted Platform Module (TPM). Уже после официального анонса компания опубликовала системные требования Windows 11, и там действительно присутствовал некий модуль безопасности TPM версии 2.0. Буквально на следующий день владельцы ПК штурмовали магазины в поисках недостающего чипа, а предприимчивые продавцы резко взвинтили цены на них. Несмотря на это, практически все запасы внешних модулей TPM были распроданы. При том, что это очень нишевое устройство, которое выпускается специально под разъёмы каждого отдельного производителя материнских плат. Если вам не удалось заполучить аппаратный модуль TPM, переживать не стоит — вполне возможно, он вам не понадобится.

Содержание

Поддержка TPM может быть встроена прямо в процессор

Аппаратный чип TPM считается наиболее защищенной версией механизма безопасности. Он припаивается непосредственно к материнской плате (обычно встречается в платах для корпоративного использования) или подключается к ней отдельным модулем.

Как оказалось, поддержка TPM встроена прямо в современные процессоры Intel и AMD, и они отлично могут эмулировать работу этих чипов. Более того, для Windows 11 вообще нет никакой разницы, используется ли в системе аппаратный криптографический модуль или его функции реализованы в процессоре. В случае софтверного TPM код выполняется не во внешнем чипе, а в самом процессоре, поэтому его роль выполняет CPU.

Возникает вопрос: какие именно процессоры поддерживают эмуляцию TPM? Microsoft уже опубликовала полный список всех совместимых с Windows 11 процессоров (AMD, Intel и Qualcomm), и в нём каждый уже включает софтверную реализацию TPM. У AMD такая технология называется fTPM (Firmware Trusted Platform Module), она доступна, начиная с серии Ryzen 2500. Что касается Intel, то её технология носит название iPPT (Intel Platform Protection Technology) и присутствует в процессорах Core 4-го поколения и выше.

Как включить эмуляцию TPM в UEFI

Практически все современные материнские платы на чипсетах Intel и AMD содержат функцию программного модуля TPM, но проблема в том, что по умолчанию эта функция всегда отключена. С такой же вероятностью будет отключена и аппаратная реализация чипа. Поэтому делаем следующее (на примере материнской платы ASUS):

На разных материнских платах настройки UEFI могут отличаться, но непринципиально, а сама опция может называться по-разному: TPM, TPM Device, Trusted Platform Module, Security Chip, fTPM и PTT. Если возникнут трудности, рекомендую воспользоваться поиском.

Что такое TPM и как его использовать в Windows

Во многих компьютерах и ноутбуках сегодня можно встретить дополнительный чип, который называется TPM. В операционной системе он определяется в разделе «Устройства безопасности». Что это за зверь такой и для чего он, собственно, нужен мы и поговорим сегодня.

Расшифрование (decryption) иногда некорректно называют дешифрование (deciphering). Разница между ними в том, что при расшифровании вам известен алгоритм и секретный ключ, которым зашифрованы данные, а при дешифровании – нет.

Рассмотрим эти шаги более подробно.

1 Включение модуля TPM в BIOS компьютера

Для включения модуля зайдите в BIOS и перейдите в раздел, связанный с безопасностью. Хотя BIOS может существенно отличаться на разных компьютерах, как правило, раздел с настройками безопасности называется «Security». В этом разделе должна быть опция, которая называется «Security Chip».

Модуль может находиться в трёх состояниях:

В первом случае он не будет виден в операционной системе, во втором – он будет виден, но система не будет его использовать, а в третьем – чип виден и будет использоваться системой. Установите состояние «активен».

Тут же в настройках можно очистить старые ключи, сгенерированные чипом.

Очистка TPM может пригодиться, если вы, например, захотите продать свой компьютер. Учтите, что стерев ключи, вы не сможете восстановить данные, закодированные этими ключами (если, конечно, вы шифруете свой жёсткий диск).

Теперь сохраните изменения («Save and Exit» или клавиша F10) и перезагрузите компьютер.

После загрузки компьютера откройте диспетчер устройств и убедитесь, что доверенный модуль появился в списке устройств. Он должен находиться в разделе «Устройства безопасности».

2 Инициализация модуля TPM в Windows

В правой части оснастки находится меню действий. Нажмите «Инициализировать TPM…». Если эта возможность не активна, значит, ваш чип уже инициализирован. Если он инициализирован не вами, и вы не знаете пароль владельца, то желательно выполнить сброс и очистку памяти модуля, как описано в предыдущем пункте.

По завершении программа сообщит об успешной инициализации модуля. После завершения инициализации все дальнейшие действия с модулем – отключение, очистка, восстановление данных при сбоях, сброс блокировки – будут возможны только с помощью пароля, который вы только что получили.

Теперь действие инициализации стало неактивным, зато появилась возможность отключить TPM, сменить пароль владельца и сбросить блокировку модуля, если это произошло (модуль блокирует сам себя для предотвращения мошенничества или атаки).

Поделиться

Похожие материалы (по тегу)

Последнее от aave

Другие материалы в этой категории:

12 комментарии

Хочу поделиться своей проблемой по поводу TPM. Недавно система обновилась

KB4565503 (Build 19041.388) для Windows 10 (версия 2004) В тот же день появился

Синий экран смерти, у меня таково раньше никогда не было. Ошибка 0x00000133

И так стало продолжаться каждый день. Нашел такую информацию : ( Драйвер устройства для доверенного платформенного модуля (TPM) обнаружил неустранимую ошибку, связанную с оборудованием TPM, которая не позволяет использовать службы TPM (например, шифрование данных). Обратитесь за помощью к производителю компьютера.) Пришлось в биосе отключить модуль ТРМ, пока все работает четко.

Может кому-то моя информация поможет

Андрей, спасибо большое за информацию! Это действительно интересно. Жаль только, что пришлось полностью отключать модуль TPM и не нашлось другого решения.

Цифровая лицензия виндовс 10 слетит при этом?

Влад! При чём «при этом»?

Зашел в биос, включил ТПМ. Не пришлось никаких паролей создавать. Ничего инициализировать. Но скорее всего из-за того, что у меня включена учетка мелкософт.

Вопрос, чем грозит нажатие справа команды «Отчистить ТПМ»?

Алексей, в чипе TPM могут храниться какие-то ваши пароли и идентификационные данные (например, для входа в Windows). Также если вы зашифровали свои данные или диски с помощью аппаратного шифрования (используя, например, BitLocker), то не сможете восстановить их.

Поэтому прежде чем очищать модуль TPM, необходимо расшифровать все данные, которые были с помощью него зашифрованы. Перед очисткой желательно создать TPM-файл с резервной копией ключей. Это делается в оснастке TPM.

Рекомендуется очищать модуль при продаже компьютера другому владельцу или при неполадках в работе чипа.

Владимир! В таком случае лучше не отключайте модуль TPM и не обращайте на него внимания. Никакие Ваши данные он не может «украсть» или повредить. Вероятно, модуль был активирован производителем ноутбука.

Технология TXT состоит из последовательно защищённых этапов обработки информации и основана на улучшенном модуле TPM (подробнее о нём модно прочесть в нашем обзоре ноутбука с использованием TPM). В основе системы лежит безопасное исполнение программного кода. Каждое приложение, работающее в защищённом режиме, имеет эксклюзивный доступ к ресурсам компьютера, и в его изолированную среду не сможет вмешаться никакое другое приложение. Ресурсы для работы в защищённом режиме физически выделяются процессором и набором системной логики. Безопасное хранение данных означает их шифрование при помощи всё того же TPM. Любые зашифрованные TPM данные могут быть извлечены с носителя только при помощи того же модуля, что осуществлял шифрование.

Intel также разработала систему безопасного ввода данных. У вредоносной программы не будет возможности отследить поток данных на входе компьютера, а кейлоггер получит только бессмысленный набор символов, поскольку все процедуры ввода (включая передачу данных по USB и даже мышиные клики) будут зашифрованы. Защищённый режим приложения позволяет передавать любые графические данные в кадровый буфер видеокарты только в зашифрованном виде, таким образом, вредоносный код не сможет сделать скриншот и послать его хакеру. Кроме того, зашифрована может быть лишь часть информации – например, какое-то определённое окно с сообщением, которое останется для всех других приложений просто невидимым. Защита предусмотрена и для ядра ОС, загружаемого в специальную изолированную область памяти.

Защита безопасности на аппаратном уровне – огромный шаг вперёд. Даже если вирусы не будут побеждены окончательно, конфиденциальность информации сохранять станет намного проще. TXT имеет встроенную систему самоконтроля, так называемую аттестацию, проходя которую компоненты TXT проверяются на целостность, а в случае провала одного из тестов компьютер просто не загрузится. Работа с памятью в TXT чем-то похожа на работу пользователя с разделами жёсткого диска: каждому приложению процессор во время запуска будет выделять свой изолированный раздел оперативной памяти. Возможны в системе и общие, незащищённые разделы памяти. Таким образом, TXT охватывает практически все подсистемы компьютера

* Выделение памяти;

* мониторинг системных событий;

* связь чипсета и памяти;

* подсистемы хранения данных;

* устройства ввода (клавиатура и мышь) ;

* вывод графической информации.

Разработка технологии TXT сейчас находится на финишной прямой. Впервые она будет применена на практике в 2007 году на компьютерах, поддерживающих платформу vPro. В потребительский сектор TXT попадёт только после того, как прочно обоснуется среди профессиональных систем.

технология защиты информации,

системный антивирус, можно так сказать;

расшифровывается так:

Trusted Execution Technology (TXT) технология доверенного выполнения, также ещё называется LaGrande

В неё входят:

Защищенное выполнение (Protected Execution): эта возможность разрешает приложениям выполняться в изолированных окружениях, чтобы оставаться максимально защищенными от другого программного обеспечения, работающего на этой же платформе. Ни одна другая программа не сможет следить за выполнением приложения или его данными. Кроме того, каждое приложение, которое выполняется в этом режиме, имеет свои собственные физически разделенные ресурсы.

Надежное хранение (Sealed Storage): новые чипы TPM могут хранить и шифровать все ключи на аппаратном уровне, причем, расшифровать их можно только на компьютере, в котором установлен конкретный чип TPM. Любые попытки скопировать данные извне приведут к получению зашифрованной информации.

Защищенный ввод (Protected Input): Интел разрабатывает механизм, который предотвратит неавторизованное наблюдение за устройствами ввода, например, отслеживание щелчков мыши и нажатий клавиш на клавиатуре. Шифроваться будет ввод не только от стандартных устройств ввода, но и данные, которые передаются по шине USB. Надеемся, это не отразится на производительности и скорости передачи данных.

Защита графики (Protected Graphics): приложения, которые выполняются в защищенной среде, получат возможность шифрования графического вывода. Данные, которые передаются видеокарте, будут шифроваться и тоже не смогут быть получены не авторизованным кодом. Например, может быть зашифрована информация, которая отображается простой программой-дневником, а все остальные окна будут оставаться незащищенными.

Защищенный запуск (Protected Launch): эта функция TXT будет контролировать и защищать критические части операционной системы и другие, связанные с системой компоненты от несанкционированного доступа во время запуска. Например, компоненты ядра системы защищаются во время и после запуска.