Phone is stuck on initializing network

A. Most of the time when a phone gets stuck on Initializing Network or Checking DNS it is because the phone is not getting an IP address from the network. Please check the type of phone you have to see how to check the phone for its IP address:

To check Cisco SPA series phone IP information:

To check Yealink SIP series phone IP information:

To check Polycom VVX series phone IP information:

B. One of the most common reasons why a phone is not getting an IP address is because the network cable is plugged into the wrong port on the back of the phone. The cable coming from the switch or the wall should be plugged into the LAN or SW port on the phone. The purpose of the PC port is to give a computer an internet connection from the phone. The cable from the PC port should only be going to a computer that needs internet. If there is only one network cable going into the phone, it should be going into the LAN port.

C. If the phone still does not have an IP address, please check that the network cable is connected to the wall or a switch and make sure the switch is turned on.

D. If you have checked all of the above and the phone still does not obtain an IP address, try moving the phone to another location and swap it out with a working phone to see if it works there and gets an IP address.

E. If the phone still does not get an IP address you will most likely need to get your IT person involved. The IT person can check the DHCP server to ensure that there is an available IP addresses for the phone to lease. The IT person can do other things like check the switch port or statically assign an IP address to the phone if they choose that it is necessary.

If you require assistance getting your phones working, call us at 800-876-4487 or fill out the form below and we will contact you.

Мой МеморизИТ

Начинаем курс статей под кодовым названием Cisco для новичков

Собственно сабжект говорит о том что я постараюсь описать в данной статье…

Имеем Cisco 2911… поехали

начну с того, что на 18XX 28XX и почих маршрутизаторах 8 серии подключение и первоначальная настройка оборудования осуществляется через консольный порт с разъемом RJ-45, обычно, кабель для настройки идет в комплекте, представляет из себя RJ-45 на RS-232 голубого цвета. Оборудование 19XX 29XX серий помимо консольного порта RJ 45 имеет консольный порт MiniUSB (Что значительно удобнее при настройке оборудования имея под рукой ноутбук с отсутствующим COM портом). Для настройки оборудования через MiniUSB нам понадобится драйвер эмуляции

Далее в Device Manager появится Cisco Serial где можно настроить номер порта.

Установка соединения осуществляется со стандартными значениями – 9600 бод/8 бит данных/1 стоп бит/без проверки четности и контроля прохождения. В Windows – системах вы можете использовать putty, в Linux cu или minicom. В дальнейшем, когда маршрутизатору будет присвоен IP-адрес для настроек будем использовать ssh, но первый раз без консольного подключения не обойтись.

Открываем Putty, выбираем тип подключения Serial порт COM7 ( У меня он COM7) нажимаем 2 раза [Enter] и видим меред собой командную строку с приглашением роутера

Router>

Переходим в превелегированный режим командой enable

Router>enable

Router#

удаляем имеющуюся конфигурацию, находящуюся во флэш-памяти, и перезагружаем маршрутизатор:

Router#erase startup-config

Router#reload

Ждем пока роутер перезагрузится, наблюдая за процессом загрузки в окне консоли, после чего снова переходим в превилигированный режим

Router>enable

Gw0(config)# ip name-server 192.168.0.2

Все, маршрутизатор доступен телнетом по 192.168.0.1

Записываем конфигурацию в память командой

Gw0# copy running-config startup config или командой wr

В следующей статье,собственно, мы отключим доступ на маршрутизатор через telnet (Ибо не секюрно ) и настроим доступ к нему используя SSH.

Первоначальная настройка Wi-Fi контроллера Cisco

Итак, свершилось. Тебе на стол принесли свежекупленный контроллер wi-fi производства Cisco, и ещё десяток новых точек доступа. Что это, зачем мне, как оно работает? Как мне установить этот контроллер в сеть, и наконец-то «раздать фай-фай правильно»? Об этом и пойдет речь сегодня.

Зачем нужен контроллер? Не сильно вдаваясь в подробности, точки доступа и контроллер совместно предоставляют доступ беспроводным клиентам к остальной (проводной) части сети. Половину задач, связанных с доступом к радио-среде, генерацией beacon фреймов, шифрованием, выполняет сама точка доступа. Другую половину, в основном ассоциацию и авторизацию, обслуживает контроллер. Это называется Split-MAC архитектурой.

К контроллеру через локальную коммутируемую сеть подключены точки доступа (конечно, производства Cisco, хоть и протокол взаимодействия CAPWAP открыт). Их может быть до сотен на контроллер, в зависимости от его производительности. Несколько контроллеров можно объединить в группы, при этом обеспечивается скоординированная работа контроллеров, и самих точек, согласно общим настройкам. Преимущества такого подхода очевидны: централизованное управление, гибкость настроек, отказоустойчивость, балансировка нагрузки, интеллектуальные функции вроде бесшовного роуминга, управления частотным ресурсом, мощностью, качеством обслуживания, авторизацией.

На точках доступа, подключенных к контроллеру, т.н. «легковесных» (lightweighted) работает практически такой же образ IOS (AIR-LAP-xxx), что и на обычных (standalone, AIR-AP-xxx). Разница в отсутствии режима «conf t», так как точки настраиваются контроллером централизованно. Прошивки между standalone lightweighted можно вручную менять «туда и обратно».

При старте точка доступ производит поиск лучшего из доступных контроллеров по достаточно сложной схеме, авторизуется, скачивает прошивку (если требуется), настройки, и начинает обслуживать клиентов. Между точкой и контроллером организован канал управления (UDP порт 5246), и канал данных (UDP порт 5247). Пользовательские данные инкапсулируются в UDP пакеты независимо от номера клиентского WLAN/VLAN, что позволяет размещать точки доступа где угодно в сети (на access портах коммутаторов), и централизовано управлять безопасностью на уровне VLAN на стороне контроллера. Для случая «удаленного офиса», где нет контроллера, предусмотрен режим с локальным свитчингом трафика клиентов.

Контроллер архитектурно представляет собой специализированный компьютер (разная аппаратная архитектура и разрядность, в зависимости от модели) с достаточно старой версией MontaVista Linux внутри. К ядру добавлено несколько модулей, иногда драйвера для железа, занимающегося аппаратным ускорением шифрования или пересылки пакетов. Все действия, связанные с жизнедеятельностью контроллера, исполняет большой монолитный процесс, оформленный как user-приложение.

Подключив контроллер к питанию, COM-порту (9600/8/N/1) и локальной сети, требуется произвести первоначальную настройку. Это просто, если понимаешь, что и зачем спрашивают. Ниже приведена процедура первоначальной настройки контроллера NME-AIR-WLC (модуль для маршрутизатора ISR), в моем случае успешно виртуализированного и затем запущенного в виртуальной машине:

Cryptographic library self-test. passed!

XML config selected

Validating XML configuration

Cisco is a trademark of Cisco Systems, Inc.

Software Copyright Cisco Systems, Inc. All rights reserved.

Cisco AireOS Version 7.0.220.0

Initializing OS Services: ok

Initializing Serial Services: ok

Initializing Network Services: ok

Starting ARP Services: ok

Starting Trap Manager: ok

Starting Network Interface Management Services: ok

Starting System Services: ok

Starting Fastpath Hardware Acceleration: ok

Starting Switching Services: ok

Starting QoS Services: ok

Starting Policy Manager: ok

Starting Data Transport Link Layer: ok

Starting Access Control List Services: ok

Starting System Interfaces: ok

Starting Client Troubleshooting Service: ok

Starting Management Frame Protection: ok

Starting Certificate Database: ok

Starting VPN Services: ok

Starting LWAPP: ok

Starting CAPWAP: ok

Starting LOCP: ok

Starting Security Services: ok

Starting Policy Manager: ok

Starting Authentication Engine: ok

Starting Mobility Management: ok

Starting Virtual AP Services: ok

Starting AireWave Director: ok

Starting Network Time Services: ok

Starting Cisco Discovery Protocol: ok

Starting Broadcast Services: ok

Starting Logging Services: ok

Starting DHCP Server: ok

Starting IDS Signature Manager: ok

Starting RFID Tag Tracking: ok

Starting RBCP: ok

Starting Mesh Services: ok

Starting TSM: ok

Starting CIDS Services: ok

Starting Ethernet-over-IP: ok

Starting DTLS server: enabled in CAPWAP

Starting CleanAir: ok

Starting WIPS: ok

Starting SSHPM LSC PROV LIST: ok

Starting RRC Services: ok

Starting FMC HS: ok

Starting Management Services:

Web Server: ok

CLI: ok

Secure Web: Web Authentication Certificate not found (error). If you cannot access management interface via HTTPS please reconfig

Secure Web: Web Authentication Certificate not found (error). If you cannot access management interface via HTTPS please reconfigure Virtual Interface.

Welcome to the Cisco Wizard Configuration Tool

Use the ‘-‘ character to backup

Устанавливаем имя контроллеру (предлагаемое генерится из МАС-адреса), логин и пароль администратора:

System Name [Cisco_bb:bb:40] (31 characters max): wlc4.ххх.ххх.net

Enter Administrative User Name (24 characters max): anton

Enter Administrative Password (3 to 24 characters): *********

Re-enter Administrative Password : *********

Настраиваем адресацию интерфейса управления. Это логический интерфейс, через который контроллер «общается» с внешним миром (кроме точек доступа). Обычная практика такова, что все физические интерфесы контроллера объединяют в EtherChannel группу (вы можете сделать это позднее), и в таком общем канале настраиваете сколько требуется логических интерфейсов, каждый в своем VLANе. В данном примере между коммутатором и контроллером создан trunk-порт, а обслуживание ведется через VLAN 310. Для access-порта, или если у вас применяется native VLAN, укажите номер 0. Адрес DHCP-сервера нужен для пересылки тому клиентских DHCP-запросов, если таковое будет настроено. Контроллер будет DHCP-релеем (хотя также может исполнять роль DHCP-сервера).

Management Interface IP Address: xx.xx.145.10

Management Interface Netmask: 255.255.255.128

Management Interface Default Router: xx.xx.145.1

Management Interface VLAN Identifier (0 = untagged): 310

Management Interface Port Num [1]:

Management Interface DHCP Server IP Address: xx.xx.145.9

Все контроллеры, кроме модели 5508, используют отдельный логический интерфейс ap-manager для общения с точками доступа. Необходимо настроить его адрес, обычно из той же сети:

AP Manager Interface IP Address: xx.xx.145.14

AP-Manager is on Management subnet, using same values

AP Manager Interface DHCP Server (xx.xx.145.9):

Последнй логический интерфейс — виртуальный. Он используется для передачи DHCP-запросов клиентам, веб-авторизации, роуминга. На него прописывают адрес, не использующийся нигде в сети и не маршрутизируемый, обычно это 1.1.1.1. Внимание: он должен быть одинаков для нескольких контроллеров, между которыми предполагается роуминг клиентов.

Virtual Gateway IP Address: 1.1.1.1

Для целей роуминга клиентов контроллеры объединяются в группы мобильности (mobility group), имя которой и предлагается задать. Также предлагается задать имя группы контроллеров, совокупно обеспечивающих управление радиорескрсом (частотный план и мощность, rf group). Хотя это могут быть разные группы по набору устройств и имени, здесь указывается общее имя (его можно изменить позднее):

Mobility/RF Group Name: WLAB

Визард предлагает создать одну беспроводную сеть (WLAN). Я обычно указываю здесь что-нибудь, все равно затем я эту сеть удаляю, и создаю правильную из веб-интерфейса.

Network Name (SSID): test

Режим бриджинга DHCP-пакетов экзотичен и на практике вряд ли применяется.

Configure DHCP Bridging Mode [yes][NO]:

Вы можете разрешить работу беспроводных клиентов, у которых IP-адрес прописан статически. Реально эта опция включает кэширование ARP на контроллере, что полезно.

Allow Static IP Addresses [YES][no]:

Для целей авторизации клиентов (а также доступа к контроллеру, и некоторых специфичных других) может быть использован внешний RADIUS-сервер, который удобнее настраивать позже через веб-интерфейс.

Configure a RADIUS Server now? [YES][no]: no

Warning! The default WLAN security policy requires a RADIUS server.

Please see documentation for more details.

Каждая точка доступа, и контроллер, имеют допустимые коды страны, в которой они работают. В действительности country code определяет разрешенный набор частот (каналов) и предельных мощностей, что влияет на работу алгоритмов автоматического выбора частоты и т.д. Крайне рекомендуется, чтобы во всей вашей сети список кодов стран был настроен единообразно.

Enter Country Code list (enter ‘help’ for a list of countries) [US]: RU

Контроллер предлагает включить сети 2.4 и 5 ГГц (11b/g/n и 11a/n соответственно). В действительности этот парамер передается на ассоциированные с контроллером точки доступа, на которых собственно и установлено радио. Я советую включать радио через веб-интерфейс уже после того, как все остальные параметры настроены.

Enable 802.11b Network [YES][no]: no

Enable 802.11a Network [YES][no]: no

Запрос на включение полезных алгоритмов динамического управления частотным ресурсом и мощностями, о чем мы говорили ранее.

Enable Auto-RF [YES][no]:

Настройки времени (сервер времени, и статичесски заданное время/часовой пояс) важны не только для правильности меток в лог-файлах, но и для работы авторизации точек доступа по сертификатам (они используют CAPWAP, основанный на DTLS, основанный на сертификатах с известными проверками сроков валидности).

Configure a NTP server now? [YES][no]: no

Configure the system time now? [YES][no]: no

Warning! No AP will come up unless the time is set.

Please see documentation for more details.

Наконец, если вы готовы, контроллер сохраняет конфигурацию, и перезапускается:

Configuration correct? If yes, system will save it and reset. [yes][NO]: yes

Configuration saved!

Resetting system with new configuration.

Всё, теперь устройство можно настраивать через веб-интерфейс управления, доступный через пару минут по адресу: httрs://xx.xx.145.10. Чтобы избежать ненужных вопросов о валидности сайта, контроллеру можно впоследствии выписать сертификат для работы SSL.

Контроллеры можно настраивать и через командную строку (консоль, telnet, ssh). От синтаксиса приверженцы IOS CLI будут плеваться, а фанаты JunOS окажутся в шоке. Командная строка, однако, очень полезна для дебагов, без которых вы в беспроводных системах Cisco просто шагу не ступите.

Теперь самое время прочитать исчерпывающее руководство по настройке контроллера, и ринуться в бой. При наличии рук и напильника достаточных средств можно подумать о внедрении крайне удобного централизованного средства управления беспроводной сетью NCS/WCS, скриншот которого приведен ниже:

Настройка Cisco WLC 2504

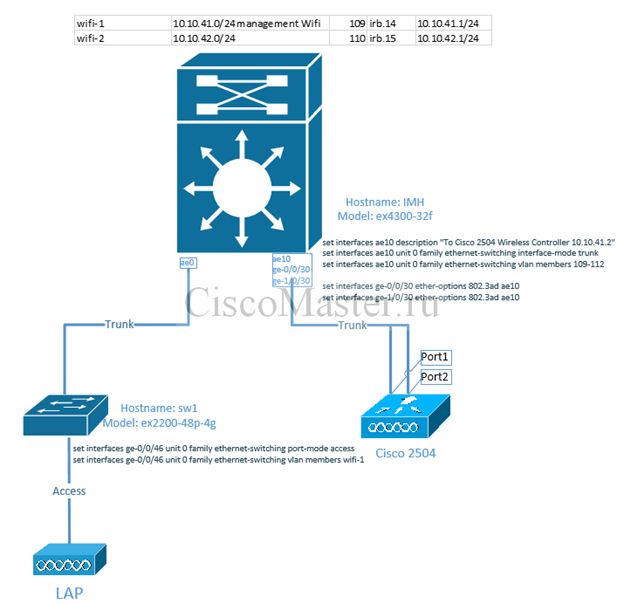

Настройку контроллера будем производить в соответствии со схемой:

Начало работы – подключаемся по серийному порту и осуществляем основную конфигурацию, чтобы затем подключиться по Http для дальнейшего конфигурирования.

Смысл данной операции – задать management interface, т.е. интерфейс котрый используется для управления.

После выполнения данных операций мы уже сможем подключаться и осуществлять дальнейшее управление с использованием Web интерфейса.

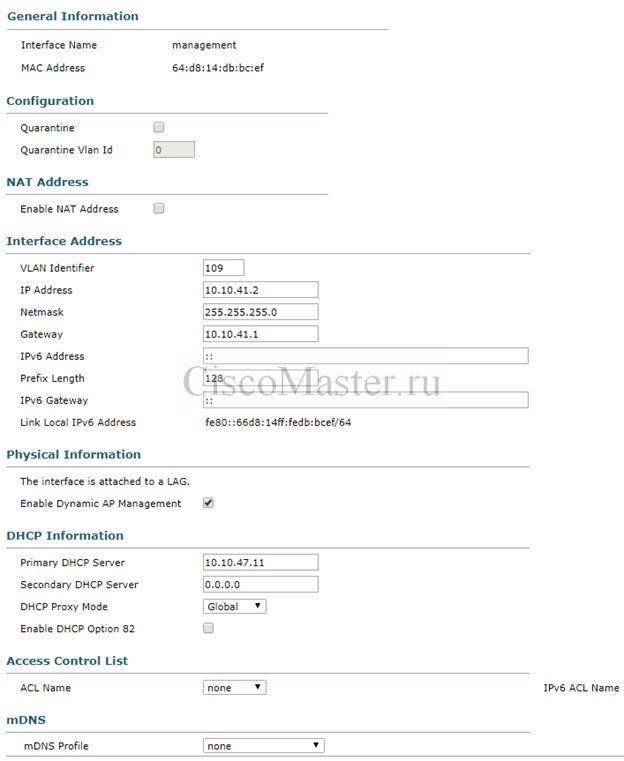

Посмотрим настройки интерфейса management:

Немного теории Management interface

Немного теории virtual interface

Virtual interface используется для некоторых операций с клиентом.

Например с помощью него производится DHCP relay, и с точки зрения клиента DHCP сервер будет выглядеть с IP адресом от virtual interface.

Поскольку virtual interface используется только для специфичных целей, рекомендуется дать ему nonroutable адрес типа 10.1.1.1 или 192.168.1.1. Часто ему дают адрес 1.1.1.1 в принципе это также верно.

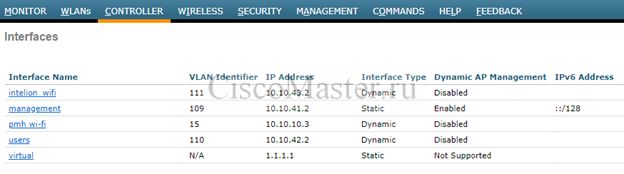

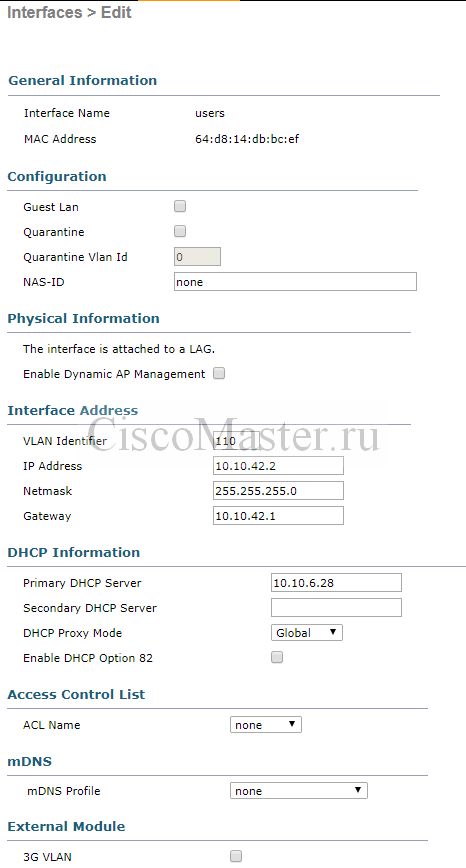

Немного теории dynamic interface

Каждый динамический интерфейс привязан к своему VLAN. Только один интерфейс может быть привязан к определенному VLAN.

Динамические интерфейсы сделаны для того чтобы была возможность привязывать отдельные WLAN и их клиентов к различным IP подсетям.

Поскольку dynamic interface привязывается к определённому VLAN, то и адресация этого интфейса должна соответствовать адресации этого VLAN.

Немного теории ports and interfaces

С точки зрения контроллера ports – это физическая дыра, куда подключаются провода.

Динамические интерфейсы же виртуальны, и сделаны для того, чтобы была возможность привязывать отдельные WLAN и их клиентов к различным IP подсетям.

В этом случае и со стороны коммутатора необходимо настроить агрегирование, как это показано на схеме.

Интерфейсы же в этом случае уже нельзя будет привязать к какому то порту:

Немного теории DHCP

Немного best practices

Прятать SSID для повышения безопасности нет никакого смысла, напротив, некоторые устройства не могут нормально работать при отсутствиии SSID Beacons.

Несмотря на то, что 2504 поддерживает до 16 WLANs, плодить их большое количество не рекомендуется. Beacons по умолчанию высылаются раз в 100мс, и при большом количестве WLANs, служебная информация будет реально переполнять эфир.

Лучшая практика – 3-5 активных WLANs.

Обновление ПО

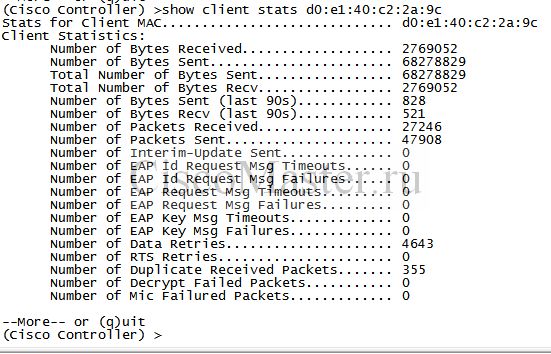

Просмотр статистики клиента в реальном времени

Это можно сделать через SSH, нам необходимо знать MAC клиента:

Здесь из полезного можно выделить следующее:

Определяет активность клиента.

Просмотр дебага клиента в реальном времени

Чтобы посмотреть подробную информацию client association log:

debug client e4:46:da:e9:2f:fa

На Cisco.com можно воспользоваться анализатором дебага:

Wireless Debug analyzer

https://cway.cisco.com/tools/WirelessDebugAnalyzer/

Пример анализа роуминга клиента с использованием Wireless Debug analyzer

Сlient has roamed 3 times and all of them have been successful. That means that during the whole time the client has remained in RUN state and had not been disconnected from the APs/WLC.

Attempt 1:

Attempt 2:

Attempt 3:

Полезные команды

show interface summary

show network summary

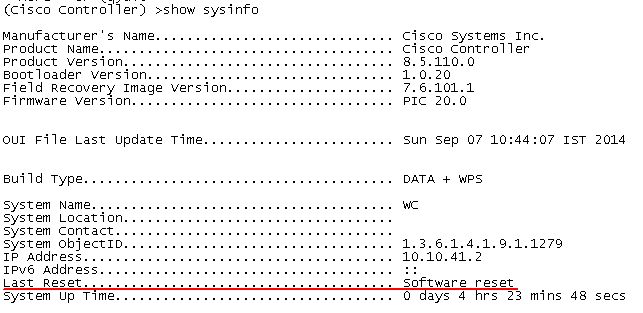

show sysinfo

show time

save config

Посмотреть Up Time

Раздел System Up Time

Посмотреть причину последнего ребута (reboot, reset)

раздел «Last reset»

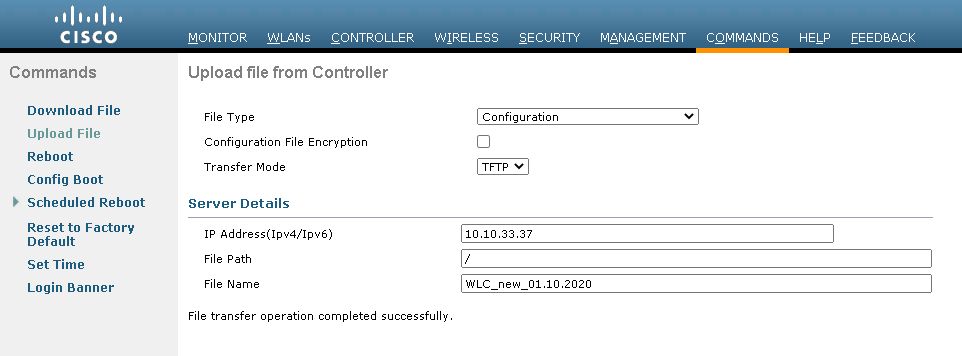

Сохранение (backup) конфигурации

Если пропала AP

Если мы в какой-то момент недосчитались одной из AP, можно попытаться понять кто именно пропал и когда:

show ap join stats summary all

Показывает все зареганные и незареганные AP:

Более подробная инфа о отсутствующей AP:

Получить доступ на AP по SSH

Доступ по SSH может понадобиться для дебага или просмотра логов.

эти же настройки можно выставить на какой-то одной AP

Настройка беспроводных сетей на контроллере Cisco

Пользуясь моими руководствами по первоначальной настройке и подключению точек доступа к Wi-Fi контроллеру Cisco WLC, у вас построена необходимая инфраструктура беспроводной сети. Теперь требуется настроить сами сети (WLAN, SSID), для предоставления услуг связи вашим пользователям. Об этом — завершающая статья вводного курса молодого бойца. Это не перевод и не копипаст доки, а краткая выжимка описаний всех требуемых фич, проверенных на собственной шкуре.

Хоть ваш контроллер и управляется через командную строку (консоль, ssh), почти все операции по настройке лучше (быстрее и удобнее) производить через веб-интерфейс. Контроллер доступен через HTTP (по умолчанию; лучше переключите на HTTPS) с логином-паролем, заданными при установке. В данной статье мы рассмотрим только настройку самих беспроводных сетей. Остальные параметры (радио, безопасность, управление) и так выставлены в более-менее приемлемые значения. Подробно всё расписано в официальной документации, но кто же её читает. Цель данной статьи — максимально доходчиво рассказать о возможных параметрах настройки индивидуальной беспроводной сети.

Каждая ваша беспроводная сеть идентифицируется уникальным именем, или SSID. Каждая сеть может иметь свой, независимый набор параметров авторизации, шифрования, QoS, дополнительных свойств. Каждая точка доступа может обслуживать (анонсировать) до 16 беспроводных сетей. Контроллер (в зависимости от модели) может обслуживать до 512 сетей и до сотен точек доступа.

Все настройки производятся в меню WLANs (верхняя картинка). Для создания новой сети необходимо выбрать пункт меню «Create new», и задать базовые параметры:

Тип сети: WLAN (беспроводная). Контроллер может также работать как Captive Portal для проводной сети (Guest LAN)

Имя профиля: произвольное слово, обычно соответствует имени сети, применяется при использовании «взрослых» систем управления WCS/NCS.

Имя сети (SSID): то, как ваша сеть будет «видна» клиентским компьютерам

Идентификатор (порядковый номер): по умолчанию ваши точки доступа будут анонсировать сети с номерами