Управление пользователями

В службе Active Directory Windows Server 2003 существуют три объекта, которые используются для представления индивидуальных пользователей в каталоге. Два из них, объект user(пользователь) и объект inetOrgPerson, являются участниками безопасности, которые могут использоваться для назначения доступа к ресурсам вашей сети. Третий объект contact(контакт) не является участником безопасности и используется для электронной почты.

Объекты User

Один из наиболее типичных объектов в любой базе данных Active Directory — объект user. Объект user, подобно любому другому объекту класса Active Directory, представляет собой совокупность атрибутов. Фактически, он может иметь более 250-ти атрибутов. Этим служба Active Directory Windows Server 2003 сильно отличается от службы каталога Microsoft Windows NT, в которой объекты userимеют очень мало атрибутов. Поскольку Active Directory может обеспечить эти дополнительные атрибуты, она полезна именно как служба каталога, а не просто как база данных для хранения опознавательной информации. Active Directory может стать основным местом хранения большей части пользовательской информации в вашей компании. Каталог будет содержать пользовательскую информацию: номера телефона, адреса и организационную информацию. Как только пользователи научаться делать поиск в Active Directory, они смогут найти практически любую информацию о других пользователях.

Когда вы создаете объект user, нужно заполнить некоторые из его атрибутов. Как показано на рисунке 10-1, при создании учетной записи пользователя требуется только шесть атрибутов, причем атрибуты сп и sAMAccountNameконфигурируются на основе данных, которые вы вводите при создании учетной записи. Остальные атрибуты, включая идентификатор безопасности (SID), автоматически заполняются системой безопасности.

Рис. 10-1. Обязательные атрибуты учетной записи пользователя, отображаемые инструментом Adsiedit.msc

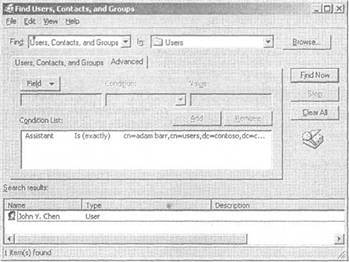

При создании учетной записи пользователя вы можете назначить значения многим атрибутам объекта user. Некоторые из атрибутов нельзя увидеть через интерфейс пользователя (UI), например, атрибут Assistant(Помощник). Его можно заполнять, используя скрипт или инструмент Adsiedit.msc, который обращается к атрибуту напрямую. Можно заполнять скрытые атрибуты в процессе общего импорта информации каталога с использованием утилит командной строки Csvde или Ldifde. Детальную информацию по использованию этих утилит смотрите в Help And Support Center (Центр справки и поддержки). Заполнять невидимые в UI атрибуты необходимо, так как они используются для поиска и изменения объектов. В некоторых случаях скрытый атрибут доступен через диалоговое окно Find (Поиск). Например, в инструменте Active Directory Users And Computers (Пользователи и компьютеры Active Directory) для поиска всех пользователей, которые имеют один и тот же атрибут Assistant, используйте вкладку Advanced (Дополнительно) в диалоговом окне Find, чтобы создать запрос, основанный на атрибуте Assistant(см. рис. 10-2). В этом окне щелкните на кнопке Field (Поле), выберите User (Пользователь), а затем выберите атрибут, по которому вы хотите сделать поиск. Так можно найти многие скрытые атрибуты.

Рис. 10-2. Поиск учетных записей пользователя по атрибутам, которые не видны в пользовательском интерфейсе

Дополнительная информация. Вы можете просматривать и изменять любой атрибут объекта user, используя инструменты Adsiedit.msc или Ldp.exe. Более эффективный способ состоит в использовании скриптов. От этого можно получить значительную выгоду, поскольку Active Directory написана так, чтобы разрешать и поощрять использование скриптов. Информацию об использовании скриптов для автоматизации задач управления службой Active Directory смотрите в центре TechNet Script Center по адресу http://www.microsoft.com/technet/scriptcenter/default.asp. TechNet Script Center содержит ресурсы для создания скриптов и типовые сценарии, используемые для расширения административных задач, которые иначе выполняются через консоли управления службой Active Directory. Смотрите также веб-сайт Microsoft Press Online по адресу http:// www.microsoft.com/mspress/, где находится бонус-глава по созданию сценариев «Introduction to ADSI Scripting Using VBScript» (Введение в ADSI сценарии на языке VBScript), написанная Майком Малкером (Mike Mulcare).

Большинство административных задач, связанных с обычными пользователями, выполняются при помощи инструмента Active Directory Users And Computers. Чтобы создать с его помощью объект user, найдите контейнер, в котором вы хотите создать объект, щелкните правой кнопкой мыши и выберите New>User (Новый>Пользователь). При создании пользователя вы должны ввести Full Name (Полное имя) и User Logon Name (Пользовательское имя для входа в систему). Данные Full Name используются для заполнения атрибута сп пользователя, данные User Logon Name становятся значением sAMAccountName. После создания пользователя можно обращаться к свойствам объекта для заполнения дополнительных атрибутов пользователя, назначение которых вполне понятно. Наиболее важная вкладка, предназначенная для управления учетной записью пользователя — это вкладка Account (Учетная запись) (см. рис. 10-3). Пользовательские параметры настройки, доступные на вкладке Account, описаны в таблице 10-1.

Рис. 10-3. Вкладка Account для объекта user

Табл. 10-1. Свойства учетной записи объекта UserПараметры учетной записи Пояснение

| UserLogonName(Пользовательское имя для входа в систему) |

| Username (Имя пользователя) |

| Тип имени учетной записи | Максимальный размер | Особые ограничения |

| Учетная запись пользователя | На компьютерах под управлением Windows Server 2003 и Windows 2000 в качестве учетной записи пользователя можно использовать основное имя пользователя (UPN). На компьютерах с Windows NT версии 4.0 и более ранними версиями максимальный размер составляет 20 символов или 20 байтов в зависимости от набора символов, отдельные символы могут требовать более одного байта. | Учетная запись пользователя не может целиком состоять из точек (.) или пробелов, а также оканчиваться точкой. Все стоящие в начале точки и пробелы обрезаются. На компьютерах с Windows NT 4.0 и более ранними версиями не поддерживается использование символа @ в формате входа в систему, который представляет собой имя_домена\имя_пользователя. В системе Windows 2000 имена для входа являются уникальными в пределах домена, а в системе Windows Server 2003 — в пределах леса. |

| Учетная запись компьютера | NetBIOS = 15 символов или 15 байтов в зависимости от набора символов, отдельные символы могут требовать более одного байта. DNS = 63 символа или 63 байта в зависимости от набора символов, и 255 символов для полного доменного имени (FQDN), отдельные символы могут требовать более одного байта. | Учетная запись компьютера не может целиком состоять из цифр, точек (.) или пробелов. Все стоящие в начале точки и пробелы обрезаются. |

| Учетная запись группы | 63 символа, или 63 байта, в зависимости от набора символов, отдельные символы могут требовать более одного байта. | Учетная запись группы не может целиком состоять из цифр, точек (.) или пробелов. Все стоящие в начале точки и пробелы обрезаются. |

Примечание

На основе сведений, предоставленных при создании объекта-участника безопасности, Active Directory создает код безопасности (SID) и глобальный уникальный код, используемый для идентификации участника безопасности. Active Directory также создает относительное различающееся имя LDAP на основе имени участника безопасности. Различающееся имя LDAP и каноническое имя создаются из относительного различающегося имени и имен контекстов домена и контейнера, в котором создан объект-участник безопасности.

Если в организации есть несколько доменов, возможно использование одинаковых имен пользователей и компьютеров в разных доменах. Созданные Active Directory код безопасности SID, глобальный уникальный код, различающееся имя LDAP и каноническое имя однозначно идентифицируют пользователя, компьютер или группу в составе леса. При переименовании объекта-участника безопасности или перемещении его в другой домен изменятся его код безопасности SID, относительное различающееся имя LDAP, различающееся имя LDAP и каноническое имя, не меняется только глобальный уникальный код SID, созданный Active Directory.

Объекты-участники безопасности, такие как учетные записи пользователей, могут быть переименованы, перемещены или могут содержаться во вложенной иерархии доменов. Чтобы уменьшить влияние переименования, перемещения или назначения имен учетных записей пользователей во вложенной иерархии доменов, Active Directory предоставляет метод упрощения имен пользователей. Сведения об именах пользователей см. в разделах Именование в Active Directory, Добавление суффиксов имени участника-пользователя и Учетные записи пользователей и компьютеров.

Подразделения

Подразделения

Подразделение представляет собой особенно полезный тип объекта каталога, содержащийся внутри доменов. Подразделениями называются контейнеры Active Directory, в которые можно помещать пользователей, группы, компьютеры и другие подразделения. Подразделение не может содержать объекты из других доменов.

Подразделение является наименьшей областью или единицей, которой можно назначить параметры групповой политики или делегировать административные права. С помощью подразделения в домене можно создавать контейнеры, отражающие иерархическую и логическую структуры внутри организации. Можно управлять конфигурацией, а также использовать учетные записи и ресурсы основанные на модели организации. Дополнительные сведения о параметрах групповой политики см. в разделе Групповая политика (до консоли управления групповой политикой).

Как показано на рисунке, подразделения могут иметь в своем составе другие подразделения. Иерархия контейнеров при необходимости может быть расширена для моделирования иерархической структуры организации в пределах домена. Использование подразделений помогает минимизировать количество доменов, необходимых для сети.

Можно использовать подразделения для создания административной модели, масштабируемой до любого размера. Пользователь может иметь административные права для одного или для всех подразделений в домене. Администратору подразделения не требуются административные права для других подразделений того же домена. Дополнительные сведения о делегировании административных прав см. в разделе Делегирование администрирования.

Поперечные профили набережных и береговой полосы: На городских территориях берегоукрепление проектируют с учетом технических и экономических требований, но особое значение придают эстетическим.

Общие условия выбора системы дренажа: Система дренажа выбирается в зависимости от характера защищаемого.

Скрыть или отобразить объектный класс InetOrgPerson в active Directory Users and Computers

В этой статье описывается, как скрыть или отобразить объектный класс InetOrgPerson в Active Directory Users and Computers.

Применяется к: Windows Server 2012 R2

Исходный номер КБ: 311555

Сводка

В Windows Server 2003 и более поздних версий Active Directory вводится дополнительный класс объектов. Объектный класс InetOrgPerson. InetOrgPerson определяется в RFC 2798, и он был принят в качестве стандарта де-факто в других реализации каталогов протоколов доступа к облегченным каталогам (LDAP).

Active Directory был изменен для поддержки класса InetOrgPerson, и с добавлением определения класса пользователя теперь можно создать InetOrgPerson в качестве руководителей безопасности в Active Directory. Это значительно повышает возможности администратора по переносу учетных записей пользователей из сторонних каталогов в Active Directory.

Однако это изменение может привести к проблемам с сторонними программами (сторонние программы определяются как любые программы, которые используют Active Directory в качестве метода проверки подлинности). Корпорация Майкрософт рекомендует выполнить полное тестирование совместимости программ перед использованием класса InetOrgPerson.

По этой причине, а также чтобы избежать путаницы, можно отключить видимые ссылки на тип объекта InetOrgPerson в Active Directory Users and Computers. Это не позволит администраторам ошибочно создавать пользователей InetOrgPerson вместо более принятого типа пользователя.

Дополнительная информация

Чтобы включить или отключить тип пользователя InetOrgPerson в Active Directory Users and Computers, выполните следующие действия:

Это относится только к пользователям и компьютерам Active Directory. Вы по-прежнему можете создавать типы пользователей InetOrgPerson с помощью других средств, независимо от этого параметра.

Inetorgperson в ad что это

Управление пользователями

В службе Active Directory Windows Server 2003 существуют три объекта, которые используются для представления индивидуальных пользователей в каталоге. Два из них, объект user(пользователь) и объект inetOrgPerson, являются участниками безопасности, которые могут использоваться для назначения доступа к ресурсам вашей сети. Третий объект contact(контакт) не является участником безопасности и используется для электронной почты.

Один из наиболее типичных объектов в любой базе данных Active Directory — объект user. Объект user, подобно любому другому объекту класса Active Directory, представляет собой совокупность атрибутов. Фактически, он может иметь более 250-ти атрибутов. Этим служба Active Directory Windows Server 2003 сильно отличается от службы каталога Microsoft Windows NT, в которой объекты userимеют очень мало атрибутов. Поскольку Active Directory может обеспечить эти дополнительные атрибуты, она полезна именно как служба каталога, а не просто как база данных для хранения опознавательной информации. Active Directory может стать основным местом хранения большей части пользовательской информации в вашей компании. Каталог будет содержать пользовательскую информацию: номера телефона, адреса и организационную информацию. Как только пользователи научаться делать поиск в Active Directory, они смогут найти практически любую информацию о других пользователях.

Одним из новых объектов Active Directory Windows Server 2003 является объект inetOrgPerson. Он является основной учетной записью пользователя, которая используется другими каталогами с применением облегченного протокола службы каталогов (Lightweight Directory Access Protocol — LDAP) и Х.500, совместимыми с требованиями документа Request for Comments (RFC) 2798. Вводя объект inetOrgPerson, Microsoft облегчил интеграцию службы Active Directory с другими каталогами и упростил перемещение из каталогов в Active Directory. Объект inetOrgPerson является подклассом объекта user, т.е. он имеет все характеристики пользовательского класса, включая и то, что он действует как участник безопасности. Объекты inetOrgPersonуправляются и используются теми же способами, как и объект user.

Третий тип объектов, который может использоваться для представления пользователей в Active Directory, — это объект contact(контакт). Объекты contactотличаются от объектов userи inetOrgPersonтем, что они не является участниками безопасности (security principal). Обычно объекты contactиспользуются только для информационных целей. Контакты полезны в нескольких сценариях. Например, имеется пользователь, который не является участником безопасности в вашем домене, но чья контактная информация должна быть доступной. Это могут быть консультанты, работающие в вашем офисе и не имеющие прав на вход в сеть, но их контактная информация должна храниться в компании, чтобы ее могли легко найти все сотрудники. Контактами можно пользоваться для хранения общей информации лесов. Предположим, что ваша компания слилась с другой компанией, которая уже развернула Active Directory. Можно создать доверительные отношения между двумя лесами так, чтобы совместно использовать сетевые ресурсы, но глобальный каталог (GC) каждого леса будет содержать только учетные записи этого леса. Однако ваша работа может требовать, чтобы все или некоторые учетные записи обоих лесов были видны пользователям.

Управление группами

Основная функция Active Directory состоит в санкционировании доступа к сетевым ресурсам. В конечном счете, доступ к сетевым ресурсам основан на индивидуальных учетных записях пользователя. В большинстве случаев вы не захотите управлять доступом к. ресурсам с их помощью. В крупной компании это может привести к слишком большой загрузке администратора, кроме того, списки управления доступом (ACL) на сетевых ресурсах быстро стали бы неуправляемыми. Поскольку управление доступом к сетевым ресурсам с помощью индивидуальных учетных записей трудно поддается обработке, вы будете создавать объекты groupдля одновременного управления большими совокупностями пользователей.

В системе Windows Server 2003 имеется два типа групп, называемых группами распространения (distribution group) и группами безопасности (security group).

Стандартным типом группы в Active Directory является группа безопасности. Группа безопасности является участником безопасности и может использоваться для назначения разрешений на сетевые ресурсы. Группа распространения не может быть участником безопасности, поэтому она не очень полезна. Вы используете данную группу, если установили Exchange 2000 Server и должны объединить пользователей вместе, чтобы можно было посылать электронную почту всей группе. Таким образом, группа распространения имеет возможность получать почту, а вы можете добавлять пользователей, поддерживающих электронную почту, и контакты к этой группе, а также посылать электронные сообщения одновременно всем пользователям группы.

Если нужно создать группы домена, то имейте в виду, что глобальные или универсальные группы должны включать пользователей, имеющих что-либо общее. Обычно они создаются на базе делового подразделения или на основе общей функциональной цели. Например, все члены коммерческого отдела обычно имеют больше общего друг с другом, чем с членами других отделов. Им требуется доступ к одним и тем же ресурсам и одинаковое программное обеспечение. Групповое членство часто также организуется на функциональной основе. Все менеджеры могут быть сгруппированы вместе независимо от того, к какому подразделению они принадлежат. Все члены проектной группы, вероятно, будут нуждаться в доступе к одним и тем же ресурсам проекта.

Использование глобальных и доменных локальных групп означает, что вы можете разделять владение глобальными группами и доменными локальными группами. Важной проблемой безопасности в любой большой корпорации является обеспечение того, чтобы только правильные пользователи имели доступ к любой общей информации. Первый шаг заключается в создании владельца (owner) группы, также известного как authorizer (уполномоченный). Только владелец может разрешать любую модификацию в конфигурации группы. Владельцем глобальной группы обычно является администратор отдела. Владельцем глобальной группы, основанной на участии в проекте, — менеджер проекта. Только они могут разрешить любое изменение в списке членов.

Владельцем доменной локальной группы является владелец данных или ресурсов*. Если каждый ресурс в вашей компании имеет владельца, являющегося единственным человеком, который может разрешить модификации к разрешениям на доступ к общему ресурсу, то он также становится владельцем доменной локальной группы, которая связана с ресурсом. Прежде чем глобальная или универсальная группа будет добавлена к доменной локальной группе, этот владелец должен одобрить модификацию.

Использование двух уровней групп особенно важно в сценариях, когда имеется несколько доменов и пользователям каждого домена требуется доступ к общему ресурсу в одном из доменов.

Управление компьютерами

Второй тип объектов computer- это объекты, представляющие все прочие компьютеры, которые являются членами домена. Учетные записи этих компьютеров создаются в Active Directory в заданном по умолчанию контейнере Computers. Обычно объекты computerиз этого контейнера перемещаются в определенные OU, чтобы вы могли управлять компьютерами разными способами. Например, будет различаться управление серверами и рабочими станциями вашей компании, поэтому нужно создать две отдельных организационных единицы (OU). Зачастую рабочие станции разбиваются на более мелкие группы. Рабочим станциям коммерческого отдела будут требоваться приложения, отличные от приложений, необходимых рабочим станциям технического отдела. Создавая две OU и помещая рабочие станции в соответствующие OU, вы можете разными способами управлять двумя типами рабочих станций. Компьютерные учетные записи создаются в домене при присоединении компьютера к домену, но могут создаваться и предварительно.

Управление объектами printer

Третья группа объектов Active Directory состоит из объектов printer. Вы можете создать объект printer путем опубликования принтера в Active Directory, при этом сохраняются такие атрибуты принтера, как место его расположения, а также свойства принтера (скорость печати, возможность цветной печати и другие). Основанием для публикации объектов printer в Active Directory является облегчение для пользователей поиска и соединения с сетевыми принтерами.

По умолчанию любой принтер, установленный на сервере с Windows 2000 или Windows Server 2003, к которому разрешен общий доступ, автоматически публикуется в Active Directory. Если этого не требуется, можно очистить опцию List In The Directory (Зарегистрировать в каталоге) в окне Properties (Свойства) принтера. Однако если принтер расположен на сервере с системой Windows NT или другой операционной системой, вы должны вручную опубликовать принтер в Active Directory. Чтобы выполнить это, найдите объект container, в котором вы хотите опубликовать объект printer, щелкните на нем правой кнопкой мыши и выберите New (Новый)>Printer (Принтер). Затем напечатайте UNC-путь на общедоступный компьютер.

Общие папки

Основное преимущество публикации общей папки в Active Directory состоит в том, что пользователи могут искать общие ресурсы, основываясь на разнообразных свойствах.

Ограничение, связанное с публикацией общих папок в Active Directory, состоит в том, что, если общая папка переместится на другой сервер, то все клиенты, имеющие диски, отображенные на эту общую папку, обнаружат, что отображение больше не работает. Это произойдет, потому что при отображении клиентского диска на общую папку в Active Directory используется UNC-путь к ресурсу. Например, вы можете создать и опубликовать общую папку по имени Saleslnfo, которая указывает на \\Server1\SalesInfo. Когда пользователь находит эту общую папку в Active Directory и отображает диск, то для отображения диска используется синтаксис \\Serverl\SalesInfo. Если папка переместится, отображение диска перестанет действовать, даже если вы сделаете изменения в Active Directory так, чтобы объект указывал на новое место расположения.

Что такое домен?

Доменом называется группа учетных записей и ресурсов сети, организованных под одним именем (например, NASA.gov). Эти устройства и учетные записи находятся в области действия системы защиты, которую обеспечивает домен. Это означает, что если глава НАСА пытается подключиться к домену NASA.gov, то от него потребуют (только один раз) ввести соответствующий пароль для получения доступа к ресурсам домена.

Домены облегчают жизнь пользователей, так как последним не обязательно знать многочисленные пароли различных устройств, как это было в рабочих группах. В домене управление паролями и разрешениями происходит централизованно. Когда глава НАСА желает получить доступ к домену через свой компьютер в офисе или через другую рабочую станцию, то его информация автоматически посылается одним из контроллеров домена на компьютер, которым он в данный момент пользуется.

Microsoft рекомендует использовать домены как можно шире (разумеется, так они смогут продавать больше серверных продуктов). Но домены содержат качества, отсутствующие в рабочих группах. Большую часть работы домен выполняет посредством системы Active Directory. Мы будем обсуждать Active Directory и роль Windows XP Professional в службе каталога далее в лекции.

Как работает домен

Как говорилось выше, домены представляют собой группы сетевых ресурсов с централизованным управлением. В системе Windows NT использовались PDC и BDC. Было удобно пользоваться одним основным (первичным) устройством для контроля за работой сети и иметь запасные устройства на случай непредвиденных проблем. Компания Microsoft сделала систему еще более совершенной, включив в Windows 2000 контроллеры доменов. Теперь все функции дублируются на каждом контроллере домена, в то время как в системе Windows NT обязанности распределялись между PDC и BDC.

Для нормальной работы домена содержимое Active Directory должно обновляться для всех контроллеров домена своевременно. В системе Windows 2000 для поддержания на всех контроллерах доменов наличия текущей (свежей) информации используется множественное копирование (репликация). Вместо использования линейной базы данных, копирующейся с одного контроллера домена на другой, подчиненный ему контроллер домена (как это делается в Windows NT), все контроллеры доменов системы Windows 2000 считаются устройствами одного ранга. Поэтому изменения на одном из контроллеров копируются на все контроллеры доменов.

Рис. 1. Контроллеры доменов равномерно распределяют между собой рабочую нагрузку, связанную с администрированием сети

По умолчанию репликация происходит каждые 5 минут в пределах одного сайта. Для выполнения бесперебойного копирования компонент Knowledge Consistency Checker (KCC) (Проверка согласованности знаний), работающий в контроллерах доменов, создает логическую замкнутую схему (кольцо), в которую входят все контроллеры домена данного сайта, и автоматически создает соединения для реализации этой схемы. Копирование продолжается по кругу, до тех пор пока не дойдет до исходного DC.

Как система Windows XP Professional вписывается в модель домена

При существующем обилии версий Windows на рынке программных продуктов неплохо было бы разобраться в том, как эти версии работают совместно в рамках домена. Каждая версия Windows имеет свое место в модели домена, и для полноценной работы они должны быть соответствующим образом организованы. На рис. 6.2 показано расположение различных версий Windows в домене.

Рис. 2. Размещение различных Windows-продуктов в домене

Windows XP-клиенты

Windows XP Professional обслуживает клиентские компьютеры в Windows-домене. Windows XP Professional можно интегрировать с Windows 2000 и создавать интерфейс для конечных пользователей.

Хотя Windows 2000 больше подходит для работы на сервере, в некоторых случаях можно использовать и Windows XP Professional. Однако это будут особые случаи, в которых задействованы соединения устройств одного уровня (ранга), например при использовании Internet Connection Sharing (см. в гл. 5) или Internet Information Server (см. в гл. 7). Однако в рамках этого обсуждения Windows XP Professional будет выступать в роли клиентского компьютера.

Если вы входите в домен, используя свои удостоверения личности на контроллере домена, то ваша учетная запись работает. Если вы получаете сообщение о том, что вход выполнен с использованием удостоверения личности, хранящегося в кэше, то контакт с контроллером домена невозможен во время процесса аутентификации.

Получение доступа к ресурсам домена

После того как вы стали членом домена, вы можете пользоваться доступными вам ресурсами. Иначе для чего все это было нужно? Теперь же вы стали частью структуры безопасности домена и будете иметь доступ к данным и другим компьютерам этого домена.

Безопасность

Примечание. В качестве меры обеспечения безопасности Windows XP Professional защищает с помощью пароля файлы, находящиеся в папке My Documents (Мои документы), от прочтения их теми, кто может работать на этом клиентском компьютере.