Что такое icacls.exe? Это безопасно или вирус? Как удалить или исправить это

Что такое icacls.exe?

icacls.exe это исполняемый файл, который является частью Окна Home Premium 7 разработанный Microsoft, Версия программного обеспечения для Windows: 1.0.0.0 обычно 34816 в байтах, но у вас может отличаться версия.

Icacls.exe безопасный или это вирус или вредоносная программа?

Первое, что поможет вам определить, является ли тот или иной файл законным процессом Windows или вирусом, это местоположение самого исполняемого файла. Например, для icacls.exe его путь будет примерно таким: C: \ Program Files \ Microsoft \ Windows 7 Home Premium \ icacls.exe

Если статус процесса «Проверенная подписывающая сторона» указан как «Невозможно проверить», вам следует взглянуть на процесс. Не все хорошие процессы Windows имеют метку проверенной подписи, но ни один из плохих.

Самые важные факты о icacls.exe:

Если у вас возникли какие-либо трудности с этим исполняемым файлом, вам следует определить, заслуживает ли он доверия, перед удалением icacls.exe. Для этого найдите этот процесс в диспетчере задач.

Найти его местоположение и сравнить размер и т. Д. С приведенными выше фактами

Если вы подозреваете, что можете быть заражены вирусом, вы должны немедленно попытаться это исправить. Чтобы удалить вирус icacls.exe, необходимо скачайте и установите приложение полной безопасности, как это, Обратите внимание, что не все инструменты могут обнаружить все типы вредоносных программ, поэтому вам может потребоваться попробовать несколько вариантов, прежде чем вы добьетесь успеха.

Могу ли я удалить или удалить icacls.exe?

Не следует удалять безопасный исполняемый файл без уважительной причины, так как это может повлиять на производительность любых связанных программ, использующих этот файл. Не забывайте регулярно обновлять программное обеспечение и программы, чтобы избежать будущих проблем, вызванных поврежденными файлами. Что касается проблем с функциональностью программного обеспечения, проверяйте обновления драйверов и программного обеспечения чаще, чтобы избежать или вообще не возникало таких проблем.

Однако, если это не вирус, и вам необходимо удалить icacls.exe, вы можете удалить Windows 7 Home Premium с вашего компьютера, используя программу удаления. Если вы не можете найти его деинсталлятор, вам может потребоваться удалить Windows 7 Home Premium, чтобы полностью удалить icacls.exe. Вы можете использовать функцию «Установка и удаление программ» на панели управления Windows.

Распространенные сообщения об ошибках в icacls.exe

Наиболее распространенные ошибки icacls.exe, которые могут возникнуть:

• «Ошибка приложения icacls.exe».

• «Ошибка icacls.exe».

• «icacls.exe: столкнулся с проблемой и будет закрыт. Приносим извинения за неудобства».

• «icacls.exe не является допустимым приложением Win32».

• «icacls.exe не запущен».

• «icacls.exe не найден».

• «Не удается найти icacls.exe».

• «Ошибка запуска программы: icacls.exe».

• «Неверный путь к приложению: icacls.exe.»

Как исправить icacls.exe

Если у вас возникла более серьезная проблема, постарайтесь запомнить последнее, что вы сделали, или последнее, что вы установили перед проблемой. Использовать resmon Команда для определения процессов, вызывающих вашу проблему. Даже в случае серьезных проблем вместо переустановки Windows вы должны попытаться восстановить вашу установку или, в случае Windows 8, выполнив команду DISM.exe / Online / Очистка-изображение / Восстановить здоровье, Это позволяет восстановить операционную систему без потери данных.

Чтобы помочь вам проанализировать процесс icacls.exe на вашем компьютере, вам могут пригодиться следующие программы: Менеджер задач безопасности отображает все запущенные задачи Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записи автозапуска. Единый рейтинг риска безопасности указывает на вероятность того, что это шпионское ПО, вредоносное ПО или потенциальный троянский конь. Это антивирус обнаруживает и удаляет со своего жесткого диска шпионское и рекламное ПО, трояны, кейлоггеры, вредоносное ПО и трекеры.

Обновлен декабрь 2021:

Мы рекомендуем вам попробовать этот новый инструмент. Он исправляет множество компьютерных ошибок, а также защищает от таких вещей, как потеря файлов, вредоносное ПО, сбои оборудования и оптимизирует ваш компьютер для максимальной производительности. Это исправило наш компьютер быстрее, чем делать это вручную:

Загрузите или переустановите icacls.exe

Вход в музей Мадам Тюссо не рекомендуется загружать замещающие exe-файлы с любых сайтов загрузки, так как они могут содержать вирусы и т. д. Если вам нужно скачать или переустановить icacls.exe, мы рекомендуем переустановить основное приложение, связанное с ним. Окна Home Premium 7.

Что такое Windows 7 Home Premium

Windows 7, основной выпуск операционной системы Microsoft Windows, был доступен в шести различных выпусках: Starter, Home Basic, Home Premium, Professional, Enterprise и Ultimate. Согласно Microsoft, функции для всех выпусков Windows 7 хранятся в машина, независимо от того, какая редакция используется.

Информация об операционной системе

Ошибки icacls.exe могут появляться в любых из нижеперечисленных операционных систем Microsoft Windows:

icacls

Displays or modifies discretionary access control lists (DACLs) on specified files, and applies stored DACLs to files in specified directories.

This command replaces the deprecated cacls command.

Syntax

Parameters

| Parameter | Description |

|---|---|

| Specifies the file for which to display DACLs. | |

| Specifies the directory for which to display DACLs. | |

| /t | Performs the operation on all specified files in the current directory and its subdirectories. |

| /c | Continues the operation despite any file errors. Error messages will still be displayed. |

| /l | Performs the operation on a symbolic link instead of its destination. |

| /q | Suppresses success messages. |

| [/save [/t] [/c] [/l] [/q]] | Stores DACLs for all matching files into ACLfile for later use with /restore. |

| [/setowner [/t] [/c] [/l] [/q]] | Changes the owner of all matching files to the specified user. |

| [/findsid [/t] [/c] [/l] [/q]] | Finds all matching files that contain a DACL explicitly mentioning the specified security identifier (SID). |

| [/verify [/t] [/c] [/l] [/q]] | Finds all files with ACLs that are not canonical or have lengths inconsistent with ACE (access control entry) counts. |

| [/reset [/t] [/c] [/l] [/q]] | Replaces ACLs with default inherited ACLs for all matching files. |

| [/grant[:r] : |

[. ]]

Not adding the :r, means that permissions are added to any previously granted explicit permissions.

Remarks

SIDs may be in either numerical or friendly name form. If you use a numerical form, affix the wildcard character * to the beginning of the SID.

This command preserves the canonical order of ACE entries as:

option is a permission mask that can be specified in one of the following forms:

A sequence of simple rights:

M— Modify access

A comma-separated list in parenthesis of specific rights:

Inheritance rights may precede either

form, and they are applied only to directories:

Examples

To save the DACLs for all files in the C:\Windows directory and its subdirectories to the ACLFile file, type:

To restore the DACLs for every file within ACLFile that exists in the C:\Windows directory and its subdirectories, type:

To grant the user User1 Delete and Write DAC permissions to a file named Test1, type:

To grant the user defined by SID S-1-1-0 Delete and Write DAC permissions to a file, named Test2, type:

Как задать, скопировать и восстановить NTFS разрешения с помощью ICACLS?

Для управления NTFS разрешениями в Windows можно использовать встроенную утилиту iCACLS. Утилита командной строки icacls.exe позволяет получить или изменить списки управления доступом (ACL — Access Control Lists) на файлы и папки на файловой системе NTFS. В этой статье мы рассмотрим полезные команды управления ntfs разрешениями в Windows с помощью icacls.

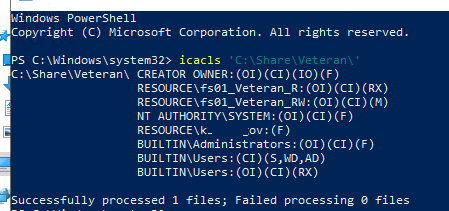

Просмотр и изменения NTFS прав на папки и файлы с помощью icacls

Текущие права доступа к любому объекту на NTFS томе можно вывести так:

Команда вернет список пользователей и групп, которым назначены права доступа. Права указываются с помощью сокращений:

Перед правами доступа указаны права наследования (применяются только к каталогам):

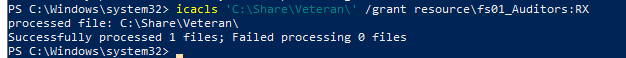

С помощью icacls вы можете изменить права доступа на папку.

Чтобы предоставить группе fs01_Auditors домена resource права чтения и выполнения (RX) на каталог, выполните:

icacls ‘C:\Share\Veteran\’ /grant resource\fs01_Auditors:RX

Чтобы удалить группу из ACL каталога:

icacls ‘C:\Share\Veteran\’ /remove resource\fs01_Auditors

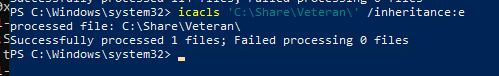

С помощью icacls вы можете включить наследование NTFS прав с родительского каталога:

icacls ‘C:\Share\Veteran\’ /inheritance:e

Или отключить наследование с удалением всех наследованных ACEs:

icacls ‘C:\Share\Veteran\’ /inheritance:r

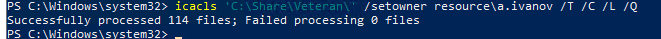

Также icacls можно использовать, чтобы изменить владельца файла или каталога:

icacls ‘C:\Share\Veteran\’ /setowner resource\a.ivanov /T /C /L /Q

Бэкап (экспорт) текущих NTFS разрешений каталога

Перед существенным изменением разрешений (переносе, обновлении ACL, миграции ресурсов) на NTFS папке (общей сетевой папке) желательно создать резервную копию старых разрешений. Данная копия позволит вам вернуться к исходным настройкам или хотя бы уточнить старые права доступа на конкретный файл/каталог.

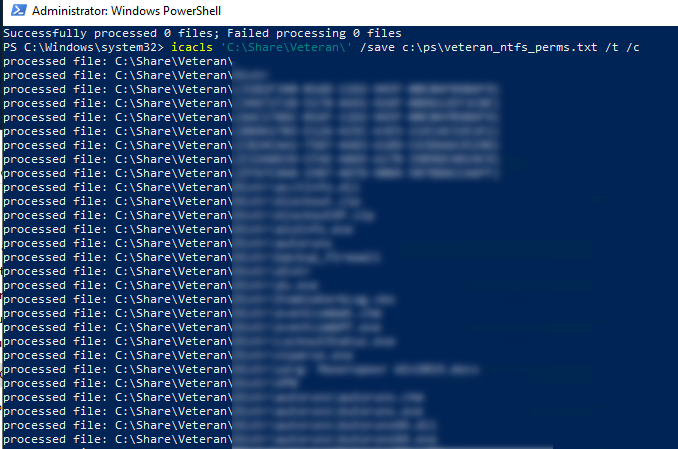

Для экспорта/импорта текущих NTFS разрешений каталога вы также можете использовать утилиту icacls. Чтобы получить все ACL для конкретной папки (в том числе вложенных каталогов и файлов), и экспортировать их в текстовый файл, нужно выполнить команду

icacls ‘C:\Share\Veteran’ /save c:\ps\veteran_ntfs_perms.txt /t /c

В зависимости от количества файлов и папок, процесс экспорта разрешений может занять довольно продолжительное время. После окончания выполнения команды отобразится статистика о количестве обработанных и пропущенных файлов.

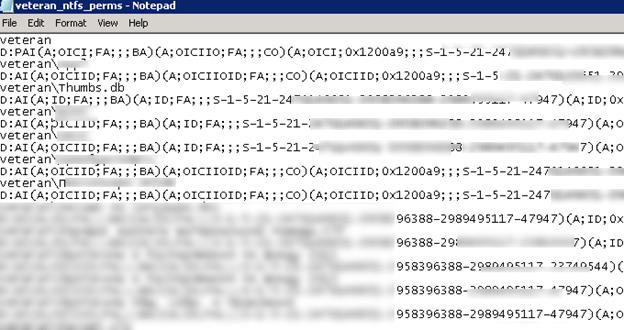

К примеру, текущие NTFS разрешения на корень папки такие:

Данная строка описывает доступ для нескольких групп или пользователей. Мы не будем подробно углубляться в SDDL синтаксис (при желании справку по нему можно найти на MSDN, или вкратце формат рассматривался в статье об управлении правами на службы Windows). Мы для примера разберем небольшой кусок SDDL, выбрав только одного субъекта:

A – тип доступа (Allow)

OICI – флаг наследования (OBJECT INHERIT+ CONTAINER INHERIT)

FA – тип разрешения (SDDL_FILE_ALL – все разрешено)

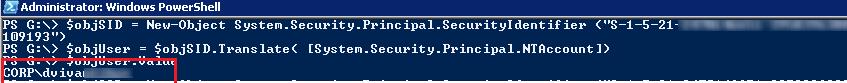

S-1-5-21-2340243621-32346796122-2349433313-24109193 – SID учетной записи или группы в домене, для которой заданы разрешения. Чтобы преобразовать SID в имя учетной записи или группы, воспользуйтесь командой:

Таким образом, мы узнали, что пользователь corp\dvivan обладал полными правами (Full Control) на данный каталог.

Восстановление NTFS разрешений с помощью iCacls

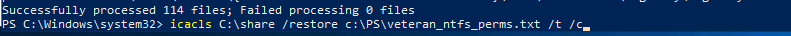

С помощью ранее созданного файла veteran_ntfs_perms.txt вы можете восстановить NTFS разрешения на каталог. Чтобы задать NTFS права на объекты в каталоге в соответствии со значениями в файле с резервной копией ACL, выполните команду:

icacls C:\share /restore c:\PS\veteran_ntfs_perms.txt /t /c

По окончанию восстановления разрешений также отобразится статистика о количестве обработанных файлов:

С учетом того, что в резервной копии ACL указываются относительные, а не абсолютные пути к файлам, вы можете восстановить разрешения в каталоге даже после его перемещения на другой диск/каталог.

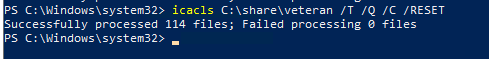

Сброс NTFS разрешений в Windows

С помощью утилиты icacls вы можете сбросить текущие разрешения на указанный файл или каталог (и любые вложенные объекты):

icacls C:\share\veteran /reset /T /Q /C /RESET

Данная команда включит для указанного объекта наследование NTFS разрешений с родительского каталога, и удалит любые другие права.

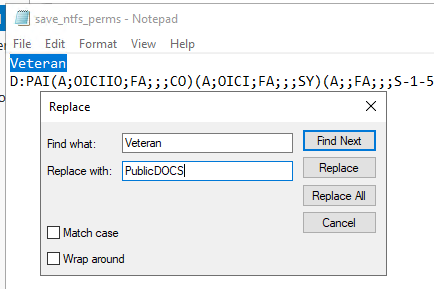

Копирование NTFS прав между папками

Вы можете использовать текстовый файл с резервной копией ACL для копирования NTFS разрешений с одного каталога на другой/

Сначала создайте бэкап NTFS разрешений корня папки:

icacls ‘C:\Share\Veteran’ /save c:\ps\save_ntfs_perms.txt /c

А замет примените сохраненные ACL к целевой папке:

icacls e:\share /restore c:\ps\save_ntfs_perms.txt /c

Это сработает, если исходная и целевая папка называются одинаково. А что делать, если имя целевой папки отличается? Например, вам нужно скопировать NTFS разрешения на каталог E:\PublicDOCS

Проще всего открыть файл save_ntfs_perms.txt в блокноте и отредактировать имя каталога. С помощью функции Replace замените имя каталога Veteran на PublicDOCS.

Затем импортируйте NTFS разрешения из файла и примените их к целевому каталогу:

icacls e:\ /restore c:\ps\save_ntfs_perms.txt /c

Если не нужно специальных «извращений» с правами, то можно воспользоваться и предыдущей, более простой и удобной утилитой — cacls.exe, которая все еще входит в состав Windows

Возможно ее вывод разрешений и проще чем у icacls, но вот экспорт, импорт разрешений и рекурсию она все же не поддерживает.

И да, я же написал

«Если не нужно специальных «извращений» с правами»

cacls.exe освоить в разы проще/ Правд. если дружишь с правильным текстовым редактором, а не с ГУЁвым.

Экспорт/Импорт — в чем проблема?

Экспорт — переадресация вывода в файл

Импорт — запуск bat-ника после обработки в FAR (любом редакторе с макросами)

Правда сегодняшние «новички» они все больше «мышиные» (ГУЁ-вые) пользователи 🙂 А не админы 🙂

Админ обязан уметь писать батники любой сложности.

А уж из регулярной структуры, которую выдает cacls, слепить батник в FAR’е, с использованием макросов, проще простого

Спасибо за статью.

Вопрос — прокатал процедуру на одном из своих фс. из 1,5 млн. файлов около 1600 в ошибке. Как можно узнать что это за файлы?

Утилита ICACLS выводит довольно подробный лог. Добавьте атрибут /q (не будут выводится сообщения об успешных операциях) и перенаправьте вывод в текстовый файл:

icacls D:\Share /save c:\ps\share_ntfs_perms.txt /t /c /q >>c:\ps\icacls.log

А что если путь к файлу превышает 256 символов, как обойти ограничение?

Строить фалйовое хранилище на Windows 10 …. О! Это что-то запредельное 🙂 Поэтому отключили там ограничение или нет, не так существенно. 🙂

Жаль у icacls не хватает одного ключа. Сохранять разрешения только для папок. Файлы, то так и так вложенные получать теже самые разрешения, что и у их папки. Я не быру в расчет «странные» разрешения на файл.папки внутри папки, отличные от нее самой (кроме прав на корневую)

А старый вариант cacls не умеет ходить по вложенным папкам.

В итоге выкручиваемся используя оба средства 🙂

icacls не сохраняет ВЛАДЕЛЬЦЕВ, банально в SDDL-строках отсутствует O:S-1-……… как можно заметить, а при /restore тогда «Отказано в доступе!». А с cacls и подавно…

Когда в свойствах файла во вкладке Безопасность такое:

«У вас нет разрешения на просмотр текущих разрешений для этого объекта»;

Не удалось отобразить текущего владельца.

а так же в колонке «Владелец» (System.FileOwner или <9B174B34-40FF-11D2-A27E-00C04FC30871>,4) проводника пустое значение напротив объекта — короче говоря, нет прав READ_CONTROL (RC или 0x00020000) — придётся вслепую менять владельца (чтобы сохранить разрешения), если кнопка [Изменить] так же недоступна (даже icacls …… /grant *S-1-5-32-544:(RC) не удалось обработать ……

cacls …… /E /G Администраторы:F — Отказано в доступе).

А если [Изменить] разрешения всё-таки позволяет (не показывая владельца), то тут уже сразу сужается круг предположительного владельца.

filecheck .ru

Вот так, вы сможете исправить ошибки, связанные с icacls.exe

Информация о файле icacls.exe

Описание: icacls.exe часто вызывает проблемы и необходим для Windows. Файл icacls.exe находится в папке C:\Windows\System32. Известны следующие размеры файла для Windows 10/8/7/XP 27,136 байт (57% всех случаев), 29,696 байт или 30,208 байт.

Это системный файл Windows. У файла нет информации о создателе этого файла. Это файл, подписанный Microsoft. У процесса нет видимого окна. Поэтому технический рейтинг надежности 8% опасности.

Вирусы с тем же именем файла

Важно: Некоторые вредоносные программы маскируют себя как icacls.exe, особенно, если они расположены не в каталоге C:\Windows\System32. Таким образом, вы должны проверить файл icacls.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

Лучшие практики для исправления проблем с icacls

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

icacls сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

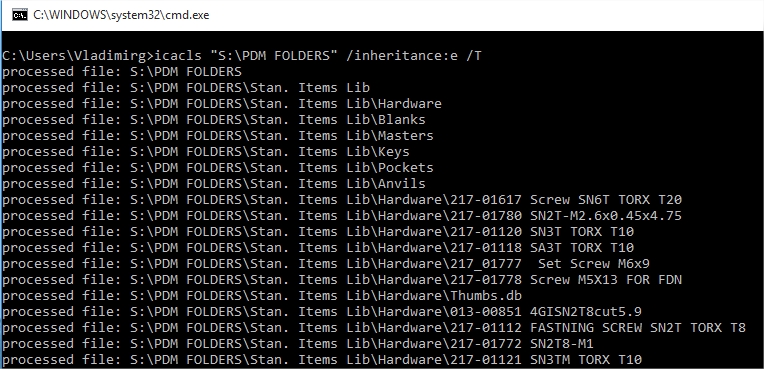

Icalcs exe что это

Команда icacls позволяет отобразить или модифицировать дискретный список управления доступом для файла или файлов. Если есть подозрение, что пользователь не может получить доступ к файлу из-за проблем с правами доступа, можно воспользоваться утилитой cacls для анализа ситуации.

Когда после запуска утилиты cacls в правах доступа для файла или каталога обнаруживаются проблемы, то можно воспользоваться этой же командой для исправления списков управления доступом.

Вот синтаксис команды cacls:

cacls [/t] [/e] [/c] [/g ] [/r ] [/p ] [/d ]

Вот пример моего случая: мне надо было пробежаться по всем папкам и файлам в дериктории М и включить наследование:

В моём случае команда выглядила так: icacls «S:\PDM FOLDERS» /inheritance:e /T

Команда iCACLS позволяет отображать или изменять списки управления доступом (Access Control Lists (ACLs) ) к файлам и папкам файловой системы. Утилита iCACLS.EXE является дальнейшим усовершенствованием утилиты управления доступом CACLS.EXE.

Управление доступом к объектам файловой системы NTFS реализуется с использованием специальных записей в таблице MFT (Master File Table). Каждому файлу или папке файловой системы NTFS соответствует запись в таблице MFT, содержащая специальный дескриптор безопасности SD (Security Descriptor). Каждый дескриптор безопасности содержит два списка контроля доступа:

SACL управляется системой и используется для обеспечения аудита попыток доступа к объектам файловой системы, определяя условия при которых генерируется события безопасности. В операционных системах Windows Vista и более поздних, SACL используется еще и для реализации механизма защиты системы с использованием уровней целостности ( Integrity Level, IL).

SID пользователя или группы, к которому применяется данное правило

Вид доступа, на которое распространяется данное правило

При определении результатов запросов на доступ к объектам файловой системы NTFS применимы следующие правила:

Если DACL существует, но не содержит ни одного элемента ACE, то доступ к объекту закрыт для всех.

Варианты применения команды iCACLS:

ICACLS имя [/grant[:r] Sid:perm[. ]] [/deny Sid:perm [. ]] [/remove[:g|:d]] Sid[. ]] [/T] [/C] [/L] [/Q] [/setintegritylevel Level:policy[. ]]

/grant[:r] Sid:perm — предоставление указанных прав доступа пользователя. С параметром :r эти разрешения заменяют любые ранее предоставленные явные разрешения. Без параметра :r разрешения добавляются к любым ранее предоставленным явным разрешениям.

/deny Sid:perm — явный отзыв указанных прав доступа пользователя. Добавляется ACE явного отзыва для заявленных разрешений с удалением этих же разрешений в любом явном предоставлении.

/remove[:[g|:d]] Sid — удаление всех вхождений ИД безопасности в ACL. С параметром :g удаляются все вхождения предоставленных прав в этом ИД безопасности. С параметром :d удаляются все вхождения отозванных прав в этом ИД безопасности.

/setintegritylevel [(CI)(OI)]уровень — явное добавление ACE уровня целостности ко всем соответствующим файлам. Уровень задается одним из следующих значений:

Уровню могут предшествовать параметры наследования для ACE целостности, применяемые только к каталогам.

Механизм целостности Windows Vista и более поздних версий ОС, расширяет архитектуру безопасности путём определения нового типа элемента списка доступа ACE для представления уровня целостности в дескрипторе безопасности объекта (файла, папки). Новый ACE представляет уровень целостности объекта. Он содержится в системном ACL (SACL), который ранее используемом только для аудита. Уровень целостности также назначается токену безопасности в момент его инициализации. Уровень целостности в токене безопасности представляет уровень целостности (Integrity Level, IL) пользователя (процесса). Уровень целостности в токене сравнивается с уровнем целостности в дескрипторе объекта когда монитор безопасности выполняет проверку доступа. Система ограничивает права доступа в зависимости от того выше или ниже уровень целостности субъекта по отношению к объекту, а также в зависимости от флагов политики целостности в соответствующей ACE объекта. Уровни целостности (IL) представлены идентификаторами безопасности (SID), которые представляют также пользователей и группы, уровень которых закодирован в относительном идентификаторе (RID) идентификатора SID. Наиболее распространенные уровни целостности:

SID= S-1-16-8192 RID=0x2000 – уровень Medium (Средний обязательный уровень)

SID= S-1-16-12288 RID=0x3000 – уровень High (Высокий обязательный уровень)

SID= S-1-16-16384 RID=0x4000 – уровень системы (Обязательный уровень системы).

Утилита ICACLS сохраняет канонический порядок записей ACE:

последовательность простых прав:

список отдельных прав через запятую в скобках:

Права наследования могут предшествовать любой форме и применяются только к каталогам:

Примеры использования iCACLS:

C:\Users NT AUTHORITY\система:(OI)(CI)(F)

BUILTIN\Администраторы:(OI)(CI)(F)

BUILTIN\Пользователи:(RX)

BUILTIN\Пользователи:(OI)(CI)(IO)(GR,GE)

Все:(RX)

Все:(OI)(CI)(IO)(GR,GE)

Успешно обработано 1 файлов; не удалось обработать 0 файлов

Пример данных сохраненных списков доступа ACL:

В тех случаях, когда при выполнении команды iCACLS возникает ошибка, вызванная отказом в доступе к обрабатываемому объекту, можно продолжить выполнение команды, если задан параметр /C:

Для восстановления доступа к файлам и папкам используется параметр /restore:

iCACLS.exe (2003 sp2, Vista+)

Syntax

Add or remove permissions:

ICACLS Name

[/grant[:r] User:Permission[. ]]

[/deny User:Permission[. ]]

[/remove[:g|:d]] User[. ]]

[/inheritance:e|d|r ]

[/setintegritylevel Level[. ]]

[/T] [/C] [/L] [/Q]

Store ACLs for one or more directories matching name into aclfile for later use with /restore:

ICACLS name /save aclfile [/T] [/C] [/L] [/Q]

Restore ACLs to all files in directory:

ICACLS directory [/substitute SidOld SidNew [. ]]

/restore aclfile [/C] [/L] [/Q]

Change Owner:

ICACLS name /setowner user [/T] [/C] [/L] [/Q]

Find items with an ACL that mentions a specific SID:

ICACLS name /findsid Sid [/T] [/C] [/L] [/Q]

Find files whose ACL is not in canonical form or with a length inconsistent with the ACE count:

ICACLS name /verify [/T] [/C] [/L] [/Q]

Replace ACL with default inherited acls for all matching files:

ICACLS name /reset [/T] [/C] [/L] [/Q]

This is equivalent to “Replace all child permission entries with inheritable permission from this object” in the GUI.

Key

name The File(s) or folder(s) the permissions will apply to.

/T Traverse all subfolders to match files/directories. This will apply permission changes to

all subfolders whether or not they are set to inherit permissions from the parent. On very large

directory structures this may take some time as the command has to traverse the entire tree.

/C Continue on file errors (access denied) Error messages are still displayed.

/L Perform the operation on a symbolic link itself, not its target.

/grant :r user:permission

Grant access rights, with :r, the permissions

will replace any previouly granted explicit permissions (for the given user).

Otherwise the permissions are added.

/deny user:permission

Explicitly deny the specified user access rights.

This will also remove any explicit grant of the

same permissions to the same user.

/remove[:[g|d]] User

Remove all occurrences of User from the acl.

:g remove all granted rights to that User/Sid.

:d remove all denied rights to that User/Sid.

/setintegritylevel [(CI)(OI)]Level

Add an integrity ACE to all matching files.

level is one of L,M,H (Low Medium or High)

A Directory Inheritance option for the integrity ACE can precede the level

and is applied only to directories:

user A user account, Group or a SID

/restore Apply the acls stored in ACLfile to the files in directory

Explicit Deny

Explicit Grant

Inherited Deny

Inherited Grant

Access Control Lists apply only to files stored on an NTFS formatted drive, each ACL determines which users (or groups of users) can read or edit the file. When a new file is created it normally inherits ACL’s from the folder where it was created.

An access control list (ACL) is a list of access control entries (ACE). When backing up or restoring an ACL with iCACLS, you must do so for an entire directory (using /save and /restore) even if you are only interested in the ACEs for a few individual files. In practice most permissions are set at the per-directory level.

Multiple /Grant /Deny /Remove clauses can be included in a single icacls command, on a large directory tree this has the advantage that the tree only has to be traversed once, rather than multiple times if you were to issue several consecutive icacls commands instead.

These can also be combined as folllows:

(OI)(CI) This folder, subfolders, and files.

(OI)(CI)(IO) Subfolders and files only.

(CI)(IO) Subfolders only.

(OI) (IO) Files only.

So BUILTIN\Administrators:(OI)(CI)F means that both files and Subdirectories will inherit ‘F’ (Full control)

similarly (CI)R means Directories will inherit ‘R’ (Read folders only = List permission)

It is worth spending some time working out which permissions can be inherited and which need to be applied directly. On large/complex directory structures, minimising the number of ACLs can improve fileserver performance.

If inheritance is combined with /T (traverse subfolders) the change will apply to all folders, not just the top level.

for example:

icacls «C:\demo\example» /inheritance:e /T

Will traverse all subfolders below»C:\demo\example» and enable the inheritance for every one, this will replace any inheritance permissions that have been removed.

If no inheritance is specified, inheritance rules will not be changed but existing inherited permissions will be re-applied to existing objects in the specified location for the specified users/groups.

for example:

icacls «C:\demo\example» /grant administrators:(F) /T

This is similar to applying /reset to the child items of «C:\demo\example» but only resets the administrators group.

Built-In Groups

A command which addresses a built-in group by name like ICACLS foldername /GRANT Everyone:F /T

will only work when the system language is English.

To make this language independent, use an asterisk followed by the well-known SID for the group, see Q243330 for a list.

For example, to grant full control to Everyone on a folder: ICACLS foldername /GRANT *S-1-1-0:F /T

Change the NTFS permissions on C:\DEMO, remove all existing inherited permissions and replace with Full control for the Administrators group and Change/Modify permission for jsmith.

Apply the new permissions to the folder and inherit down to subfolders and files (OI)(CI):

icacls «C:\demo\example» /inheritance:r /grant:r Administrators:(OI)(CI)F

icacls «C:\demo\example» /grant:r Administrators:(OI)(CI)F /T

icacls «C:\demo\example» /grant:r ss64Dom\jsmith:(OI)(CI)M /T

or you can combine grants like:

icacls «C:\demo\example» /grant:r Administrators:(OI)(CI)F /T /grant:r ss64Dom\jsmith:(OI)(CI)M /T

View the permissions currently set on a folder:

Grant the group FileAdmins ‘Delete’ and ‘Write DAC’ permissions to C:\demo\example:

icacls «C:\demo\example» /grant:r FileAdmins:(D,WDAC)

Reset permissions on all child items below C:\example, note the use of \*, without that, the permissions would be reset to those of C:\

icacls «C:\demo\example\*» /c /t /reset

Propagate a new permission to all files and subfolders of C:\example, without using inheritance:

(so if any of the subfolders contain specific permissions, those won’t be overwritten)

icacls «C:\demo\example» /grant:r accountName:(NP)(RX) /T

Backup the ACLs of every file in the current directory:

icacls * /save Myacl_backup.txt

Restore ACLS using a previously saved acl file:

icacls /restore Myacl_backup.txt

Change the Integrity Level (IL) of a file to High:

icacls MyReport.doc /setintegritylevel H

Remove all inheritance on the ‘Demo’ folder and grant access to the domain user ‘Volta’, in this command the /t will traverse existing subfolders and files, and the (CI) will ensure that new folders/files added in future will inherit these permissions:

icacls C:\demo\example /inheritance:r /grant SS64dom\Volta:(CI)F /t

Grant the user jdoe rights to create, edit and delete files in the folder C:\demo\example, but prevent deletion of the folder itself:

:: First remove inheritance and grant admins Full control to the top folder

icacls «C:\demo\example» /inheritance:r /grant:r administrators:(OI)(CI)(F)

:: Grant Modify + Delete Child to subfolders and files only

icacls «C:\demo\example» /grant:r ss64Dom\jdoe:(OI)(CI)(IO)(M,DC) /T

:: Grant Read/Execute, Write and Append to the top level folder

icacls «C:\demo\example» /grant:r ss64Dom\jdoe:(RX,WD,AD)

:: if any pre-existing subfolders Grant admins Full control

icacls «C:\demo\example» /grant:r administrators:(OI)(CI)(F) /T